���:2015

���

���ڵ����������ռ������������ĸ�����Ϣ,�����˽й¶�ķ���,���һ�ֲ�����������,�ֲ�ʽ�ĸ������ݹ���ϵͳ,ʹ����������Ϊ�Զ����Ʒ��ʹ�����

��Ҫ�������˽����

1���û�ӵ�в��������ǵĸ�������,ϵͳ���û��������ݵ�������,����������ί��Ȩ�ķÿ�

2�����ݶ��û����ҿ����,�û�����֪����Щ���������ַ�ʽ���ڱ��ռ����߱�����

3��ϸ���ȵ�(fine-grained)���ʿ���:�û����Ըı����Ȩ��,��������ǰ�ռ��������ݵķ���Ȩ��,�����ʿ��Ʋ��Դ洢���������ϡ�

ϵͳ����

һ����ɫ˵��

| ���� | ���� |

|---|---|

| user | ʹ��app����ȡ����,���Լ����ݵ������� |

| service | ��Ҫ�����������ݵķ��� |

| nodes | 1��ά����������ʵ�� ;2���洢˽�е���Կ��ֵ�� |

������������

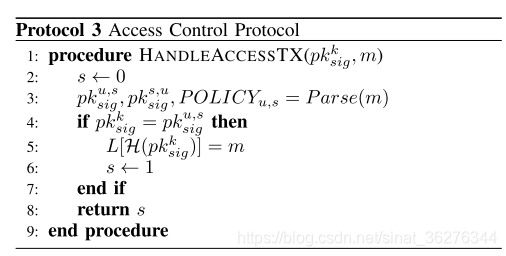

Taccess:���ʿ��ƵĹ���

Tdata:���ݵĴ洢�ͼ���

| �������� | ���� |

|---|---|

| Taccess | 1���û���һ�ε�¼���������������;2���û��ı�����Ȩ��;3������֮ǰ����Ȩ |

| Tdata | 1��������д����,����ȷ���û����߷����Ȩ�� |

��������

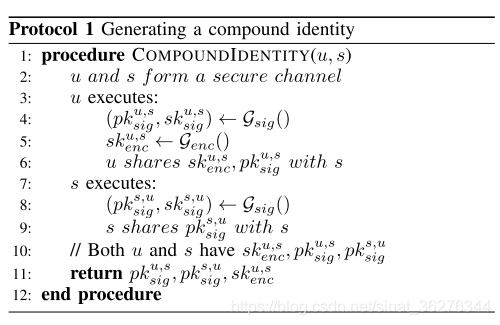

1����ʼ��

���û���һ�ε�¼,�����(user,service)������(�������ݺ�������)

��������������Taccess����,���ݰ���:����,��صķ���Ȩ

���ƶ��˽��ռ��������ù�����Կ����,ʹ��Tdata�����͵�off-blockchain��Ϊ��ֵ�Դ洢

��������ֻ����ָ��off-blockchain���ݵĹ�ϣָ��

2����������

��user��service��������������

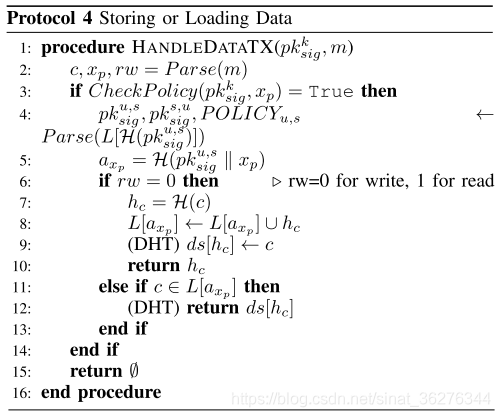

��ʹ��Tdata����,ʹ��ָ��(��)��������

���������յ�����,��������ǩ��������user����service

�������service,��������Ȩ���Ƿ�����,(user���Ե���Taccess������ʱ�������Ȩ��,����֮ǰ�洢������)

�������DZ������û���ֱ�۵Ŀ������ݵľ������

3������洢

��ʹ��levelDB�洢�ֲ�ʽ��ϣ��(DHT),�Լ���������������һ���ӿ����ӳ־���

��DHT����ɶ�д����nodesά��

��������nodes�г�ֵ����������,��֤�߿���

������

�ԳƼ��ܻ�����Ԫ�� (Genc, Eenc, Denc) �C�����������ܡ�����

����ǩ������(DSS)��Ԫ��(Gsig, Ssig, Vsig)-��������ǩ������֤

˵��:parse()�ǽ�������

G()���ɺ���

H()��ϣ����

һ����������

1������:ʹ�ø�������,����������ָ��2�����Ϲ����������,����������һ��ȷʵӵ�и�����,���������ķ��ʻ��ܵ�����

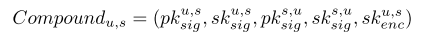

����,�����û��͵���������ɵĸ�������,��ǩ����Կ�Ժͼӽ������ݵĶԳ���Կ���,�Ա������ݲ���ϵͳ�����������ߵ�Ӱ��

�������Ϲ۲쵽����

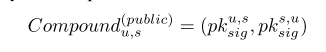

���������ݱ�ʾΪ

2���������ڴ�:����ʹ��L�������������ڴ�ռ�Ĵ�С,L>2^256

������������ģ�����ڴ��Ƿ��۸ĵ�

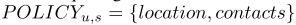

3�����ʲ���:�û����Զ������ķ���Ȩ��,���� ֻҪ�����ƻ�Э����ߴ���ı������,

ֻҪ�����ƻ�Э����ߴ���ı������,

�û����Կ������и���,���Կ��Կ���ij���������ƭ

4����������

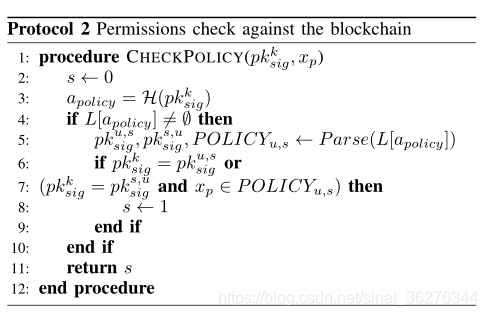

�����Ǽ�����û����Ƿ���,����Ƿ������������Ȩ��

������������

�ⲿ������nodes�����еİ���Taccess��Tdata

xp�Ƿ��ʲ���,c������,rw�Ƕ�дȨ��

����ǹ�Կǩ����������Է���

ȷ�Ϸ���Ȩ���Ƿ�����,��ȷ�϶�дȨ���Ƿ�����,��������,д,������д��DHT

������˽�Ͱ�ȫ����

��ƪ���������������IJ��ɴ۸�,�����û���ȫ�ķ�ʽ�����Լ�����Կ

1����������ð���û����ƻ�����

������α��������ǩ��������˴ֵ�������Դ,������������ֻ�洢�˹�ϣָ��

2������һ�����߶��DHT�ڵ�Ĺ��������˽�ԭʼ���ݵ��κ���Ϣ,��Ϊ�������κνڵ㶼��ӵ�е���Կ���ܵ�

��������ڵ�۸Ļ�����ռͥ��ʽ����Ļ�,��ַַ�������������С������

3�����������ͬʱ���ǩ���ͼ�����Կ��?

1)Ϊÿ���û�-��������һ���µĸ�������,���������ݵ�й¶��

2)������������Ƶ����������ݵı�¶

�ġ�չ��

1��ʹ��MPCЭͬ

2����������ֵ,����ǽ��õ���Ϊ�ͻ�����Ϊ�ֱ���м���

[Blockchain Enabled Trust-based Location Privacy Protection Scheme in VANET]��ƪ����Ҳ�Ǻͼ�������ֵ�й�

�Կ�Ů����

�塢�ܽ�

��Ҫʹ����Ϊ���ʿ��������������ͷ��������洢����

1.�������������������ٶȲ���,���ϵͳЧ�������?

2.������������Taccess��Tdata������?