暴力破解

1. Brute Force(暴力破解) 原理

以下内容引用自《 DVWA------暴力破解(全级别详解)》

两个字:撞库

三个字:枚举法

暴力破解的意思是攻击者借助计算机的高速计算不停枚举所有可能的用户名和密码,直到尝试出正确的组合,成功登录系统。

理论上,只要字典足够大,破解总是会成功的。

阻止暴力破解的最有效方式是设置复杂的密码(英文字母大小写、数字、符号混合)。

而如果你的字典是从某网站泄露出来的,你使用它试图登陆其他网站,就便是撞库。撞库攻击的成功率高于暴力破解,因为你在A网站的用户名、密码通常和B网站的用户名、密码一致。

以京东之前的撞库举例,首先京东的数据库并没有泄漏。黑客只不过通过“撞库”的手法,“凑巧”获取到了一些京东用户的数据(用户名密码),而这样的手法,几乎可以对付任何网站登录系统,用户在不同网站登录时使用相同的用户名和密码,就相当于给自己配了一把 “万能钥匙”,一旦丢失,后果可想而知。所以说,防止撞库,是一场需要用户一同参与的持久战。

2014年12月25日,12306网站用户信息在互联网上疯传。对此,12306官方网站称,网上泄露的用户信息系经其他网站或渠道流出。据悉,此次泄露的用户数据不少于131,653条。该批数据基本确认为黑客通过“撞库攻击”所获得。

- 原理:

使用攻击者自己的用户名和密码字典,一个一个去枚举,尝试是否能够登录。

实施暴力破解之前,我们只需要先去获取构造HTTP包所需要的参数,然后扔给暴力破解软件构造工具数据包,然后实施攻击就可以了。 - 软件:

BurpSuite

2. BurpSuite 四种暴力破解类型

| 类型 | 注释 |

|---|---|

| Sniper(狙击手) | 一个字典,两个参数,先匹配第一项再匹配第二项 |

| Battering ram(撞击物) | 一个字典,两个参数,同用户名同密码 |

| Pitchfork(交叉棒) | 一个字典,两个参数,同行匹配,短的截至 |

| Cluster bomb(集束炸弹) | 两个字典,两个参数,交叉匹配,所有可能 |

以下内容引用自 《DVWA之暴力破解(附BurpSuite四种暴力破解方式比较)》

狙击手(Sniper)

对数据参数,无论添加多少个payload,其sniper的作用就限于第一个参数变量值遍历字典时,第二个参数或其他参数都处于原参数的变量值,直到第一个参数变量值遍历完字典后才会依次往下进行,同时已经遍历完字典的参数变量值维持原状不再改变,最终以这样的方式完成所有参数变量值的改变,达到暴力破解的目的。

如果变量二在字典参数d之前,则爆破失败

撞击物(Battering ram)

在Battering ram模式下,无论添加多少个payload,在遍历字典的时候,其最终的效果就是每个参数变量值都相同,即第一次尝试时所有payload参数变量值都取字典中的第一个,第二次尝试都取字典的第二个,依次遍历完整个字典。

这种方式针对变量实际参数相同时使用。

交叉棒(Pitchfork)

在Pitchfork中进行的暴力破解,最终效果就是各个payload都需要加载payload集,同时暴力破解的过程即每个payload的变量参数值遍历各自的字典进行匹配,而且都从第一个开始,也就是说这个过程中username和password的匹配与加载字典的排列是一致的,最后,结束的规则是按照哪个字典最少就到它为止,即按最少的截止。

集束炸弹(Clusterbomb)

在Clusterbomb中,最终的结果就是双方遍历整个字典,第一个字典第一个参数值循环完第二个字典所有参数值,直到全部完成,然后第一个字典第二个参数值循环完第二个字典所有参数值,直到全部完成。最终第一个字典的参数值全部完成对第二个字典的遍历,那么就结束了。

3. Low等级

-

第一步:选择Low的安全等级

-

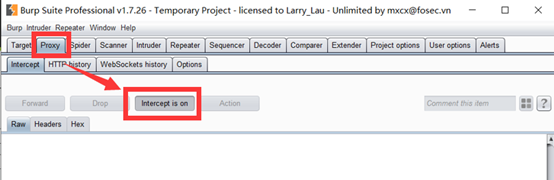

第二步:确定BurpSuite处于打开的状态

-

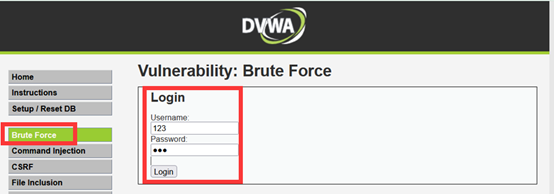

第三步:输入错误的用户名和密码,并点击“login”按钮

-

第四步:查看代理,将报文发送给暴力破解器

-

Burpsuite会自动设置许多变量,单击“Clear”按钮,把默认变量全部清除,然后选中username和password,单击“Add”按钮将之设为需要破解的变量。

Sniper(狙击手)类型

-

第五步:配置字典

-

第六步:开始暴力破解

Battering ram(撞击物)类型

- 选择 Battering ram

Pitchfork(交叉棒)类型

- 选择 Pitchfork

Cluster bomb(集束炸弹)类型

- 选择 Cluster bomb

4. Medium等级

-

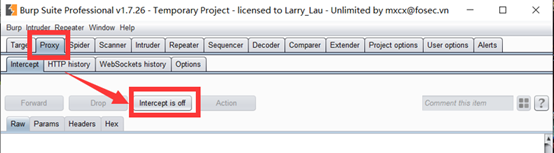

第一步:先关闭代理

-

第二步:选择Medium的安全等级

-

第三步:打开代理,输入错误的用户名和密码,将报文发送给暴力破解器

-

第四步:暴力破解

Sniper(狙击手)类型

- 选择 Sniper

Battering ram(撞击物)类型

- 选择 Battering ram

Pitchfork(交叉棒)类型

- 选择 Pitchfork

Cluster bomb(集束炸弹)类型

- 选择 Cluster bomb

5. High等级

- 第一步:先关闭代理

- 第二步:选择High的安全等级

- 第三步:打开代理,输入错误的用户名和密码,将报文发送给暴力破解器

- 第四步:暴力破解

Sniper(狙击手)类型

- 选择 Sniper

Battering ram(撞击物)类型

- 选择 Battering ram

Pitchfork(交叉棒)类型

- 选择 Pitchfork

Cluster bomb(集束炸弹)类型

- 选择 Cluster bomb

6. Impossible等级

- 第一步:先关闭代理

- 第二步:选择Impossible的安全等级

- 第三步:打开代理,输入错误的用户名和密码,将报文发送给暴力破解器

- 第四步:暴力破解

Sniper(狙击手)类型

- 选择 Sniper

Battering ram(撞击物)类型

- 选择 Battering ram

Pitchfork(交叉棒)类型

- 选择 Pitchfork

Cluster bomb(集束炸弹)类型

- 选择 Cluster bomb