Android���

�Դ� Android ���ȸ��չ�(2005 ��),�ȸ��Ѿ��������������,�ڹ�ȥ�� 9 ����,�������ڰ�ȫ����,�кܶ�仯�� ����,������������㷺ʹ�õ������ֻ�ƽ̨,�ر������ڲ�ͬ���ֻ�������,�� LG,����,����� HTC ��֧�֡� Android �ĺ����汾�������������¸���,���� Google Bouncer �� Google App Verifier�� ���ǽ��ڱ�����һ�������ǡ�

������ǿ��� Android �ļܹ�,����ͼ��ʾ,���ǽ�����������Ϊ�ĸ���ͬ�IJ㡣 �����ĵײ��� Linux �ں�,���ѱ��������ƶ������л�ø��õ����ܡ� Linux �ں˻�����������Ӳ���������,���Ҳ���������Ӳ���������� ����,������ Android �д��ڵĴ������ȫ���ܡ� ���� Android ���� Linux ƽ̨,����ʹ������Ա���ڽ� Android ��ֲ������ƽ̨�ͼܹ��� Android ���ṩ��һ��Ӳ�������,��������Ա�� Android ƽ̨ջ��������Ҫ��ֲ��Ӳ��֮�䴴���������ӡ�

�� Linux �ں�֮����һ���㼶,����һЩ����Ҫ�����õĿ�,������ʾ:

Surface Manager:�������ں���Ļ ý����:������ʹ�ø������͵ı�����������źͼ�¼��ͬ��ý��

SQLite:����һ������� SQL �汾,�������ݿ���� WebKit:�����������Ⱦ���� OpenGL:��������Ļ����ȷ��ʾ 2D �� 3D ���ݡ�

���������� Android ������Ա��վ�� Android �ܹ���ͼ�α�ʾ:

ndroid �еĿ����� C �� C++ ��д��,���д�����Ǵ� Linux ��ֲ�ġ� �� Linux ���,Android �е�һ����Ҫ������,������û��libc��,������ Linux �еĴ�������� �෴,Android ���Լ��ij�Ϊbionic�Ŀ�,���ǿ�����Ϊ����һ��������ĺ��,���� Android �� libc �汾��

��ͬһ�㼶,�������� Android ����ʱ �C Dalvik ������ͺ��Ŀ�������

�������֮��,��Ӧ�ó����ܲ�,��֧��Ӧ�ó���ִ�в�ͬ���͵�����

����,������Ա�����Ĵ����Ӧ�ó���ֻ���һ�������Ӧ�ó����� �üܹ���һ�ַ�ʽ���,��ÿ��ʱ���,�ײ㶼֧������IJ㼶��

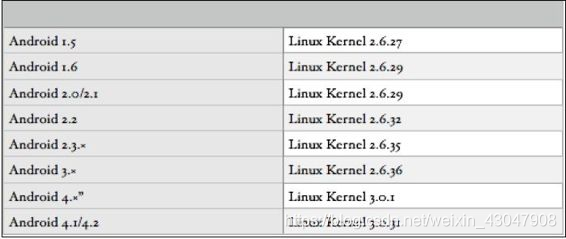

���ڰ汾�� Android(<4.0)���� Linux �ں� 2.6.x,�����°汾�����ں� 3.x. ��ͬ�� Android �汾������ʹ�õ� Linux �ں˵��б��涨����:

Android �е�����Ӧ�ó����������������,���Ϊ Dalvik �����(DVM)�� ������Ҫע���һ����,�� Android 4.4 �汾��ʼ,������һ������ʱ��Ϊ Android ����ʱ(ART),�û������� DVM �� ART ����ʱ����֮�������л���

Dalvik �����ִ��һ����Ϊ.dex�� Dalvik ��ִ���ļ����ļ���ʽ��

�����˽� Android

������� Android �豸����������Androidģ����,�����ʹ�� Android SDK �����ṩ�Ĺ���(��Ϊ adb)��

һ���豸ͨ�� USB ����,���ǿ��������ǵ��ն������� adb,�⽫��ʾ�������豸�����к��б��� ��ȷ���������豸������������ USB ���Թ��ܡ�

$ adb devices

List of devices attached

emulator-5554 device

����,������֮ǰ����,Android �ǻ��� Linux �ں˵�,���Դ���� Linux ������ Android ��Ҳ����ͨ�� adb shell �������С� adb shell Ϊ���ṩ���豸�� shell ֱ�ӽ���,�����������ִ�������ִ�в����Լ������豸�д��ڵ���Ϣ�� Ϊ��ִ�� shell,ֻ��Ҫ������������:

adb shell

һ�������� shell ��,���ǿ�������psΪ���г��������еĽ���:

��������,ps���г���ǰ�� Android ϵͳ�����е����н��̡� �����ϸ��,��һ���ƶ����û����� ���������ǿ��Կ��������û���,��system,root,radio��һϵ����app_��ͷ���û����� ����������Ѿ��µ���,��system�������еĽ�����ϵͳӵ��,root��Ϊ����������,radio����绰�����ߵ���صĽ���,app_�������û������ص�����Ӧ�ó���, ��װ�����ǵ��豸�ϲ��ҵ�ǰ�������С� ���,������ Linux ���û�ȷ���˵�ǰ��¼��ϵͳ��Ψһ�û�һ��,�� Android ��,�û���ʶ�����Լ��Ļ��������е�Ӧ��/���̡�

����,Android ��ȫģ�͵ĺ����� Linux ��Ȩ���롣 ÿ���� Android �豸��������Ӧ�ó���ʱ,����Ϊ�����Ψһ���û� ID(UID),���û� ID ��֮�������ijЩ����Ԥ�����顣

�� Linux ����,������������ж������ļ���λ��/system/bin��/system /xbin�� ����,���Ǵ� Play �̵���κ�������Դ��װ��Ӧ�ó������ݽ�λ��/data/data,����ԭʼ��װ�ļ�(��.apk)���洢��/data/app�� ����,����һЩӦ�ó�����Ҫ�� Play �̵깺��,������ֻ��������ء� ��ЩӦ�ó��洢��/data/app-private/��

Android ��װ��(APK)�� Android Ӧ�ó����Ĭ����չ��,��ֻ��һ���鵵�ļ�,����Ӧ�ó�������б����ļ����ļ��С� �����ں�����½��н�������.apk�ļ��������̡�

����,�����Ƿ���/data/data,����������ʲô�� ������Ҫע���һ����,Ϊ������ʵ�豸��ʵ��,�豸��Ҫ root ���ұ��봦��suģʽ:

cd /data/data

ls

com.aditya.facebookapp

com.aditya.spinnermenu

com.aditya.zeropermission

com.afe.socketapp

com.android.backupconfirm

com.android.browser

com.android.calculator2

com.android.calendar

com.android.camera

com.android.certinstaller

com.android.classic

com.android.contacts

com.android.customlocale2

����,���ǿ����������,����,com.aditya.facebookapp,�ǵ�����Ӧ�ó����ļ��С� ����,����ܻ���֪��Ϊʲô�����õ�ָ��ĵ��ʷ��,�����dz������ļ�������,��FacebookApp��CameraApp�� ���,��Щ�ļ�������ָ������Ӧ�ó�������������ơ� ������������Ӧ�ó����� Play �̵���豸�ϱ�ʶ��Ψһ��ʶ���� ����,���ܴ��ھ�����ͬ���ƵĶ�����Ӧ�û������Ӧ�á� ���,Ϊ��Ψһ�ر�ʶ��ͬ��Ӧ��,ʹ�ð�����Լ�������dz���Ӧ�����ơ�

������ǽ����κ�Ӧ�ó����ļ���,���ǻῴ����ͬ�����ļ���,�����ļ�(files),���ݿ�(databases)�ͻ���(cache),�Ժ����ǽ��ڵ� 3 �¡��������� Android Ӧ�ó����в鿴��

shell@android:/data/data/de.trier.infsec.koch.droidsheep # ls

cache

databases

files

lib

shell@android:/data/data/de.trier.infsec.koch.droidsheep #

������Ҫע���һ����Ҫ��������,����ֻ��Ѿ� root,���ǿ������ļ�ϵͳ�е��κ��ļ��� ���豸��ȡ root ��ζ�����ǿ�����ȫ���ʺͿ��������豸,����ζ�����ǿ��Կ����Լ����κ�������Ҫ���ļ���

����İ�ȫ����֮һ�Ǵ�����˶��뵽����ģʽ������ pin ��,��Ĭ�ϴ���������Android�ֻ��� �����ͨ������Settings | Security | Screen Lock�������Լ���ģʽ��

һ�����������������ģʽ����,�������ڽ�����,���ֻ��� USB ���ӵ����ǵ�ϵͳ�� ����,����������Կ��ģʽ����ģʽ����������password.key��gesture.key�洢��/data/system�� ע��,����豸������,���� USB ���Ա���,����Ҫһ���Զ����������س������� USB ���ԡ�

���ǽ��ؼ�����ɾ�����ļ�,�⽫�������ֻ���ɾ��ģʽ���� :

shell@android:/data # cd /data/system

shell@android:/data/system # rm gesture.key

����,���ǿ��Կ���,һ���ֻ��� root ,�����κζ���������ֻ���ֻ���һ��USB���º�һ��ϵͳ����ɡ�

ɳ���Ȩ��ģ��

Ϊ������ Android ɳ��,�����Ǿ�һ������,����ͼ:

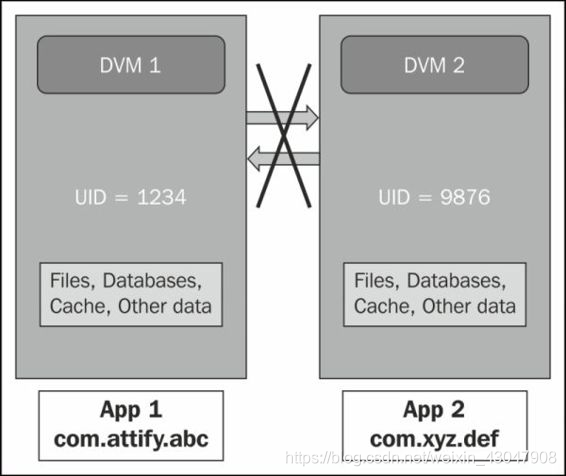

��ǰͼ��ʾ��ǰ�������۵�,Android �е�ÿ��Ӧ�ó��������Լ��� Dalvik �����ʵ�������С� �����Ϊʲô,���ۺ�ʱ�κ�Ӧ�ó��������ǵ��豸�б���,��ֻ����ʾǿ�ƹرջ�ȴ�ѡ��,������Ӧ�ó������˳�����С� ����,����ÿ��Ӧ�ó��������Լ���ʵ��������,��˳��������ṩ�����й涨,��������������Ӧ�ó�������ݡ�

Android ʹ��ϸ���ȵ�Ȩ��ģ��,����ҪӦ�ó����ڱ�������Ӧ�ó����֮ǰԤ����Ȩ�ޡ�

�����ע�,ÿ�δ� Play �̵���κ�������Դ����Ӧ�ó���ʱ,�����ڰ�װ��������ʾһ��Ȩ����Ļ.

��Ȩ����Ļ��ʾӦ�ó������ͨ���ֻ�ִ�е�����������б�,���緢�Ͷ���,���ʻ������ͷ�������ͷ�� ������������Ȩ��ʹӦ�ó����Ϊ�����������ߵĸ�����������Ŀ�ꡣ

Ӧ��ǩ��

�ó���ǩ���� Android �Ķ�������֮һ,�����俪���ԺͿ�����Ա����,��ȡ���˳ɹ��� Play �̵����г���һ�����Ӧ�á� �� Android ��,�κ��˶�����ͨ������ Android SDK ���� Android Ӧ��,Ȼ���䷢���� Play �̵ꡣ ͨ�����������͵�֤��ǩ�����ơ� һ�����ɹ���֤��䷢����(CA)ǩ����,��һ������ǩ��֤�顣 û���м�֤��䷢����(CA),��������Ա���Դ����Լ���֤�鲢ΪӦ�ó���ǩ����

�� Apple �� iOS Ӧ�ó���ģ���п��Կ��� CA ǩ��,���п������ϴ��� App Store ��ÿ��Ӧ�ó�������֤,Ȼ���� Apple ��֤��ǩ���� һ�����ص��豸,�豸����֤Ӧ�ó����Ƿ��� Apple �� CA ǩ��,Ȼ�������Ӧ�ó������С�

����,�� Android �����෴�ġ� û��֤��䷢����; ���ǿ�����Ա���Դ���֤�����ǩ��Ӧ�ó��� Ӧ�ó����ϴ���ɺ�,���� Google Bouncer ������֤,����һ�������,���ڼ��Ӧ�ó����Ƿ��Ƕ����Ϸ��ġ� �����ɺ�,Ӧ�þͻ���ʾ�� Play �̵��С� �����������,Google ����Ը�Ӧ�ó������ǩ���� ������Ա����ʹ�� Android SDK �����Ĺ���(��Ϊkeytool)�����Լ���֤��,����ʹ�� Eclipse �� GUI ����֤�顣

���,�� Android ��,һ��������Աʹ����������֤��ǩ����Ӧ�ó���,����Ҫ��֤�����Կ�����ڰ�ȫ��λ��,�Է�ֹ��������ȡ������Կ��ʹ�ÿ�����Ա��֤��ǩ������Ӧ�ó��� ��

Android ��������

�� Android �п��ǰ�ȫ��ʱ����Ҫ������֮һ�� Android �������̡� �����������̴��������س���ʼ,���ᷴ��������init���� - ��һ���û������̡�

����,�κ��������س���ı仯,����������Ǽ�����һ��,������Ĭ�ϴ��ڵ��������س���,����ʵ���Ͽ��Ը������豸�ϼ��ص����ݡ� �������س���ͨ�����ض��ڹ�Ӧ�̵�,ÿ����Ӧ�̶����Լ����İ汾���������س��� ͨ��,Ĭ�������,�˹���ͨ�������������س���������,��ֻ������Ӧ��ָ�����������ں����豸�����С� Ϊ�˽��Լ��� ROM ˢ�� Android �豸,��Ҫ�����������س��� �����������س���Ĺ��̿������豸���졣 ��ijЩ�����,��Ҳ����ʹ�豸�ı���ʧЧ��