物联网蜜罐

1、蜜罐

1.1 定义

蜜罐是一类没有实际业务用途的网络安全资源,本质是一种对攻击方进行欺骗的技术。

1.2 作用

价值是吸引攻击者对它进行非法使用, 从而帮助网络安全研究人员发现、捕获和分析攻击行为。

相比于入侵检测、防火墙等被动防护手段,蜜罐能够部署运行和捕获攻击数据,

2、物联网蜜罐

指以物联网计算、网络、感知及执行等资源为诱饵, 用于发现、捕获和分析物联网安全威胁的一种网络欺骗技术。

物联网终端设备存在的安全威胁:

- 缺乏身份认证

- 使用默认配置

- 固件不更新

- 网络安全性薄弱

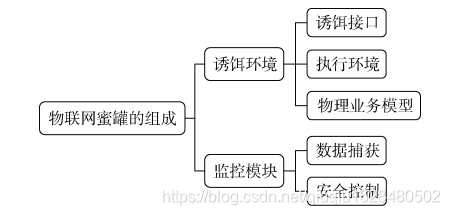

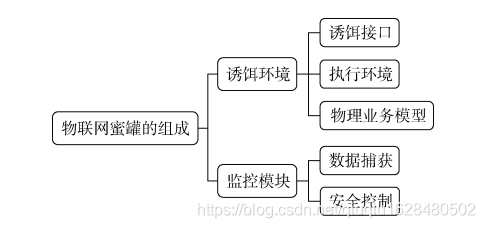

2.1 构成

诱饵环境

- 用于吸引和迷惑攻击者的设备、网络服务和信息。包括 SSH、HTTP、Telnet、USB、蓝牙等常见物联网通信接口

- 为攻击活动提供可利用的运行环境,应用环境、专用操作系统环境和底层硬件环境等

监控模块

- 数据捕获:记录蜜罐中的所有攻击活动

- 安全控制:限制攻击者的操作范围,保证蜜罐系统自身的安全性

2.2 实现原理

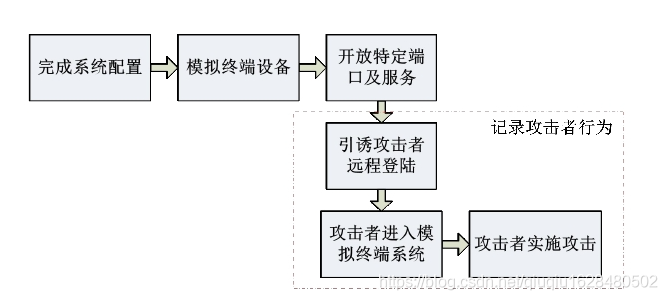

物联网终端蜜罐在部署之前对应蜜罐所模拟的主要功能,编写配置文件,完成系统各模块的配置。模拟物联网终端设备控制程序,仿真终端设备系统的环境,充分起到迷惑欺骗攻击者的效果,攻击者误以为已经进入真实的物联网终端系统物联网终端蜜罐在部署之前对应蜜罐所模拟的主要功能

一开始,蜜罐系统有目的性地开放特定的端口并运行特定的服务,引诱攻击者与蜜罐建立端口连接,远程弱口令登陆蜜罐。攻击者成功登陆后就自动进入蜜罐模拟的物联网终端系统中,通常在攻击者进入系统后向攻击者显示当前模拟的终端设备信息和协议信息,或者是向攻击者展示当前模拟的终端系统场景。

eg:攻击进入以后,不断播放展示摄像头直播画面,目的是欺骗攻击者对当前模拟的物联网终端系统深信不疑。诱骗攻击者远程登陆蜜罐后,然后才会进入具体的攻击过程,实施攻击操作。

物联网终端蜜罐系统可对攻击者的行为和信息进行记录,记录攻击者的 IP 地址、MAC地址、开放的端口、运行的服务等基本信息,以及攻击者对蜜罐执行的所有的操作命令都能够被完整地记录。完整的攻击样本数据为安全人员后续的分析利用提供了宝贵的资源信息。

2.3 应用价值

被动防御转为主动型防御,面对破坏力极强的大规模入侵,不仅仅是只能进行弥补系统漏洞加固系统防御,除了完善自身系统以外,甚至已经能够实现反向渗透、反向控制攻击者主机。应对入侵出击这方面取得较大的突破,很大程度上提高了终端系统的入侵防护能力。

- 有利于蜜罐系统捕获到更多更全面的针对物联网终端的攻击样本数据

- 根据样本数据分析攻击者的攻击方法和手段

- 通过分析,了解当前物联网系统的缺陷所在,结合已有的防护措施作出改进,加强真实的物联网终端系统的防御能力

- 引诱攻击者攻击以后,蜜罐可对攻击者执行反向的操作

- 反向扫描攻击者主机开放的端口和服务,尝试登录攻击者主机

- 对攻击者主机进行反向渗透,实现对攻击者主机的强有力的控制

2.3 分类

应用类型

-

工控蜜罐:模拟联网的工业控制设备

-

消费级物联网蜜罐:以网络摄像头、打印机等网络实体设备为参考对象, 分析这些设备所遭受的攻击来源和行为特征

-

信息物理蜜罐:

交互类型分类

- 低交互类型

- 仅实现物联网诱饵接口模拟的蜜罐

- 捕获攻击 IP、端口、协议、请求载荷等威胁信息

诱饵类型分类

-

实物蜜罐:原装的软硬件设备作为物联网诱饵的蜜罐。拥有真实的硬件、操作系统和应用服务, 具备对未知攻击较强的响应能力,往往对攻击者有极大的引诱性

-

虚拟蜜罐:通过预先设定的诱捕需求, 用软件模拟相关操作系统和业务, 诱导攻击者入侵隔离的虚拟诱饵环境

-

半实物蜜罐:

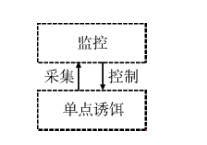

2.4 形态

基本形态就是如下:

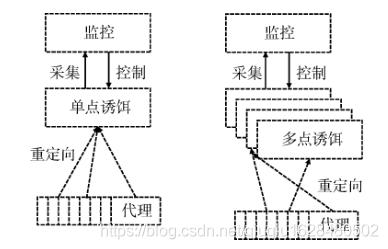

在此基础上,提出了蜜网(Honeynet)、蜜场(Honeyfarm)、蜜标(Honeytoken)的概念

蜜网

在同一网络中配置多个诱饵节点的蜜罐系统形态。

蜜场

蜜场形态如下所示,通过代理的方式扩展诱饵节点部署范围的形态。

- 真实设备和监控模块集中在一个固定的节点或网络中, 便于实现对实物设备的管理维护和数据集中分析

- 轻量级的代理部署在任意网络节点中, 将网络攻击重定向至诱饵环,从而扩展诱饵节点部署范围

蜜标

特殊的蜜罐诱饵,

2.5 发展

物联网蜜罐按时间顺序依次从工控蜜罐、消费级物联网蜜罐以及信息物理系统蜜罐三条主线开展研究。

3、物联网蜜罐的关键技术

3.1 重定向技术

通过连接不同地理空间或不同类别的诱饵环境, 进行统一的攻击诱导、流量分配和数据采集。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-8TKF9ACX-1628649216541)(C:\Users\ROG\AppData\Roaming\Typora\typora-user-images\image-20210810101056029.png)]

- 在入侵阶段,蜜场需要对网络流量进行解析和分类,为转发决策提供依据,

- 在转发决策阶段,构建决策模型将不同流量进行区分(正常或非正常)

- 在流量调度模块,通过TCP重放或代理的方式将攻击诱导向不同的目标

- 在请求响应阶段,整合不同诱饵的响应进行筛选分析,选择最佳响应返回给攻击者

3.2 蜜罐识别与反识别技术

一旦攻击者识别出蜜罐,则蜜罐将失去意义

反蜜罐

蜜罐识别就是反蜜罐,本质就是分析蜜罐和真实设备之间的差异,通过检测蜜罐各类指纹特征对蜜罐进行区分。下面将对相关的蜜罐识别特征进行简单阐述。

1、时间差异

由于蜜罐监控模块的额外开销,所以攻击者命令的执行时间会明显延长,所以网络层的延迟可以作为蜜罐指纹。

07年美国新墨西哥理工大学用实验证明:虚拟蜜罐对ICMP回应请求的响应确实比实际系统慢。

2、软硬件差异

大部分蜜罐都采用了硬件虚拟化的方式进行资源模拟,与实际的业务系统的执行环境存在明显差异,

软件实现上,2007年卡内基・梅隆大学Brumley等表示通过从二进制文件中自动构建符号公式,可以在HTTP和NTP的协议实现中找到蜜罐系统与真实系统的差异

2014年SANS技术研究所[77]的报告指出攻击者可使用“file /sbin /init”命令的动态返回值识别Kippo蜜罐

大部分蜜罐对物理域采集与执行设备的实现不完善[57], 其感知数据违背物理规律, 如温度传递、水位感知等实现过程容易被攻击者识别

3、网络差异

通过网络响应来识别漏洞和提取网络服务特征的基本研究方法,常用的工具包括Nmap和Zmap。

Zmap:一种快速单包网络扫描器

Nmap:是一款开放源代码的网络探测和安全审核的工具

3.3 数据分析技术

蜜罐是调查和预防网络犯罪的重要工具,其最终目的是通过观察攻击者在蜜罐中的活动分析出安全威胁情报。

物联网蜜罐两种分析方式

-

统计分析:针对原始数据进行统计和查询,包括攻击源、目标活动和二进制文件的分析

-

深度分析:对攻击者的隐藏特征进行挖掘和推理