ЙЬМўАВШЋ

вЛЁЂЧАбд

БОШебЇЯАМЧТМ

ЖўЁЂИДЯж

1ЁЂSCTF 2020 Password Lock

ЬтФПУшЪі

етЪЧвЛИіSTM32F103C8T6 MCUУмТыЫјЫќОпга4ИіАДМќ,ЗжБ№ЮЊ1, 2, 3, 4. ЗжБ№ЖдгІGPIO_PA1, GPIO_PA2, GPIO_PA3, GPIO_PA4flag1ИёЪНЮЊSCTF{е§ШЗЕФАДМќУмТы}ЪфШые§ШЗЕФУмТы, ЫќНЋЭЈЙ§ДЎПк(PA9ЈCTX)ЗЂЫЭflag2

НтЬтЫМТЗ

ЬтФПИНМўИјГіСЫвЛИіIntel hexЮФМў,ВЂЧвИјГіСЫаОЦЌаХЯЂЮвУЧПЩвдШЗЖЈГЬађЕФФкДцВМОжКЭЭтЩшМФДцЦїгыФкДцЕФЖдгІЁЃЖјФцЯђЕФЙиМќОЭЪЧЖСЖЎГЬађДњТыЕФКЌвх,НгЯТРДЮвУЧНЋж№ВНЗжЮіетИіhexЮФМўЁЃ

1. hexЮФМўНсЙЙ

Intel hexЮФМўИёЪНгЩДПЮФБОЙЙГЩ,ЦфжаАќКЌСЫГЬађЕФМгдиЕижЗКЭГЬађШыПкЕижЗЕШаХЯЂ,ЖСЖЎетаЉаХЯЂПЩвдАяжњЮвУЧПьЫйЖЈЮЛГЬађЕФЦ№ЪМШыПкЖјВЛгУдкidaжаНјааХфжУЁЃ

-

ЖСЖЎIntel hexЮФМў

ЮвУЧПЩвдЪЙгУЮФБОБрМЦїДђПЊЬтФПИНМў,ЦфжаЙиМќаХЯЂШчЯТЫљЪО:

:020000040800F2 ... ... :04000005080000ED02 :00000001FF

-

ГЬађМгдиЕижЗЮЊ

0x08000000 -

ГЬађШыПкЕижЗЮЊ

0x080000ED -

ГЬађвд

:00000001FFНсЮВ -

ЦфгрШЋЪЧЮФМўЪ§Он

2ЁЂФкДцВМОж

ВщеваОЦЌЪжВсЕФЭјеО:https://www.alldatasheet.com/дкРяУцЮвУЧПЩвдевЕНSTM32F103C8T6ЕФЪжВс,ЕквЛвГЗЂЯжЮвУЧашвЊЕФвЛаЉаХЯЂ

-

Flash memory:32-to-128 Kbytes

-

SRAM:6-to-20 Kbytes

31вГЕФMemory MapПЩвдШУЮвУЧИќМгжБЙлЕФСЫНтЕНФкДцЕФЯъЯИВМОж

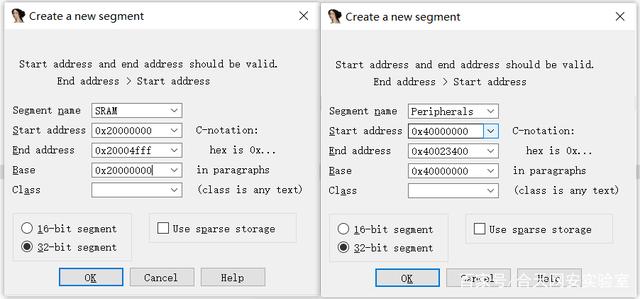

злЩЯЫљЪіЮвУЧЕУЕНСЫГЬађЕФЭъећФкДцВМОжаХЯЂ:

-

Flash Memory: 0x8000000 ~ 0x801FFFF (128K)

-

SRAM: 0x20000000 ~ 0x20004FFF (20K)

-

Peripherals: 0x40000000 ~ 0x40023400

ЁО----АяжњЭјАВбЇЯА,вдЯТЫљгабЇЯАзЪСЯУтЗбСь!Мгweix:yj009991,БИзЂЁА csdn ЁБЛёШЁ!ЁП

ЁЁЂй ЭјАВбЇЯАГЩГЄТЗОЖЫМЮЌЕМЭМ

ЁЁЂк 60+ЭјАВОЕфГЃгУЙЄОпАќ

ЁЁЂл 100+SRCТЉЖДЗжЮіБЈИц

ЁЁЂм 150+ЭјАВЙЅЗРЪЕеНММЪѕЕчзгЪщ

ЁЁЂн зюШЈЭўCISSP ШЯжЄПМЪджИФЯ+ЬтПт

ЁЁЂо ГЌ1800вГCTFЪЕеНММЧЩЪжВс

?

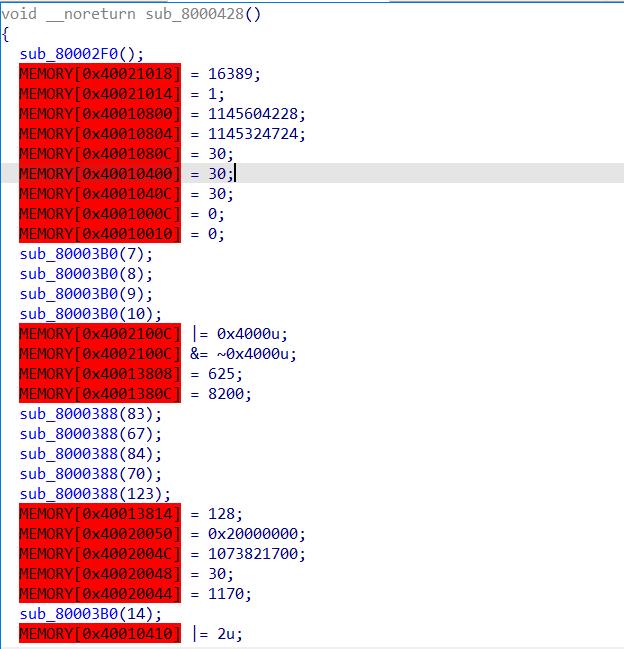

3ЁЂIDAЗжЮі

ОЙ§ИеВХЕФЗжЮіЮвУЧСЫНтСЫГЬађЕФФкДцВМОж,ЦфжаFlashЖЮГ§СЫАќКЌДњТы,ЛЙгажаЖЯЯђСПБэЁЃPeriphersЖЮжаЕФМФДцЦїЪЧЮвУЧдкФцЯђЙ§ГЬжаашвЊЖдЦыгаДѓЬхСЫНтЁЃЖјЖдгкhexЮФМўЕФЗжЮіЮвУЧСЫНтЕНГ§СЫМгдиЕижЗКЭШыПкЕижЗ,ЦфЫћЕФЫљгаФкШнЖМВЛдкhexЮФМўжа,ЫљвдЮвУЧашвЊЪжЖЏХфжУетаЉФкДцВМОжаХЯЂРДИцЫпIDAдѕУДЪЖБ№ЁЃ ДђПЊidaЙЄОп,ИљОнИеВХЕФЪжВсжаЮвУЧПЩвдВщЕНаОЦЌЪЧarm32 Armv7-MМмЙЙ,ШчЯТЭМЫљЪОНјааХфжУбЁдёШЛКѓЕЅЛїok

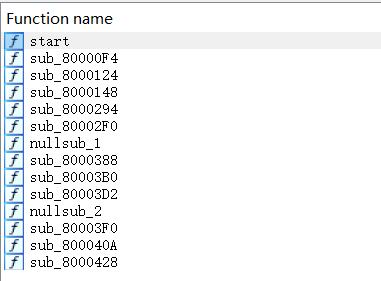

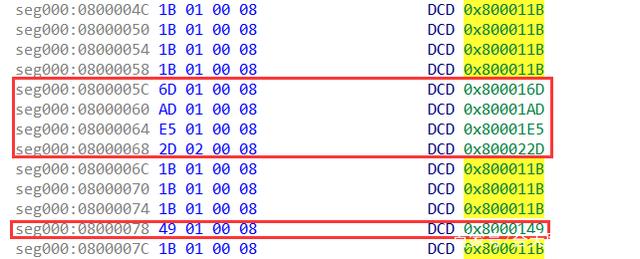

ПЩвдПДЕНвбОФмЪЖБ№ГівЛВПЗжКЏЪ§,ЦфжаstartКЏЪ§ЕФЕижЗгыЮвУЧЗжЮіhexЮФМўНсЙЙЪБевЕНЕФГЬађШыПкЕижЗЯрЭЌЁЃ

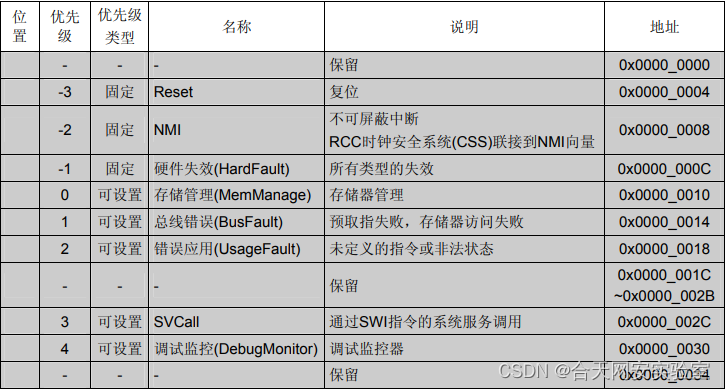

ШчЙћhexЮФМўжаУЛгаИјГіШыПкЕижЗаХЯЂЮвУЧвВПЩвдЭЈЙ§бАевRESETжаЖЯДІРэКЏЪ§РДШЗЖЈГЬађШыПкКЏЪ§ЁЃЦфжаRESETжаЖЯКЏЪ§ЕФЕижЗПЩвддкSTM32жаЮФВЮПМЪжВсV10.pdfжаевЕНЯрЙиаХЯЂ

?

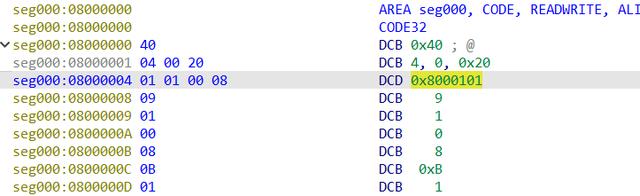

ВЮПМ?STM32 жаЖЯЯђСПБэЕФЮЛжУ ЁЂжиЖЈЯђ?жаЮвУЧПЩвдСЫНтЕНдкжаЖЯЯђСПБэжаRESETЕФЕижЗ0x8000004ЕФЕижЗЪЧЙЬЖЈЕФ,ЖјПЩБфЕФЪЧГЬађЕФМгдиЕижЗЁЃЮвУЧЬјзЊЕН0x8000004етИіЕижЗЩЯ,АДМќХЬDМќНЋЩЯУцЕФЪ§ОнЗжГЩ4зжНкаЮЪНевЕНresetЕФЕижЗЮЊ0x8000101

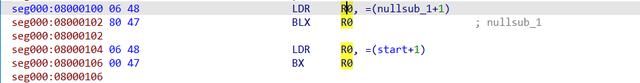

ЬјзЊЕНRESETжаЖЯДІРэКЏЪ§,ДцдкСНДЮЬјзЊЁЃЕквЛДЮЬјзЊЕНnullsub_1ЩЯВЂНЋЯТвЛЬѕжИСюЕижЗЗХШыLRМФДцЦї,nullsub_1КЏЪ§ЕФзїгУЪЧЬјЛиLRМФДцЦїжаЕФЕижЗ,ЫљвдЕквЛЬјУЛгавтвхЁЃЕкЖўДЮЬјзЊОЭЪЧЮвУЧЕФstartЕижЗ,ЫљвдЭъШЋПЩвдРћгУДЫЗНЪНЖЈЮЛЕНГЬађЕФШыПкЕижЗЁЃ

вЛжБИњзХШыПкЕижЗзпОЭФмевЕНетИіГЬађЕФmainКЏЪ§Ыљдк,ЕЋЪЧНјРДжЎКѓПЩвдЗЂЯжзѓБпетвЛДѓЦЌКьЩЋЕФБъМЧ,ЙлВьетаЉКьЩЋЧјгђЦфЪЕОЭЪЧIDAУЛгаЪЖБ№ЕФЕижЗ,вВОЭЪЧЮвУЧжЎЧАЗжЮіФкДцВМОжашвЊЬэМгЕФФкДцЖЮЁЃ

ЮвУЧдкIDAжааТНЈSegment,ШчЯТЭМЫљЪО:

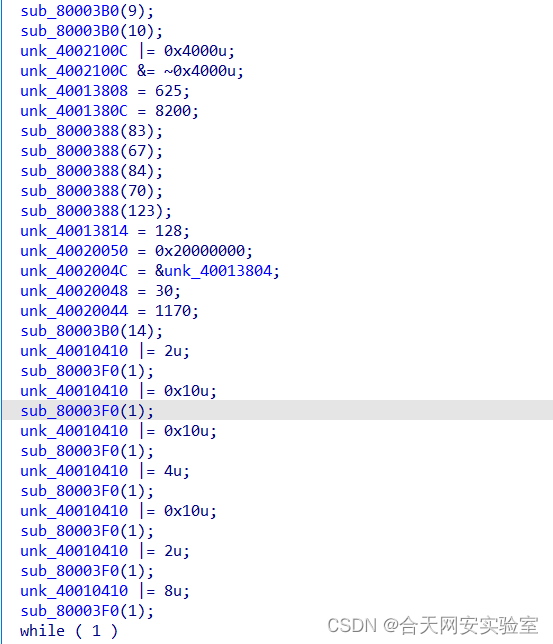

етЪБжЛвЊЮвУЧдйДЮЕуЛїF5МДПЩШУетаЉКьЩЋЕФБъЪЖБфГЩе§ГЃЪЖБ№ЕФФкДцСЫ

?

4ЁЂаоИДжаЖЯЯђСПБэ

ЪЙгУIDApythonЛжИДГЬађШыПкЕижЗжЎЧАЕФаХЯЂ

for i in range(0x8000000,0x80000eb,1):

del_items(i)

for i in range(0x8000000,0x80000eb,4):

create_dword(i)

аоИДЭъГЩКѓЮвУЧЙлВьетРяУцЕФЕижЗ,ЛсЗЂЯжгаКмЖржиИДЕФЕижЗ0x800016D,ИњНјШЅЛсЗЂЯжетаЉЕижЗжаУЛгаЖЈвхКЏЪ§ЙІФмЁЃМЬајВщПДжаЖЯЯђСПБэЛсЗЂЯжЯТУцМИИіВЛЭЌЕФФкДцЕижЗ

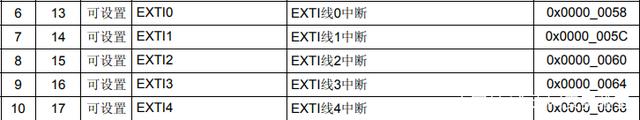

ВЮПМ?STM32жаЮФВЮПМЪжВсV10.pdfжаЕФФкШнЮвУЧПЩвдВщевЕНетаЉОЭЪЧEXTIЕФжаЖЯДІРэКЏЪ§ЕижЗ

-

stm32-EXTI

ИњНјетаЉКЏЪ§ЕижЗЛсЗЂЯжIDAВЂУЛгаНЋЦфЪЖБ№ЮЊКЏЪ§,ЫљвдЮвУЧЯШдкКЏЪ§Ц№ЪМЕижЗДІАДPМќ,ШЛКѓНјааЗДЛуБрМДПЩПДЕНетаЉжаЖЯДІРэКЏЪ§,етРяЮввдEXTI_4ЕФжаЖЯДІРэКЏЪ§ЮЊР§РДМђЕЅНщЩмвЛЯТетаЉжаЖЯДІРэКЏЪ§ЕФЙІФмЁЃ

int EXTI_4()

{

int result; // r0

EXTI_LINE = 16;

switch ( sum )

{

case 1:

unk_20000006 = 116;

return sum++ + 1;

case 2:

unk_20000010 = 95;

return sum++ + 1;

case 4:

unk_2000000E = unk_20000001;

return sum++ + 1;

default:

result = 0;

sum = 0;

break;

}

return result;

}

ГЬађвЛПЊЪМЯШЩшжУСЫжаЖЯ/ЪТМўЯп,EXTI_4ЕФжаЖЯ/ЪТМўЯпЮЊ0x10,ШЛКѓЪЙгУвЛПщФкДц(етРяМЧзїsum)РДзїЮЊРлМгЪ§ЕФБЃДцЮЛжУЁЃЮвУЧПЩвдПДЕНЕБsumжаЕФжЕЮЊ1ЁЂ2ЁЂ4ЪБsumЕФжЕЛс+1,ШчЙћВЛЪЧЕФЛАдђЛсжиаТПЊЪМЁЃЫљвдЮвУЧПЩвдХаЖЯГі1ЁЂ2ЁЂ4ОЭЪЧEXTI_4ГіЯждкУмТыжаЕФЮЛЪ§,ЭЌРэЦфЫћЕФШ§ИіАДХЅвВЪЧвЛбљЕФ,ЭЈЙ§етаЉЫГађЮвУЧПЩвдЕУЕНзюжеЕФflagЮЊflag{1442413},ВЂЧвЮвУЧПЩвдЗЂЯждкmainКЏЪ§жаГЬађЯШФЃФтЪфШыСЫвЛДЮУмТы,ЭЈЙ§НЋЩЯУцЕФжЕгыEXTI_LINEНјааЖдгІвВФмЕУЕНflagжЕЁЃ

2ЁЂ2021 HWS ШыгЊШќ-STM32

ОЙ§СЫЩЯвЛЬтЕФШыУХНгЯТРДЮвУЧдйРДвЛЕРЬтФПСЗЯАвЛЯТ,ДђПЊIDAРраЭбЁдёаЁЖЮarm32,МмЙЙбЁдёARMv7-MМмЙЙЁЃ

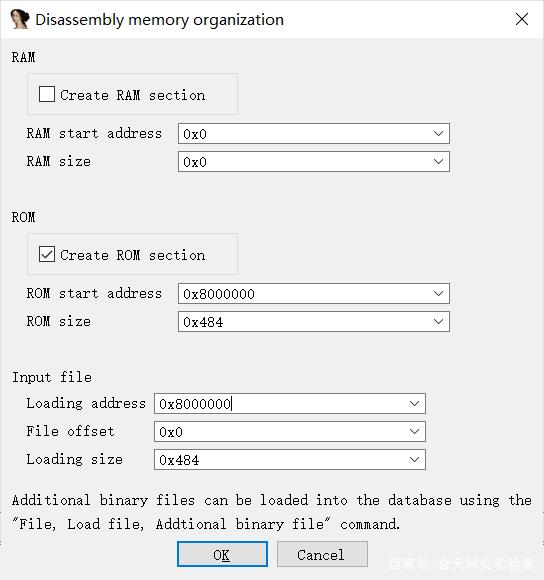

НгЯТРДЩшжУГЬађЕФМгдиЕижЗКЭЖСШЁЕижЗЩшжУЮЊ0x8000000,МгдиЕижЗЪЧжИIDAМгдиЕФЗжЮіЕижЗЪЧЖрЩй,ЖјInput FileЪЧжИЙЬМўвЊДгЪВУДЮЛжУПЊЪММгди,ЩшжУКУвдКѓЮвУЧЕуЛїOKЭъГЩЩшжУЁЃ

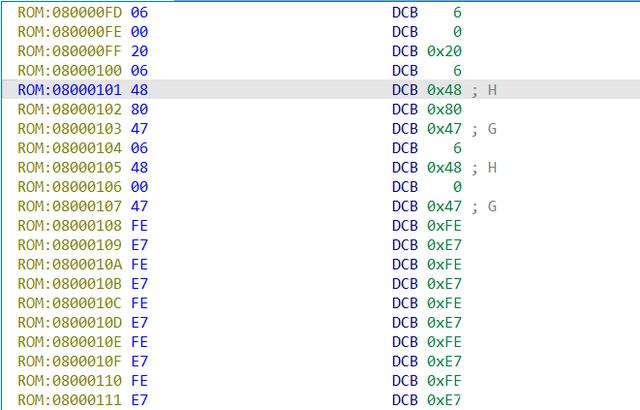

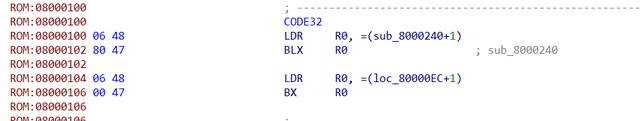

НјШывдКѓЛсЗЂЯжIDAУЛгаЪЖБ№ГіШЮКЮКЏЪ§,ВЛгУЕЃаФЮвУЧПЩвдЭЈЙ§ЖЈЮЛresetЕФжаЖЯДІРэРДевЕНmainКЏЪ§ЕФЮЛжУЁЃНЋ0x8000004ЕижЗДІЕФзжНкБфГЩ4зжНк,ЕУЕНresetжаЖЯДІРэКЏЪ§ЕижЗ0x8000101ЁЃ

ПЩвдЗЂЯжЕижЗЕФНсЮВЪЧЦцЪ§ЮЛ,дкarmжаетДњБэСЫthumbФЃЪНЁЃЮвУЧПЩвддк0x8000101ЕижЗАДЯТCМќМДПЩЩњГЩДњТы

вЛжБИњзХГЬађСїзпЮвУЧОЭФмевЕНmainКЏЪ§ЫљдкЮЛжУsub_80003C0,ВЂЧвдкЦфжаЗЂЯжСЫашвЊФцЯђЕФКЏЪ§sub_8000314

_BYTE *sub_8000314()

{

_BYTE *v0; // r4

char *v1; // r5

int v2; // r6

char v3; // t1

v0 = (_BYTE *)sub_80003F0(48);

v1 = &byte_8000344;

v2 = 0;

while ( v2++ != 0 )

{

v3 = *v1++;

*v0++ = (v3 ^ 0x1E) + 3;

sub_8000124(v1);

}

return v0;

}

аДГіНтЬтНХБОМДПЩЛёЕУflagжЕ

li = [0x7D, 0x77, 0x40, 0x7A, 0x66, 0x30, 0x2A, 0x2F, 0x28, 0x40, 0x7E, 0x30, 0x33, 0x34, 0x2C, 0x2E, 0x2B, 0x28, 0x34, 0x30, 0x30, 0x7C, 0x41, 0x34, 0x28, 0x33, 0x7E, 0x30, 0x34, 0x33, 0x33, 0x30, 0x7E, 0x2F, 0x31, 0x2A, 0x41, 0x7F, 0x2F, 0x28, 0x2E, 0x64]

print(''.join(chr((i ^ 0x1E) + 3) for i in li))