����Ŀ¼

һ.ǰ��

- Hello��Һð�,����������PDD������8266����ģ��,��������wifiɱ�֡����ν�������ʾwifiɱ�ֵ����������ԡ�����,���еĹ������ص�ַ�����������ĩβ,�Թ�������ء�����ʵ��ֻ����ѧϰ����,����Ŀ��Ϊ�Լ�WiFi,����Υ��!

��.��

1.ESP8266����

ESP8266��һ��������WiFiоƬ,����ESP8266���Կ�������������WiFiģ��,��SKYLAB��WG219/WG229רΪ�ƶ��豸��������Ӧ�����,�ɽ��û��������豸���ӵ�WiFi����������,���л������������ͨ��,ʵ���������ܡ�����WG219/WG229����Ҫͨ��������ʹ��ATָ�����,��������ֵ����繦������

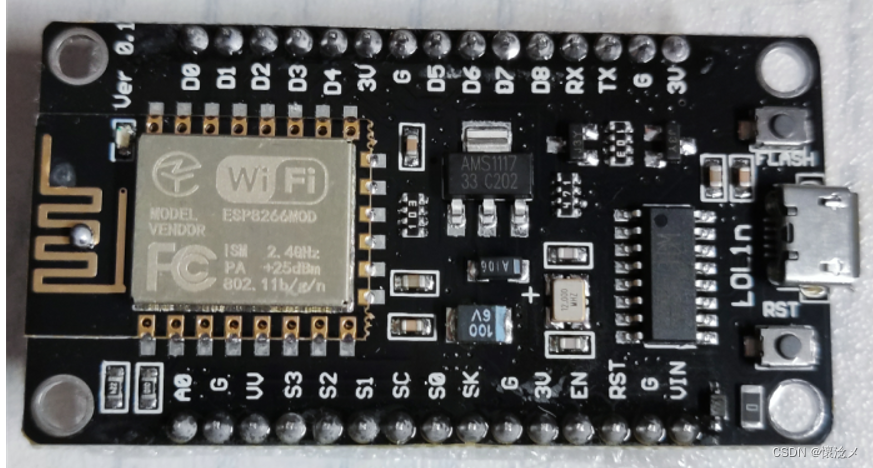

��ͼΪ������15Ԫ�����ESP8266ģ��,����ΪCH340��

2.��������

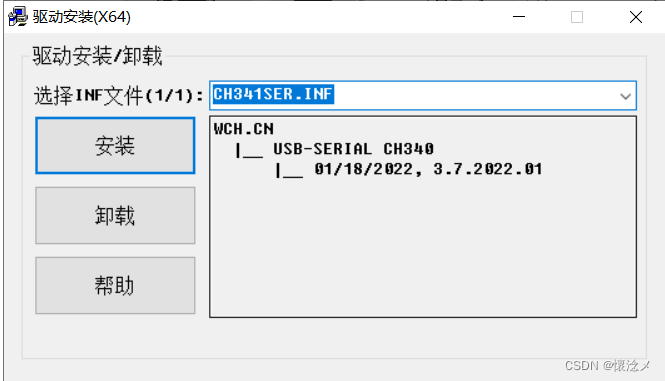

���֮ǰû�а�װ����صĴ�������,��Ҫ���ذ�װһ����������,Ҳ������windows�Դ����������ع���,�Զ����ء����Ҳ����ʹ��CH341SER.EXE���а�װ������

3.��¼����

����ʹ�õ���ESP8266Flasher,ʹ�����ܹ�һ�����̼���¼��8266��,����ͼ������ͼ

4.Python2

ע��������Python2,����ʹ��Python2�ܷ���ز����̼���

��.��¼

��¼���ǰ�ԭ�����봦������ص��������,�ü����ִ�����д�ij���,���絥Ƭ��������¼��ʱ���Ǽ���.hex�ļ�,�����ڵ�Ƭ����,��������ʵ����д�ij�����,��˵�������ͼ����������ִ����ij���Ĺ��̾��dz�����¼��

���ν�ESP 8266�Ĺ̼���¼��8266ģ���С�

1.����8266

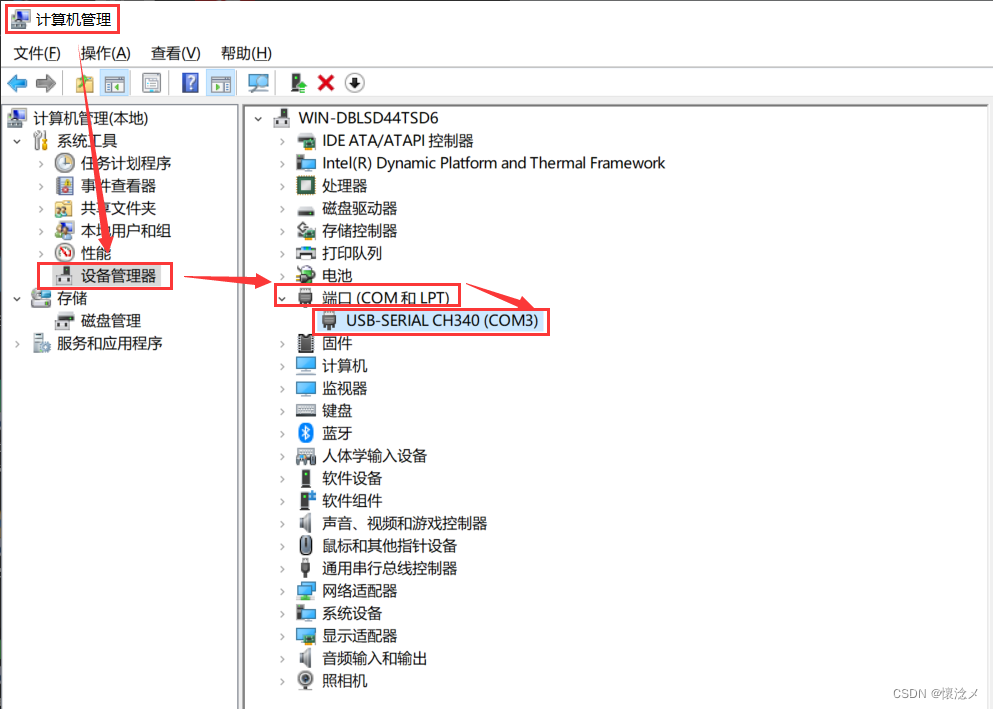

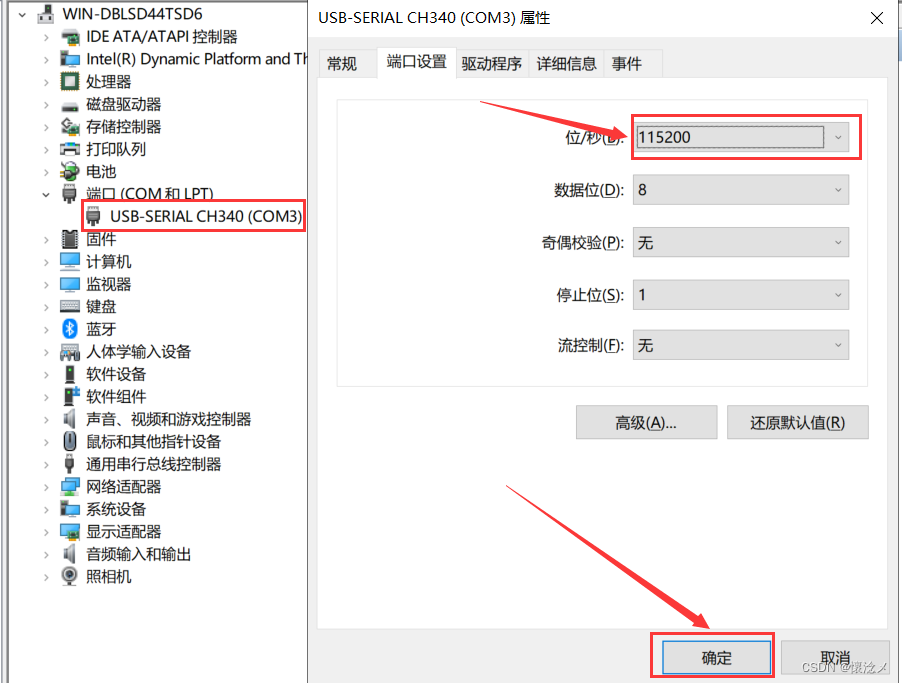

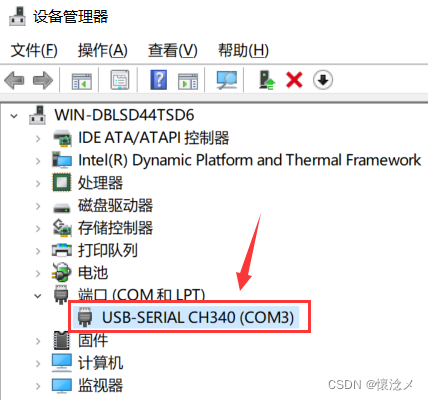

���ȴ�windows���豸�������鿴һ�¶˿��Ƿ�����,���������:�һ��˵���-����-�豸������-�˿�(COM��LPT),Ҳ���Բο���ͼ��

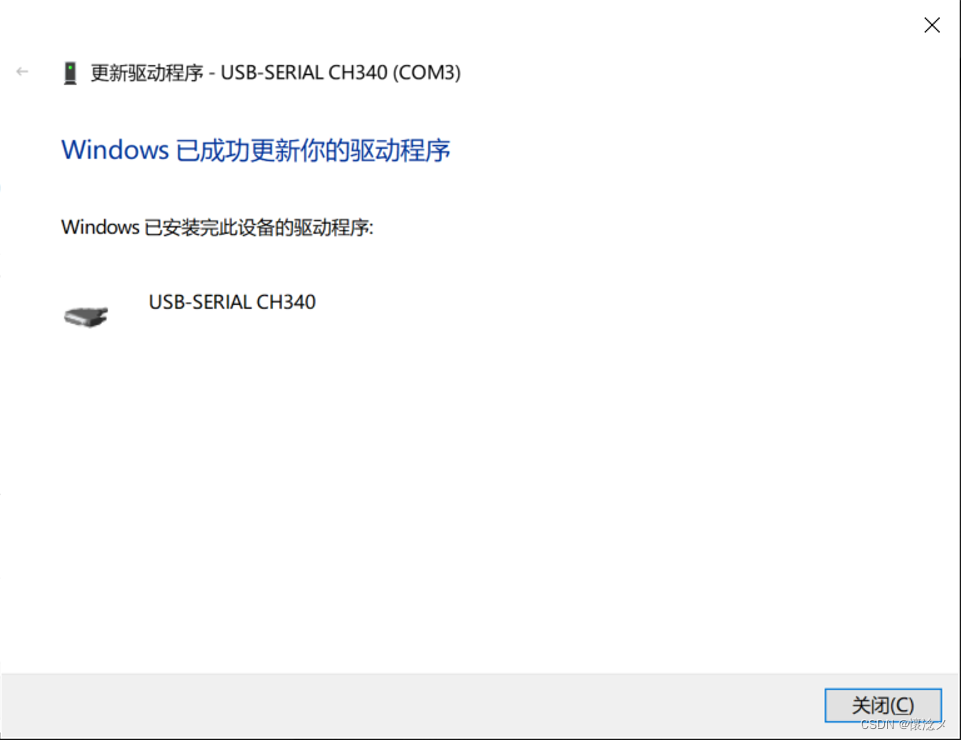

���֮ǰû�а�װ����صĴ�������,��Ҫ���ذ�װһ����������,��ѡ�����windows�Զ���������������

����ʹ��CH341SERһ����װ������

����,������������,�����Ѿ�����ͨ��COM3���ڲ���8266ģ���ˡ�

2.���ö˿�

����һ�¶˿�,ѡ��λ/���Ϊ115200���ȷ����

3.��¼�̼�

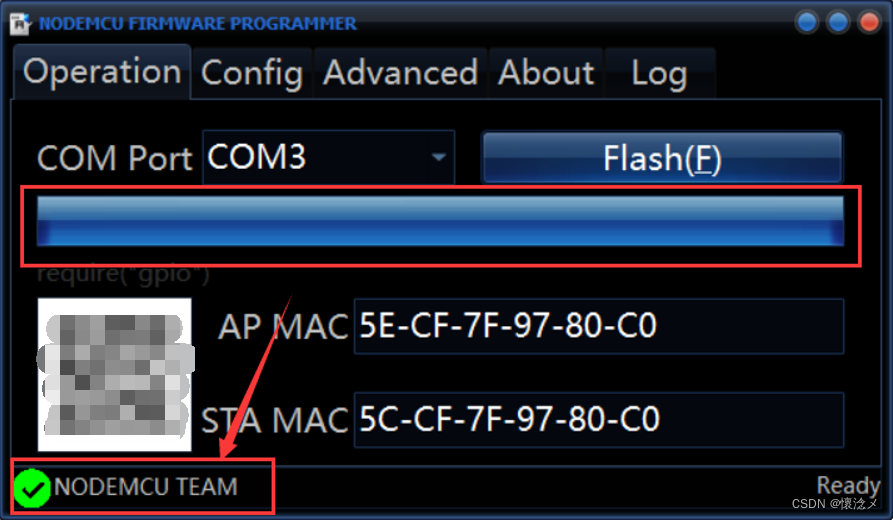

��ESP8266Flasher,����������ͼ��

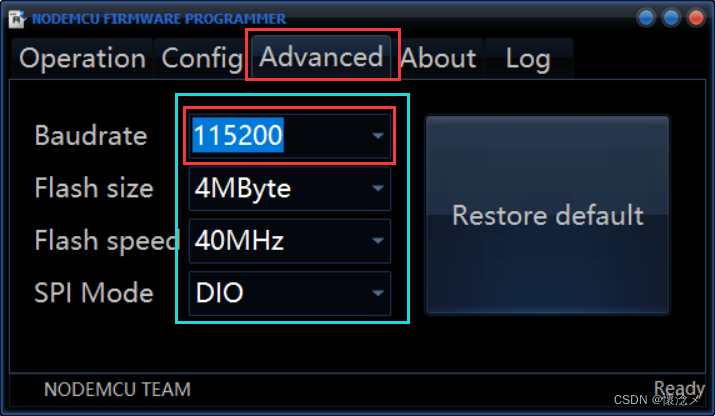

����һ�¼�����,ѡ��Advanced,����������Baudrate��Ϊ115200,��˿����ò��� һ�¡�

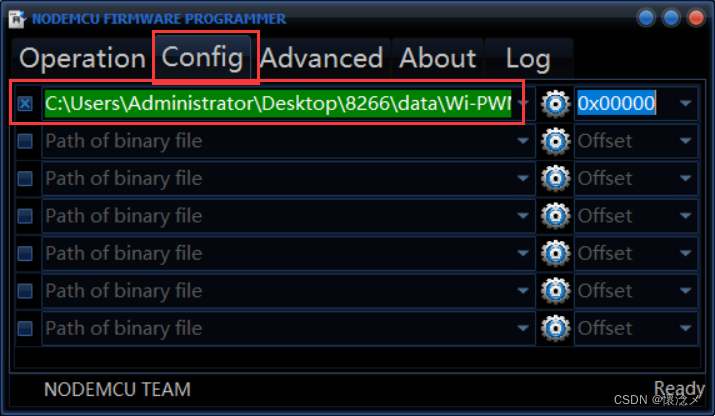

�ٵ��config,�����һ�г��ְ�ť,����һ�¹̼�����·����

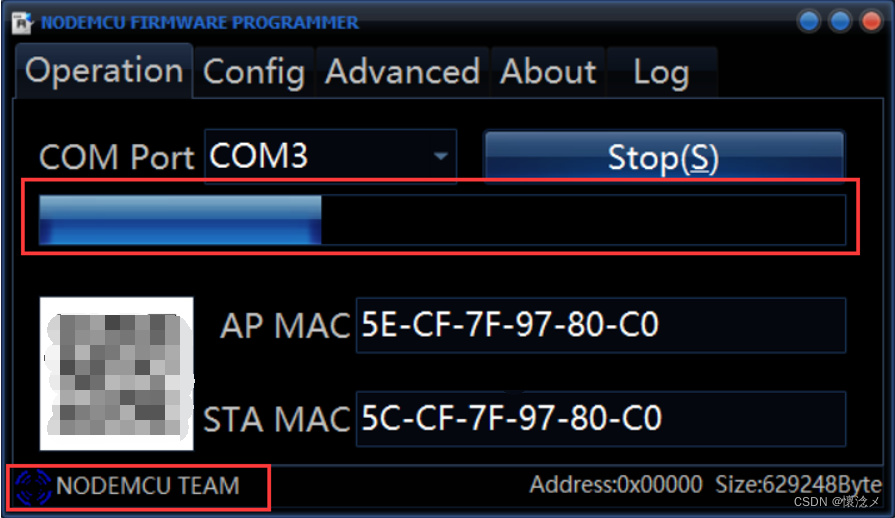

Ȼ���л���Operation,ȷ����COM�˿ں�,���Flash���ɿ�ʼ��¼�ˡ�

��¼��������ͼ��

8266����ɫ�ƻᱬ��,������������

����������ͷ,���½���ʾ��ɫ�Թ�ͼ���,����¼�����!(����������)

��.����

����ԭ��

802.11 WiFi������һ��ר�������������ӹ���������֡����,����wifiʱ,��������WiFi�ȵ����㲥�����ġ�beacon������֡(�����������ȵ����),����probe-request��,����豸�ᷢ�����ֹ���֡���鿴֮ǰ���ӹ������統ǰ�Ƿ�����Χ����������ڴ����ѷ��ʹ�������,��Ӧ���ȵ㽫���á�probe-response��֡������Ӧ,��Щ����֡���ڵ��������,������ȫû�о����κεļ���,��������Ŀ����Ϊ������WiFi��������,��Ϊ����ȫ����Ҫ�����κε���Կ����������ȷ�ϾͿ��Բ鿴����Χ��WiFi�����Լ��ȵ�����,����Ҳ������WiFi����Ĺ�����:�κ��豸�����Ը��κ����緢��beacon֡��probe-response֡��

1.�״���������

��¼�ù̼���,�Ϳ��Կ�ʼ������,��Ҫ�ȶϿ�PC��������PC,֮��8266ģ��ᷢ��һ�����ŵ�wifi,����ʹ���ֻ����ߵ�������������

���ӳɹ���,�����������192.168.4.1����wifi killer�������档

�״�������������wifi ssid������

2.ɨ��wifi

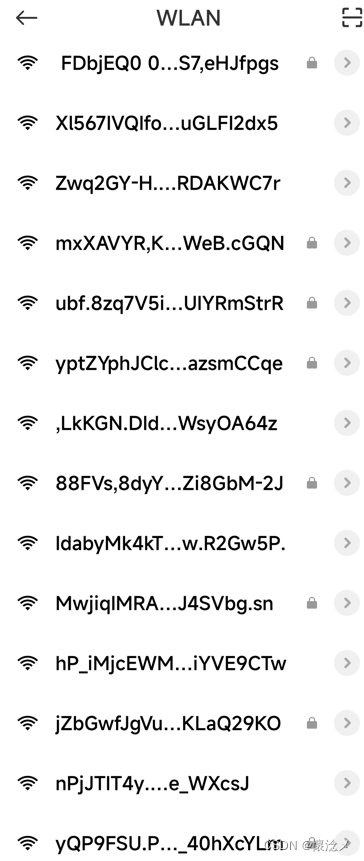

ʹ�����úõ�wifi�������Ӻú�,�ڹ��������л�����ɨ�衱tab,���ɨ�衣

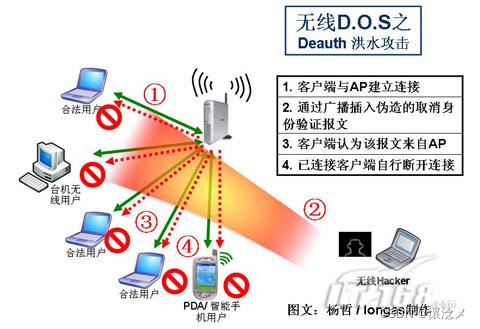

3.Deauth����

Deaulth����ȫ��Ϊȡ��������֤��ˮ��������֤��Ϻ�ˮ����,ͨ�������ΪDeauth����,����������ܾ�������һ����ʽ����ּ��ͨ����ƭ��AP���ͻ��˵�����ַ��ȡ��������֤֡�����ͻ���תΪδ����/δ��֤��״̬���������緢����α���ȡ��������֤����,�Ӷ�����˺Ϸ��û���AP֮������ӡ����ͻ�����ͼ��AP���½�������ʱ�������ڼ������ŵ��з���ȡ��������֤֡,�⽫���¿ͻ��˺�APʼ����������

��ּ��ͨ����ƭ��AP���ͻ��˵�����ַ��ȡ��������֤֡�����ͻ���תΪδ����/δ��֤��״̬��

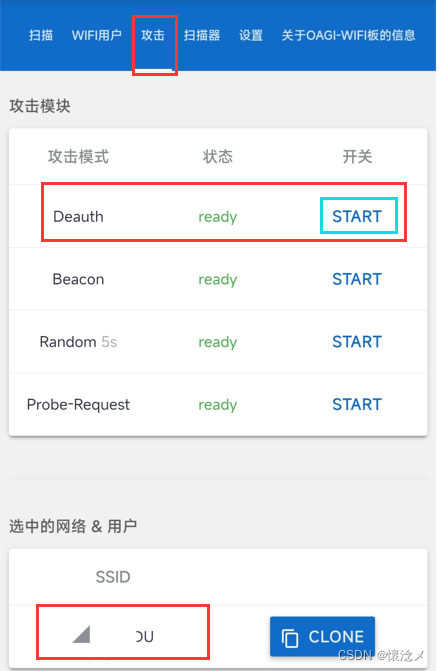

�ڡ�ɨ�衱���湴ѡҪ������wifi,�л�����������tab��,����ģʽѡ��Deauth��

�����START��,��ʼ����!

�ҵ��ֻ�����������-��֤����-���ӳɹ������϶Ͽ���ѭ����

4.����αAP

Beacon:�ű�֡(Beacon)���ݰ�������������,ͨ�����Ϸ����ű�֡���ݰ�(˵����Ǵ��������µ�wifi���ŶԷ�����������),����Ŀǰ�����豸�Դ�SSID���,��������ʹ���������SSID�ԴﵽĿ�ġ�

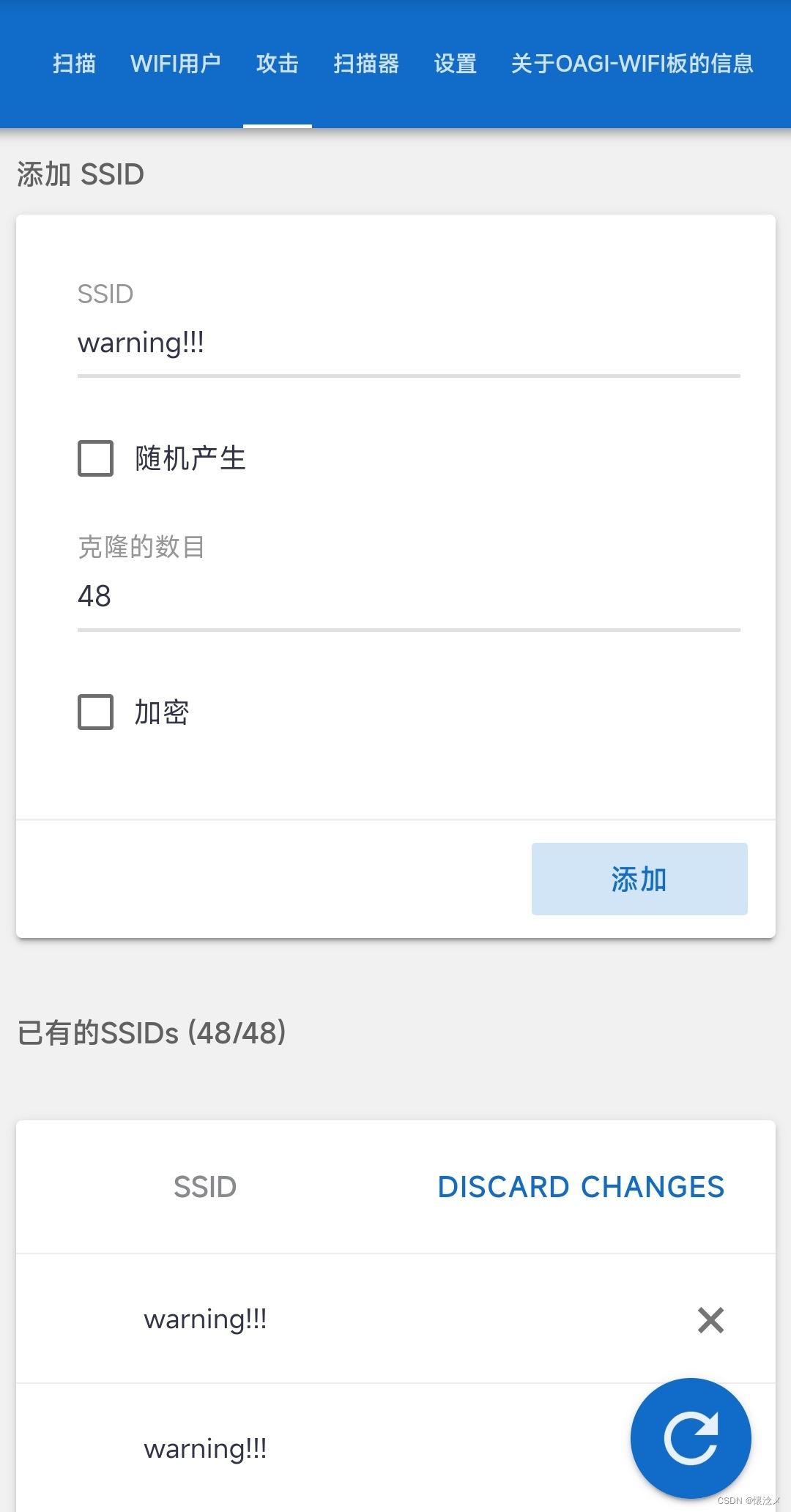

1.�����Զ������ֵ�AP

�ڡ�����SSID����������������Զ����AP����,���úÿ�¡����������,��������ӡ�

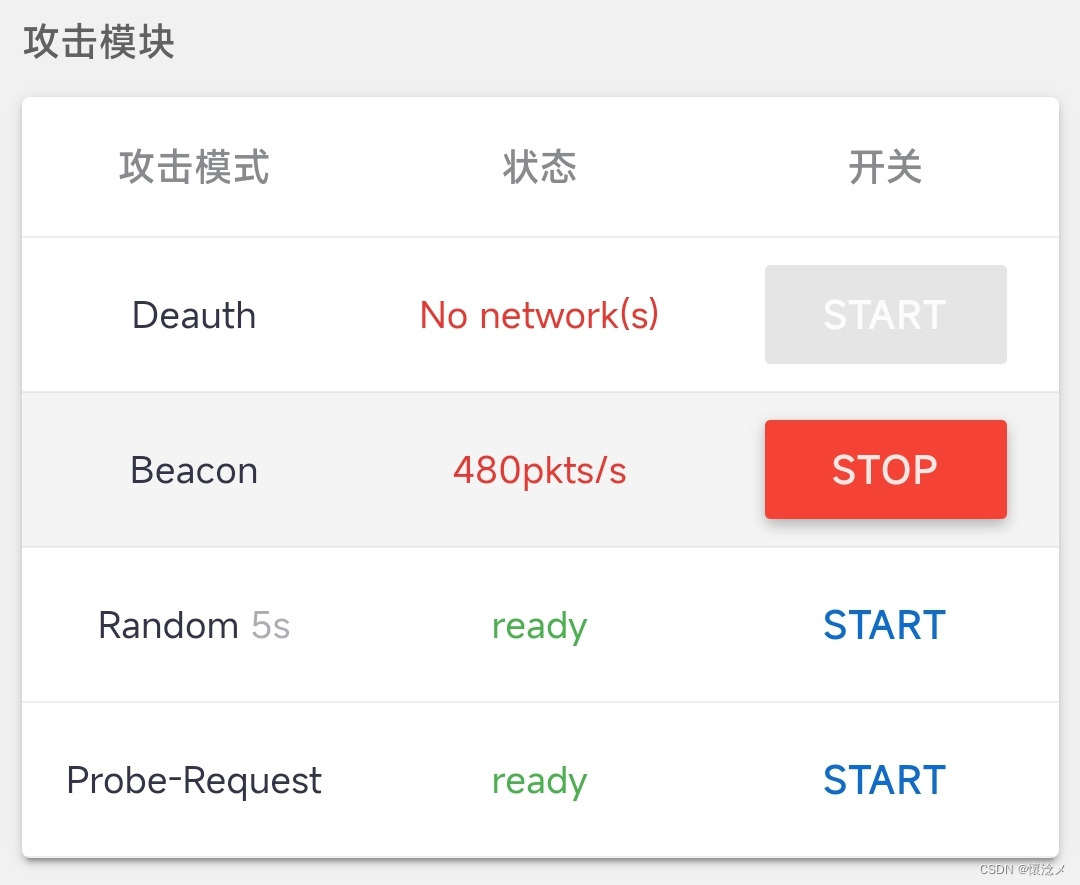

�����Beacon����START,��ʼ����!

�����Beacon����START,��ʼ����!

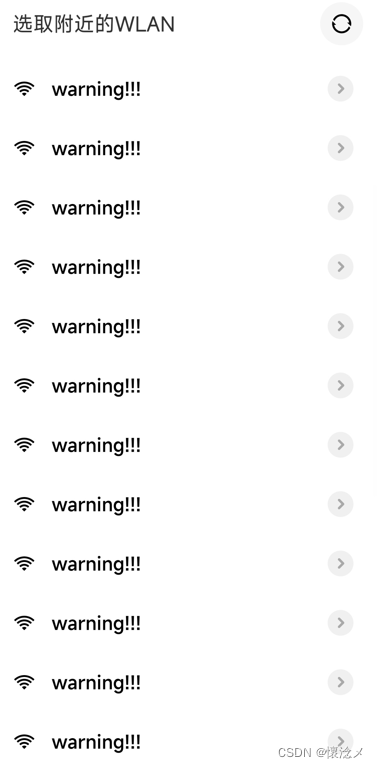

�ֻ����ܿ����м�ʮ��������warning!!!����αAP��

2.�������αAP

�ڡ�����SSID����,��ѡ��������������ɡ�

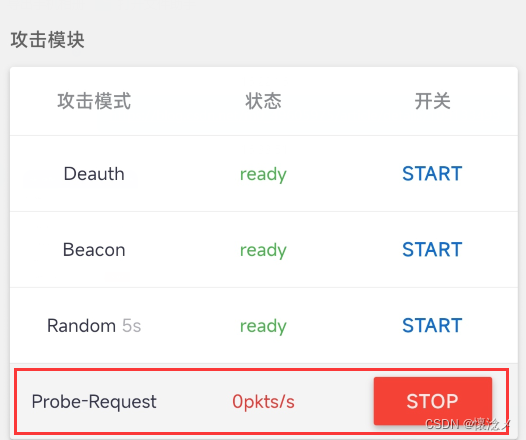

5.̽������

Probe-response:̽������֡���û��豸����,��ѯ��һ����֪�����Ƿ��ڸ�����ͨ����������SSID�б���ָ��������,�Դ�������WiFi��������(˵������ֻ�����֪WiFi���緢��һ��probe-request֡,���ṩ�������Ľ���㽫��Ӧһ��probe-response֡,����ֻ�����������Ӧ������������,���Կ�������Deauth�������)��

�������̺�Deauth�������,ֻ����Ч�������ԡ�

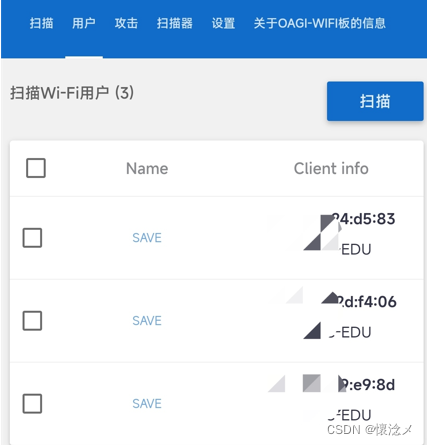

6.ɨ��WiFi�û�

ѡ��WiF��,�л������û���tab,�����ɨ�衱��ť�������ť��,��Ҫ����һ��WiFi,�ٴ����Ӻ�,ˢ�½���,���ɲ鿴����WiFi���û���

��.����

�����Ǵ�������̼�ʱ,����ʹ��һЩ���߲������еĹ̼���������Ϊ����Ѿ���װ�����ú�Python2��

1.��װesptool����

esptool.py �������ṩ�Ŀ�Դ���,�������� ESP8285, ESP8266, ESP32, ESP32-S��ϵ��оƬ�� ROM Bootloader(��:һ�� bootloader)ͨѶ,�Ӷ�ʵ��:

�̼���¼,flash ����,flash ��ȡ,�� MAC ��ַ,�� flash id ,elf �ļ�ת bin �ȳ��ù���;

flash У��, ��ȡ�ڴ�,���� bin �� RAM ִ��,���ڴ�,д�ڴ�,�� flash ״̬,д flash ״̬,�� chip id,��װ bin�ȸ����ܡ�

��windows10 dos��������

pip install esptool

2.�鿴8266ģ�����ڶ˿�

�������豸�������в鿴8266��COM�˿�,�����ҵľ���COM3�˿ڡ�

3.�����̼�

��dos�����������������������й̼�,ע:�Cport ��Ҫѡ���Ӧ�Ķ˿�

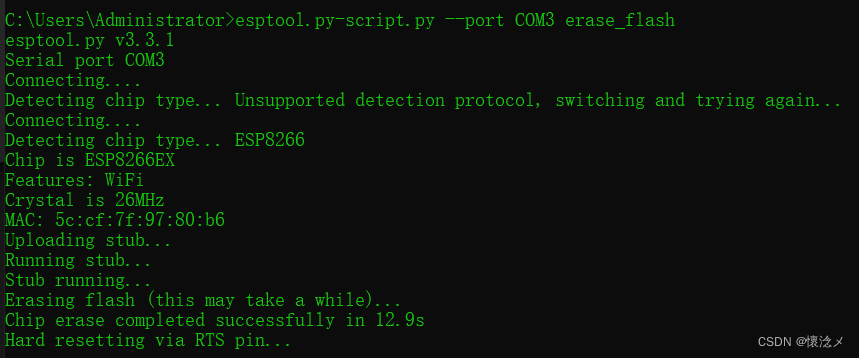

esptool.py-script.py --port COM3 erase_flash

������������ͼ:

������ Chip erase completed successfully in xx.xxs,֤���̼������ɹ�,��ʱ����͵õ���һ��û�й̼���8266ģ�顣

��.�ܽ�

1.�ܽ�

����ʹ��ESP8266ģ��������WIFiɱ��,������ϸ������ESP8266����¼�����ԡ���������,ϣ����Ҳ�Ҫ��Υ������,��������,���,�ܸ��ҵ������?

2.������ʩ

1.��������5GHzƵ���Ϲ���Ч������,���·����֧��˫Ƶ�Ļ���������һ��5GHzƵ���ŵ���

2.֧�֡�Wi-Fi�������ʰ汾2����֤��ʽ���豸���ܵ�������,���ڴ˿���ȥ������AP�̼��������̵������汾,��ȷ���ð汾��֧�֡�����֡���������ܺ�,���ܵ����������֤�������͡��Ͽ�������������Windows8��Windows8.1�����ϰ汾�Ѿ�֧�ָ���֤��ʽ��

3.ͨ��֮ǰ��WannaCry������ɢ�¼�Ҳ���Կ���,�ܶ�ʱ����Э���ϵͳ©��δ�������µİ�ȫ����,���������û���ȫ��ʶ����,δ�ܼ�ʱ���¹̼����������ǿ�����ȫѡ��°�ȫ����IJ�������ʱ�����̼������DZ�Ҫ�ġ�