Ŀ¼

?3.4.�������������ű�����Ϊ������������ԭssh-keygen�ļ�

ΪʲôҪ����openssl��openssh,�ر�rpcbind����?

����Centos7�Դ���openssh��openssl�汾���͡���������ȫ����ɨ������˴�������©�����Ա�������

�����ư�ȫ�ŶӼ�����ڿ������������ϵ�RPCBind�������UDP����DDoS���������û����������İ���

#����ǰ�ǵ�һ��һ��Ҫ��ǰ���ݺ�����

?����:CentOS 7.6 64bit

?�鿴��ǰϵͳopenssl��openssh�汾

[root@cowboy ~]# ssh -V

OpenSSH_7.4p1, OpenSSL 1.0.2k-fips 26 Jan 2017

[root@cowboy ~]# rpm -qa |egrep "openssh|openssl"

openssh-7.4p1-22.el7_9.x86_64

openssl-1.0.2k-25.el7_9.x86_64

openssh-server-7.4p1-22.el7_9.x86_64

openssl-devel-1.0.2k-25.el7_9.x86_64

openssh-clients-7.4p1-22.el7_9.x86_64

openssl-libs-1.0.2k-25.el7_9.x86_64

? ?wget����openssh-8.1p1.tar.gz��openssl-1.1.1q.tar.gz

- openssl����:https://www.openssl.org/

- openssh����:http://www.openssh.com/

[root@cowboy ~]# wget http://cdn.openbsd.org/pub/OpenBSD/OpenSSH/portable/openssh-8.3p1.tar.gz

[root@cowboy ~]# wget -c https://www.openssl.org/source/openssl-1.1.1q.tar.gz --no-check-certificate

[root@cowboy ~]# tar -zxvf openssh-8.3p1.tar.gz

[root@cowboy ~]# tar -zxvf openssl-1.1.1q

[root@cowboy ~]# ls

openssh-8.3p1 openssh-8.3p1.tar.gz openssl-1.1.1q openssl-1.1.1q.tar.gz--no-check-certificate: �����֤��

tar -C: ָ����ѹ���Ǹ�Ŀ¼?

#���ر��밲װ������

yum -y install gcc gcc-c++ zlib zlib-devel openssl openssl-devel libselinux-devel perl pam-devel1. ��װtelnet����(��ѡ)

?#��ֹssh���Ӳ���,��װtelnet��Ϊ����Զ�����ӷ���

yum -y install telnet-server xinetd

systemctl restart xinetd

systemctl restart telnet.socket

#telnet������xinetd�ػ���,��װ��telnet-server��,��Ҫ��������xinetd�ػ�����1.2. ����xinetd

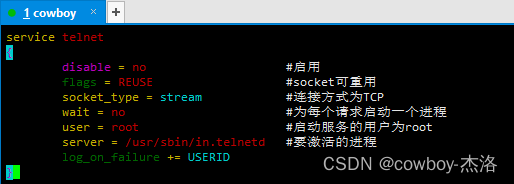

?�������ļ�,��װ��֮����Ĭ�ϲ�������(����ļ���������vim ����)

cat /etc/xinetd.d/telnet

service telnet

{

disable = no

flags = REUSE

socket_type = stream

wait = no

user = root

server = /usr/sbin/in.telnetd

log_on_failure += USERID

}

��������

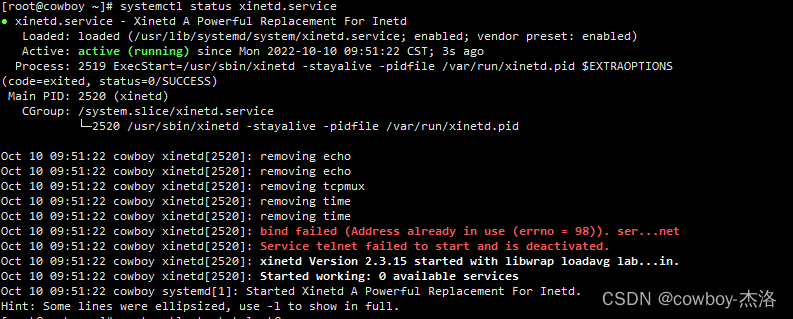

?��������:bind failed (Address already in use (errno = 98)). ser...net

��Ϣ����,�������ij̶�ռ���˶˿�,��ʹxinetd����������.

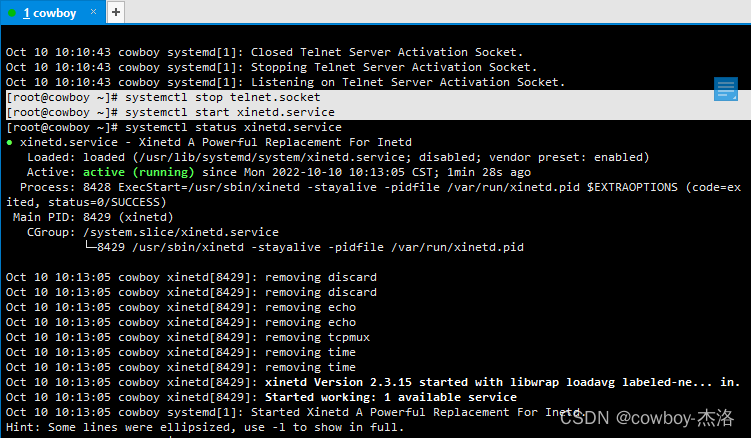

?�������: ����������telnet����ķ�ʽ,���ַ���ͬʱʹ�ûᵼ�¶˿�ռ��,����ֹͣtelnet.socket����

systemctl stop telnet.socket

systemctl disble telnet.socket

systemctl restart xinetd.service

1.3.����ǽ���˿ڷ���ķ�ͨ?

�鿴����֪���������С�����23�˿�

[root@cowboy ~]# ps -ef|grep telnet

root 9674 1155 0 10:18 pts/1 00:00:00 grep --color=auto telnet

[root@cowboy ~]# lsof -i :23

COMMAND PID USER FD TYPE DEVICE SIZE/OFF NODE NAME

xinetd 8429 root 5u IPv6 2217950 0t0 TCP *:telnet (LISTEN)

�������˷���ǽ��ͨ23�˿�?

[root@cowboy ~]# firewall-cmd --zone=public --add-port=23/udp --permanent

[root@cowboy ~]# firewall-cmd --zone=public --add-port=23/tcp --permanent

[root@cowboy ~]# firewall-cmd --reload

success

[root@cowboy ~]# firewall-cmd --list-ports

80/tcp 23/tcp 23/udp

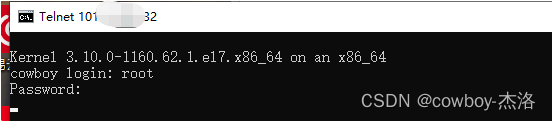

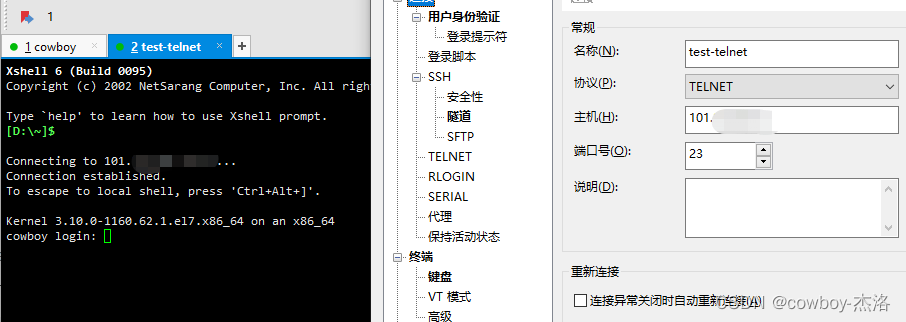

?��Ϊ�����õ����Ʒ�����,���Ի����� �Ʒ���������̨���в���

#ע�� �Ʒ�������ͨ ��ȫ�� ��������������ͨ����ǽ

�Ʒ�����

?������������

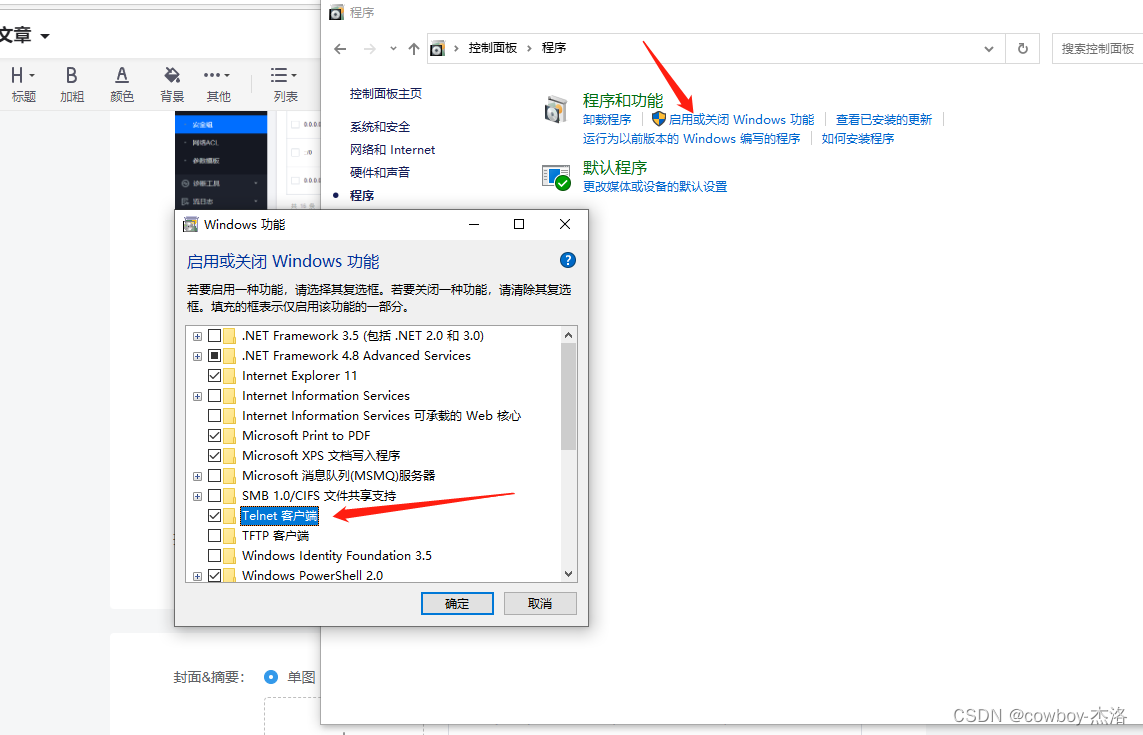

?win��

������������

4.�����Ƿ������������

?

2. openssl����?

?2.1 ����ԭ��openssl����

find / -name openssl

cp -r /usr/lib64/openssl /usr/lib64/openssl.old

cp -r /usr/bin/openssl /usr/bin/openssl.old

cp -r /etc/pki/ca-trust/extracted/openssl /etc/pki/ca-trust/extracted/openssl.old

cp /usr/lib64/libcrypto.so.10 /usr/lib64/libcrypto.so.10.old

cp /usr/lib64/libssl.so.10 /usr/lib64/libssl.so.10.old

#�����������ļ������ȱ���,��ϵͳ�ڲ��ֹ���(��yum��wget��)�����˿�,���°�OpenSSL��������������

[root@cowboy ~]# echo $?

0

[root@cowboy ~]# ls /usr/lib64 |grep openssl

openssl

openssl.old

[root@cowboy ~]# ls /usr/bin/ |grep openssl

openssl

openssl.old

[root@cowboy ~]# ls -al /usr/lib64/libcrypto.so.10

lrwxrwxrwx 1 root root 19 Jul 25 17:04 /usr/lib64/libcrypto.so.10 -> libcrypto.so.1.0.2k

[root@cowboy ~]# ls -al /usr/lib64/libssl.so.10

lrwxrwxrwx 1 root root 16 Jul 25 17:04 /usr/lib64/libssl.so.10 -> libssl.so.1.0.2k

#ȷ���Ѿ�����?2.2���밲װ�������밲װ���ֵı���

cd /openssl-1.1.1q

./config shared && make && make install

ll /usr/local/bin/openssl

ll -d /usr/local/include/openssl/

#�������֮��,����������Ŀ¼�ҵ��ļ�

[root@cowboy openssl-1.1.1q]# ll /usr/local/bin/openssl

-rwxr-xr-x 1 root root 749088 Oct 14 10:17 /usr/local/bin/openssl

[root@cowboy openssl-1.1.1q]# ll -d /usr/local/include/openssl/

drwxr-xr-x 2 root root 4096 Oct 14 10:17 /usr/local/include/openssl/

?2.3 ����������?

ln -sf /usr/local/bin/openssl /usr/bin/openssl

ln -s /usr/local/include/openssl/ /usr/include/openssl

?2.4 ���¶�̬�������ݿ�

echo "/usr/local/lib64" >> /etc/ld.so.conf

���µĿ��ļ���ַд���¼so��������ļ�

/sbin/ldconfig

#���¶�̬�������ݿ�

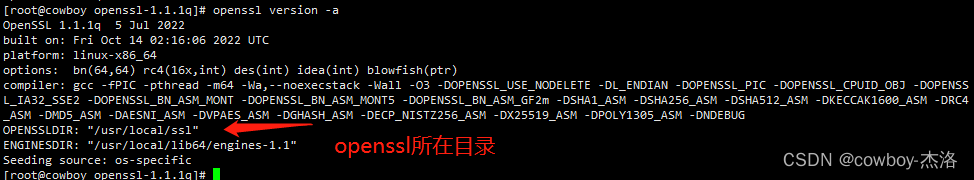

?2.5�鿴openssl�汾,ȷ���Ƿ������ɹ�

openssl version -a

3.? SSH����

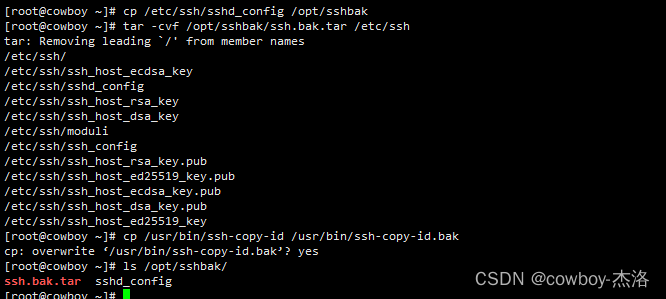

?3.1����ԭ��ssh����? ?!!!!!

[root@cowboy ~]# mkdir /opt/sshbak

[root@cowboy ~]# find / -name ssh

/etc/ssh

/etc/selinux/targeted/active/modules/100/ssh

/usr/share/bash-completion/completions/ssh

/usr/bin/ssh

############���ݱ���#############

cp /etc/ssh/sshd_config /opt/sshbak

tar -cvf /opt/sshbak/ssh.bak.tar /etc/ssh

cp /usr/bin/ssh-copy-id /usr/bin/ssh-copy-id.bak

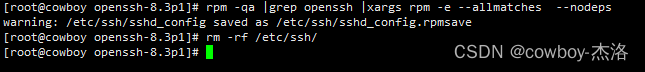

?3.2. ж��ԭ��ssh����

rpm -qa |grep openssh |xargs rpm -e --allmatches ?--nodeps

xargs:? ? ? ? ? ? ???������ݲ�����һ��������,Ҳ����϶�������һ������

--allmatches:? ??ɾ���� packge_name?ƥ��İ������а汾

--nodeps:? ? ? ? ?���������ֱ��ɾ��rpm��

rm -rf /etc/ssh/? ??

#ɾ��֮ǰ,���鰲װtelnetԶ�̷����ֹssh�Ͽ�

ֻҪ������sshd����,�Ͳ���Ͽ�

?3.3.Դ�����������

mkdir /usr/local/openssh

###########���밲װ################

./configure --prefix=/usr/local/openssh --sysconfdir=/etc/ssh \

--with-openssl-includes=/usr/local/include \

--with-ssl-dir=/usr/local/lib64 \

--with-md5-passwords \

--with-zlib \

--with-pam

make && make install��������:�Cprefix?��װĿ¼

??????????????????�Csysconfdir �����ļ�Ŀ¼? ? ? ?

? ? ? ? ? ? ? ? ? �Cwith-privsep-path ֧����Ȩ����

? ? ? ? ? ? ? ? ? �Cwith-md5-passwords ֧�ֶ�ȡ����MD5���ܵĿ���

?zlib��:һ��ͨ�õĽ�ѹ����Դ��,�ṩ���ڴ�(in-memory)ѹ���ͽ�ѹ����,

?�ܼ���ѹ����������������

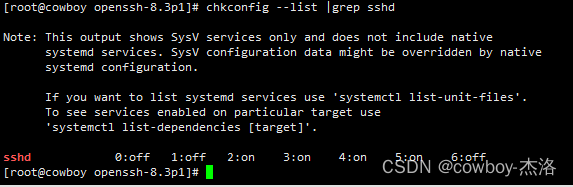

?3.4.�������������ű�����Ϊ������������ԭssh-keygen�ļ�

cp ./contrib/redhat/sshd.init /etc/init.d/sshd

chkconfig --add sshd

cp -a ./contrib/redhat/sshd.pam /etc/pam.d/sshd.pam

cp /usr/local/ssh/sbin/sshd /usr/sbin/sshd

cp /usr/local/ssh/bin/ssh /usr/bin/ssh

cp /usr/local/ssh/bin/ssh-keygen /usr/bin/ssh-keygen���ű����������������б�

[root@cowboy init.d]# chkconfig --add sshd && chkconfig sshd on

Note: Forwarding request to 'systemctl enable sshd.socket'.

Created symlink from /etc/systemd/system/sockets.target.wants/sshd.socket to /usr/lib/systemd/system/sshd.socket.

[root@cowboy openssh-8.3p1]# systemctl enable sshd --now

??chkconfig?--add?sshd &&chkconfig sshd on:?������sshd�������ÿ�������

? chkconfig --list |grep sshd:? ? ? ? ? ? ? ? ? ? ? ? ? ? ?�г�sshd������������

?3.5.��sshd����˵������ļ�

echo 'PermitRootLogin yes' >> /etc/ssh/sshd_config

echo 'PasswordAuthentication yes' >> /etc/ssh/sshd_config

echo 'Port 22' >> /etc/ssh/sshd_config

echo 'AddressFamily any' >> /etc/ssh/sshd_config

echo 'ListenAddress 0.0.0.0' >> /etc/ssh/sshd_config[root@cowboy sshd]# vim /etc/ssh/sshd_config

#ע�� ?:set number ?��ʾ�к�Ĭ�ϼ���22�˿�

17 Port 22? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ?(ȥ��ע��)ipv4��ipv6Э���ַ�����Ǹ�һ��,any ��ʾȫ��

18 AddressFamily any? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? (ȥ��ע��)?ָ����صĵ�ַ,0.0.0.0��ʾ���������е�ַ

19 ListenAddress 0.0.0.0? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? (ȥ��ע��)?����ʹ��ROOT�û���¼

32 #PermitRootLogin prohibit-password? ? ? ? ? ? ? ? ??? ?�ij� 32 PermitRootLogin yes����ʹ�ù�Կ��֤

37 PubkeyAuthentication yes? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? (ȥ��ע��) ? ?��ֹ����(�Ż������ʹ��DNS�����ٶȻ����)

98 UseDNS no? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ?(ȥ��ע��)

###����������###

ln -s /usr/local/openssh/bin/ssh /usr/bin/ssh

ln -s /usr/local/openssh/bin/ssh-keygen /usr/bin/ssh-keygen

ln -s /usr/local/openssh/sbin/sshd /usr/sbin/sshdsystemctl daemon-reload

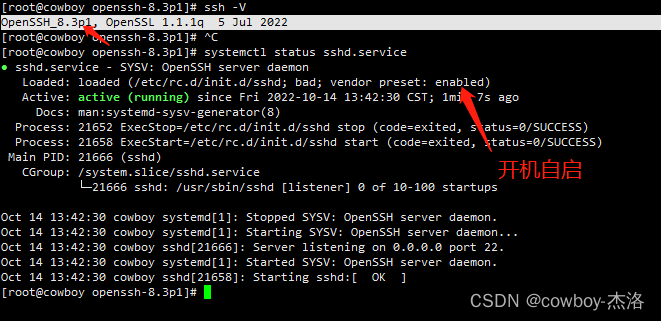

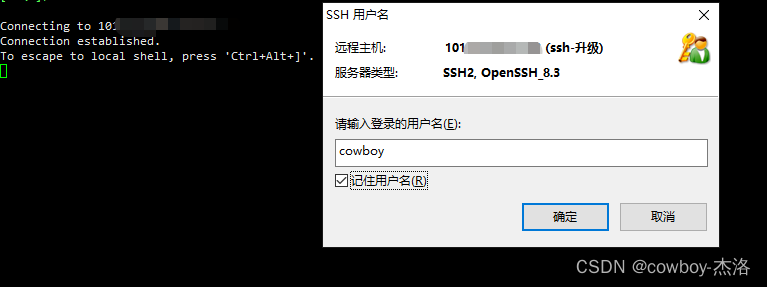

?3.6.��顢����SSH�����Ƿ�����

[root@cowboy init.d]# systemctl daemon-reload

[root@cowboy init.d]# /etc/init.d/sshd restart

Restarting sshd (via systemctl): [ OK ]

[root@cowboy init.d]# lsof -i :22

COMMAND PID USER FD TYPE DEVICE SIZE/OFF NODE NAME

sshd 1143 root 3u IPv4 2666867 0t0 TCP cowboy:ssh->183.62.240.234:57082 (ESTABLISHED)

sshd 3040 root 3u IPv4 2926334 0t0 TCP cowboy:ssh->183.62.240.234:61485 (ESTABLISHED)

sshd 15107 root 3u IPv4 3027264 0t0 TCP *:ssh (LISTEN)

sshd 15107 root 4u IPv6 3027266 0t0 TCP *:ssh (LISTEN)

[root@cowboy init.d]# netstat -ntup|grep 22

tcp 0 0 10.0.20.2:22 183.62.240.234:57082 ESTABLISHED 1143/sshd: root@pts

tcp 0 52 10.0.20.2:22 183.62.240.234:61485 ESTABLISHED 3040/sshd: root@pts

tcp 0 0 10.0.20.2:23 176.97.210.224:42958 ESTABLISHED 11518/in.telnetd

[root@cowboy init.d]# ssh -V

OpenSSH_8.3p1, OpenSSL 1.1.1q 5 Jul 2022

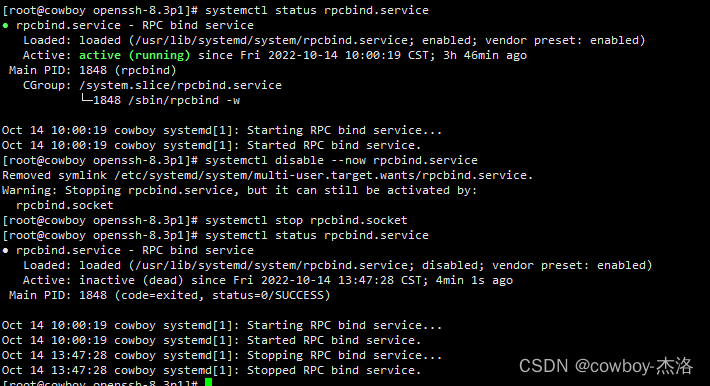

4.�ر�rpcbind����

�ַ����Dz�������rpcbind��,ֻ��NFS��Ҫ�õ��������

systemctl status rpcbind.service

systemctl disable --now rpcbind.service

systemctl stop rpcbind.socket

?rpcbind��������:Centos�Ͻ��� rpcbind 111�˿� - һ·��� (ylkb.net)

5.����telnetԶ������(��ѡ)

[root@cowboy init.d]# systemctl disable xinetd.service && systemctl stop xinetd.service