SM4�㷨������ʵ��

Ŀ¼

SM4�㷨���

SM4�����㷨��һ�������㷨�����ݷ��鳤��Ϊ128����,��Կ����Ϊ128���ء������㷨����Կ��չ�㷨������32�ֵ����ṹ��SM4�����㷨���ֽ�(8λ)����(32λ)Ϊ��λ�������ݴ�����SM4�����㷨�ǶԺ�����,��˽����㷨������㷨��ͬ,ֻ������Կ��ʹ��˳���෴,��������Կ�Ǽ�������Կ������

SM4�㷨ԭ��

��������

SM4�����㷨ʹ��ģ2�Ӻ�ѭ����λ��Ϊ�������㡣

- ģ2��:��,32λ�������

- ѭ����λ:<<< i,��32λ��ѭ������iλ��

�������벿��

-

S��

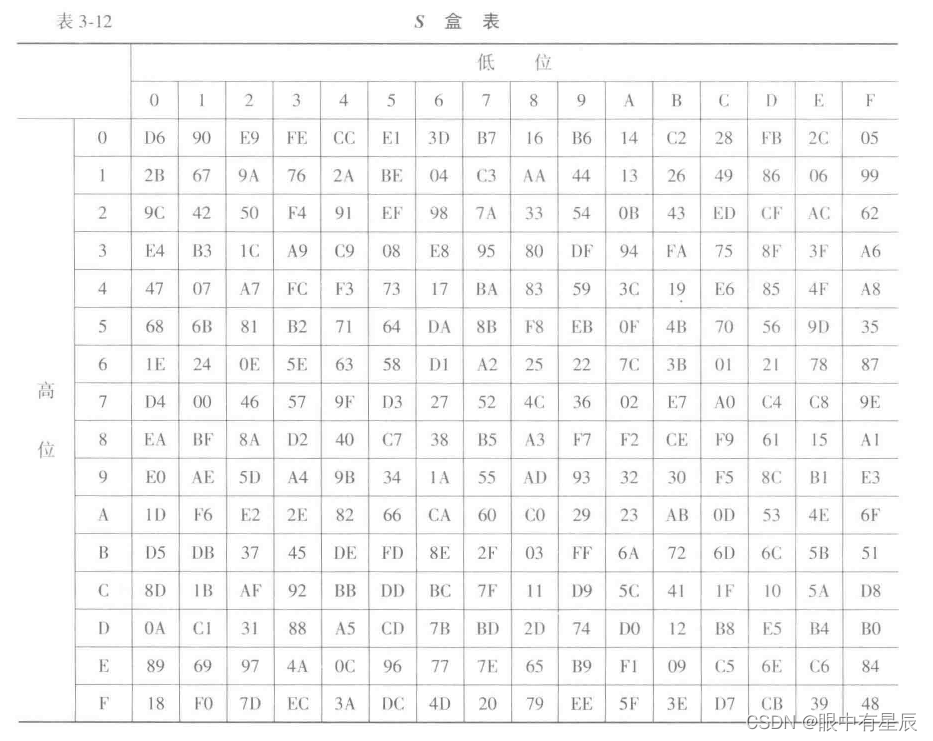

SM4��S����һ�����ֽ�Ϊ��λ�ķ����Դ���任,������ѧ��������������á�S�е�������������8λ���ֽ�,����������8λ�ķ������û����������ֽ�Ϊa,����ֽ�Ϊb,��S�е�����ɱ�ʾΪ:

b = S b o x ( a ) b=Sbox(a) b=Sbox(a)

S�еĴ���������±���ʾ������,��S�е�����ΪEF,��5�е����Ϊ���е�E�����F�н��㴦��ֵ84,��Sbox(EF)= 84��

-

�����Ա任��

SM4�ķ����Ա任����һ������Ϊ��λ�ķ����Դ���任������4��S�в��ù��ɡ�����������S�е�һ�ֲ���Ӧ�á�

��������ΪA=(a0,a1,a2,a3),�����ΪB=(b0,b1,b2,b3),��

B = �� ( A ) = ( S b o x ( a 0 ) , S b o x ( a 1 ) , S b o x ( a 2 ) , S b o x ( a 3 ) ) B=��(A)=(Sbox(a_0),Sbox(a_1),Sbox(a_2),Sbox(a_3)) B=��(A)=(Sbox(a0?),Sbox(a1?),Sbox(a2?),Sbox(a3?)) -

���Ա任����L

���Ա任����L������Ϊ������λ�����Ա任����,�������������32λ���֡�������ѧ������������ɢ�����á�

��L��������B,�����C,��

C = L ( B ) = B �� ( B < < < 2 ) �� ( B < < < 10 ) �� ( B < < < 18 ) �� ( B < < < 24 ) C=L(B)=B��(B<<<2)��(B<<<10)��(B<<<18)��(B<<<24) C=L(B)=B��(B<<<2)��(B<<<10)��(B<<<18)��(B<<<24) -

�ϳɱ任T

�ϳɱ任T�ɷ����Ա任�Ӻ����Ա任L���϶���,���ݴ����ĵ�λ���֡�������Ϊ��,���ȶ�X���з����Ԧӱ任,�ٽ�������L�任����Ϊ

T ( X ) = L ( �� ( X ) ) T(X) = L(��(X)) T(X)=L(��(X))

���ںϳɱ任T�Ƿ����Ա任�Ӻ����Ա任L�ĸ���,�������ۺ���������ɢ������,�Ӷ����������İ�ȫ�ԡ�

�ֺ���

SM4�����㷨���öԻ����ֺ������е����Ľṹ�����������������벿��,��ɹ����ֺ�����SM4�����㷨���ֺ�����һ������Ϊ������λ�����뺯����

���ֺ���F������Ϊ(X0,X1,X2,X3),�ĸ�32λ��,��128λ������ԿΪRK,RKҲ��һ��32λ���֡��ֺ���F�����Ҳ��һ��32λ���֡��ֺ���F����������:

F

(

X

0

,

X

1

,

X

2

,

X

3

,

R

K

)

=

X

0

��

T

(

X

1

��

X

2

��

X

3

��

R

K

)

F(X_0,X_1,X_2,X_3,RK)= X_0 �� T(X_1 �� X_2 �� X_3 �� RK)

F(X0?,X1?,X2?,X3?,RK)=X0?��T(X1?��X2?��X3?��RK)

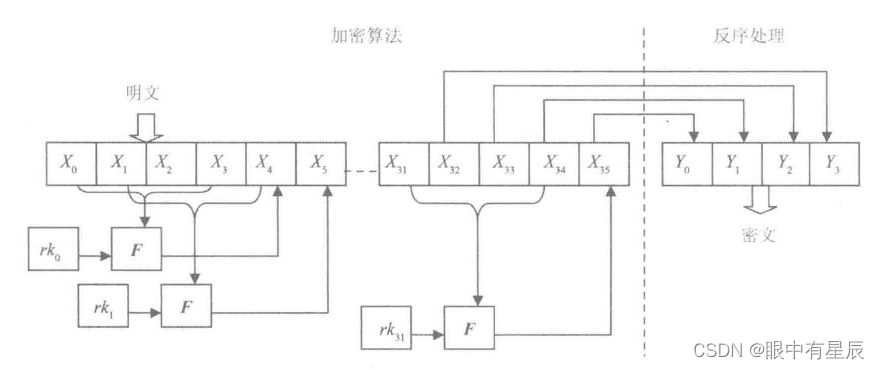

�����㷨

SM4�����㷨��һ�������㷨�����ݷ��鳤��Ϊ128����,��Կ����Ϊ128���ء������㷨����32�ֵ����ṹ,ÿ��ʹ��һ������Կ��

����������Ϊ(X0,X1,X2,X3),�ĸ���,��128λ����������ԿΪRKi,i=0,1,��,31,��32���֡��������Ϊ(Y0,Y1,Y2,Y3),�ĸ���,128λ��������㷨����������:

X

i

+

4

=

F

(

X

1

,

X

i

+

1

,

X

i

+

2

,

X

i

+

3

,

R

K

i

)

=

X

i

��

T

(

X

i

+

1

��

X

i

+

2

��

X

i

+

3

��

R

K

i

)

,

?

i

=

0

,

1

,

.

.

.

,

31

X_{i+4}=F(X_1,X_{i+1},X_{i+2},X_{i+3},RKi)\\=X_i��T(X_{i+1}��X_{i+2}��X_{i+3}��RK_i),~i=0,1,...,31

Xi+4?=F(X1?,Xi+1?,Xi+2?,Xi+3?,RKi)=Xi?��T(Xi+1?��Xi+2?��Xi+3?��RKi?),?i=0,1,...,31

Ϊ��������㷨��Ҫ��˳��һ��,ͬʱҲ�����ǵ�ϰ��˳��һ��,�ڼ����㷨֮����Ҫһ��������R:

R

(

Y

0

,

Y

1

,

Y

2

,

Y

3

)

=

(

X

35

,

X

34

,

X

33

,

X

32

)

R(Y_0,Y_1,Y_2,Y_3) = (X_{35},X_{34},X_{33},X_{32})

R(Y0?,Y1?,Y2?,Y3?)=(X35?,X34?,X33?,X32?)

�����㷨�Ŀ�ͼ��ͼ��ʾ��

�����㷨

SM4�����㷨�ǶԺ�����,��˽����㷨������㷨��ͬ,ֻ������Կ��ʹ��˳���෴,��������Կ�Ǽ�������Կ������

����������Ϊ(Y0,Y1,Y2,Y3),��������ԿΪRKi,i=31,30,��1, 0,�������Ϊ(M0,M1,M2,M3),���ݼ����㷨��R(Y0,Y1,Y2,Y3) = (X35,X34,X33,X32),Ϊ�˷���������㷨����,�ڽ����㷨����Ȼ����Xi��ʾ���ġ����ǿɵõ����µĽ����㷨:

X

=

F

(

X

i

+

4

,

X

i

+

3

,

X

i

+

2

,

X

i

+

1

,

R

K

i

)

=

X

i

+

4

��

T

(

X

i

+

3

��

X

i

+

2

��

X

i

+

1

��

R

K

i

)

,

i

=

31

,

30

,

.

.

.

,

1

,

0

X = F(X_{i+4},X_{i+3},X_{i+2},X_{i+1},RK_i)\\ =X_{i+4} �� T(X_{i+3} �� X_{i+2} �� X_{i+1} �� RK_i), i=31,30,...,1,0

X=F(Xi+4?,Xi+3?,Xi+2?,Xi+1?,RKi?)=Xi+4?��T(Xi+3?��Xi+2?��Xi+1?��RKi?),i=31,30,...,1,0

������㷨֮����Ҫһ��������ͬ���ĵ���,�ڽ����㷨֮��Ҳ��Ҫһ��������R:

R

(

M

0

,

M

1

,

M

2

,

M

3

)

=

(

X

3

,

X

2

,

X

1

,

X

0

)

R(M_0,M_1,M_2,M_3) = (X_3,X_2,X_1,X_0)

R(M0?,M1?,M2?,M3?)=(X3?,X2?,X1?,X0?)

��Կ��չ�㷨

SM4 �����㷨ʹ��128λ�ļ�����Կ,������32�ֵ������ܽṹ,ÿһ�ּ���ʹ��һ��32λ������Կ,��ʹ��32������Կ�������Ҫʹ����Կ��չ�㷨,�Ӽ�����Կ������32������Կ��

����FK

����Կ��չ��ʹ�����µij���:

FK0 = (A3B1BAC6),FK1 = (56AA3350),FK2 = (677D9197),FK3 = (B27022DC)

�̶�����CK

��ʹ��32���̶���������(16����):

0x00070e15, 0x1c232a31, 0x383f464d, 0x545b6269,

0x70777e85, 0x8c939aa1, 0xa8afb6bd, 0xc4cbd2d9,

0xe0e7eef5, 0xfc030a11, 0x181f262d, 0x343b4249,

0x50575e65, 0x6c737a81, 0x888f969d, 0xa4abb2b9,

0xc0c7ced5, 0xdce3eaf1, 0xf8ff060d, 0x141b2229,

0x30373e45, 0x4c535a61, 0x686f767d, 0x848b9299,

0xa0a7aeb5, 0xbcc3cad1, 0xd8dfe6ed, 0xf4fb0209,

0x10171e25, 0x2c333a41, 0x484f565d, 0x646b7279

��Կ��չ�㷨

�����������ԿΪMK(MK0,MK1,MK2,MK3),�������ԿΪRKi, i=0,1,��,30,31,�м�����ΪKi,i = 0,1,��,34,35,����Կ��չ�㷨����������:

��

(

K

0

,

K

1

,

K

2

,

K

3

)

=

(

M

K

0

��

F

K

0

,

M

K

1

��

F

K

1

,

M

K

2

��

F

K

2

,

M

K

3

��

F

K

3

)

��

F

o

r

?

i

=

0

,

1

,

.

.

.

,

30

,

31

?

D

o

?

R

K

=

K

i

��

T

��

(

K

i

+

1

,

K

i

+

2

,

K

i

+

3

,

C

K

i

)

��(K_0,K_1,K_2,K_3) = (MK_0 �� FK_0, MK_1 �� FK_1,MK_2 �� FK_2,MK_3 �� FK_3) \\ ��For~i = 0,1,...,30,31~Do~RK = Ki �� T��(K_{i+1},K_{i+2},K_{i+3},CK_i)

��(K0?,K1?,K2?,K3?)=(MK0?��FK0?,MK1?��FK1?,MK2?��FK2?,MK3?��FK3?)��For?i=0,1,...,30,31?Do?RK=Ki��T��(Ki+1?,Ki+2?,Ki+3?,CKi?)

˵��:���е�T���任������㷨�ֺ����е�T������ͬ,ֻ�����е����Ա任L��Ϊ���µ�L��:

L

��

(

B

)

=

B

��

(

B

<

<

<

13

)

��

(

B

<

<

<

23

)

L��(B) = B �� (B<<<13) �� (B<<<23)

L��(B)=B��(B<<<13)��(B<<<23)

SM4����ʵ�ֺͲ���

-

�������

����C����,ֻʹ����C���Կ��stdio.h��

-

�����

Windows10ƽ̨�µ�Dev-CPP5.11��

-

��Ҫ����

u32 functionB(u32 b); // ��S�еĺ���B u32 loopLeft(u32 a, short length); // ѭ�����ƺ��� u32 functionL1(u32 a); // ���Ա任L u32 functionL2(u32 a); // ���Ա任L' u32 functionT(u32 a, short mode); // �ϳɱ任T void extendFirst(u32 MK[], u32 K[]); // ��Կ��չ�㷨��һ�� void extendSecond(u32 RK[], u32 K[]); // ��Կ��չ�㷨�ڶ��� void getRK(u32 MK[], u32 K[], u32 RK[]); // ����Կ��ȡ�㷨 void iterate32(u32 X[], u32 RK[]); // �����㷨 void reverse(u32 X[], u32 Y[]); // ��ת���� void encryptSM4(u32 X[], u32 RK[], u32 Y[]); // �����㷨 void decryptSM4(u32 X[], u32 RK[], u32 Y[]); // �����㷨3.1 ��ѯS�еĺ���B

/* ��S�еĺ���B ����: u32 b ����ֵ: ��S�еĽ��u32 b */ u32 functionB(u32 b) { u8 a[4]; short i; a[0] = b / 0x1000000; a[1] = b / 0x10000; a[2] = b / 0x100; a[3] = b; b = Sbox[a[0]] * 0x1000000 + Sbox[a[1]] * 0x10000 + Sbox[a[2]] * 0x100 + Sbox[a[3]]; return b; }3.2 ѭ�������㷨

/* ѭ�������㷨 ����: u32 a length:ѭ������λ�� ����ֵ:u32 b */ u32 loopLeft(u32 a, short length) { short i; for(i = 0; i < length; i++) { a = a * 2 + a / 0x80000000; } return a; }3.3 ��Կ���Ա任����L

/* ��Կ���Ա任����L ����: u32 a ����ֵ:���Ա任���u32 a */ u32 functionL1(u32 a) { return a ^ loopLeft(a, 2) ^ loopLeft(a, 10) ^ loopLeft(a, 18) ^ loopLeft(a, 24); }3.4 ��Կ���Ա任����L��

/* ��Կ���Ա任����L' ����: u32 a ����ֵ:��λ�������u32 a */ u32 functionL2(u32 a) { return a ^ loopLeft(a, 13) ^ loopLeft(a, 23); }3.5 �ϳɱ任T

/* �ϳɱ任T ����: u32 a short mode:1��ʾ���ĵ�T,����L;2��ʾ��Կ��T,����L' ����ֵ:�ϳɱ任���u32 a */ u32 functionT(u32 a, short mode) { return mode == 1 ? functionL1(functionB(a)) : functionL2(functionB(a)); }3.6 ��Կ��չ�㷨��һ��

/* ��Կ��չ�㷨��һ�� ����: MK[4]:��Կ K[4]:�м�����,������ (FK[4]:����) ����ֵ:�� */ void extendFirst(u32 MK[], u32 K[]) { int i; for(i = 0; i < 4; i++) { K[i] = MK[i] ^ FK[i]; } }3.7 ��Կ��չ�㷨�ڶ���

/* ��Կ��չ�㷨�ڶ��� ����: RK[32]:����Կ,������ K[4]:�м����� (CK[32]:�̶�����) ����ֵ:�� */ void extendSecond(u32 RK[], u32 K[]) { short i; for(i = 0; i <32; i++) { K[(i+4)%4] = K[i%4] ^ functionT(K[(i+1)%4] ^ K[(i+2)%4] ^ K[(i+3)%4] ^ CK[i], 2); RK[i] = K[(i+4)%4]; } }3.8 ��Կ��չ�㷨

/* ��Կ��չ�㷨 ����: MK[4]:��Կ K[4]:�м����� RK[32]:����Կ,������ ����ֵ:�� */ void getRK(u32 MK[], u32 K[], u32 RK[]) { extendFirst(MK, K); extendSecond(RK, K); }3.9 �����㷨

/* ����32�� ����: u32 X[4]:��������,������ u32 RK[32]:����Կ ����ֵ:�� */ void iterate32(u32 X[], u32 RK[]) { short i; for(i = 0; i < 32; i++) { X[(i+4)%4] = X[i%4] ^ functionT(X[(i+1)%4] ^ X[(i+2)%4] ^ X[(i+3)%4] ^ RK[i], 1); } }3.10 ��ת����

/* ��ת���� ����; u32 X[4]:��ת���� u32 Y[4]:��ת��� ����ֵ:�� */ void reverse(u32 X[], u32 Y[]) { short i; for(i = 0; i < 4; i++){ Y[i] = X[4 - 1 - i]; } }3.11 �����㷨

/* �����㷨 ����: u32 X[4]:���� u32 RK[32]:����Կ u32 Y[4]:����,������ ����ֵ:�� */ void encryptSM4(u32 X[], u32 RK[], u32 Y[]) { iterate32(X, RK); reverse(X, Y); }3.12 �����㷨

/* �����㷨 ����: u32 X[4]:���� u32 RK[32]:����Կ u32 Y[4]:����,������ ����ֵ:�� */ void decryptSM4(u32 X[], u32 RK[], u32 Y[]) { short i; u32 reverseRK[32]; for(i = 0; i < 32; i++) { reverseRK[i] = RK[32-1-i]; } iterate32(X, reverseRK); reverse(X, Y); } -

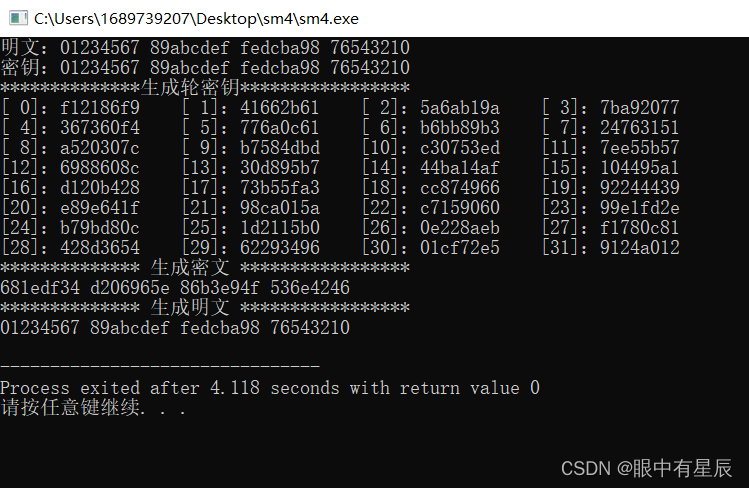

��������

�������ԡ�����ѧ���ۡ��������人��ѧ�������й���SM4�㷨��������

����: 01234567 89abcdef fedcba98 76543210 ��Կ: 01234567 89abcdef fedcba98 76543210 ����: 681edf34 d206965e 86b3e94f 536e4246 -

���Խ��

��������

#include<stdio.h>

#define u8 unsigned char

#define u32 unsigned long

// S��

const u8 Sbox[256] = {

0xd6,0x90,0xe9,0xfe,0xcc,0xe1,0x3d,0xb7,0x16,0xb6,0x14,0xc2,0x28,0xfb,0x2c,0x05,

0x2b,0x67,0x9a,0x76,0x2a,0xbe,0x04,0xc3,0xaa,0x44,0x13,0x26,0x49,0x86,0x06,0x99,

0x9c,0x42,0x50,0xf4,0x91,0xef,0x98,0x7a,0x33,0x54,0x0b,0x43,0xed,0xcf,0xac,0x62,

0xe4,0xb3,0x1c,0xa9,0xc9,0x08,0xe8,0x95,0x80,0xdf,0x94,0xfa,0x75,0x8f,0x3f,0xa6,

0x47,0x07,0xa7,0xfc,0xf3,0x73,0x17,0xba,0x83,0x59,0x3c,0x19,0xe6,0x85,0x4f,0xa8,

0x68,0x6b,0x81,0xb2,0x71,0x64,0xda,0x8b,0xf8,0xeb,0x0f,0x4b,0x70,0x56,0x9d,0x35,

0x1e,0x24,0x0e,0x5e,0x63,0x58,0xd1,0xa2,0x25,0x22,0x7c,0x3b,0x01,0x21,0x78,0x87,

0xd4,0x00,0x46,0x57,0x9f,0xd3,0x27,0x52,0x4c,0x36,0x02,0xe7,0xa0,0xc4,0xc8,0x9e,

0xea,0xbf,0x8a,0xd2,0x40,0xc7,0x38,0xb5,0xa3,0xf7,0xf2,0xce,0xf9,0x61,0x15,0xa1,

0xe0,0xae,0x5d,0xa4,0x9b,0x34,0x1a,0x55,0xad,0x93,0x32,0x30,0xf5,0x8c,0xb1,0xe3,

0x1d,0xf6,0xe2,0x2e,0x82,0x66,0xca,0x60,0xc0,0x29,0x23,0xab,0x0d,0x53,0x4e,0x6f,

0xd5,0xdb,0x37,0x45,0xde,0xfd,0x8e,0x2f,0x03,0xff,0x6a,0x72,0x6d,0x6c,0x5b,0x51,

0x8d,0x1b,0xaf,0x92,0xbb,0xdd,0xbc,0x7f,0x11,0xd9,0x5c,0x41,0x1f,0x10,0x5a,0xd8,

0x0a,0xc1,0x31,0x88,0xa5,0xcd,0x7b,0xbd,0x2d,0x74,0xd0,0x12,0xb8,0xe5,0xb4,0xb0,

0x89,0x69,0x97,0x4a,0x0c,0x96,0x77,0x7e,0x65,0xb9,0xf1,0x09,0xc5,0x6e,0xc6,0x84,

0x18,0xf0,0x7d,0xec,0x3a,0xdc,0x4d,0x20,0x79,0xee,0x5f,0x3e,0xd7,0xcb,0x39,0x48

};

// ��Կ��չ�㷨�ij���FK

const u32 FK[4] = {

0xa3b1bac6, 0x56aa3350, 0x677d9197, 0xb27022dc

};

// ��Կ��չ�㷨�Ĺ̶�����CK

const u32 CK[32] = {

0x00070e15, 0x1c232a31, 0x383f464d, 0x545b6269,

0x70777e85, 0x8c939aa1, 0xa8afb6bd, 0xc4cbd2d9,

0xe0e7eef5, 0xfc030a11, 0x181f262d, 0x343b4249,

0x50575e65, 0x6c737a81, 0x888f969d, 0xa4abb2b9,

0xc0c7ced5, 0xdce3eaf1, 0xf8ff060d, 0x141b2229,

0x30373e45, 0x4c535a61, 0x686f767d, 0x848b9299,

0xa0a7aeb5, 0xbcc3cad1, 0xd8dfe6ed, 0xf4fb0209,

0x10171e25, 0x2c333a41, 0x484f565d, 0x646b7279

};

u32 functionB(u32 b); // ��S�еĺ���B

u32 loopLeft(u32 a, short length); // ѭ�����ƺ���

u32 functionL1(u32 a); // ���Ա任L

u32 functionL2(u32 a); // ���Ա任L'

u32 functionT(u32 a, short mode); // �ϳɱ任T

void extendFirst(u32 MK[], u32 K[]); // ��Կ��չ�㷨��һ��

void extendSecond(u32 RK[], u32 K[]); // ��Կ��չ�㷨�ڶ���

void getRK(u32 MK[], u32 K[], u32 RK[]); // ����Կ��ȡ�㷨

void iterate32(u32 X[], u32 RK[]); // �����㷨

void reverse(u32 X[], u32 Y[]); // ��ת����

void encryptSM4(u32 X[], u32 RK[], u32 Y[]); // �����㷨

void decryptSM4(u32 X[], u32 RK[], u32 Y[]); // �����㷨

/*

��S�еĺ���B

����: u32 b

����ֵ: ��S�еĽ��u32 b

*/

u32 functionB(u32 b) {

u8 a[4];

short i;

a[0] = b / 0x1000000;

a[1] = b / 0x10000;

a[2] = b / 0x100;

a[3] = b;

b = Sbox[a[0]] * 0x1000000 + Sbox[a[1]] * 0x10000 + Sbox[a[2]] * 0x100 + Sbox[a[3]];

return b;

}

/*

ѭ�������㷨

����: u32 a length:ѭ������λ��

����ֵ:u32 b

*/

u32 loopLeft(u32 a, short length) {

short i;

for(i = 0; i < length; i++) {

a = a * 2 + a / 0x80000000;

}

return a;

}

/*

��Կ���Ա任����L

����: u32 a

����ֵ:���Ա任���u32 a

*/

u32 functionL1(u32 a) {

return a ^ loopLeft(a, 2) ^ loopLeft(a, 10) ^ loopLeft(a, 18) ^ loopLeft(a, 24);

}

/*

��Կ���Ա任����L'

����: u32 a

����ֵ:��λ�������u32 a

*/

u32 functionL2(u32 a) {

return a ^ loopLeft(a, 13) ^ loopLeft(a, 23);

}

/*

�ϳɱ任T

����: u32 a short mode:1��ʾ���ĵ�T,����L;2��ʾ��Կ��T,����L'

����ֵ:�ϳɱ任���u32 a

*/

u32 functionT(u32 a, short mode) {

return mode == 1 ? functionL1(functionB(a)) : functionL2(functionB(a));

}

/*

��Կ��չ�㷨��һ��

����: MK[4]:��Կ K[4]:�м�����,������ (FK[4]:����)

����ֵ:��

*/

void extendFirst(u32 MK[], u32 K[]) {

int i;

for(i = 0; i < 4; i++) {

K[i] = MK[i] ^ FK[i];

}

}

/*

��Կ��չ�㷨�ڶ���

����: RK[32]:����Կ,������ K[4]:�м����� (CK[32]:�̶�����)

����ֵ:��

*/

void extendSecond(u32 RK[], u32 K[]) {

short i;

for(i = 0; i <32; i++) {

K[(i+4)%4] = K[i%4] ^ functionT(K[(i+1)%4] ^ K[(i+2)%4] ^ K[(i+3)%4] ^ CK[i], 2);

RK[i] = K[(i+4)%4];

}

}

/*

��Կ��չ�㷨

����: MK[4]:��Կ K[4]:�м����� RK[32]:����Կ,������

����ֵ:��

*/

void getRK(u32 MK[], u32 K[], u32 RK[]) {

extendFirst(MK, K);

extendSecond(RK, K);

}

/*

����32��

����: u32 X[4]:��������,������ u32 RK[32]:����Կ

����ֵ:��

*/

void iterate32(u32 X[], u32 RK[]) {

short i;

for(i = 0; i < 32; i++) {

X[(i+4)%4] = X[i%4] ^ functionT(X[(i+1)%4] ^ X[(i+2)%4] ^ X[(i+3)%4] ^ RK[i], 1);

}

}

/*

��ת����

����; u32 X[4]:��ת���� u32 Y[4]:��ת���

����ֵ:��

*/

void reverse(u32 X[], u32 Y[]) {

short i;

for(i = 0; i < 4; i++){

Y[i] = X[4 - 1 - i];

}

}

/*

�����㷨

����: u32 X[4]:���� u32 RK[32]:����Կ u32 Y[4]:����,������

����ֵ:��

*/

void encryptSM4(u32 X[], u32 RK[], u32 Y[]) {

iterate32(X, RK);

reverse(X, Y);

}

/*

�����㷨

����: u32 X[4]:���� u32 RK[32]:����Կ u32 Y[4]:����,������

����ֵ:��

*/

void decryptSM4(u32 X[], u32 RK[], u32 Y[]) {

short i;

u32 reverseRK[32];

for(i = 0; i < 32; i++) {

reverseRK[i] = RK[32-1-i];

}

iterate32(X, reverseRK);

reverse(X, Y);

}

/*

��������:

����: 01234567 89abcdef fedcba98 76543210

��Կ: 01234567 89abcdef fedcba98 76543210

����: 681edf34 d206965e 86b3e94f 536e4246

*/

int main(void) {

u32 X[4]; // ����

u32 MK[4]; // ��Կ

u32 RK[32]; // ����Կ

u32 K[4]; // �����

u32 Y[4]; // ����

short i; // ��ʱ����

printf("����:");

scanf("%8x%8x%8x%8x", &X[0], &X[1], &X[2], &X[3]);

printf("��Կ:");

scanf("%8x%8x%8x%8x", &MK[0], &MK[1], &MK[2], &MK[3]);

printf("**************��������Կ*****************\n");

getRK(MK, K, RK);

for(i = 0; i < 32; i++) {

printf("[%2d]:%08x ", i, RK[i]);

if(i%4 == 3) printf("\n");

}

printf("************** �������� *****************\n");

encryptSM4(X, RK, Y);

printf("%08x %08x %08x %08x\n", Y[0], Y[1], Y[2], Y[3]);

printf("************** �������� *****************\n");

decryptSM4(Y, RK, X);

printf("%08x %08x %08x %08x\n", X[0], X[1], X[2], X[3]);

return 0;

}