УмТыбЇБИПМжЊЪЖЕуИДЯА

ЧАбд

ОЭЪЧИљОнРЯЪІИјЕФПМВьЗЖЮЇРДНјаавЛИіИДЯА,ЫфШЛЪЧПЊОэПМЪд,ЕЋЪЧЭЈЙ§вЛИігааЇЕФИДЯА,ПЩвдгааЇЬсИпдкПМЪджаЕФЕУЗжаЇТЪ,дйВЛМУвВПЩвдЬсИпдкПМЪджаЖЈЮЛПЮБОвГЪ§ЕФПЩФмадЁЃ

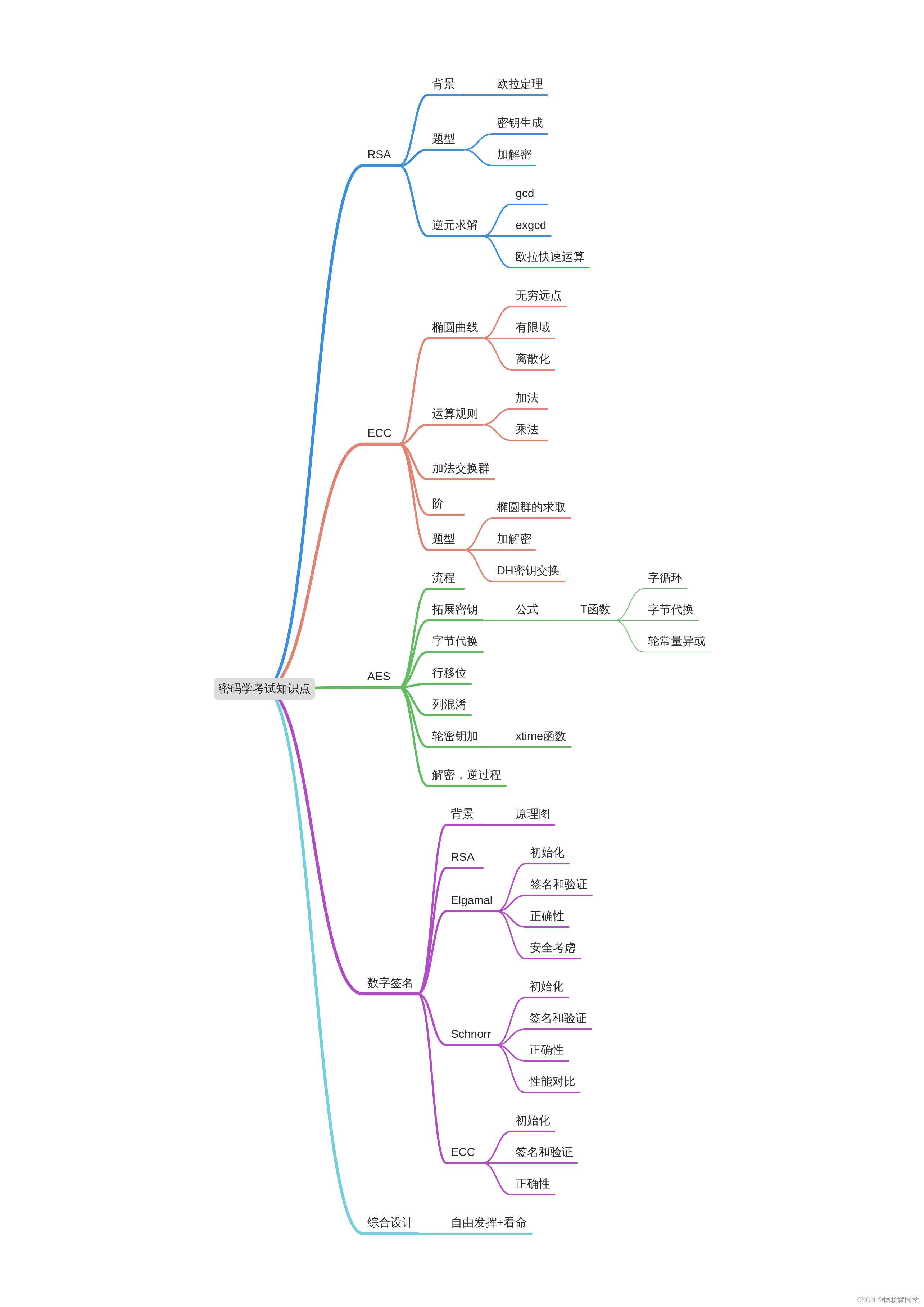

ИљОнРЯЪІЕФИјГіЕФПМВьЬтФПМАРраЭ,гаЮхЕРДѓЬт,ЗжБ№ПМВьRSAЁЂECCЁЂAESЁЂЪ§зжЧЉУћвдМАЖдЩцМАЖрИіжЊЪЖЕуЕФзлКЯЩшМЦ,змЬхИаОѕвЊБШЩЯбЇЦкЕФаХЯЂАВШЋПЮГЬЛсЪцЗўвЛЕуЁЃ

MindMap

RSA(20Зж)

RSAЪЧЮвУЧПМВьЕФЕквЛЬт,ЭЌЪБвВЪЧШ§жжУмТыЫуЗЈМгНтУмзюИпЕФвЛЬтЁЃ

БГОА

дкСЫНтRSAжЎЧА,ЮвУЧашвЊжЊЕРЫќЕФвЛаЉБГОА:етЪЧЛљгкДѓећЪ§ЫивђзгЗжНтЮЪЬт(tps:ЙЋдПУмТыДѓЖрЪ§ЫуЗЈЖМЪЧЛљгквЛаЉЪ§бЇФбЬт),етИіЮЪЬтЙЫУћЫМвх,ЦфЪЕОЭЪЧЖдгквЛИіДѓећЪ§,ЮвУЧКмФбШЅМЦЫуЫќЕФ ЫивђзгЁЃетИіЫуЗЈжЎЫљвдНаRSA,ОЭЪЧЗЂУїепгаШ§ИіШЫ,ЗжБ№ЮЊ:RivestЁЂShamir(ОЭЪЧЮвУЧдкаХЯЂАВШЋжабЇЕНЕФShamirУХЯоЗжИю)ЁЂAdlemanЁЃ RSAЕФЛљДЁЪЧЪ§ТлжаЕФХЗРЖЈРэЁЃ

ХЗРЖЈРэ

Щш a , m ЁЪ N + , Чв g c d ( a , m ) = 1 , дђ : a Іе ( m ) = 1 ( m o d m ) Іе ( m ) , Бэ ЪО аЁ гк m ЕФ Чј Мф жа ЕФ е§ ећ Ъ§ КЭ m ЛЅ Ыи ЕФ Иі Ъ§ , ИУ КЏ Ъ§ гж ГЦ ЮЊ ХЗ Р КЏ Ъ§ ЁЃ Щшa,m \in N^+, Чв gcd(a, m) = 1,\\ дђ: a^{\varphi(m)} = 1(modm) \\ \varphi(m), БэЪОаЁгкm ЕФЧјМфжаЕФе§ећЪ§КЭmЛЅЫиЕФИіЪ§,ИУКЏЪ§гжГЦЮЊХЗРКЏЪ§ЁЃ Щшa,mЁЪN+,Чвgcd(a,m)=1,дђ:aІе(m)=1(modm)Іе(m),БэЪОаЁгкmЕФЧјМфжаЕФе§ећЪ§КЭmЛЅЫиЕФИіЪ§,ИУКЏЪ§гжГЦЮЊХЗРКЏЪ§ЁЃ

ЬтаЭ(ВТВт)

вРОнПЮЬУЩЯЕФР§ЬтКЭВтбщЬтРДПД,гІИУОЭЪЧПМВьбЇЩњЖдRSAЫуЗЈСїГЬЕФеЦЮеГЬЖШ,ЫљвдДѓИХТЪОЭЪЧПМВьRSAЕФМгНтУм,ЕБШЛетИіЙ§ГЬЦфЪЕОЭЪЧRSA ЙЋдПУмТыЬхжЦЕФСїГЬЁЃ

УмдПЩњГЩ

Зж5ВН:

- бЁШЁСНИіДѓЫиЪ§pКЭq

- МЦЫуn=pxq,Іе(n) =(p-1)(q-1),етИіІе(n)ОЭЪЧЮвУЧЩЯУцЬсЕНЕФХЗРКЏЪ§ЁЃ

- бЁШЁвЛИіБШ Іе(n) аЁЕФећЪ§e,e>1,

gcd(Іе(n), e) = 1 - ШЛКѓЧѓd,dЪЧeЙигкХЗРКЏЪ§ЕФФцдЊЁЃ

- ЙЋдП:{e, n}, ЫНдП:{d, n}

МгУм

ЮвУЧЩшУїЮФM,УмЮФC

C

=

M

e

m

o

d

n

C = M^{e}mod n

C=Memodn

НтУм

M = C d m o d n M = C^d modn M=Cdmodn

ФбЕуЁЊЁЊГЫЗЈФцдЊЧѓНт

ЩЯУцЕФСїГЬЕФФбЕуОЭдкгкФцдЊЕФЧѓНт,ШчЙћЕНЯждкЛЙВЛЛсГЫЗЈФцдЊЕФЧѓНт,ФЧФуМБашПДЯТЮветИіР§згЁЃ

ЮвУЧЧѓ3 Йигк 20 ЕФГЫЗЈФцдЊЁЃ

еЗзЊЯрГ§ХаЖЯЛЅЫи

ЯШгУХЗМИРяЕУ(еЗзЊЯрГ§)

20

=

6

?

3

+

2

3

=

1

?

2

+

1

20 = 6 * 3 + 2 \\ 3 = 1 * 2 + 1

20=6?3+23=1?2+1

ЕБЮвУЧЧѓГі грЪ§ЮЊ1 ЕФЪБКђОЭПЩвдСЫ,ДЫЪБЮвУЧПЩвджЊЕР 3,20 ЛЅЫиЁЃ

НгЯТРДЧѓНтФцдЊЕФЙ§ГЬ,гаСНжжЫМТЗ,РћгУЭиеЙХЗМИРяЕУЫуЗЈ,ОЭЪЧФцЭЦЯрЙиЪНзгЁЃ

ЭиеЙХЗМИРяЕУ

3 ? 1 ? 2 = 1 3 ? 1 ? ( 20 ? 6 ? 3 ) = 7 ? 3 ? 20 = 1 3 - 1 * 2 = 1 \\ 3 - 1 * (20 - 6 * 3) = 7 * 3 - 20 = 1 3?1?2=13?1?(20?6?3)=7?3?20=1

Ыљвд,3Йигк20ЕФФцдЊОЭЪЧ7ЁЃ

ХЗРПьЫйбнЫу

ЮвУЧЯШЕЙаДГідкеЗзЊЯрГ§ЪБЕУЕНЕФЩЬ 1,6

ШчЯТБэ,ЮвУЧНЋЕквЛааЪгЮЊx,ЕкЖўааЪгЮЊy,ЕквЛааЧАСНЯШПеГіРД,ЕкЖўааЗжБ№ЮЊ0,1

| 1 | 6 | ||

|---|---|---|---|

| 0 | 1 | 1 | 7 |

ДгЕквЛааЖдЯТРДЕФЕкЖўааЖдгІЕФЮЛжУЕФжЕЮЊ

y

i

=

y

i

?

2

+

y

i

?

1

?

x

i

y_i = y_{i-2} + y_{i - 1}*x_i

yi?=yi?2?+yi?1??xi?

ШЛКѓвЊЧѓШЁГіЕФФцдЊОЭЪЧзюКѓвЛИіyЕФжЕ,ЕБШЛДЫЪБЛсИљОн i ЕФЦцХМадХаЖЯ,етРяЙцЖЈ i Дг1ПЊЪМ

Мй

Щш

y

m

ЮЊ

зю

же

ЕФ

жЕ

,

d

ЮЊ

Ыљ

Чѓ

ЕФ

Фц

дЊ

d

=

{

y

m

,

m

%

2

=

=

0

?

y

m

,

m

%

2

=

=

1

МйЩшy_m ЮЊзюжеЕФжЕ, dЮЊЫљЧѓЕФФцдЊ d = \left\{ \begin{aligned} y_m, \qquad &m \% 2 == 0 \\ -y_m, \qquad &m \%2 ==1 \end{aligned} \right.

МйЩшym?ЮЊзюжеЕФжЕ,dЮЊЫљЧѓЕФФцдЊd={ym?,?ym?,?m%2==0m%2==1?

ECC(15Зж)

ЭждВЧњЯпУмТыЬхжЦ,МђГЦECCЁЃЫќЪЧЛљгкЭждВЧњЯпЩЯЕФРыЩЂЖдЪ§ЮЪЬтЁЃ

ЭждВЧњЯп

E : y 2 = x 3 + a x + b E : y ^2 = x^3 + ax + b E:y2=x3+ax+b

ЩЯУцЕФЗНГЬЪНЦфЪЕвВПЩвдгУРДБэДя(x,y)ЙЙГЩЕФЕФМЏКЯ,ЬиБ№зЂвт:

Шч

Йћ

ЗН

ГЬ

ЪН

УЛ

га

жи

ИД

ЕФ

вђ

зг

,

Лђ

еп

4

a

3

+

27

b

2

Ёй

0

дђ

E

ПЩ

вд

ЮЊ

ШК

ЁЃ

ШчЙћЗНГЬЪНУЛгажиИДЕФвђзг,Лђеп4a^3 + 27b^2 \neq 0 \\ дђEПЩвдЮЊШКЁЃ

ШчЙћЗНГЬЪНУЛгажиИДЕФвђзг,Лђеп4a3+27b2ЊС?=0дђEПЩвдЮЊШКЁЃ

ЮоЧюдЖЕуO

ЦфЪЕОЭЪЧдкЬжТлЭждВЧњЯпШКЪБ,ашвЊв§ШыЕФвЛИіВЮПМЕуЁЃ

гаЯогђ

ЧњЯпЗНГЬжаЕФЫљгаЯЕЪ§ЖМЪЧдк гаЯогђGF(p)жаЕФдЊЫи,pЮЊвЛДѓЫиЪ§ЁЃ

РыЩЂЛЏ

УмТыбЇжаВЛЬжТлЭждВЧњЯпЕФСЌајад,ЖјЪЧЙизЂРыЩЂЛЏКѓЕФећЪ§Еу,МДЕужаЕФ x,yЖМЪЧећЪ§ЁЃ

дЫЫуЙцдђ

МгЗЈЙцдђ

-

Ыљ га Еу P ЁЪ E p , дђ P + O = O + P = P , P + ( ? P ) = 0 ЫљгаЕуP\in E_p, дђP + O = O + P = P, P + (-P) = 0 ЫљгаЕуPЁЪEp?,дђP+O=O+P=P,P+(?P)=0

-

P = ( x 1 , y 1 ) ЁЪ E p , Q = ( x 2 , y 2 ) ЁЪ E p , p Ёй ? Q дђ P + Q = R = ( x 3 , y 3 ) ЁЪ E p ІЫ = { y 2 ? y 1 x 2 ? x 1 , P Ёй Q 3 x 1 2 + a 2 y 1 , P = Q P=(x_1, y_1) \in E_p, Q=(x_2,y_2)\in E_p, p\neq -Q\\ дђP+Q = R = (x_3, y_3)\in E_p \\ \lambda = \left\{ \begin{aligned} \frac{y_2-y_1}{x_2-x_1}, \qquad &P\neq Q\\ \frac{3x^2_1+a}{2y_1}, \qquad &P=Q \end{aligned} \right. P=(x1?,y1?)ЁЪEp?,Q=(x2?,y2?)ЁЪEp?,pЊС?=?QдђP+Q=R=(x3?,y3?)ЁЪEp?ІЫ=????????x2??x1?y2??y1??,2y1?3x12?+a?,?PЊС?=QP=Q?

-

s, t ЮЊећЪ§

Жд Ыљ га ЕФ Еу P ЁЪ E p , га ( s + t ) P = s P + t P ЖдЫљгаЕФЕуP\in E_p, га (s+t)P = sP+tP ЖдЫљгаЕФЕуPЁЪEp?,га(s+t)P=sP+tP

(ЦфЪЕОЭЪЧЗжХфТЩ)

ГЫЗЈЙцдђ

-

ШчЙћkЮЊећЪ§,

P ЁЪ E p , га k P = P + . . . + P = ЁЦ i = 1 k P P\in E_p, га kP = P+...+P = \sum_{i=1}^{k}{P} PЁЪEp?,гаkP=P+...+P=i=1ЁЦk?P -

s, tЮЊећЪ§,

s ( t P ) = ( s t ) P s(tP) = (st)P s(tP)=(st)P

ЭждВЧњЯпМгЗЈНЛЛЛШК(AbelШК)

-

? P , Q ЁЪ E , га P + Q = Q + P ЁЪ E \forall P, Q \in E, гаP +Q = Q+P \in E ?P,QЁЪE,гаP+Q=Q+PЁЪE

-

? P ЁЪ E . га P + O = P \forall P \in E. га P + O = P ?PЁЪE.гаP+O=P

-

P + ( ? P ) = O P + (-P) = O P+(?P)=O

-

жБЯпL НЛ E гкPЁЂQЁЂRШ§Еу(Ш§ЕуЮДБиВЛЭЌ),дђ

( P + Q ) + R = O (P+Q) +R = O (P+Q)+R=O -

? P , Q , R ЁЪ E , га ( P + Q ) + R = P + ( Q + R ) \forall P,Q,R \in E, га(P+Q)+R = P + (Q+R) ?P,Q,RЁЪE,га(P+Q)+R=P+(Q+R)

ТњзуЩЯЪіаджЪ,МгЩЯЮоЧюдЖЕуOзїЮЊСудЊ,ОЭПЩвдзїЮЊ МгЗЈНЛЛЛШК(AbelШК)

Нз

ЭждВЧњЯпЩЯЕФвЛЕуP,ШєДцдкзюаЁЕФе§ећЪ§n,ЪЙЕУnP=O,ГЦnЮЊЕуPЕФНзЁЃ

ЬтаЭ1 ЭждВШКЕФЧѓШЁ

ашвЊЮвУЧЧѓШЁЭждВШКЕФЕу,зіЗЈКмМђЕЅ,ЮвУЧдк 0 ЕН p-1 ЕФЗЖЮЇФкУЖОйx,ДјШыEЕФЗНГЬЪН,МЦЫуy,ЕБyЮЊећЪ§ОЭЪЧвЊЧѓШЁЕФЕу,етРяУЛЪВУДММЧЩЗжЯэ,ЮвУЧгУвЛИіР§згеЙЪОЁЃ

p=11,a=1,b=2,ЮвУЧвдМЦЫуx=1,ЮЊР§

y

2

=

x

3

+

x

+

2

=

4

Ёр

y

=

2

,

y

=

?

2

m

o

d

p

=

9

y^2 = x^3+x+2 = 4 \\ \therefore y = 2, \qquad y = -2 mod p = 9

y2=x3+x+2=4Ёрy=2,y=?2modp=9

ШчЙћЕквЛЯТМЦЫуЕФЗНГЬЕФгвБпВЛЪЧвЛИіЭъШЋЦНЗНЪ§,ПЩвдФЃМгp,етРяЗжЯэвЛИіжЊЪЖЕу,МгЕНГЌЙ§(p-1)^2ОЭВЛгУМгСЫЁЃ

ЬтаЭ2 МгНтУмЙ§ГЬ

ЛсИјГіp,a,b,G,k,ЫНдПnЁЃ

ЭљЭљЕквЛВНОЭЪЧМЦЫуЙЋдП P = nG,ШЛКѓЛљБОЩЯОЭЪЧУмЮФКЭУїЮФЕФЙ§ГЬЁЃ

МгУм

зЂвт:ЧѓШЁЕФУмЮФЪЧвЛИіЕуЖд,

C

1

=

k

G

,

C

2

=

P

m

+

k

P

A

C

m

=

{

C

1

,

C

2

}

C_1 = kG, C_2 = P_m+kP_A \\ C_m =\{C_1, C_2\}

C1?=kG,C2?=Pm?+kPA?Cm?={C1?,C2?}

НтУм

P m = C 2 ? C 1 = P m + k P A ? k P A P_m = C_2 - C_1 = P_m + kP_A - kP_A Pm?=C2??C1?=Pm?+kPA??kPA?

ЬтаЭ3 DHУмдПНЛЛЛ

МДРћгУECC ЪЕЯж DiffleЁЊHellman УмдПНЛЛЛЁЃ

ЮвОѕЕУПЩвдЗжЮЊвдЯТВНжшНјаа:ЙЋПЊВЮЪ§ЙЙдь,ЫЋЗНбЁЖЈЫНдП,ВЂМЦЫуЙЋдП,ЗЂЫЭ,ЪЕЯжЙВЯэУмдПЁЃ

ЙЋПЊВЮЪ§ЙЙдь

ОЭЪЧбЁШЁp,a,b,G,НзЪ§NЁЃ

НЛЛЛЙ§ГЬ

-

AбЁШЁЫНдПnA,nA<n, МЦЫуЙЋдПPAЁЃ

-

BЭЌЩЯЁЃ

-

A,BЗЂЫЭЙЋдПИјБЫДЫ,ШЛКѓдйгУЫНдПМЦЫуЙВЯэУмдП

K = n A P B = n A ( n B G ) = n B ( n A G ) ? n B P A K = n_AP_B = n_A(n_BG) = n_B(n_AG) - n_BP_A K=nA?PB?=nA?(nB?G)=nB?(nA?G)?nB?PA?

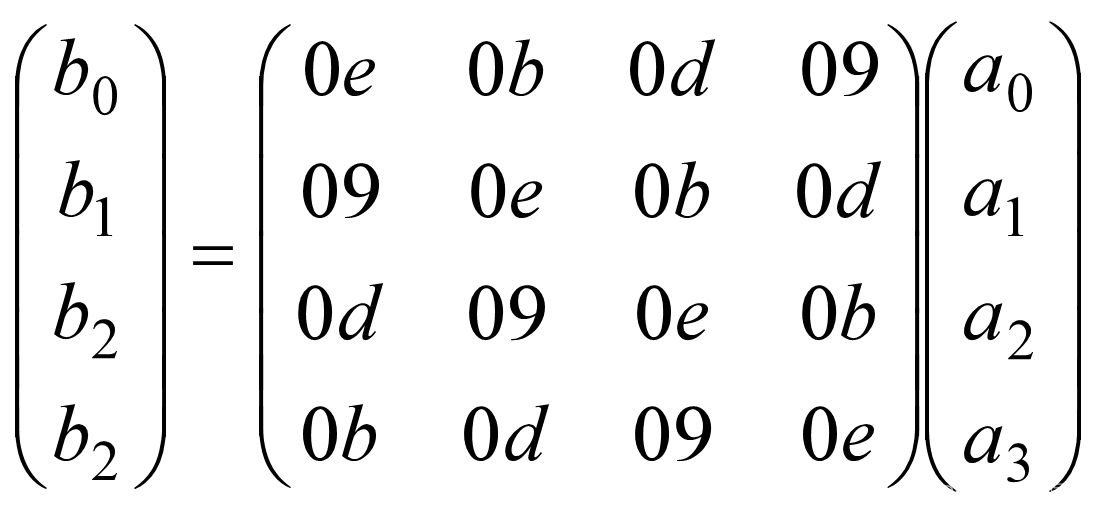

AES(15Зж)

ШчЙћЖдетИіЫуЗЈЕФЪЕЯж,ПЩвдВЮПМЮвЕФетЦЊblog(5ЬѕЯћЯЂ) AES-128ЫуЗЈЪЕЯж(ИНC++дДТы)_ЮяСЊЛЦЭЌбЇЕФВЉПЭ-CSDNВЉПЭ_aes128МгУмЫуЗЈдДТы

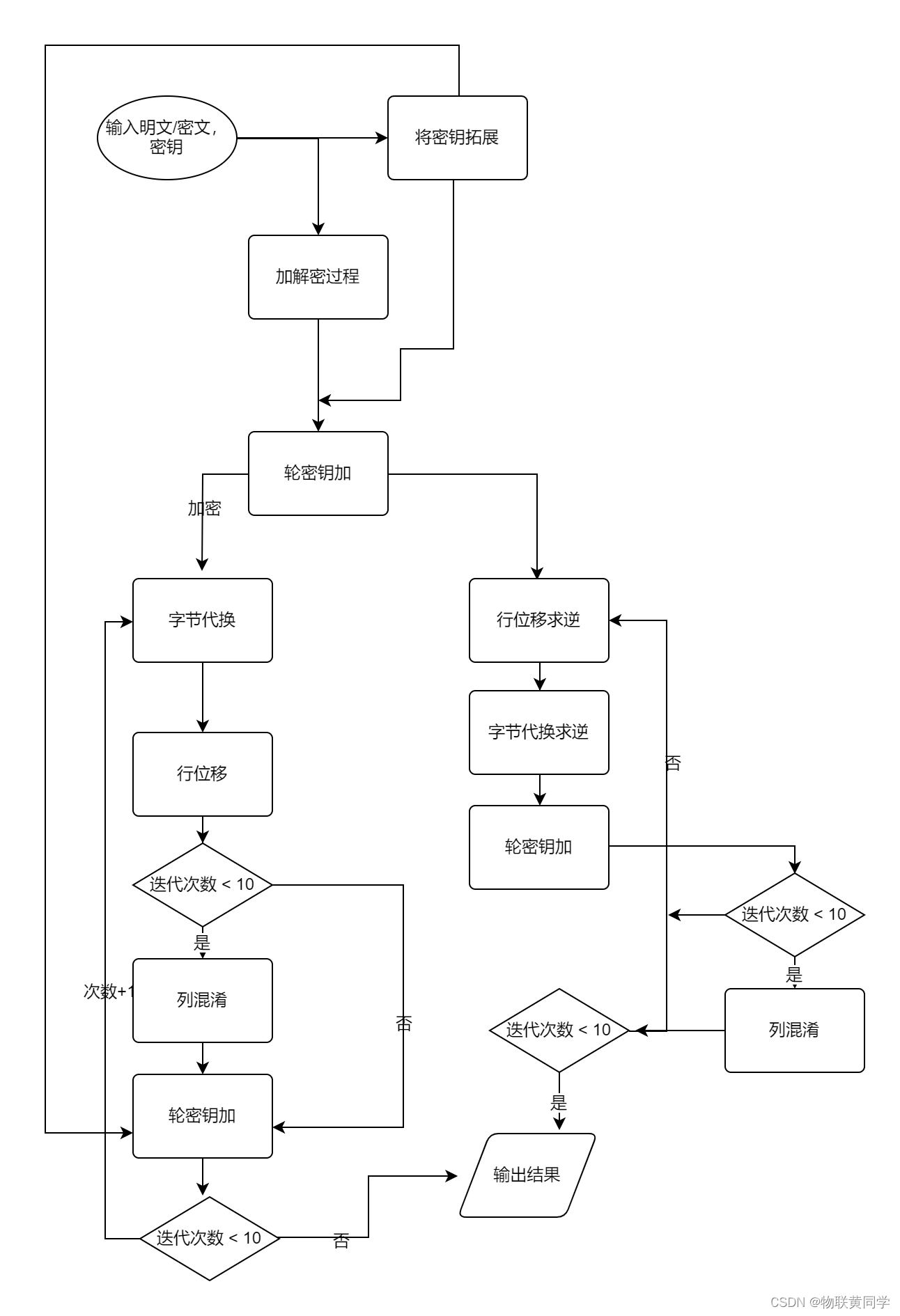

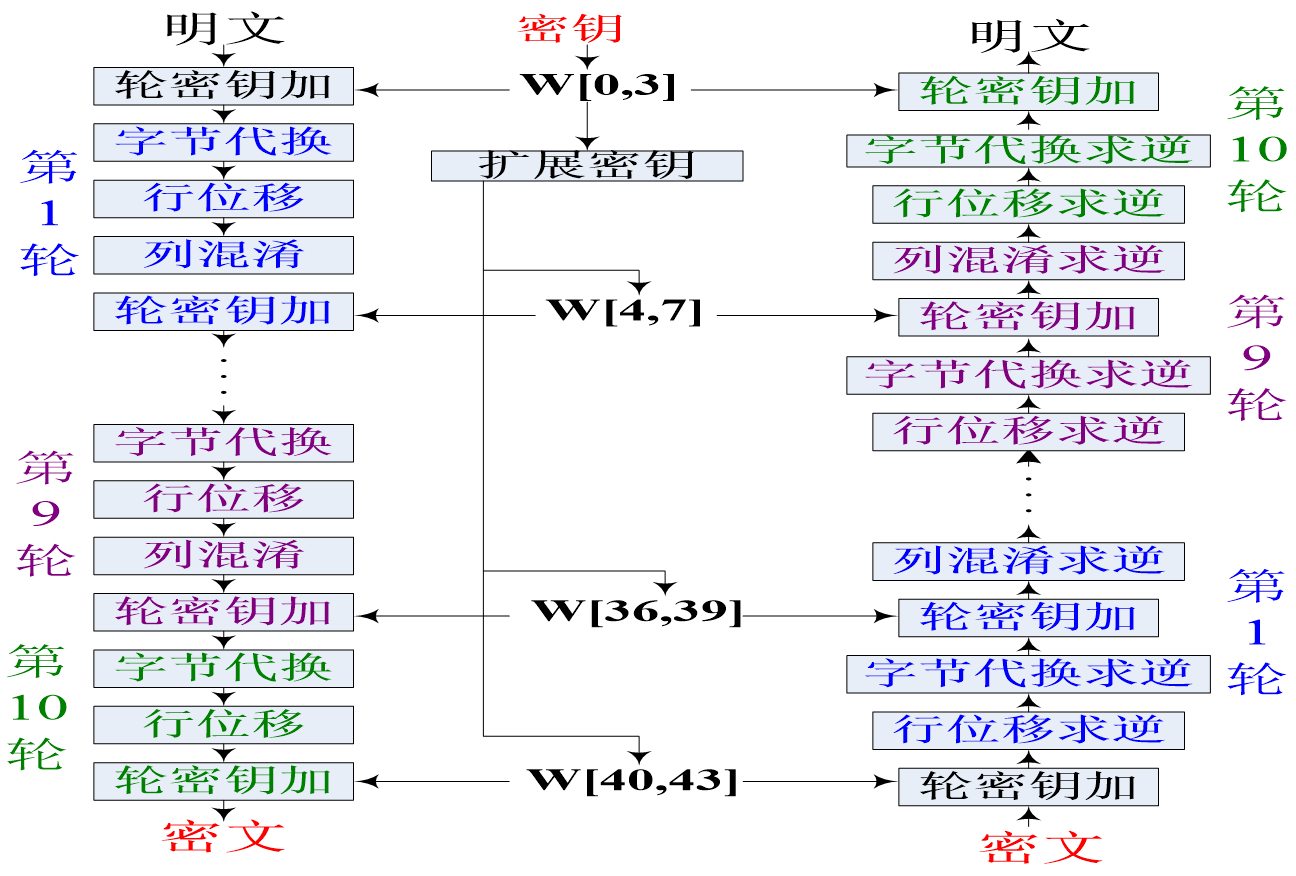

СїГЬЭМ

УмдПЭиеЙ

ВЮПМЯТЪіЙЋЪННјааУмдПЭиеЙ

k

e

y

s

[

i

]

=

{

k

e

y

s

[

i

?

1

]

Ј

k

e

y

s

[

i

?

4

]

,

i

%

4

!

=

0

T

(

k

e

y

s

[

i

?

1

]

)

Ј

k

e

y

s

[

i

?

4

]

,

i

%

4

=

=

0

keys[i] = \left\{ \begin{aligned} keys[i - 1] \oplus keys[i - 4], \qquad i \% 4 != 0 \\ T(keys[i-1]) \oplus keys[i - 4], \qquad i \% 4 == 0 \end{aligned} \right.

keys[i]={keys[i?1]Јkeys[i?4],i%4!=0T(keys[i?1])Јkeys[i?4],i%4==0?

ааЮЛвЦУЛЪВУДжЊЪЖЕу,ЫљвдВЛдкДЫВћЪіЁЃжЊЕРДгЕквЛааПЊЪМ,ЕквЛааВЛвЦЮЛ,НгЯТРДЕФУПвЛааБШЩЯвЛааЖрвЦЖЏвЛЮЛЁЃ

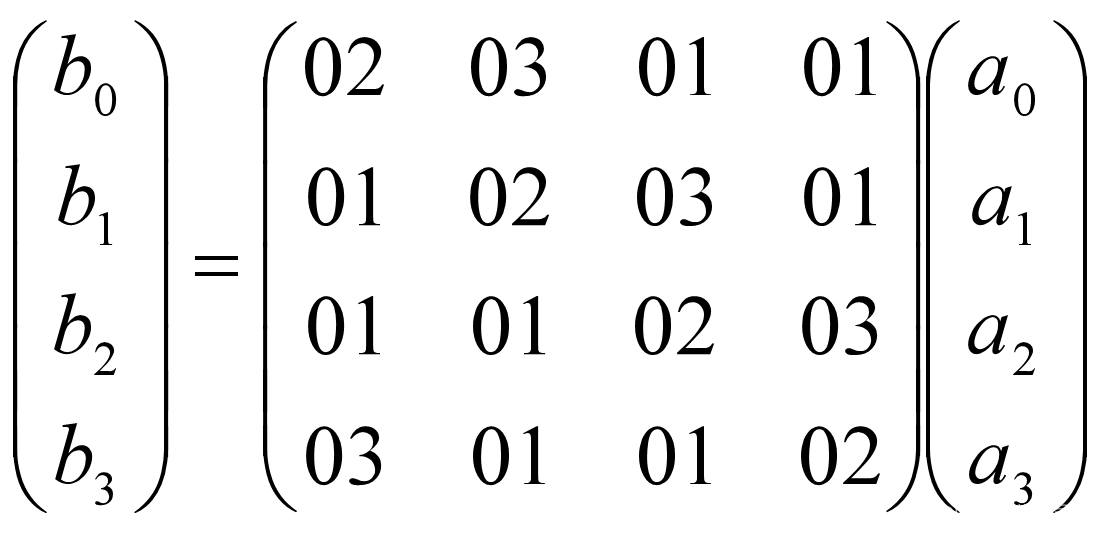

СаЛьЯ§

ЦфЪЕОЭЪЧОиеѓГЫЗЈдЫЫу

ТжУмдПМг

ЦфЪЕОЭЪЧНЋдкУмдПЭиеЙЛёШЁЕФУмдПж№ТлКЭгызДЬЌ(УїЮФ,УмЮФ)вьЛђЁЃ

аЁММЧЩ xtimeКЏЪ§

КЏЪ§xtime(x)ЖЈвхЮЊ ЩЯЕФxЁЄb(x)ЁЃЦфдЫЫуШчЯТ:Шєb7 =0,дђxЁЄb(x)ЕФНсЙћОЭЪЧАбзжНкbзѓвЦвЛЮЛ;Шєb7 =1,дђНсЙћашвьЛђЁЎ1BЁЏЁЃ

НтУм

НтУмКЭМгУмЯрЗД,ЦфЪЕОЭЪЧНЋМгУмЕФЙ§ГЬЗДЙ§РД,аавЦЮЛЪЧзѓвЦ,ФцаавЦЮЛОЭЪЧгввЦЁЃФцСаЛьКЯЕФБфЛЏЪЧ

ЦфЫћЕФЙ§ГЬВЮПМСїГЬЭМЁЃ

ЬтаЭ(ВТВт)

AESзїЮЊПМЕНЮЈвЛвЛИіЙЋдПУмТыЬхжЦ,ЦфЪЕжївЊОЭЪЧПМВьбЇЩњЖдетИіЙ§ГЬЕФЪьЯЄКЭСЫНтГЬЖШ,ЫљвдЦфЪЕОЭЪЧеезХСїГЬРД,ШЛКѓПМТЧЕНМЦЫуСП,гІИУжЛЛсПМВьЦфжаЕФвЛВПЗжЙ§ГЬ,АДееВтЪдЬтРДПД,СаЛьЯ§ КЭ ТжУмдПМгЕФИХТЪзюДѓЁЃ

Ъ§зжЧЉУћ(25Зж)

ЮвГЌ,xdm,25Зж!КЭзлКЯЩшМЦвЛИіЗжЪ§,ВЛЫЕСЫ,КУАЩ,БиФУЯТ!

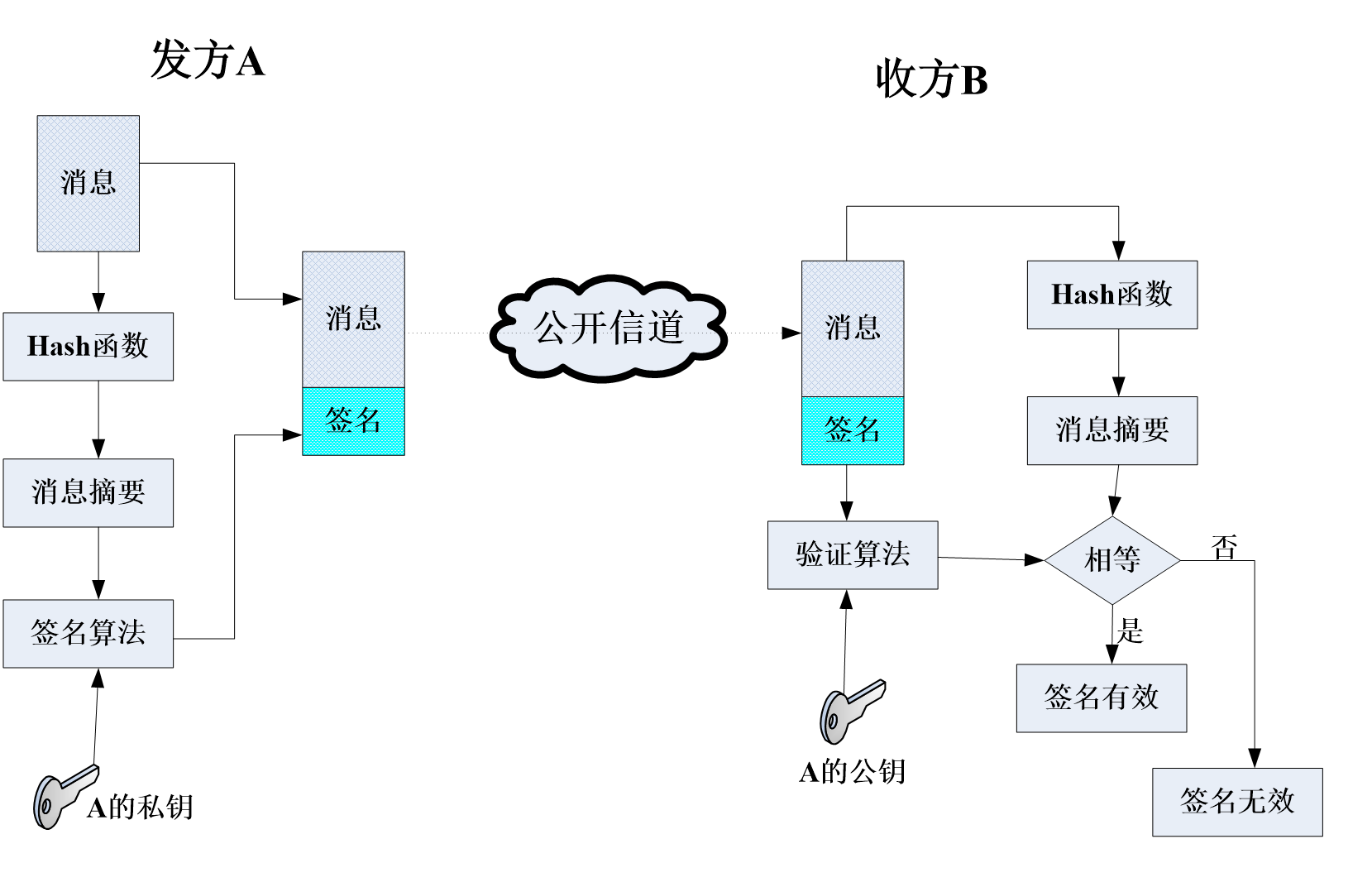

БГОА

ОЭЪЧЪБДњЗЂеЙЕФВњЮя,еыЖдЕчзгЮФЕЕЕФвЛжжЧЉУћШЗШЯЗНЗЈ,ДгЖјЪЕЯжЖдЪ§зжЖдЯѓЕФ КЯЗЈЛЏЁЂецЪЕад ЕФ БъМЧ,ВЂЬсЙЉЧЉУћепЕФГаХЕЁЃ

ЕчзгЧЉУћЪЕЯжЕФОЭЪЧ Ъ§зжЛЏЮФЕЕЕФ ШЯжЄадЁЂЭъећадЁЂВЛПЩЗёШЯадЁЃ

НЬбЇФкШнжагаЫФжж,ЗжБ№ЪЧ:ЛљгкRSAЪ§зжЧЉУћ,ЛљгкElGamalЪ§зжЧЉУћ,SchnorrЪ§зжЧЉУћЁЂЛљгкECCЪ§зжЧЉУћЁЃПМВьЕФЬтФПвЛИіЛсдкКѓШ§жжжаГі,МјгкECCЛсдкЧАУцвбОГіЙ§СЫ,ПЩвджиЕуЙизЂElGamal,ЯуХЉЪ§зжЧЉУћЁЃПМВьЕФжиЕугІИУдкЧЉУћКЭбщжЄЕФЙ§ГЬУшЪі,вдМАжЄУїЧЉУћЫуЗЈе§ШЗадЁЃ

дРэЭМ

RSA Ъ§зжЧЉУћЗНАИ

mБэЪОЯћЯЂ,eЙЋдП,dЫНдПЁЃ

ЧЉУћ

-

HashКЏЪ§ЕУЕНЯћЯЂеЊвЊh(m)

-

ЧЉУћЫуЗЈМЦЫуЧЉУћ

s = S i g k ( m ) = h ( m ) d m o d n s =Sig_k(m) = h(m)^dmod n s=Sigk?(m)=h(m)dmodn

бщжЄ

-

hashМЦЫуеЊвЊЁЃ

-

МьбщЕШЪН

h ( m ) m o d n = s e m o d n h(m)mod n = s^e modn h(m)modn=semodn

ЪЧЗёГЩСЂ,ДгЖјбщжЄЧЉУћЕФгааЇадЁЃ

ЫуЗЈе§ШЗаджЄУї

s = h ( m ) d m o d n , d ? e = 1 ( m o d Іе ( n ) ) Ёр s e m o d n = h ( m ) e d m o d n = h ( m ) k Іе ( n ) + 1 m o d n = h ( m ) ? h ( m ) k Іе ( n ) m o d n = h ( m ) ? ( h ( m ) Іе ( n ) ) k m o d n = h ( m ) s = h(m)^dmodn, \qquad d*e = 1(mod\varphi(n)) \\ \begin{aligned} \therefore s^e mod n &= h(m)^{ed}modn \\ &= h(m)^{k\varphi(n)+1}modn \\ &= h(m) * h(m)^{k\varphi(n)}modn \\ &= h(m)*(h(m)^{\varphi(n)})^k modn \\ &= h(m) \end{aligned} s=h(m)dmodn,d?e=1(modІе(n))Ёрsemodn?=h(m)edmodn=h(m)kІе(n)+1modn=h(m)?h(m)kІе(n)modn=h(m)?(h(m)Іе(n))kmodn=h(m)?

ЦфЪЕзюКѓвЛВН,ЮвгаЕуаЁРЇЛѓ,ИљОнХЗРЖЈРэ,h(m)КЭІе(n)БиаыЛЅЫиВХааЁЃ

Elgamal ЧЉУћЬхжЦ

ГѕЪМЛЏ

бЁдёвЛИіДѓЫиЪ§p,ZpЮЊЖдгІЕФРыЩЂЖдЪ§гђ,дкетИігђжаЧѓНтРыЩЂЖдЪ§РЇФб,дкетИігђжабЁдёвЛИіЩњГЩдЊg,ЫцЛњбЁдёx,МЦЫу

y

=

g

x

m

o

d

p

y = g^x modp

y=gxmodp

ЙЋдПy,g,p,ЫНдПxЁЃ

ЧЉУћ

Ыц Лњ Ъ§ k ЁЪ R Z p ? r = ( g k m o d p ) s = ( h ( m ) ? x r ) k ? 1 m o d ( p ? 1 ) ЫцЛњЪ§k\in_RZ_{p^*} \\ \begin{aligned} r &= (g^k mod p)\\ s &= (h(m)- xr)k^{-1} mod(p-1) \end{aligned} ЫцЛњЪ§kЁЪR?Zp??rs?=(gkmodp)=(h(m)?xr)k?1mod(p?1)?

Ъ§зжЧЉУћЮЊ(s, r)ЁЃ

бщжЄ

y r r s = g h ( m ) m o d p y^rr^s = g^{h(m)}modp yrrs=gh(m)modp

е§ШЗаджЄУї

Ёп r = ( g k m o d p ) , s = ( h ( m ) ? x r ) k ? 1 m o d ( p ? 1 ) Ёр k s = h ( m ) ? x r m o d ( p ? 1 ) g k s = g h ( m ) ? x r m o d p g k s g x r = g h ( m ) m o d p y r r s = g h ( m ) m o d p \because r = (g^k mod p), \qquad s = (h(m) - xr)k^{-1} mod(p-1) \\ \begin{aligned} \therefore ks = h(m) - xr mod(p-1)\\ g^{ks} = g^{h(m)-xr}modp \\ g^{ks}g^{xr} = g^{h(m)}mod p \\ y^rr^s = g^{h(m)}modp \end{aligned} Ёпr=(gkmodp),s=(h(m)?xr)k?1mod(p?1)Ёрks=h(m)?xrmod(p?1)gks=gh(m)?xrmodpgksgxr=gh(m)modpyrrs=gh(m)modp?

АВШЋадПМТЧ(ФбЕу,ЫМПМЬт)

- ВЛФмаЙТЖЫцЛњЪ§kЁЊЁЊДЫЪБМЦЫуЫНдПxОЭВЛЪЧРыЩЂЖдЪ§ЮЪЬтСЫЁЃ

- ЫцЛњЪ§kВЛФмжиИДЪЙгУЁЊЁЊВЛЭЌЕФЯћЯЂжиИДЪЙгУ,kЛсБЛШнвз(ЯрНЯ)ЫуГіРД,ДгЖјЫНдПБЛМЦЫу,ЭЌЪБВЛЗћКЯЪ§зжЧЉУћЕФЬиадЁЃ

- ВЛгУhashКЏЪ§,ЛсЪеЕНЙЅЛїЁЃ

Schnorr ЧЉУћ

ГѕЪМЛЏ

ДѓЫиЪ§p,q,ЩњГЩдЊg,ЫцЛњЪ§x

q

ЈO

(

p

?

1

)

,

g

q

=

1

(

m

o

d

p

)

,

g

ЁЪ

Z

q

8

1

<

x

<

q

,

y

=

g

x

m

o

d

p

q | (p-1), g^q = 1(modp), g \in Z_{q^8} \\ 1 < x < q, y = g^xmodp

qЈO(p?1),gq=1(modp),gЁЪZq8?1<x<q,y=gxmodp

ЙЋдПp,q,g,y,ЫНдПxЁЃ

ЧЉУћ

бЁдёЫцЛњЪ§k

r

=

g

k

m

o

d

p

e

=

H

(

r

,

m

)

s

=

x

e

+

k

m

o

d

q

r = g^k mod p \\ e = H(r, m) \\ s = xe + k mod q

r=gkmodpe=H(r,m)s=xe+kmodq

ЧЉУћЮЊ(e,s)

бщжЄ

r 1 = g s y ? e m o d p H ( r 1 , m ) бщ жЄ H ( r 1 , m ) = e r_1 = g^sy^{-e}modp \\ H(r_1,m)\\ бщжЄH(r_1, m) = e r1?=gsy?emodpH(r1?,m)бщжЄH(r1?,m)=e

е§ШЗаджЄУї

R 1 = s G + H ( m ) P = ( k ? H ( m ) n A ) G + H ( m ) P = k G ? H ( m ) n A G + H ( m ) P = k G = R \begin{aligned} R_1&= sG+H(m)P\\ &= (k-H(m)n_A)G+H(m)P\\ &= kG-H(m)n_AG + H(m)P \\ &= kG \\ &= R \end{aligned} R1??=sG+H(m)P=(k?H(m)nA?)G+H(m)P=kG?H(m)nA?G+H(m)P=kG=R?

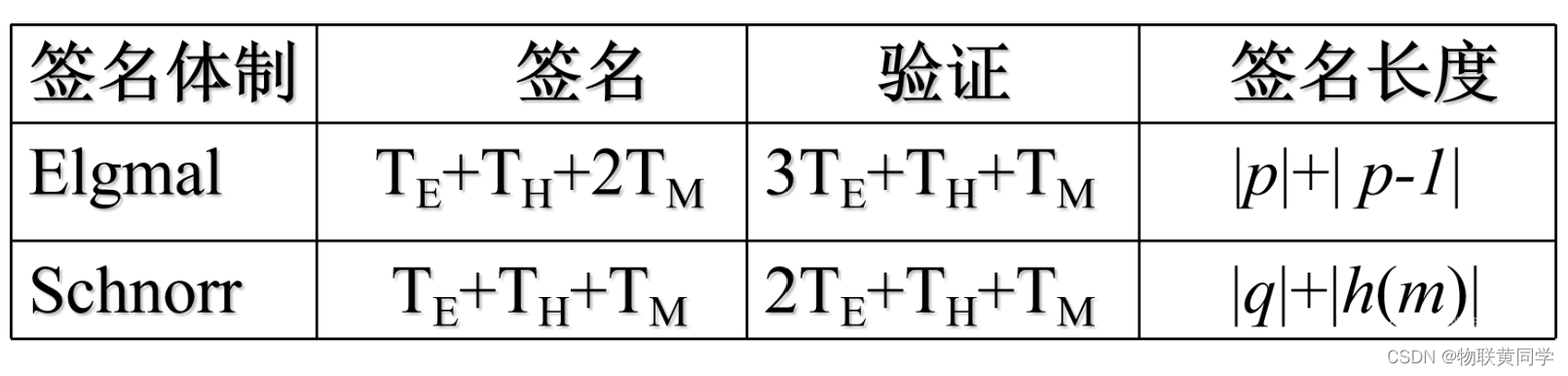

КЭElgmalадФмЖдБШ

TE :УндЫЫуЕФМЦЫуСП

TH:ЙўЯЃМЦЫуЕФМЦЫуСП

TM:ГЫЛ§дЫЫуЕФМЦЫуСП

ECC

ГѕЪМЛЏВЮПМЩЯУцЕФГѕЪМЛЏЙ§ГЬвдМАECCМгУмЬхжЦЁЃ

ЧЉУћ

R = k G s = k ? H ( m ) ? n A m o d p R = kG\\ s = k-H(m)*n_A mod p R=kGs=k?H(m)?nA?modp

ЧЉУћжЕ(R,s)

бщжЄ

R 1 = s G + H ( m ) P бщ жЄ ЕШ ЪН R 1 = R R_1 = sG + H(m)P \\ бщжЄЕШЪН R_1 = R R1?=sG+H(m)PбщжЄЕШЪНR1?=R

е§ШЗаджЄУї

R 1 = s G + H ( m ) P = ( k ? H ( m ) n A ) G + H ( m ) P = k G ? H ( m ) n A G + H ( m ) P = k G = R \begin{aligned} R_1&= sG+H(m)P\\ &= (k-H(m)n_A)G+H(m)P\\ &= kG-H(m)n_AG + H(m)P \\ &= kG = R \end{aligned} R1??=sG+H(m)P=(k?H(m)nA?)G+H(m)P=kG?H(m)nA?G+H(m)P=kG=R?

злКЯЩшМЦ(ПДУќ)

ИљОнЫљбЇЕФПЩвдВЮПМИДЯАСїУмТыКЭађСаУмТы,вдМАУмдПНЛЛЛавщ,ЛЙгаИїжжЧЉУћ,БШШчУЄЧЉУћЁЂШКЧЉУћКЭШКЁЂЛЗЁЂгђЕШЪ§ТлжЊЪЖЕуЕШЁЃ