?��עITValue,����ҵ�������ʡ����ֵ����!

?��עITValue,����ҵ�������ʡ����ֵ����!

��ý��Ϣ,��ǰ��϶���Ĺ�Ӫ���Ź�˾ Corporaci��n Nacional de Telecomunicaci��n(CNT)����������������һ�����˺���������϶���ź���Ϣ��Ჿ�� Vianna Mainoͨ��һ����Ƶ�����˱����û����ݵĽ�����ȫ��ʩ,��ΪCNT�䱸��Ѽ������ߺ����簲ȫר���Ŷ�,����ר�˸���CNT�ⲡ������һ�µĺ��������봦����

ֵ��ע�����,��϶��������ר���Ŷӹ�עCNT����й©�¼�,��������һ����Ҫ��ʩ��Maino����Ƶ���ᵽ,��϶��������������Ϣ�洢�ڸ߰�ȫ�Ĺ�����(international cloud)��,���������Ǵ洢�ڱ��������������ϡ�CNTĿǰ�Ѿ�����ͨ��,��ʾҪ���������Ӫ��ʽ,���ÿ��ܳɱ�����������Ϸ�������

��϶���˾�ǡǡӡ֤������ڱ��ط�������˵,��רҵ������Ӫ���Ƽ����ڰ�ȫ���Ͽ��ܸ��б�֤��

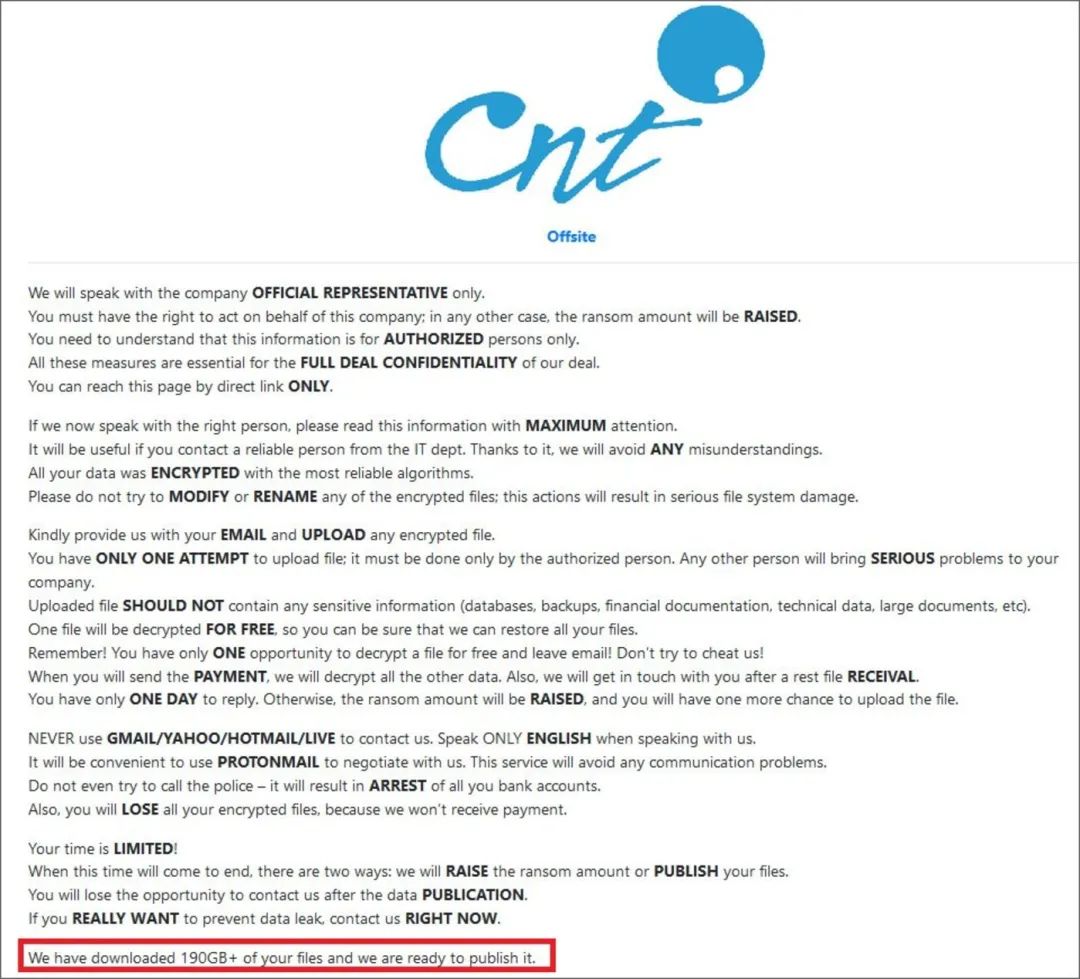

����ǰ,CNT��վ��ʾ��һ������,������ʾ,CNT�����˹���,���ҿͻ�֧��(customer care )�Լ�����֧����ϵͳ�Ѳ����á���CNT������վ����,�ڿͻ���һ�����ص�������¶,�����Ѿ��ɹ���ȡ190GB�Ŀͻ�����,���CNT��֧�����,���ǽ�����Щ���ݹ�֮���ڡ�

��BleepingComputer��Ϣ,�ù�������RansomEXX �Ż�,���Ż﹥����ʷ�����¿���˹�ݽ�ͨ��(txdot)�����Ῠ���ܴ�Handjob IPG Photonics��Tyler Technologies��

CNT ������ RansomEXX ����й©ҳ��;ͼƬ@BleepingComputer

ȫ��Χ��,��Ӫ����Ϊ�ڿ���������¼��Ѿ��ż����ʡ�����2020��7��,����������Ӫ��OrangeҲ���������Ƶ������¼���

��ô�ص�����Ĺؼ�,��Ӫ�̾�����ʲô��������,���ڿ��������,������֪���������簲ȫ���յ������,��Ӫ����Ϊʲôÿ�ζ��������־���?��ȫ���TK��������Ѷ��ȫ����ʵ���ҵĸ������ڕD��һ�������жԴ�������һЩ��Ӧ��

����Ϊ,ʵ����,�ڿͿ��ϵIJ���������Ӫ��,���ǿ��ϵ���ʵ�����ƵĹؼ���Ϣ������ʩ,��һЩ�д�����ҵ�ĺ���ϵͳ�����ڿ���Ϊһ��ӯ������,��ƫ���ڹ����д�����ҵ,�ر����Ѿ���һ����Ϣ������,������Ӱ�췶Χ�Ƚϴ����ҵ���ؼ���Ϣ������ʩǡ����������Щ�ص�,�䲻��������������̶ȸ�,�����Ժ���ɵ�Ӱ��Ҳ��dz���������ͼֻ������,һ�ǹ�����Ҫ��ʹ,��Ҫ���㹻�ľ���֧�����������ڕD˵��

��������Ӫ�����������������,�������ԭ������,���簲ȫ�Ĺ����ij�̬�����ڿ���Ϊһ������ȷĿ����������������,��������ͣ�֡�˵����,���簲ȫ����������һ��һ�����ݵĹ���,Ҳ����˵,���簲ȫ���ⲻ�Ǻڰ�˫����սһ��,�Ժ����Ҳ�����й�������������,����һ�������Ĺ�������,���Һڿ͵Ĺ����ֶ�Ҳ������ʱ����Ƴٶ����Ͻ�����

����������������ʱ��,û��һ����ҵ����˵��һ���ܷ���ס�����ڕD˵���ӹ���˫������������,�����Ǿ�̬��,���dz��ڲ����ġ�������ҵ����ķ���������95��,�ڿ͵Ĺ���������90��,����û�й�����,����������ڿ�����������ǿ,�����100��,����ҵ��������û�м�ǿ,�ͻ�����ױ����ơ�

Ϊ�˱�����������ϵͳ������,��ҵ������CNTһ��ͨ�����Ƶȷ�ʽ������ǿ������������һ����ҲҪ�����º��Ӧ�����̡�ͬʱҲ������ҵ,������Ҫ���ݡ��ؼ����ݼ�ʱ���ݡ��Ӱ�ȫר�ҵĹ�����������,����һ������,������֮��,��ȫ�Ӽ����ֶλָ��Ŀ����ԱȽϵ͡�

������Ϣ���ճ��Ľ��赱��,Ҫ�ر�Ѷ�©���Ĺ����������ļ�ʱ�����ᵽһ���dz���Ҫ���ճ̡��ղ��ᵽ����������������һ����Ҫ��;������ͨ��©���ķ�ʽ��������,��©���Ĺ����Ͳ����ļ�ʱ���ͷ���,IT���滹���к���Ҫ�Ĺ��������ġ�����Ѷ��ȫ������ʵ���ҵĸ����������ɲ��䡣

����Ϊ,����Ϊ���簲ȫ�е���Ҫ����,���ܶ��ڴ�ҵ��Ա�İ�ȫ��������ȫ��������ѵ��һ�����õij����Ĺ��̡�������˵�����յ�һЩĪ���ĵ����ʼ�,�罻�����ϵ�һЩ��ֵ�����,ʰ�����ɵ�����,��Щ���Ҫ�ù��Ĵ�ҵ�߱��ָ߶ȵľ���,���ֽ����Ĺ����dz־õġ����ڵĹ��̡���(��������ý��App,���� | �شϻ�)

���ھ�������

�Ƽ���ע��

�Ի��Ž���:������ι��������ģ�з��Ŷ�?| ��ý�����

��ҵ��

�����ƹ��� ����Ϯ�¼��� ������:ȷ��Ա��Υ��

�۲���

�й�������IaaS�г��ݶ��������ݳ�¯|��ȫ��

�й�оƬ����:ͻ�Ʒ�װ����,��ͨоƬ�������һ����

������