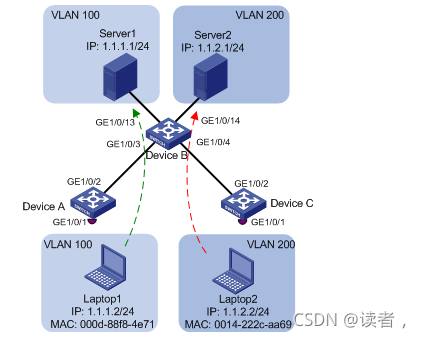

基于MAC地址划分vlan

配置思路:

创建VLAN 100、VLAN 200。

配置Device A和Device C的上行端口为Trunk端口,并允许VLAN 100和VLAN 200的报文通过。

配置 Device B 的下行端口为Trunk端口,并允许VLAN 100和VLAN 200的报文通过;上行端口分别加入VLAN 100、VLAN 200。

Laptop1和Laptop2的MAC地址分别与VLAN 100、VLAN 200关联。

SWA与SWC的配置一致:

创建vlan:

vlan 100

vlan 200

将mac与vlan绑定:

mac-vlan mac-address 000d-88f8-4e71 vlan 100

mac-vlan mac-address 0014-222c-aa69 vlan 200

配置链路类型为混合链路,并使其在发送VLAN 100和VLAN 200的报文时去掉VLAN Tag;开启端口的MAC-VLAN功能

interface gigabitethernet 1/0/1

port link-type hybrid

port hybrid vlan 100 200 untagged

mac-vlan enable

端口类型配置为Trunk,并允许VLAN 100和VLAN 200的报文通过。

interface gigabitethernet 1/0/2

port link-type trunk

port trunk permit vlan 100 200

SWB配置:

vlan 100

port gigabitethernet 1/0/13

vlan 200

port gigabitethernet 1/0/14

interface gigabitethernet 1/0/3

port link-type trunk

port trunk permit vlan 100 200

interface gigabitethernet 1/0/4

port link-type trunk

port trunk permit vlan 100 200

查看:

display mac-vlan all

注意:

基于MAC的VLAN只能在Hybrid端口上配置。

基于MAC的VLAN的配置主要用于在用户的接入设备的下行端口上进行配置,因此不能与聚合功能同时使用。

配置基于协议的vlan:

实验室网络中大部分主机运行IPv4网络协议,另外为了教学需要还布置了IPv6实验局,因此,同时有些主机运行着IPv6网络协议。为了避免互相干扰,现要求基于网络协议将IPv4流量和IPv6流量二层互相隔离。

Device配置:

创建VLAN 100,将端口GigabitEthernet1/0/11加入VLAN 100。

vlan 100

description protocol VLAN for IPv4

port gigabitethernet 1/0/11

创建VLAN 200,将端口GigabitEthernet1/0/12加入VLAN 200。

vlan 200

description protocol VLAN for IPv6

port gigabitethernet 1/0/12

在VLAN 200和VLAN 100视图下,分别为IPv4和IPv6协议创建协议模板。

vlan 200

protocol-vlan 1 ipv6

vlan 100

protocol-vlan 1 ipv4

配置端口GigabitEthernet1/0/1为Hybrid端口,并在转发VLAN 100和VLAN 200的报文时去掉VLAN Tag。

interface gigabitethernet 1/0/1

port link-type hybrid

port hybrid vlan 100 200 untagged

配置端口GigabitEthernet1/0/1与VLAN 100的协议模板1(即IPv4协议模板)、VLAN 200的协议模板1(即IPv6协议模板)进行绑定。

interface gigabitethernet 1/0/1

port hybrid protocol-vlan vlan 100 1

port hybrid protocol-vlan vlan 200 1

配置端口GigabitEthernet1/0/2为Hybrid端口,在转发VLAN 100和VLAN 200的报文时去掉VLAN Tag,与VLAN 100的协议模板1(即IPv4协议模板)、VLAN 200的协议模板1(即IPv6协议模板)进行绑定。

interface gigabitethernet 1/0/2

port link-type hybrid

port hybrid vlan 100 200 untagged

port hybrid protocol-vlan vlan 100 1

port hybrid protocol-vlan vlan 200 1

将IPv4 Host A、IPv4 Host B和IPv4 Server配置在一个网段,比如192.168.100.0/24;将IPv6 Host A、IPv6 Host B和IPv6 Server配置在一个网段,比如2001::1/64

查看Device上协议VLAN的配置:

display protocol-vlan vlan all

查看Device端口上已配置的协议VLAN的相关信息:

display protocol-vlan interface

注意:基于协议的VLAN只对Hybrid端口配置才有效

基于IP子网的VLAN简介

基于IP子网的VLAN是根据报文源IP地址及子网掩码来进行划分的。设备从端口接收到Untagged报文后,会根据报文的源地址来确定报文所属的VLAN,然后将报文自动划分到指定VLAN中传输。

此特性主要用于将指定网段或IP地址发出的报文在指定的VLAN中传送

基于IP子网的VLAN只对Hybrid端口配置有效

配置思路

创建VLAN100、VLAN200,配置子网与VLAN的关联关系,并配置端口与VLAN的关联关系。

配置步骤

配置子网192.168.5.0/24与VLAN 100关联。

vlan 100

ip-subnet-vlan ip 192.168.5.0 255.255.255.0

配置子网192.168.50.0/24与VLAN 200关联。

vlan 200

ip-subnet-vlan ip 192.168.50.0 255.255.255.0

配置端口GigabitEthernet 1/0/11,使其允许通过VLAN 100的报文。

interface GigabitEthernet 1/0/11

port link-type hybrid

port hybrid vlan 100 tagged

配置端口GigabitEthernet 1/0/12,使其允许通过VLAN 200的报文。

interface GigabitEthernet 1/0/12

port link-type hybrid

port hybrid vlan 200 tagged

配置端口GigabitEthernet 1/0/1,使其和基于IP子网的VLAN 100、VLAN 200关联。

interface GigabitEthernet 1/0/1

port link-type hybrid

port hybrid vlan 100 200 untagged

port hybrid ip-subnet-vlan vlan 100

port hybrid ip-subnet-vlan vlan 200

查看所有VLAN的IP子网信息

display ip-subnet-vlan vlan all

查看端口GigabitEthernet 1/0/1上所配置的IP子网VLAN信息

display ip-subnet-vlan interface GigabitEthernet 1/0/1

Super vlan简介:

随着网络的发展,网络地址资源日趋紧张,为了节省IP地址,Super VLAN的概念被提出来。Super VLAN又称为VLAN聚合(VLAN Aggregation),其原理是一个Super VLAN和多个Sub VLAN关联,Super VLAN内不能加入物理端口,但可以创建对应的VLAN接口,VLAN接口下可以配置IP地址;Sub VLAN可以加入物理端口,但不能创建对应的VLAN接口,所有Sub VLAN内的端口共用Super VLAN的VLAN接口IP地址,不同Sub VLAN之间二层相互隔离。当Sub VLAN内的用户需要进行三层通信时,将使用Super VLAN的IP地址作为网关地址,这样多个Sub VLAN共享一个网关地址,从而节省了IP地址资源。

为了实现Sub VLAN之间的三层互通,在创建好Super VLAN和VLAN接口之后,用户需要开启设备的本地代理功能。用户在Super VLAN的VLAN接口上开启本地代理ARP功能后,Super VLAN利用本地代理ARP可以进行ARP请求和响应报文的转发与处理,从而实现了Sub VLAN之间的三层互通。

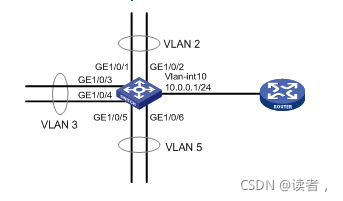

Super vlan配置:

组网需求

创建Super VLAN 10,VLAN接口的IP地址为10.0.0.1/24。

创建Sub VLAN:VLAN 2、VLAN 3、VLAN 5。

端口GigabitEthernet1/0/1和端口GigabitEthernet1/0/2属于VLAN 2,端口GigabitEthernet1/0/3和端口GigabitEthernet1/0/4属于VLAN 3,端口GigabitEthernet1/0/5和端口GigabitEthernet1/0/6属于VLAN 5。

各Sub VLAN的用户之间能够满足二层隔离和三层互通。

配置步骤:

创建VLAN 10,配置VLAN接口的IP地址为10.0.0.1/24。

vlan 10

interface vlan-interface 10

ip address 10.0.0.1 255.255.255.0

为实现Super VLAN特性,开启设备的本地代理功能。

interface vlan-interface 10

local-proxy-arp enable

创建VLAN 2,并添加端口GigabitEthernet1/0/1和端口GigabitEthernet1/0/2。

vlan 2

port gigabitethernet 1/0/1 gigabitethernet 1/0/2

创建VLAN 3,并添加端口GigabitEthernet1/0/3和端口GigabitEthernet1/0/4。

vlan 3

port gigabitethernet 1/0/3 gigabitethernet 1/0/4

创建VLAN 5,并添加端口GigabitEthernet1/0/5和端口GigabitEthernet1/0/6。

vlan 5

port gigabitethernet 1/0/5 gigabitethernet 1/0/6

指定VLAN 10为Super VLAN,VLAN 2、VLAN 3和VLAN 5为Sub VLAN。

vlan 10

supervlan

subvlan 2 3 5

查看Super VLAN的相关信息,验证以上配置是否生效。

display supervlan

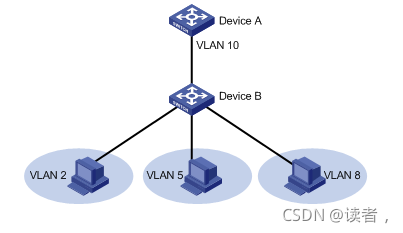

Isolate-user-VLAN采用两层VLAN结构,它在同一台设备上设置Isolate-user-VLAN和Secondary VLAN两类VLAN。

Isolate-user-VLAN用于上行,不同的Secondary VLAN关联到同一个Isolate-user-VLAN。上行连接的设备只知道Isolate-user-VLAN,而不必关心Secondary VLAN,简化了网络配置,节省了VLAN资源。

Secondary VLAN用于连接用户,Secondary VLAN之间二层报文互相隔离。如果希望实现同一Isolate-user-VLAN下Secondary VLAN用户之间报文的互通,可以通过配置上行设备(如图中Device A)的本地ARP代理功能来实现三层报文的互通。

一个Isolate-user-VLAN可以和多个Secondary VLAN相对应。Isolate-user-VLAN下面的Secondary VLAN对上行设备不可见。

如下图所示,设备Device B上启动了Isolate-user-VLAN功能。其中VLAN 10是Isolate-user-VLAN;VLAN 2、VLAN 5、VLAN 8是Secondary VLAN;VLAN 2、VLAN 5、VLAN 8都映射到VLAN 10;VLAN 2、VLAN 5、VLAN 8对Device A不可见

实验配置:

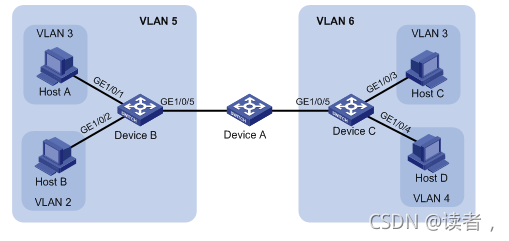

组网需求

Device A下接Device B、Device C。

Device B上的VLAN 5为Isolate-user-VLAN,包含上行端口GigabitEthernet1/0/5和两个Secondary VLAN(VLAN 2和VLAN 3),VLAN 2包含端口GigabitEthernet1/0/2,VLAN 3包含端口GigabitEthernet1/0/1。

Device C上的VLAN 6为Isolate-user-VLAN,包含上行端口GigabitEthernet1/0/5和两个Secondary VLAN(VLAN 3和VLAN 4),VLAN 3包含端口GigabitEthernet1/0/3,VLAN 4包含端口GigabitEthernet1/0/4。

从Device A看,下接的Device B只有一个VLAN(VLAN 5),下接的设备C只有一个VLAN(VLAN 6)

配置步骤

下面只列出Device B和Device C的配置过程。

配置Device B

配置VLAN 5为Isolate-user-VLAN。

vlan 5

isolate-user-vlan enable

创建Secondary VLAN。

vlan 2 to 3

配置上行端口GigabitEthernet 1/0/5在VLAN 5中工作在promiscuous模式。

interface gigabitethernet 1/0/5

port isolate-user-vlan 5 promiscuous

将下行端口GigabitEthernet 1/0/1、GigabitEthernet 1/0/2分别添加到VLAN 3、VLAN 2,并配置它们工作在host模式。

interface gigabitethernet 1/0/1

port access vlan 3

port isolate-user-vlan host

interface gigabitethernet 1/0/2

port access vlan 2

port isolate-user-vlan host

配置Isolate-user-VLAN和Secondary VLAN间的映射关系。

isolate-user-vlan 5 secondary 2 to 3

配置Device C

配置VLAN 6为Isolate-user-VLAN。

vlan 6

isolate-user-vlan enable

创建Secondary VLAN。

vlan 3 to 4

配置上行端口GigabitEthernet 1/0/5在VLAN 6中工作在promiscuous模式。

interface gigabitethernet 1/0/5

port isolate-user-vlan 6 promiscuous

将下行端口GigabitEthernet 1/0/3、GigabitEthernet 1/0/4分别添加到VLAN 3、VLAN 4,并配置它们工作在host模式。

interface gigabitethernet 1/0/3

port access vlan 3

port isolate-user-vlan host

interface gigabitethernet 1/0/4

port access vlan 4

port isolate-user-vlan host

配置Isolate-user-VLAN和Secondary VLAN间的映射关系。

isolate-user-vlan 6 secondary 3 to 4

显示与验证

显示Device B上的Isolate-user-VLAN配置情况。

display isolate-user-vlan

Voice VLAN:

Voice VLAN是为用户的语音数据流而专门划分的VLAN。通过划分Voice VLAN并将连接语音设备的端口加入Voice VLAN,系统自动为语音报文修改QoS(Quality of Service,服务质量)参数,来提高语音数据报文优先级、保证通话质量。

常见的语音设备有IP电话、IAD(Integrated Access Device,综合接入设备)等。本文中以IP电话为例进行说明

设备可以根据进入端口的数据报文中的源MAC地址字段来判断该数据流是否为语音数据流。源MAC地址符合系统设置的语音设备

OUI(Organizationally Unique Identifier,全球统一标识符)地址的报文被认为是语音数据流。

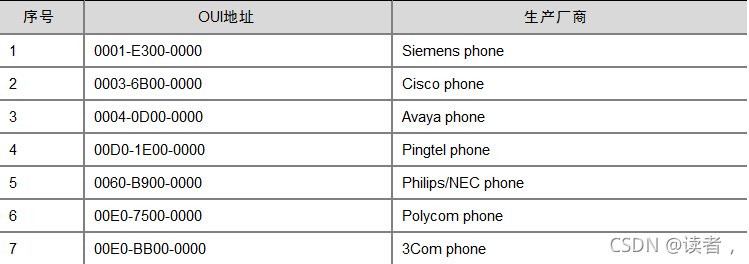

用户可以预先设置OUI地址,也可以使用缺省的OUI地址作为判断标准。设备缺省的OUI地址如图所示。

通常意义下,OUI地址指的是MAC地址的前24位(二进制),是IEEE为不同设备供应商分配的一个全球唯一的标识符。本文中的OUI地址有别于通常意义的OUI地址,它是设备判断收到的报文是否为语音报文的依据,是voice vlan mac-address命令中的mac-address和oui-mask参数相与的结果。

设备缺省的OUI地址可以手工删除,删除之后也可再次手工添加。

Voice VLAN的自动模式和手动模式

Voice VLAN的工作模式包括自动模式和手动模式,这个自动和手动指的是端口加入Voice VLAN的方式。

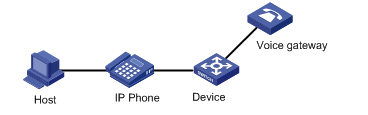

自动模式:系统利用IP电话上电时发出的协议报文(Untagged报文),通过识别报文的源MAC,匹配OUI地址。匹配成功后,系统将自动把语音报文的入端口加入Voice VLAN,并下发ACL规则、配置报文的优先级。用户可以在设备上设置Voice VLAN的老化时间,当在老化时间内,系统没有从入端口收到任何语音报文时,系统将把该端口从Voice VLAN中删除。端口的添加/删除到Voice VLAN的过程由系统自动实现。自动模式适用于PC-IP电话串联接入(端口同时传输语音数据和普通业务数据)的组网方式,如下图所示。(当Voice VLAN正常工作时,如果遇到设备重新启动的情况,为保证已经建立的语音连接能够正常工作,系统会在重新启动完成后,将配置为自动模式的端口重新加入Voice VLAN,而不需要再次通过语音流触发。)

主机与IP电话串联接入组网图

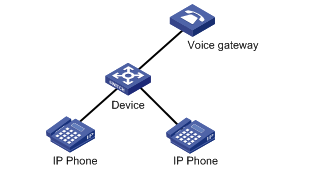

手动模式下,需要通过手工把IP电话接入端口加入Voice VLAN中。再通过识别报文的源MAC,匹配OUI地址。匹配成功后,系统将下发ACL规则、配置报文的优先级。端口的添加/删除到Voice VLAN的过程由管理员手动实现。手动模式适用于IP电话单独接入(端口仅传输语音报文)的组网方式,如下图所示。该组网方式可以使该端口专用于传输语音数据,最大限度避免业务数据对语音数据传输的影响。

IP电话单独接入组网图

对于IP电话发出的携带Tag标签的报文,两种模式处理方式一致,只根据标签进行转发。

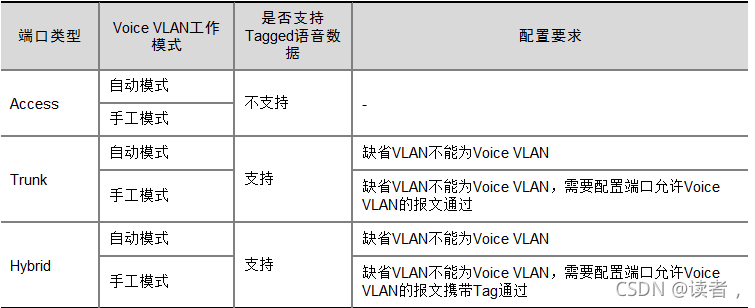

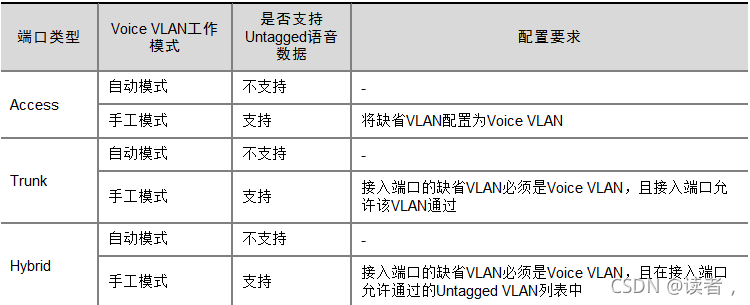

由于IP电话类型较多,因此需要用户保证端口的链路类型与IP电话能够匹配,详细配合关系请见下表:

IP电话发送Tagged语音数据

不同类型端口支持Untagged语音数据配置要求

IP电话发送Untagged语音数据

当IP电话发送Untagged语音数据,则端口的Voice VLAN工作模式只能为手工模式,不能为自动模式。

不同类型端口支持Untagged语音数据配置要求

注意:

如果用户的IP Phone发出的是Tagged语音流,且接入的端口上使能了802.1X认证和Guest VLAN,为保证各种功能的正常使用,请为Voice VLAN、端口的缺省VLAN和802.1X的Guest VLAN分配不同的VLAN ID。

如果用户的IP Phone发出的是Untagged语音流,为实现Voice VLAN功能,只能将接入端口的缺省VLAN配置为Voice VLAN,此时将不能实现802.1X认证功能。

Voice VLAN的安全模式和普通模式

根据使能了Voice VLAN功能的端口对接收到的数据包的过滤机制又可以将Voice VLAN的工作模式分为普通模式和安全模式:

普通模式下,端口加入Voice VLAN后,设备对于接收的语音报文不再一一进行识别,凡是带有Voice VLAN Tag的报文,设备将不再检查其源MAC地址是否为语音设备的OUI地址,均接收并在Voice VLAN中转发。对于缺省VLAN就是Voice VLAN的手工模式端口,会导致任意的Untagged报文都可以在Voice VLAN中传输。这样的处理方式很容易使Voice VLAN收到恶意用户的流量攻击。恶意用户可以构造大量带有Voice VLAN Tag的报文,占用Voice VLAN的带宽,影响正常的语音通信。

安全模式下,设备将对每一个要进入Voice VLAN传输的报文进行源MAC匹配检查,对于不能匹配OUI地址的报文,则将其丢弃。

对于比较安全的网络,用户可以配置Voice VLAN的普通模式,以减少检查报文的工作对系统资源的占用。

注意:

建议用户尽量不要在Voice VLAN中同时传输语音和业务数据。如确有此需要,请确认Voice VLAN的安全模式已关闭。

Voice VLAN的安全/普通模式对报文的处理

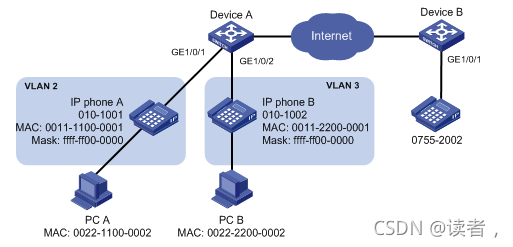

自动模式下Voice VLAN的配置举例

组网需求

IP phone A的MAC地址为0011-1100-0001,下行连接PC A(MAC地址为0022-1100-0002),上行连接到Device A的GigabitEthernet1/0/1端口。

IP phone B的MAC地址为0011-2200-0001,下行连接PC B(MAC地址为0022-2200-0002),上行连接到Device A的GigabitEthernet1/0/2端口。

Device A使用Voice VLAN 2传输IP phone A产生的语音报文;使用Voice VLAN 3传输IP phone B产生的语音报文。

GigabitEthernet1/0/1和GigabitEthernet1/0/2工作在自动模式,如果它们在30分钟内没有收到语音流,就将相应的Voice VLAN老化。

组网图

配置步骤

创建VLAN 2和VLAN 3。

vlan 2 to 3

设置Voice VLAN的老化时间为30分钟。

voice vlan aging 30

由于GigabitEthernet1/0/1端口可能会同时收到语音和数据两种流量,为了保证语音报文的质量以及带宽的高效利用,设置Voice VLAN工作在安全模式,即Voice VLAN只用于传输语音报文。(此步骤可省略,缺省情况下,Voice VLAN工作在安全模式)

voice vlan security enable

设置允许通过的OUI地址为MAC地址前缀为0011-1100-0000和0011-2200-0000,即当报文的前缀为0011-1100-0000或0011-2200-0000时,Device A会把它当成语音报文来处理。

voice vlan mac-address 0011-1100-0001 mask ffff-ff00-0000 description IP phone A

voice vlan mac-address 0011-2200-0001 mask ffff-ff00-0000 description IP phone B

将端口GigabitEthernet1/0/1设定为Hybrid端口。

interface gigabitethernet 1/0/1

port link-type hybrid

将端口GigabitEthernet1/0/1上Voice VLAN的工作模式设置为自动模式。(可选,缺省情况下,端口的Voice VLAN工作在自动模式。)

interface gigabitethernet 1/0/1

voice vlan mode auto

使能端口Voice VLAN功能。

interface gigabitethernet 1/0/1

voice vlan 2 enable

在GigabitEthernet1/0/2上进行相应的配置。

interface gigabitethernet 1/0/2

port link-type hybrid

voice vlan mode auto

voice vlan 3 enable

显示当前系统支持的OUI地址、OUI地址掩码和描述信息。

display voice vlan oui

显示当前Voice VLAN的状态。

display voice vlan state

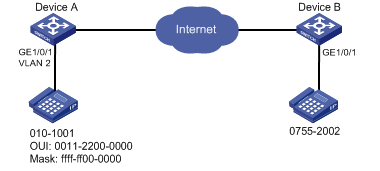

手动模式下Voice VLAN的配置举例

组网需求

创建VLAN 2为Voice VLAN,只允许语音报文通过。

IP Phone类型为Untagged,接入端口是Hybrid类型端口GigabitEthernet1/0/1。

端口GigabitEthernet1/0/1工作在手动模式,且允许OUI地址是0011-2200-0000、掩码是ffff-ff00-0000的语音报文通过,描述字符为test。

组网图

配置步骤

设置Voice VLAN为安全模式,使得Voice VLAN端口只允许合法的语音报文通过。(可选,系统缺省为安全模式)

voice vlan security enable

设置OUI地址0011-2200-0000是Voice VLAN的合法地址。

voice vlan mac-address 0011-2200-0000 mask ffff-ff00-0000 description test

创建VLAN 2。

vlan 2

设置端口GigabitEthernet1/0/1工作在手动模式。

interface gigabitethernet 1/0/1

undo voice vlan mode auto

设置端口GigabitEthernet1/0/1为Hybrid类型。

interface gigabitethernet 1/0/1

port link-type hybrid

设置Voice VLAN是端口GigabitEthernet1/0/1的缺省VLAN,且在该端口允许通过的Untagged VLAN列表中。

interface gigabitethernet 1/0/1

port hybrid pvid vlan 2

port hybrid vlan 2 untagged

使能端口GigabitEthernet1/0/1的Voice VLAN功能。

voice vlan 2 enable

显示当前系统支持的OUI地址、OUI地址掩码和描述信息。

display voice vlan oui

显示当前Voice VLAN的状态。

display voice vlan state

vlan映射配置:

VLAN映射(VLAN Mapping)功能可以修改报文携带的VLAN Tag,提供下面4种映射关系:

1:1 VLAN映射:将来自某一特定VLAN的报文所携带的VLAN Tag替换为新的VLAN Tag。

N:1 VLAN映射:将来自两个或多个VLAN的报文所携带的不同VLAN Tag替换为相同的VLAN Tag。

1:2 VLAN映射:为携带有一层VLAN Tag的报文打上外层VLAN Tag,使报文携带两层VLAN Tag。

2:2 VLAN映射:将携带有两层VLAN Tag的报文的内、外层VLAN Tag都替换为新的VLAN Tag。

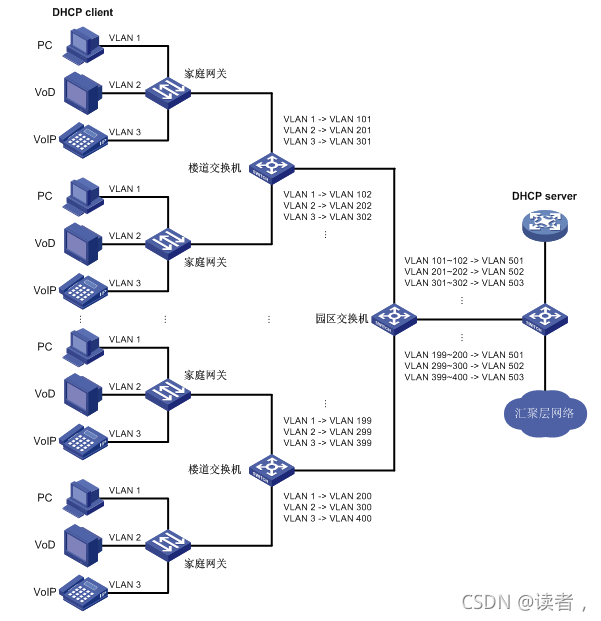

如图所示,是1:1和N:1 VLAN映射的应用环境,其中用不同的VLAN来承载各家庭用户不同类型的业务(包括PC、VoD和VoIP)。

为了区分不同的用户,需要在楼道交换机处用不同的VLAN来承载不同用户的相同业务,即进行1:1 VLAN映射,这就要用到大量的VLAN。但汇聚层网络接入设备可提供的VLAN数量有限,因此需要在园区交换机上来进行VLAN的汇聚,用一个VLAN来承载原本由多个VLAN承载的不同用户的相同业务,即进行N:1 VLAN映射。

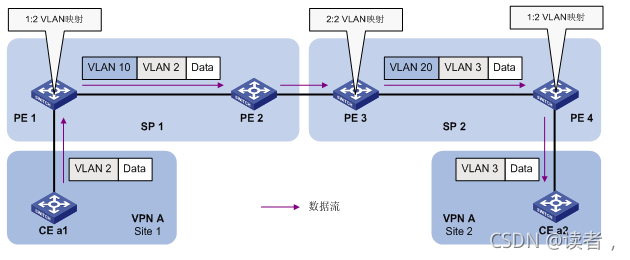

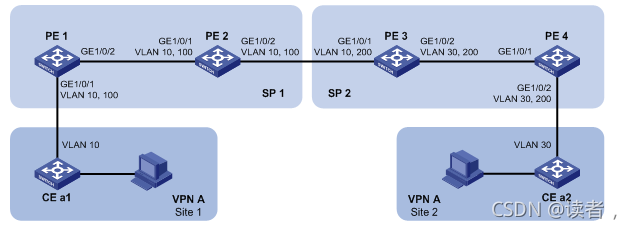

1:2和2:2 VLAN映射的应用

如图所示,是1:2和2:2 VLAN映射的应用环境,VPN A中处于不同地理位置(Site 1和Site 2)的用户跨越了两个SP(Service Provider,服务提供商)――SP 1和SP 2的网络进行互通。

在图中,Site 1和Site 2中的用户所在的VLAN分别为VLAN 2和VLAN 3,SP 1和SP 2分配给VPN A的VLAN分别为VLAN 10和VLAN 20。当Site 1中的报文进入SP 1的网络后,外层被打上了VLAN 10的VLAN Tag,这个过程就是1:2 VLAN映射。这样,VPN用户就可以自由规划自己网络中的VLAN ID,而不用担心与SP的VLAN ID相冲突,同时也缓解了SP的网络中VLAN ID紧缺的问题。

当上述报文继续由SP 1的网络进入SP 2的网络后,由于SP 2分配给VPN A的VLAN与SP 1不同,因此需将该报文的外层VLAN Tag替换为VLAN 20的VLAN Tag,同时为了与Site 2中的用户互通,还需将其内层VLAN Tag替换为VLAN 3的VLAN Tag。这种同时修改内、外两层VLAN Tag的过程就是2:2 VLAN映射。

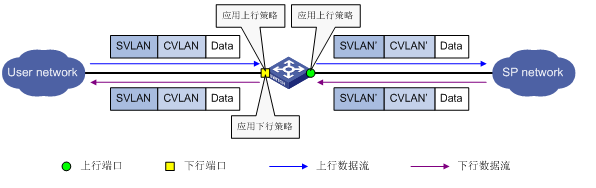

vlan映射基本概念:

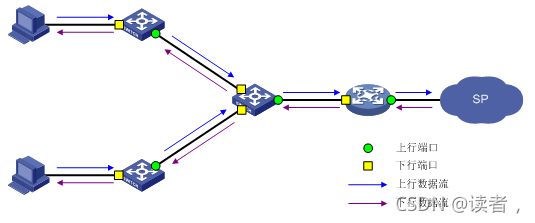

上行数据流:从用户网络发往汇聚层网络或SP网络的数据流,都称为上行数据流。

下行数据流:从汇聚层网络或SP网络发往用户网络的数据流,都称为下行数据流。

上行端口:发送上行数据流和接收下行数据流的端口称为上行端口。

下行端口:发送下行数据流和接收上行数据流的端口称为下行端口。

上行策略:负责上行数据流VLAN映射规则的QoS策略。

下行策略:负责下行数据流VLAN映射规则的QoS策略。

VLAN映射实现方式

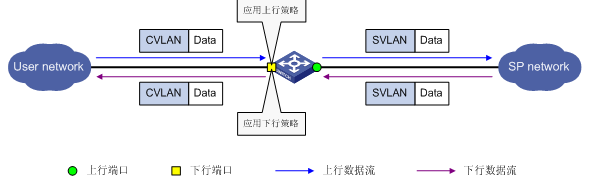

- 1:1 VLAN映射实现方式

1:1 VLAN映射的实现方式如下:

对于上行数据流,通过在下行端口上应用上行策略,将报文中CVLAN的VLAN Tag替换为SVLAN的VLAN Tag。

对于下行数据流,通过在下行端口上应用下行策略,将报文中SVLAN的VLAN Tag替换为CVLAN的VLAN Tag。

-

N:1 VLAN映射实现方式

N:1 VLAN映射的实现方式如下:

对于上行数据流,通过在下行端口上应用上行策略,将来自两个或多个CVLAN的报文所携带的不同VLAN Tag都替换为SVLAN的VLAN Tag。

对于下行数据流,通过查找SVLAN对应的DHCP Snooping表项中DHCP客户端的IP地址、MAC地址和CVLAN的绑定表项,将报文中SVLAN的VLAN Tag替换为CVLAN的VLAN Tag。 -

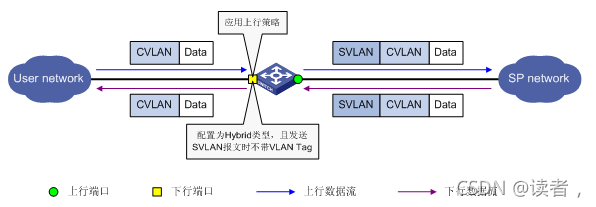

1:2 VLAN映射实现方式

1:2 VLAN映射的实现方式如下:

对于上行数据流,通过在下行端口上应用上行策略,为端口收到的来自指定CVLAN的报文再加上一层SVLAN的VLAN Tag。

对于下行数据流,通过将下行端口配置成Hybrid类型,并配置当端口发送SVLAN报文时不带VLAN Tag的方式,来将外层VLAN Tag剥离 -

2:2 VLAN映射实现方式

2:2 VLAN映射的实现方式如下:

对于上行数据流,通过在下行端口上应用上行策略,将报文的外层VLAN Tag替换为新的VLAN Tag;通过在上行端口上应用上行策略,将报文的内层VLAN Tag替换为新的VLAN Tag。

对于下行数据流,通过在下行端口上应用下行策略,将报文的内、外层VLAN Tag都替换为各自的原始VLAN Tag。

注:在2:2 VLAN映射的实现中,根据实际的组网需要,也可以只替换外层VLAN Tag,或只替换内层VLAN Tag

实验配置:

1:1和N:1 VLAN映射配置举例

-

组网需求

在某小区,服务提供商为每个家庭都提供了电脑上网(PC)、视频点播(VoD)和语音电话(VoIP)这三种数据服务,每个家庭都通过各自的家庭网关接入楼道交换机,并通过DHCP方式自动获取IP地址。

服务提供商希望实现以下网络规划:在家庭网关上,分别将PC、VoD和VoIP业务依次划分到VLAN 1~3;在楼道交换机上,为了隔离不同家庭的同类业务,将每个家庭的每种业务都划分到不同的VLAN;而在园区交换机上,为了节省VLAN资源,将所有家庭的同类业务都划分到相同的VLAN,即分别将PC、VoD和VoIP业务依次划分到VLAN 501~503 -

组网图

-

配置步骤

(1)配置Switch A

创建CVLAN和SVLAN。

vlan 2 to 3

vlan 101 to 102

vlan 201 to 202

vlan 301 to 302

配置上行策略p1和p2:将不同用户的不同业务CVLAN映射到不同的SVLAN上。

[SwitchA] traffic classifier c1

if-match customer-vlan-id 1

traffic classifier c2

if-match customer-vlan-id 2

traffic classifier c3

if-match customer-vlan-id 3

[SwitchA] traffic behavior b1

remark service-vlan-id 101

traffic behavior b2

remark service-vlan-id 201

traffic behavior b3

remark service-vlan-id 301

traffic behavior b4

remark service-vlan-id 102

traffic behavior b5

remark service-vlan-id 202

traffic behavior b6

remark service-vlan-id 302

[SwitchA] qos policy p1

classifier c1 behavior b1

classifier c2 behavior b2

classifier c3 behavior b3

[SwitchA] qos policy p2

classifier c1 behavior b4

classifier c2 behavior b5

classifier c3 behavior b6

配置下行策略p11和p22:将SVLAN映射回原来的CVLAN上。

[SwitchA] traffic classifier c11

if-match service-vlan-id 101

traffic classifier c22

if-match service-vlan-id 201

traffic classifier c33

if-match service-vlan-id 301

traffic classifier c44

if-match service-vlan-id 102

traffic classifier c55

if-match service-vlan-id 202

traffic classifier c66

if-match service-vlan-id 302

[SwitchA] traffic behavior b11

remark customer-vlan-id 1

traffic behavior b22

remark customer-vlan-id 2

traffic behavior b33

remark customer-vlan-id 3

[SwitchA] qos policy p11

classifier c11 behavior b11

classifier c22 behavior b22

classifier c33 behavior b33

[SwitchA] qos policy p22

classifier c44 behavior b11

classifier c55 behavior b22

classifier c66 behavior b33

配置下行端口GigabitEthernet1/0/1为Trunk端口且允许CVLAN和SVLAN通过,使能该端口的基本QinQ功能,在该端口的入方向上应用上行策略p1,并在该端口的出方向上应用下行策略p11。

[SwitchA] interface gigabitethernet 1/0/1

port link-type trunk

port trunk permit vlan 1 2 3 101 201 301

qinq enable

qos apply policy p1 inbound

qos apply policy p11 outbound

配置下行端口GigabitEthernet1/0/2为Trunk端口且允许CVLAN和SVLAN通过,使能该端口的基本QinQ功能,在该端口的入方向上应用上行策略p2,并在该端口的出方向上应用下行策略p22。

[SwitchA] interface gigabitethernet 1/0/2

port link-type trunk

port trunk permit vlan 1 2 3 102 202 302

qinq enable

qos apply policy p2 inbound

qos apply policy p22 outbound

配置上行端口GigabitEthernet1/0/3为Trunk端口且允许SVLAN通过。

[SwitchA] interface gigabitethernet 1/0/3

port link-type trunk

port trunk permit vlan 101 201 301 102 202 302

如果PC(发送不带VLAN Tag的报文)直接连接在楼道交换机上,则需把楼道交换机连接PC的端口配置成Access端口或者Trunk端口:

当配置成Access端口时,要把端口加入到SVLAN;

当配置成Trunk端口时,要把端口的缺省VLAN配置成SVLAN。

(2)配置Switch B

Switch B的配置与Switch A相似,配置过程略。

(3)配置Switch C

使能DHCP Snooping功能。

[SwitchC] dhcp-snooping

创建CVLAN和SVLAN,并在这些VLAN上分别使能ARP Detection功能。

[SwitchC] vlan 101

arp detection enable

vlan 201

arp detection enable

vlan 301

arp detection enable

vlan 102

arp detection enable

vlan 202

arp detection enable

vlan 302

arp detection enable

vlan 103

arp detection enable

vlan 203

arp detection enable

vlan 303

arp detection enable

vlan 104

arp detection enable

vlan 204

arp detection enable

vlan 304

arp detection enable

vlan 501

arp detection enable

vlan 502

arp detection enable

vlan 503

arp detection enable

配置上行策略p1和p2:将不同用户的相同业务VLAN(CVLAN)映射到同一个VLAN(SVLAN)上。

[SwitchC] traffic classifier c1

if-match customer-vlan-id 101 to 102

traffic classifier c2

if-match customer-vlan-id 201 to 202

traffic classifier c3

if-match customer-vlan-id 301 to 302

traffic classifier c4

if-match customer-vlan-id 103 to 104

traffic classifier c5

if-match customer-vlan-id 203 to 204

traffic classifier c6

if-match customer-vlan-id 303 to 304

[SwitchC] traffic behavior b1

remark service-vlan-id 501

traffic behavior b2

remark service-vlan-id 502

traffic behavior b3

remark service-vlan-id 503

[SwitchC] qos policy p1

classifier c1 behavior b1 mode dot1q-tag-manipulation

classifier c2 behavior b2 mode dot1q-tag-manipulation

classifier c3 behavior b3 mode dot1q-tag-manipulation

[SwitchC] qos policy p2

classifier c4 behavior b1 mode dot1q-tag-manipulation

classifier c5 behavior b2 mode dot1q-tag-manipulation

classifier c6 behavior b3 mode dot1q-tag-manipulation

配置下行端口GigabitEthernet1/0/1为Trunk端口且允许CVLAN和SVLAN通过,使能该端口的用户侧QinQ功能,并在该端口的入方向上应用上行策略p1。

[SwitchC] interface gigabitethernet 1/0/1

port link-type trunk

port trunk permit vlan 101 201 301 102 202 302 501 502 503

qinq enable downlink

qos apply policy p1 inbound

配置下行端口GigabitEthernet1/0/2为Trunk端口且允许CVLAN和SVLAN通过,使能该端口的用户侧QinQ功能,并在该端口的入方向上应用上行策略p2。

[SwitchC] interface gigabitethernet 1/0/2

port link-type trunk

port trunk permit vlan 103 203 303 104 204 304 501 502 503

qinq enable downlink

qos apply policy p2 inbound

配置上行端口GigabitEthernet1/0/3为Trunk端口且允许SVLAN通过,配置该端口为DHCP Snooping信任端口和ARP信任端口,并使能该端口的网络侧QinQ功能。

[SwitchC] interface gigabitethernet 1/0/3

port link-type trunk

port trunk permit vlan 501 502 503

dhcp-snooping trust

arp detection trust

qinq enable uplink

(4)配置Switch D

配置端口GigabitEthernet1/0/1为Trunk端口且允许SVLAN通过。

[SwitchD] interface gigabitethernet 1/0/1

port link-type trunk

port trunk permit vlan 501 502 503

1:2和2:2 VLAN映射配置举例

-

组网需求

VPN A中的站点1和站点2是某公司的两个分支机构,且分别利用VLAN 10和VLAN 30承载业务。由于分处不同地域,这两个分支机构采用了不同的服务提供商所提供的VPN接入服务,且SP 1和SP 2分别将VLAN 100和VLAN 200分配给这两个分支机构使用。

该公司希望其下属的这两个分支机构可以跨越SP 1和SP 2的网络实现互通。 -

组网图

-

配置步骤

(1)配置PE 1

配置上行策略test:为VLAN 10的报文添加VLAN 100的外层VLAN Tag。

[PE1] traffic classifier test

if-match customer-vlan-id 10

[PE1] traffic behavior test

nest top-most vlan-id 100

[PE1] qos policy test

classifier test behavior test

配置下行端口GigabitEthernet1/0/1为Hybrid端口且允许VLAN 100的报文不携带VLAN Tag通过,使能该端口的基本QinQ功能,并在该端口的入方向上应用上行策略test。

[PE1] interface gigabitethernet 1/0/1

port link-type hybrid

port hybrid vlan 100 untagged

qinq enable

qos apply policy test inbound

配置上行端口GigabitEthernet1/0/2为Trunk端口且允许VLAN 100通过。

[PE1] interface gigabitethernet 1/0/2

port link-type trunk

port trunk permit vlan 100

(2)配置PE 2

配置端口GigabitEthernet1/0/1为Trunk端口且允许VLAN 100通过。

[PE2] interface gigabitethernet 1/0/1

port link-type trunk

port trunk permit vlan 100

配置端口GigabitEthernet1/0/2为Trunk端口且允许VLAN 100通过。

[PE2] interface gigabitethernet 1/0/2

port link-type trunk

port trunk permit vlan 100

(3)配置PE 3

配置下行端口的上行策略down_uplink:即下行端口对入方向报文的匹配规则流行为。

[PE3] traffic classifier down_uplink

if-match customer-vlan-id 10

if-match service-vlan-id 100

[PE3] traffic behavior down_uplink

remark service-vlan-id 200

[PE3] qos policy down_uplink

classifier down_uplink behavior down_uplink

配置下行端口的下行策略down_downlink:即下行端口对出方向报文的匹配规则和流行为。

[PE3] traffic classifier down_downlink

if-match customer-vlan-id 30

if-match service-vlan-id 200

[PE3] traffic behavior down_downlink

remark customer-vlan-id 10

remark service-vlan-id 100

[PE3] qos policy down_downlink

classifier down_downlink behavior down_downlink

配置上行端口的上行策略up_uplink:即上行端口对出方向报文的匹配规则和流行为。

[PE3] traffic classifier up_uplink

if-match customer-vlan-id 10

if-match service-vlan-id 200

[PE3] traffic behavior up_uplink

remark customer-vlan-id 30

[PE3] qos policy up_uplink

classifier up_uplink behavior up_uplink

配置下行端口GigabitEthernet1/0/1为Trunk端口且允许VLAN 200通过,在该端口的入方向上应用上行策略down_uplink,并在该端口的出方向上应用下行策略down_downlink。

[PE3] interface gigabitethernet 1/0/1

port link-type trunk

port trunk permit vlan 200

qos apply policy down_uplink inbound

qos apply policy down_downlink outbound

配置上行端口GigabitEthernet1/0/2为Trunk端口且允许VLAN 200通过,并在该端口的出方向上应用上行策略up_uplink。

[PE3] interface gigabitethernet 1/0/2

port link-type trunk

port trunk permit vlan 200

qos apply policy up_uplink outbound

(4)配置PE 4

配置上行策略test:为VLAN 30的报文添加VLAN 200的外层VLAN Tag。

[PE4] traffic classifier test

if-match customer-vlan-id 30

[PE4] traffic behavior test

nest top-most vlan-id 200

[PE4] qos policy test

classifier test behavior test

配置下行端口GigabitEthernet1/0/2为Hybrid端口且允许VLAN 200的报文不携带VLAN Tag通过,使能该端口的基本QinQ功能,并在该端口的入方向上应用上行策略test。

[PE4] interface gigabitethernet 1/0/2

port link-type hybrid

port hybrid vlan 200 untagged

qinq enable

qos apply policy test inbound

配置上行端口GigabitEthernet1/0/1为Trunk端口且允许VLAN 200通过。

[PE4] interface gigabitethernet 1/0/1

port link-type trunk

port trunk permit vlan 200