CDN绕过

前言

参考

web渗透实用操作----11招找真实IP - FreeBuf网络安全行业门户

https://www.freebuf.com/articles/web/288784.html

一、判断cdn是否存在

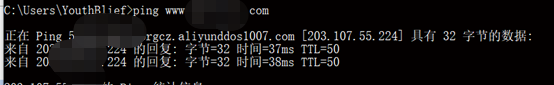

1.直接ping

ping 发现使用 aliyunddos

2.超级ping

https://ping.chinaz.com/

https://www.boce.com/ping/

若结果存在多个IP则存在CDN,反之不存在。

3.nslookup

若结果存在多个IP则存在CDN,反之不存在。

二、CDN绕过

1.子域名

在线查询网站

http://z.zcjun.com/

https://phpinfo.me/domain

2.国外ping

https://check-host.net/check-ping?

https://port.ping.pe/

3.历史DNS解析

工具:

https://viewdns.info/iphistory/?domain=

http://www.jsons.cn/nslookup/

https://securitytrails.com/domain

https://dnsdumpster.com/

https://securitytrails.com/domain/baidu.com/history/a

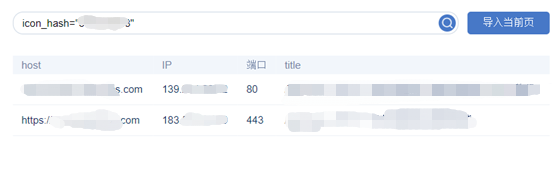

4.通过ico图标哈希

原理:图片有一串唯一的哈希,网络空间搜索引擎会收录全网ip信息进行排序收录,那么这些图标信息,也自然会采集在测绘解析的目标中。

工具:fofa

评价效果好

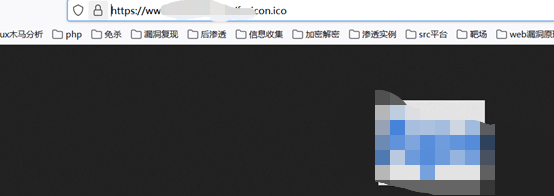

- 找到网站的ico

2.复制链接到fofa查找 得出哈希 找到真实网站

5.利用邮件系统

利用网站中有用到邮件的位置,例如注册发邮件、找回密码发邮件等等,查看邮件原文寻找真实IP。

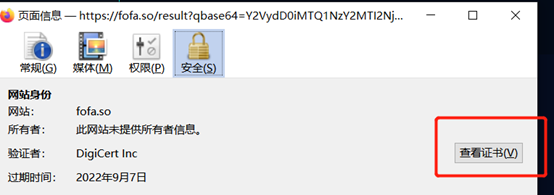

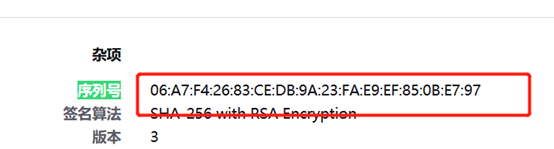

6.通过网站证书

1.找到证书

2.找到序列号

3.将16进制序列号转换为10进制

4.去fofa搜索

#cert=“9161673290901914775397607971849387491606144434304872343”

7.ssl证书查询

工具:https://censys.io/certificates?q=

https://myssl.com/

https://crt.sh/

https://censys.io/

https://developers.facebook.com/tools/ct/

https://google.com/transparencyreport/https/ct/

-

输入语法: parsed.names: www.xxx.com and tags.raw: trusted

-

找到IPv4 Hosts,点进去

8.http数据包查看

(1)查找其中的http标头,再放入censys中搜索参数,如cloudflare的http标头为80.http.get.headers.server:cloudflare,找到后寻找其他特征,最终找到交集获得真实IP。

(2)查找cookie值并使用F5 LTM解码法,如cookie值为BIGipServerpool_8.29_8030=487098378.24095.0000,把第一小节的十进制数487098378提取出来,再转十六进制,接着从后至前为0a.88.08.1d,转十进制数为10.136.8.29,得到最后的真实IP。

(3)查找网站源代码和返回包,如使用80.http.get.body和http.html来进行搜索。

9.利用app端

通过抓包工具来抓取APP的请求包,寻找真实IP。

10.去掉3W

11.碰运气

在线查询网站

https://get-site-ip.com/

评价:本方法效果一般,但无成本

12.服务器所在城市ping(不确定)

原理:站长并没有在服务器所在的城市做CDN。