���簲ȫ֪ʶ��ϼ�

����

APT: ��Ϊ����սʱ����һ����Ҫ��־,����������в(APT)���ٷ�չ��APT������һ������ض�����ij���,�мƻ���,����֯�����繥����Ϊ��

����ռ�ı�������

������ʩ,����,�û�,������

����ռ�İ�ȫ����

��ȫ������Ҫ����������,������,������,���CIA

���չ,�������˲��ɷ����ԺͿɿ��ԡ�

(�ɿ���ָϵͳ���ϵij�������)

�ܽ�:��Ҫ�����ĸ�����Ԫ����:������,�ɼ�����,������,�ɿ��ԡ�

�����ԺͿɼ�����������������ϢΪ�� ������,�����ԺͿɿ���������������ϢϵͳΪ�������ԡ�

���簲ȫ�¼������ÿռ�

1.Ӳ����

2.�����

3.���ݲ�

4.Ӧ�ò�

(Ӧ�ò�İ�ȫ������Ҫ����Ϊ�����ھ�,��Ҫͨ�������ݴ����ֶ�,�ӹ�����Ϣ��ȥ�ھ�������Ϣ�����µ���Ϣй¶)

���繥������

�ӷ�������Դ����:

1.�ⲿ����

2.�ڲ�����

3.������

�ӹ����Ա����������Ӱ������:

1.��������

��Ҫ�������ݼ���(���ȡ)��ͨ����������

2.��������

��Ҫ�����ж�,α��,�ط�,�ġ�

������һ�����

1.�������

2.����ɨ��

3.������

4.Ȩ������

5.ά�ּ��ƻ�

6.������

���簲ȫģ��

1.PDRRģ��

����,���,�ָ�,��Ӧ

2.P2DRģ��

����ʱ��Pt

���ʱ��Dt

��Ӧʱ��Rt

��¶ʱ��Et=Dt+Rt-Pt

ISO7498-2��ȫ��ϵ

��ȫ����

1.����

2.���ʿ���

3.���ݻ����Է���

4.���������Է���

5.����������

��ȫ����

1.����

2.����ǩ��

3.���ʿ���

4.���������Ա���

5.��֤����

6.ͨ��ҵ�����

7.·��ѡ�����

8.��֤

5���ձ鰲ȫ����

1.���Ź��ܶ�

2.��ȫ��ʶ

3.�¼����

4.��ȫ��Ƹ���

5.��ȫ�ָ�

���簲ȫ������չʷ

1.��һ����ȫ����,������ΪĿ��,������ȷ������߽�,���ø������������ֶΡ�

2.�ڶ�����ȫ����,������ΪĿ��,����⼼��Ϊ����,���ָ�����Ϊ���,�ں�������,���,��Ӧ,�ָ��Ĵ��༼������������ǽ,���ּ��ϵͳ(IDS),����ר����(VPN),��Կ������ʩ(PKI)

�ڶ��������ֳ���Ϣ���ϼ���(IA)

3.��������ȫ����,�����ΪĿ��,��ϵͳ�����ܹ���,���ϻ������¹ʵ������,��һ��ʱ������Ȼ���м���ִ��ȫ����ؼ�ʹ����������

����:�������̼���

����Э������Է���

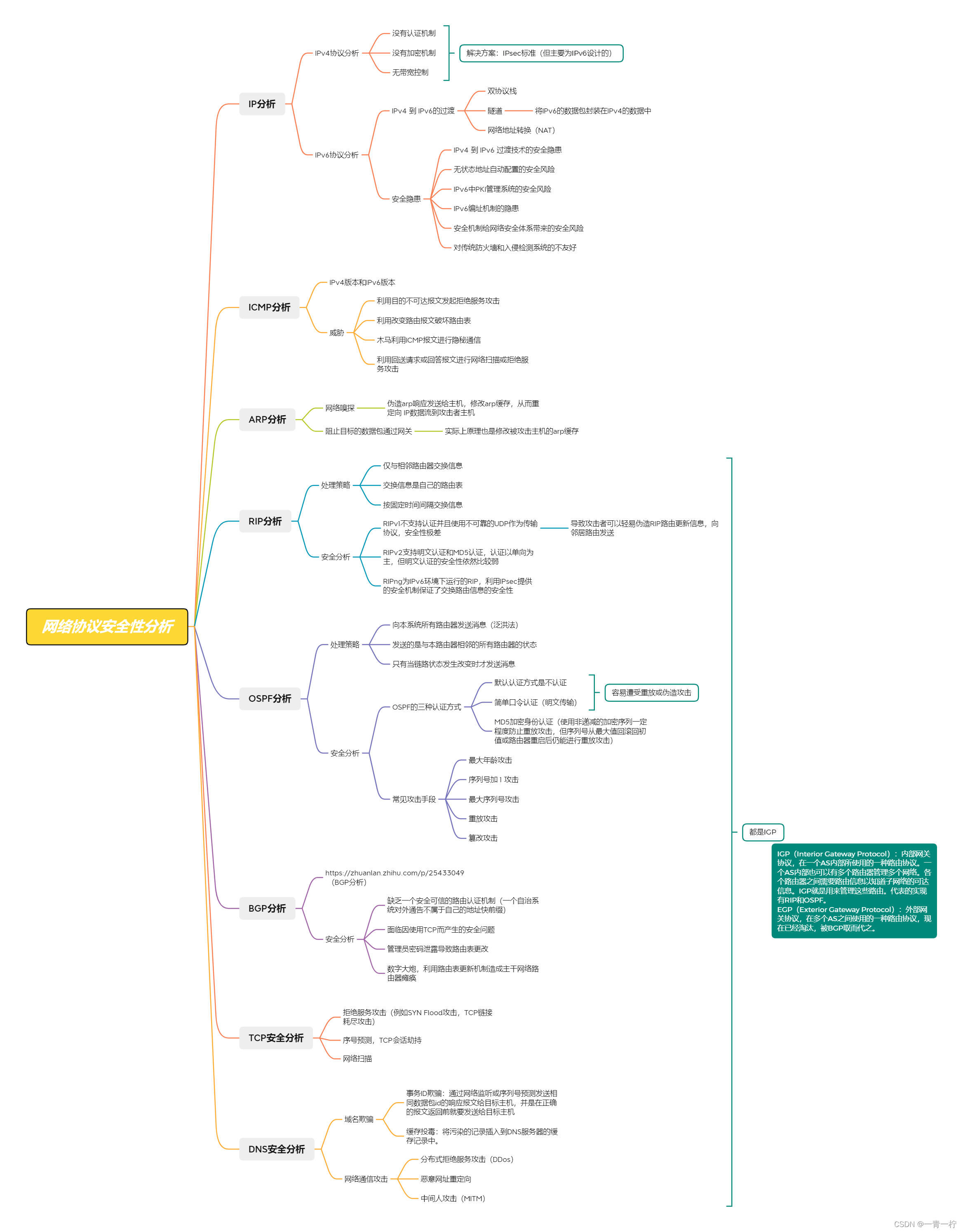

IP����

IPv4�����

û����֤����

û�м��ܻ���

��������

�������:IPsec��(����ҪΪIPv6��Ƶ�)

IPv6�����

IPv4 �� IPv6����

? ˫Э��ջ

? ����

? ��IPv6�����ݰ���װ��IPv4��������

? �����ַת��(NAT)

��ȫ����

? IPv4 �� IPv6 ���ɼ����İ�ȫ����

? ��״̬��ַ�Զ����õİ�ȫ����

? IPv6��PKI����ϵͳ�İ�ȫ����

? IPv6��ַ���Ƶ�����

? ��ȫ���Ƹ����簲ȫ��ϵ�����İ�ȫ����

? �Դ�ͳ����ǽ�����ּ��ϵͳ�IJ��Ѻ�

ICMP����

IPv4�汾��IPv6�汾

��в

����Ŀ�IJ��ɴﱨ�ķ���ܾ�����

���øı�·�ɱ����ƻ�·�ɱ�

ľ������ICMP���Ľ�������ͨ��

���û��������ش��Ľ�������ɨ���ܾ�����

ARP����

������̽

α��arp��Ӧ��������,��arp����,�Ӷ��ض��� IP������������������

��ֹĿ������ݰ�ͨ������

ʵ����ԭ��Ҳ���ı�����������arp����

RIP����

��������

��������·����������Ϣ

������Ϣ���Լ���·�ɱ�

���̶�ʱ����������Ϣ

��ȫ����

RIPv1��֧����֤����ʹ�ò��ɿ���UDP��Ϊ����Э��,��ȫ�Լ���

? ���¹����߿�������α��RIP·�ɸ�����Ϣ,���ھ�·�ɷ���

RIPv2֧��������֤��MD5��֤,��֤�Ե���Ϊ��,��������֤�İ�ȫ����Ȼ�Ƚ���

RIPngΪIPv6���������е�RIP,����IPsec�ṩ�İ�ȫ���Ʊ�֤�˽���·����Ϣ�İ�ȫ��

OSPF����

��������

��ϵͳ����·����������Ϣ(���鷨)

���͵����뱾·�������ڵ�����·������״̬

ֻ�е���·״̬�����ı�ʱ�ŷ�����Ϣ

��ȫ����

OSPF��������֤��ʽ

? Ĭ����֤��ʽ�Dz���֤

? ������֤(���Ĵ���)

? MD5����������֤(ʹ�÷ǵݼ��ļ�������һ���̶ȷ�ֹ�طŹ���,�����кŴ����ֵ�ع��س�ֵ��·�������������ܽ����طŹ���)

? ���������طŻ�α�칥��

���������ֶ�

? ������乥��

? ���кż� 1 ����

? ������кŹ���

? �طŹ���

? �۸Ĺ���

BGP����

https://zhuanlan.zhihu.com/p/25433049 (BGP����)

��ȫ����

ȱ��һ����ȫ���ŵ�·����֤����(һ������ϵͳ����ͨ�治�����Լ��ĵ�ַ��ǰ)

������ʹ��TCP�������İ�ȫ����

����Ա����й¶����·�ɱ�����

���ִ���,����·�ɱ����»��������������·����̱��

TCP��ȫ����

�ܾ�����(����SYN Flood����,TCP���Ӻľ�����)

���Ԥ��,TCP�Ự�ٳ�

����ɨ��

DNS��ȫ����

������ƭ

����ID��ƭ:

ͨ��������������к�Ԥ�ⷢ����ͬ���ݰ�id����Ӧ���ĸ�Ŀ������,��������ȷ�ı��ķ���ǰ��Ҫ����Ŀ������

����Ͷ��:

����Ⱦ�ļ�¼���뵽DNS�������Ļ����¼�С�

����ͨ�Ź���

�ֲ�ʽ�ܾ�����(DDos)

������ַ�ض���

�м��˹���(MITM)

¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥

IGP(Interior Gateway Protocol):�ڲ�����Э��,��һ��AS�ڲ���ʹ�õ�һ��·��Э�顣һ��AS�ڲ�Ҳ�����ж��·��������������硣����·����֮����Ҫ·����Ϣ��֪��������Ŀɴ���Ϣ��IGP��������������Щ·�ɡ�������ʵ����RIP��OSPF��EGP(Exterior Gateway Protocol):�ⲿ����Э��,�ڶ��AS֮��ʹ�õ�һ��·��Э��,�����Ѿ���̭,��BGPȡ����֮��

����IGP

¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥¥

�C ��ͼƬ��������˽��Ҫԭ�ļ�