�������ݶ�������Ѽ�,��ϸ���ѧϰ�����ܽ�,������Ȩ�뼴ʱ��ϵ,����ɾ��(����������)

��������,�������,��ӭ��λ����ָ��( ? ?��?? )?

��ȫ��������֪ʶ

����ռ䰲ȫ

���簲ȫ��ҵ��״

- ���й���ͨԺͳ��,2019��ȫ�����簲ȫ��ҵ��ģ��1244.01����Ԫ,ͬ������Ϊ9.11%��

- 2019��������簲ȫ��ҵ��ģ�ﵽ1563.59��Ԫ,��2018������17.1%,ռGDP����Ϊ0.158%,�й�ռȫ�����簲ȫ��19.33%�ķݶ2020��������簲ȫ��ҵ��ģԼ1702��Ԫ��

- 2019���������簲ȫ�г���ģΪ447����Ԫ(Լ�������2900.67��Ԫ),ռGDP����Ϊ0.21%

- 2019��ȫ�����簲ȫ��Ʒ�г�ռ��2019���״γ������簲ȫ�����г�,�ﵽ50.22%��

���簲ȫ��ҵĿ��

���ݹ��Ų������簲ȫ��ҵ��������չ�����ж��ƻ����Ĺ滮,��2023��,���簲ȫ�������������������,��Ʒ�ͷ���ˮƽ��������,����������簲ȫ����ӿ��ͷ�,���ں�������Ч,���簲ȫ�˲Ŷ�������׳��,��ҵ�����������ۺ�ʵ��������ǿ,��ҵ�ṹ���ָ����Ż�,��ҵ��չ��̬��������

- ��ҵ��ģ�����簲ȫ��ҵ��ģ����2500��Ԫ,�긴�������ʳ���15%��

- �������¡�һ�����簲ȫ�ؼ����ļ���ʵ��ͻ��,�ﵽ�Ƚ�ˮƽ�����˼��������簲ȫ�ںϴ������Լӿ�,���簲ȫ��Ʒ��������������һ����ǿ��

����ռ䰲ȫ����

����ռ�Cyberspace�ѳ�Ϊ�������캣����ա�̫��֮���ġ�����ռ䡱�����ࡰ�ڶ�������ռ䡱��Ϊ������Ȩ������½���

����ռ䰲ȫ(Cyberspace Security)��ָ��Ϊ��Ϣ�����е�һ�������������ռ�(Cyberspace)�İ�ȫ�ԡ���֤�ɶ����һ����������Ϣ������ʩ���������,�������������������������ϵͳ��Ƕ��ʽ�������Ϳ���¶��ϵͳ����һ����ռ��з�������İ�ȫ��

���簲ȫ����

�����������Ҫ��

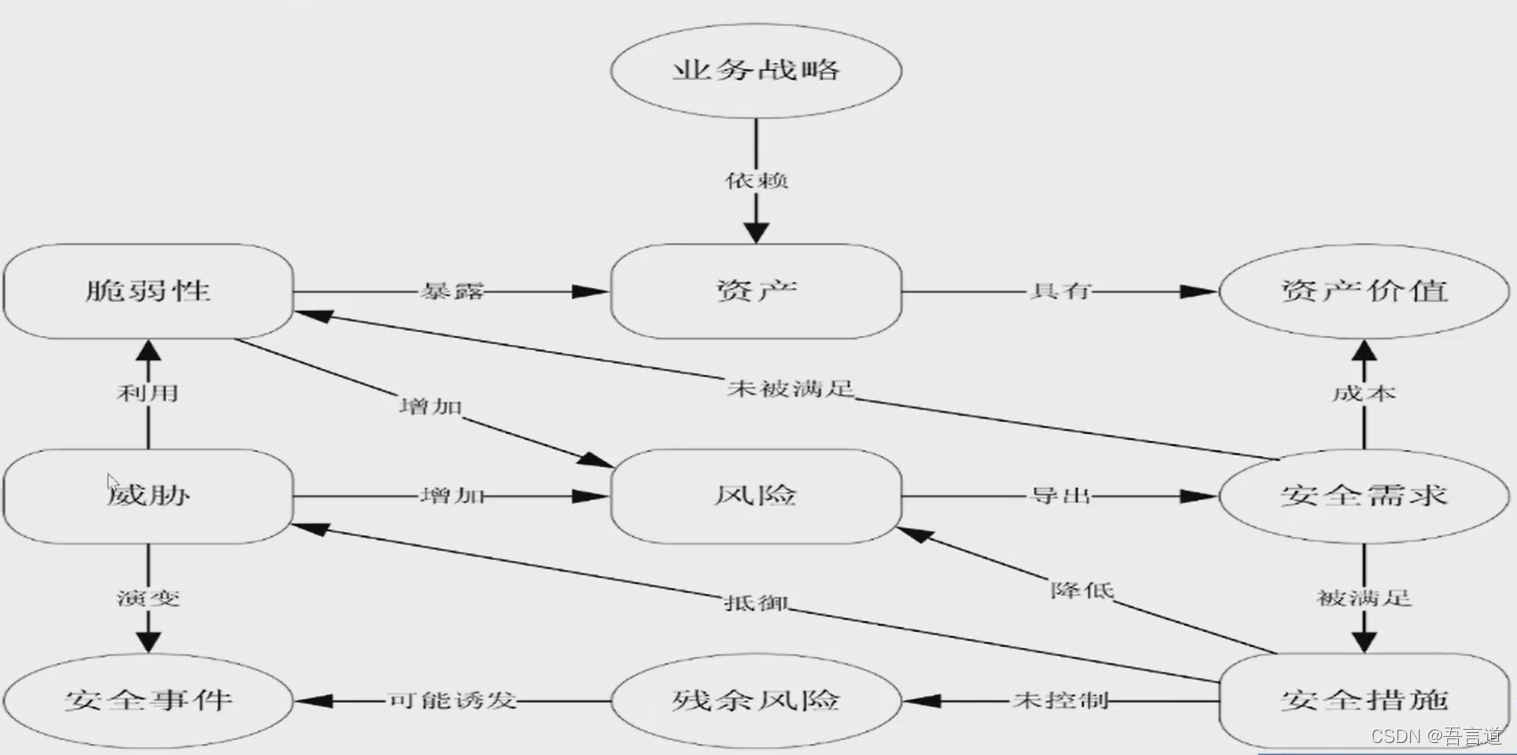

�����ʲ�����в�������ԡ���ȫ���ա���ȫ��ʩ��������յȷ����������Ҫ�ؼ����ϵ��

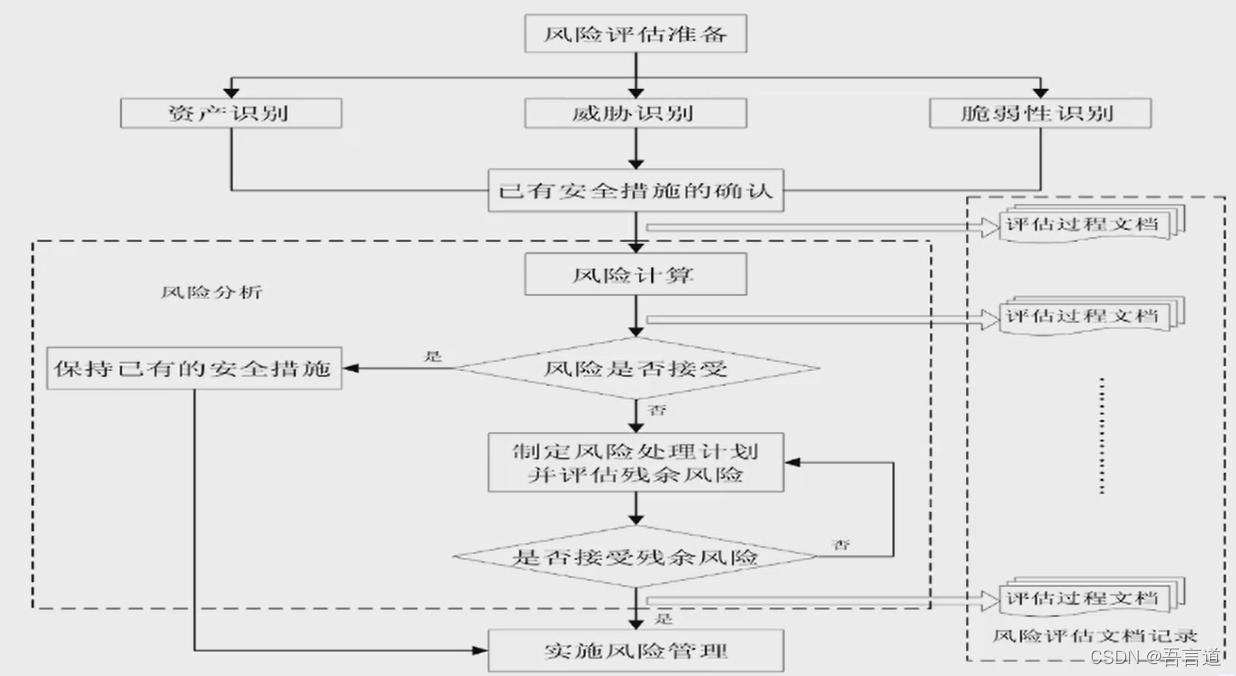

��������;���뷽��

�˽���������ȷ�������;��������������������ȷ�����������;

�˽����֪ʶ������,���ⶨ�����������������ĸ���������ն����������������յķ�����

�ʲ�

���ɷ����������ʲ��ǽ�������֯���м�ֵ����Ϣ����Դ,�ǰ�ȫ���Ա����Ķ���

�����������ʲ��ļ�ֵ�������ʲ��ľ��ü�ֵ������,�������ʲ�����������ȫ�����ϵĴ�ɳ̶Ȼ����䰲ȫ����δ���ʱ����ɵ�Ӱ��̶��������ġ�

��в

���ܵ��¶�ϵͳ����֯Σ���IJ�ϣ���¹�DZ������

��в����ͨ����в���塢��Դ��������;���ȶ���������������������յ�����

�����в������:��Ϊ���غͻ������ء�

������в�Ķ���:

��Ϊ�����ֿɷ�Ϊ����ͷǶ������֡�

�������ذ�����Ȼ�粻�ɿ������غ�������������

������

���ܱ���в�����õ��ʲ��������ʲ��ı������ڡ�

���������ʲ��������ڵ�,���û�б���Ӧ����в����,�����Ĵ����Ա���������ʲ������

��в����Ҫ�����ʲ��Ĵ����Բſ������Σ����

��������Ҫ��֮��Ĺ�ϵ

���������Ļ�������

����������

������������������������������Ч�Եı�֤

��֯ʵʩ����������һ��ս���ԵĿ���,�������ܵ���֯��ҵ

��ս�ԡ�ҵ�����̡���ȫ����ϵͳ��ģ�ͽṹ�ȷ����Ӱ�졣

��������������:

- ȷ������������Ŀ��

- ȷ�����������ķ�Χ

- �齨�ʵ�������������ʵʩ�Ŷ�

- ����ϵͳ����

- ȷ���������ݺͷ���

- �ƶ�������������

- �����߹����߶Է�������������֧��

���簲ȫ����

��ȫ��������

���簲ȫʵս������ϰ(���¼�ơ�������ϰ")���Ի�ȡĿ��ϵͳ����߿���ȨΪĿ��,�ɶ�����Ů��ר�������D AIJʯ�����ġ���������,���á�������·��,�����ƹ����ֶΡ��Ĺ�����ʽ,���γɵġ�����֯"�����繥����Ϊ��

������ϰͨ��������ʵ�����¶Բ��ݵ�λĿ��ϵͳ���пɿء�����Ƶ����簲ȫʵս����,ͨ��������ϰ������ݵ�λ�İ�ȫ������Ӧ����������,������簲ȫ���ۺϷ���������

�������

HW�ж�ָ����ÿ��һ���ɹ��������������������Ҫ��Ϣϵͳ�ؼ���Ϣ������ʩ�����簲ȫʵս��ϰ,ͨ��ʵս���繥������ʽ�����ҹ��ؼ���Ϣ������ʩ��ȫ������Ӧ������������ÿ�γ���ʱ���Լ2~4�ܡ���ȡ�����Կ�����ʽ,��Ӹ��������Ӹ��������

��Χ:

2016��,�����������֡����ҵ���������ҵ��λ���롰����2016"�ж���

2017��,�����������ż��롰����2017���ж���֯����ģ���Ż���վ��Ҫ��Ϣϵͳ���ܹ����ƻ�����ʵ������

2018��,���ֹ�������ҵ��λ�������ص㵥λ���롰����2018���ж�,��֯����ģ��������վ����Ϣϵͳչ��������

2019��,���š���ȫ���侯����ͨ����·������Դ�����Ź�硢������Ӫ�̵ȵ�λ�����뵽������2019���ж��С�

2020��,�����ơ������������ҵҲ���������

����

- ȷ��������֯���Ŷ�

- ��ȷ���ξ���

- �ʲ�����

- ��������ͼ

- ȷ����������¶��

- ���ط�������

�Բ����Ľ�

- ���簲ȫ���

- ������ȫ���

- Ӧ��ϵͳ��ȫ���

- ��ά�ն˰�ȫ���

- ��־���

- ������Ч�Լ��

- ��ȫ��ʶ��ѵ

- ��ȫ���ļӹ�

������ϰ��

- ��ϰ������

- ��Ȩ������

- ������ϰ(�����ԡ��繤��DDOS����)

- ������ϰ(�豸״̬��⡢�۹�)

- ��ϰ�ܽ�

��ʽ����

- ��ȫ�豸���

- �����۹�

- ��ȫ�¼�����

- ��־����

- ̬�Ʒ���

�ܽ��Ż�

- �豸״̬�����ܽ�

- ��ԱͶ���ܽ�

- �¼������ܽ�

- �����ܽ��Ż�