0. ʲô������Э��,ΪʲôҪ������Э��ֲ� ?

����Э���Ǽ������ͨ�Ź�����Ҫ��ѭ��һЩԼ���õĹ���

����ֲ��ԭ��:

-

- ����ʵ�ֺ�ά��,��Ϊ����֮���Ƕ�����,�����֮�䲻���յ�Ӱ�졣

- �����ڱ������ƶ�

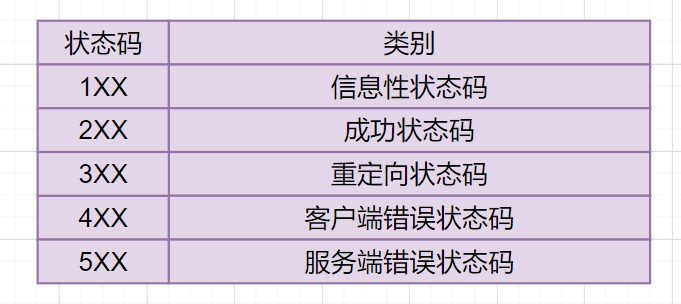

1. ˵˵ HTTP ���õ�״̬�뼰�京��?

˼·: �����������Ҫ�����ѡ��,�Ƿ����� HTTP ״̬���������֪ʶ�㡣

�����Dz���������Ҫ,���Ƕ�Ҫ֪��,�ճ������е��⼸��״̬��ĺ����:

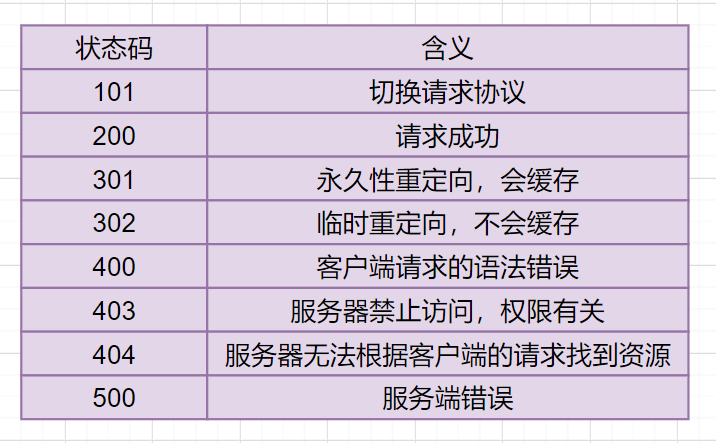

2. HTTP ���õ�����ʽ,�������;?

˼·: �������Ҫ�����ѡ��,�Ƿ�����HTTP ����ʽ�������֪ʶ��,�����õñȽ϶����GET �� POST����

3. ���˵һ�����˽�Ķ˿ڼ���Ӧ�ķ���?

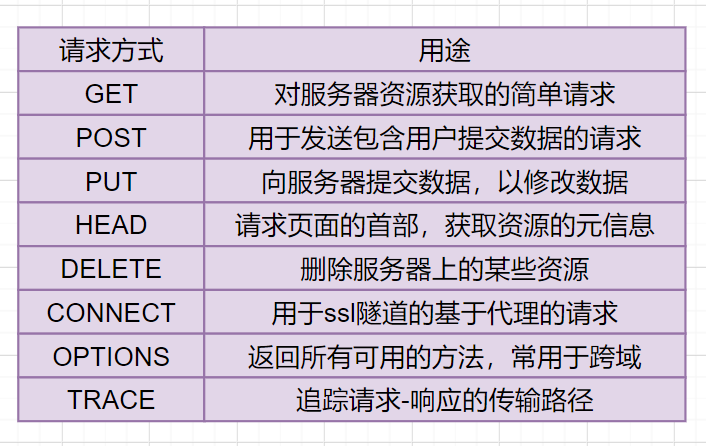

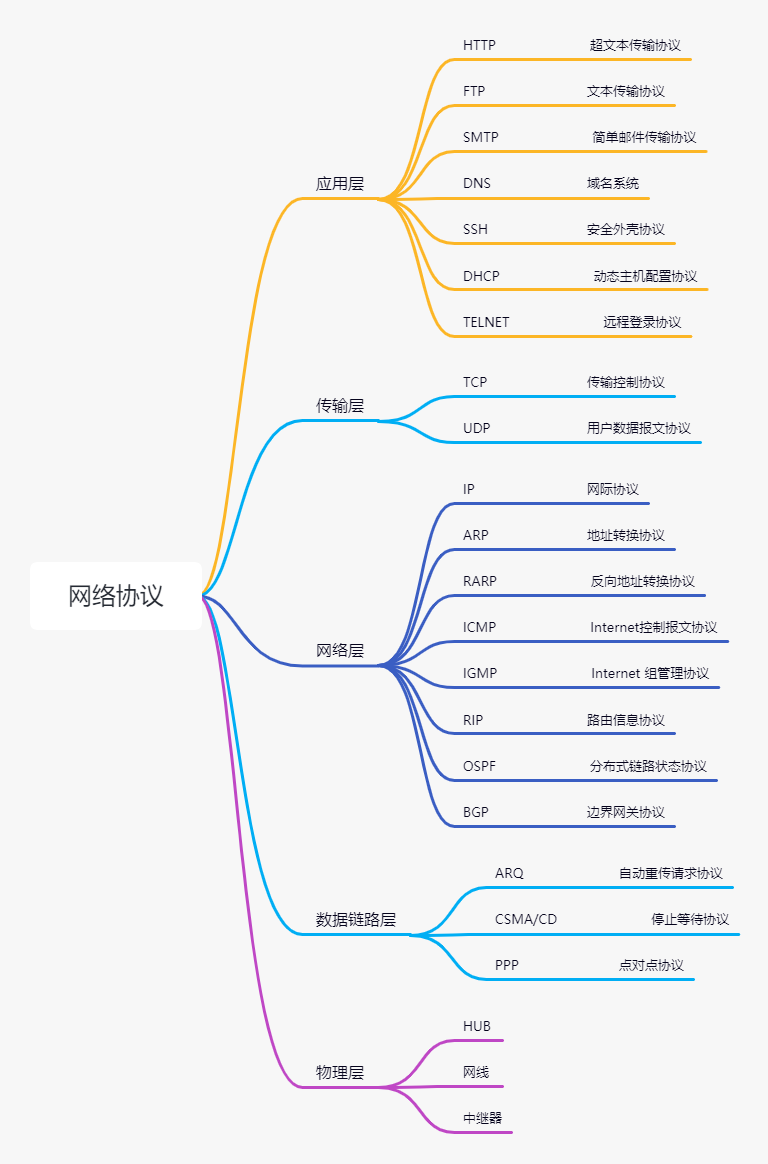

4. ˵�¼����������ϵ�ṹ

˼·: �������Ҫ�����ѡ��,�����������ϵ�ṹ�������֪ʶ�㡣�������·��ϵ�ṹ��,������:ISO �߲�ģ�͡�TCP/IP �IJ�ģ�͡������ϵ�ṹ����ҿ��Լ�ס���ͼ,����

�����������ϵ�ṹ

4.1 ISO �߲�ģ��

ISO �߲�ģ���ǹ��ʱ�����֯(International Organization for Standardization)�ƶ���һ�����ڼ������ͨ��ϵͳ�以���ı���ϵ��OSI�߲�ģ�����

- Ӧ�ò�:��������������û���һ���ӿ�,������Э����:HTTP FTP SMTP SNMP DNS.

- ��ʾ��:���ݵı�ʾ����ȫ��ѹ����,ȷ��һ��ϵͳ��Ӧ�ò������͵���Ϣ���Ա���һ��ϵͳ��Ӧ�ò��ȡ��

- �Ự��:��������������ֹ�Ự, ��Ӧ��������,ָ����������Զ���������ڽ��еĻỰ.

- �����:���崫�����ݵ�Э��˿ں�,�Լ����غͲ��У��, Э����TCP UDP.

- �����:��������ַѰַ,ʵ�ֲ�ͬ����֮���·��ѡ��, Э����ICMP IGMP IP ��.

- ������·��:���������ṩ����������Ļ�����,�������ڽ��֮���������·��

- ������:������ά�����Ͽ��������ӡ�

4.2 TCP/IP �IJ�ģ��

��

- Ӧ�ò�:��Ӧ�� OSI �ο�ģ�͵�(Ӧ�ò㡢��ʾ�㡢�Ự��)��

- �����: ��Ӧ OSI �Ĵ����,ΪӦ�ò�ʵ���ṩ�˵��˵�ͨ�Ź���,��֤�����ݰ���˳���ͼ����ݵ������ԡ�

- ���ʲ�:��Ӧ�� OSI �ο�ģ�͵������,��Ҫ���������������ͨ�����⡣

- ����ӿڲ�:�� OSI �ο�ģ�͵�������·�㡢�������Ӧ��

4.3 �����ϵ�ṹ

��

- Ӧ�ò�:��Ӧ�� OSI �ο�ģ�͵�(Ӧ�ò㡢��ʾ�㡢�Ự��)��

- �����:��Ӧ OSI �ο�ģ�͵ĵĴ����

- �����:��Ӧ OSI �ο�ģ�͵ĵ������

- ������·��:��Ӧ OSI �ο�ģ�͵ĵ�������·��

- ������:��Ӧ OSI �ο�ģ�͵ĵ������㡣

5 ������� HTTP Э������״̬��

˼·: �������Ҫ�����ѡ��,�Ƿ����� Http Э��,��Ϊʲô����״̬����?���ʹ����״̬��?

���������״̬�������?

HTTP����״̬,ָЭ�����������û�м�������,����ͨ��״̬���б���,���������ж��û����ݡ�����һ���������ϵ���ҳ����һ�δ�����������ϵ���ҳ֮��û���κ���ϵ������������ȥ��ס����˭,��������״̬Э�顣

����ͨ��һ�������е�����,���������Ⲣ��ס��:

��״̬����:

- С��:�����ɶ��?

- ��:����~

- С��:ζ����ô��ѽ?

- С��:������,���㡣

��״̬�ij���:

- С��:�����ɶ��?

- ��:����~

- С��:ζ����ô��ѽ?

- С��:?��?��˵ɶ?ʲô��?ʲôζ����ô��?

Http ���� Cookie �Ļ�:

- С��:�����ɶ��?

- ��:����~

- С��:�����Ե�����,ζ����ô��ѽ?

- С��:������,���㡣

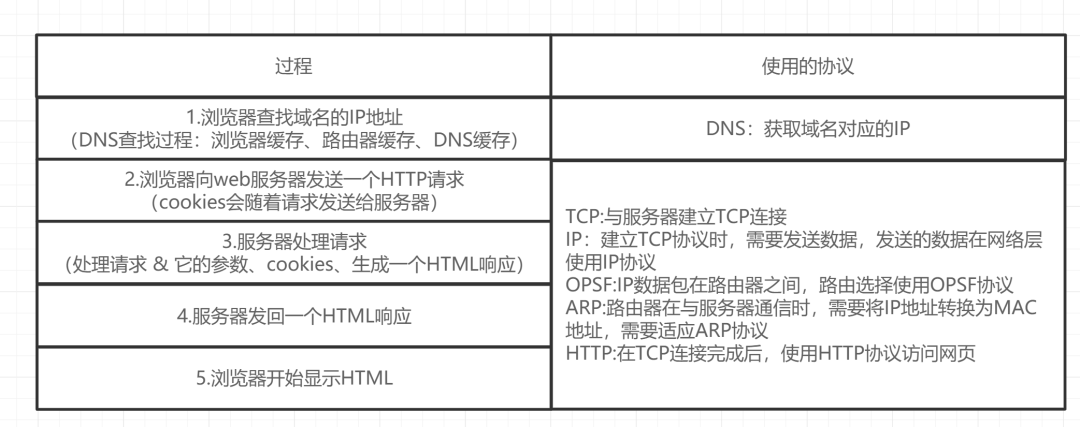

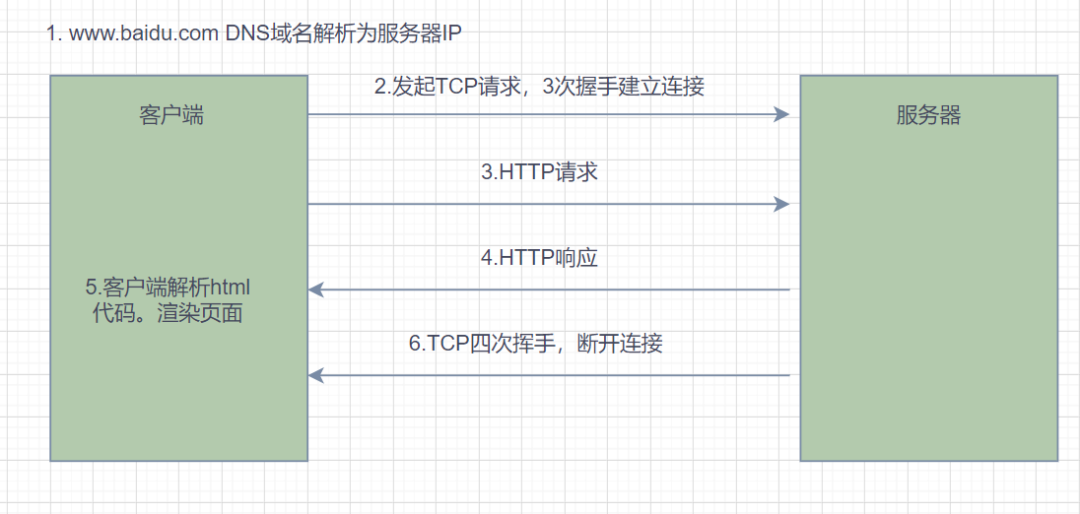

6. ���������ַ������ url ����ʾ��ҳ�Ĺ���

˼·: �������Ҫ�����֪ʶ���� HTTP ���������,DNS ����,TCP ��������,�Ĵλ����⼸��Ҫ��,���Ƕ����Խ��¡�

- DNS ����,����������Ӧ�� IP ��ַ��

- �������ͨ����������,���� TCP ����

- ����������� HTTP ����

- ��������������,������ҳ����

- �������������Ⱦҳ��

- TCP �Ĵλ���,���ӽ���

7. ˵�� HTTP/1.0,1.1,2.0 ������

˼·: �������Ҫ�����֪ʶ���� HTTP �����汾������,���Ǽ�סHTTP/1.0Ĭ���Ƕ�����,����ǿ�ƿ���,HTTP/1.1 Ĭ�ϳ�����,HTTP/2.0 ������·�����Ͳ������

HTTP/1.0

- Ĭ��ʹ��������,ÿ��������Ҫ���� TCP ���ӡ�������������Ͽ�,������;

- ����״̬��Ӧ����;

- ��֧�ֶϵ�����������������

Connection: keep-alive����ֶ�,ǿ�ƿ��������ӡ�

HTTP/1.1

- Ĭ�ϳ�����,�� TCP ����Ĭ�ϲ��ر�,���Ա���������á�

- �ֿ鴫�����,�������ÿ����һ������,�ͷ���һ��,�á� ��ģʽ�� ȡ���� ����ģʽ����

- �ܵ�����,����ͬһ�� TCP ��������,�ͻ��˿���ͬʱ���Ͷ������

HTTP/2.0

- ������Э��,1.1 �汾��ͷ��Ϣ���ı�(ASCII ����),������������ı����߶�����;2.0 ��,ͷ��Ϣ�������嶼�Ƕ�����,ʵ�ַ���,��׳�Ը��á�

- ��ȫ��·����,��һ��������,�ͻ��˺������������ͬʱ���Ͷ��������Ӧ,���Ҳ��ð���˳��һһ��Ӧ��

- ��ͷѹ��:HTTP Э�鲻����״̬,ÿ�������븽��������Ϣ��Http/2.0 ������ͷ��Ϣѹ������,ʹ�� gzip �� compress ѹ�����ٷ���,ͬʱͨ�ŵ�˫�����Ի���һ��header fields��,������header���ظ����䡣

- ���������:����������δ������,������ͻ��˷�����Դ��

7.1 �����ӺͶ�����?

HTTPЭ��ij����ӺͶ�����,ʵ���Ͼ���TCPЭ��ij����ӺͶ����ӡ�

HTTP/1.0Ĭ��ʹ�ö�����,��Client��Serverÿ����һ��HTTP����,�ͽ���һ������,����������жϡ�

HTTP/1.1��Ĭ��ʹ�ó�����,��ҳ��,Client��Server�䴫�����ݵ�TCP���Ӳ���ر�,֮���ٽ��з��ʾ�ֱ�����ѽ��������ӡ�

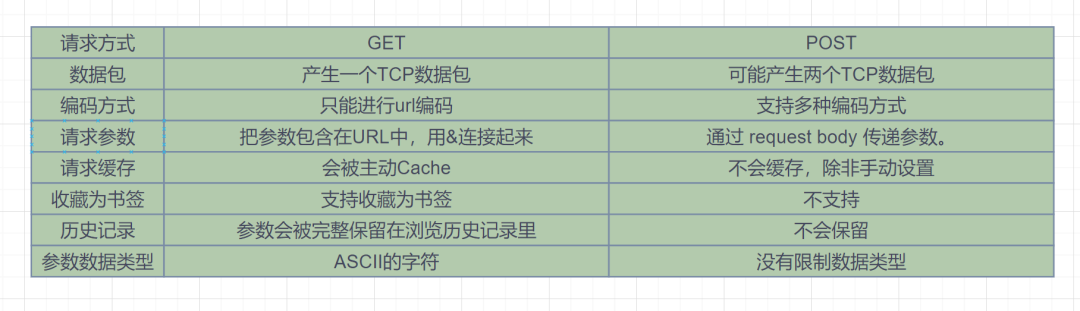

8. POST �� GET ��������?

˼·: �������Ҫ�����֪ʶ���� POST �� GET ������,���Դ����ݰ������뷽ʽ������������ղ�Ϊ��ǩ����ʷ��¼����ȫ���ȼ�����ȥ�ش����

9. �ڽ���������������ݴ�������,������Ͽ�������ô��,��ôά��?

��������סkeep-alive�ͺ�,Ҳ����˵,�� HTTP ����Ӧ���Connection�ֶ�ָ��Ϊkeep-alive����

10. HTTP ���ʵ�ֳ�����?��ʲôʱ��ᳬʱ?

˼·: �����ʵ�����ǿ��� TCP �����ӵ�֪ʶ��,HTTP �ij�����ʵ����ָ TCP �ij����ӡ�����ʲôʱ��ʱ,���Ǽ�ס�⼸��������tcp_keepalive_time��tcp_keepalive_probes�ͺ���

ʲô�� HTTP �ij�����?

- HTTP ��Ϊ�����ӺͶ�����,������˵���� TCP �ij���������TCP ������һ��˫���ͨ��,���ǿ��Ա���һ��ʱ�䲻�رյ�,��� TCP ���Ӳž��������ij����ӺͶ�������һ˵������

- TCP �����ӿ��Ը���һ�� TCP ����,�������ε� HTTP ����,�����Ϳ��Լ�����Դ����,����һ������ HTML,����Ƕ����ӵĻ�,���ܻ���Ҫ��������� JS/CSS��

���������?

ͨ����ͷ��(�������Ӧͷ)����Connection�ֶ�ָ��Ϊkeep-alive,HTTP/1.0 Э��֧��,������Ĭ�Ϲرյ�,�� HTTP/1.1 �Ժ�,����Ĭ�϶��dz����ӡ�

��ʲôʱ��ᳬʱ��?

- HTTP һ����� httpd �ػ�����,�����������keep-alive timeout,�� tcp �������ó������ʱ��ͻ�ر�,Ҳ������ HTTP �� header �������ó�ʱʱ��

- TCP ��keep-alive������������,֧����ϵͳ�ں˵� net.ipv4 ��������;�� TCP ����֮��,������tcp_keepalive_time,��ᷢ������,���û���յ��Է��� ACK,��ô��ÿ�� tcp_keepalive_intvl �ٷ�һ��,ֱ��������tcp_keepalive_probes,�ͻᶪ�������ӡ�

1. tcp_keepalive_intvl = 15 2. tcp_keepalive_probes = 5 3. tcp_keepalive_time = 1800

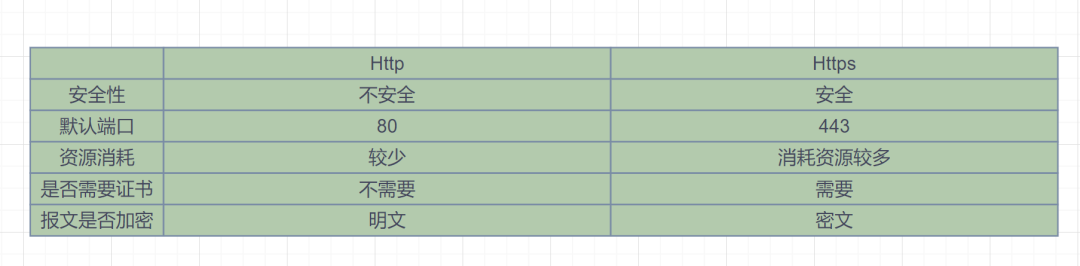

11. HTTP �� HTTPS ������

˼·: �����ʵ���Ͽ����֪ʶ���� HTTP �� HTTPS ������,���֪ʶ��dz���Ҫ,�����Ӱ�ȫ�ԡ������Ƿ���ܡ�Ĭ�϶˿����⼸������ȥ�ش������ʵ,�������� HTTPS ����������,�Ϳ��Ժܺûش������������

�ҵĴ�����:

HTTP,�����ı�����Э��,��һ������ TCP/IP ͨ��Э���������������ݵ�Э�顣HTTP ���������������:

- ������Ϣ�����Ĵ���,���ױ�������ȡ��

- û����֤�Է�����,���ڱ�ð��ķ���

- ���ݵ�������δУ��,���ױ��м��˴۸�

Ϊ�˽�� Http ���ڵ�����,Https ��������

Https ��ʲô?

HTTPS= HTTP+SSL/TLS,�������� Https ������ SSL(Secure Socket Layer,��ȫ�Ӳ�) �� HTTP��

������Ҫ��������:

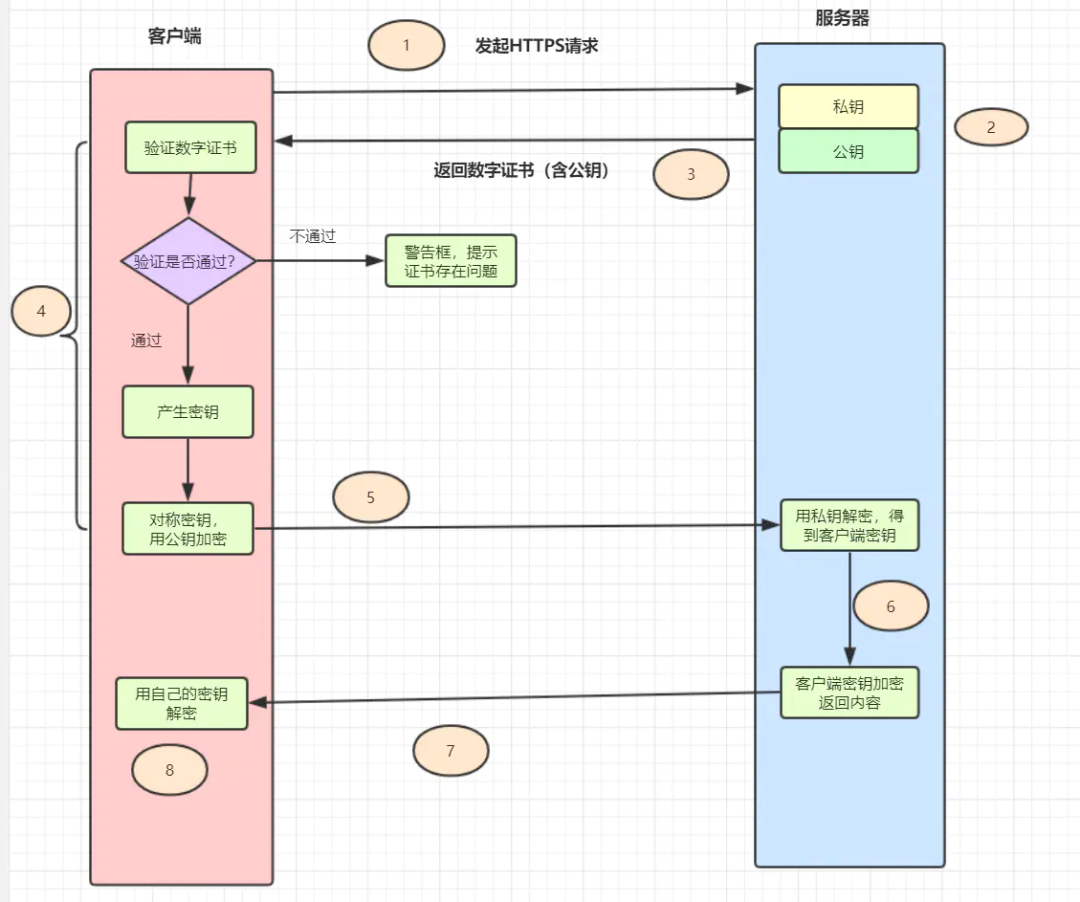

12 . Https ������������?

˼·: �����ʵ���Ͽ����֪ʶ���� HTTPS �Ĺ�������,�����Ҫ�ش��⼸��Ҫ��,��˽Կ������֤�顢���ܡ��ԳƼ��ܡ��ǶԳƼ�����

- HTTPS = HTTP + SSL/TLS,Ҳ������ SSL/TLS �����ݽ��м��ܺͽ���,Http ���д��䡣

- SSL,�� Secure Sockets Layer(��ȫ�Ӳ�Э��),������ͨ���ṩ��ȫ�����������Ե�һ�ְ�ȫЭ�顣

- TLS,�� Transport Layer Security(��ȫ�����Э��),���� SSL3.0 �ĺ����汾��

Https ��������

- �ͻ��˷��� Https ����,���ӵ��������� 443 �˿ڡ�

- ����������Ҫ��һ������֤��(֤�������й�Կ��֤��䷢������ʧЧ���ڵ�)��

- ���������Լ�������֤�鷢���ͻ���(��Կ��֤������,˽Կ�ɷ���������)��

- �ͻ����յ�����֤��֮��,����֤֤��ĺϷ��ԡ����֤����֤ͨ��,�ͻ�����һ������ĶԳ���Կ,��֤��Ĺ�Կ���ܡ�

- �ͻ��˽���Կ���ܺ����Կ���͵���������

- ���������յ��ͻ��˷�����������Կ֮��,���Լ�֮ǰ������˽Կ������зǶԳƽ���,����֮��͵õ��ͻ��˵���Կ,Ȼ���ÿͻ�����Կ�Է������ݽ��жԳƼ���,���ϴ�������ݶ�����������

- �����������ܺ�����ķ��ص��ͻ��ˡ�

- �ͻ����յ���,���Լ�����Կ������жԳƽ���,�õ����������ص����ݡ�

12.1 SSL��ȫ���ֲ�Э������?

�����ǽ�����ȫ����,�ܺͶ��Ӧ�ò�Э��Э��ʹ�ñ�֤��ȫ���䡣

- ��¼Э��:������Ϣ������,Ȼ����������Ϣ�������ݡ������ӽ��ܡ���ѹ�����ֶ�����ȡ�

- ����Э��:��������������֮��,Ϊ������ȫ�����ṩ����������˫������ʵ����֤��

- ����Э��:�涨���ܳ��ֵĴ���ȼ���Ӧ�Է�ʽ��

- ����淶�ı�Э��:�����ֽ���ǰ����,֪ͨ�Է���֮�����Ϣ��ʹ�������õļ����㷨��

13. ˵˵ HTTP ��״̬��?301 �� 302 ������?

���Եط�:

1xx:��ʱ��Ӧ/�������ڴ���;

2xx:�ɹ�

3xx:�ض���

4xx:�������

5xx:����������

������״̬����:

200:�ɹ���

302:��ʱ�ض���ָ����ҳ��

304:not modified����������������Դ,������δ����������

400:bad request,�����Ĵ��������

401:unauthorizedδ��Ȩ,Ҫ��������֤��

403:forbidden��ֹ,�������ܾ����ʡ�

404:not foundδ�ҵ�,�������Ҳ����������ҳ��

405:��������,Post����Get��

502:���������ش���

503:service unavailable,�����������ɻ�ͣ��ά����

504:���س�ʱ,nginx����ʱ��

302 �� 301 �����ض���ĺ���,����:

- 301:(������ת��)�������ҳ�ѱ������ƶ�����λ�á����������ش���Ӧʱ,���Զ���������ת����λ�á�

- 302:(��ʱ��ת��)������Ŀǰ���Ӳ�ͬλ�õ���ҳ��Ӧ����,��������Ӧ����ʹ��ԭ��λ���������Ժ�����˴�������Ӧ GET �� HEAD ����� 301 ��������,���Զ���������ת����ͬ��λ�á�

��������������������:

��һ����վ������ҳ 24��48 Сʱ����ʱ�ƶ���һ���µ�λ��,��ʱ���Ҫ���� 302 ��ת,����ȷ�˵,����һ����,�������������ȥ���ݼ�ס��,�������һ������ġ���ʹ�� 301 ��ת�ij�������֮ǰ����վ��Ϊij��ԭ����Ҫ�Ƴ���,Ȼ��Ҫ���µĵ�ַ����,�������Ե�,�ͱ��������������ʵ�����,�������ڵ���,��������һ���ط��ҵ��˷���,֮ǰ��ķ��Ӳ�ס�ˡ�

14. ˵˵ʲô������ǩ��?ʲô������֤��?

˼·: ����⿼���֪ʶ��,������������ǩ��,����֤��,�ܿ������Թ�Ҳ������ https ��ԭ����,��Ϊ https ԭ��������֤���йصĹ�,�����Ҫ���� https ԭ��Ŷ��

����֤����ָ�ڻ�����ͨѶ�б�־ͨѶ����������Ϣ��һ��������֤,���ǿ���������������ʶ��Է������ݡ����ij���,��Ϊ�˱������ݱ��۸�ð��ġ����� Https ������֤��,����Ϊ�˱��Կ���м���ð��۸�:

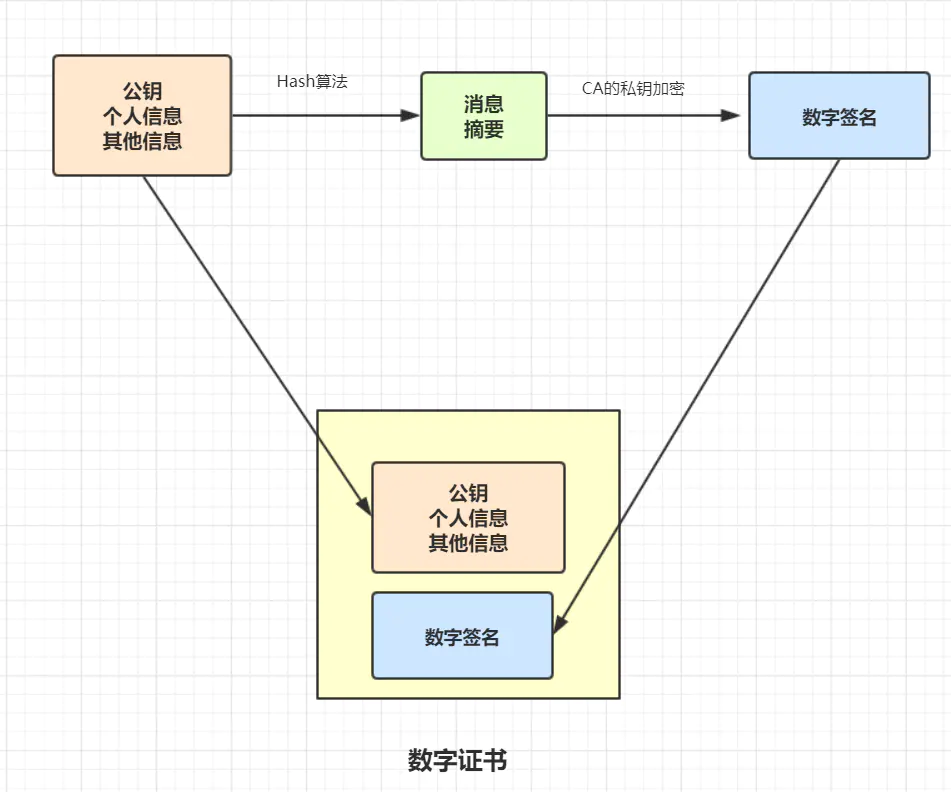

����֤�鹹��

- ��Կ���˵���Ϣ,���� Hash ժҪ�㷨����,�γ���ϢժҪ;����ϢժҪ�õ�ӵ�й���������֤����(CA),������˽Կ����ϢժҪ����,�γ�����ǩ����

- ��Կ������Ϣ������ǩ����ͬ��������֤����

15. �ԳƼ�����ǶԳƼ�����ʲô����

˼·: ����⿼���֪ʶ���ǶԳƼ�����ǶԳƼ����㷨,ʲô�ǶԳƼ���,ʲô�ǷǶԳƼ�����?

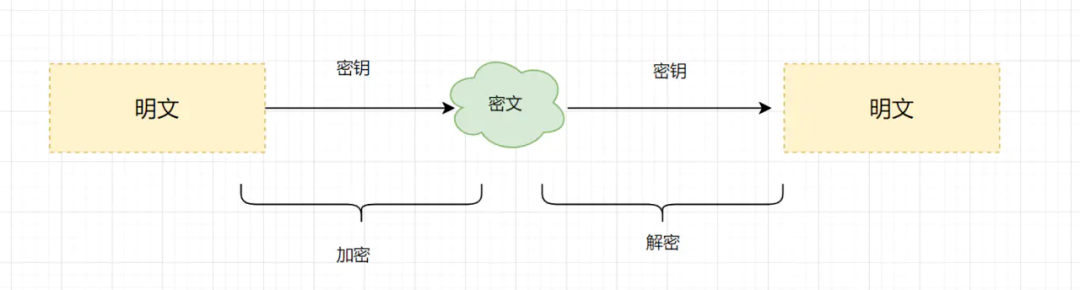

�ԳƼ���:ָ���ܺͽ���ʹ��ͬһ��Կ,�ŵ��������ٶȽϿ�,ȱ������ΰ�ȫ����Կ�������һ���������ĶԳƼ����㷨��:DES��AES �ȡ�

�ԳƼ���

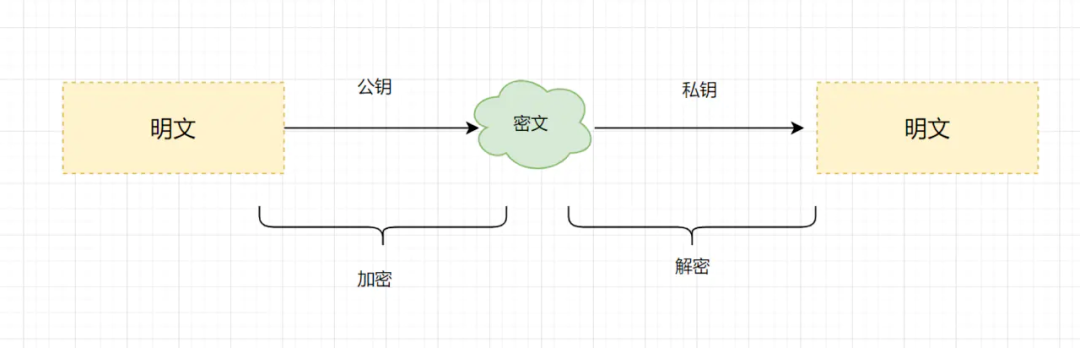

�ǶԳƼ���:ָ���Ǽ��ܺͽ���ʹ�ò�ͬ����Կ(����Կ��˽Կ)����Կ��˽Կ�dzɶԴ��ڵ�,����ù�Կ�����ݽ��м���,ֻ�ж�Ӧ��˽Կ���ܽ��ܡ������ķǶԳƼ����㷨�� RSA��

�ǶԳƼ���

16. ˵˵ DNS �Ľ�������?

˼·: ����⿼���֪ʶ����DNS ��������,http ����Ĺ���,���漰�� DNS ����������,���������Ҳͦ�����,��ҿ��Կ��¡�ͼ�� HTTP���DZ������

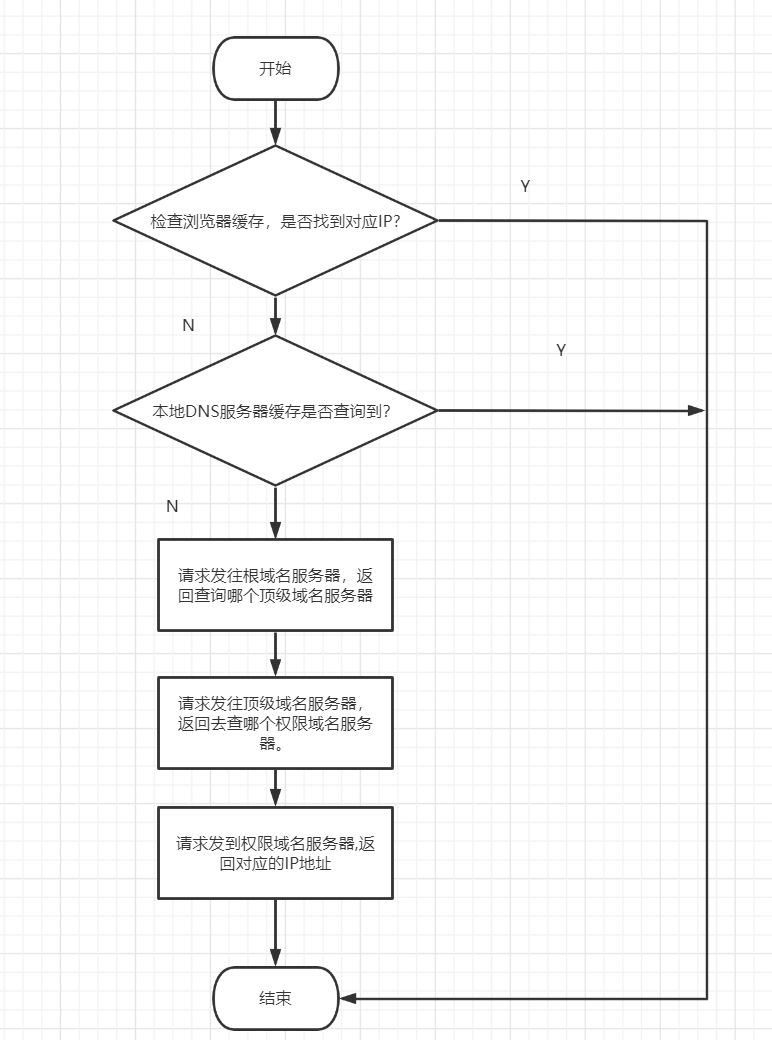

DNS,Ӣ��ȫ����domain name system,��������ϵͳ,�� Internet ����Ϊ������ IP �ӳ���һ���ֲ�ʽ���ݿ⡣�������ú���ȷ,���ǿ��Ը������������Ӧ�� IP ��ַ������������桢���� DNS ��������������������������ô���ҵ�,��һش��ʱ����˵�¹���

DNS �Ľ�����������ͼ:

DNS �������ҹ���

������Ҫ��ѯwww.baidu.com�� IP ��ַ:

- ���Ȼ����������Ļ���, �����Ƿ����ҵ�www.baidu.com��Ӧ�� IP ��ַ,�ҵ���ֱ�ӷ���;���������һ����

- �������������� DNS ������,������ҵ�Ҳֱ�ӷ���,�������������һ��;

- ���� DNS ����������������������������,���������������ظ���

.com�Ķ��������������� IP ��ַ���б��� - ���� DNS ��������������һ������

.com�Ķ�����������������һ������,���ظ���.baidu��Ȩ�������������� IP ��ַ�б��� - ���� DNS ��������������һ��Ȩ����������������һ������,����www.baidu.com����Ӧ�� IP ��ַ��

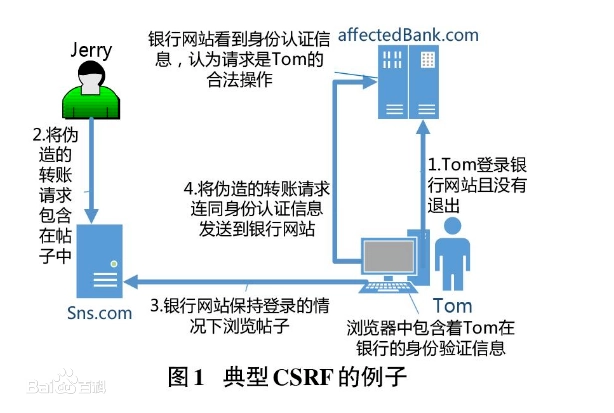

17. ʲô�� CSRF ����,��α���

˼·: ����⿼���֪ʶ����CSRF ����,�����������簲ȫ����֪ʶ��,����Xss ������SQL ע�롢DDoS����Щ���������繥��,���Ƕ���Ҫ֪�����������̹���

ʲô�� CSRF ����?

��

CSRF,��վ����α��(Ӣ��ȫ���� Cross-site request forgery),��һ��Ю���û��ڵ�ǰ�ѵ�¼�� Web Ӧ�ó�����ִ�зDZ���IJ����Ĺ���������

CSRF ����������?

����һ�����ٶȰٿƵ����ӹ�:

- Tom ��½����,û���˳�,����������� Tom �����е�������֤��Ϣ��

- �ڿ� Jerry ��α���ת������,������������

- Tom ��������վ���ֵ�½�������,�������

- ��α���ת��������ͬ������֤��Ϣ,���͵�������վ

- ������վ����������֤��Ϣ,��Ϊ���� Tom �ĺϷ�����,������ Tom �ʽ���ʧ��

��� CSRF ������?

- ��� Referer �ֶΡ�

- ������ token��

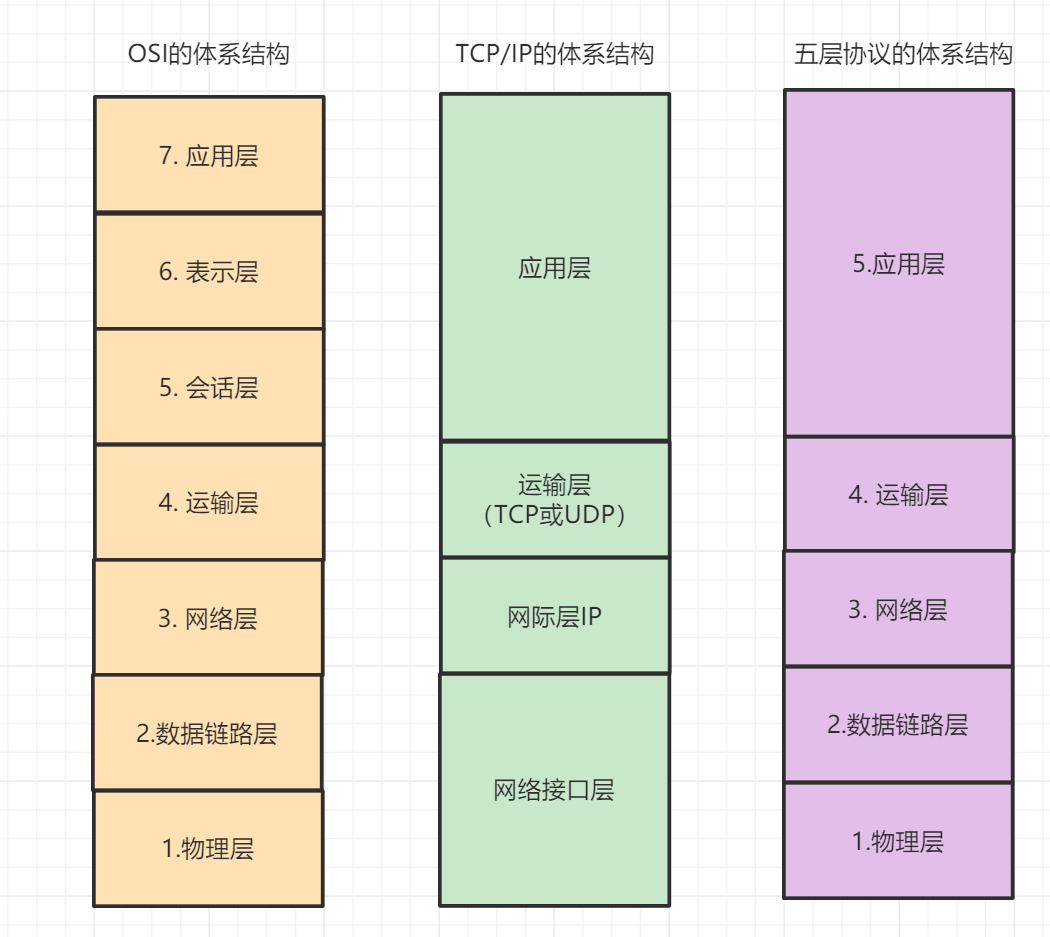

18. �����������������ϵ�ṹ��,ÿһ���Ӧ������Э������Щ?

Ϊ�˴�ҷ������,���˸�˼ά��ͼ,����:

19. ˵˵ WebSocket �� socket ������

˼·: ����һ���Ƚϻ�����֪ʶ��,������С�����졣

- Socket ��ʵ���ǵ���IP ��ַ + �˿� + Э����

��

������˵,Socket ��һ�ױ�,������˶� TCP/IP �ĸ߶ȷ�װ,��������ϸ��,�Է��㿪���߸��õؽ��������̡�

- WebSocket ��һ���־û���Э��,���ǰ��� H5 ������Э��,�������http ��֧�ֳ־û����������⡣

- Socket һ���������̵ı��ӿ�,�� WebSocket ����Ӧ�ò�ͨ��Э�顣

20. ʲô�� DoS��DDoS��DRDoS ����?

˼·: �����漰���簲ȫ��һ��֪ʶ��,DDos ����ͦ������,�� SYN Flood��

��

- DOS: (Denial of Service), ����������Ǿܾ�����, һ�������� DOS ��Ϊ�Ĺ���������Ϊ DOS ����������� DoS ����������������������������ͨ�Թ�����

- DDoS: (Distributed Denial of Service), ��������Ƿֲ�ʽ�ܾ�������ָ���ڲ�ͬλ�õĶ��������ͬʱ��һ����Ŀ�귢������,����һ�������߿�����λ�ڲ�ͬλ�õĶ�̨������������Щ�������ܺ���ͬʱʵʩ������������ DDos ��SYN Flood��Ping of Death��ACK Flood��UDP Flood�ȡ�

- DRDoS: (Distributed Reflection Denial of Service),�����Ƿֲ�ʽ����ܾ�����,�÷�ʽ�����Ƿ��ʹ������б����� IP ��ַ�����ݰ�����������,Ȼ�������� IP ��ַԴ����������Ӧ,�Ӷ��γɾܾ�������

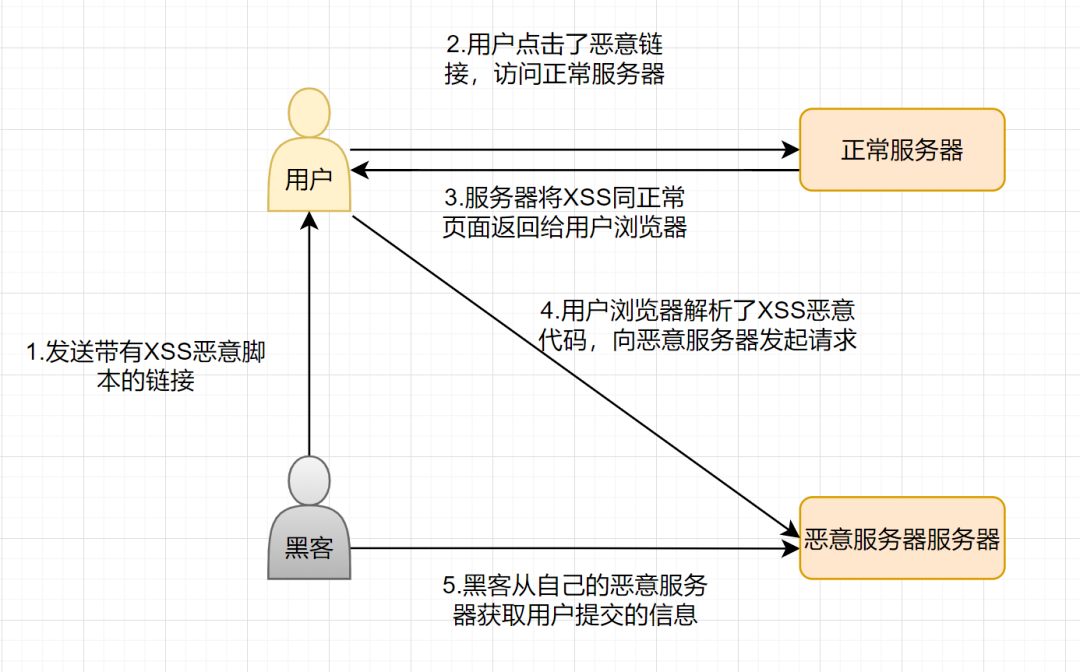

21. ʲô�� XSS ����,��α���?

˼·: XSS ����Ҳ�DZȽϳ���,XSS,����վ�ű�����(Cross-Site Scripting),��Ϊ��������ʽ�� (Cascading Style Sheets, CSS) ����д����,������˽���վ�ű�������дΪ XSS����ָ���Ƕ�������� Web ҳ���������� html ����,���û������ҳ֮ʱ,Ƕ������ Web ����� html ����ᱻִ��,�Ӷ��ﵽ������û�������Ŀ�ġ�XSS ����һ�����������:�洢�� �������� ��DOM �� XSS

21.1 XSS ����������?

�÷����;ٸ����Ӱ�,����ͼ����:

21.2 ��� XSS ��������?

- ��������й���,���˱�ǩ��,ֻ�����Ϸ�ֵ��

- HTML ת��

- ����������ת,��

<a href="xxx"��,ҪУ������,��ֹ�� script ��ͷ�ķǷ����ӡ� - �������볤��

22. Http ����Ĺ�����ԭ��

˼·: HTTP ����,һ���dz��dz�������֪ʶ��,һ����Ҫ���յġ���ʵ���ø��������ַ������ url ����ʾ��ҳ������е����ơ�

�ҵĴ�����:

HTTP ��һ������ TCP/IP Э�����������ݵij��ı�����Э��,��������������� HTML, ͼƬ�ȡ��Է��ʰٶ�������,����һ�� Http ��������̰�

Http �������

- �ͻ��˽��� DNS ��������,�õ���Ӧ�� IP ��ַ

- ������� IP,�ҵ���Ӧ�ķ�������������(��������)

- ���� TCP ���Ӻ��� HTTP ����(һ�������� http ������)

- ��������Ӧ HTTP ����,�ͻ��˵õ� html ����

- �ͻ��˽��� html ����,�� html �����е���Դ (�� js,css, ͼƬ�ȵ�) ��Ⱦҳ�档

- �������ر� TCP ����(�Ĵλ���)

23. forward �� redirect ������?

˼·: ������е�ƫ Java web ����ġ���ǰ�ǵøճ���ʵϰ�ҹ�����ʱ��,���Թٿ�ϲ�����������,��ʱ�ҼǵĴ𰸾���,forward ��ת��,redirect ���ض���

�ҵĴ�����:

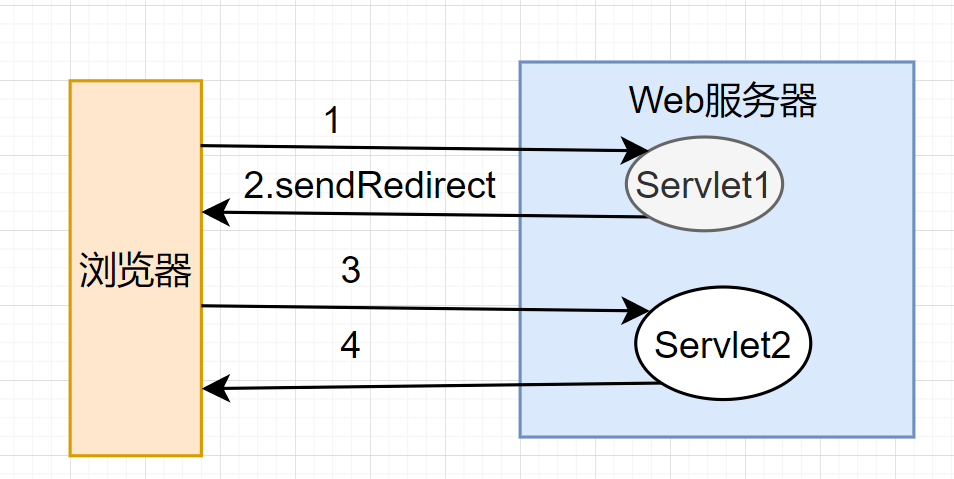

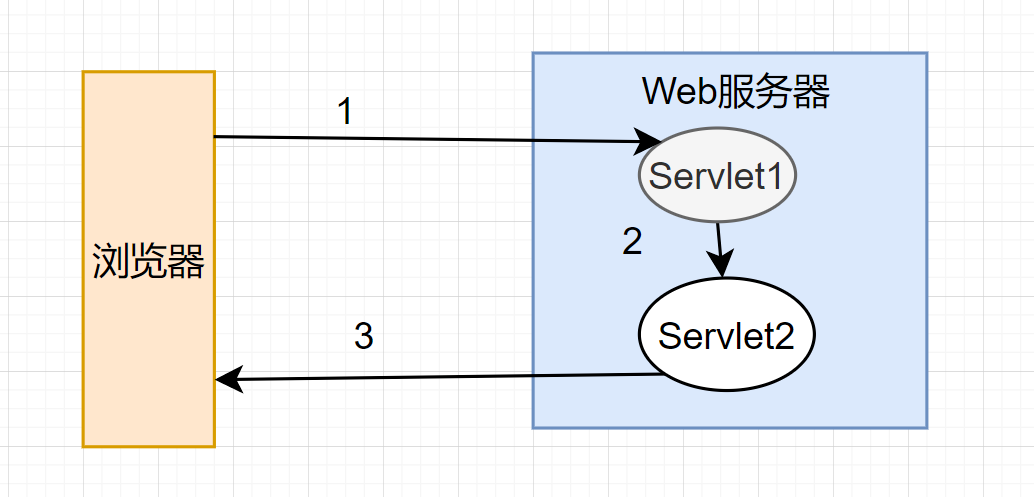

��

- ֱ��ת����ʽ(Forward) ,�ͻ��˺������ֻ����һ������,Servlet��HTML��JSP ��������Ϣ��Դ,�ɵڶ�����Ϣ��Դ��Ӧ������,��������� request ��,����Ķ������ÿ����Ϣ��Դ�ǹ����ġ�

- ���ת����ʽ(Redirect) ʵ�������� HTTP ����,������������Ӧ��һ�������ʱ��,���������������һ�� URL ��������,�Ӷ��ﵽת����Ŀ�ġ�

�ٸ�ͨ������:

��

- ֱ��ת�����൱��:��A �� B ��Ǯ,B ˵û��,B ȥ�� C ��,�赽�費���������Ϣ���ݸ� A��;

- ���ת�����൱��:��A �� B ��Ǯ,B ˵û��,�� A ȥ�� C �衱��**

����������ͼ,���Ը���������һЩ:

- Redirect �Ĺ���ԭ��:

- forward �Ĺ���ԭ��

24. ���� SQL ע��?

˼·: SQL ע�������İ�ȫ���⡣��������ǰ�˿������Ǻ�˿���,���������յġ�

�� SQL ע����һ�ִ���ע�뼼��,һ�㱻Ӧ���ڹ��� web Ӧ�ó�����ͨ���� web Ӧ�ýӿڴ���һЩ��������ַ�,����ƭӦ�÷�����,ִ�ж���� SQL ����,�Դﵽ�Ƿ���ȡϵͳ��Ϣ��Ŀ�ġ���Ŀǰ�ǺڿͶ����ݿ���й���������ֶ�֮һ��

24.1 SQL ע������ι�����?

�ٸ�������ҵ��:�� web ��������������Ա������,Ȼ���̨��ѯ����Ӧ���ֵ�Ա����

���ֳ�����,һ�㶼��ǰ��ҳ��, ��һ�����ֲ��� name ������̨,Ȼ���̨ͨ�� SQL �ѽ����ѯ����

name = "����"; // ǰ�˴�������

// ����ǰ�˴������� name ����,��ѯ���ݿ�Ա���� staff

SQL= "select * from staff where name=" + name;

��Ϊ SQL ��ֱ��ƴ�ӵ�,���������ȫ����ǰ�˴��IJ����Ļ�������ǰ�˴���ôһ������ʱ''or'1'='1',SQL �ͱ�ɽ��ϵ�����

select * from staff where name=''or'1'='1';

��� SQL ������е�Ա����Ϣȫ���������,���Ͼ������û��Ѿ�ԽȨ���������߿��Ի�ȡ����Ա������Ϣ,��Ϣ�Ѿ���¶������

24.2 ���Ԥ�� SQL ע������

1). ʹ�� #{} ������ ${}

�� MyBatis ��, ʹ��**#{}**������**${}**,���Ժܴ�̶ȷ�ֹ sql ע�롣

- ��Ϊ

**#{}**��һ������ռλ��,�����ַ�������,���Զ����� ����,�������Ͳ��ӡ����� Mybatis ����Ԥ����,���IJ��������ٽ��� SQL ����,����һ���̶��Ϸ�ֹ SQL ע�롣 **${}**��һ�����ַ����滻,�ַ�����ʲô,�ͻ������ʲô,���� SQL ע�����

2). ��Ҫ��¶һЩ����Ҫ����־���߰�ȫ��Ϣ,�������ֱ����ӦһЩ sql �쳣��Ϣ��

��� SQL �����쳣��,��Ҫ����Щ��Ϣ��¶��Ӧ���û�,�����Զ����쳣������Ӧ

3). �������κ��ⲿ�������,���˲����к��е�һЩ���ݿ�ؼ��ʹؼ���

���ԼӸ�����У����˵ķ���,����union,or�����ݿ�ؼ���

4). �ʵ���Ȩ����

�����ѯ��Ϣʱ,��У���µ�ǰ�û��Ƿ������Ȩ�ޡ�����˵,ʵ�ִ����ʱ��,�������û��ഫһ����ҵ Id ʲô��,����ȡ��ǰ�û��� session ��Ϣ��,�ڲ�ѯǰ,��У��һ�µ�ǰ�û��Ƿ��������ҵ�µĵȵ�,�ǵĻ����������ѯԱ����Ȩ�ޡ�

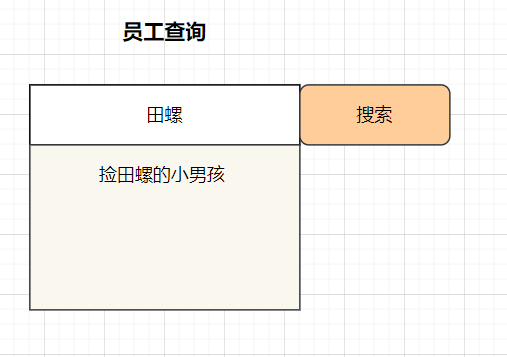

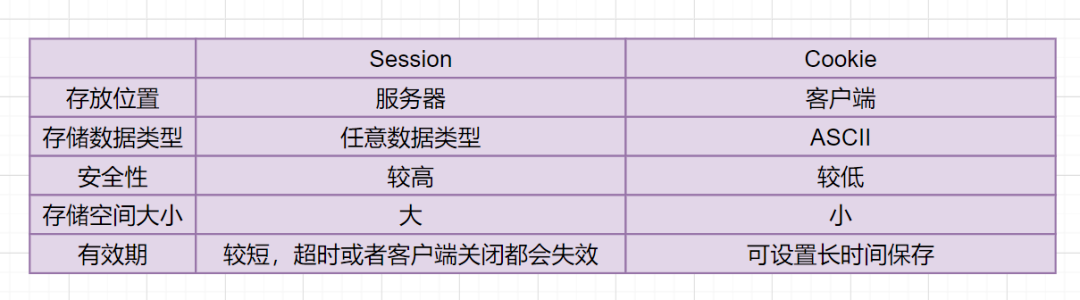

25. Session �� Cookie ������

���������� Session �� Cookie �ĸ����:

- Cookie �DZ����ڿͻ��˵�һС���ı��������ݡ��ͻ������������������ʱ,����˻���ͻ��˷���һ�� Cookie,�ͻ��˾Ͱ� Cookie �����������ڿͻ����´���ͬһ�������ٷ�������ʱ,Cookie ��Я�����͵������������������Ǹ������ Cookie ��ȷ�����ݵġ�

- session ָ�ľ��Ƿ������Ϳͻ���һ�λỰ�Ĺ��̡�Session ���� Cookie ������Ϣ������,���û����Ƚ����������,����˾����û�������ϴ�����һ�� Cookie,����� Session ����ʱ,��ʵ������ζ����� Cookie �����ˡ�Session ����洢���ض��û��Ự��������Լ�������Ϣ��

Session �� Cookie ��������Ҫ����Щ:

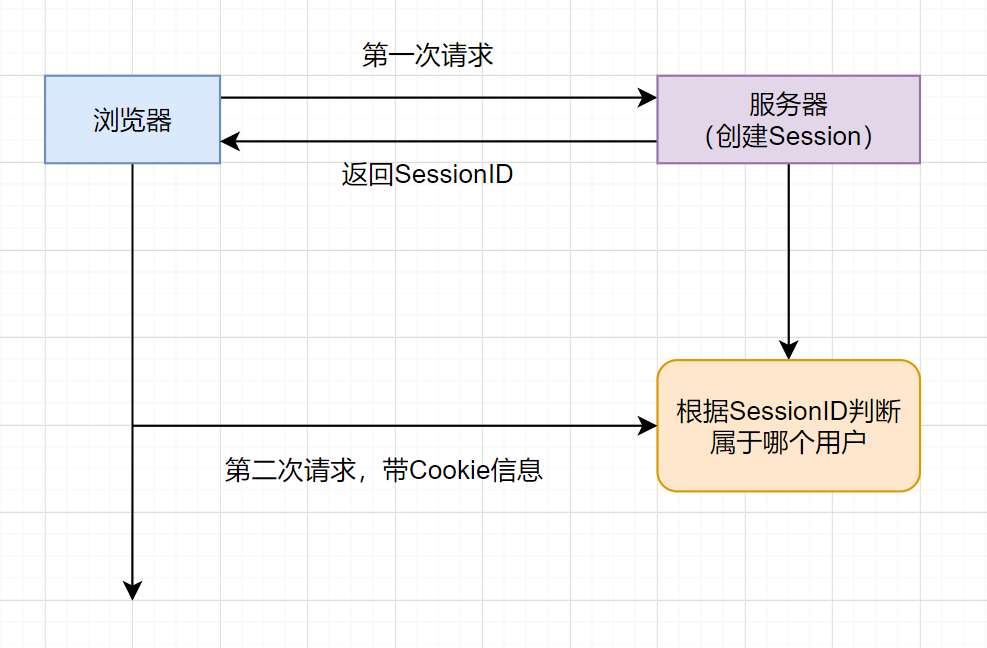

������ͼ��:

- �û���һ�����������ʱ,�����������û��ύ����Ϣ,������Ӧ�� Session,����ʱ���� Session ��Ψһ��ʶ��Ϣ SessionID ���ظ������,��������յ����������ص� SessionID ��Ϣ��,�Ὣ����Ϣ���� Cookie ��,ͬʱ Cookie ��¼�� SessionID �������ĸ�������

- ���û��ڶ��η��ʷ�����ʱ,������Զ��жϴ��������Ƿ���� Cookie ��Ϣ,�������,���Զ��� Cookie ��ϢҲ���������,����˻�� Cookie �л�ȡ SessionID,�ٸ��� SessionID ���Ҷ�Ӧ�� Session ��Ϣ,���û���ҵ�,˵���û�û�е�¼���ߵ�¼ʧЧ,����ҵ� Session ֤���û��Ѿ���¼��ִ�к��������

25.1 ��α��ֻỰ״̬

- Cookie��Session����Ự״̬,��Session��Ψһ��ʶ�û�,��Cookie�����û�ͨ��֤��

����:

-

- ������յ�������������һ��SessionId,��SessionId����Cookie���ظ��ͻ���,��Session���ݴ洢�ڷ������ϡ�

- ��һ������ʱ,�ͻ��˴���Cookie�����������,����˴�Cookie��ȡ��SessionId,�Ӷ�ʵ���û��Ự״̬�ı��֡�

- ��һ�ε�½��,���������Token���ͻ���,�ͻ���֮�����Token�������ݼ����������������ѹ��,����Ƶ����ѯ���ݿ⡣

25.2 ��ͬ�Ự״̬������

- Cookie:�ڿͻ��˱����û���Ϣ,��ȫ�Խϲ�,���������������cookie����������: �����¼�û���Ϣ,�´��Զ���д��¼��Ϣ;��¼�� վ���������ҳ��Ͳ��õ�¼��

- Session:�ڷ���˼�¼�û�״̬,��ȫ�Խϸ�,��ռ�÷��������ܡ�����:���ﳵ������Ʒ,����Session֪���û��Ĺ��ﳵ��

- Token:�ڿͻ��˱�����֤��Ȩ״̬,�ʺ�ǰ��˷������Ŀ(���ڲ�ͬ������)��

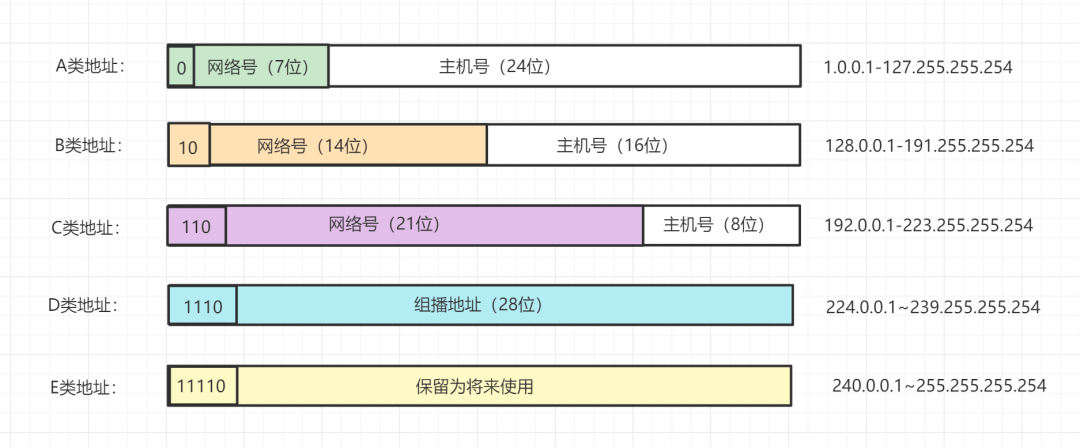

26. IP ��ַ����Щ����?

һ�������ô��Ϊ,IP ��ַ = ����� + �����š�

- �����:����־���������ӵ������ַ��ʾ���ڻ���������һ�����硣

- ������:����־������ַ��ʾ�����ڸ������е���һ̨������

IP ��ַ��Ϊ A,B,C,D,E �����:

- A ���ַ (1~126):�� 0 ��ͷ,�����ռǰ 8 λ,������ռ���� 24 λ��

- B ���ַ (128~191):�� 10 ��ͷ,�����ռǰ 16 λ,������ռ���� 16 λ��

- C ���ַ (192~223):�� 110 ��ͷ,�����ռǰ 24 λ,������ռ���� 8 λ��

- D ���ַ (224~239):�� 1110 ��ͷ,����λ�ಥ��ַ��

- E ���ַ (240~255):�� 11110 ��ͷ,����λΪ����ʹ��

IP ��ַ����

27. ˵�� ARP Э��Ĺ�������?

ARP Э��Э��,Address Resolution Protocol,��ַ����Э��,��������ʵ�� IP ��ַ�� MAC ��ַ��ӳ�䡣

- ����,ÿ̨�����������Լ��� ARP �������н���һ�� ARP �б�,�Ա�ʾ IP ��ַ�� MAC ��ַ�Ķ�Ӧ��ϵ��

- ��Դ������Ҫ��һ�����ݰ�Ҫ���͵�Ŀ������ʱ,�����ȼ���Լ��� ARP �б�,�Ƿ���ڸ� IP ��ַ��Ӧ�� MAC ��ַ;����Щo��ֱ�ӽ����ݰ����͵���� MAC ��ַ;���û��,�������η���һ�� ARP ����Ĺ㲥��,��ѯ��Ŀ��������Ӧ�� MAC ��ַ���� ARP ��������ݰ���,����Դ������ IP ��ַ��Ӳ����ַ���Լ�Ŀ�������� IP ��ַ��

- ���������е������յ���� ARP �����,�������ݰ��е�Ŀ�� IP �Ƿ���Լ��� IP ��ַһ�¡��������ͬ,�ͻ���Դ����ݰ�;�����ͬ,���������Ƚ����Ͷ˵� MAC ��ַ�� IP ��ַ���ӵ��Լ��� ARP �б���,��� ARP �����Ѿ����ڸ� IP ����Ϣ,���串��,Ȼ���Դ��������һ�� ARP ��Ӧ���ݰ�,���߶Է��Լ�������Ҫ���ҵ� MAC ��ַ��

- Դ�����յ���� ARP ��Ӧ���ݰ���,���õ���Ŀ�������� IP ��ַ�� MAC ��ַ���ӵ��Լ��� ARP �б���,�����ô���Ϣ��ʼ���ݵĴ��䡣���Դ����һֱû���յ� ARP ��Ӧ���ݰ�,��ʾ ARP ��ѯʧ�ܡ�

28. ���� IP ��ַ,Ϊʲô��Ҫ�� MAC ��ַ?

- �����֮,��ʶ�����е�һ̨�����,�Ƚϳ��õľ���IP ��ַ�� MAC ��ַ,��������� IP ��ַ�����û����и���,�����������������,�� MAC ��ַ���ɸ���,����һ���� IP ��ַ�� MAC ��ַ�������ʹ�á�

- ��ֻʹ�� MAC ��ַ���� IP ��ַ�в�����?���е�!��Ϊ������� MAC ��ַ�ȳ��ֵ�,���ҵ�ʱ������ IP ��ַ,ֻ�� MAC ��ַ,�������������е��豸Խ��Խ��,����·�ɹ���Խ��Խ����,������������ĸ������Ŀ�ĵ�ַ���������������ݰ�,·��ֻ��Ҫ�����ݰ��͵��Ǹ��������ɡ�

- ��ΪʲôҪ�� IP ��ַ��?����Ϊ IP ��ַ�Ǻ͵�����ص�,����ͬһ�������ϵ��豸,IP ��ַ��ǰ����һ����,����·����ͨ�� IP ��ַ��ǰ��֪���豸�����ĸ���������,��ֻ�� MAC ��ַ�Ļ�,·��������Ҫ��סÿ�� MAC ��ַ���ĸ�����,����Ҫ·�����м���Ĵ洢�ռ�,����ʵ�ֵġ�

- IP ��ַ���Ա���Ϊ��ַ,MAC ��ַΪ�ռ���,��һ��ͨ�Ź�����,������ȱһ���ɵġ�

29. TCP �� UDP �ֱ��Ӧ�ij���Ӧ�ò�Э������Щ?

���� TCP ��Ӧ�ò�Э����:HTTP��FTP��SMTP��TELNET��SSH

- HTTP:HyperText Transfer Protocol(���ı�����Э��),Ĭ�϶˿� 80

- FTP: File Transfer Protocol (�ļ�����Э��), Ĭ�϶˿� (20 ���ڴ�������,21 ���ڴ��������Ϣ)

- SMTP: Simple Mail Transfer Protocol (���ʼ�����Э��) , Ĭ�϶˿� 25

- TELNET: Teletype over the Network (����紫), Ĭ�϶˿� 23

- SSH:Secure Shell(��ȫ���Э��),Ĭ�϶˿� 22

���� UDP ��Ӧ�ò�Э��:DNS��TFTP��SNMP

- DNS : Domain Name Service (��������), Ĭ�϶˿� 53

- TFTP: Trivial File Transfer Protocol (���ļ�����Э��),Ĭ�϶˿� 69

- SNMP:Simple Network Management Protocol(���������Э��),ͨ�� UDP �˿� 161 ����,ֻ�� Trap ��Ϣ���� UDP �˿� 162��

30. ���ı����ʱ��������(�ͻ������ӳɹ�֮����������ô����)

��ʱ��ȴ���ʱ����,TCP ��һ�������ʱ��(keepalive timer)�����������ij���:�ͻ�������������������� TCP ���ӡ��������ͻ��˵�����ͻȻ�������ϡ���Ȼ,�������Ժ�Ͳ������յ��ͻ��˷��������ݡ����,Ӧ���д�ʩʹ��������Ҫ�ٰװȴ���ȥ�������Ҫʹ�ñ����ʱ���ˡ�

������ÿ�յ�һ�οͻ�������,���������ñ����ʱ��,ʱ�������ͨ��������Сʱ��������Сʱ��û���յ��ͻ��˵�����,����˾ͷ���һ��̽�ⱨ�Ķ�,�Ժ���ÿ�� 75 ���ӷ���һ�Ρ����������� 10 ��̽�ⱨ�Ķ�����Ȼ�ͻ��˵���Ӧ,����˾���Ϊ�ͻ��˳��˹���,���žر�������ӡ�

31. ��������������˴��� CLOSE_WAIT ״̬��ν����

����������ϰ�� TCP ���Ĵλ���

- ���������յ��ͻ��˷��͵�

FIN��,TCP Э��ջ�ͻ��Զ����� ACK,���Ž���CLOSE_WAIT״̬�� - ��������������˲�ִ�� socket �� close() ����,��ô��û������ LAST_ACK, ���´������Ӵ��� CLOSE_WAIT ״̬

- ����,��������������˴���CLOSE_WAIT״̬,һ���dz��� Bug,���߹ر� socket ����ʱ��

32. URI �� URL ������

- URI,ȫ���� Uniform Resource Identifier),���ķ�����ͳһ��Դ��־��,��Ҫ������Ψһ��ʶһ����Դ��

- URL,ȫ���� Uniform Resource Location),���ķ�����ͳһ��Դ��λ��,��Ҫ�������ṩ��Դ��·����������������,URI ��������֤,����Ψһ��ʶһ����,�� URL ����һ��סַ,����ͨ�� URL �ҵ�����ˡ�

33. ICMP Э��Ĺ���

ICMP,Internet Control Message Protocol ,Internet ������ϢЭ�顣

- ICMP Э����һ�����������ӵ�Э��,���ڴ���������������Ϣ��

- ����һ���dz���Ҫ��Э��,���������簲ȫ���м�����Ҫ�����塣�����������Э��,��Ҫ������������·����֮�䴫�ݿ�����Ϣ,������������������ƺ�״̬��Ϣ�ȡ�

- ������ IP ����������Ŀ�ꡢIP ·����������ǰ�Ĵ�������ת�����ݰ������ʱ,���Զ����� ICMP ��Ϣ��

���������ճ�ʹ�õñȽ϶��ping,���ǻ��� ICMP �ġ�

35. ˵�� ping ��ԭ��

ping,Packet Internet Groper,��һ����������̽����,���ڲ��������������ij���Ping �ǹ����� TCP/IP ������ϵ�ṹ��Ӧ�ò��һ����������, ��Ҫ�����ض���Ŀ���������� ICMP(Internet Control Message Protocol ���������Ŀ���Э��) ������,����Ŀ��վ�Ƿ�ɴP�˽����й�״̬

һ����˵,ping ���������������ͨ��ͨ�����ǻ���ICMPЭ�鹤���ġ��������� A ping���� B,������������:

- ping ֪ͨϵͳ,�½�һ���̶���ʽ�� ICMP �������ݰ�

- ICMP Э��,�������ݰ���Ŀ����� B �� IP ��ַ���,һ��ת���� IP Э���

- IP ��Э�齫���� IP ��ַΪԴ��ַ,���� B �� IP ��ַΪĿ���ַ,����һЩ�����Ŀ�����Ϣ,����һ�� IP ���ݰ�

- �Ȼ�ȡĿ����� B �� MAC ��ַ��

- ������·�㹹��һ������֡,Ŀ�ĵ�ַ�� IP �㴫������MAC ��ַ,Դ��ַ�DZ�����MAC ��ַ

- ���� B �յ���,�Ա�Ŀ���ַ,���Լ������� MAC ��ַ�Ƿ�һ��,���Ͼʹ�������,�����ϾͶ�����

- ����Ŀ���������ص� ICMP ���ͻش����е�ʱ���,�Ӷ����������ʱ��

- ������ʾ������⼸��:���͵�Ŀ�������� IP ��ַ������ & �յ� & ��ʧ�ķ�����������ʱ�����С����� & ƽ��ֵ

�ܽ�:ping�Ĺ�������

- ��Ŀ���������Ͷ��ICMP����������

- ����Ŀ���������صĻ��ͱ��ĵ�ʱ��ͳɹ���Ӧ�Ĵ�����������ݰ�����ʱ�估�����ʡ�

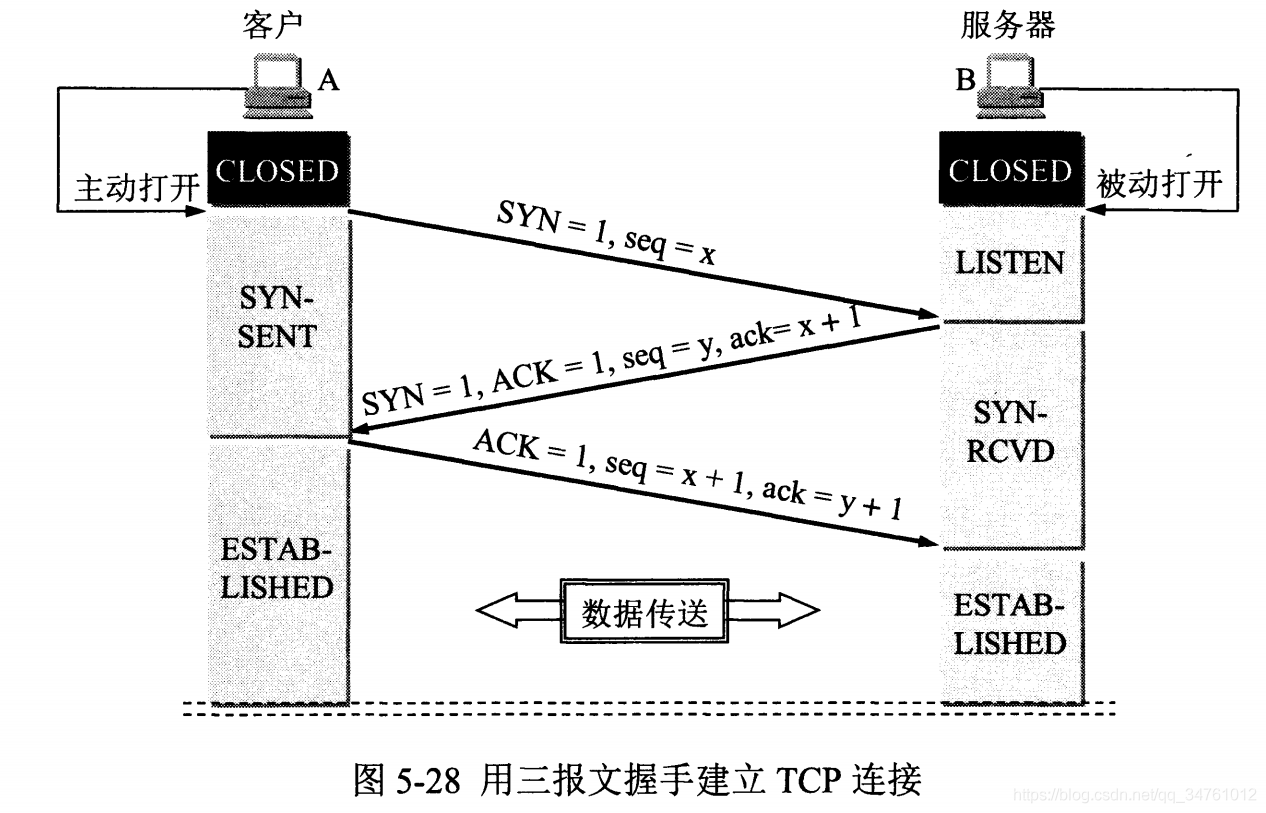

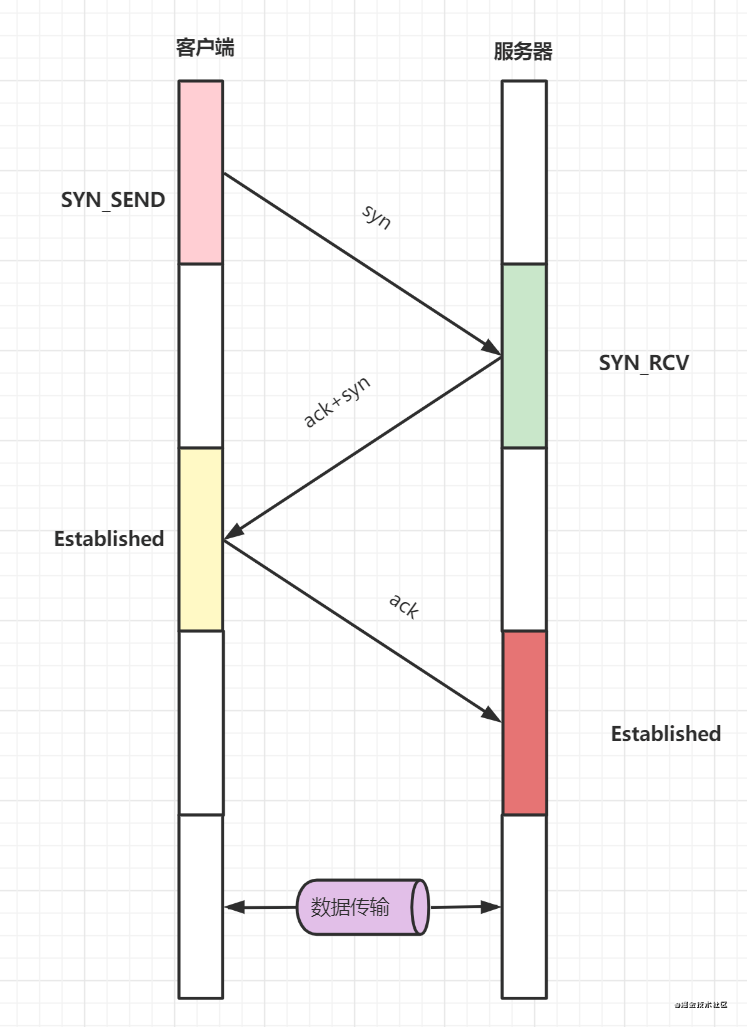

36. ����ϸ����һ�� TCP ���������ֻ���

˼·: TCP ���ӵ��������ֻ���,����Ҫ��֪ʶ��,����û�,ͨѶ�����Լ��ͻ��ˡ��������Ķ�Ӧ��״̬����Ҫ��ס����

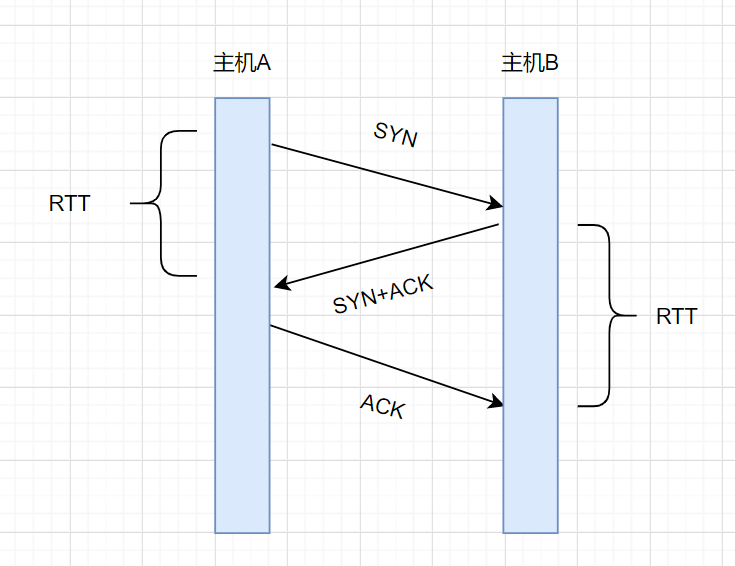

TCp �ṩ�ɿ������ӷ���,������ͨ���������ֽ��г�ʼ���ġ��������ֵ�Ŀ�ľ���ͬ������˫�������кź�ȷ�ϺŲ����� TCP ���ڴ�С��Ϣ������һ������������ͼ��:

����:

- ��һ������ (��������������SYN=1, ��ʼ������seq=x,ACK=0),������Ϻ�,�ͻ��˾ͽ��� SYN_SENT ״̬

- �ڶ������� (��������ȷ�ϱ���SYN=1, ACK=1, seq=y, ACKnum=x+1), ������Ϻ�,�������˾ͽ��� SYN_RCV ״̬��

- ���������� (��������ȷ�ϱ���ACK=1,ACKnum=y+1,���seq=x+1),������Ϻ�,�ͻ��˽��� ESTABLISHED ״̬,���������˽��յ������ʱ,Ҳ���� ESTABLISHED ״̬��

ACKҲ��,ackҲ��,ֻ�����Ǹ����Ŷ���

ACK��ȷ��ֵ(Acknowledgement),Ϊ1����ȷ�����ӡ�

ack��ȷ�ϱ��(Acknowledgement Number),�����յ�����һ��Զ������������seqȻ��+1,�ٷ���Զ����������ʾԶ�������Ѿ��ɹ�������һ���������ݡ�

37. TCP ����Ϊʲô������,Ϊʲô����������?�������Ĵ�?

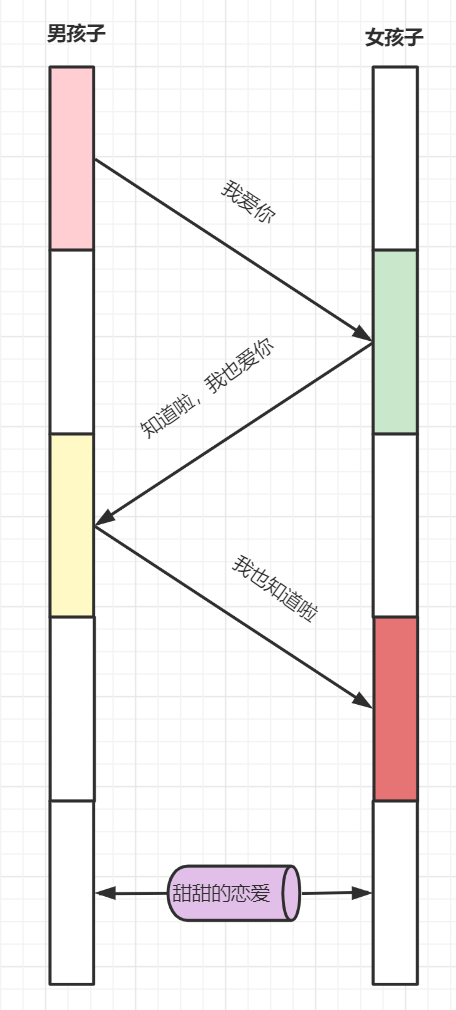

˼·: TCP ����Ϊʲô����������,Ϊʲô�������Ĵ���?Ϊ�˷�������,�������к��Ӻ�Ů����̸����Ϊ����:���������ߵ�һ��,����Ҫ����������మ,�����Ұ���,������֪��,��Ҳ����,�����������Դ���ģ���������ֵĹ���:

Ϊʲô���ֲ�����������?

���ֻ����������,Ů���ӿ��ܾͲ�֪��,�����Ǿ���Ҳ����,�к����Ƿ��յ�,������ϵ�Ͳ������չ����

Ϊʲô���ֲ������Ĵ���?

��Ϊ���ֲ������Ĵ���?��Ϊ�����Ѿ�����,�����Ѿ�����˫����֪��:�㰮��,��Ҳ���㡣���ĴξͶ����ˡ�

�ܽ�:

ȷ���ɿ���ͨ��ͨ��,��˫����ȷ�϶Է����Լ��Ľ��պͷ���������������

����������ͨ��˵��

- ��һ������,Server֪��Client�ķ����������Լ��Ľ��������������ġ�

- �ڶ�������,Client֪��Server�ķ��ͺͽ����������Լ��ķ��ͺͽ���������������,����Server����֪���ҵĽ��պ����ķ��������������

- ����������,Client����,��Server֪���Լ��ķ���������Client�Ľ�������������

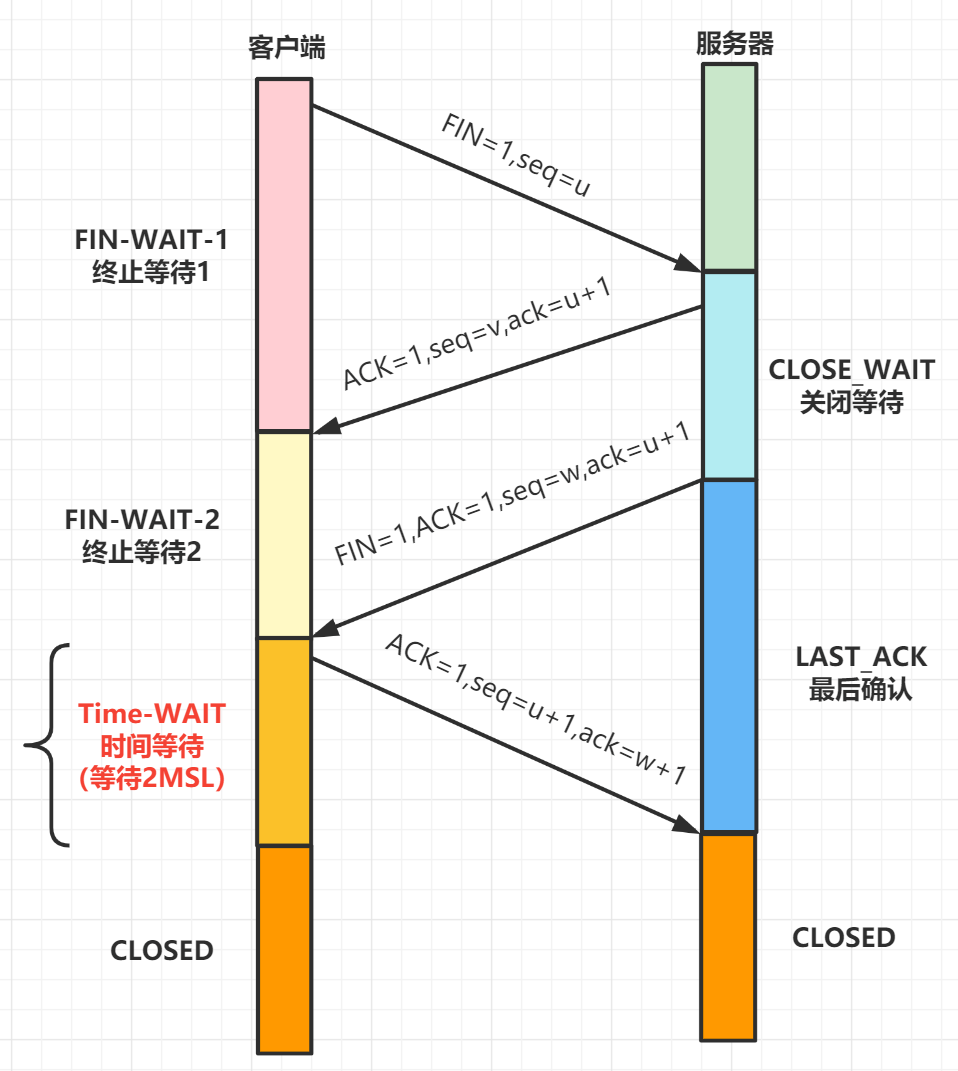

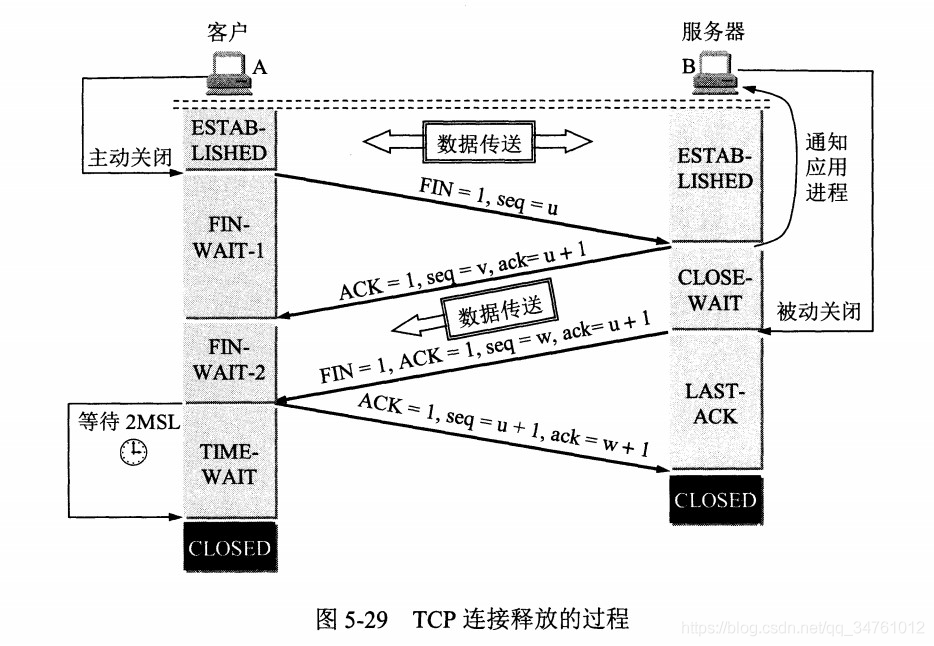

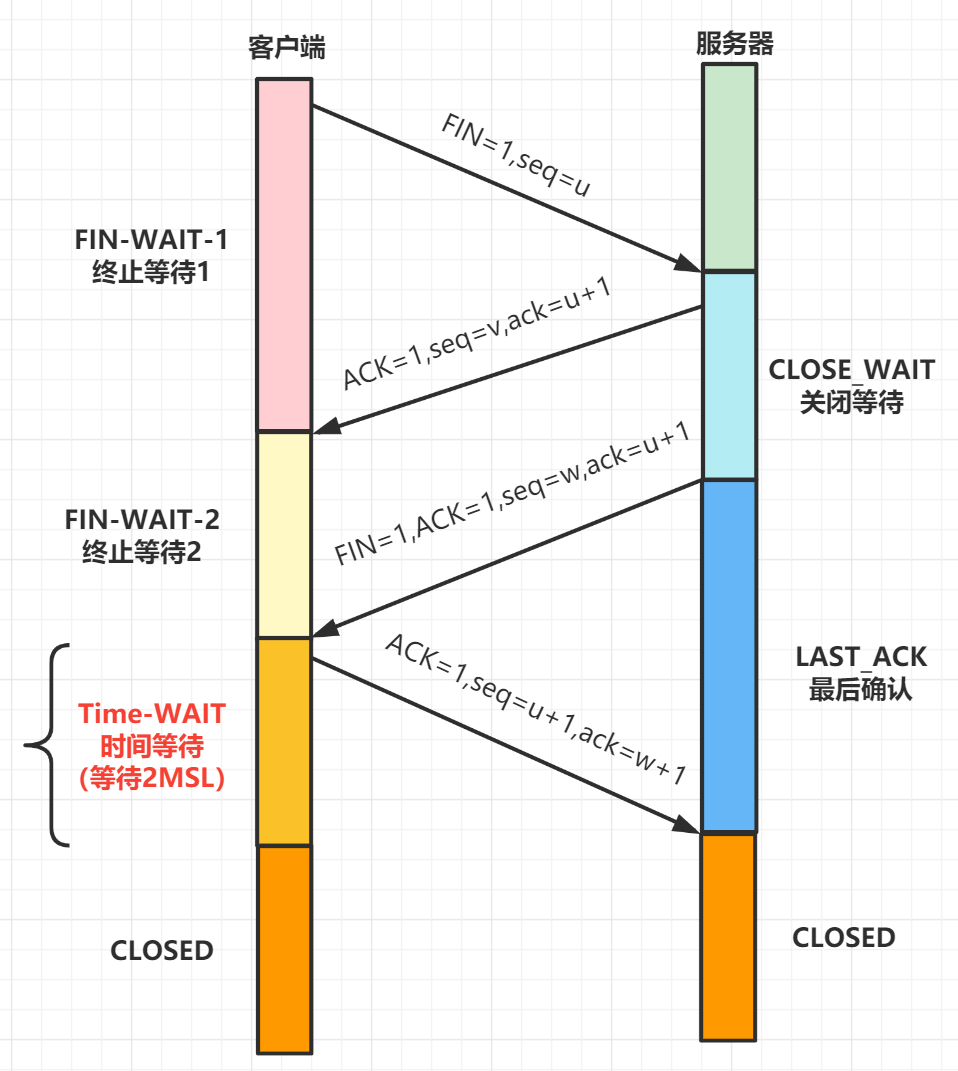

38. ˵˵ TCP �Ĵλ��ֹ���

˼·: TCP ���Ĵλ���,Ҳ������Ҫ��֪ʶ��,һ����������ֻ�һ��,����ü�ס��

TCP �Ĵλ��ֹ���

- Client״̬�仯:Fin-Wait-1 -> Fin-Wait-2 -> Time-Wait -> Closed

- Server״̬�仯:Close-Wait -> Last-Ack -> Closed

��������:

- ��һ�λ���:�ͻ��˷��������ͷű���FIN=1,���(����ʱ��ʼ��� + ���͵��ֽ��������� + 1)seq=u,������Ϻ�,�ͻ��˽���FIN_WAIT_1״̬��

- �ڶ��λ���:����������ȷ���յ�����ACK=1,ȷ�Ϻ�ack=u+1,���к�(����ʱ��ʼ��� + �ظ����ֽ�����)seq=v,������Ϻ�,�������˽���CLOSE_WAIT״̬,�ͻ��˽��յ����ȷ�ϰ�֮��,����FIN_WAIT_2״̬��

- �����λ���:�ر�����,���������ͷű���FIN=1,ȷ�Ϻ�ack=u+1,��ʼ���seq=w,������Ϻ�,�������˽���LAST_ACK״̬,�ȴ����Կͻ��˵����һ�� ACK��

- ���Ĵλ���: �ͻ��˽��յ����Է������˵Ĺر�����,����ȷ���յ�����ACK=1,ȷ�����seq=w+1,��ʼ���ack=u+1,�ͻ��˽��� TIME_WAIT ״̬,�ȴ���ij���̶�ʱ��(����������������,2MSL,2 Maximum Segment Lifetime)֮��,û���յ��������˵� ACK ,��Ϊ���������Ѿ������ر�����,�����Լ�Ҳ�ر�����,���� CLOSED ״̬���������˽��յ����ȷ�ϰ�֮��,�ر�����,���� CLOSED ״̬��

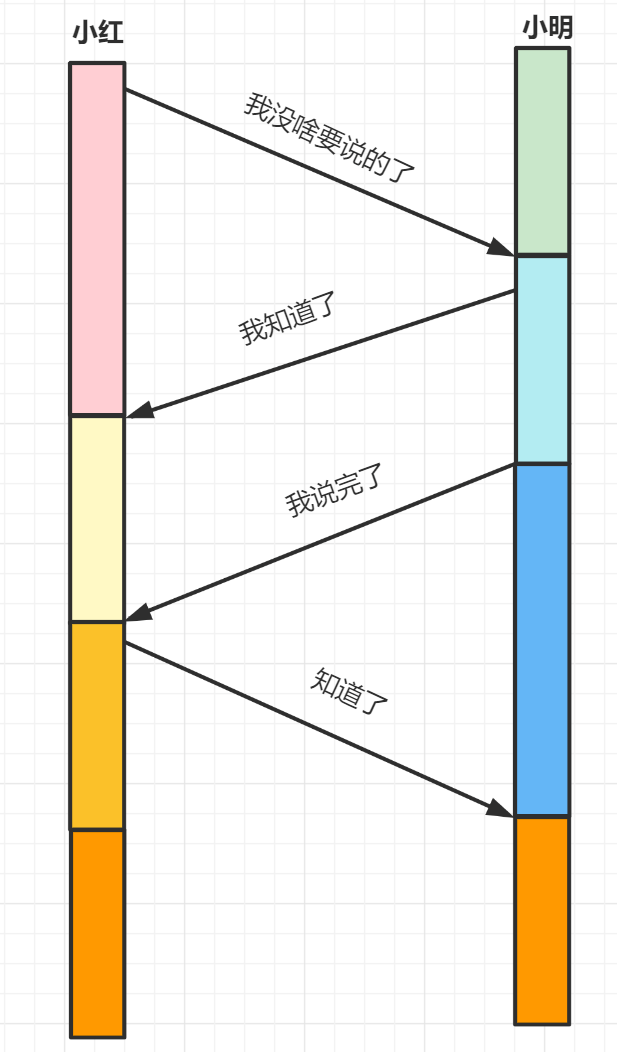

39. TCP ����Ϊʲô��Ҫ�Ĵ���?

˼·: TCP ����Ϊʲô��Ҫ�Ĵ���?Ϊ�˷���������,�پٸ���������Ӱɡ�

�� С����С���绰����,ͨ�����Ҫ����ʱ,С��˵,����ûɶҪ˵���ˡ���С���ش�,����֪���ˡ�������С�����ܻ���Ҫ˵�Ļ�,С�첻��Ҫ��С���������Լ��Ľ������ͨ��,����С��������ߴߴ����˵��һͨ,���С��˵,����˵���ˡ�,С��ش�,����֪���ˡ�,����ͨ�����������

�ܽ�:

Server�˿��ܻ�������û�з��������Client���������ͷ�֪ͨ,Serverȷ���յ���,Client�ͽ����ر�״̬(ֻ����Ϣ������Ϣ),Server��δ��������ݷ�����Ϻ�,���������ͷ�֪ͨ,Clientȷ�Ϻ�ر����ӡ�

40. TCP �Ĵλ��ֹ�����,Ϊʲô��Ҫ�ȴ� 2MSL, �Ž��� CLOSED �ر�״̬

˼·: ����ʵ�Ƶ���ر����ȥ����ǰ,һ��Ҫ����������¹���

2MSL,two Maximum Segment Lifetime,�����������������ڡ���������������ֵ��ǿͻ���,��ô��Ҫ 2MSL ��ԭ����:

- 1. Ϊ�˱�֤�ͻ��˷��͵����һ�� ACK ���Ķ��ܹ��������ˡ� ��� ACK ���Ķ��п��ܶ�ʧ,���ʹ����LAST-ACK״̬�ķ���˾��ղ������ѷ��͵�FIN + ACK���Ķε�ȷ�ϡ�����˻ᳬʱ�ش���� FIN+ACK ���Ķ�,���ͻ��˾����� 2MSL ʱ����(��ʱ + 1MSL ����)�յ�����ش��� FIN+ACK ���ĶΡ����ſͻ����ش�һ��ȷ��,�������� 2MSL ��ʱ�������,�ͻ��˺ͷ��������������뵽CLOSED״̬��(����:��ֹack���Ķ�ʧ,Server�ٴη���Fin����,һ��һ���ʱ�����2MSL)

- 2. ��ֹ��ʧЧ�����������Ķγ����ڱ����������ͻ����ڷ��������һ�� ACK ���Ķκ�,�پ���ʱ�� 2MSL,�Ϳ���ʹ�����ӳ�����ʱ���������������б��Ķζ�����������ʧ�������Ϳ���ʹ��һ�������в���������־ɵ����������ĶΡ�

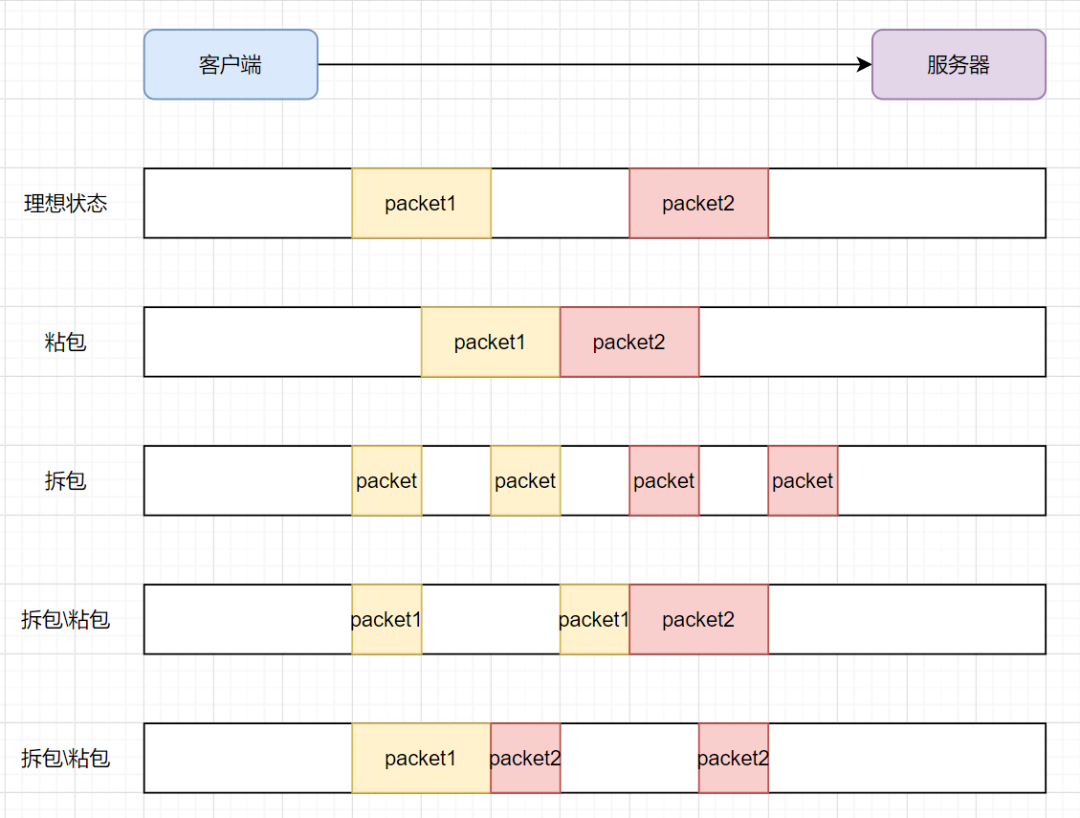

41. TCP ��ճ���Ͳ��

TCP ��������,û�н���һ�����ݡ�TCP �ײ㲢���˽��ϲ�ҵ�����ݵľ��庬��,������� TCP ��������ʵ��������а��Ļ���,������ҵ������Ϊ,һ�������İ����ܻᱻ TCP ��ֳɶ�������з���,Ҳ�п��ܰѶ��С�İ���װ��һ��������ݰ�����,�������ν�� TCP ճ���Ͳ�����⡣

TCP ��ճ���Ͳ��

Ϊʲô�����ճ���Ͳ����?

- Ҫ���͵�����С�� TCP ���ͻ������Ĵ�С,TCP �����д�뻺����������һ�η��ͳ�ȥ,���ᷢ��ճ��;

- �������ݶ˵�Ӧ�ò�û�м�ʱ��ȡ���ջ������е�����,������ճ��;

- Ҫ���͵����ݴ��� TCP ���ͻ�����ʣ��ռ��С,���ᷢ�����;

- ���������ݴ��� MSS(����ij���),TCP �ڴ���ǰ�����в������ TCP ���ij��� - TCP ͷ������ > MSS��

�������:

- ���Ͷ˽�ÿ�����ݰ���װΪ�̶�����

- ������β�����������ַ����зָ�

- �����ݷ�Ϊ������,һ������ͷ��,һ������������;����ͷ���ṹ��С�̶�,����һ���ֶ�����������Ĵ�С��

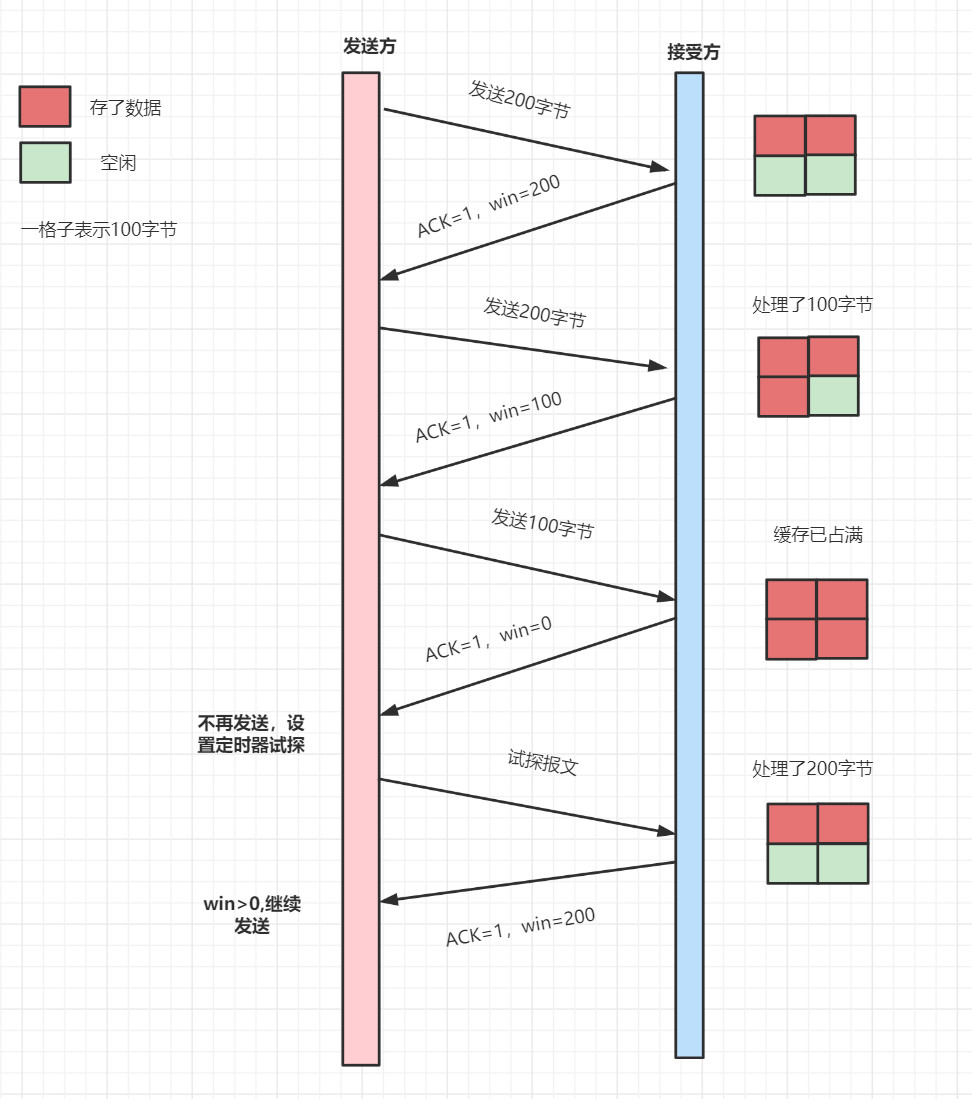

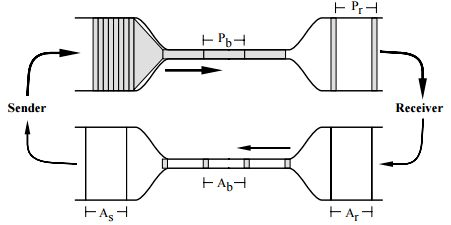

42. ���� TCP ����������

TCP ��������,���Ͷ˺ͽ��ն˽��뵽 ESTABLISHED ״̬,���Ǽ��������ش�����������

���Ƿ��Ͷ˲��ܷ�������ն˷�������,��Ϊ���ն˽��ղ������Ļ�,���շ�ֻ�ܰѴ��������������ݴ��ڻ���������������������,���ͷ����ڷ�������ݵĻ�,���շ�ֻ�ܰ��յ������ݰ�����,����˷���������Դ����

�� TCP �ṩһ�ֻ��ƿ����÷��Ͷ˸��ݽ��ն˵�ʵ�ʽ����������Ʒ��͵�������,���������������

TCP ͨ��������������������,���ǿ����������Ƶ���Ҫ������:

����˫����������,��ʼ�����ԵĴ��ڴ�С,��Ϊ 400 ���ֽڡ�

TCP ����������

- ���統ǰ���ͷ������շ������� 200 ���ֽ�,��ô,���ͷ���

SND.NXT������ 200 ���ֽ�,Ҳ����˵��ǰ�Ŀ��ô��ڼ����� 200 ���ֽڡ� - ���ܷ��յ���,�ŵ������������,REV.WND =400-200=200 �ֽ�,���� win=200 �ֽڷ��ظ����ͷ������շ����� ACK �ı����ײ�������С��Ļ������� 200 �ֽ�

- ���ͷ��ַ��� 200 �ֽڹ���,200 �ֽڵ���,�����ŵ�������С�������ʱ��,���ڴ������ص�ԭ��,���ܷ�����������ô���ֽ�,ֻ�ܴ��� 100 �ֽ�,ʣ��� 100 �ֽڼ����ŵ�������С���ʱ��,REV.WND = 400-200-100=100 �ֽ�,�� win=100 ���ط��ͷ���

- ���ͷ������ɻ�,���� 100 �ֽڹ���,��ʱ��,���ܴ��� win ��Ϊ 0��

- ���ͷ�ֹͣ����,����һ����ʱ����,ÿ��һ��ʱ��,��ȥѯ�ʽ��ܷ�,ֱ�� win ���� 0,�ż�����ʼ���͡�

43. ˵˵�����Ӷ��к� SYN Flood �����Ĺ�ϵ

˼·����: ����ǰ���Ե�ʱ��,���Թپ�����ʲô�ǰ����Ӷ��С�ʲô��ȫ���Ӷ���,������������Ҫ���հ����Ӷ��С�ȫ���Ӷ�����ɶ,����Ҫ��������Ӷ��к� SYN Flood ������ʲô��ϵ��

�ҵĴ�����:

TCP ������������ǰ,����˻��CLOSED״̬��ΪLISTEN״̬, ͬʱ���ڲ���������������:�����Ӷ���(SYN ����)��ȫ���Ӷ���(ACCEPT ����)��

ʲô�������Ӷ���(SYN ����) ��? ʲô��ȫ���Ӷ���(ACCEPT ����) ��?������ TCP �������ֵ�ͼ:

��������

- TCP ��������ʱ,�ͻ��˷��� SYN �������,������յ�֮��,��ظ�ACK �� SYN,״̬��LISTEN ��Ϊ SYN_RCVD,��ʱ������Ӿͱ�������SYN ����,�������Ӷ��С�

- ���ͻ��˻ظ� ACK, ����˽��պ�,�������־�����ˡ���ʱ���ӻ�ȴ��������Ӧ��ȡ��,�ڱ�ȡ��֮ǰ,�������� ACCEPT ����,��ȫ���Ӷ��С�

SYN Flood ��һ�ֵ��͵� DDos ����,���ڶ�ʱ����,α�������ڵ� IP ��ַ, ��������������� SYN ���ġ����������ظ� SYN+ACK ���ĺ�,�����յ� ACK ��Ӧ����,���·������Ͻ��������İ����Ӱ����Ӷ�������,��������������� TCP ��������

��ô����Щ����Ӧ����?��Ҫ�� syn cookie��SYN Proxy ����ǽ�ȡ�

��

- syn cookie:���յ� SYN ����,����������һ���ķ���,�����ݰ���Դ��ַ���˿ڵ���ϢΪ���������һ�� cookie ֵ��Ϊ�Լ��� SYNACK �������к�,�ظ� SYN+ACK ��,��������������������Դ���д���,���յ����ͷ��� ACK ����,���¸������ݰ���Դ��ַ���˿ڼ���ð��е�ȷ�����к��Ƿ���ȷ,�����ȷ��������,�������ð���

- SYN Proxy ����ǽ:����������ǽ����յ���ÿһ�� SYN ���Ľ��д����ͻ�Ӧ,�����ְ����ӡ��ȷ��ͷ��� ACK �����غ�,�����¹��� SYN ������������,���������� TCP ���ӡ�

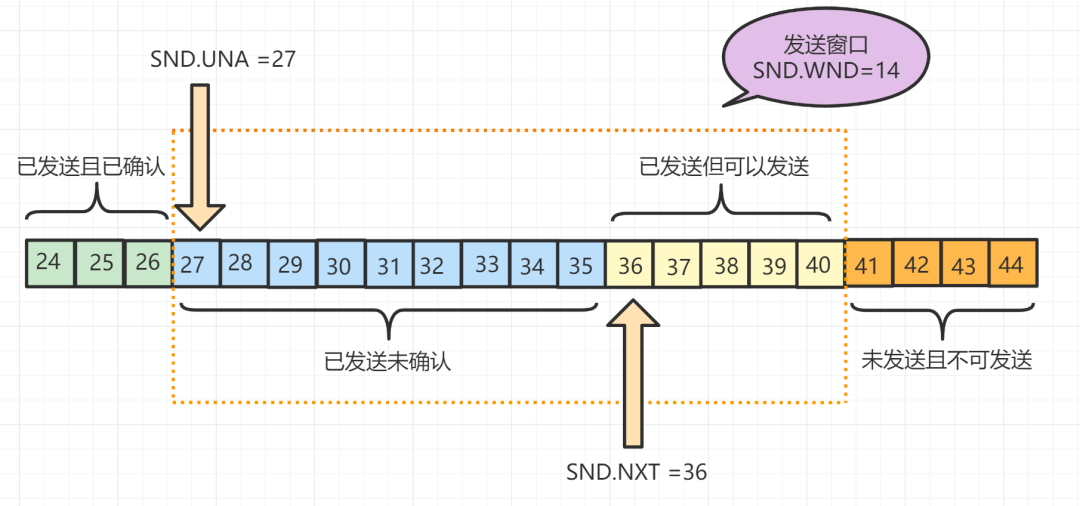

44. ���� TCP �Ļ�������

˼·����: TCP ���������Ǹ���Ƶ����,������Ҫ֪�� TCP �����ײ��и��ֶ�win���ƴ��ڴ�С��,ͬʱҲ��Ҫ����,������������ô���ġ�

TCP ����һ������,�����Ҫ�յ�ȷ��Ӧ��,�Żᷢ����һ�����ݡ������Ļ��ͻ��и�ȱ��:Ч�ʻ�Ƚϵ͡�

�� ��ͺ������������������,��˵��һ��,��Ӧ��֮��,�����˵��һ�䡣��ô,�������æ��������,û���ܹ���ʱ�ظ�����?��˵��һ���,Ҫ�ȵ���æ��ظ���,���˵�¾�,����Ȼ����ʵ,Ч��̫�͡�

Ϊ�˽���������,TCP ����������,���Dz���ϵͳ���ٵ�һ������ռ䡣���ڴ�Сֵ��ʾ����ȴ�ȷ��Ӧ��,�����Լ����������ݵ����ֵ��

TCP ͷ���и��ֶν� win,Ҳ���Ǹ�16 λ�Ĵ��ڴ�С,�����߶Է����˵� TCP ���ջ������������ɶ����ֽڵ�����,�����Է��Ϳ��Կ��Ʒ������ݵ��ٶ�,�Ӷ��ﵽ����������Ŀ�ġ�

�� ͨ�㽲,���ǽ��ܷ�ÿ���յ����ݰ�,�ڷ���ȷ�ϱ��ĵ�ʱ��,ͬʱ���߷��ͷ�,�Լ��Ļ��������ж��ٿ���ռ�,�������Ŀ���ռ�,���Ǿͳ�֮Ϊ���ܴ��ڴ�С������� win��

TCP �������ڷ�Ϊ����: ���ʹ��ںͽ��մ��ڡ����Ͷ˵Ļ������������Ĵ�,����:

- �ѷ��������յ� ACK ȷ��

- �ѷ��͵�δ�յ� ACK ȷ��

- δ���͵����Է���

- δ����Ҳ�����Է���

- ���߾��ο�,���Ƿ��ʹ��ڡ�

- SND.WND: ��ʾ���ʹ��ڵĴ�С, ��ͼ���߿�ĸ������� 14 ��,�����ʹ��ڴ�С�� 14��

- SND.NXT:��һ�����͵�λ��,��ָ��δ���͵����Է��͵ĵ�һ���ֽڵ����кš�

- SND.UNA: һ������ָ��,��ָ������ѷ��͵�δȷ�ϵĵ�һ���ֽڵ����кš�

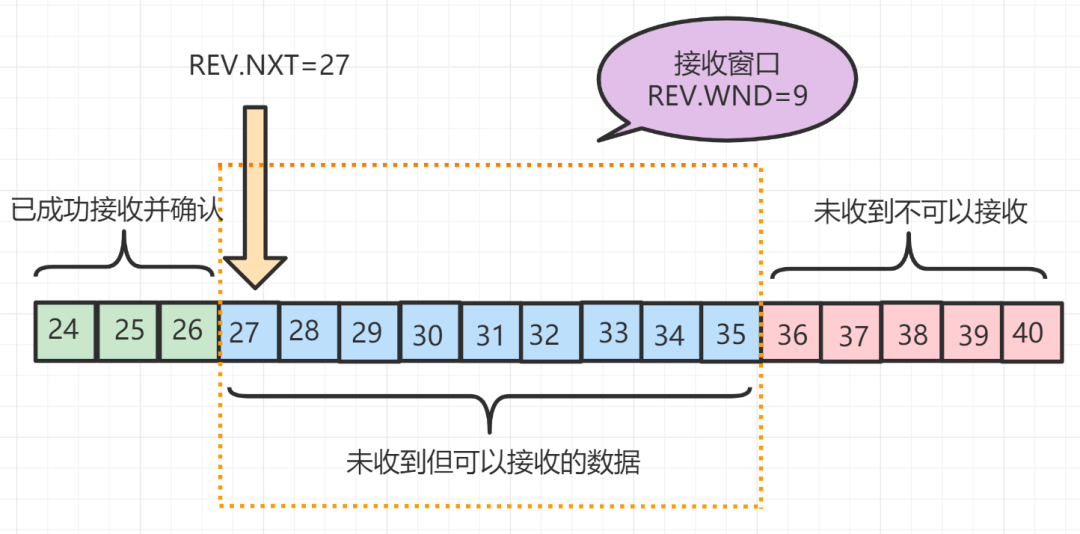

���շ��Ļ������ڰ�������,����:

- �ѳɹ����ղ�ȷ��

- δ�յ����ݵ����Խ���

- δ�յ����ݲ������Խ��յ�����

- ���߾��ο�,���ǽ��մ��ڡ�

- REV.WND: ��ʾ���մ��ڵĴ�С, ��ͼ���߿�ĸ��Ӿ��� 9 ����

- REV.NXT: ��һ�����յ�λ��,��ָ��δ�յ������Խ��յĵ�һ���ֽڵ����кš�

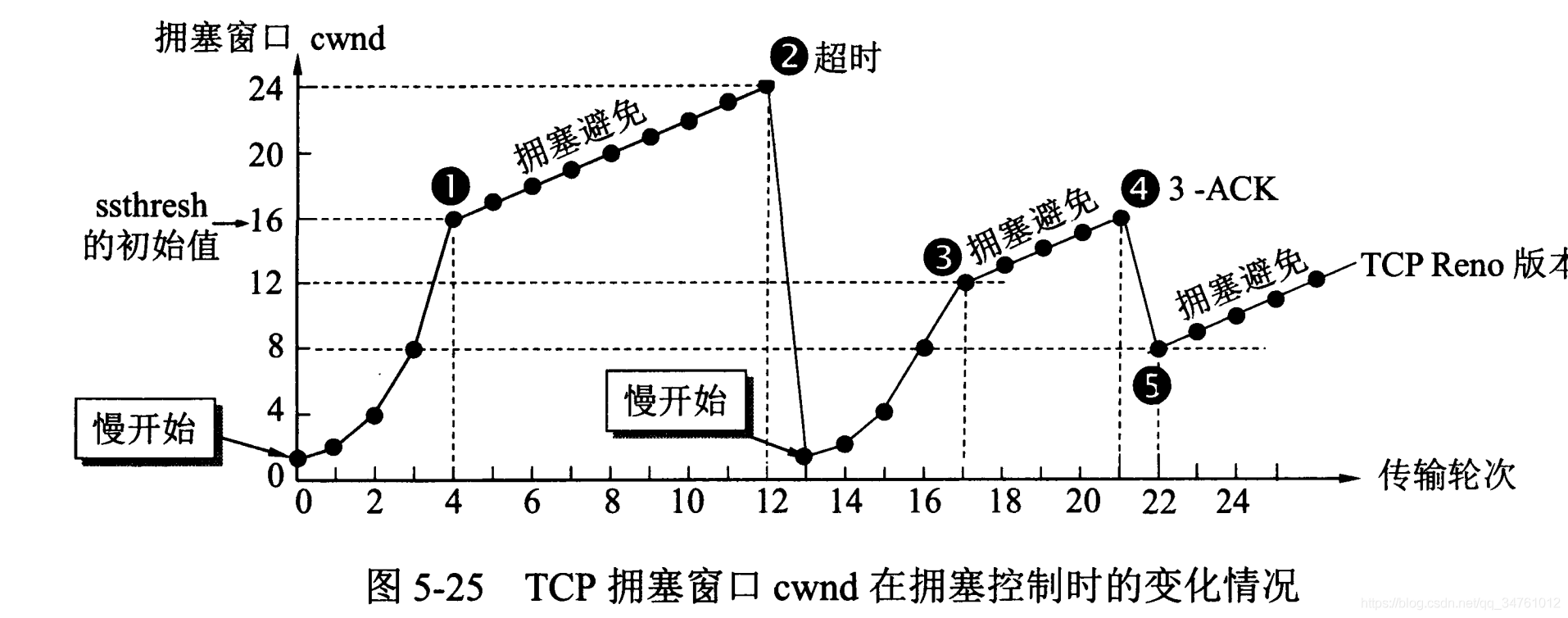

45. TCP ��ӵ������

˼·����: TCP ӵ������Ҳ�Ǹ���Ƶ����,��Ҫ����������������������,Ҳ��Ҫ����ӵ�����Ƶ��⼸���㷨:�������㷨��ӵ�����⡢�����ش������ٻָ��㷨��

ӵ�������������������,��ֹ��������ݰ�ע�뵽������,����������縺�ع�������������Ŀ����Ҫ���������������ƿ����·�Ĵ���������������������ʲô������?���������������ڽ����ߵ�,�������ն˵�ʵ�ʽ����������Ʒ����ٶ�,��ֹ���鶪ʧ�ġ�

���ǿ���������·������һ��ˮ��,������������������������������,�Ǿ��Ǿ�����ˮ�ܴﵽ��ѳ���״̬��

���ͷ�ά��һ��ӵ������ cwnd(congestion window) �ı���,����������һ��ʱ����������·(ˮ��)���Գ��غ����������(ˮ)������������С�����������ӵ���̶�,�����Ƕ�̬�仯��,����Ϊ�˴ﵽ���Ĵ���Ч��,���Ǹ����֪������ˮ�ܵ�����Ч���Ƕ�����?

һ���Ƚϼķ������Dz������Ӵ����ˮ��,ֱ��ˮ�ܿ�Ҫ����Ϊֹ(��Ӧ�������Ͼ��Ƿ�������),�� TCP ����������:

�� ֻҪ������û�г���ӵ��,ӵ�����ڵ�ֵ�Ϳ���������һЩ,�Ա�Ѹ�������ݰ����ͳ�ȥ,��ֻҪ�������ӵ��,ӵ�����ڵ�ֵ��Ӧ�ü�СһЩ,�Լ���ע�뵽�����е����ݰ�����

ʵ����,ӵ��������Ҫ���⼸�ֳ����㷨

- ������

- ӵ������

- ӵ������

- ���ٻָ�

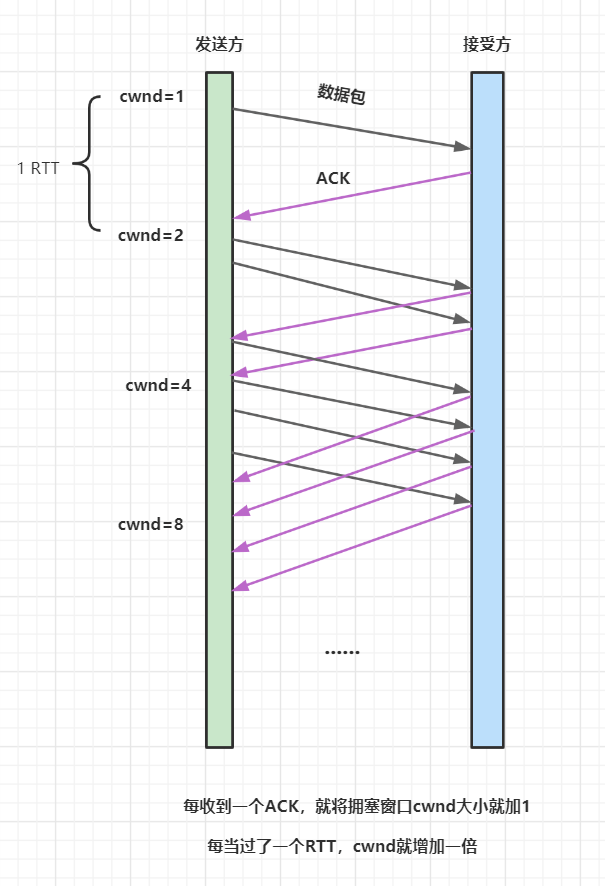

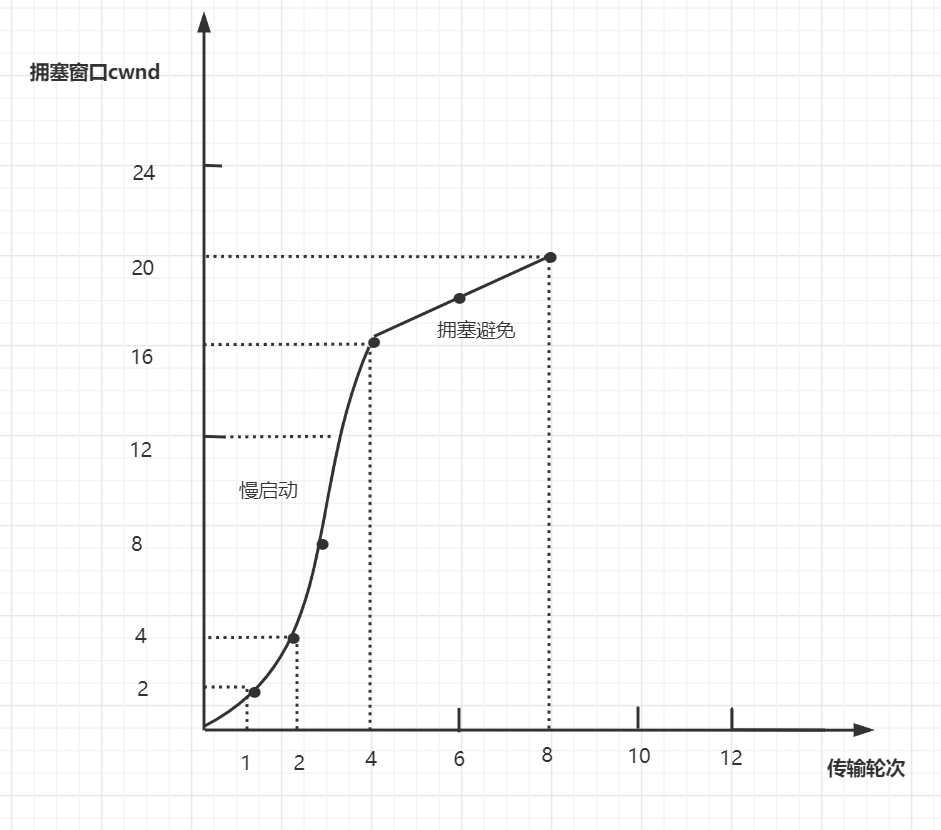

45.1 �������㷨(����ʼ)

cwnd��ʼֵΪ1,ÿ���ִ�cwnd�ӱ�

�������㷨,������˼����,��������������ʾ TCP ����������ɺ�,һ��ʼ��Ҫ���ʹ���������,������̽��һ�������ӵ���̶ȡ���С����������ӵ�����ڵĴ�С,���û�г��ֶ���,ÿ�յ�һ�� ACK,�ͽ�ӵ������ cwnd ��С�ͼ� 1(��λ�� MSS)��ÿ�ִ����ʹ�������һ��,��ָ������,������ֶ���,ӵ�����ھͼ���,����ӵ������Ρ�

- TCP �������,��ʼ�� cwnd = 1,�������Դ�һ�� MSS ��λ��С�����ݡ�

- ÿ���յ�һ�� ACK,cwnd �ͼ�һ;

- ÿ������һ�� RTT,cwnd ������һ��; ��ָ������

Ϊ�˷�ֹ cwnd ����������������ӵ��,��������һ����������ֵ ssthresh(slow start threshold)״̬��������cwnd����÷�ֵ��,�ͺ���ˮ�ܱ���С��ˮ��ͷһ��,����ӵ��״̬������cwnd >ssthreshʱ,������ӵ�������㷨��

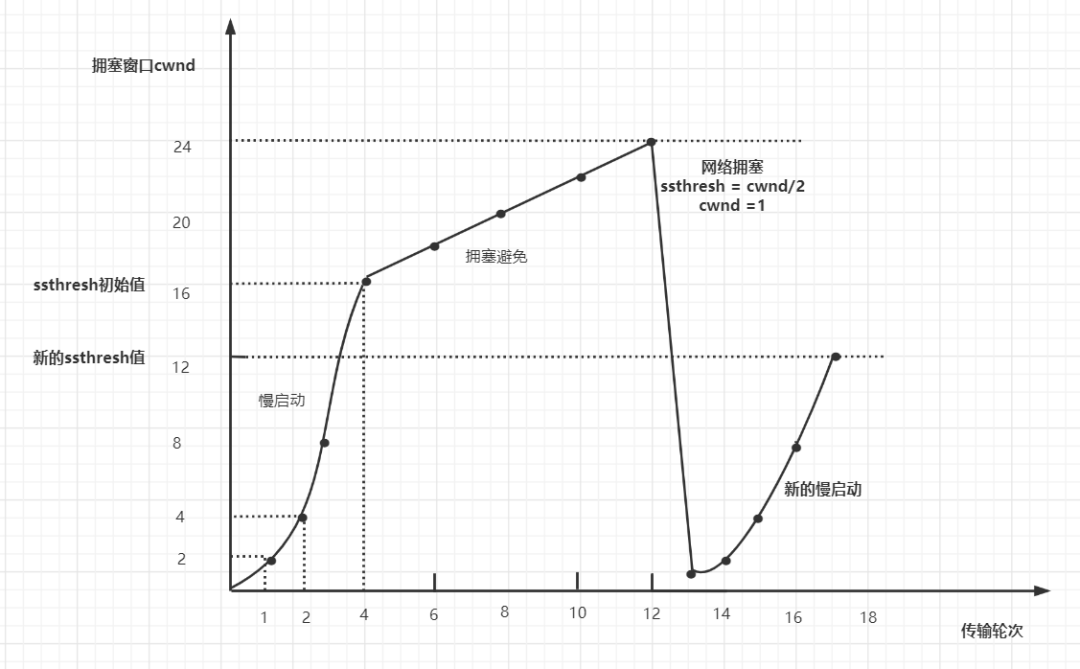

45.2 ӵ�������㷨

����ʼ����ssthresh,��cwnd>ssthreshʱ,����ӵ������,��cwndÿ���ִ�+1�����ֳ�ʱ,����ssthresh = cwnd/2,���½�������ʼ��

һ����˵,��������ֵ ssthresh �� 65535 �ֽ�,cwnd������������ֵ��

- ÿ�յ�һ�� ACK ʱ,cwnd = cwnd + 1/cwnd

- ��ÿ��һ�� RTT ʱ,cwnd = cwnd + 1

��Ȼ����һ�������������㷨,������쵼������ӵ�����⡣

45.3 ӵ������(�����ش�)

���շ�ֻ�����һ���յ��������Ķν���ȷ��,�����ͷ������ظ�ȷ��,���ж���һ�����Ķζ�ʧ,ִ�п��ش�,�������ش���һ���ĶΡ�

������ӵ����������ʱ,�����������:

- RTO ��ʱ�ش�

- �����ش�

����Ƿ�����RTO ��ʱ�ش�,�ͻ�ʹ��ӵ�������㷨

- ��������ֵ sshthresh = cwnd /2

- cwnd ����Ϊ 1

- �����µ�����������

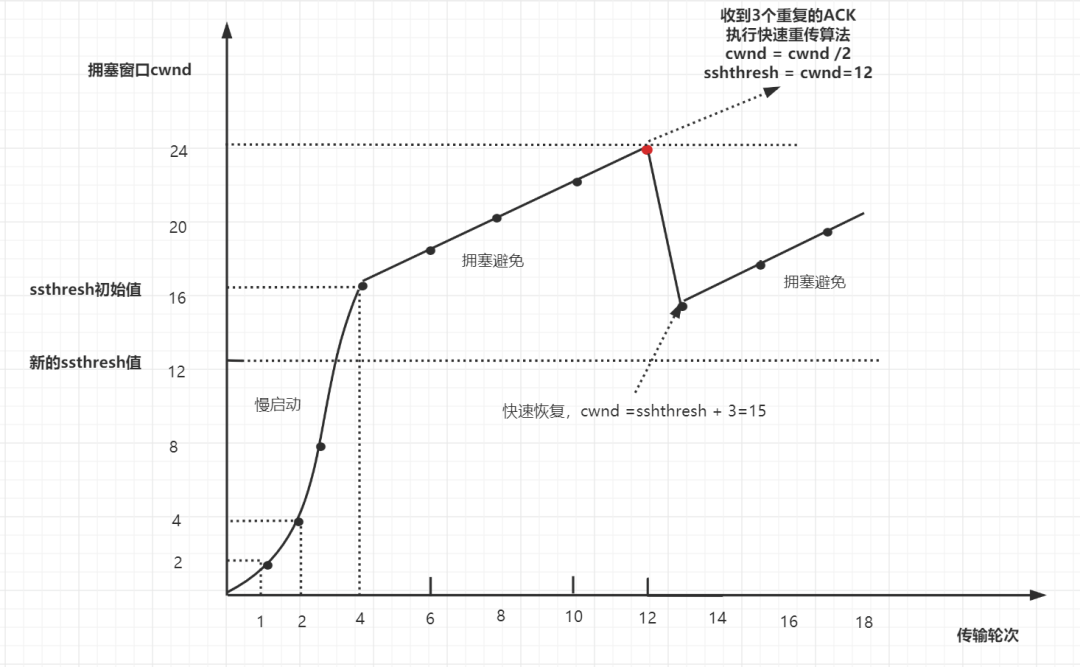

�������������༸ʮ��,һ���ص����ǰ����ʵ���и��õĴ�����ʽ,���������ش������ͷ��յ� 3 �������ظ��� ACK ʱ,�ͻ���ٵ��ش�,���صȴ�RTO ��ʱ���ش���

��������ֵ ssthresh �� cwnd �仯����:

- ӵ�����ڴ�С cwnd = cwnd/2

- ��������ֵ ssthresh = cwnd

- ������ٻָ��㷨

45.4 ���ٻָ�

����ʧ�����Ķ�,ִ�п�ָ�,��ssthresh = cwnd/2, cwnd = ssthresh,ֱ�ӽ���ӵ�����⡣

�����ش��Ϳ��ٻָ��㷨һ��ͬʱʹ�á����ٻָ��㷨��Ϊ,���� 3 ���ظ� ACK �յ�,˵������Ҳû��ô���,����û�б�Ҫ�� RTO ��ʱ��ôǿ�ҡ�

����ǰ����˵,������ٻָ�֮ǰ,cwnd �� sshthresh �ѱ�����:

- cwnd = cwnd /2 - sshthresh = cwnd

Ȼ��,�����Ŀ����㷨����:

- cwnd = sshthresh + 3

- �ش��ظ����Ǽ��� ACK(����ʧ���Ǽ������ݰ�)

- ������յ��ظ��� ACK,��ô cwnd = cwnd +1

- ����յ������ݵ� ACK ��, cwnd = sshthresh����Ϊ�յ������ݵ� ACK,�����ָ������Ѿ�����,�����ٴν�����ӵ��������㷨�ˡ�

�ܽ�:

ӵ��������Ϊ����ֹ��������ע������,�������������TCP��ӵ�����Ʋ����ĸ��㷨ʵ��:����ʼ��ӵ�����⡢���ش�����ָ��� ���ͷ�ά��һ��ӵ������(cwnd)��״̬������

- ����ʼ:cwnd��ʼֵΪ1,ÿ���ִ�cwnd�ӱ�

- ӵ������:����ʼ����ssthresh,��cwnd>ssthreshʱ,����ӵ������,��cwndÿ���ִ�+1�����ֳ�ʱ,����ssthresh = cwnd/2,���½�������ʼ��

- ���ش�:���շ�ֻ�����һ���յ��������Ķν���ȷ��,�����ͷ������ظ�ȷ��,���ж���һ�����Ķζ�ʧ,ִ�п��ش�,�������ش���һ���ĶΡ�

- ��ָ�:����ʧ�����Ķ�,ִ�п�ָ�,��ssthresh = cwnd/2, cwnd = ssthresh,ֱ�ӽ���ӵ�����⡣

46. ����� TCP �� UDP ������

˼·: �����,У�е�ʱ��,�ʵĸ��ʸߵ�,�����ԵĶ���,TCP ����������,�� UDP ����������

| ���� | �ص� | ���� | Ӧ�ó��� | �ײ��ֽ� | |||

|---|---|---|---|---|---|---|---|

| �Ƿ��������� | ����ɿ��� | ������ʽ | ����Ч�� | ������Դ | |||

| TCP | �������� | �ɿ� | �ֽ��� | �� | �� | Ҫ��ͨ�����ݿɿ� (�ļ�/�ʼ�����) | 20~60 |

| UDP | ������ | ���ɿ� | ���ݱ��Ķ� | �� | �� | Ҫ��ͨ���ٶȸ� (��Ƶ/��������) | 8 (��4���ֶ����) |

�ܽ�:

- TCP:�������ӵĿɿ�����,���ֽ�������,Ч�ʵ�,�ķ���Դ��,�����ڶ�ͨ�������ϸ�ij���,���ļ����䡣�ײ�20-60�ֽڡ�

- UDP:�����ӵľ����Ŭ������,�����ݱ��Ķδ���,�ٶȿ�,�ķ���Դ��,�����ڶ�ͨ���ٶ�Ҫ��ߵij���,��������Ƶ���ײ�8���ֽڡ�

46.1 Ϊʲô��Ƶ��UDP

- TCP��Ҫ��������,�����Ự��Ҫʱ��;

- TCP������ӵ��ʱ,������������ڴ�С,Ӱ�촫���ٶ�;

- UDP������,û��ӵ������,���Ժ㶨�ٶȷ�������,ȱ������ɶ���,�ŵ���ʵʱ�Ժá�

46.2 UDP��������

- ��������,���������������,����ָ�����;

- �������ڲο�֡,�������������;

- �������綶��,��������,��֤��������С�����������

47. ˵˵ TCP �����ȷ���ɿ��Ե���?

˼·: TCP �ǿɿ�������,Ϊʲô���пɿ�����?��ס��Щ��:���ӺͶϿ��Ŀɿ���(��������,�Ĵλ���)����״̬(��Щ���ݷ�����,��Щû��)���ɿ���(��ʱ�ش����������ơ�ӵ�����Ƶ�)��

- ����,TCP �������ǻ�����������,���Ͽ����ǻ����Ĵλ�����ȷ�����ӺͶϿ��Ŀɿ��ԡ�

- ���,TCP �Ŀɿ���,����������״̬;TCP ���¼��Щ���ݷ�����,��Щ���ݱ�������,��Щû�б�����,���ұ�֤���ݰ�����,��֤���ݴ��䲻�������

- �ٴ�,TCP �Ŀɿ���,���������ɿ������������ݰ�У�顢ACK Ӧ����ʱ�ش� (���ͷ�)��ʧ�������ش�(���շ�)�������ظ����ݡ���������(��������)��ӵ�����ƵȻ��ơ�

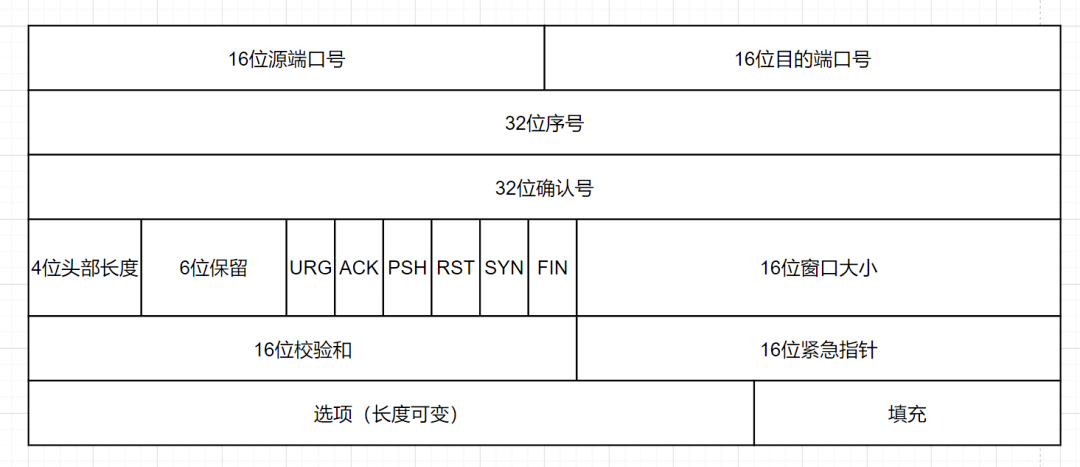

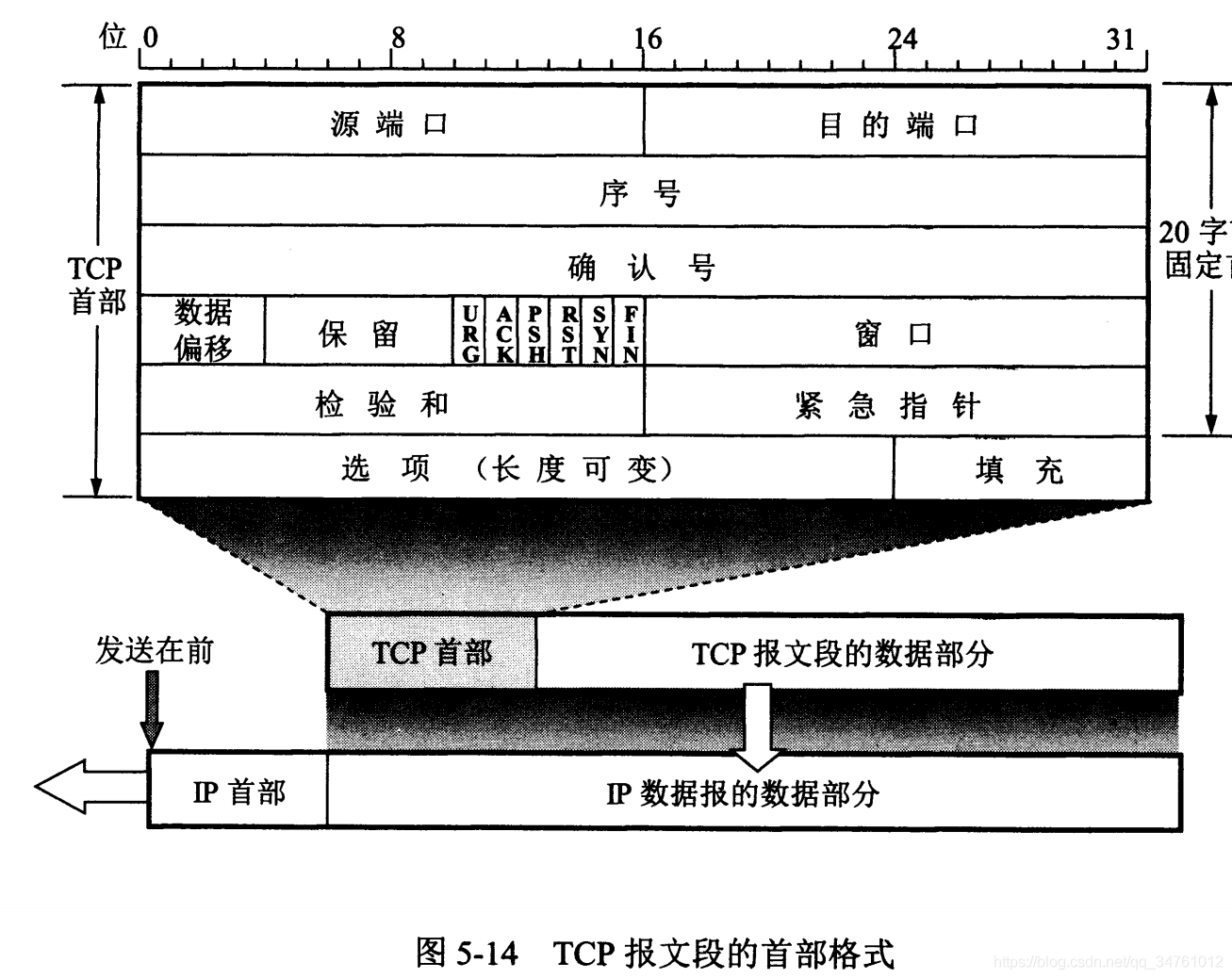

48. ˵˵ TCP �����ײ�����Щ�ֶ�,�������ֱַ���ʲô?

˼·: С�����,���Լ������ͼ��

- 16 λ�˿ں�:Դ�˿ں�,�����ñ��Ķ�����������;Ŀ��˿ں�,Ҫ�����ĸ��ϲ�Э���Ӧ�ó���

- 32 λ���:һ�� TCP ͨ��(�� TCP ���ӽ������Ͽ�)������ijһ�����䷽���ϵ��ֽ�����ÿ���ֽڵı�š�

- 32 λȷ�Ϻ�:��������һ�����͵� tcp ���Ķε���Ӧ����ֵ���յ��� TCP ���Ķε����ֵ�� 1��

- 4 λͷ������:��ʾ tcp ͷ���ж��ٸ� 32bit ��(4 �ֽ�)����Ϊ 4 λ����ܱ�ʶ 15,���� TCP ͷ����� 60 �ֽڡ�

- 6 λ��־λ:URG(����ָ���Ƿ���Ч),ACk(��ʾȷ�Ϻ��Ƿ���Ч),PSH(��������δ����),RST(��ʾҪ��Է����½�������),SYN(����������Ϣ��־��),FIN(��ʾ��֪�Է�����Ҫ�ر�������)

- 16 λ���ڴ�С:�� TCP �������Ƶ�һ���ֶΡ�����˵�Ĵ���,ָ���ǽ���ͨ�洰�ڡ������߶Է����˵� TCP ���ջ������������ɶ����ֽڵ�����,�����Է��Ϳ��Կ��Ʒ������ݵ��ٶȡ�

- 16 λУ���:�ɷ��Ͷ����,���ն˶� TCP ���Ķ�ִ�� CRC �㷨�Լ��� TCP ���Ķ��ڴ���������Ƿ���ע��,���У�鲻������ TCP ͷ��,Ҳ�������ݲ��֡���Ҳ�� TCP �ɿ������һ����Ҫ���ϡ�

- 16 λ����ָ��:һ������ƫ��������������ֶε�ֵ��ӱ�ʾ���һ���������ݵ���һ�ֽڵ���š����,ȷ�е�˵,����ֶ��ǽ���ָ����Ե�ǰ��ŵ�ƫ��,������֮Ϊ����ƫ�ơ�TCP �Ľ���ָ���Ƿ��Ͷ�����ն˷��ͽ������ݵķ�����

49. Nagle �㷨���ӳ�ȷ��

49.1 Nagle �㷨

������ͷ���������շ����ͺ�С�����ݰ�,����һ�ξͷ��� 1 ���ֽ�,��ô��Ȼ�������⡣

TCP/IP Э����,���۷��Ͷ�������,������Ҫ������ǰ�����Э��ͷ,ͬʱ,�Է����յ�����,Ҳ��Ҫ���� ACK ��ʾȷ�ϡ�Ϊ�˾����ܵ������������,TCP ����ϣ�������ܵķ����㹻������ݡ�Nagle �㷨����Ϊ�˾����ܷ��ʹ������,���������г��������С���ݿ顣

Nagle �㷨:����ʱ��,���ֻ����һ��δ��ȷ�ϵ�С������ν ��С�Ρ�,ָ����С�� MSS �ߴ�����ݿ�,��ν ��δ��ȷ�ϡ�,��ָһ�����ݿ鷢�ͳ�ȥ��,û���յ��Է����͵� ACK ȷ�ϸ��������յ���

Nagle �㷨��ʵ�ֹ���:

- ��������ȴﵽ MSS,����������;

- ������� FIN,����������;

- ������ TCP_NODELAY ѡ��,����������;

- δ���� TCP_CORK ѡ��ʱ,�����з���ȥ��С���ݰ�(������С�� MSS)����ȷ��,����������;

- ����������δ����,�������˳�ʱ(һ��Ϊ 200ms),���������͡�

49.2 �ӳ�ȷ��

������ܷ��ս��յ����ͷ������ݰ�,�ں̵̺ܶܶ�ʱ����,�ֽ��յ��ڶ���������ô���ʽ��շ���һ��һ���ػظ��õ�,���Ǻ���һ��ظ�����?

���շ��յ����ݰ���,�����ʱû������Ҫ�����Զ�,�����Ե�һС��ʱ��,��ȷ��(Linux ��Ĭ���� 40ms)��������ʱ��պ�������Ҫ�����Զ�,ACK ���������ݴ���,������Ҫ��������һ�� ACK���������ʱ�仹û������Ҫ����,Ҳ���� ACK,����Զ���Ϊ������

������Щ�����������ӳ�ȷ��,���緢��������������յ��˴���һ�� frame �ı���,����Ҫ�������ڴ�С�ȡ�

һ�������,Nagle �㷨���ӳ�ȷ������һ��ʹ��,Nagle �㷨��ζ���ӳٷ�,�ӳ�ȷ����ζ���ӳٽ���,���Ͼͻ���ɸ�����ӳ�,������������⡣

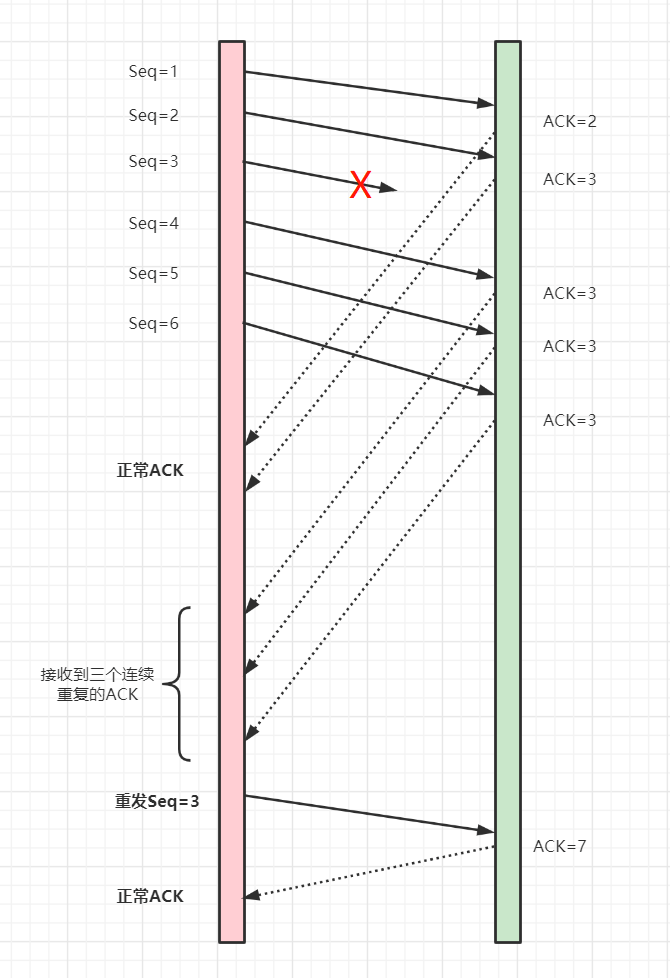

50. ˵˵ TCP ���ش�����

˼·����: TCP ���ش�����,Ҳ�ǵ��dz���Ƶ�������⡣�ش�������ʱ�ش��������ش�����ѡ��ȷ�ϵ��ش�(SACK)���ظ� SACK ������

50.1 ��ʱ�ش�

��ʱ�ش�,�� TCP Э�鱣֤���ݿɿ��Ե���һ����Ҫ����,��ԭ�����ڷ���ijһ�������Ժ�Ϳ���һ����ʱ��,��һ��ʱ�������û�еõ����͵����ݱ��� ACK ����,��ô�����·�������,ֱ�����ͳɹ�Ϊֹ��

���һ��ʱ����,һ���Ƕ��ٱȽϺ�����?������ʲô��RTT(Round-Trip Time,����ʱ��)��

RTT ����������ȫ������,���յ�ȷ���źŵ�ʱ��,�����ݰ���һ������ʱ�䡣��ʱ�ش�ʱ��,���� RTO(Retransmission Timeout)��

��ô,RTO �������ö����?

- ��� RTO ���úܴ�,���˺ܾö�û�ط�,�����϶��Ͳ��С�

- ��� RTO ���ú�С,�Ǻܿ������ݶ�û�ж�ʧ,�Ϳ�ʼ�ط���,��ᵼ����������,�Ӷ�����ѭ��,���¸���ij�ʱ���֡�

һ����˵,RTO ������ RTT,Ч������ѵġ���ʵ,RTO �и��������ļ��㹫ʽ,Ҳ��Jacobson / Karels �㷨��һ�������°�:

1. ���ȼ��� SRTT(������ƽ���� RTT)

SRTT = (1 - ��) * SRTT + �� * RTT // �� SRTT �ļ�Ȩƽ��

2. ���,���� RTTVAR (round-trip time variation)

RTTVAR = (1 - ��) * RTTVAR + �� * (|RTT - SRTT|) // ���� SRTT ����ʵֵ�IJ��

3. ���,�ó����յ� RTO

RTO = �� * SRTT + ? * RTTVAR = SRTT + 4��RTTVAR

һ�����,�����µȵIJ���ȡֵ����:

�� = 0.125,�� = 0.25, �� = 1,? = 4

������Щ��������ô����,�����Ǵ���ʵ��,���������Ų�����

��ʱ�ش�����ʮ���������ش�����,������Щȱ��:

- ��һ�����Ķ�ʧʱ,��ȴ�һ���ij�ʱ����,���ش�����,�����˶˵��˵�ʱ�ӡ�

- ��һ�����Ķ�ʧʱ,����ȴ���ʱ�Ĺ�����,���ܻ�����������:���ı��Ķ��Ѿ������ն˽��յ�ȴ�ٳٵò���ȷ��,���Ͷ˻���ΪҲ��ʧ��,�Ӷ�����Ҫ���ش�,���˷���ԴҲ�˷�ʱ�䡣

����,���� TCP,�������һ�γ�ʱ�ش�,ʱ�����´ξͻ�ӱ���

�ܽ�:

��ʱ�ش�:��һ���Ѿ����͵ı��Ķ��ڳ�ʱʱ����û���յ�ȷ��,���ش�������ĶΡ���ʱʱ��RTO�Դ��ڼ�Ȩ����ʱ��RTTs������ʱ��RTTָһ�����Ķδӷ����ٵ����յ�ȷ����������ʱ�䡣

50.2 �����ش�

��ʵ����ʹ�������ش�,�������ʱ�ط���ʱ��ȴ����⡣������ʱ������,�������������������ǻ��ڽ��ն˵ķ�����Ϣ�������ش��ġ������ش���������:

�����ش�����

���ͷ������� 1,2,3,4,5,6 ������:

- ��һ�� Seq=1 ���͵���,���Ǿ� Ack �� 2;

- �ڶ��� Seq=2 Ҳ�͵���,���� ACK �� 3;

- ������ Seq=3 ���������ijЩԭ��,û�͵�;

- ���ķ� Seq=4 �͵���,�������� Seq=3 û�յ������ ACK ���ǻ� 3;

- ����� Seq=5,6 ��Ҳ�͵���,ACK ���ǻظ� 3,��Ϊ Seq=3 û���յ���

- ���ͷ������յ������ظ����� ACK=3 ��ȷ��(��ʵ�� 4 ����,������Ϊǰ���һ���������� ACK,�������������ظ������),����֪���ĸ����Ķ��ڴ�������ж�ʧ��;���ͷ��ڶ�ʱ������֮ǰ,�ش��ñ��ĶΡ�

- ���,���շ��յ��� Seq=3,��ʱ��Ϊ Seq=4,5,6 ���յ���,�������� ACK=7��

������,�����ش�Ҳ����������:ACK ֻ���֪���ͷ�,���������ĶΡ��������ĸ����Ķ�ʧ����?����ȷ��!�ǵ����ش����ٸ�����?

�� ���ش� Seq=3 ?�����ش� Seq=3��Seq=4��Seq=5��Seq=6 ��?��Ϊ���Ͷ˲������������������ ACK=3 ��˭�������ġ�

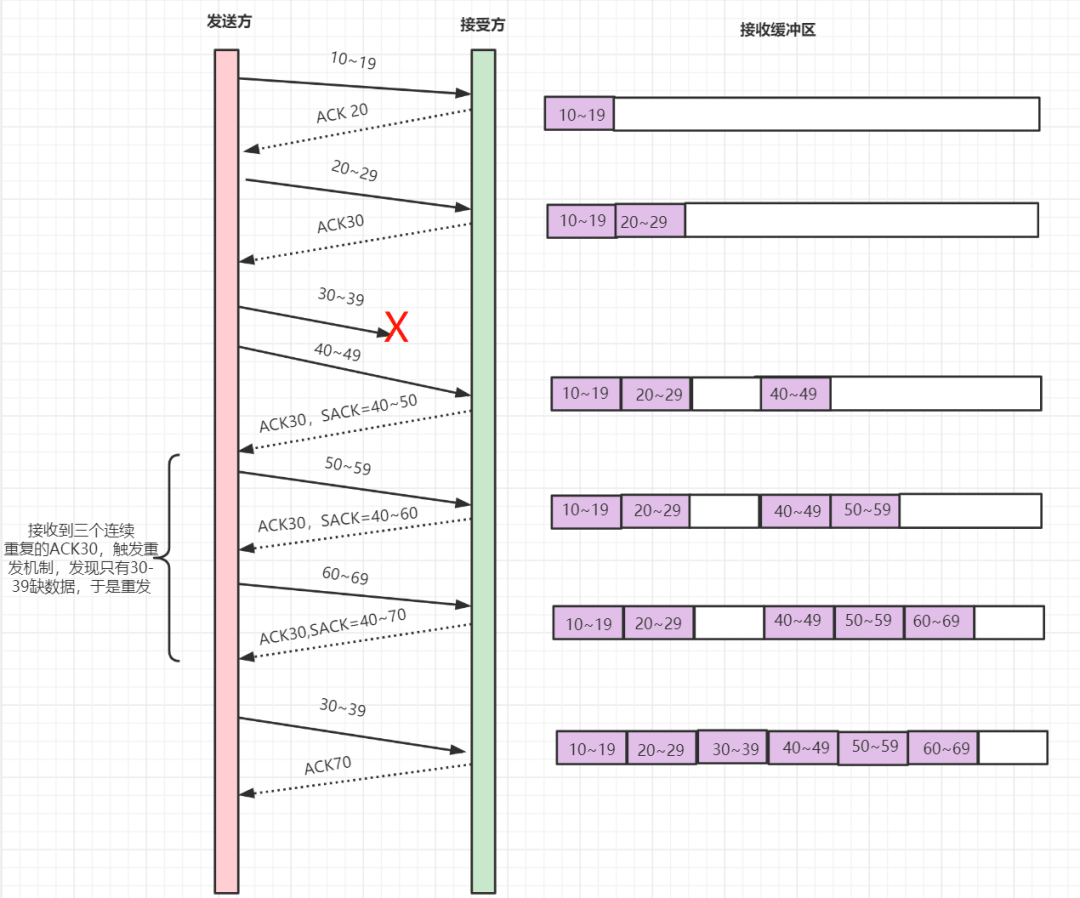

50.3 ��ѡ��ȷ�ϵ��ش�(SACK)

Ϊ�˽��:Ӧ���ش����ٸ���������? TCP �ṩ����ѡ��ȷ�ϵ��ش�(�� SACK,Selective Acknowledgment)��

�� SACK ��������,�ڿ����ش��Ļ�����,���շ���������յ����Ķε����кŷ�Χ,�������ͷ���֪�����շ���Щ���ݰ���û�յ��ġ������ͺ����Ӧ���ش���Щ���ݰ�����

SACK ����

����ͼ��,���ͷ��յ�������ͬ���� ACK=30 ��ȷ�ϱ���,���Ǿͻᴥ�������ط�����,ͨ�� SACK ��Ϣ����ֻ��30~39������ݶ�ʧ,�����ط�ʱ,��ֻѡ�������30~39�� TCP ���Ķν����ط���

50.4 �ظ� SACK(D-SACK)

�� D-SACK,Ӣ���� Duplicate SACK,���� SACK �Ļ���������һЩ��չ,��Ҫ�������߷��ͷ�,����Щ���ݰ�,�Լ��ظ������ˡ�DSACK ��Ŀ���ǰ������ͷ��ж�,�Ƿ����˰�ʧ��ACK ��ʧ�����ظ���α�ش����� TCP ���Ը��õ����������ء�������ͼ��:

D-SACK ��Ҫ����

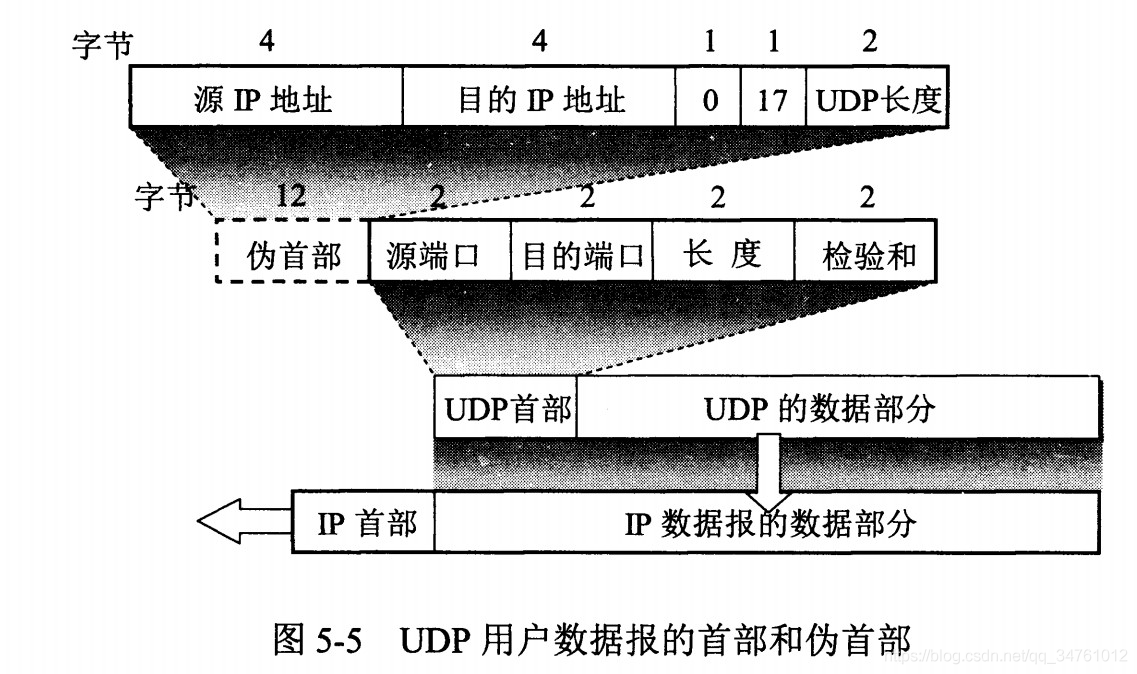

51. UDP�ײ�

UDP���ײ�ֻ��8���ֽ�,Դ�˿ںš�Ŀ�Ķ˿ںš����Ⱥ�У��������ֽ�

�����

[1] http �ij����ӺͶ�����(ʷ����ͨ��!): https://www.jianshu.com/p/3fc3646fad80

[2] Cookie �� Session ������: https://zhuanlan.zhihu.com/p/66754258

[3] ARP Э��Ĺ����������: http://c.biancheng.net/view/6388.html

[4] ARP Э�鹤������: https://blog.csdn.net/qq_44041062/article/details/109844155

[5]һ�ĸ㶨���м��������������: https://segmentfault.com/a/1190000038526729

[

](https://www.eet-china.com/mp/a68780.html)