信息收集

渗透的本质是信息收集,信息收集分为主动信息收集和被动信息收集。主动信息收集能够收集到更多的信息,但是会产生痕迹,容易被溯源。被动信息收集是信息收集的第一步,通过第三方工具进行收集,不与主机直接交互。

需要收集的信息包括:域名、子域名、真实ip、C段、端口、指纹信息、敏感目录文件、APP或者小程序等等。

被动信息收集

其他信息

天眼查、企查查平台

借助天眼查、企查查等平台可以查询到子公司、备案号、域名等信息。

工业和信息化部政务服务平台

通过这个平台可以查询备案的相关信息,一般在网站首页的底部也会有备案号信息。

Google语法、百度语法

通过谷歌语法百度语法可以查询子域名以及文件等信息。

谷歌语法:

| 参数 | 作用 |

|---|---|

| site | 指定域名搜索 |

| inurl | 限制搜索的URL |

| intitle | 限制搜索的标题 |

| + | 必须包含 |

| - | 排除 |

| * | 通配符 |

百度语法和谷歌语法相差不大,百度提供了高级搜索的入口:

空间搜索引擎

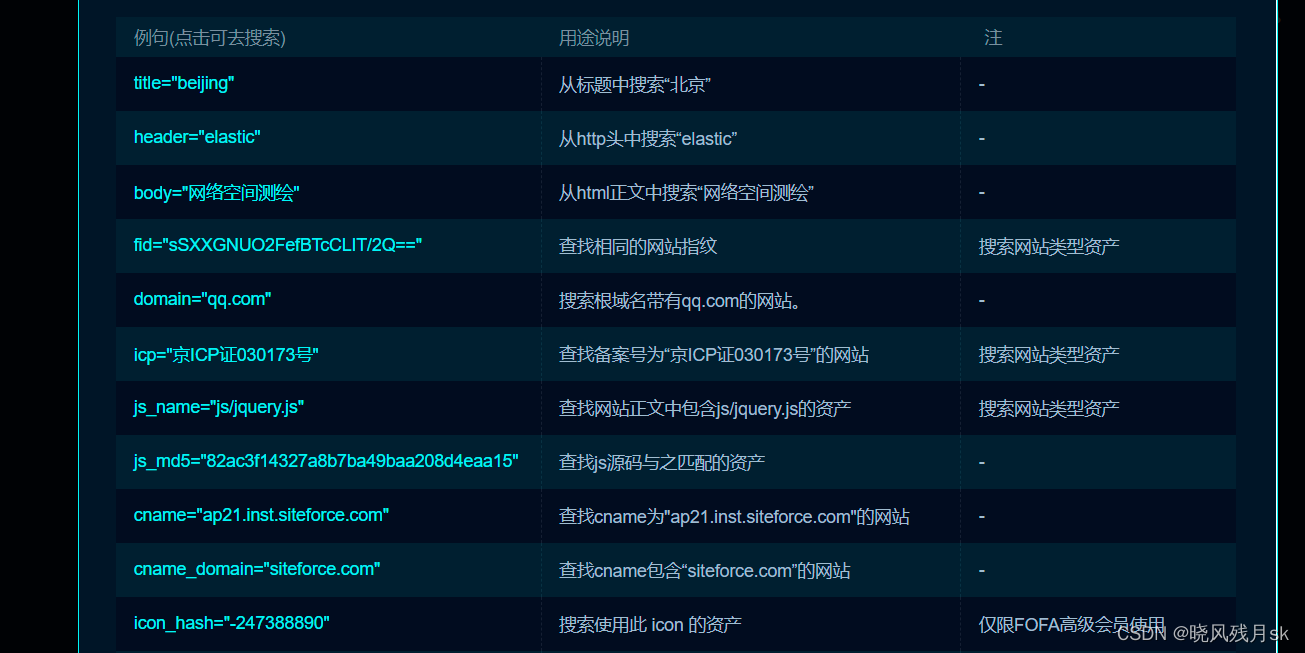

空间搜索引擎常用的有fofa、shadon、鹰图等。利用空间搜索引擎搭配搜索对应的搜索语法可以对网站资产进行快速匹配。

GitHub

会有程序员把自己的代码上传到GitHub上,可能就包含一些没有处理的敏感信息。

百度贴吧

主要针对学校的信息泄露,比如学生的学号,一些系统的注册方式等等。

网盘

网盘里可能会有员工无意上传的敏感资料,可以利用的工具有盘搜搜等。

域名、ip信息

Whois查询

whois可以查询域名注册人的详细信息,包括它的注册公司、管理员邮箱、管理员联系手机、注册邮箱等,同时能反查同一注册人注册的其他的域名,域名对应的NS记录、MX记录,自动识别国内常见的托管商(万网、新网等)。同时我们还可以通过注册人的信息反查他注册的其他网站,增加攻击面。

CDN判断

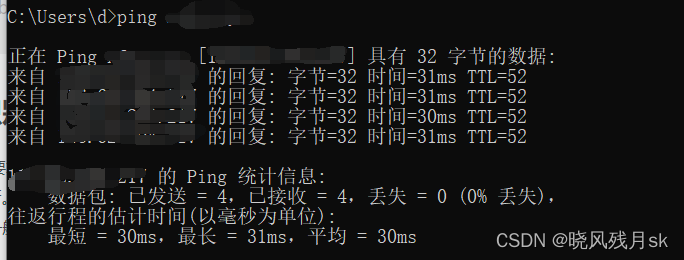

CDN判断有两种方式,一是超级ping(多地ping),二是nslookup。

绕过CDN找到真实ip:

1.找二级域名的ip,很多二级域名并没有采用CDN。

2.查找域名解析历史记录。

3.找网站发送的邮件,看邮件原文的地址,可能得到真实ip。

4.国外访问,网站有可能国外并没有使用CDN。

子域名

查找子域名有以下方法:

1.通过在线的子域名查找网站进行爆破。

2.通过本地的子域名查找工具进行爆破,比如子域名挖掘机。

C段判定

很多时候一家大的公司不可能只有一两个外网ip,他们会申请多个连 续的外网ip。我们可以通过子域名或者一些其他的工具发现这些ip如果集中分布在某一个段中,我们就有理由相信,整个段有多个他们的服务器存在与此。这样我们就能找到更多的资产,且这些资产很可能不在防控范围内。

主动信息收集

网站服务类型及版本

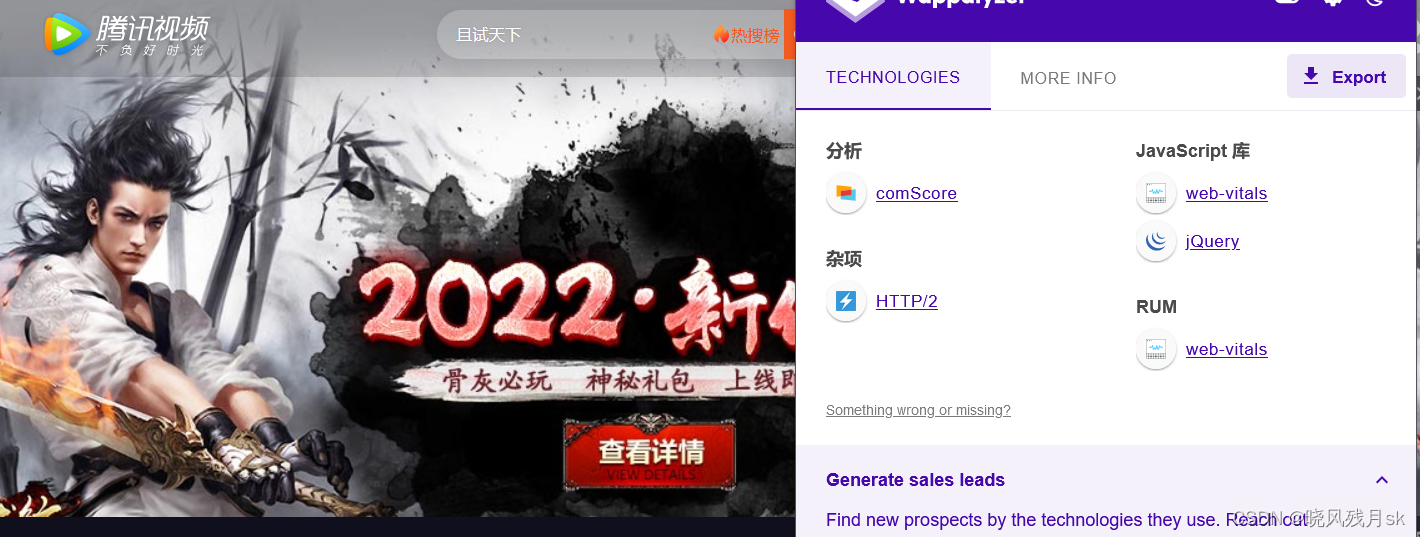

使用wappalyzer(浏览器插件)可以判断网站的相关信息。

操作系统识别

Windows对大小写要求不严格,Linux对大小写要求严格,可以通过修改网站路径大小写判断。

Windows的TTL值一般大于100,Linux的TTL值一般小于100。

Nmap

利用Nmap可以进行主机发现、端口扫描、服务和版本监测、操作系统识别。

常用端口如下:

| 端口 | 功能 |

|---|---|

| 20 | FTP上传、下载端口 |

| 21 | FTP登录端口 |

| 22 | SSH端口、SFTP端口 |

| 23 | Telnet端口 |

| 25 | SMTP端口 |

| 53 | DNS |

| 80 | HTTP |

| 110 | POP3 |

| 443 | HTTPS |

| 445 | SMB |

| 1433 | MsSql |

| 3306 | MySql |

| 3389 | Windows远程登录 |

敏感文件扫描

常用的工具有御剑、Wfuzz、ffuf等等。