HTTPS

HTTPS

SSL / TLS

TLS (Transport Layer Security),译为:传输层安全性协议

前身是 SSL (Secure Sockets Layer),译为:安全套接层

历史版本信息

SSL 1.0:因存在严重的安全漏洞,从未公开过

SSL 2.0:1995年,已于2011年弃用 (RFC 6176)

SSL 3.0:1996年,已于2015年弃用 (RFC 7568)

TLS 1.0:1999年 (RFC 2246)

TLS 1.1:2006年 (RFC 4346)

TLS 1.2:2008年 (RFC 5246)

TLS 1.3:2018年 (RFC 8446)

SSL/TLS 工作在哪一层

OpenSSL

OpenSSL 是SSL/TLS协议的开源实现,始于1998年,支持Windows、Mac、Linux等平台

Linux、Mac 一般自带 OpenSSL

Windows下载安装OpenSSL:https://slproweb.com/products/Win32OpenSSL.html

常用命令

生成私钥:openssl genrsa -out mj.key

生成公钥:openssl rsa -in mj.key -pubout -out mj.pem

可以使用 OpenSSL 构建一套属于自己的CA,自己给自己颁发证书,称为“自签名证书”

HTTPS的成本

- 证书的费用

- 加解密计算

- 降低了访问速度

有些企业的做法是:包含敏感数据的请求才使用HTTPS,其他保持使用HTTP

http://www.icbc.com.cn/

https://mybank.icbc.com.cn/

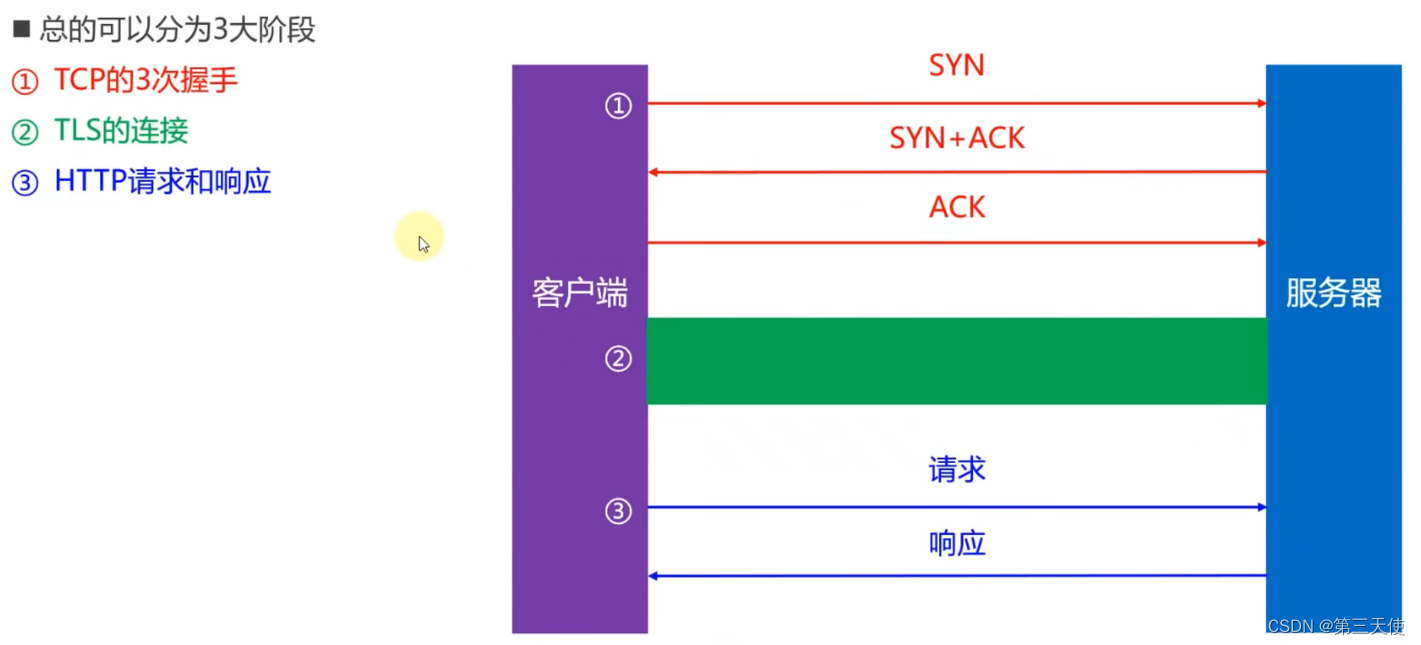

HTTPS的通信过程

TLS 1.2 的连接(ECDHE密钥交换算法)

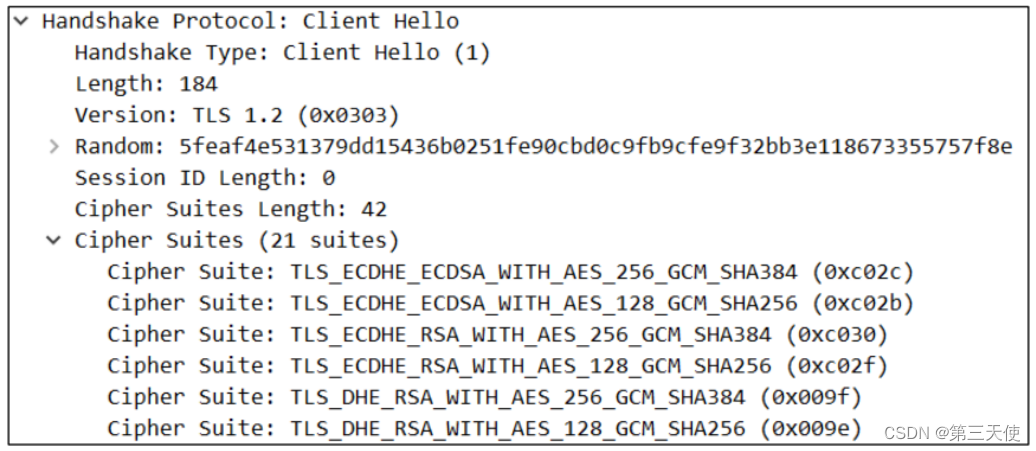

① Client Hello

- TLS的版本号

- 支持的加密组件 (Cipher Suite) 列表

加密组件是指所使用的加密算法及密钥长度等 - 一个随机数 (Client Random)

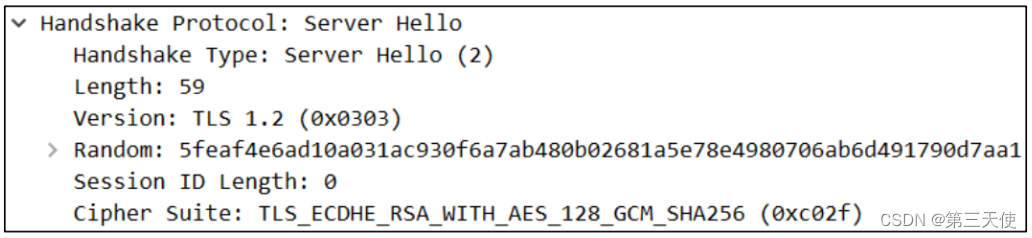

② Server Hello

- TLS的版本号

- 选择的加密组件

是从接收到的客户端加密组件列表中挑选出来的 - 一个随机数 (Server Random)

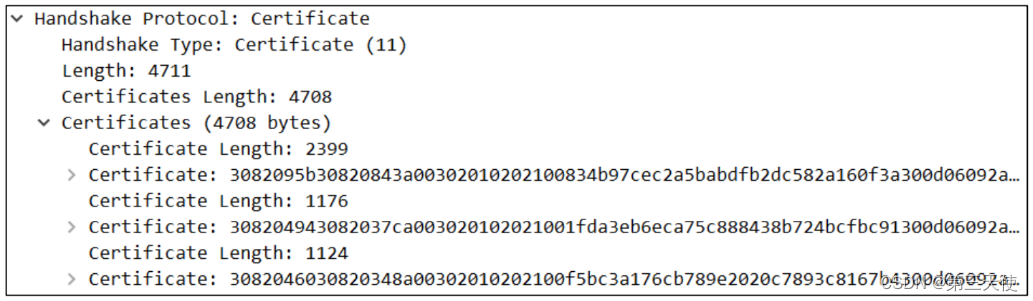

③ Certificate

- 服务器的公钥证书(被CA签名过的)

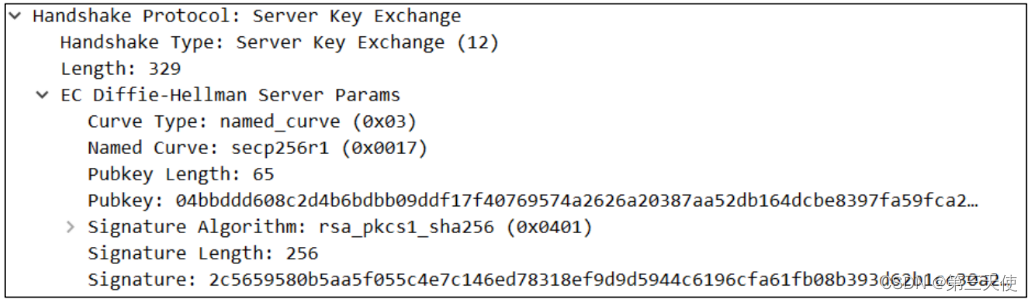

④ Server Key Exchange

- 用以实现ECDHE算法的其中一个参数 (Server Params)

ECDHE是一种密钥交换算法

为了防止伪造,Server Params 经过了服务器私钥签名

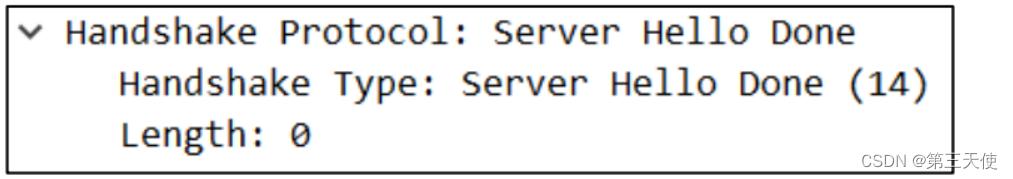

⑤ Server Hello Done

- 告知客户端:协商部分结束

- 到目前为止,客户端和服务器之间通过明文共享了:

Client Random、Server Random、Server Params - 而且,客户端也已经拿到了服务器的公钥证书,接下来,客户端会验证证书的真实有效性

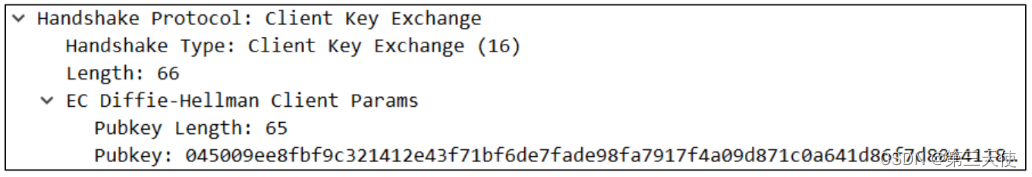

⑥ Client Key Exchange

- 用以实现ECDHE算法的另一个参数 (Client Params)

- 目前为止,客户端和服务器都拥有了ECDHE算法需要的2个参数:Server Params、Client Params

- 客户端、服务器都可以

使用ECDHE算法根据Server Params、Client Params计算出一个新的随机密钥串:Pre-master secret - 然后结合 Client Random、Server Random、Pre-master secret 生成一个主密钥

- 最后利用主密钥衍生出其他密钥:客户端发送用的会话密钥、服务器发送用的会话密钥等

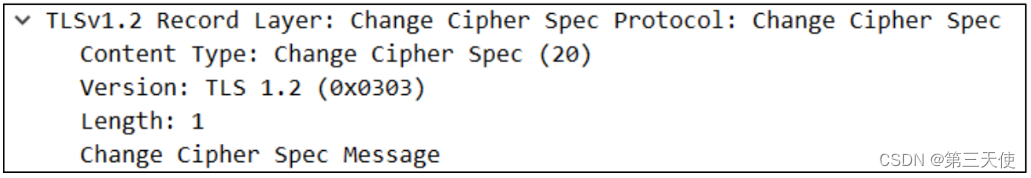

⑦ Change Cipher Spec

- 告知服务器:之后的通信会采用计算出来的会话密钥进行加密

⑧ Finished

- 包含连接至今全部报文的整体校验值(摘要),加密之后发送给服务器

- 这次握手协商是否成功,要以服务器是否能够正确解密该报文作为判定标准

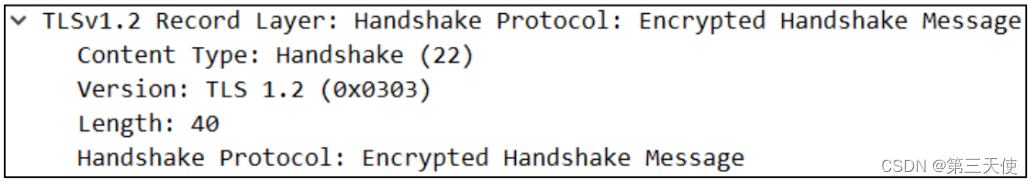

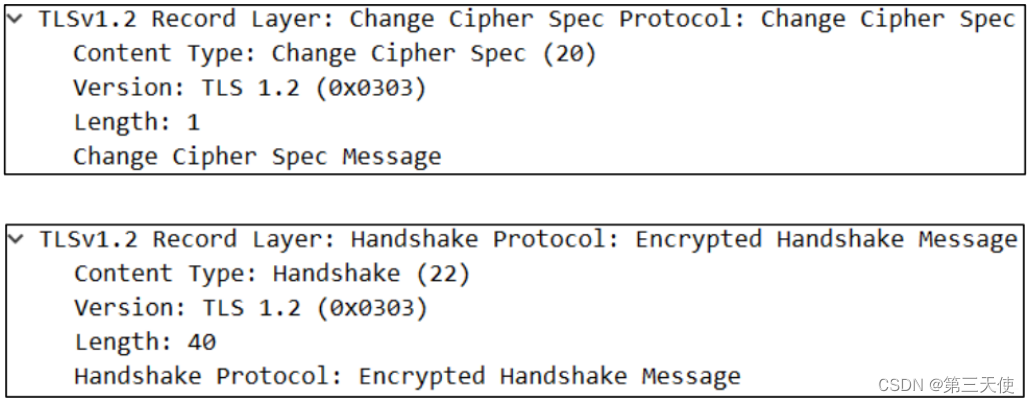

⑨ Change Cipher Spec

⑩ Finished

- 到此为止,客户端服务器都验证加密解密没问题,握手正式结束

- 后面开始传输加密的HTTP请求和响应

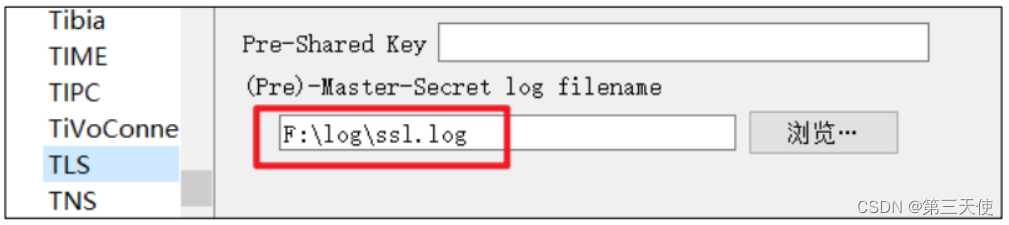

Wireshark 解密 HTTPS

- 设置环境变量SSLKEYLOGFILE(浏览器会将key信息导出到这个文件)

- 设置完成后,最好重启一下操作系统

- 在Wireshark中选择这个文件

编辑 → 首选项 → Protocols → TLS

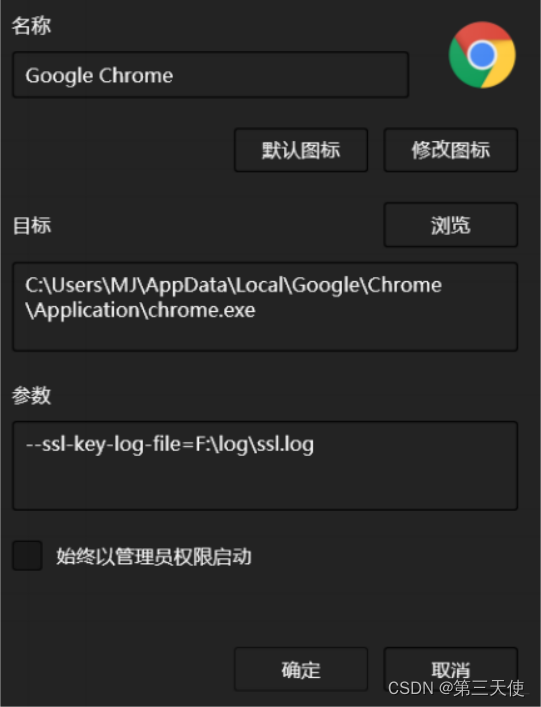

如果环境变量不管用,可以直接设置浏览器的启动参数(下图是使用了Rolan进行启动)