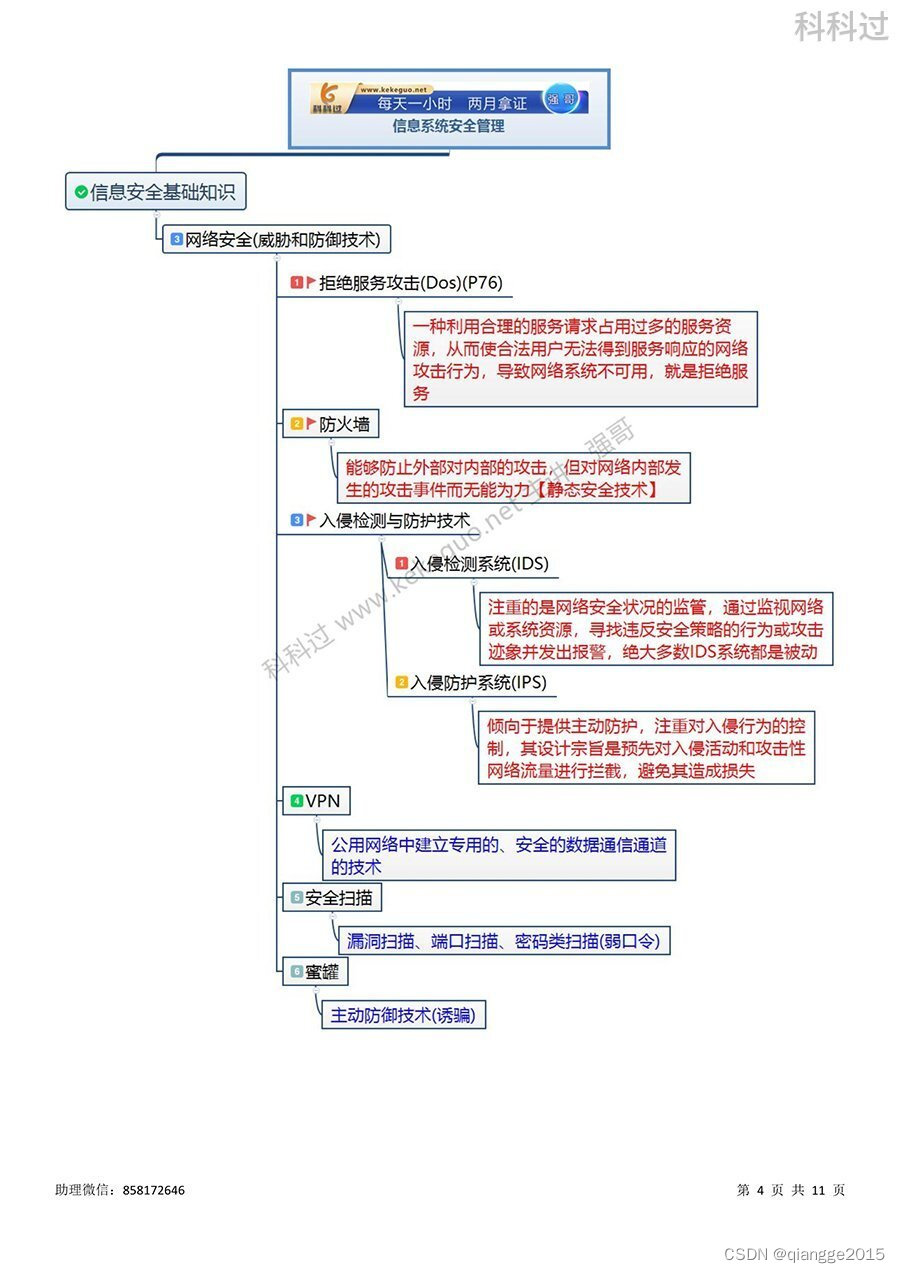

科科过为您带来软考信息系统项目管理师核心重点考点(六十五)信息安全基础知识网络安全,内含思维导图+真题

?【信息系统项目管理师核心考点】信息安全基础知识网络安全

1.拒绝服务攻击(Dos)

一种利用合理的服务请求占用过多的服务资源,从而使合法用户无法得到服务响应的网络攻击行为,导致网络系统不可用,就是拒绝服务

2.防火墙

能够防止外部对内部的攻击,但对网络内部发生的攻击事件而无能为力【静态安全技术】

3.入侵检测与防护技术

①入侵检测系统(IDS)

注重的是网络安全状况的监督,通过监视网络或系统资源,寻找违反安全策略的行为或攻击迹象并发出报警,绝大多数IDS系统都是被动

②入侵防护系统(IPS)

倾向于提供主动防护,主动对入侵行为的控制,其设计宗旨是预先对入侵活动和攻击性网络流量进行拦截,避免其造成损失

4.VPN

公用网络中建立专用的、安全的数据通信通道的技术

5.安全扫描

漏洞扫描、端口扫描、密码类扫描(弱口令)

6.蜜罐

主动防御技术(诱骗)

【核心考点思维导图】

?【核心考点真题】

1.根据统计显示,80%的网络攻击源于内部网络,因此,必须加强对内部网络的安全控制和防范。下面的措施中,无助于提高同一局域网内安全性的措施是( )。

A、使用防病毒软件 B、使用日志审计系统

C、使用入侵检测系统 D、使用防火墙防止内部攻击

【答案】D

【解析】使用防病毒软件、日志审计系统、入侵检测系统有助于发现、防止内部攻击,并发现攻击细节,

为证据查找和修补系统提供帮助。防火墙也是一种非常重要的网络安全工具,它能够防止外部对内部的攻击,但对网络内部发生的攻击事件而无能为力。

2.以下关于入侵检测系统的描述中,说法错误的是( )。

A、入侵检测系统能够对网络活动进行监视

B、入侵检测能简化管理员的工作,保证网络安全运行

C、入侵检测是一种主动保护网络免受攻击的安全技术

D、入侵检测是一种被动保护网络免受攻击的安全技术

【答案】D

【解析】入侵检测系统(intrusion detection system,简称“IDS")是一种对网络传输进行即时监视,在发现可疑传输时发出警报或者采取主动反应措施的网络安全设备。它与其他网络安全设备的不同之处便在于,IDS是一种积极主动的安全防护技术。所以D是错误的。ABC都是常识。

3.在( )中,①代表的技术通过对网络数据的封包和加密传输,在公网上传输私有数据、达到私有网络的安全级别;②代表的技术把所有传输的数据进行加密,可以代替telnet,可以为ftp提供一个安全的“通道”;③代表的协议让持有证书的Internet浏览器软件和WWW服务器之间构造安全通道传输数据,该协议运行在TCP/IP层之上,应用层之下。

A、①SSH②VPN③SSL B、①VPN②SSH③SSL

C、①VPN②SSL③SSH D、①SSL②VPN③SSH

【答案】B

【解析】1.VPN (Virtual Private Network)虚拟专用网络,在公用网络上建立专用网络,进行加密通讯。在企业网络中有广泛应用。VPN网关通过对数据包的加密和数据包目标地址的转换实现远程访问。VPN有多种分类方式,主要是按协议进行分类。VPN可通过服务器、硬件、软件等多种方式实现。

2.SSH为Secure Shell的缩写,由IETF的网络小组(Network Working Group)所制定;SSH为建立在应用层和传输层基础上的安全协议。SSH是目前较可靠,专为远程登录会话和其他网络服务提供安全性的协议。利用SSH协议可以有效防止远程管理过程中的信息泄露问题。

SSL (Secure Sockets Layer安全套接层),及其继任者传输层安全(Transport Layer Security,TLS)是为网络通信提供安全及数据完整性的一种安全协议。TLS与SSL在传输层(TCP/IP层之上,应用层之下)对网络连接进行加密。

综上,答案是B。

4.网络安全包含了网络信息的可用性、保密性、完整性和真实性。防范Dos攻击是提高(1)的措施,数字签名是保证(2)的措施。

(1) A、可用性B、保密性C、完整性。、真实性

(2) A、可用性B、保密性C、完整性。、真实性

【答案】A C

【解析】防范网络攻击是提高,保证系统可用,所以是第1小题是可用性。数据签名,按中级教材第二版P512页,应是保证完整性。数字签名理论上确实也涉及到真实性,但后续新的考试统一按最新的教材来,数字签名保证完整性。

5.( )不属于防病毒技术。

A、对文件进行校验 B、对可执行程序加密

C、保护引导区 D、系统监控,读写控制

【答案】B

【解析】答案B与防病毒无关,主要是信息安全方面的内容。