学过密码学的人对DES算法应该比较熟悉,DES算法是一种常见的分组加密算法。它是分组加密算法的典型代表,也是目前被广泛应用的对称加密算法。那么,DES算法的原理是什么,能够通过在线工具进行DES解密呢?下面本文对此进行相关介绍。

?

DES算法是对称算法吗

DES算法是对称加密算法,通信双方同时掌握一个密钥,加密解密都是由一个密钥完成的(即加密密钥等于解密密钥,加解密密钥可以相互推导出来)。双方通信前共同拟定一个密钥,不对第三方公开。

DES算法的基本原理

其入口参数有三个:key、data、mode。key为加密解密使用的密钥,data为加密解密的数据,mode为其工作模式。当模式为加密模式时,明文按照64位进行分组,形成明文组,key用于对数据加密,当模式为解密模式时,key用于对数据解密。实际运用中,密钥只用到了64位中的56位,这样才具有高的安全性。

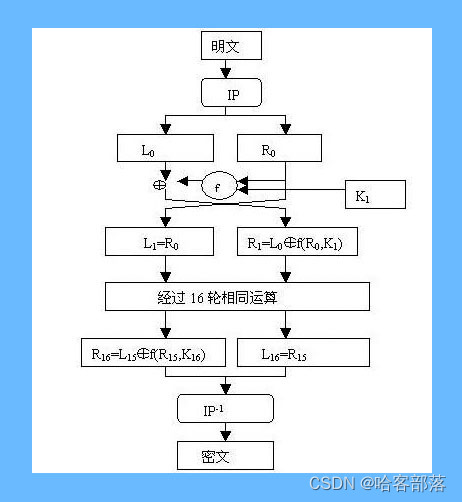

DES算法流程图

DES算法把64位的明文输入块变为64位的密文输出块,它所使用的密钥也是64位,整个算法的主流程图如下:

?

DES特点

DES算法具有极高安全性,除了用穷举搜索法对DES算法进行攻击外,还没有发现更有效的办法。而56位长的密钥的穷举空间为2^56,这意味着如果一台计算机的速度是每一秒钟检测一百万个密钥,则它搜索完全部密钥就需要将近2285年的时间,可见,这是难以实现的。然而,这并不等于说DES是不可破解的。而实际上,随着硬件技术和Internet的发展,其解密的可能性越来越大,而且,所需要的时间越来越少。使用经过特殊设计的硬件并行处理要几个小时。

DES算法的优点和缺点

1、优点:简单,容易实现,运行效率高。

2、缺点:容易被暴力破解,密钥难管理,不好分配(密钥交换问题--如何安全的将密钥传输给解密方),无签名认证功能。

能否通过在线网站工具进行DES解密?

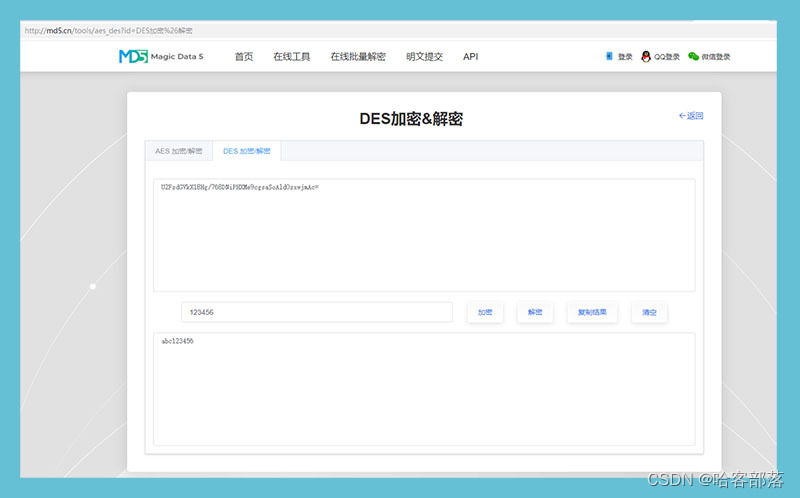

我们在网上可以看到很多网站声称提供在线DES加密解密,可以快速对文本域中的字符串进行加密与解密处理。为此,我们可以进行一些测试,看看能够通过在线网站对DES进行解密。

测试站点:md5.cn

?

1、打开这个测试网站后登录账号,然后找到【在线工具】-【DES加密&解密】,接着在输入框中输入需要解密的密文:

U2FsdGVkX18Hg/768DNiPHXMe9cgsaSoAld0sxwjmAc=

2、这时候,还要输入密钥123456,然后点击解密,然后再下方就出现了解密的结果:abc123456

这个网站可以用来对md5、sha1、DES等全球通用公开的加密算法进行反向查询,通过穷举字符组合的方式,创建了明文密文对应查询数据库,查询成功率高,大家可以任意测试。

DES算法是一种将64位(8字节)明文加密成64比特密文的对称加密算法,它的基本原理如上所述。DES算法具有较高的安全性,不容易被解密,除了用穷举搜索法对其进行解密,没有发现更有效的方法。通过以上DES在线解密网站,有一定的几率可以成功解密DES。

相关文章:

DES加密算法安全吗,有哪些优点和缺点?_哈客部落的博客-CSDN博客_des算法安全性在密码学中,DES算法是一种常见的分组加密算法,它是应用最为广泛的对称加密算法。加密算法有很多种,DES算法只是其中的一种,那么DES加密算法安全吗?DES加密算法有哪些优点和缺点?下面本文将对这些问题进行分析讲解,希望能够帮助大家进一步了解DES加密算法。...https://blog.csdn.net/m0_69916115/article/details/126628572盘点渗透测试常用工具,新手收藏少走弯路_哈客部落的博客-CSDN博客一般渗透测试员,也称为安全专家,他们主要是对客户的网络或系统进行模拟攻击以发现漏洞。目标是展示恶意攻击者可能在何处,以及如何利用目标网络,在真正的攻击发生之前减轻威胁。

https://blog.csdn.net/m0_69916115/article/details/126546916