аХЯЂАВШЋИХФю:

МгНтУмЕФзЈвЕЪѕгя

| УїЮФвВНаУїТы( plaintext ) | ЙЋдП( public key ) |

| УмЮФ( ciphertext )?? | ЫНдП( private key ) |

| ЫуЗЈ( algorithm ) | Ъ§зжЧЉУћ( digital signature ) |

| УмдП(key ) | жЄЪщ ( certificate ) |

| МгУм(encryption ) | PKI ( Public Key Infrastructure ) |

| НтУм( decryption ) | HASHгыHMAC |

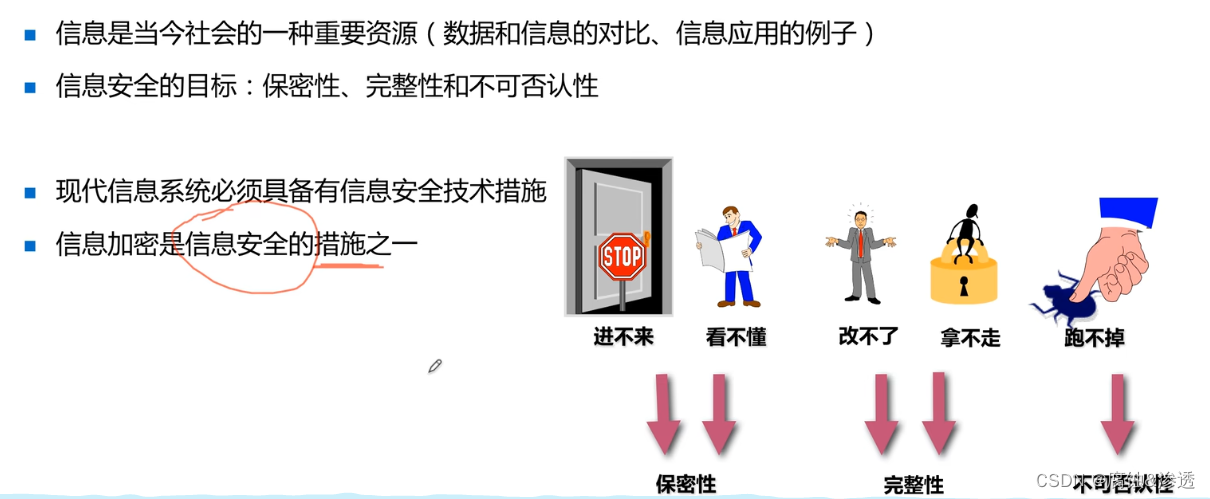

ЗЂеЙШ§ИіНзЖЮ:

- ЙХЕфУмТыбЇ:ЛњаЕ,БЃУмЫуЗЈ

- ЕчзгЕФ,Ъ§ОнЕФАВШЋЛљгкУмдПЖјВЛЪЧЫуЗЈЕФМгУм

- ЙЋдПУмТыЪЙЕУЗЂЫЭЖЫКЭНгЪеЖЫЮоУмдПДЋЪфЕФБЃУмЭЈаХГЩЮЊПЩФм

МгНтУмВйзї:

МгУмЫМЯы:

- жУЛЛ:АДееЙцдђИФБфФкШнЕФХХСаЫГађ

- вЦЮЛ:ДђТвзжФИЕФХХСаЫГађ

- вЦЮЛКЭжУЛЛЖМЪЧПЩФцЕФВйзї,ШнвзЛжИДаХЯЂ

- вЦЮЛЁЂжУЛЛгІгУгкЯжДњУмТыЫуЗЈжа

- МгУмЕФЪЕЯж,ВЛжЛЪЧвРРЕвдЩЯетаЉЛљБОЕФЫМЯы,ЭЌЪБвВвРРЕгкКмЖрЧЩУюЕФЩшМЦЁЃ

- ШчОќЪТгІгУжаЕФМгУмЕчБЈ,Г§СЫЪЙгУАВШЋадКмИпЕФБрТыЙцдђвдЭт,НтУмЛЙЩцМАЕНЪеЗЂБЈЮФЫЋЗНЕФдМЖЈ

БрТыЙцдђ:

ASCIIТыЁЂBASE64БрТыЁЂBASE58БрТы:дк64ЛљДЁЩЯЩОГ§6ИізжЗћ

УмТыЩшМЦЕФЛљБОЙЋРэКЭЧАЬсЪЧЫуЗЈЙЋПЊЯЕЭГЕФАВШЋадНівРРЕгыУмдПЕФБЃУмад

МгУмЫуЗЈЗжРр:

- ЖдГЦУмдПУмТыЫуЗЈ(гжГЦЫНгаУмдПЫуЗЈ)

- ЗЧЖдГЦУмдПУмТыЫуЗЈ(гжГЦЙЋдПУмТыЫуЗЈ)

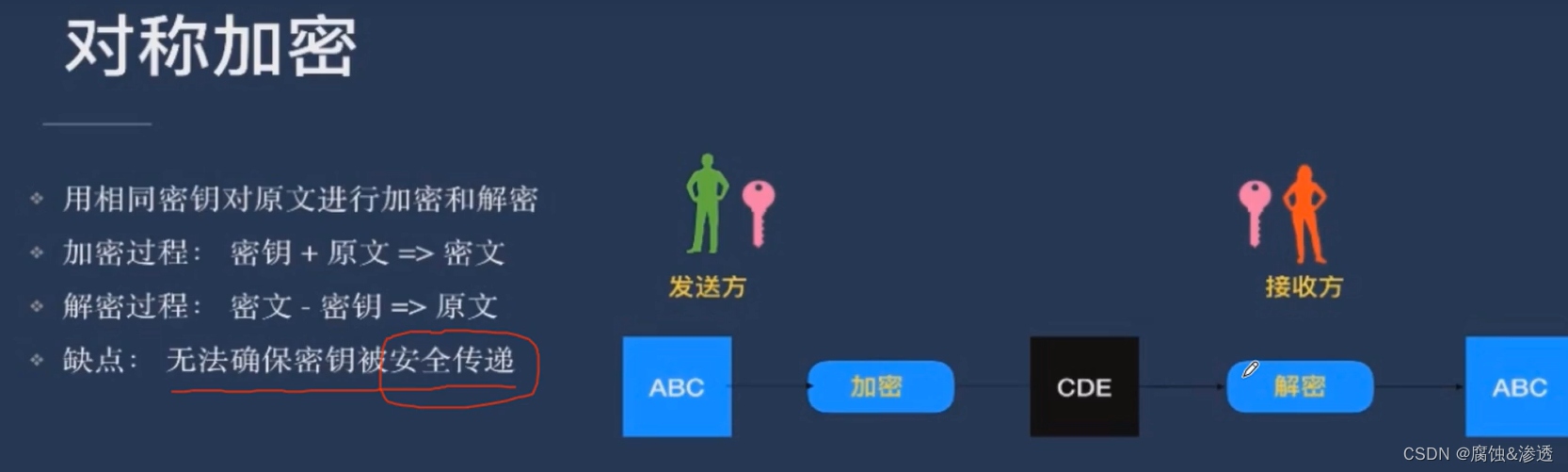

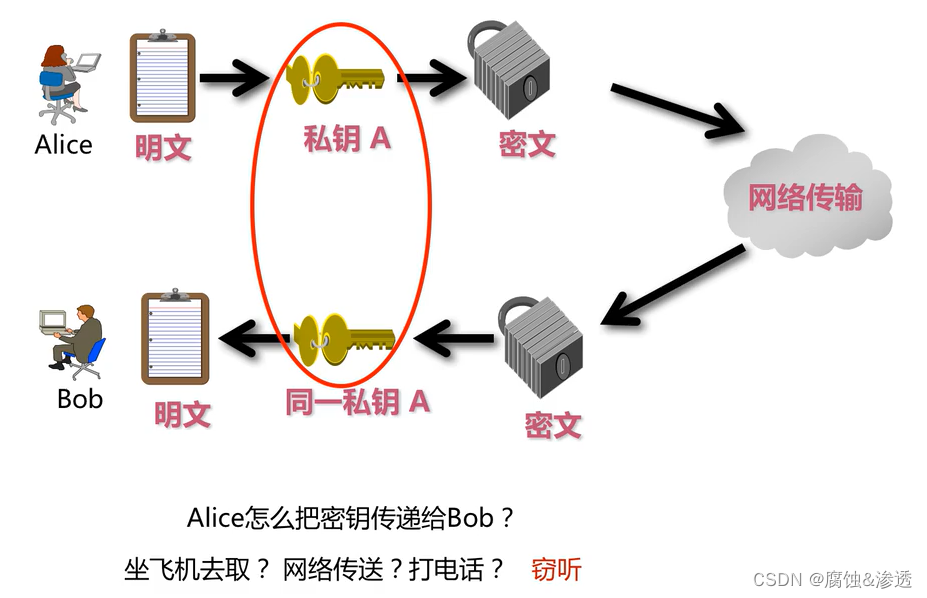

ЖдГЦМгУм(ЫНдПМгУм):ЪЙгУЭЌвЛИіУмдПНјааМгУмКЭНтУмЁЂАќРЈДЋЭГУмТыМгУмЁЂЫНдПЫуЗЈМгУм

гХЪЦ:МгНтУмЫйЖШПь,УмЮФЪЧНєДеЕФ,АВШЋЁЃ

ШБЕуЉUУмдПЗжЗЂЁЂУмдПДцДЂКЭЙмРэЁЃШБЗІЖдЪ§зжЧЉУћ/ВЛПЩЗёШЯЕФжЇГжЁЃ

Й§ГЬ:

жјУћМгУмЫуЗЈ:

- DES:ЬЋЖЬ,ПЩвдБЉСІЦЦНт,НтУмЫйЖШПь

- 3DES:ГЄ,ВЛПЩБЉСІЦЦНт,ЫйЖШТ§ВЛЪЪКЯвєЦЕ

- AES:РЉеЙад,ШэгВМўдЫаааЇТЪИп,ПЩгУгкЮоЯп/гявєЪгЦЕМгУм

- RCЯЕСа( RC2ЁЂRC4ЁЂRC5 ):УцЯђbitВйзї,СїФЃЪНМгУм,ЫйЖШПь,гВМўвЊЧѓЕЭ,ЪЪКЯЧсСПЕФ

- IDEA:ШэМўЪЕЯжБШDESПьСНБЖ

- Blowfish:ЧсСПМЖ,ДцДЂПеМфВЛЕН5K,ЪЪгУУмдПВЛГЃИФБфЕФМгУм

- SM1/SM2:ЕчзгеўЮёМгУм,ВЛдЪаэГіПк

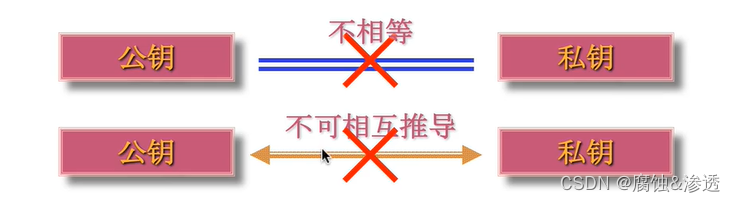

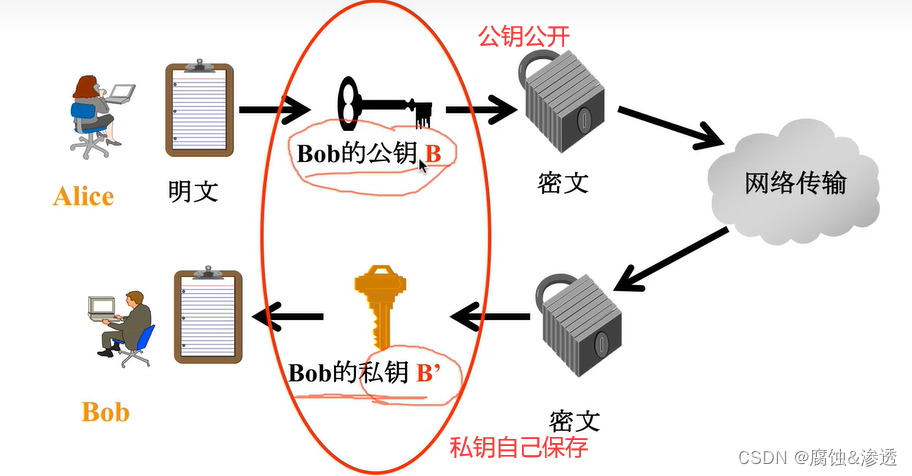

ЗЧЖдГЦМгУмММЪѕ(ЙЋдПМгУмММЪѕ):ЪБМфЭэ,ЙЋдПМгУмЪЙгУСНИіУмдП,вЛИіУмдПгУгкМгУмаХЯЂ,СэвЛИіУмдПгУгкНтУмаХЯЂЁЃЙЋдПМгУмЫНдПНт,ЫНдПМгУмЙЋдПНтЁЃ

ЬиЕу:

- ЫНдПашвЊАВШЋБЃДц(ВЛЭЈЙ§ЭјТчДЋЫЭ)

- ЙЋдПЙЋПЊ

- МгУмЫйЖШТ§УмЮФЗЧНєДе

- ПЩвдгыЖдГЦМгУмЯрНсКЯ

Й§ГЬ:

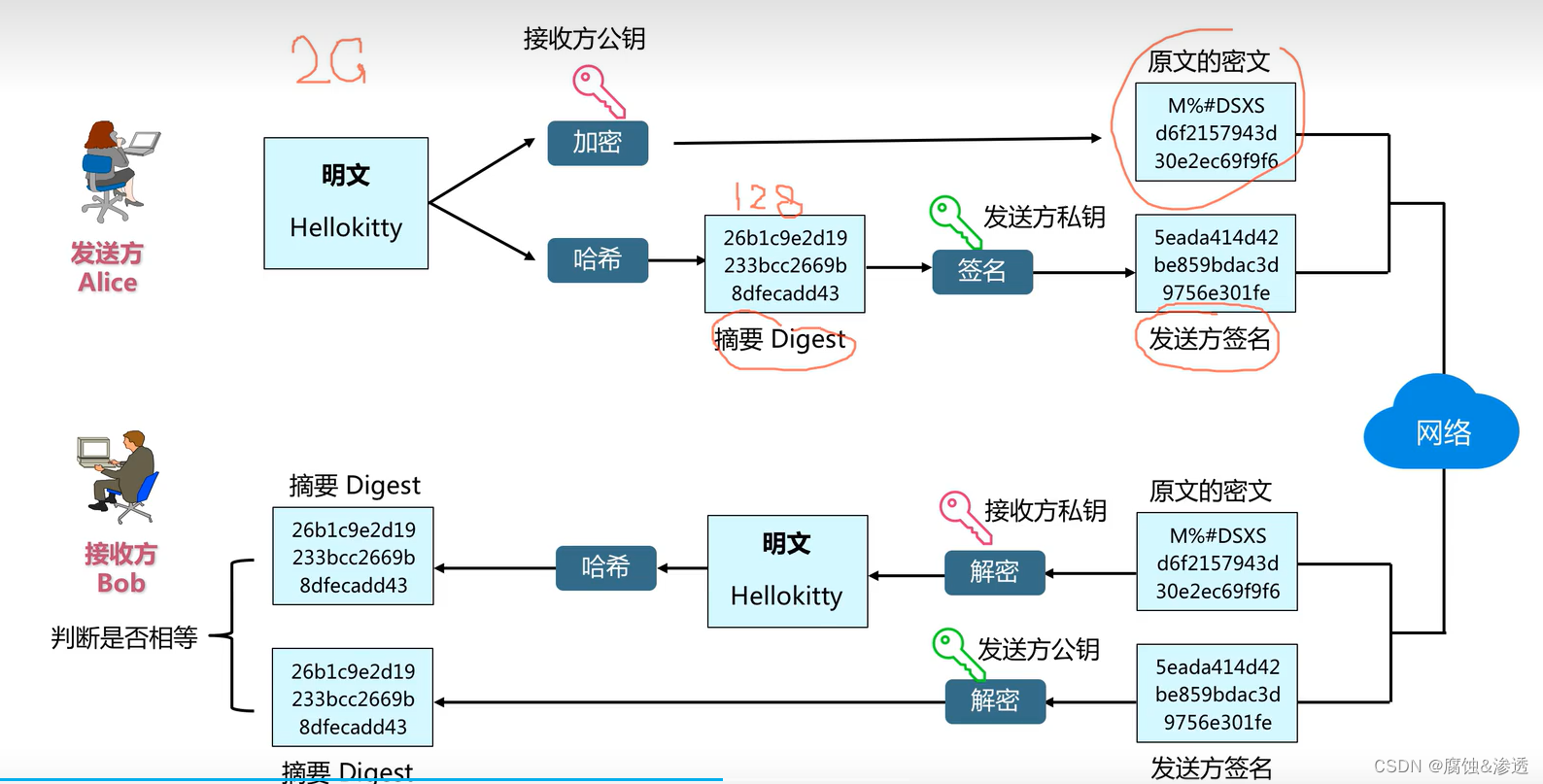

Ш§жжгУЭО:

- МгУм/НтУм

- Ъ§зжЧЉУћЁУЗЂЫЭЗНгУздМКЕФЫНдПЧЉЪ№БЈЮФ,НгЪеЗНгУЖдЗНЕФЙЋдПбщжЄЖдЗНЕФЧЉУћ

- УмдПНЛЛЛЁУЫЋЗНаЩЬЛсЛАУмдП

ЗЧЖдГЦМгУмЫуЗЈ:

- RSA:МгУмЁЂжївЊЪЧЪ§зжЧЉУћЁЂУмдПНЛЛЛ(МгУмЩЂСаЁЂУмдП)

- DSAЁЂECCЁЂelgamalЁЂЭждВЧњЯпМгУмЁЂЪ§зжЧЉУћЫуЗЈЕШ

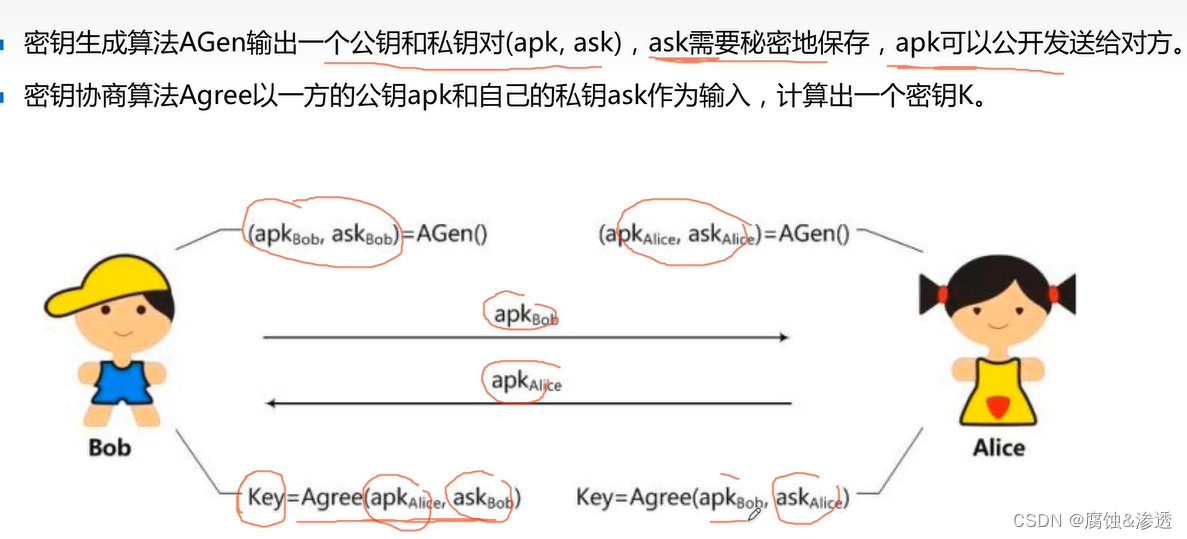

- DH(Diffie-Hellman ):НтОіСЫУмдПЕФНЛЛЛ

Ъ§зжЧЉУћ:

Ъ§зжЧЉУћЙ§ГЬ:гУздМКЫНдПМгУм,ЖдЗНгУздМКЙЋдПНтГіРД,ЭъГЩЪ§зжЧЉУћ

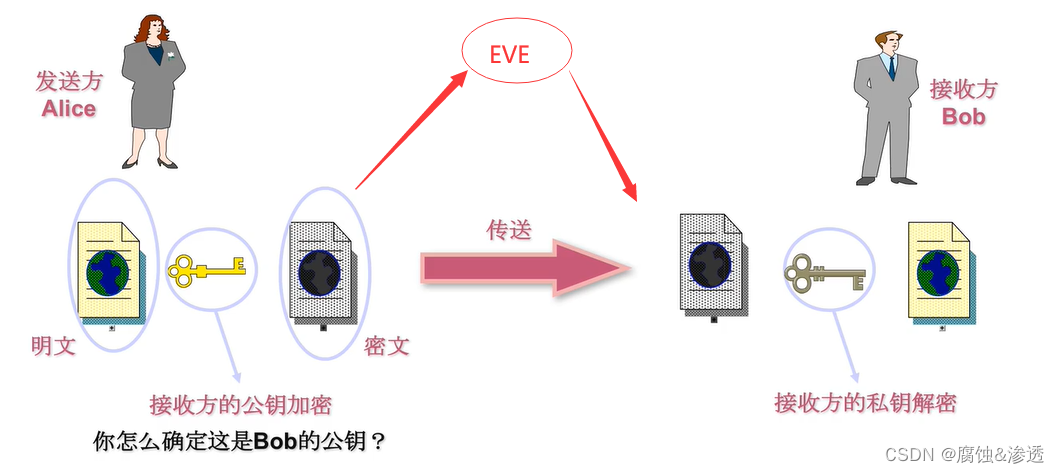

Ъ§зжжЄЪщгыCA

ЮЪЬт:ШчКЮЗРжЙЙЋдПБЛEVEРћгУ

Ъ§зжжЄЪщ:РрЫЦЩэЗнжЄ,жЄУїЪЧЫЕФЙЋдПЁЃ

CA:ЕчзгЩЬЮёШЯжЄЪкШЈЛњЙЙ,ЯрЕБгкЙЋАВ

?

ЙўЯЃКЭHMAC

ЙўЯЃhash(ЩЂСаКЏЪ§):гаMD5ЁЂSHA

Hash: online hash value calculator (fileformat.info)

ЬиЕу:

- НЋвЛЖЮЪ§Он(ШЮвтГЄЖШ)ОЙ§вЛЕРМЦЫу,зЊЛЛЮЊвЛЖЮЖЈГЄЕФЪ§Он

- ВЛПЩФцад(ЕЅЯђ):МИКѕЮоЗЈЭЈЙ§HashНсЙћЭЦЕМГідЮФ,МДЮоЗЈЭЈЙ§xЕФHashжЕЭЦЕМГіx

- ЮоХізВад:МИКѕУЛгаПЩФмевЕНвЛИіy,ЪЙЕУyЕФHashжЕЕШгкxЕФHashжЕ

- бЉБРаЇгІ:ЪфШыЧсЮЂБфЛЏ,HashЪфГіжЕВњЩњОоДѓБфЛЏ

гУЭО:

- ЮФМўЕФЭъећад

- ЗўЮёЦїжаБЃДцгУЛЇЕФУмТы

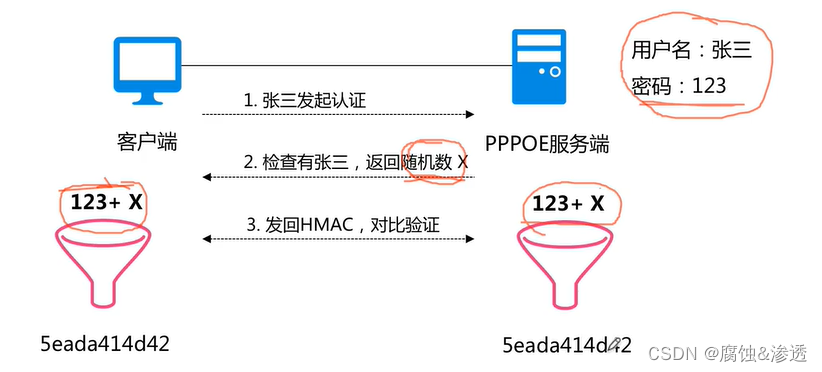

HMAC

діМгвЛИіkeyзіЙўЯЃЁЃHMAC = Hash (ЮФМў+key)

ашвЊЫЋЗНдЄЯШжЊЕРетИіkey

HMAC:ЯћГ§жаМфШЫЙЅЛї,дДШЯжЄ+ЭъећадаЃбщ(Ъ§зжЧЉУћвВФмЪЕЯж)

?

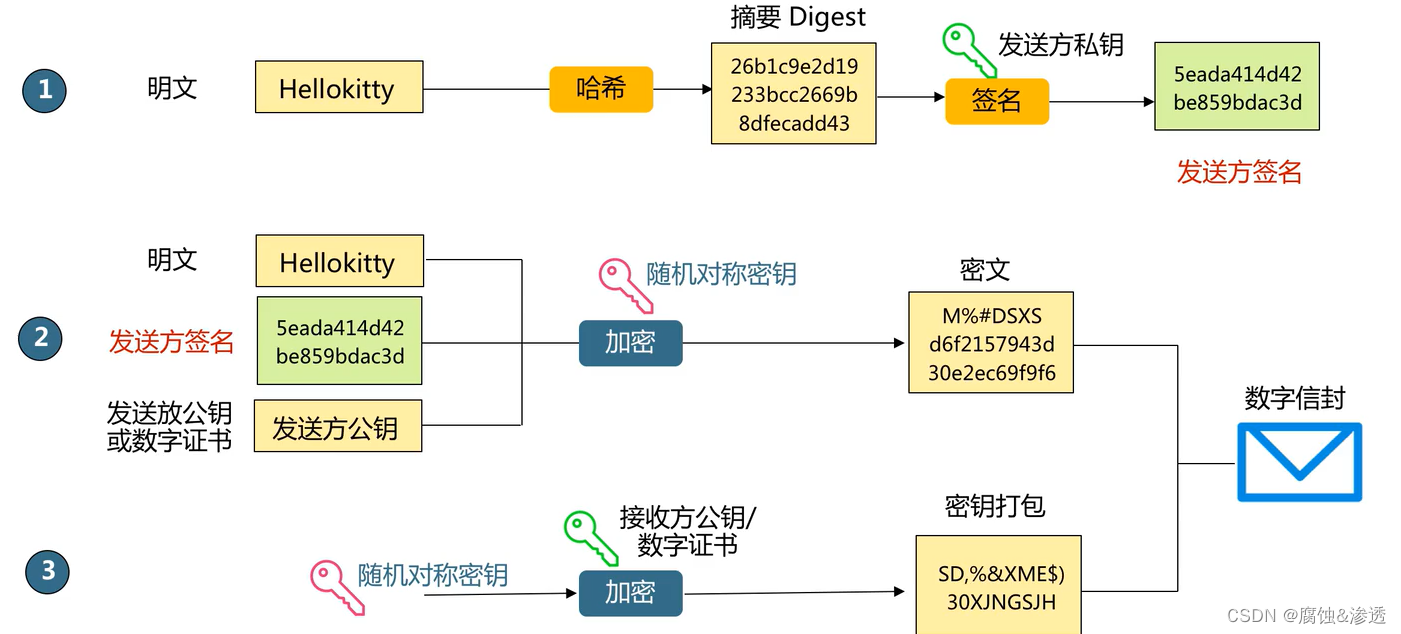

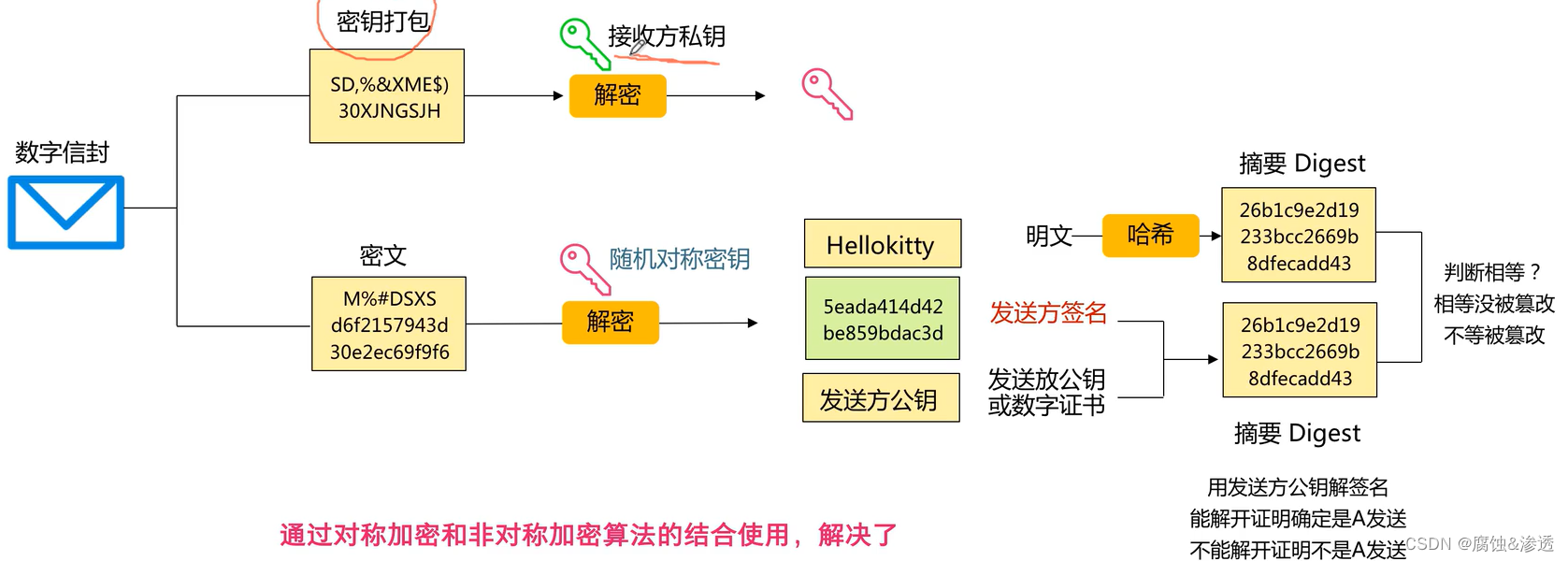

ЖдГЦгыЗЧЖдГЦМгУмЕФНсКЯЪЙгУ:

ЖдГЦМгУмЫуЗЈШБЕу:УмдПЗжЗЂЁЂУмдПДцДЂКЭЙмРэЁЃШБЗІЖдЪ§зжЧЉУћЕФжЇГжЁЃ

ЗЧЖдГЦМгУмЫуЗЈ:ШБЕуМгУмЫйЖШТ§,УїЮФНєУмЁЃгХЕужЇГжЪ§зжЧЉУћ,ЮоашЫНдПДЋЫЭЁЃ

НсКЯдРэ:ЖдГЦМгУмЫуЗЈЖдДѓЮФМўНјааМгУм,ЗЧЖдГЦМгУмЫуЗЈЖдУмдПМгУм

змНс: