Ŀ¼

һ Docker���ݾ�����

Docker���ݾ�����

ΪʲôҪ�����ݾ�

- docker�ֲ��ļ�ϵͳ

- ���ܲ�

- ����������������ͬ

docker���ݾ�

- mount��������,�ƿ��ֲ��ļ�ϵͳ

- ����������������ͬ,����ɾ������Ȼ����

- ���ޱ��ش���,����������Ǩ��

docker�ṩ�����־�:

- bind mount

- docker managed volume

1.bind mount

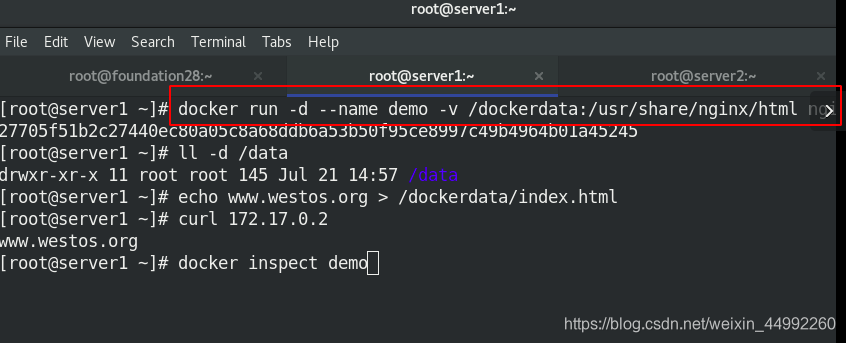

�ǽ������ϵ�Ŀ¼���ļ�mount�������

ʹ�� -v ѡ��ָ��·��,��ʽ <host path>:<container path>

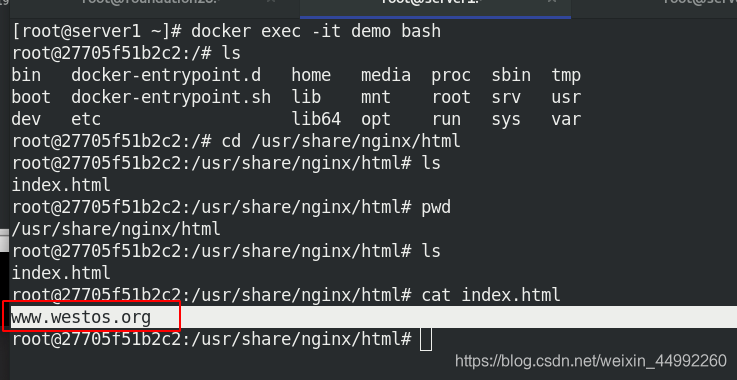

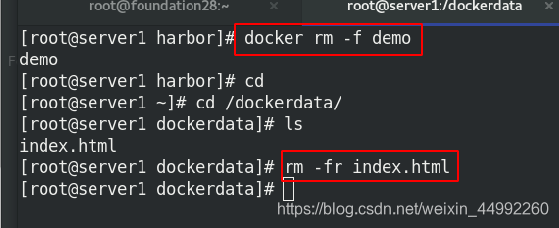

��������鿴�Ƿ��/dockerdata������ļ�һ��

��������鿴�Ƿ��/dockerdata������ļ�һ��

ɾ������demo��֮ǰ�����ݾ�

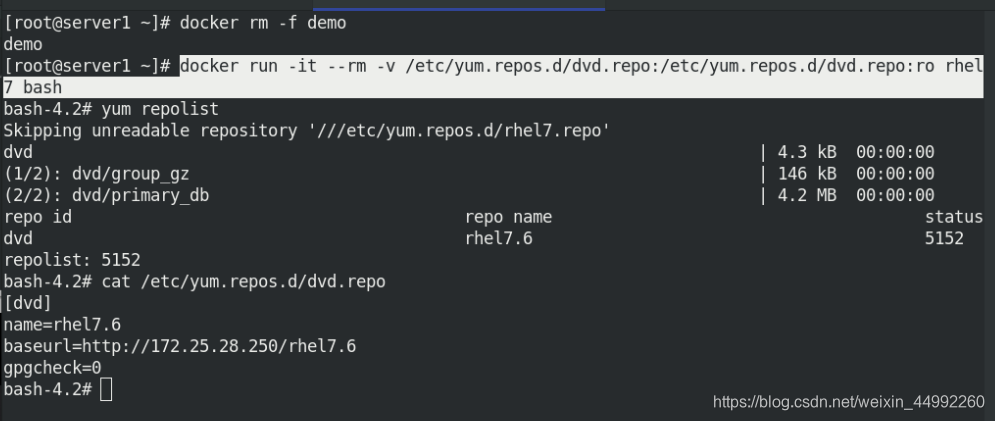

����su����server1��dvd.repo��������,������������cat�����ļ�

bind mount Ĭ��Ȩ���Ƕ�дrw,�����ڹ���ʱָ��ֻ��ro��

-vѡ��ָ����·��,���������,����ʱ���Զ�������

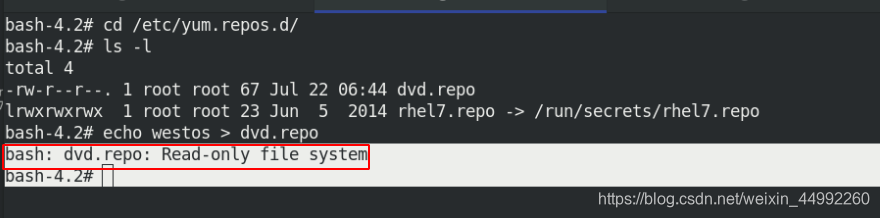

Ȩ��Ϊro,���в���w

Ȩ��Ϊro,���в���w

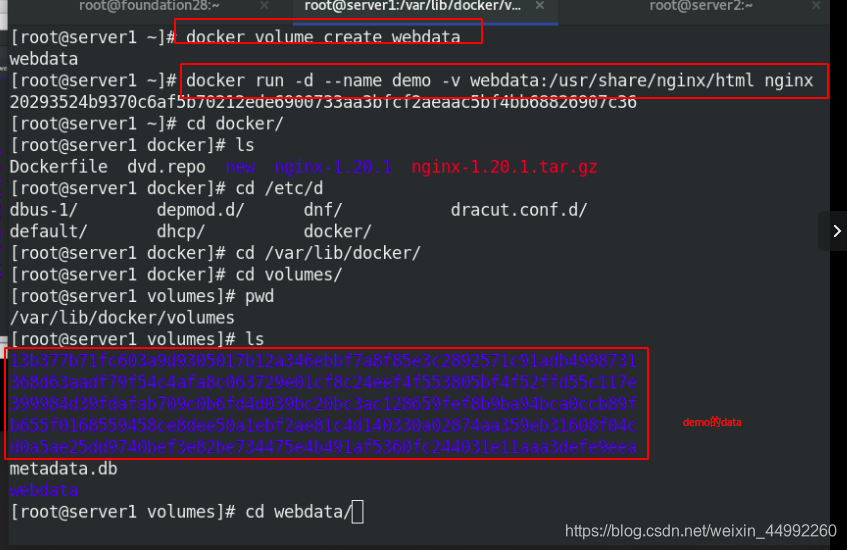

2.docker managed volume

bind mount����ָ��host�������ļ�ϵͳ·��,��������ֲ�ԡ�

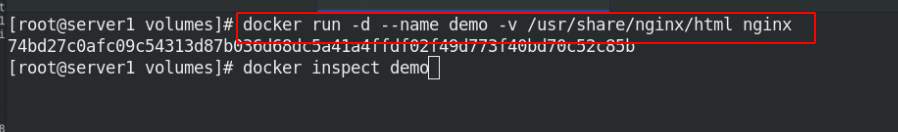

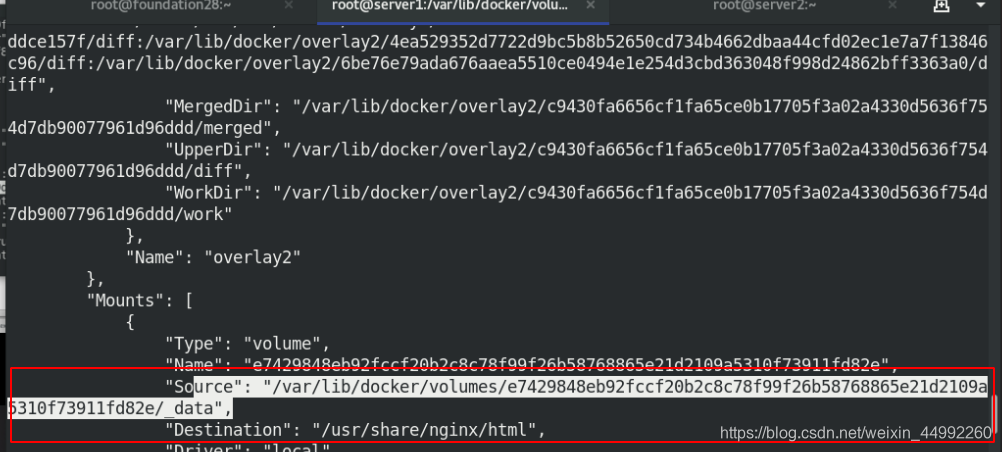

docker managed volume ����Ҫָ��mountԴ,docker�Զ�Ϊ�����������ݾ�Ŀ¼��

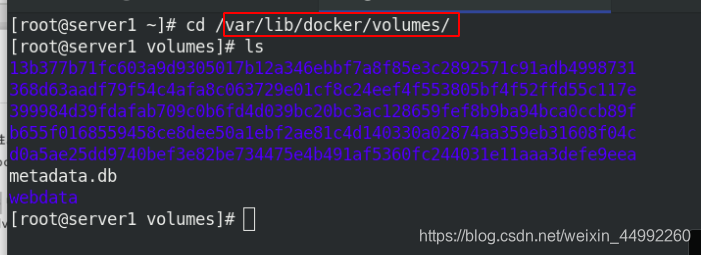

Ĭ�ϴ��������ݾ�Ŀ¼���� /var/lib/docker/volumes �С�

�������ʱָ�����������е�Ŀ¼,ԭ�����ݻᱻ���Ƶ�volume�С�

�������ݾ�webdata,�����ľ����Զ������� /var/lib/docker/volumes Ŀ¼��

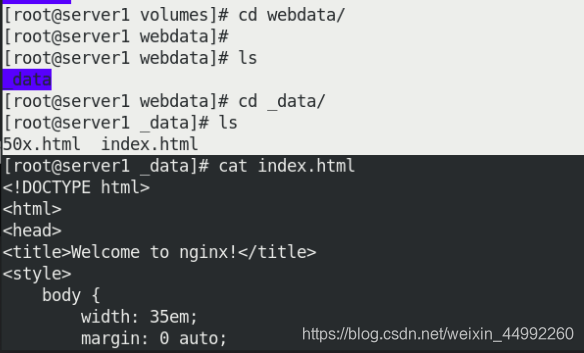

δ��ʱΪnginx��Ĭ�ϵ�½ҳ��

����Ҫָ��mountԴ,ֱ��Ĭ��Ϊ����������Ŀ¼

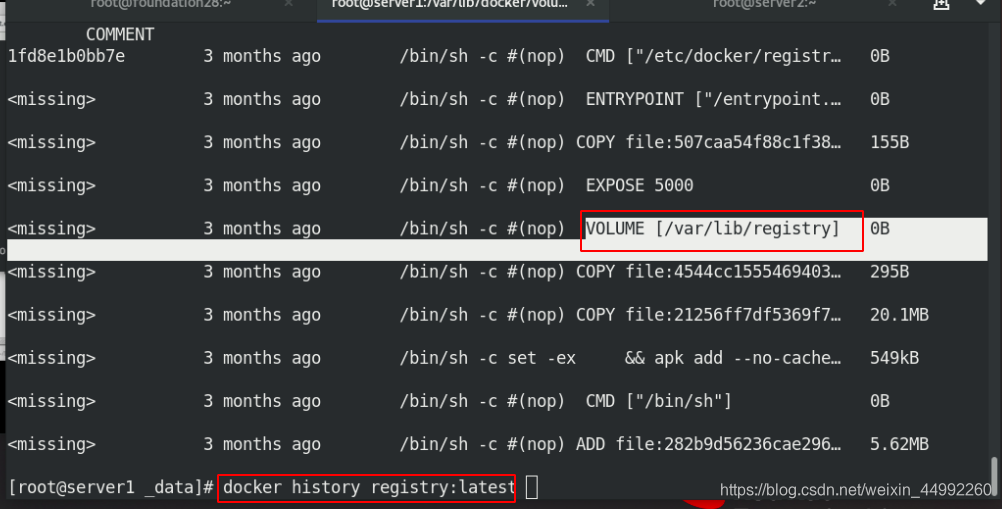

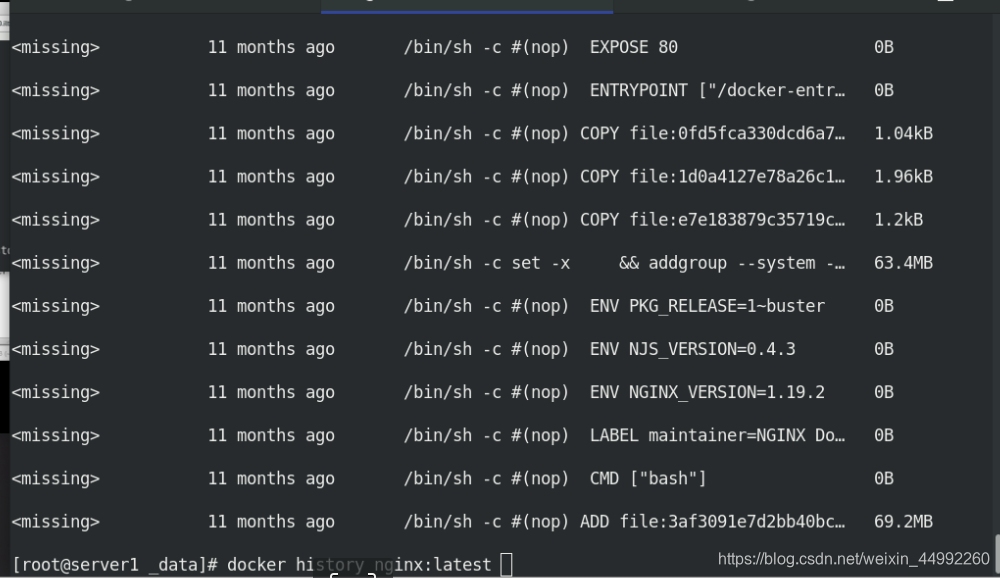

ijЩ�����ڹ����������趨�����ݾ�,nginx��,registry��

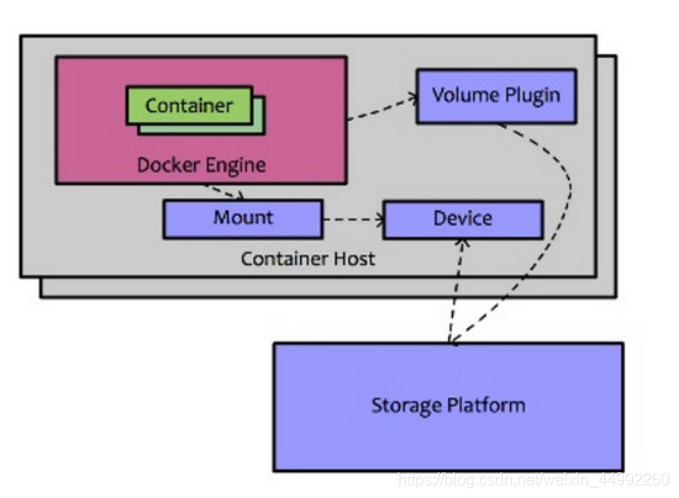

�� Docker�����

1.���

docker ��Ĭ��ʹ�õ���local���͵�����,ֻ�ܴ���������,��������volume����Ҫʹ�õ�����������,���Բ鿴��������:

https://docs.docker.com/engine/extend/legacy_plugins/#volume-plugins

docker�ٷ�ֻ�ṩ�˾������api,�����߿��Ը���ʵ�������ƾ����������

https://docs.docker.com/engine/extend/plugins_volume/#volume-plugin-protocol

(1)Docker Plugin ����Web Service�ķ���������ÿһ̨DockerHost�ϵ�,ͨ��HTTPЭ�鴫��RPC����JSON�������ͨ�š�

(2)Plugin��������ֹͣ,������Docker����,DockerDaemon������ȱʡ·���²���Unix Socket�ļ�,�Զ����ֿ��õIJ����

(3)���ͻ�����Daemon����,ʹ�ò���������ݾ�ʱ,Daemon���ں���ҵ������Ӧ�� socket�ļ�,�������Ӳ�������Ӧ��API����,���ս��Daemon�����Ĵ�����ɿͻ��˵�����

2.convoy�����ʵ��

֧���������з�ʽ:devicemapper��NFS��EBS

����ʵ��ʹ��nfs��ʽ��

��������:

https://github.com/rancher/convoy/releases/download/v0.5.0/

convoy.tar.gz

�����нڵ���ǰ����NFS�洢��

�ڷ����server1��server2�ͻ����ϰ�װNFS

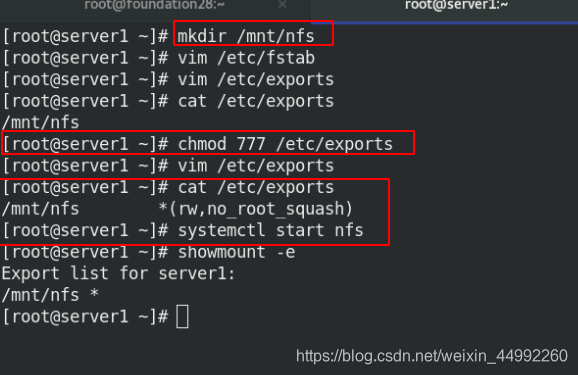

�����server1����/mnt/nfs(������Ŀ¼),�IJ���д/etc/exports,����nfs���鿴

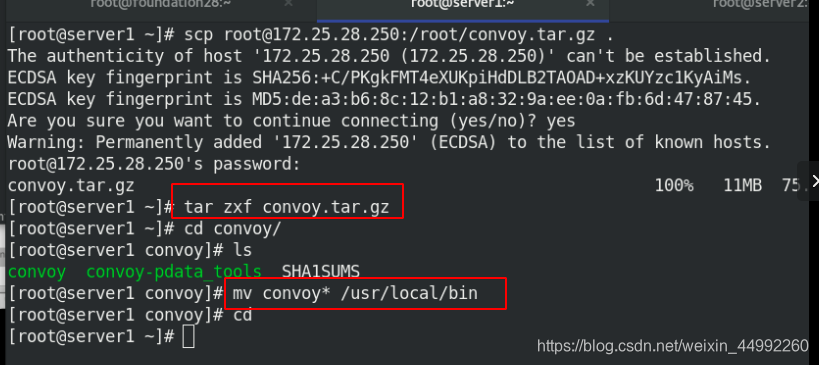

����convoy���,��ѹ��װ��

��convey�Ķ������ļ��ƶ���/usr/local/bin�±���ֱ�ӵ���

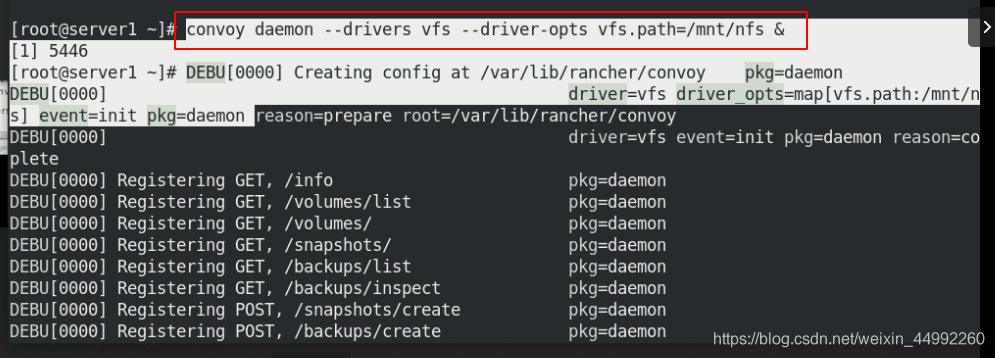

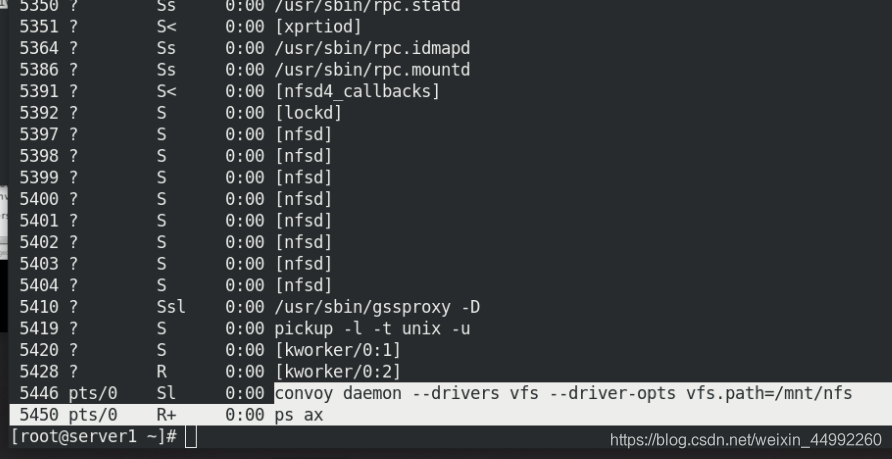

����convoy���,�����̨

�鿴����

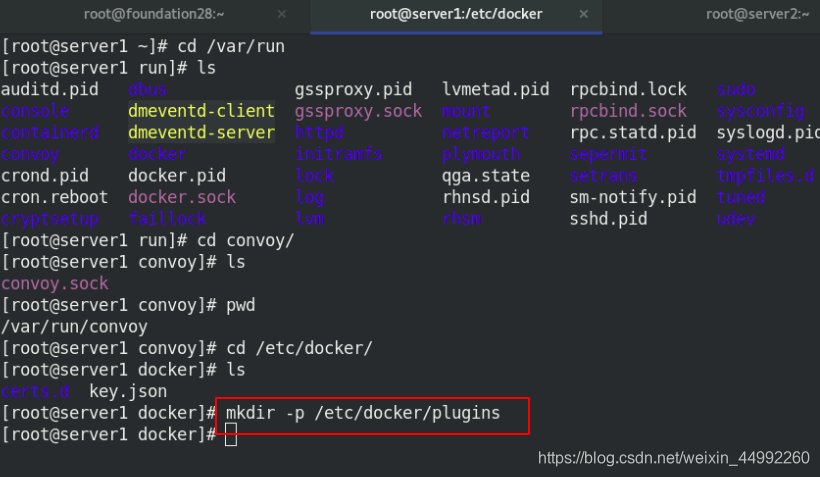

/etc/docker/plugins/ ���sock��·��

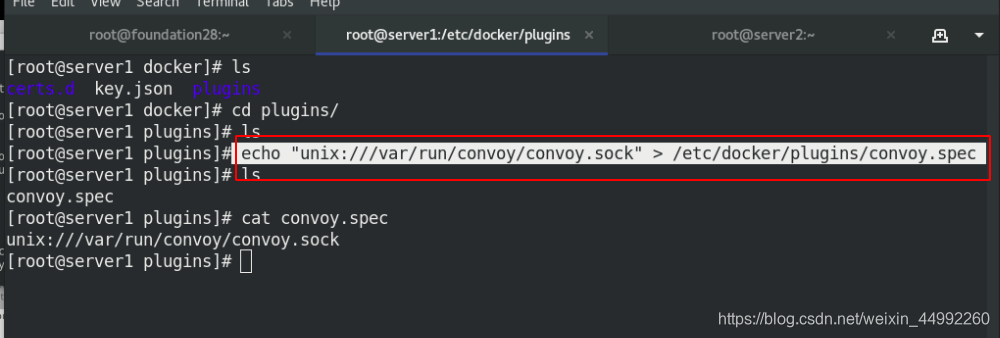

Ϊdocker����ָ��convoy��sock���ļ���/etc/docker/plugins/convoy.spec

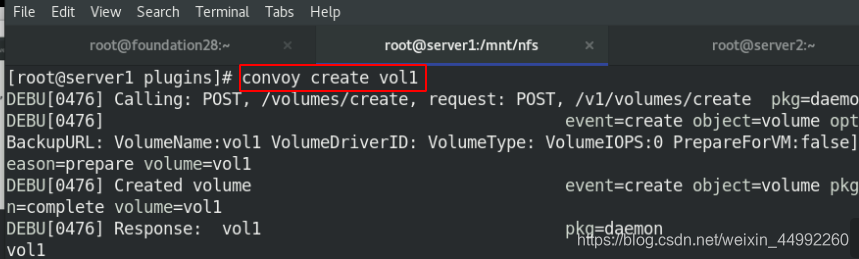

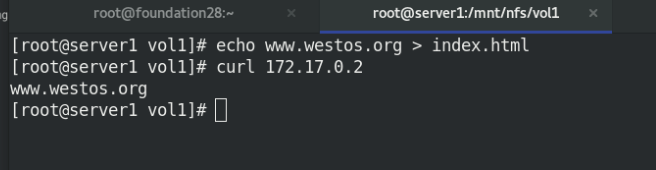

������vol1

������vol1

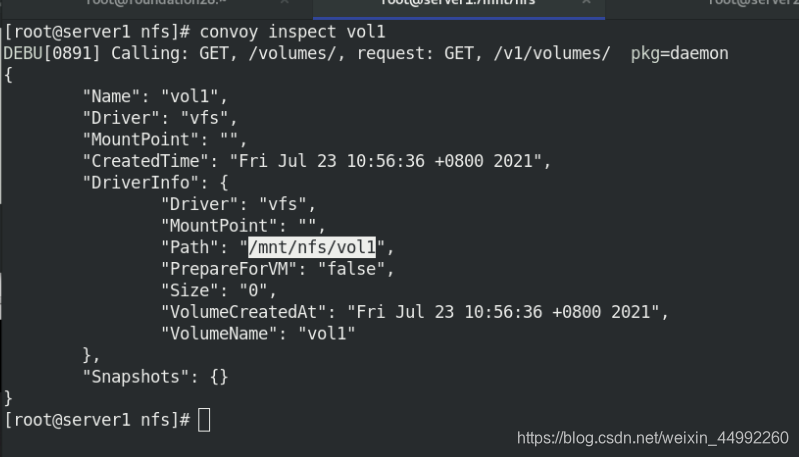

convoy list ���Կ���vol1,convoy inspect�鿴��ϸ��Ϣ

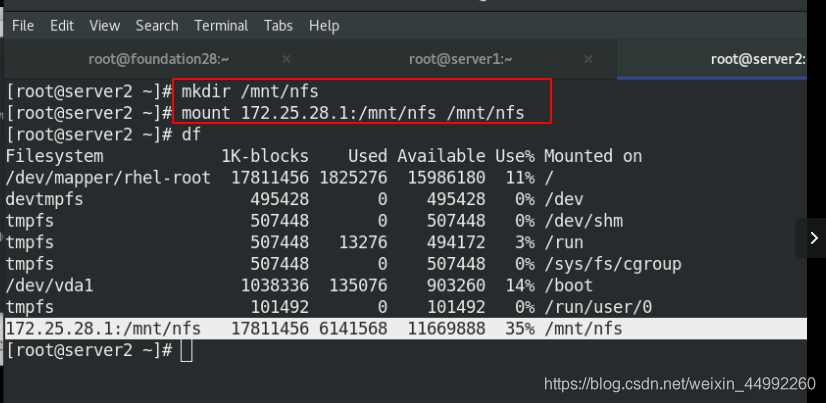

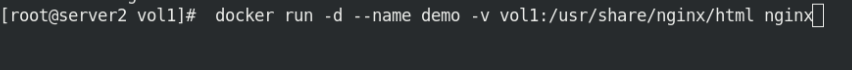

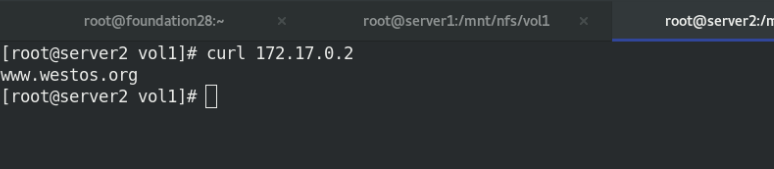

server2�IJ���ͬserver1

server2�IJ���ͬserver1

tar zxf convoy.tar.gz

cd convoy/

mv convoy* /usr/local/bin/

convoy daemon --drivers vfs --driver-opts vfs.path=/mnt/nfs &

ls /mnt/nfs/

mkdir -p /etc/docker/plugins/

echo "unix:///var/run/convoy/convoy.sock" > /etc/docker/plugins/convoy.spec

docker volume ls

����:

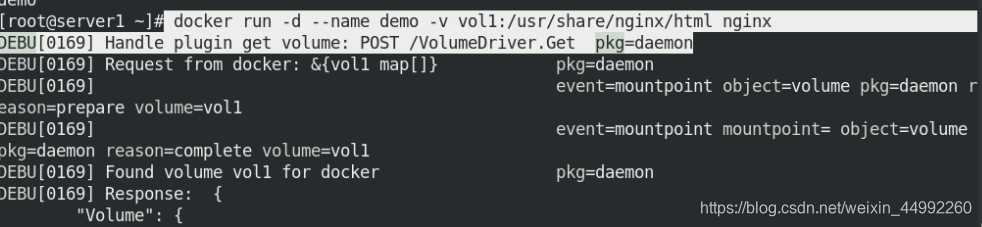

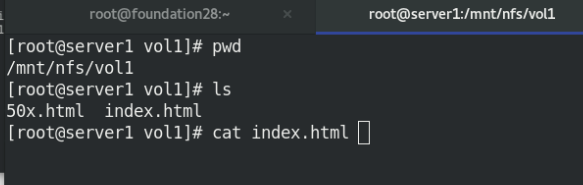

ʹ��vol1���ز���

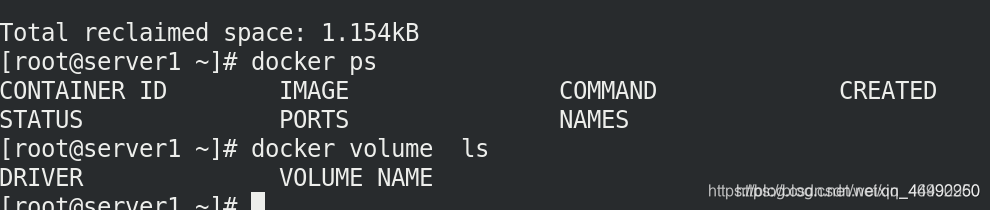

ɾ��:

ɾ��:

docker rm -f demo

convoy delete vol1

kill -9 5446

rm -f /etc/docker/plugins/*

ɾ��Ԫ����,��������

cd /var/lib/docker/volumes/

rm metadata.db

systemctl restart docker

docker volume ls

3.convoy�����������

convoy list ���

convoy delete ɾ����

convoy snapshot create ��������

convoy snapshot delete ɾ������

convoy backup create ��������

convoy create res1 --backup <url> ��ԭ����

�� ����Docker��ȫ

(1)Docker�����İ�ȫ��,�ܴ�̶���������Linuxϵͳ����,����Docker�İ�ȫ��ʱ,��Ҫ�������¼�������:

- Linux�ں˵������ռ�����ṩ���������밲ȫ

- Linux��������ƶ�������Դ�Ŀ���������ȫ��

- Linux�ں˵����������������IJ���Ȩ�ް�ȫ

- Docker����(�ر��Ƿ����)�����Ŀ������ԡ�

- ������ȫ��ǿ���ƶ�������ȫ�Ե�Ӱ�졣

(2)�����ռ����İ�ȫ

- ��docker run����һ������ʱ,Docker���ں�̨Ϊ��������һ�������������ռ䡣�����ռ��ṩ�������Ҳ��ֱ�ӵĸ��롣

- ���������ʽ���,ͨ��Linux namespace��ʵ�ֵĸ��벻����ô���ס�

- ����ֻ���������������ϵ�һ������Ľ���,��ô�������֮��ʹ�õľͻ���ͬһ���������IJ���ϵͳ�ںˡ�

- �� Linux �ں���,�кܶ���Դ�Ͷ����Dz��ܱ� Namespace ����,����:ʱ�䡣

(3)��������Դ���Ƶİ�ȫ

- ��docker run����һ������ʱ,Docker���ں�̨Ϊ��������һ�������Ŀ�������Լ��ϡ�

- Linux Cgroups�ṩ�˺ܶ����õ�����,ȷ�����������Թ�ƽ�ط����������ڴ桢CPU������IO����Դ��

- ȷ���������������ڵ���Դѹ������Ӱ�쵽��������ϵͳ����������,���ڷ�ֹ�ܾ�����(DDoS)����ز����١�

(4)�ں���������

- ��������(Capability)��Linux�ں�һ��ǿ�������,�����ṩϸ���ȵ�Ȩ���ʿ��ơ�

- �������,����������Ҫ�������ġ�rootȨ��,����ֻ��Ҫ�������������ɡ�

- Ĭ�������,Docker���á�������������,���á����蹦�ܡ�֮�������Ȩ�ޡ�

(5)Docker����˷���

- ʹ��Docker�����ĺ�����Docker�����,ȷ��ֻ�п��ŵ��û����ܷ��ʵ�Docker����

- ��������root�û�ӳ�䵽���������ϵķ�root�û�,��������������֮����Ȩ������������İ�ȫ���⡣

- ����Docker ������ڷ�rootȨ��������,���ð�ȫ�ɿ����ӽ���������ִ����Ҫ��ȨȨ�IJ�������Щ�ӽ���ֻ�������ض���Χ�ڽ��в�����

(6)������ȫ����

- ���ں�������GRSEC��PAX,�⽫���Ӹ���ı��������ʱ�İ�ȫ���;����ͨ����ַ������������������̽��ȡ����ø����Բ���ҪDocker�����κ����á�

- ʹ��һЩ����ǿ��ȫ���Ե�����ģ�塣

- �û������Զ�������ϸ�ķ��ʿ��ƻ��������ư�ȫ���ԡ�

- ���ļ�ϵͳ���ص������ڲ�ʱ,����ͨ������ֻ��ģʽ�����������ڵ�Ӧ��ͨ���ļ�ϵͳ�ƻ��ⲿ����,�ر���һЩϵͳ����״̬��ص�Ŀ¼��

�� ������Դ����

Linux Cgroups ��ȫ���� Linux Control Group��

- ������һ���������ܹ�ʹ�õ���Դ����,���� CPU���ڴ桢���̡���������ȵȡ�

- �Խ��̽������ȼ����á����,�Լ������̹���ͻָ��Ȳ�����

Linux Cgroups ���û���¶�����IJ����ӿ����ļ�ϵͳ��

- �����ļ���Ŀ¼�ķ�ʽ��֯�ڲ���ϵͳ�� /sys/fs/cgroup ·���¡�

- ִ�д�����鿴:mount -t cgroup

�� /sys/fs/cgroup �����кܶ����� cpuset��cpu�� memory ��������Ŀ¼,Ҳ����ϵͳ��

��ÿ����ϵͳ����,Ϊÿ����������һ��������(������һ����Ŀ¼)�� �������������Դ�ļ�������ʲôֵ,�Ϳ��û�ִ�� docker run

ʱ�IJ���ָ����

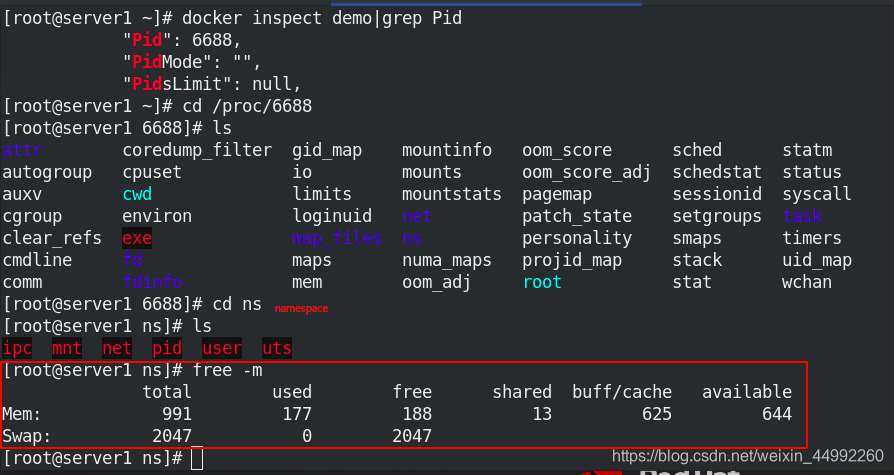

�鿴docker run����pid���÷�

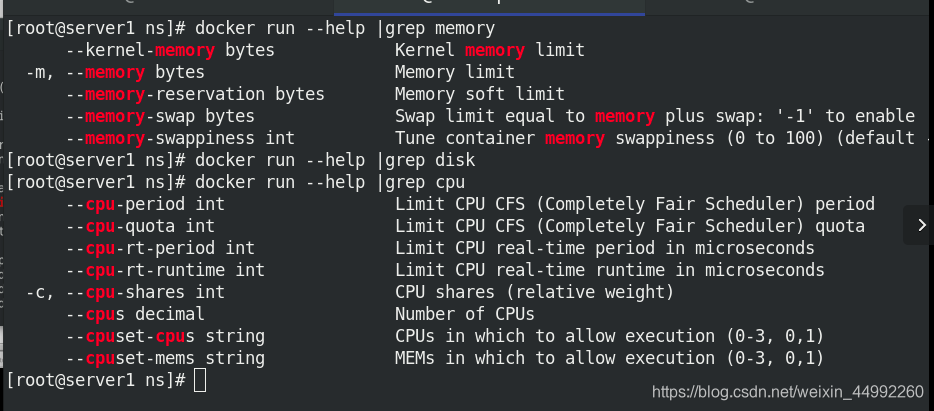

�鿴docker run�����ڴ����Ƶ��÷�

�鿴docker run�����ڴ����Ƶ��÷�

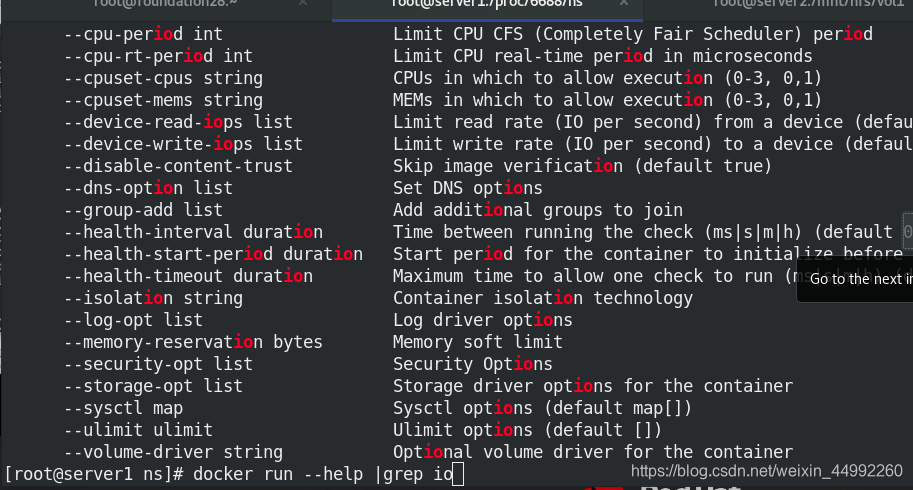

�鿴docker run����io���÷�

�鿴docker run����io���÷�

1.�ڴ�����

���������ڴ������������:�����ڴ��swap����������

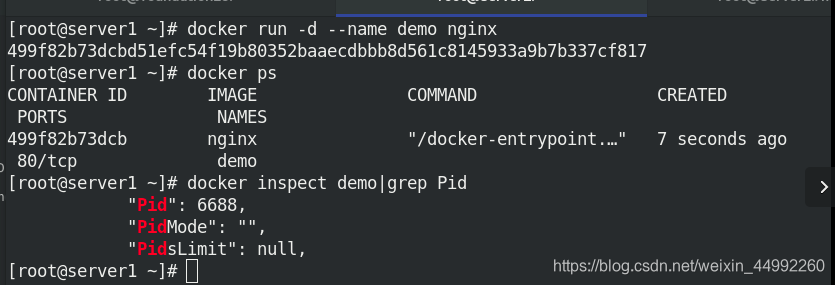

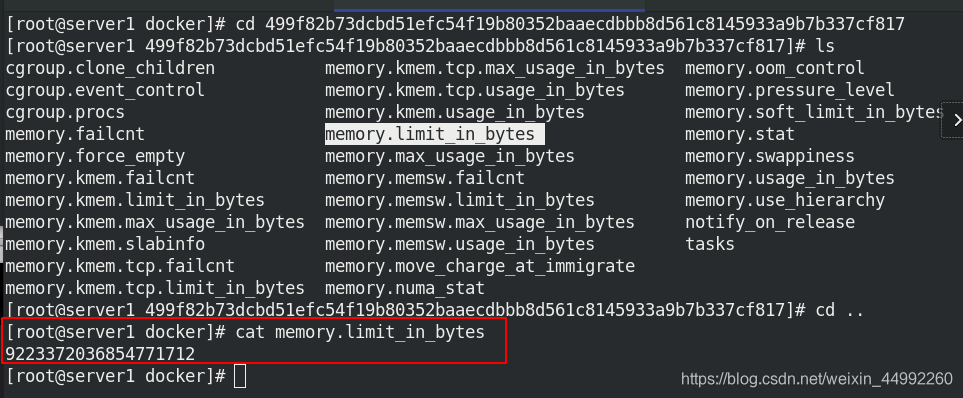

������������Ŀ¼,�鿴�ڴ�����,�뱾��һ��,��

������������Ŀ¼,�鿴�ڴ�����,�뱾��һ��,���̳б���������

��������Ŀ¼ /sys/fs/cgroup/memory/docker/

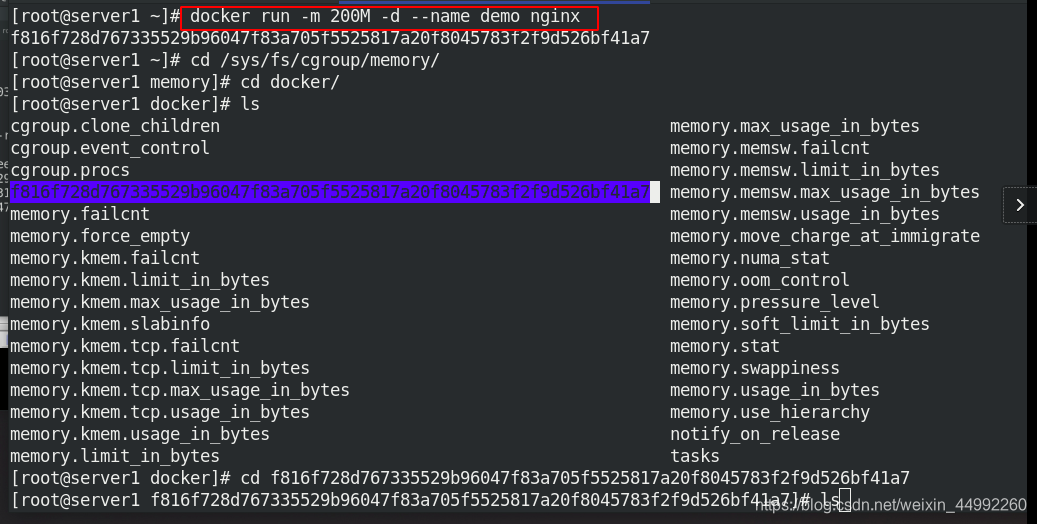

����demo�������ӽ���Ŀ¼,�鿴�ڴ��������

����demo�������ӽ���Ŀ¼,�鿴�ڴ��������

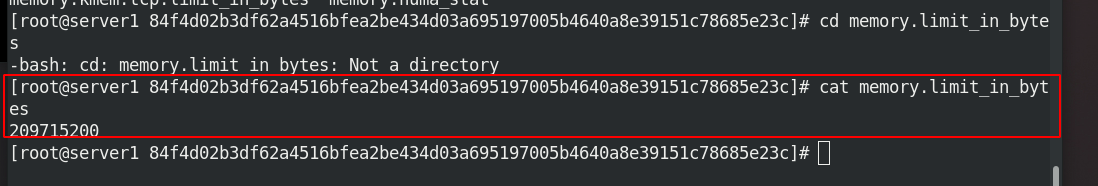

������������Ŀ¼,�鿴�����ļ�,�����ĺ��ڴ�Ϊ200M

������������Ŀ¼,�鿴�����ļ�,�����ĺ��ڴ�Ϊ200M

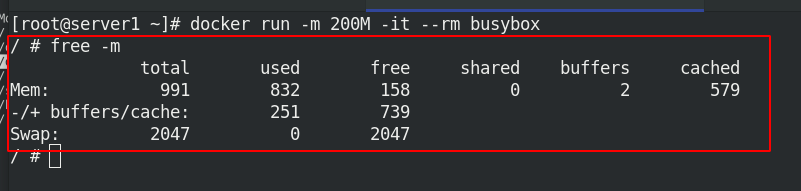

���������ڲ��鿴

���������ڲ��鿴

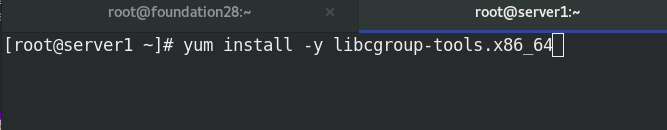

��װcgroup��������ģ��:libcgroup-tools.x86_64

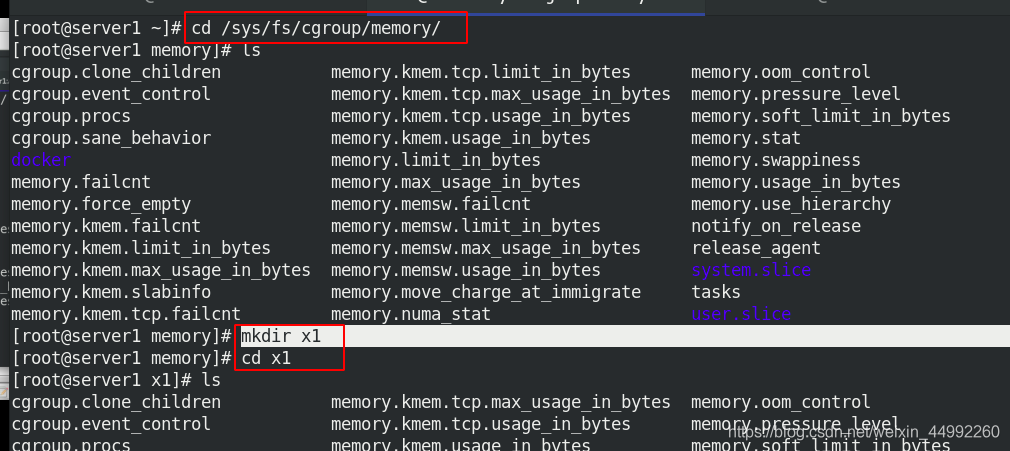

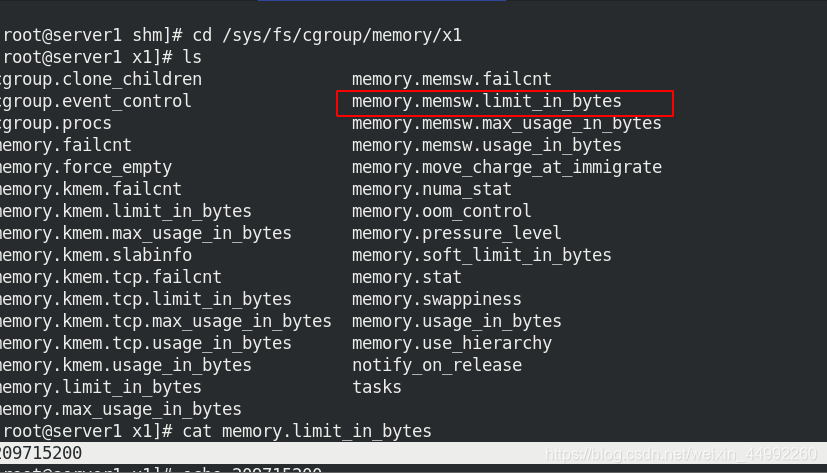

�����µ���Ŀx1������Ŀ¼,���Զ��̳������������ļ�

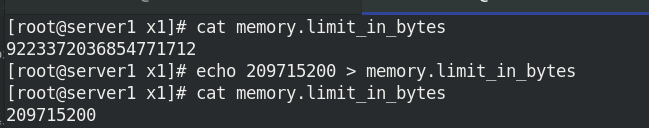

����x1�ڴ����Ϊ200M

����x1�ڴ����Ϊ200M

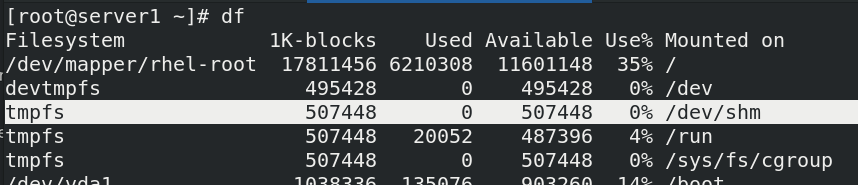

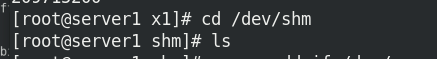

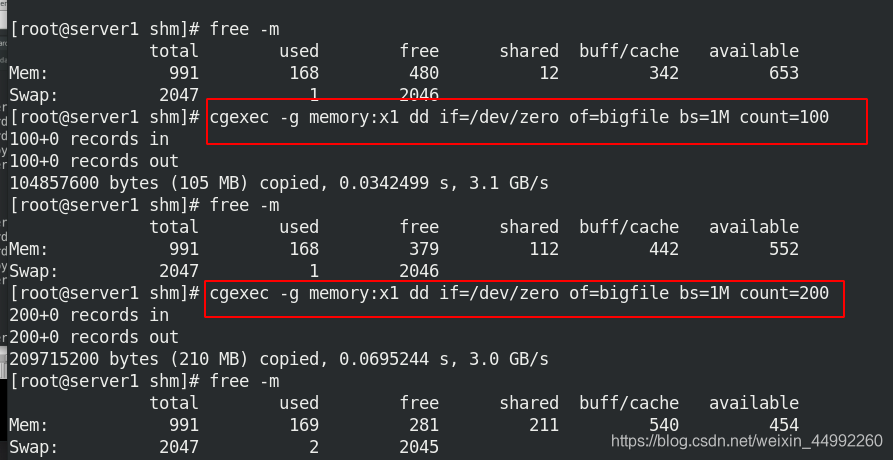

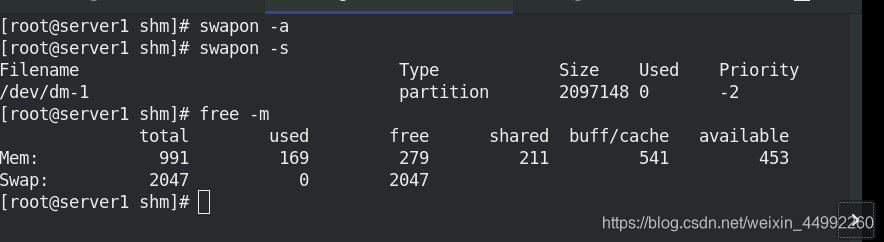

/dev/shm/ �ڴ��е�Ŀ¼,�ڴ�Ŀ¼/dev/shm/�д����ļ���ռ���ڴ�

temfs��ʱ�ļ�ϵͳ���Զ�����:�������ڴ��һ��

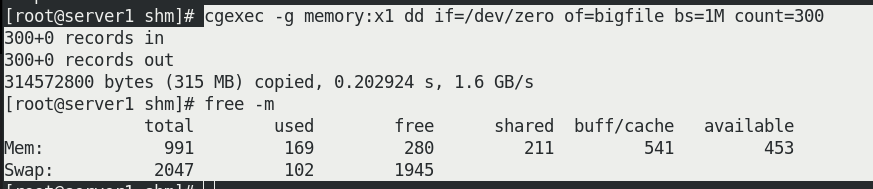

���ڴ泬�����Ƶ�200Mʱ,���ֿ����ڴ治��!!

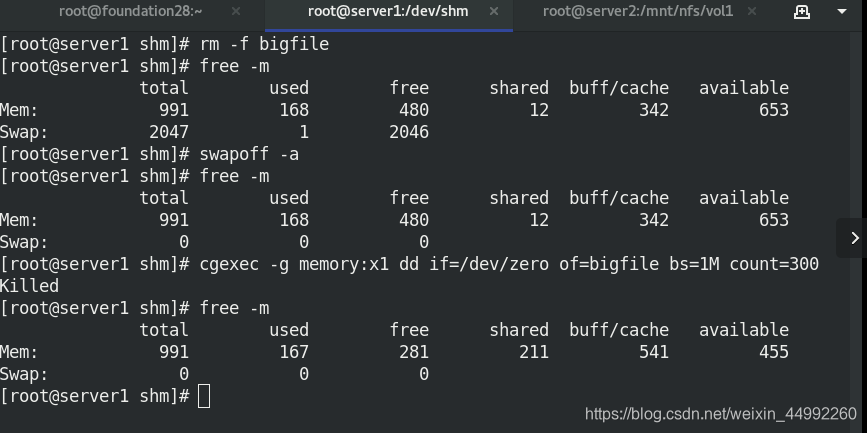

���ֳ������ڴ���������swap����,�ر�swap����,��ʹ�ô���200���ڴ�,killed,���Ƴɹ�

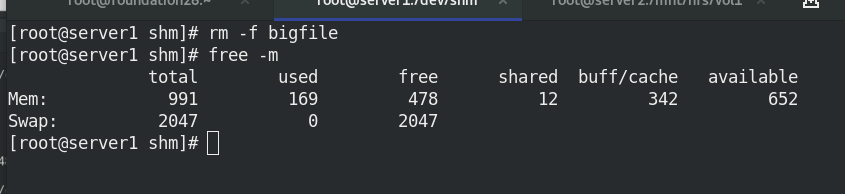

�ָ�swap����,ɾ��bigfile�ļ�

�����ڴ��swap������ͬ�Ĵ�С:200M

����/dev/shmĿ¼��,��ȡ300M����,ֱ��killed

2.CPU��

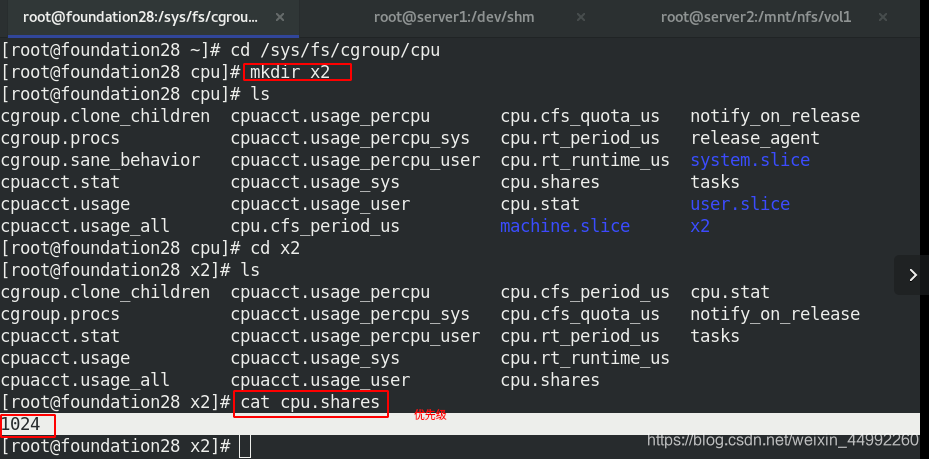

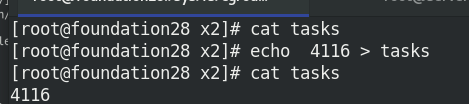

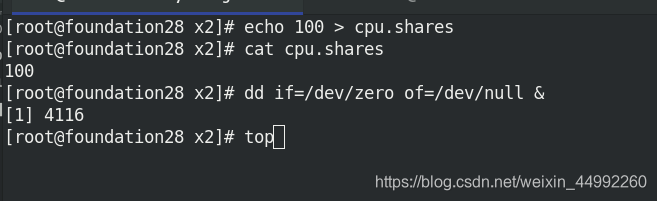

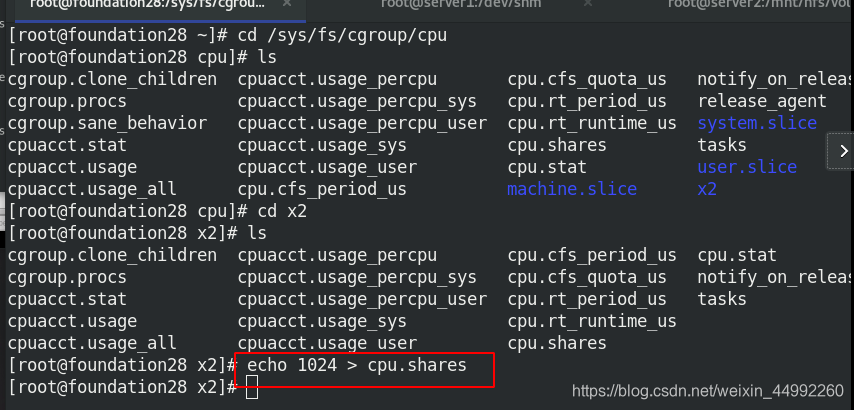

cpu����Ŀ¼:/sys/fs/cgroup/cpu ,�����µ���Ŀx2

�����ȼ�,�����̼���tasks���ܹ���

�����ȼ�,�����̼���tasks���ܹ���

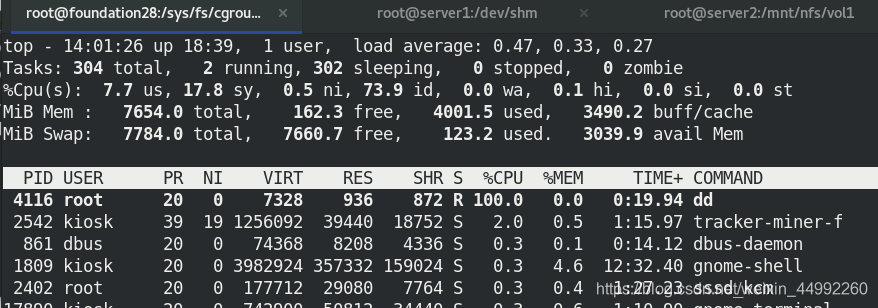

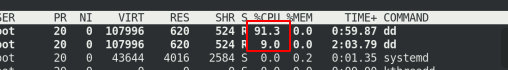

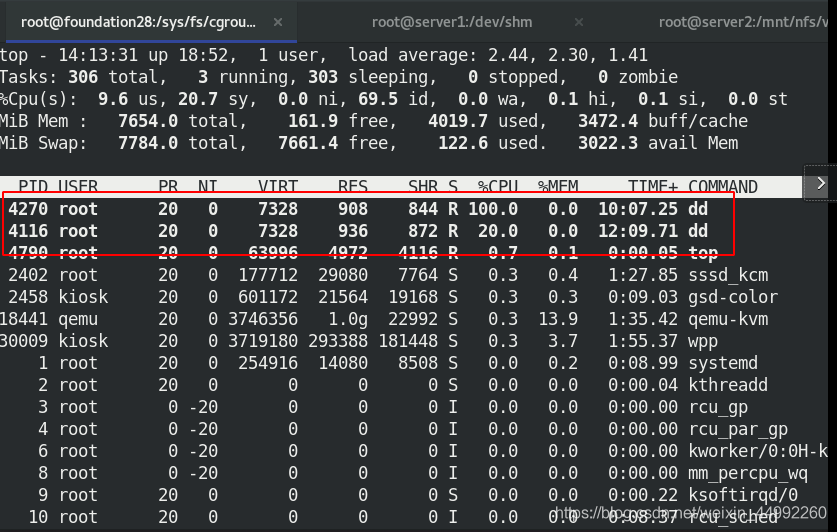

top�鿴����ռ��cpu���

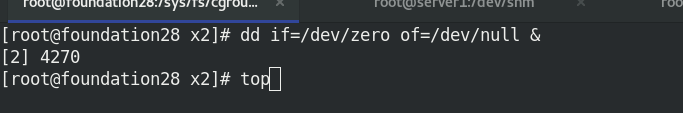

�����ڶ�������

top�鿴����,���ֻ���100%ʹ��cpu

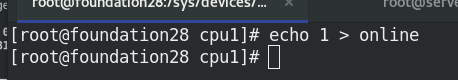

�����������cpu,û�з�����Դ����,�ر�cpu1(ע��cpu0�����رյ�),����cpu�ٴβ鿴top

�����������cpu,û�з�����Դ����,�ر�cpu1(ע��cpu0�����رյ�),����cpu�ٴβ鿴top

top�鿴,�ر�һ��cpu��,һ������Ϊ��������cpuʹ���ʵ�10%����

�ָ�cpu1

�ָ��������ȼ�

�ָ��������ȼ�

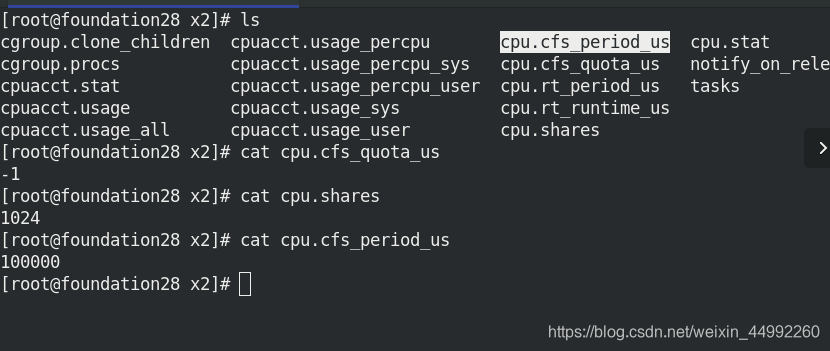

cpu_period �� cpu_quota ������������Ҫ���ʹ��,�������ƽ����ڳ���Ϊ cpu_period ��һ��ʱ����,ֻ�ܱ����䵽����Ϊ cpu_quota �� CPU ʱ��

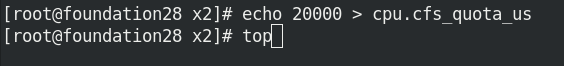

�������ñ�ʾ20%��cpuʱ��

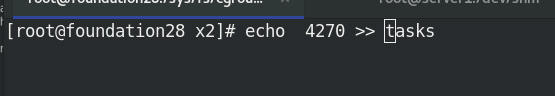

tasks�ӵڶ�������

tasks�ӵڶ�������

����2�����̹�ռ��20%

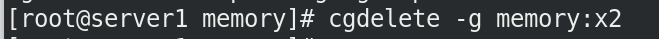

ɾ��x2

3.Block IO����

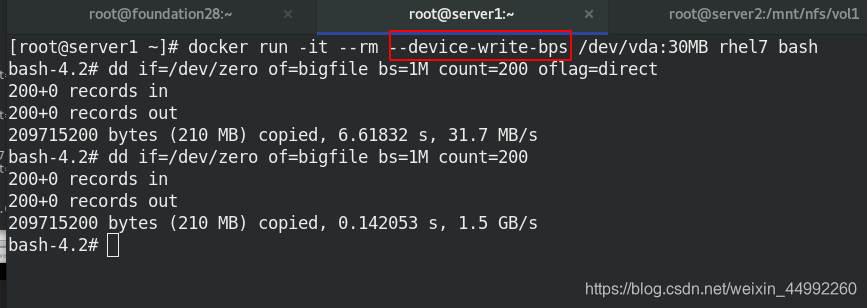

�Cdevice-write-bps����д�豸��bps

��������,����IO����Ϊ30M,direct IO ��ʹ���ļ�����,����oflag=direct�ٶȸ���,�����ڴ��ǿ,�Ҳ������ȷ���io,���Ի���

�� docker��ȫ�ӹ�

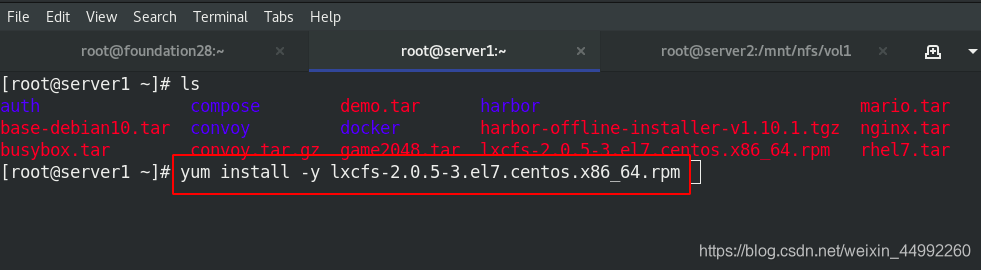

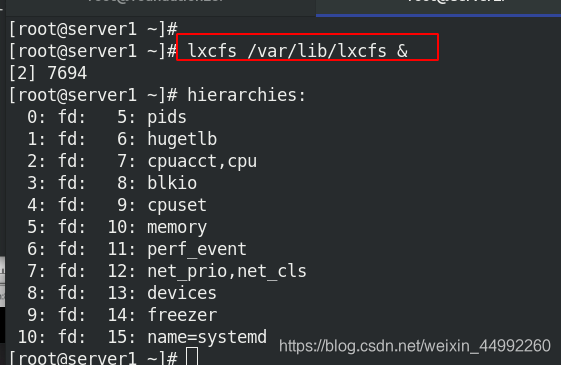

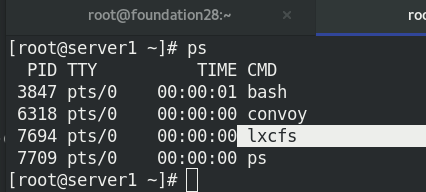

xcfs��ǿ���������Ժ���Դ�ɼ���

��װ����������,�鿴����

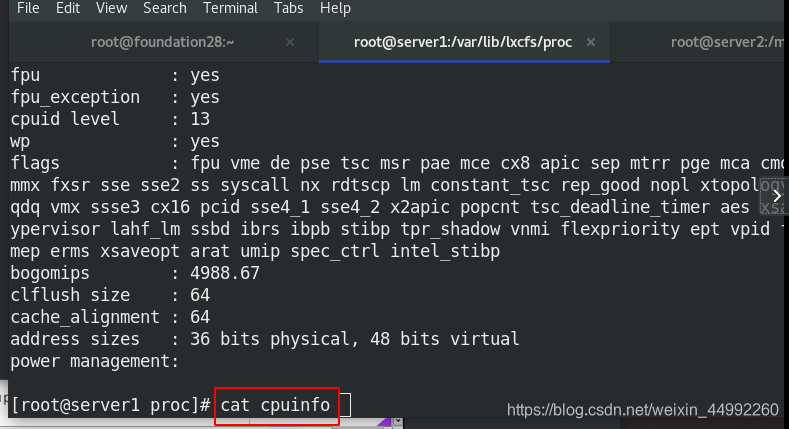

�鿴cpu��ϸ��Ϣ

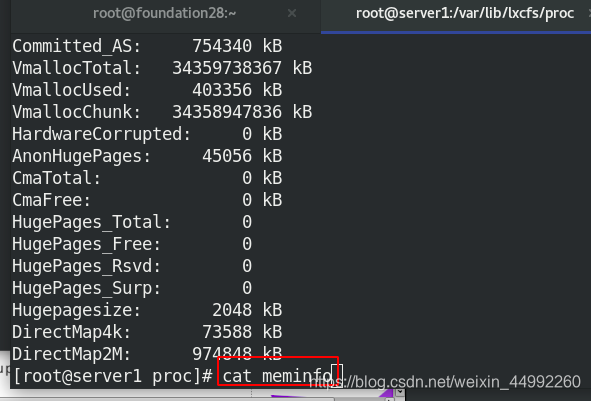

�鿴mem��ϸ��Ϣ

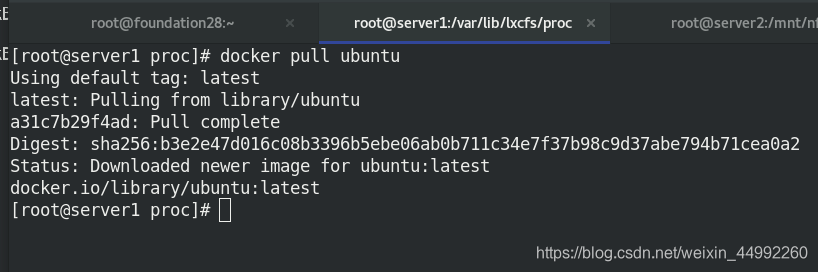

pull ubuntu����

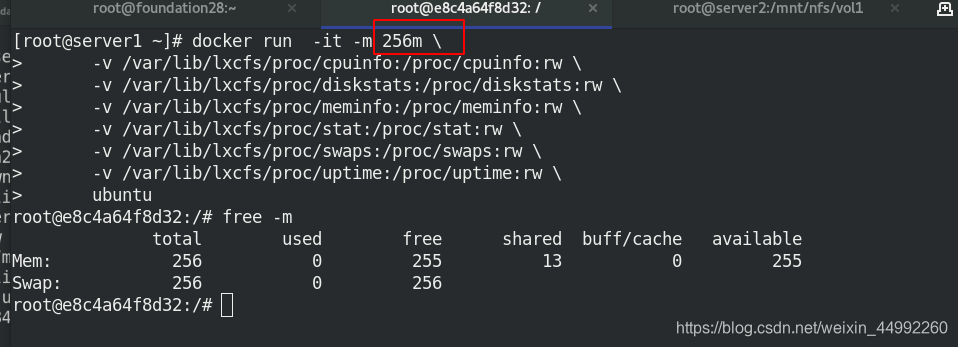

����lxcfs��ǿdocker���������Ժ���Դ�ɼ���,�����ڿ��Կ���,�ڴ汻����

������Ȩ������

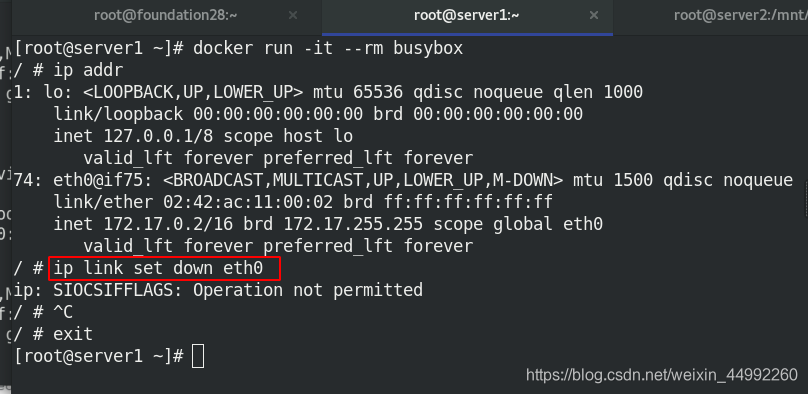

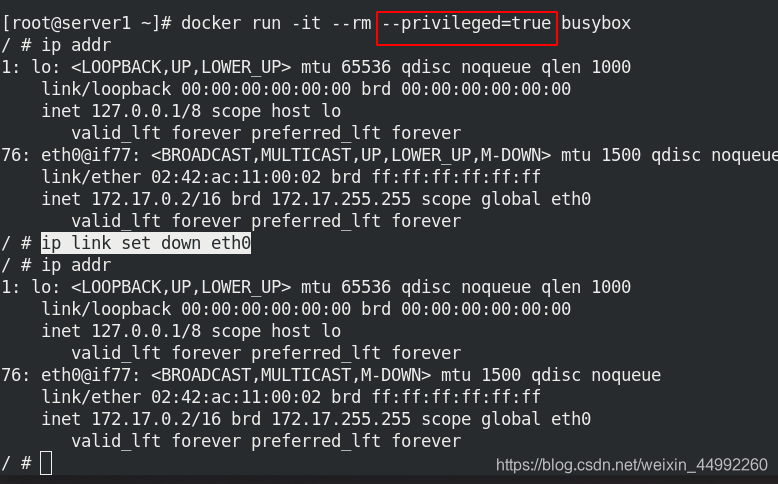

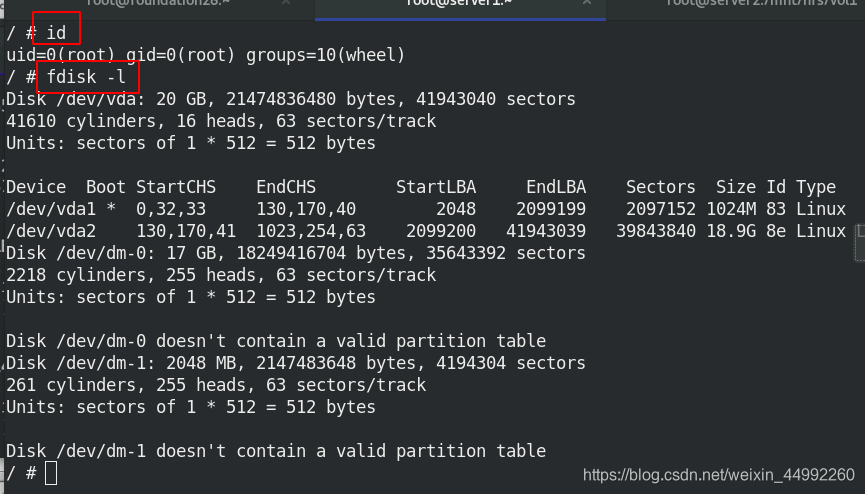

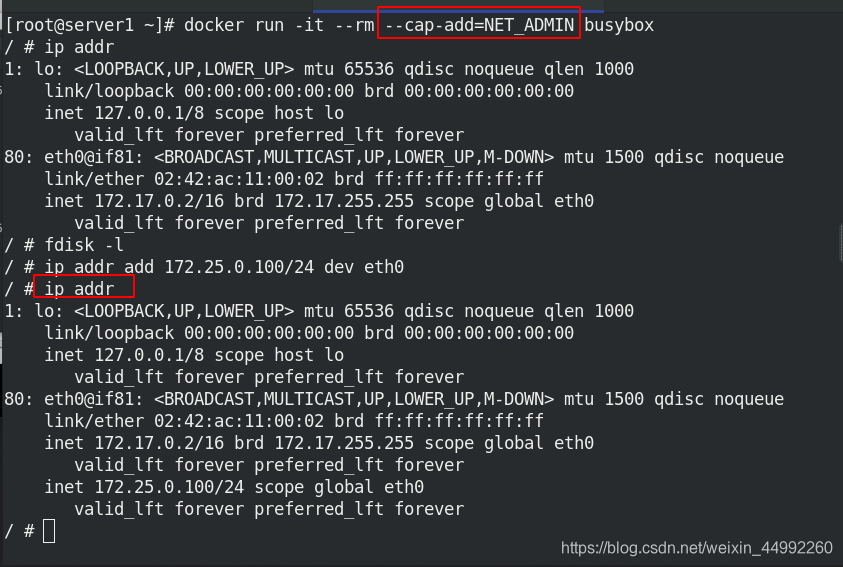

������Ȩ�����е�����:�Cprivileged=true

��������������:--cap-add

�Cprivileged=true ��Ȩ�dz���,�ӽ�����������Ȩ��,Ϊ�˷�ֹ�û�������,��Ҫ��������,ֻ�ṩ�����������Ȩ�ޡ���ʱDocker�ṩ��Ȩ�ް������Ļ���,ʹ�èCcap-add���ӱ�Ҫ��Ȩ�ޡ�

capabilities�ֲ��ַ:

http://man7.org/linux/man-pages/man7/capabilities.7.html

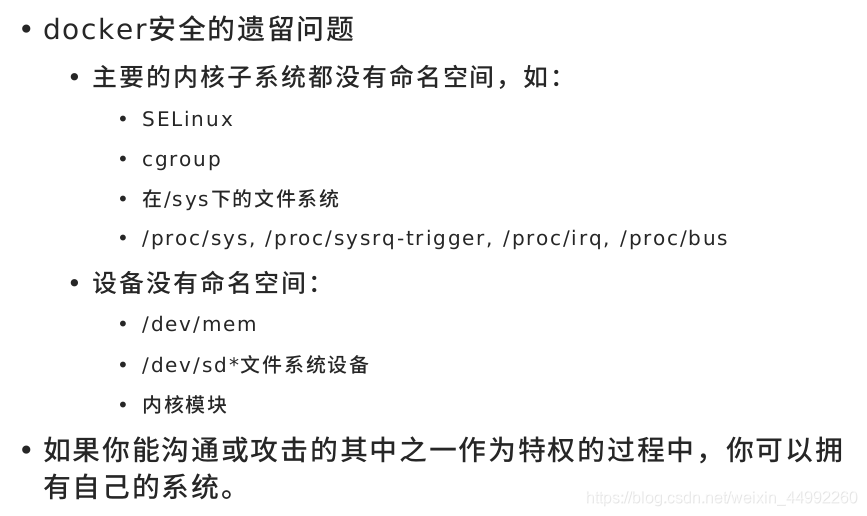

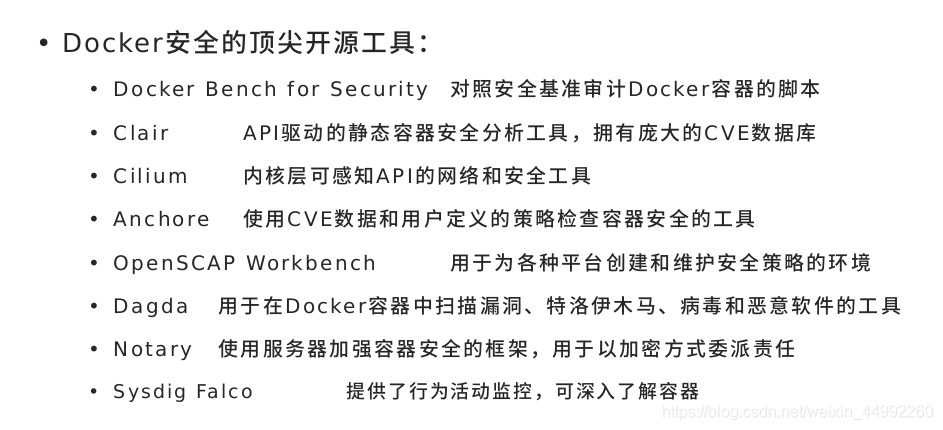

docker��ȫ��չ