iptables����ǽ

����Ŀ¼

����ǽ����:ʲô�Ƿ���ǽ?

����ǽ��һ�������Եİ�ȫ���ϡ���������,���������

RHEL7Ĭ��ʹ�õ���firewalld��Ϊ����ǽ,��firewalld�ײ㻹�ǵ���iptables����ǽ

iptables����ǽ��������:iptables-services firewalld��������:firewalld-services

iptables�ı����ṹ

iptables����ǽ����4��5��,4���ֱ���filter����nat����raw����mangle��,5���ֱ���INPUT����OUTPUT����FORWARD����PREROUTING����POSTROUTING��������ǽ����Ҫ��д���ض������ض�����

iptables��������

1,�ر�firewalld������

-

[root@proxy ~]systemctl stop firewalld.service [root@proxy ~]systemctl disable firewalld.service

iptables���(�ı�����)

nat��(��ַת����)��filter��(���ݹ��˱�)��raw��(״̬���ٱ�)��mangle��(����DZ�)

iptables��5����(���ִ�Сд):

INPUT��(��վ����)

OUTPUT��(��վ����)

FORWARD��(ת������)

PREROUTING��(·��ǰ����)

POSTROUTING��(·�ɺ����)

iptables����Ļ����÷�

iptabels���ʽ

[root@proxy ~]# iptables [-t ����] ѡ�� [����] [����] [-j Ŀ�����]

[root@proxy ~]# iptables -t filter -I INPUT -p icmp -j REJECT

[root@proxy ~]# iptables -F #��������

[root@proxy ~]# iptables -t filter -I INPUT -p icmp -j ACCEPT

[root@proxy ~]# iptables -I INPUT -p icmp -j REJECT

ע�����������:

- ���Բ�ָ����,Ĭ��Ϊfilter��

- ���Բ�ָ����,Ĭ��Ϊ��Ӧ����������

- ��˳��ƥ��,ƥ�伴ֹͣ,���û���ҵ�ƥ������,��ִ�з���ǽĬ�Ϲ���

- ѡ��/����/Ŀ������ô�д��ĸ,���Сд

Ŀ�����: - ACCEPT:����ͨ��/����

- DROP:ֱ�Ӷ���,�������κλ�Ӧ

- REJECT:�ܾ�ͨ��,��Ҫʱ�������ʾ

- LOG:��¼��־,Ȼ����һ������

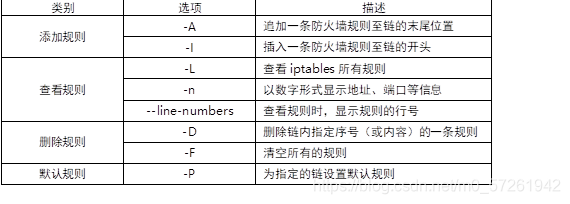

iptables����ѡ��

iptables�����ʹ�ð���

��������

[root@proxy ~]# iptables -F #��������

[root@proxy ~]# iptables -t filter -A INPUT -p tcp -j ACCEPT

#�ӹ�����filter���е�INPUT����ĩβ,�����κ���ʹ��TCPЭ����ʱ���

[root@proxy ~]# iptables -I INPUT -p udp -j ACCEPT

#���������filter���е�INPUT���Ŀ�ͷ,�����κ���ʹ��UDPЭ����ʱ���

[root@proxy ~]# iptables -I INPUT 2 -p icmp -j ACCEPT

#���������filter���е�INPUT���ĵ�2��,�����κ���ʹ��ICMPЭ����ʱ���

�鿴iptables����ǽ����

[root@proxy ~]# iptables -nL INPUT #���鿴INPUT���Ĺ���

target prot opt source destination

ACCEPT udp -- 0.0.0.0/0 0.0.0.0/0

ACCEPT icmp -- 0.0.0.0/0 0.0.0.0/0

ACCEPT tcp -- 0.0.0.0/0 0.0.0.0/0

[root@proxy ~]# iptables -L INPUT --line-numbers #�鿴����,��ʾ�к�

num target prot opt source destination

1 ACCEPT udp -- anywhere anywhere

2 ACCEPT icmp -- anywhere anywhere

3 ACCEPT tcp -- anywhere anywhere

ɾ������,������й���

[root@proxy ~]# iptables -D INPUT 3

#ɾ��filter����INPUT���ĵ�3������

[root@proxy ~]# iptables -nL INPUT #�鿴����,ȷ���Ƿ�ɾ��

[root@proxy ~]# iptables -F

#���filter�����������ķ���ǽ����

[root@proxy ~]# iptables -t nat -F

#���nat�����������ķ���ǽ����

[root@proxy ~]# iptables -t mangle -F

#���mangle�����������ķ���ǽ����

[root@proxy ~]# iptables -t raw -F

#���raw�����������ķ���ǽ����

���÷���ǽĬ�Ϲ���

[root@proxy ~]# iptables -t filter -P INPUT DROP #����INPUT��Ĭ�Ϲ���ΪDROP

[root@proxy ~]# iptables -nL

Chain INPUT (policy DROP)

�� ��

[root@proxy ~]# iptables -t filter -P INPUT ACCEPT #����INPUT��Ĭ�Ϲ���ΪACCEPT

filter���˺�ת������

����������������ǽ�����Լ��������ǽ����

- ���Linux�������г�վ����վ����

- ����ip_forward����ʵ��Linux·��/���ع���

- ��Linux������ʵ�����ݰ�ת�����ʿ���

����ǽ����

���ݷ���ǽ�����Ķ���ͬ,����ǽ���Է�Ϊ�����ͷ���ǽ�������ͷ���ǽ,��ͼ-2��ʾ��

�����ͷ���ǽ,��Ҫ�������Ƿ���������(������в���������ݰ�)��

�������ǽ,��Ҫ�������Ƿ���ǽ���������������,��web��������FTP�������ȡ�

iptables����ǽ���������

�����ͷ���ǽ����

[root@proxy ~]# iptables -I INPUT -p tcp --dport 80 -j REJECT

[root@proxy ~]# iptables -I INPUT -s 192.168.2.100 -j REJECT

[root@proxy ~]# iptables -I INPUT -d 192.168.2.5 -p tcp --dport 80 -j REJECT

[root@proxy ~]# iptables -I INPUT -i eth0 -p tcp --dport 80 -j REJECT

[root@proxy ~]# iptables -A INPUT -s 192.168.2.0/24 -j DROP

#����192.168.2.0/24�������������������������������ݰ�

[root@proxy ~]# iptables -A INPUT -s 114.212.33.12 -p tcp --dport 22 -j REJECT

#�ܾ�114.212.33.12ʹ��tcpЭ��Զ�����ӱ���ssh(22�˿�)

�����ͷ���ǽ����

�������-3��ʾ����������,һ��Ҫ��proxy������·��ת�����ܴ�

[����ͼƬת��ʧ��,Դվ�����з���������,���齫ͼƬ��������ֱ���ϴ�(img-464KS6SE-1627044169959)(/root/ͼƬ/table003.png)]

1 client��������IP����������(�������ƽ����ο�,�����ճ�)

ע��:���client������2����IP������,����Ҫ�رո�����

[root@client ~]# nmcli connection modify eth0 ipv4.method manual \

ipv4.addresses 192.168.4.10/24 autoconnect yes

[root@client ~]# nmcli connection modify eth0 ipv4.gateway 192.168.4.5

[root@client ~]# nmcli connection up eth0

[root@client ~]# iptables -F

2 proxy��������IP���������ء�����·��ת��(�������ƽ����ο�,�����ճ�)

[root@proxy ~]# nmcli connection modify eth0 ipv4.method manual \

ipv4.addresses 192.168.4.5/24 autoconnect yes

[root@proxy ~]# nmcli connection up eth0

[root@proxy ~]# nmcli connection modify eth1 ipv4.method manual \

ipv4.addresses 192.168.2.5/24 autoconnect yes

[root@proxy ~]# nmcli connection up eth1

[root@proxy ~]# iptables -F

Linux�ں�Ĭ��֧����·�ɹ���,ͨ�����ں˲������ɿ�����ر�·��ת�����ܡ�

[root@proxy ~]# echo 0 > /proc/sys/net/ipv4/ip_forward #�ر�·��ת��

[root@proxy ~]# echo 1 > /proc/sys/net/ipv4/ip_forward #����·��ת��

#ע�����ϲ�������ǰ��Ч,�������������Ч

[root@proxy ~]# echo 'net.ipv4.ip_forward=1' >> /etc/sysctl.conf

#��/etc/sysctl.conf�����ļ�,����ʵ��������Ч����

3 web1��������IP����������(�������ƽ����ο�,�����ճ�)

ע��:���web1������4����IP������,����Ҫ�رո�����

[root@web1 ~]# nmcli connection modify eth0 ipv4.method manual \

ipv4.addresses 192.168.2.100/24 autoconnect yes

[root@web1 ~]# nmcli connection modify eth0 ipv4.gateway 192.168.2.5

[root@web1 ~]# nmcli connection up eth0

4 ȷ�ϲ�ͬ�������ͨ��

[root@client ~]# ping 192.168.2.100

[root@web1 ~]# ping 192.168.4.10

5 ��web1����������http����

[root@web1 ~]# yum -y install httpd

[root@web1 ~]# echo "test page" > /var/www/html/index.html

[root@web1 ~]# systemctl restart httpd

û�з���ǽ�������client����web����

[root@client ~]# curl http://192.168.2.100 #�ɹ�

����proxy�����ķ���ǽ����,��������ǽ�����Web������

[root@proxy ~]# iptables -I FORWARD -s 192.168.4.10 -p tcp --dport 80 -j DROP

���������ǽ�����,�ٴ�ʹ��client�ͻ��˷��ʲ���Ч��

[root@client ~]# curl http://192.168.2.100 #ʧ��

��ping����ز���

1 Ĭ��ֱ�ӽ�ping������?

[root@proxy ~]# iptables -I INPUT -p icmp -j DROP

#����������Ĺ����,��������ȷʵ��ping����,������Ҳ��ping��������

#������ping��������,����������ӦҲ��ʹ��icmp,�Է��Ļ�Ӧ������

2 ��ֹ��������ping����,��������ping��������

[root@proxy ~]# iptables -A INPUT -p icmp \

--icmp-type echo-request -j DROP

#����ֹ��վ��ping����,���ܾ���վ��ping��Ӧ��

����ǽ��չ����

Ҫ����Ϥʹ��iptables����չ����,ʵ�ָ��ḻ�Ĺ��˹���,�����������:

-

����MAC��ַ��������

-

��һ�������п��Ŷ��TCP����

-

����IP��Χ���÷�������

iptables�ڻ������������Ļ����ϻ���չ�˺ܶ���������,��ʹ��ʱ��Ҫʹ��-m������������Щ��չ����,�����:

iptables ѡ�� ������ -m ��չģ�� --������չ���� -j ����

����MAC��ַ����

����IP���˵Ĺ���,���Է���IP��,����ǽ��ʧЧ

[root@proxy ~]# iptables -F

[root@proxy ~]# iptables -I INPUT -s 192.168.4.10 -p tcp --dport 22 -j DROP

#���ù����ֹ192.168.4.10ʹ��sshԶ�̱���

����,��client������IP��ַ��,�ù���ͻ�ʧЧ,ע����Ϊ����IP,��client������Զ�����ӻ�Ͽ��� ����MAC��ַ����,���Է�ֹ��������ķ�����

[root@client ~]# ip link show eth0 #�鿴client��MAC��ַ

eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UP mode DEFAULT qlen 1000

link/ether 52:54:00:00:00:0b brd ff:ff:ff:ff:ff:ff

[root@proxy ~]# iptables -A INPUT -p tcp --dport 22\

-m mac --mac-source 52:54:00:00:00:0b -j DROP

#�ܾ�52:54:00:00:00:0b��̨����Զ�̱���

���ڶ�˿����ù��˹���

һ����Ҫ���˻���кܶ�˿�ʱ��ȽϷ���

[root@proxy ~]# iptables -A INPUT -p tcp \

-m multiport --dports 20,25,80,110,143,16501:16800 -j ACCEPT

#һ���Կ���20,25,80,110,143,16501��16800���еĶ˿�

��ʾ,��˿ڻ��������ƶ��Դ�˿�,����ΪԴ�˿ڲ��̶�,һ�㲻��ʹ��,���ƶ��Դ�˿ڵIJ����ǨCsports.

����IP��ַ��Χ���ù���

������ 192.168.4.10-192.168.4.20 ����sshԶ�̵�¼����

[root@proxy ~]# iptables -A INPUT -p tcp --dport 22 \

-m iprange --src-range 192.168.4.10-192.168.4.20 -j ACCEPT

ע��,����Ҳ�������ƶ��Ŀ��IP�ķ�Χ,�����ǨCdst-range,�÷���Csrc-rangeһ�¡�

��ֹ�� 192.168.4.0/24 ��������������sshԶ�̵�¼����

[root@proxy ~]# iptables -A INPUT -p tcp --dport 22 -s 192.168.4.0/24 -j DROP

����SNATʵ�ֹ�������

������Ҫ�����÷���ǽ����,����λ�ھ������е��������Է�������,��Ҫ�������з���:

- ���������������

- ����SNAT����ʵ�ֹ�����������

���������������

����,�����趨192.168.2.0/24����Ϊ�ⲿ����,192.168.4.0/24Ϊ�ڲ����硣

����,���ⲿ��������һ̨web������192.168.2.100,��Ϊ����������,client�Ѿ����Է��ʴ�web�������ˡ���,����鿴web1����־�ͻᷢ��,��־���¼����192.168.4.10�ڷ�����ҳ��

������Ҫʵ�ֵ�Ч����,client���Է���web������,��ҪαװΪ192.168.2.5���ٷ���web������(ģ������λ�ڹ�˾�ڲ��ĵ��Զ�ʹ�õ���˽��IP,ϣ����������,����ҪαװΪ��˾������IP��ſ���)��

���÷���ǽ����,ʵ��IP��ַ��αװ(SNATԴ��ַת��)

ȷ��proxy����������·��ת������

[root@proxy ~]# echo 1 > /proc/sys/net/ipv4/ip_forward #����·��ת��

���÷���ǽ����,ʵ��SNAT��ַת��

[root@proxy ~]# iptables -t nat -A POSTROUTING \

-s 192.168.4.0/24 -p tcp --dport 80 -j SNAT --to-source 192.168.2.5

��½web�����鿴��־

[root@web1 ~]# tail /var/log/httpd/access_log

.. ..

192.168.2.5 - - [12/Aug/2018:17:57:10 +0800] "GET / HTTP/1.1" 200 27 "-" "Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1)"

ͨ����־�ᷢ��,�ͻ�������αװΪ��192.168.2.5֮���ٷ��ʵ�web������!

��չ֪ʶ,����proxy����IP���̶����������ִ������ĵ�ַαװ,��̬αװIP��

[root@proxy ~]# iptables -t nat -A POSTROUTING \

-s 192.168.4.0/24 -p tcp --dport 80 -j MASQUERADE

���,����iptables��������ʱ����,�����Ҫ���ñ���������Ҫִ����������:

��װiptables-services����������,�������ǽ����

[root@proxy ~]# yum -y install iptables-services

[root@proxy ~]# systemctl start iptables.service

[root@proxy ~]# systemctl enable iptables.service

[root@proxy ~]# iptables -F

[root@proxy ~]# service iptables save #�������ǽ����

˼ά��ͼ:

�ص�:

���ʽ: iptables -t ���� ѡ�� ���� ���� -j Ŀ�����

ACCEPT: ��������

DROP : ����,������ʾ

REJECT: �ܾ�ͨ��,��Ҫ�����ʾ

LOG: ��¼��־,Ȼ����һ������

iptables -F ��������