docker���زֿ��˽�вֿ�

һ��docker���زֿ�

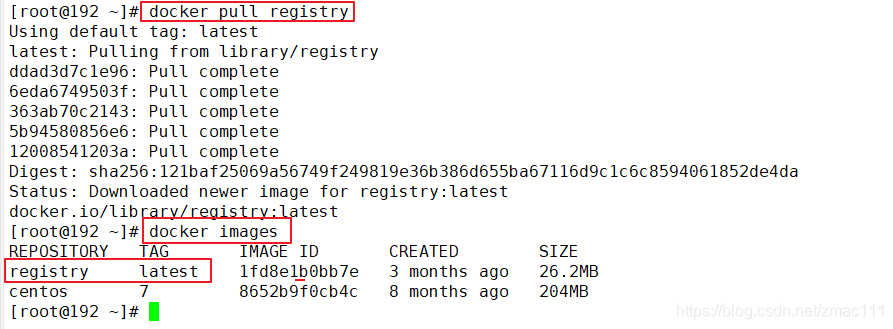

1.��������registry����

��ȡ˽�вֿ⾵��

docker pull registry

2.��daemon.json�ļ�������˽�о���ֿ��ַ

vim /etc/docker/daemon.json

������������,������Docker����˽�вֿ��ַ,�����˳���

{

"insecure-registries": ["192.168.19.77:5000"],

"registry-mirrors": ["https://bupq07hd.mirror.aliyuncs.com"]

}

#���¼���ij����������ļ�

systemctl daemon-reload

#��������docker

systemctl restart docker

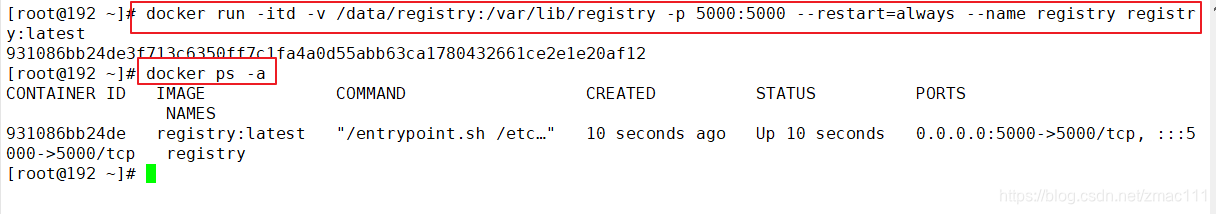

3.����registry����

docker run -itd -v /data/registry:/var/lib/registry -p 5000:5000 --restart=always --name registry registry:latest

-itd: �������д�һ-��α�ն˽��н�������,���ں�̨����

-v:����������/data/registryĿ¼������/var/lib/ registryĿ¼(���Ŀ¼��registry�����д�ž����ļ���Ŀ¼),��ʵ�����ݵ�

�־û�;

-p:ӳ��˿�;������������5000�˿ھͷ��ʵ�registry�����ķ�����

--restart=always:���������IJ���,�������˳�ʱ������������

--name registry: ������������Ϊregistry

registry:latest:����Ǹղ�pull�����ľ���

docker������������

(1)no,Ĭ�ϲ���,�������˳�ʱ������������

(2)on-failure,�������������˳�ʱ(�˳�״̬��0),�Ż�����������

(3)on-failure:3,�������������˳�ʱ��������,�������3�Ρ�

(4)always,�������˳�ʱ��������������

(5)unless-stopped,�������˳�ʱ������������,���Dz������� Docker �ػ���������ʱ���Ѿ�ֹͣ�˵�������

4.Ϊ������ǩ

docker tag registry:latest 192.168.19.77:5000/centos:v1

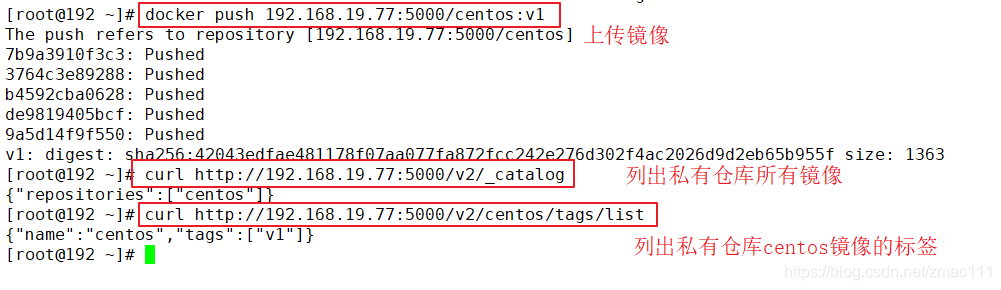

5.�ϴ���˽�вֿ�

docker push 192.168.19.77:5000/centos:v1

6.�г�˽�вֿ�����о���

curl http://192.168.19.77:5000/v2/_catalog

7.�г�˽�вֿ��centos ��������Щtag

curl http://192.168.19.77:5000/v2/centos/tags/list

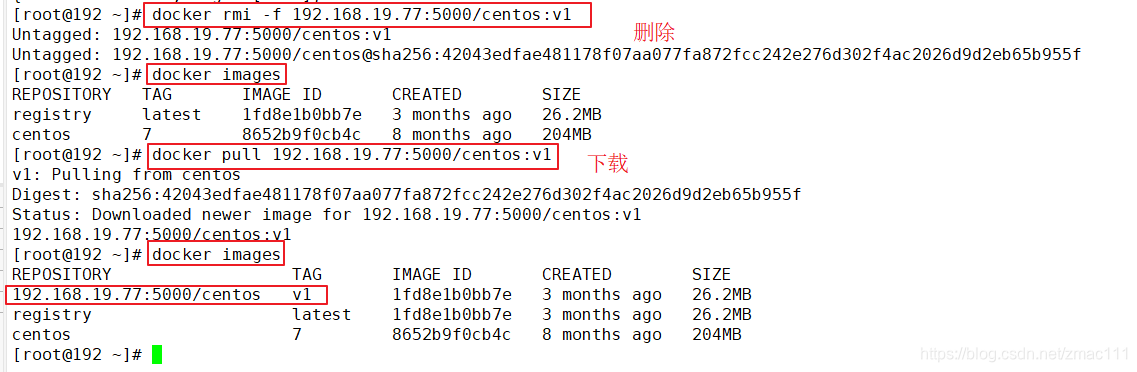

8.��ɾ��ԭ�е�centos�ľ���,�ٲ���˽�вֿ�����

docker rmi -f 192.168.19.77:5000/centos:v1

docker pull 192.168.19.77:5000/centos:v1

����˽�вֿ�(Harbor)

1.���

�п��ӻ���Web��������,���Է������Docker����,���ṩ�˶����Ŀ�ľ���Ȩ���������ƹ���

Harbor��VMware��˾��Դ����ҵ��Docker Registry��Ŀ

2.Harbor������

(1)���ڽ�ɫ����:�û��Ͳֿⶼ�ǻ�����Ŀ������֯��,���û�����Ŀ�п���ӵ�в�ͬ��Ȩ�ޡ�

(2)���ھ���ĸ��Ʋ���:��������ڶ��Harborʵ��֮����и���(ͬ��)��

(3)֧�� LDAP/AD: Harbor ���Լ�����ҵ�ڲ����е� AD/LDAP(�������ݿ��һ�ű�),���ڶ��Ѿ����ڵ��û���֤������

(4)����ɾ������������:������Ա�ɾ��,Ҳ���Ի��վ���ռ�õĿռ䡣

(5)ͼ�λ��û�����:�û�����ͨ������������,��������ֿ��Լ������ս��й�����

(6)��ƹ���:������Ծ���ֿ�IJ��������Ա���¼��,������ƹ�����

(7)֧�� RESTful API: RESTful API �ṩ������Ա����Harbor ����IJٿ�,ʹ�������������������ɱ�ø����ס�

(8)Harbor��docker registry�Ĺ�ϵ: Harborʵ�����Ƕ�docker registry���˷�װ,��չ���Լ���ҵ��ģ�塣

3.Docker˽�вֿ�ܹ�

ͼ���������

Proxy:ͨ��һ��ǰ�õķ������ͳһ�����������Docker�ͻ��˵�����,��������ת������˲�ͬ�ķ���

Registry:����洢Docker����,������docker push/pull����

Core services:Harbor�����,����UI��webhook��token����

Database:Ϊcore services�ṩ���ݿ����

Log collector:�������ռ����������log,���պ���з���

ͼ��

���е�������proxy����,proxy����ת����Core services��Registry,����Core services����UI���桢token���ƺ�webhook��ҳ������,Registry��Ҫ�ṩ����洢���ܡ����Ҫ���������ϴ�����,Ҫ����token������֤Ȼ���Registry��ȡ���ϴ�����,ÿһ�����ػ��ϴ�����������־��¼,�����Log collector,���û�����Ȩ��һЩ����������Ϣ�ᱻ�洢��Database�С�

����Harbor �����ļ��Լ���ز���

Harbor�������ļ���:/usr/local/harbor/harbor.cfg

���� Harbor.cfg �����ļ������������:��������Ϳ�ѡ����

1.�������

�Ĵ˲�����,��Ҫ���� install.sh�ű����°�װ Harbour,�����Ż���Ч��

hostname

���ڷ����û������ register ����

��Ӧ����Ŀ������� IP ��ַ����ȫ��������(FQDN)

���� 192.168.19.77 ��test.com��

��Ҫʹ�� localhost �� 127.0.0.1 Ϊ��������

ui_url_protocol(����ѡ��:http �� https,Ĭ��Ϊ http)

���ڷ��� UI ������/֪ͨ�����Э�顣

�����֤��������״̬,��˲�������Ϊ https��

max_job_workers

��������ҵ�̡߳�

db_password

����db_auth ��MySQL���ݿ�root �û������롣

customize_crt

�����Կ�����Ϊ��ر�,Ĭ�ϴ�

������ʱ,���ű�����˽Կ��֤��,��������/��֤ע������ơ�

�����ⲿ��Դ�ṩ��Կ��֤��ʱ,������������Ϊ off��

ssl_cert

SSL ֤���·��,����Э������Ϊ https ʱ��Ӧ�á�

ssl_cert_key

SSL ��Կ��·��,����Э������Ϊ https ʱ��Ӧ�á�

secretkey_path

�����ڸ��Ʋ����м��ܻ����Զ�� register �������Կ·����

����������,�кܴ�İ�ȫ����

2.��ѡ����

��Щ�������ڸ����ǿ�ѡ��,���û����Խ��䱣��ΪĬ��ֵ,�������� Harbor ���� Web UI �Ͻ��и��¡�

������� Harbor.cfg,ֻ���ڵ�һ������ Harbor ʱ��Ч,������Щ���� �ĸ���,Harbor.cfg �������ԡ�

ע��:���ѡ��ͨ��UI������Щ����,��ȷ��������Harbour������ִ�д˲�����������˵,������ע����� Harbor �д����κ����û�֮ǰ���������

auth_mode

��ϵͳ�����û�ʱ(����Ĭ�ϵ� admin �û�),auth_mode ���ܱ��ġ�

Email

Harbor��Ҫ�ò����������û����͡��������á������ʼ�,����ֻ������Ҫ�ù���ʱ����Ҫ��

��ע��,��Ĭ�������SSL����ʱû�����á����SMTP��������ҪSSL,����֧��STARTTLS,��ôӦ��ͨ����������SSL email_ssl = TRUE��

harbour_admin_password

����Ա�ij�ʼ����,ֻ��Harbour��һ������ʱ��Ч��

֮��,�����ý�������,����Ӧ UI�����ù���Ա�����롣

Ĭ�ϵ��û���/������ admin/Harbor12345��

auth_mode

ʹ�õ���֤����

Ĭ�������,���� db_auth,��ƾ�ݴ洢�����ݿ��С�

����LDAP������֤,�뽫������Ϊ ldap_auth��

self_registration

����/�����û�ע�Ṧ�ܡ�

����ʱ,���û�ֻ���� Admin �û�����,ֻ�й���Ա�û������� Harbour�д������û���

ע��:�� auth_mode ����Ϊ ldap_auth ʱ,��ע�Ṧ�ܽ�ʼ�մ��ڽ���״̬,���Ҹñ�־�����ԡ�

Token_expiration

�����Ʒ��������Ƶĵ���ʱ��(����),Ĭ��Ϊ 30 ���ӡ�

����¼�C�˳���,30�����ڿ��Բ������û����������¼,30���Ӻ���Ҫ�ٴ���֤��

project_creation_restriction

���ڿ�����Щ�û���Ȩ������Ŀ�ı�־,��ʾ��Щ�û����Դ�����Ŀ��

Ĭ�������, ÿ���˶����Դ���һ����Ŀ��

�������ֵ����Ϊ��adminonly��,��ôֻ�� admin ���Դ�����Ŀ��

verify_remote_cert

��ر�,Ĭ�ϴ�

�˱�־�����˵�Harbor��Զ�� register ʵ��ͨ��ʱ�Ƿ���֤ SSL/TLS ֤�顣

������������Ϊ off ���ƹ� SSL/TLS ��֤,����Զ��ʵ��������ǩ������֤��ʱ����ʹ�á�

����,Ĭ�������,Harbour ������洢�ڱ����ļ�ϵͳ�ϡ�������������,���Կ��� ʹ�������洢��˶����DZ����ļ�ϵͳ,�� S3��Openstack Swif��Ceph �ȡ�����Ҫ����common/templates/registry/config.yml �ļ���

�ġ�ʹ��Harbor����docker˽�вֿ�

1.ʵ����

| ���� | ����ϵͳ | ip | ���� |

|---|---|---|---|

| server | CentOS7 | 192.168.19.77 | docker��docker-compose��harbor-offline-v1.1.2 |

| client | CentOS7 | 192.168.19.11 | docker |

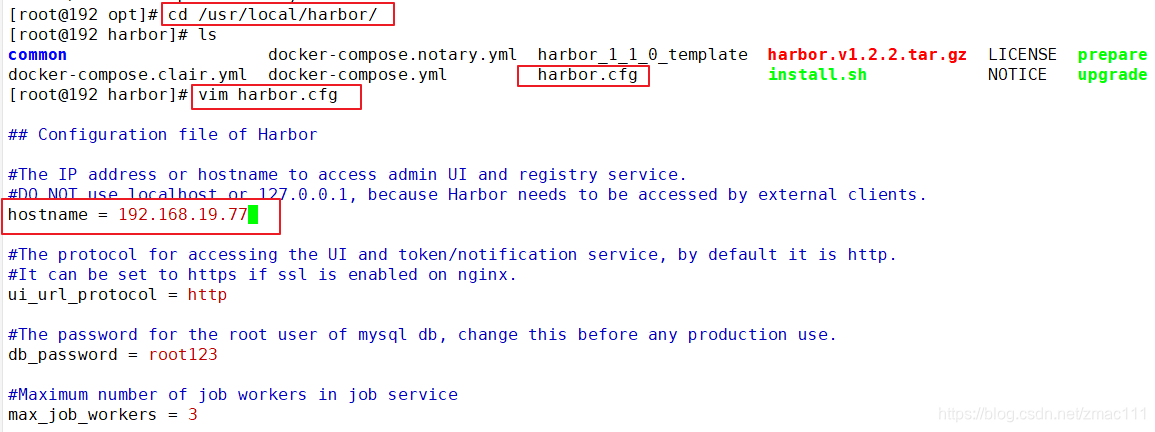

2.���� docker-compose ��Harbor ����

cd /opt

�ϴ�ѹ���� docker-compose �� harbor-offline-installer-v1.2.2.tgz

chmod +x docker-compose

mv docker-compose /usr/local/bin

#�������ط���

wget http:// harbor.orientsoft.cn/harbor-1.2.2/harbor-offline-installer-v1.2.2.tgz

tar zxvf harbor-offline-installer-v1.2.2.tgz -C /usr/local/

��Harbor �����ļ�

����Harbor�����ļ�

vim /usr/local/harbor/harbor.cfg

��5����

hostname = 192.168.19.77

3.����Harbor

sh /usr/local/harbor/install.sh

4.�鿴 Harbor �������������

cd /usr/local/harbor

docker-compose ps

5.����һ����Ŀ

����������� http://192.168.19.77 �Ĺ���ҳ��,Ĭ�ϵĹ���Ա�û����������� admin/Harbor12345

���ص�¼

docker login http://127.0.0.1

admin

Harbor12345

���ؾ�����в���

docker pull nginx

������ǩ

docker tag nginx 127.0.0.1/zzproject/nginx:v1

�ϴ�����Harbor

docker push 127.0.0.1/zzproject/nginx:v1

6.�ڿͻ����ϴ�����

�������������� Harbor ���������ز�������������ͻ����ϴ����� Harbor,�ͻᱨ

���´������������ԭ�� Docker Registry ����Ĭ��ʹ�õ��� HTTPS,���Ǵ˽�о�

��Ĭ��ʹ�õ��� HTTP ����,������˽�о���ʱ�������´���

[root@192 ~]# docker login -u admin -p Harbor http://192.168.19.77

WARNING! Using --password via the CLI is insecure. Use --password-stdin.

Error response from daemon: Get https://192.168.19.77/v2/: dial tcp 192.168.19.77:443: connect: connection refused

����취

vim /usr/lib/systemd/system/docker.service

#--------------------������-----------------------------------

ExecStart=/usr/bin/dockerd -H fd:// --insecure-registry 192.168.19.77 --containerd=/run/containerd/containerd.sock

#---------------------------------------------------------------

//��������

systemctl daemon-reload

systemctl restart docker

//�ٴε�¼

docker login -u admin -p Harbor12345 http://192.168.19.77

�ϴ�ʵ��

docker pull tomcat

docker images

docker tag tomcat 192.168.19.77/zzproject/tomcat:v2

docker push 192.168.19.77/zzproject/tomcat:v2

�塢ά������Harbor

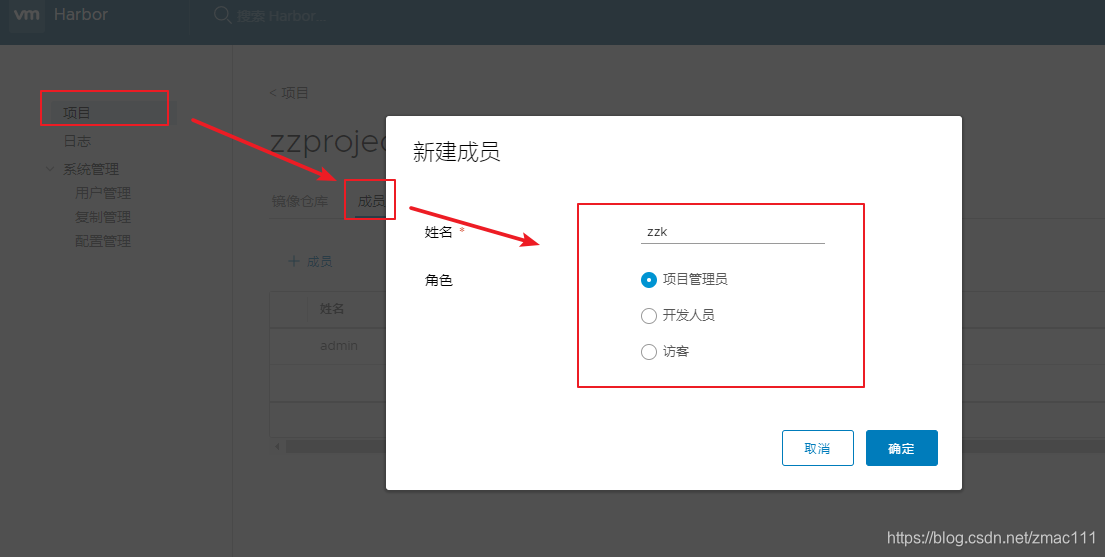

1.ͨ��Harbor web������Ŀ

��Harbor�ֿ���,�κξ����ڱ� push�� regsitry֮ǰ��������һ���Լ���������Ŀ��

����"+��Ŀ��,��д��Ŀ����,��Ŀ����������Ϊ"˽��",��ѡ���������Ϊ�����ֿ�,�������˶Դ���Ŀ�µľ���ӵ�ж�Ȩ��,�������в���Ҫִ��"Docker login"�������ؾ���,���������Docker Hubһ�¡�

2.���� Harbor �û�

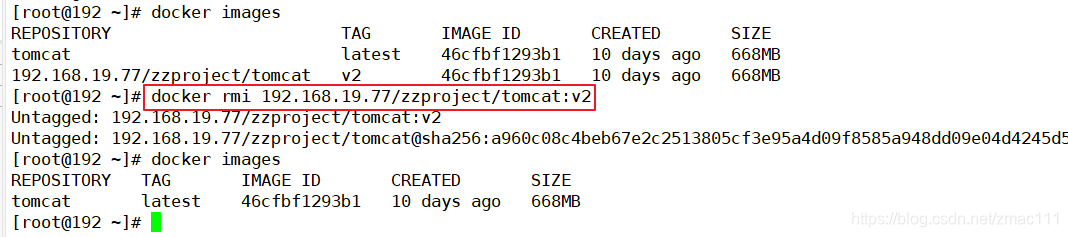

�ͻ����ϲ���

ɾ��֮ǰ���ǩ�ľ���

docker rmi 192.168.19.77/zzproject/tomcat:v2

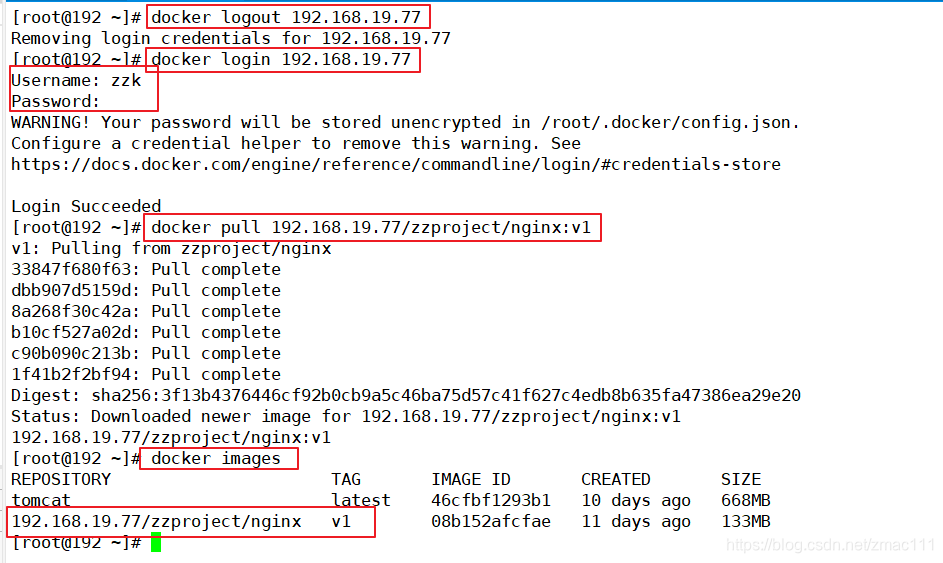

���Դ��������û�

//ע����¼

docker logout 192.168.19.77

//ʹ���´������û��������¼˽�вֿ�

docker login 192.168.19.77

zzk

Harbor12345

//��˽�вֿ����ؾ���

docker pull 192.168.19.77/zzproject/nginx:v1

//�鿴����

docker images

3.�鿴��־

4.�� Harbor.cfg �����ļ�

192.168.19.77

Ҫ���� Harbour �������ļ�ʱ,����ֹͣ���е� Harbor ʵ�������� Harbor.cfg;Ȼ������ prepare �ű����������;������´��������� Harbour ��ʵ����

cd /usr/local/harbor

docker-compose down -v # ֹͣ���е� Harbor ʵ��

vim harbor.cfg #�������ļ�

./prepare #���� prepare �ű����������

docker-compose up -d # ��������

5.�Ƴ� Harbor ��������ͬʱ������������/���ݿ�

192.168.19.77

cd /usr/local/harbor

docker-compose down -v

#�鿴��������Ŀ

cd /data/registry/docker/registry/v2/repositories/

ls

#�鿴�ϴ��ľ���

cd ��Ŀ��

ls

#�־�����,�羵��,���ݿ������������/dataĿ¼��,��־����������/var/log/HarborĿ¼��

#�����Ҫ���²���,��Ҫ�Ƴ�Harbor��������ȫ������

cd /data

rm -rf /data/database

rm -rf /data/registry

�ܽ�

���ձ��زֿ��˽�вֿ�Ĵ�������