前言

本篇Kubernetes双Master负载均衡集群搭建是基于Kubernetes单Master集群二进制搭建的基础上进行搭建的。

环境准备

| 节点 | 主机名 | 系统 | IP地址 | 服务 |

|---|---|---|---|---|

| K8S集群Master01 | master01 | CentOS 7 | 192.168.121.88 | kube-apiserver kube-controller-manager kube-scheduler etcd |

| K8S集群Master02 | master02 | CentOS 7 | 192.168.121.77 | kube-apiserver kube-controller-manager kube-scheduler etcd |

| K8S集群Node01 | node01 | CentOS 7 | 192.168.121.55 | kubelet kube-proxy docker flannel |

| K8S集群Node01 | node02 | CentOS 7 | 192.168.121.66 | kubelet kube-proxy docker flannel |

| Etcd集群节点01 | ―― | CentOS 7 | 192.168.121.55 | etcd |

| Etcd集群节点02 | ―― | CentOS 7 | 192.168.121.66 | etcd |

| Etcd集群节点03 | ―― | CentOS 7 | 192.168.121.88 | etcd |

| 负载均衡Nginx+Keepalived(Master) | lb01 | CentOS 7 | 192.168.121.11 | nginx,keepalived |

| 负载均衡Nginx+Keepalived(Backup) | lb02 | CentOS 7 | 192.168.121.22 | nginx,keepalived |

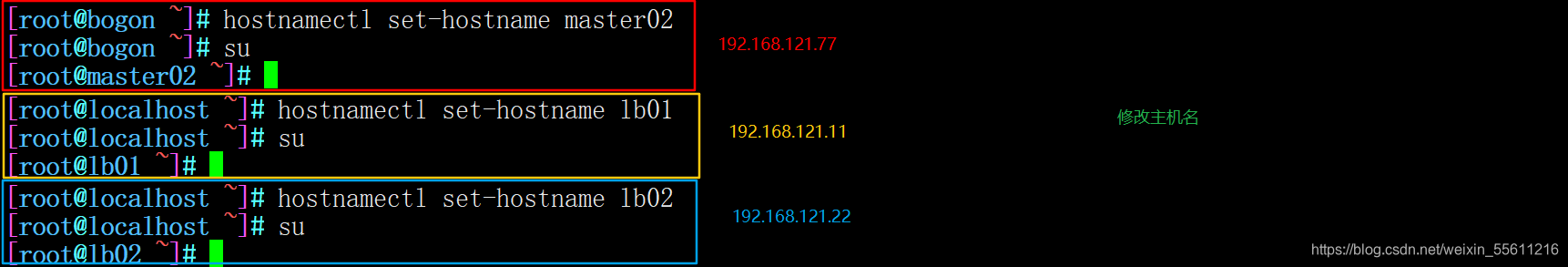

#Master02节点操作 (192.168.121.77)

hostnamectl set-hostname master02

#lb01节点操作(192.168.121.11)

hostnamectl set-hostname lb01

#lb02节点操作 (192.168.121.22)

hostnamectl set-hostname lb02

systemctl stop firewalld

setenforce 0

一.Master02 节点部署

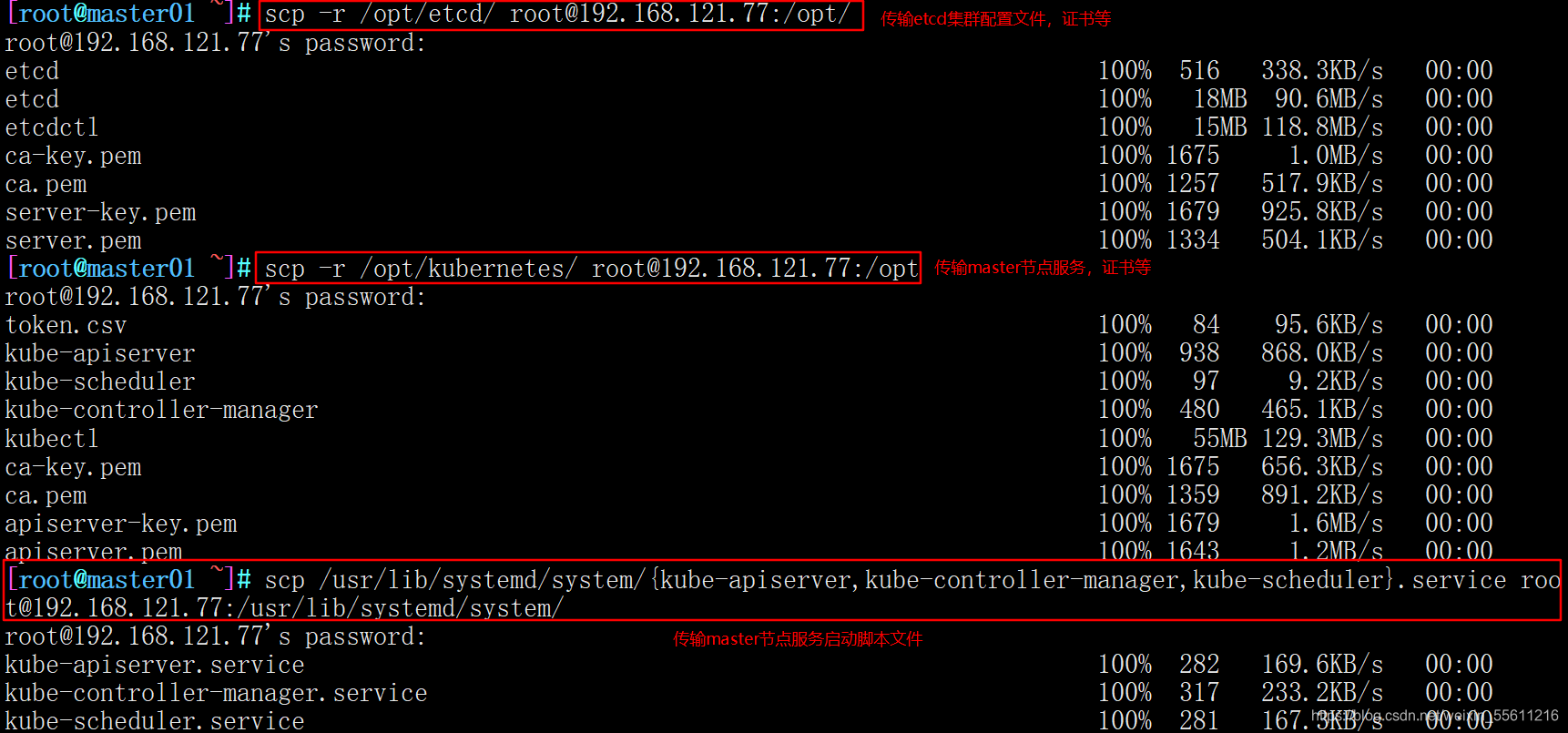

1.在Master01节点上拷贝证书文件及服务管理文件

在master01 节点上操作

//从 master01 节点上拷贝证书文件、各master组件的配置文件和服务管理文件到 master02 节点

scp -r /opt/etcd/ root@192.168.121.77:/opt/

scp -r /opt/kubernetes/ root@192.168.121.77:/opt

scp /usr/lib/systemd/system/{kube-apiserver,kube-controller-manager,kube-scheduler}.service root@192.168.121.77:/usr/lib/systemd/system/

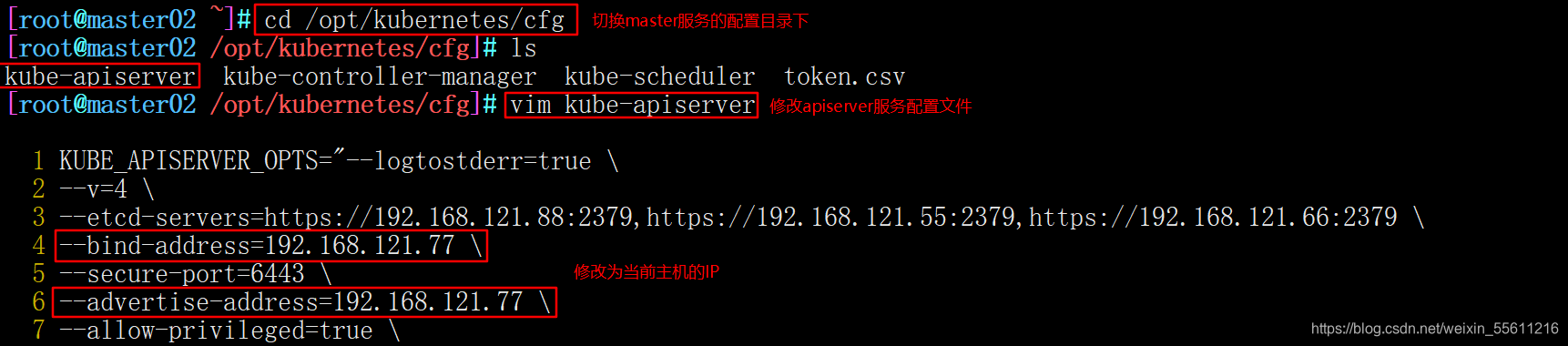

2.修改Apiserver配置文件

在master02 节点上操作

//修改配置文件kube-apiserver中的IP

vim /opt/kubernetes/cfg/kube-apiserver

KUBE_APISERVER_OPTS="--logtostderr=true \

--v=4 \

--etcd-servers=https://192.168.121.88:2379,https://192.168.121.55:2379,https://192.168.121.66:2379 \

--bind-address=192.168.121.77 \ #修改

--secure-port=6443 \

--advertise-address=192.168.121.77 \ #修改

......

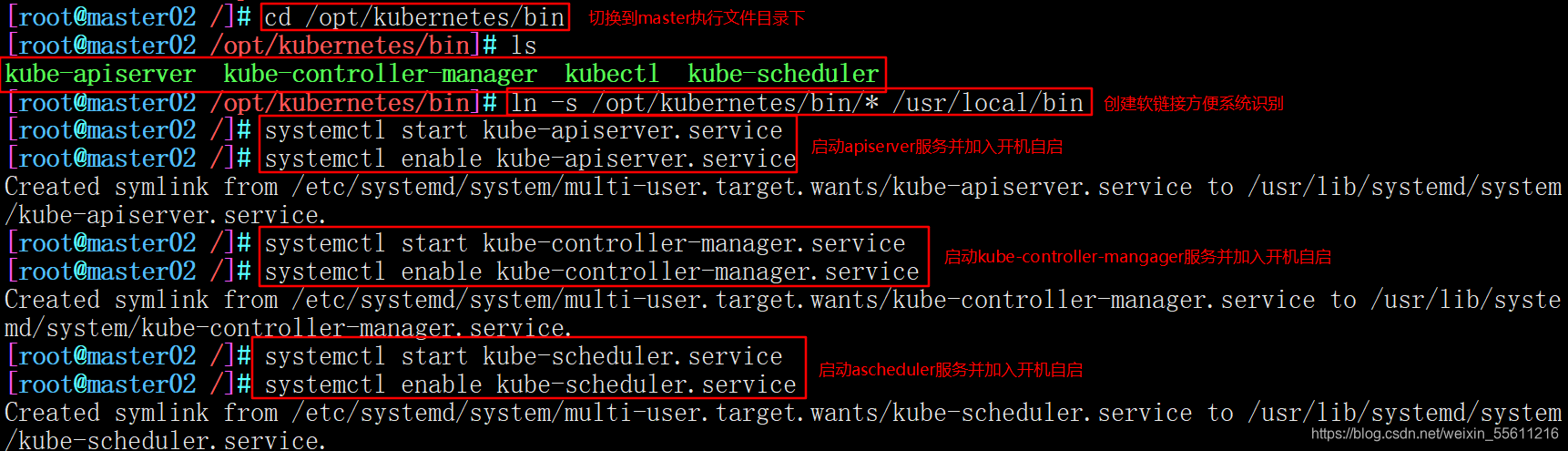

3.启动服务

在master02 节点上操作

cd /opt/kubernetes/bin

ln -s /opt/kubernetes/bin/* /usr/local/bin

//在 master02 节点上启动各服务并设置开机自启

systemctl start kube-apiserver.service

systemctl enable kube-apiserver.service

systemctl start kube-controller-manager.service

systemctl enable kube-controller-manager.service

systemctl start kube-scheduler.service

systemctl enable kube-scheduler.service

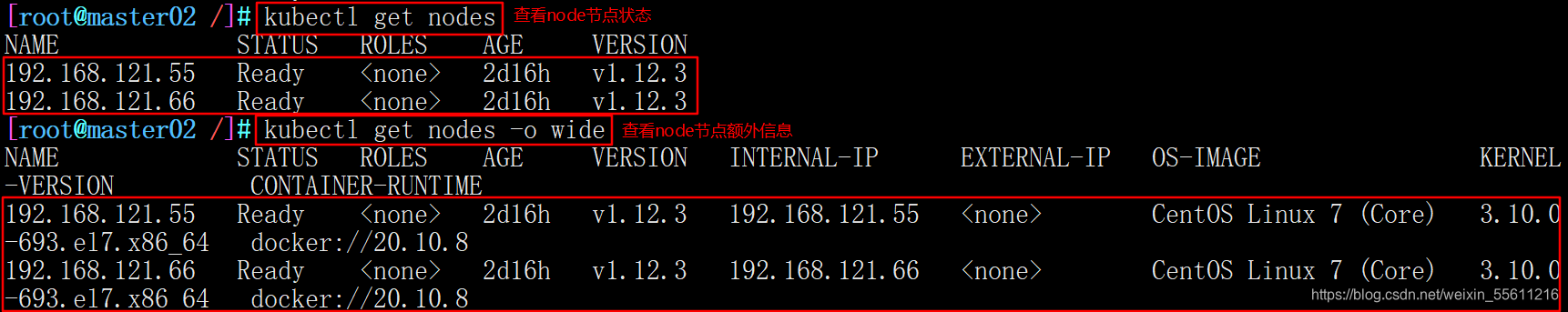

4.查看Node节点状态

在master02 节点上操作

//查看node节点状态

kubectl get nodes

kubectl get nodes -o wide #-o=wide:输出额外信息;对于Pod,将输出Pod所在的Node名

//此时在master02节点查到的node节点状态仅是从etcd查询到的信息,而此时node节点实际上并未与master02节点建立通信连接,因此需要使用一个VIP把node节点与master节点都关联起来

二.负载均衡部署

配置load balancer集群双机热备负载均衡(nginx实现负载均衡,keepalived实现双机热备)

在lb01节点和lb02 节点上相同操作

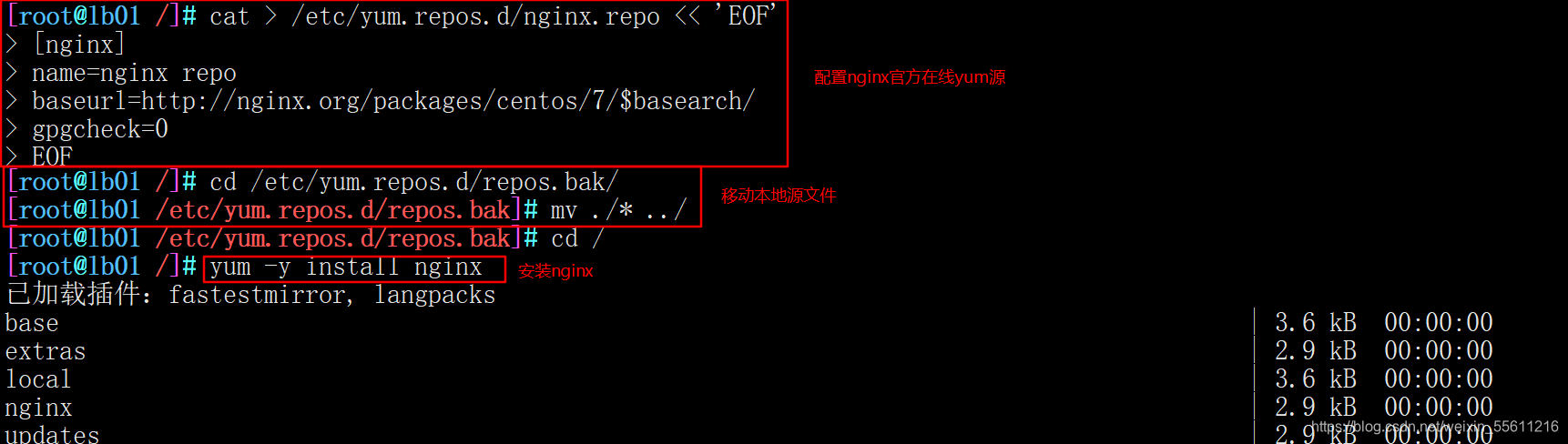

1.安装Nginx服务

//配置nginx的官方在线yum源,配置本地nginx的yum源

cat > /etc/yum.repos.d/nginx.repo << 'EOF'

[nginx]

name=nginx repo

baseurl=http://nginx.org/packages/centos/7/$basearch/

gpgcheck=0

EOF

//如果是本地源需要下面操作

cd /etc/yum.repos.d/repos.bak/

mv ./* ../

yum install nginx -y

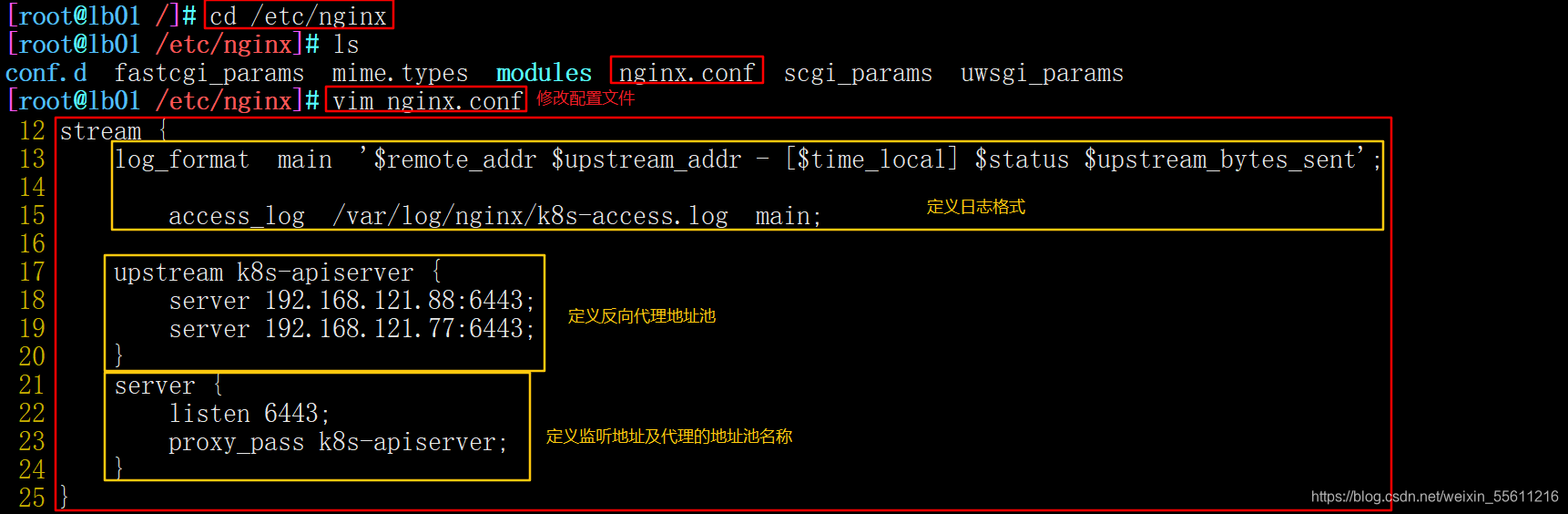

2.修改Nginx配置文件,配置反向代理负载均衡

//修改nginx配置文件,配置四层反向代理负载均衡,指定k8s群集2台master的节点ip和6443端口

vim /etc/nginx/nginx.conf

events {

worker_connections 1024;

}

#添加

stream {

log_format main '$remote_addr $upstream_addr - [$time_local] $status $upstream_bytes_sent';

access_log /var/log/nginx/k8s-access.log main;

upstream k8s-apiserver {

server 192.168.121.88:6443;

server 192.168.121.77:6443;

}

server {

listen 6443;

proxy_pass k8s-apiserver;

}

}

http {

......

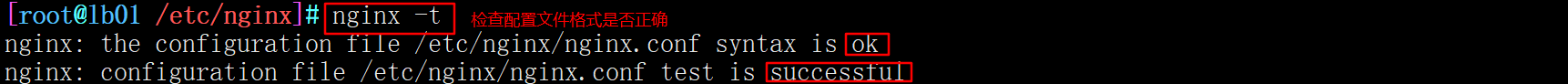

//检查配置文件语法

nginx -t

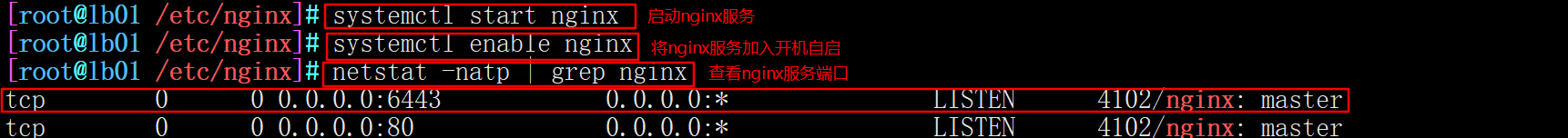

3.启动Nginx服务

//启动nginx服务,查看已监听6443端口

systemctl start nginx

systemctl enable nginx

netstat -natp | grep nginx

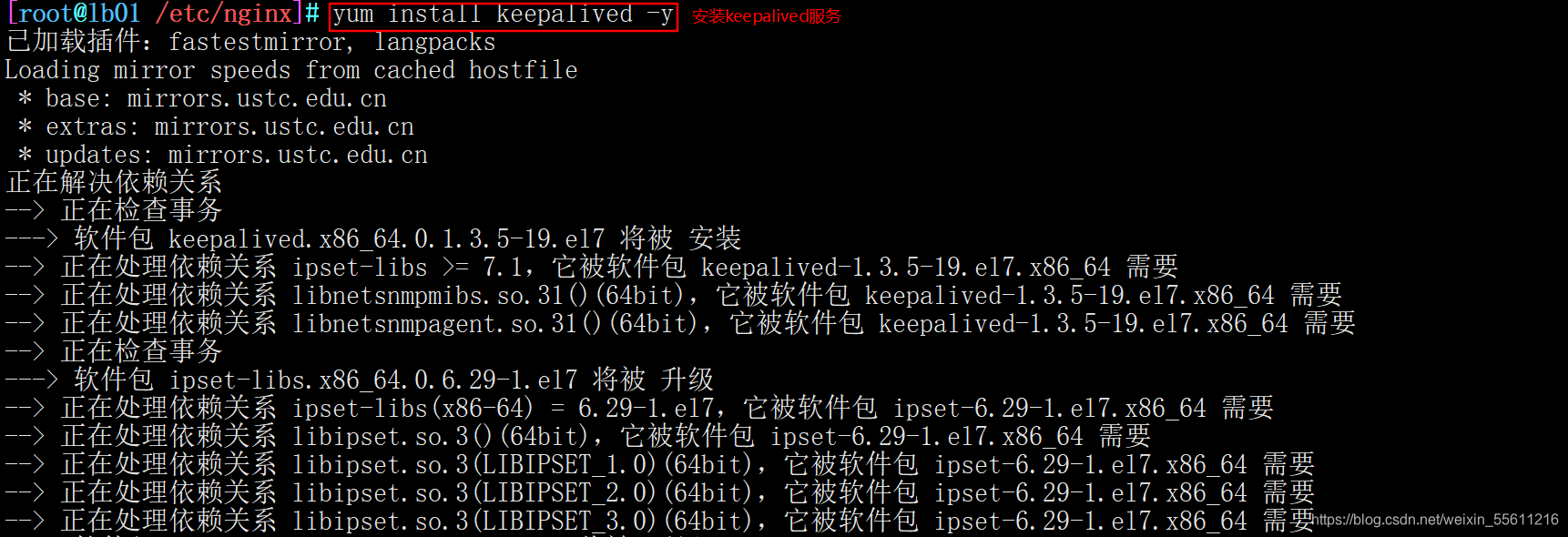

4.部署Keepalived服务

yum install keepalived -y

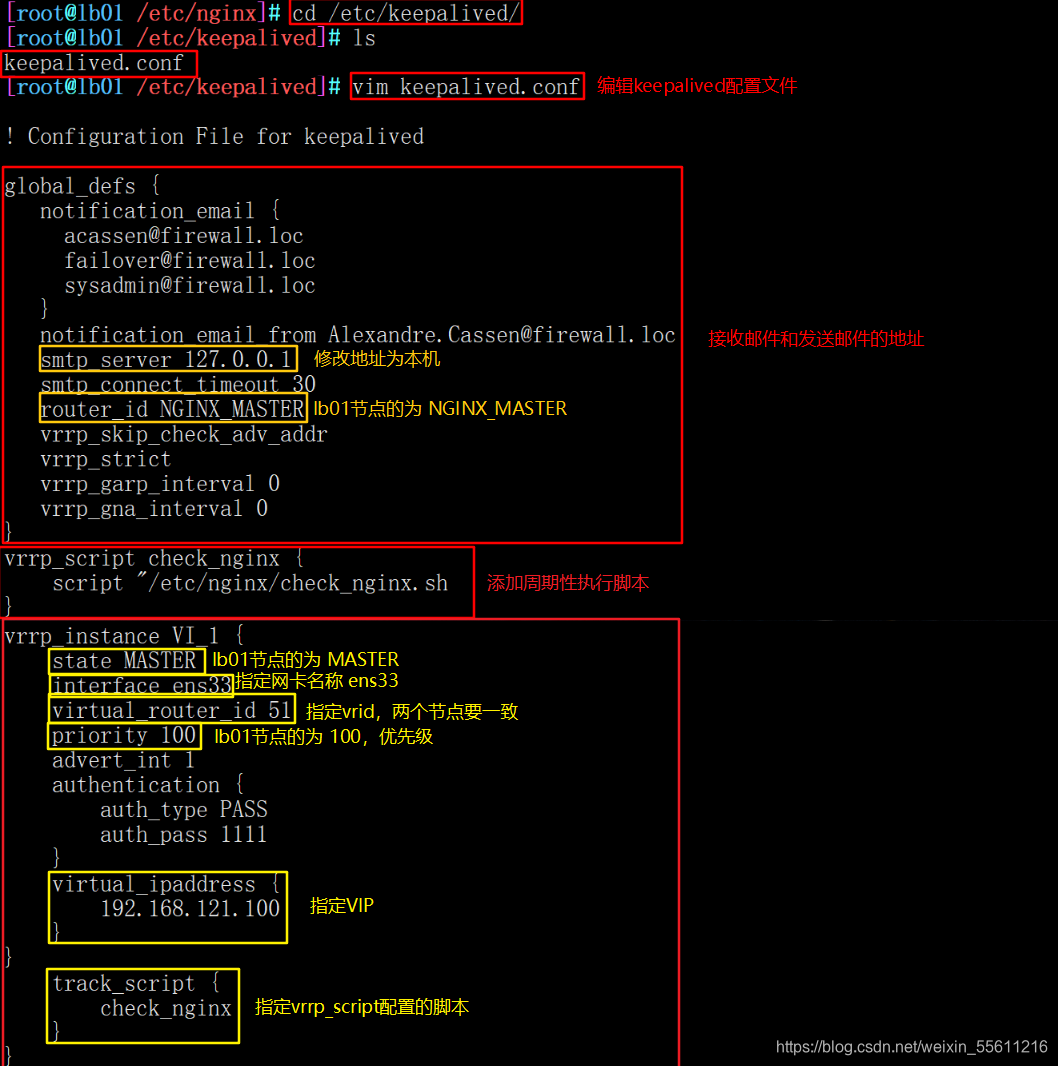

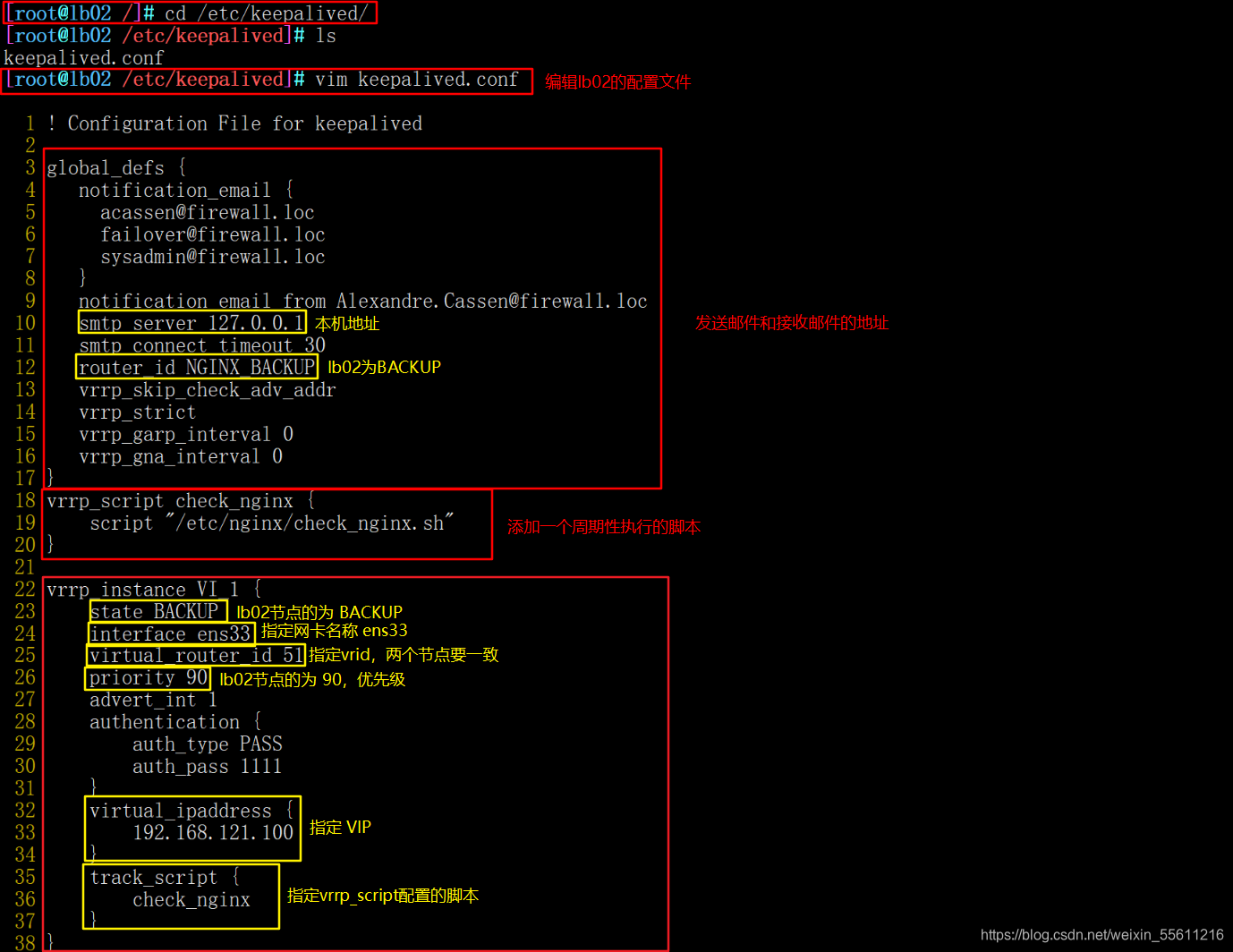

5.修改Keepalived配置文件

//修改keepalived配置文件

vim /etc/keepalived/keepalived.conf

! Configuration File for keepalived

global_defs {

# 接收邮件地址

notification_email {

acassen@firewall.loc

failover@firewall.loc

sysadmin@firewall.loc

}

# 邮件发送地址

notification_email_from Alexandre.Cassen@firewall.loc

smtp_server 127.0.0.1

smtp_connect_timeout 30

router_id NGINX_MASTER #lb01节点的为 NGINX_MASTER,lb02节点的为 NGINX_BACKUP

}

#添加一个周期性执行的脚本

vrrp_script check_nginx {

script "/etc/nginx/check_nginx.sh" #指定检查nginx存活的脚本路径

}

vrrp_instance VI_1 {

state MASTER #lb01节点的为 MASTER,lb02节点的为 BACKUP

interface ens33 #指定网卡名称 ens33

virtual_router_id 51 #指定vrid,两个节点要一致

priority 100 #lb01节点的为 100,lb02节点的为 90

advert_int 1

authentication {

auth_type PASS

auth_pass 1111

}

virtual_ipaddress {

192.168.121.880/24 #指定 VIP

}

track_script {

check_nginx #指定vrrp_script配置的脚本

}

}

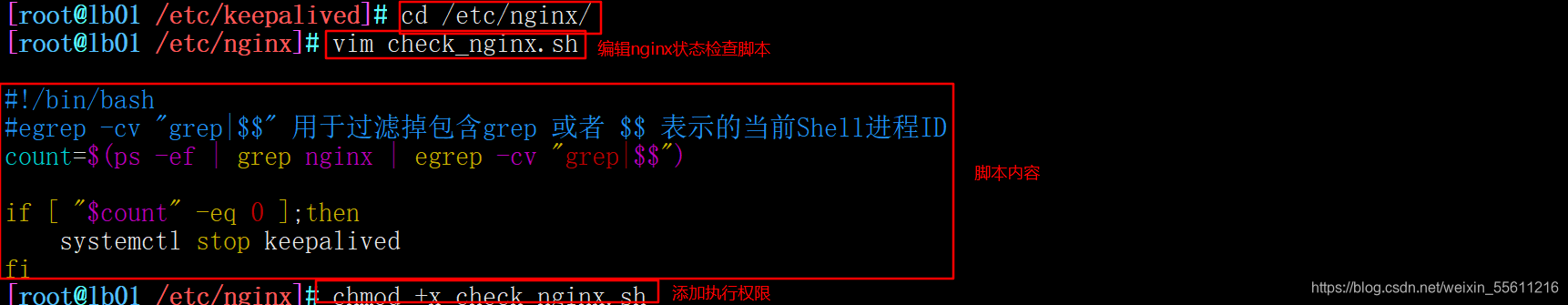

7.创建Nginx状态检查脚本

//创建nginx状态检查脚本

vim /etc/nginx/check_nginx.sh

#!/bin/bash

#egrep -cv "grep|$$" 用于过滤掉包含grep 或者 $$ 表示的当前Shell进程ID

count=$(ps -ef | grep nginx | egrep -cv "grep|$$")

if [ "$count" -eq 0 ];then

systemctl stop keepalived

fi

chmod +x /etc/nginx/check_nginx.sh

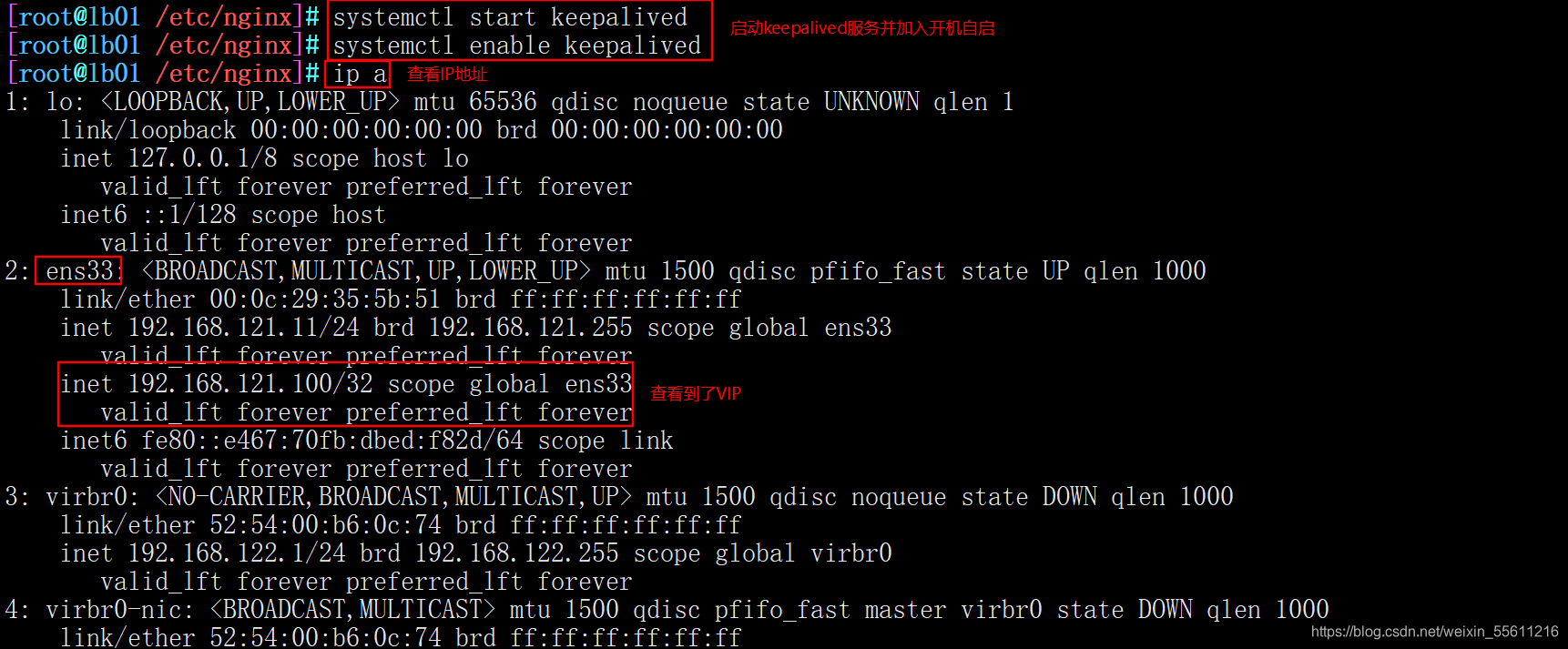

8.启动Keepalived服务

//启动keepalived服务(一定要先启动了nginx服务,再启动keepalived服务)

systemctl start keepalived

systemctl enable keepalived

ip a #查看VIP是否生成

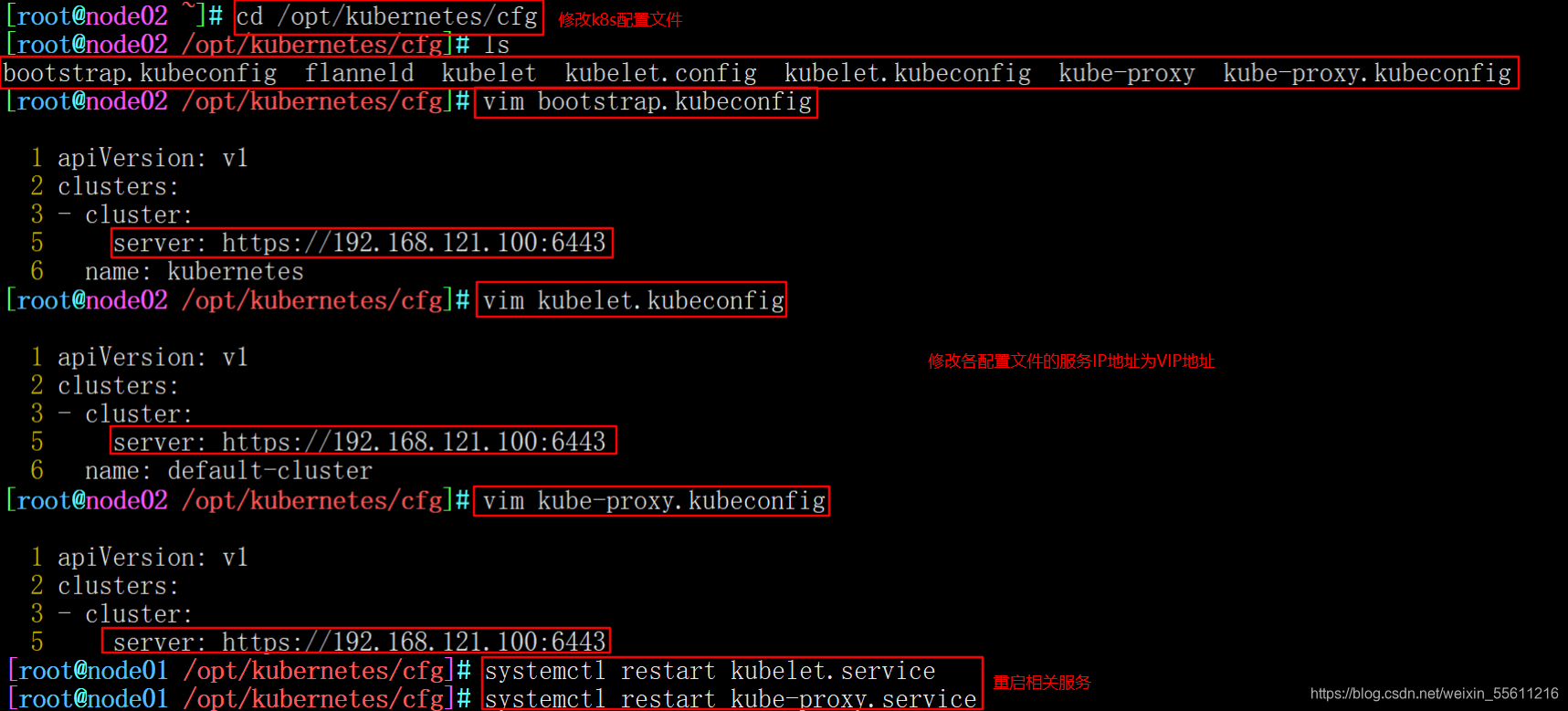

9.修改两个Node节点上的配置文件

在node01节点和node02 节点上相同操作

//修改node节点上的bootstrap.kubeconfig,kubelet.kubeconfig配置文件为VIP

cd /opt/kubernetes/cfg/

vim bootstrap.kubeconfig

server: https://192.168.121.100:6443

vim kubelet.kubeconfig

server: https://192.168.121.100:6443

vim kube-proxy.kubeconfig

server: https://192.168.121.100:6443

//重启kubelet和kube-proxy服务

systemctl restart kubelet.service

systemctl restart kube-proxy.service

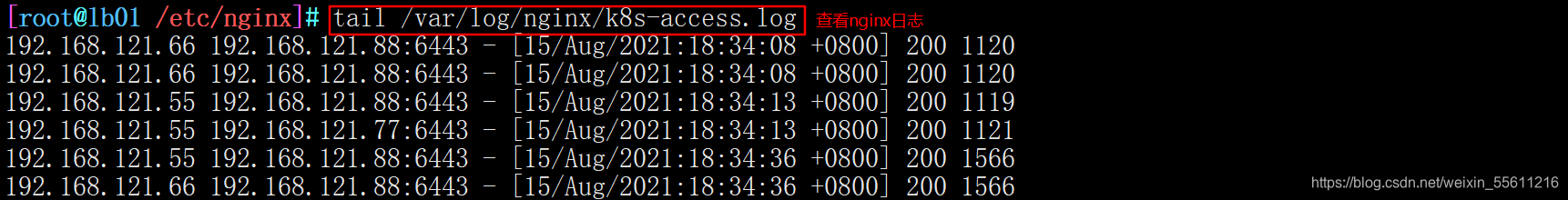

//在lb02上查看nginx的k8s日志

tail /var/log/nginx/k8s-access.log

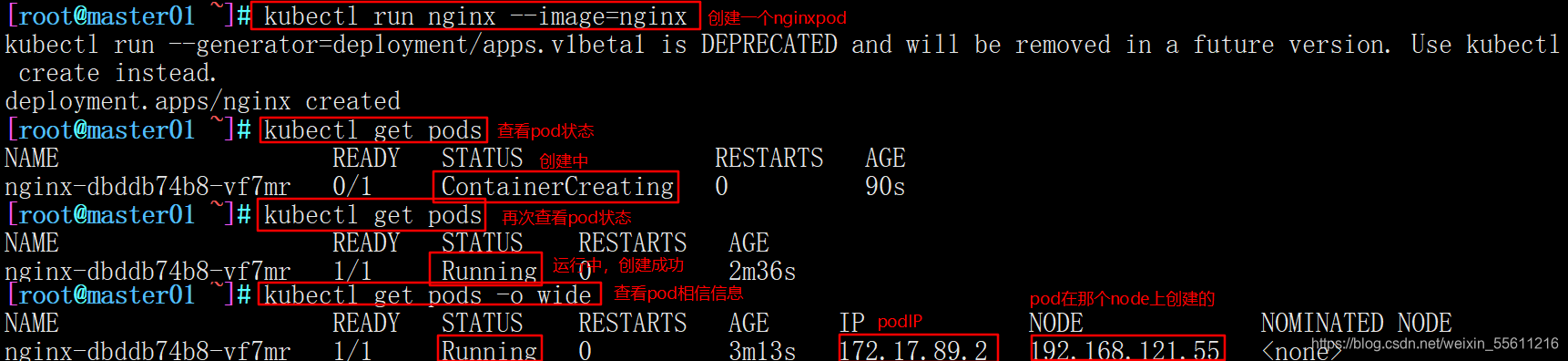

10.测试

在master01节点上操作

//测试创建pod

kubectl create nginx --image=nginx

//查看Pod的状态信息

kubectl get pods

kubectl get pods -o wide

//READY为1/1,表示这个Pod中有1个容器

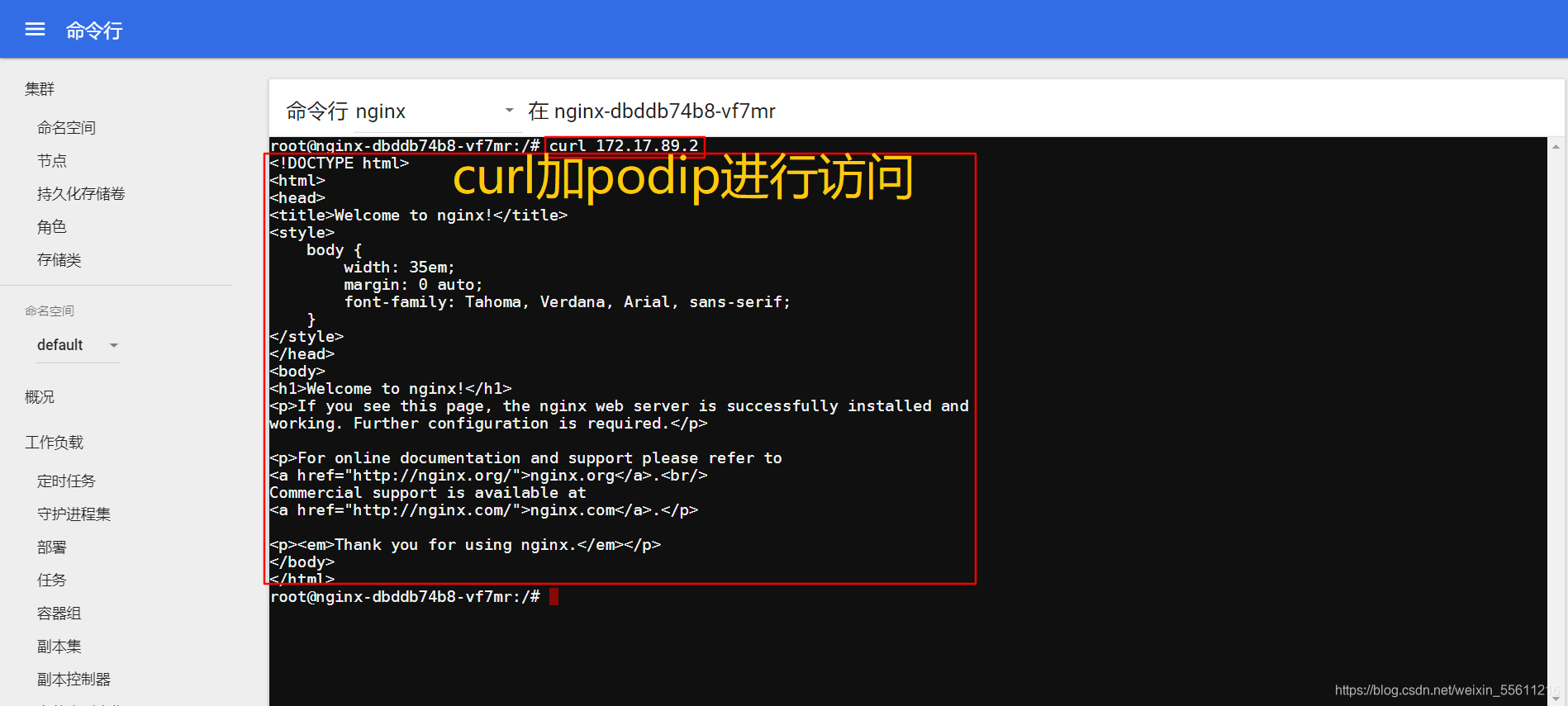

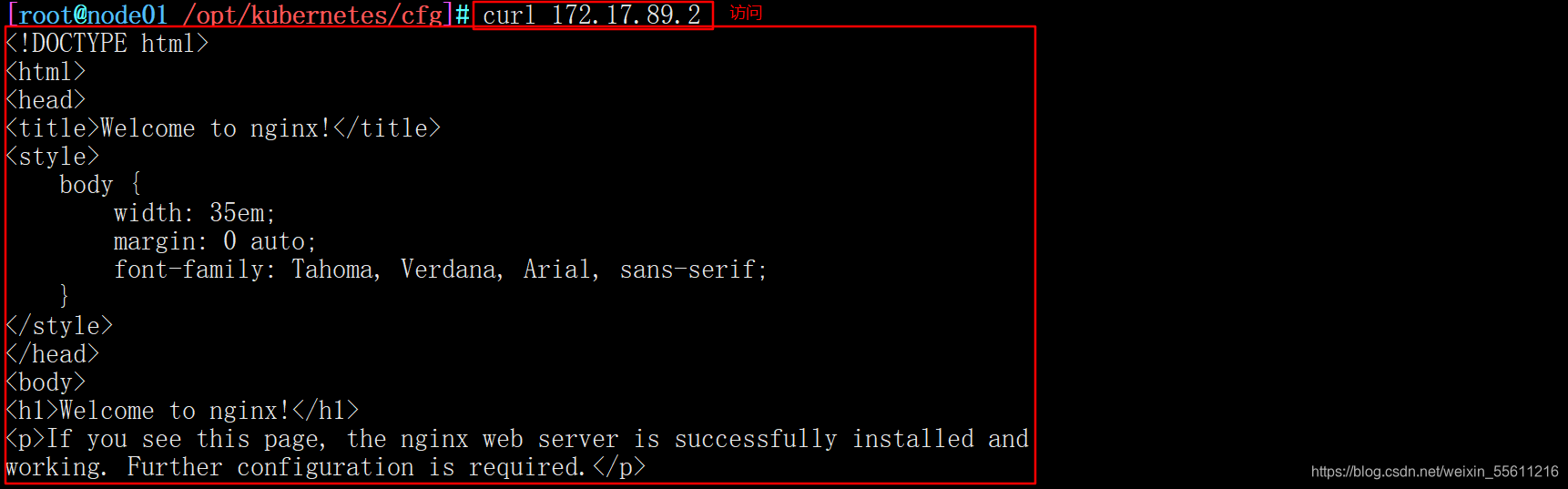

//在对应网段的node节点上操作,可以直接使用浏览器或者curl命令访问

curl 172.17.89.2

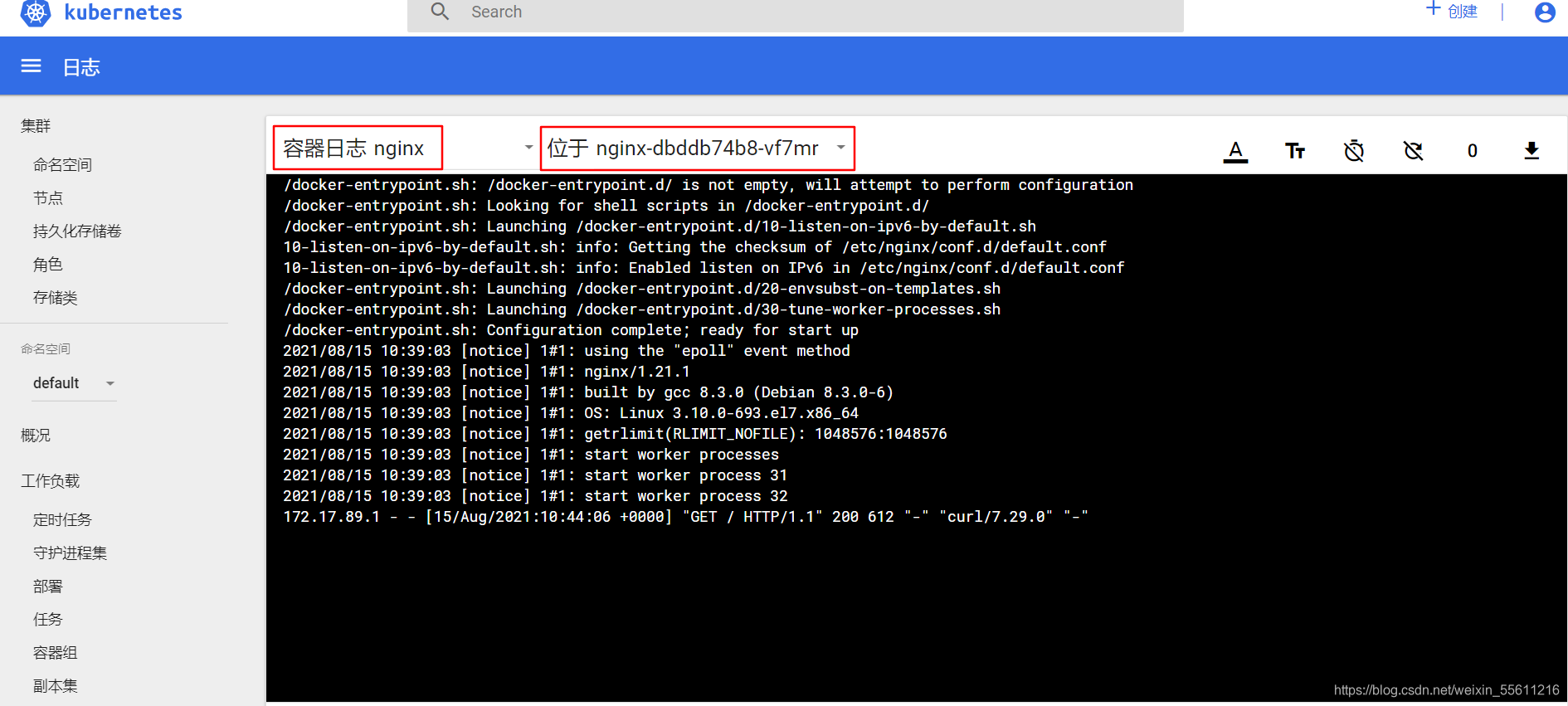

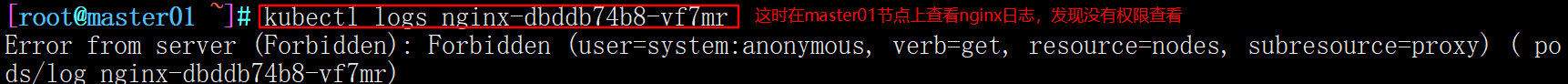

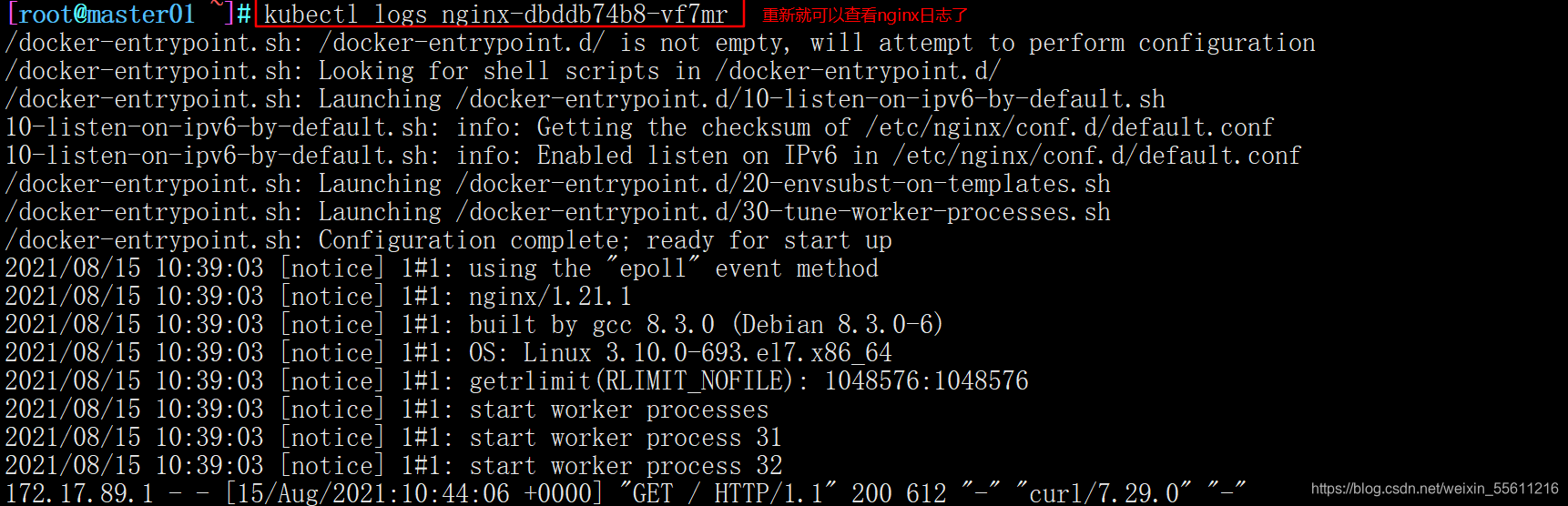

//这时在master01节点上查看nginx日志,发现没有权限查看

kubectl logs nginx-dbddb74b8-vf7mr

Error from server (Forbidden): Forbidden (user=system:anonymous, verb=get, resource=nodes, subresource=proxy) (nginx-dbddb74b8-vf7mr)

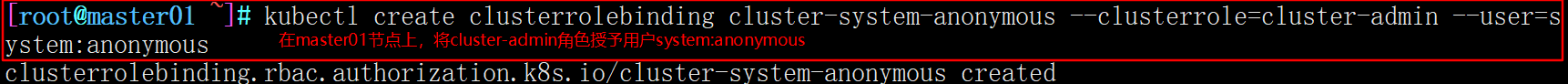

//在master01节点上,将cluster-admin角色授予用户system:anonymous

kubectl create clusterrolebinding cluster-system-anonymous --clusterrole=cluster-admin --user=system:anonymous

clusterrolebinding.rbac.authorization.k8s.io/cluster-system-anonymous created

//再次查看nginx日志

kubectl logs nginx-dbddb74b8-vf7mr

三.部署 Dashboard UI

1.Dashboard 介绍

仪表板是基于Web的Kubernetes用户界面。您可以使用仪表板将容器化应用程序部署到Kubernetes集群,对容器化应用程序进行故障排除,并管理集群本身及其伴随资源。您可以使用仪表板来概述群集上运行的应用程序,以及创建或修改单个Kubernetes资源(例如部署,作业,守护进程等)。例如,您可以使用部署向导扩展部署,启动滚动更新,重新启动Pod或部署新应用程序。仪表板还提供有关群集中Kubernetes资源状态以及可能发生的任何错误的信息。

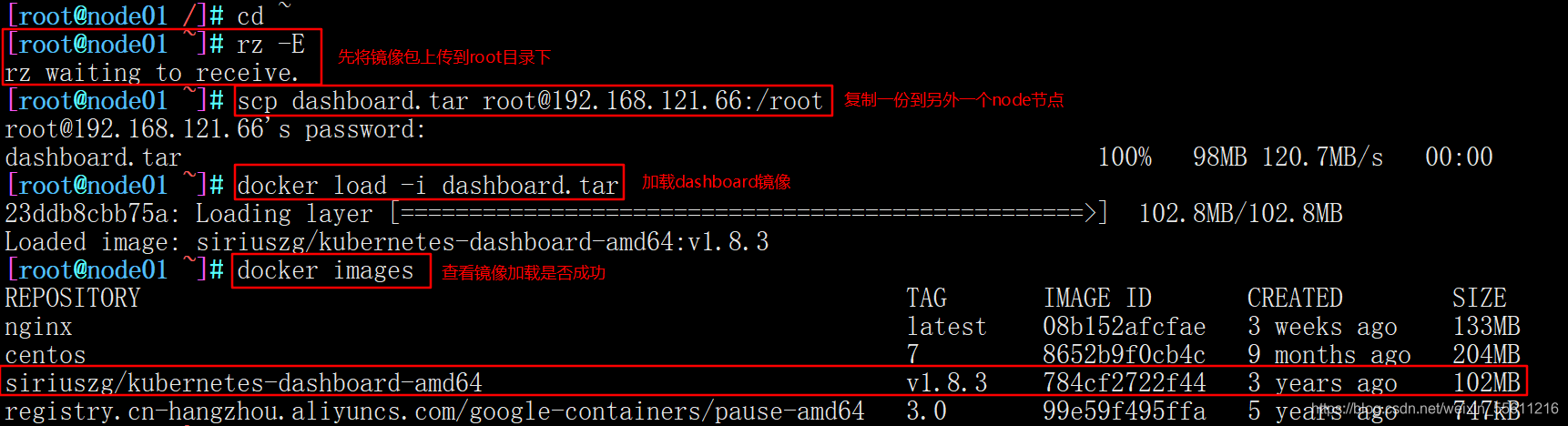

2.创建Dashboard镜像

在node节点上操作

上传dashboard.tar镜像包传到node节点root目录下

docker load -i dashboard.tar ##加载dashboard镜像

3.解压Dashboard压缩包

在master01节点上操作

//在k8s工作目录中创建dashborad工作目录

mkdir /opt/k8s/dashboard

cd /opt/k8s/dashboard

//上传Dashboard.zip压缩包,并解压,一共有7个文件,包含5个构建该界面的核心文件,一个k8s-admin.yaml文件是自己写的,用来生成待会在浏览器中登录时所用的令牌;一个dashboard-cert.sh,用来快速生成解决谷歌浏览器加密通信问题所需的证书文件

unzip Dashboard.zip

//核心文件官方下载资源地址:https://github.com/kubernetes/kubernetes/tree/master/cluster/addons/dashboard

dashboard-configmap.yaml dashboard-rbac.yaml dashboard-service.yaml dashboard-controller.yaml dashboard-secret.yaml k8s-admin.yaml dashboard-cert.sh

①dashboard-rbac.yaml:用于访问控制设置,配置各种角色的访问控制权限及角色绑定(绑定角色和服务账户),内容中包含对应各种角色所配置的规则(rules)

②dashboard-secret.yaml:提供令牌,访问API服务器所用(个人理解为一种安全认证机制)

③dashboard-configmap.yaml:配置模板文件,负责设置Dashboard的文件,ConfigMap提供了将配置数据注入容器的方式,保证容器中的应用程序配置从 Image 内容中解耦

④dashboard-controller.yaml:负责控制器及服务账户的创建,来管理pod副本

⑤dashboard-service.yaml:负责将容器中的服务提供出去,供外部访问

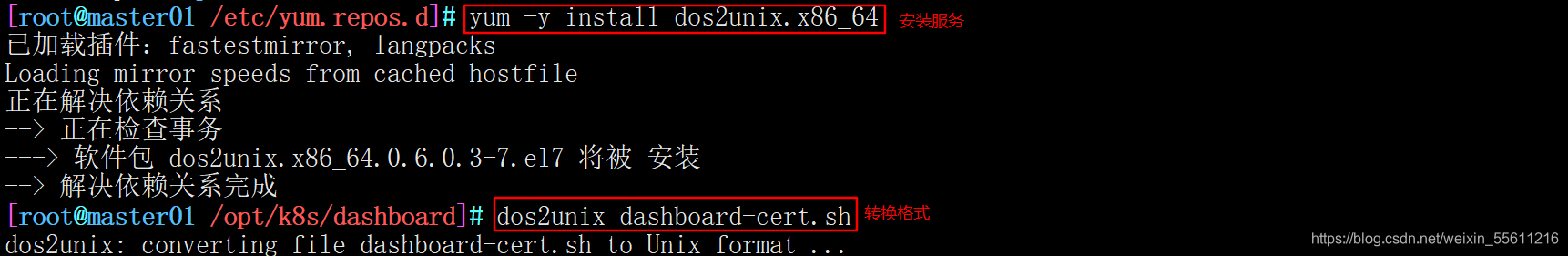

//由于dashboard-cert.sh脚本是在Windows系统中写的,Linux系统可能无法执行,需要安装dos2unix.x86_64这个服务

yum -y install dos2unix.x86_64

dos2unix dashboard-cert.sh ##转换格式

4.通过ubectl create命令创建resources

在master01节点上操作

//通过kubectl create 命令创建resources

cd /opt/k8s/dashboard

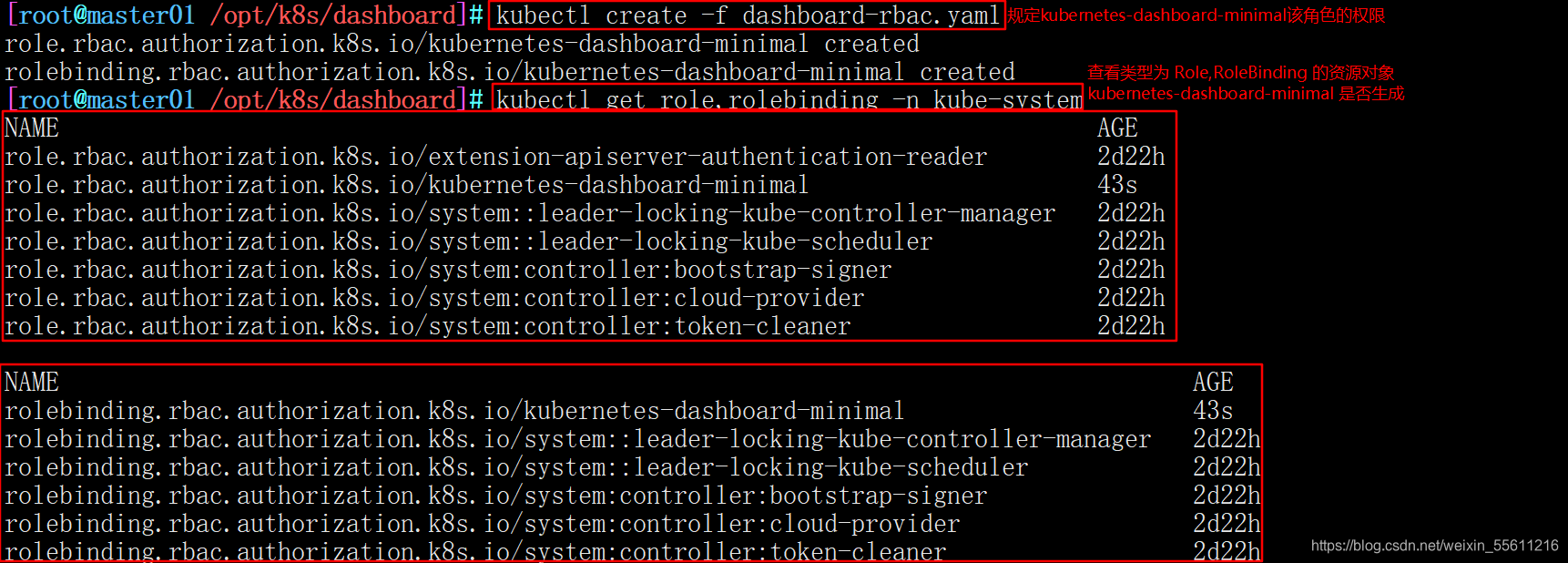

①规定kubernetes-dashboard-minimal该角色的权限

例如其中具备获取更新删除等不同的权限

kubectl create -f dashboard-rbac.yaml

//有几个kind就会有几个结果被创建,格式为kind+apiServer/name

role.rbac.authorization.k8s.io/kubernetes-dashboard-minimal created

rolebinding.rbac.authorization.k8s.io/kubernetes-dashboard-minimal created

//查看类型为 Role,RoleBinding 的资源对象 kubernetes-dashboard-minimal 是否生成

kubectl get role,rolebinding -n kube-system

//-n kube-system 表示查看指定命名空间中的pod,缺省值为default

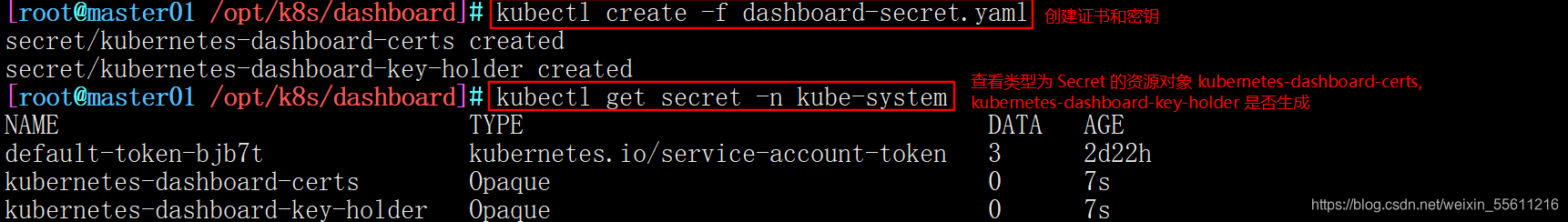

②证书和密钥创建

kubectl create -f dashboard-secret.yaml

secret/kubernetes-dashboard-certs created

secret/kubernetes-dashboard-key-holder created

//查看类型为 Secret 的资源对象 kubernetes-dashboard-certs,kubernetes-dashboard-key-holder 是否生成

kubectl get secret -n kube-system

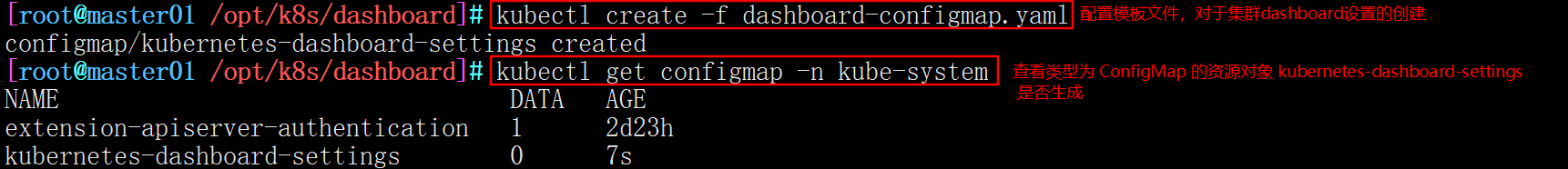

③配置文件,对于集群dashboard设置的创建

kubectl create -f dashboard-configmap.yaml

configmap/kubernetes-dashboard-settings created

//查看类型为 ConfigMap 的资源对象 kubernetes-dashboard-settings 是否生成

kubectl get configmap -n kube-system

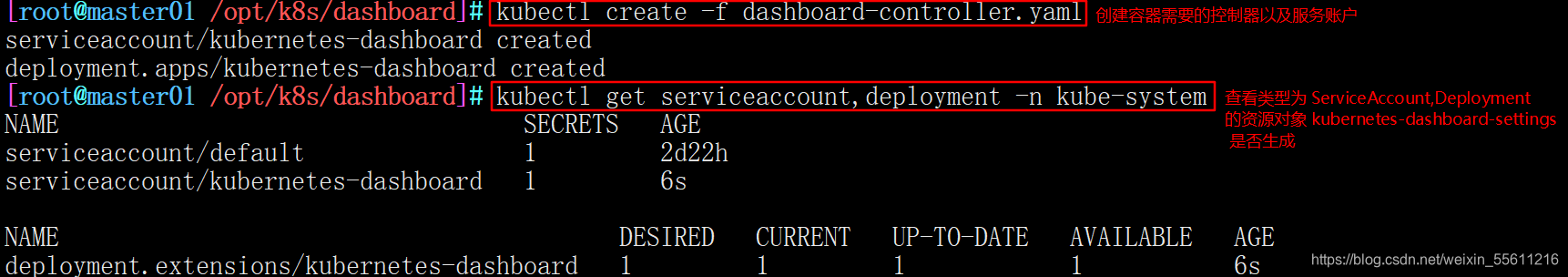

④创建容器需要的控制器以及服务账户

kubectl create -f dashboard-controller.yaml

serviceaccount/kubernetes-dashboard created

deployment.apps/kubernetes-dashboard created

//查看类型为 ServiceAccount,Deployment 的资源对象 kubernetes-dashboard-settings 是否生成

kubectl get serviceaccount,deployment -n kube-system

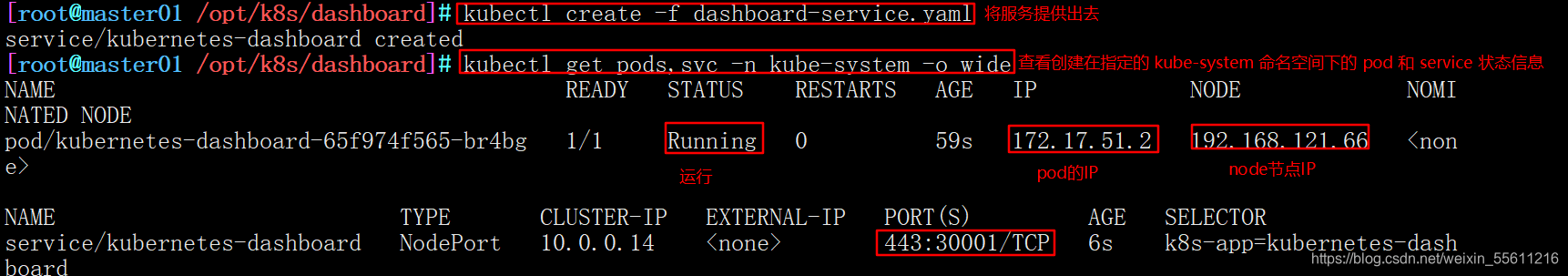

⑤将服务提供出去

kubectl create -f dashboard-service.yaml

service/kubernetes-dashboard created

//查看创建在指定的 kube-system 命名空间下的 pod 和 service 状态信息

kubectl get pods,svc -n kube-system -o wide

//svc 为 service 的缩写,可用 kubectl api-resources 查看

5.访问

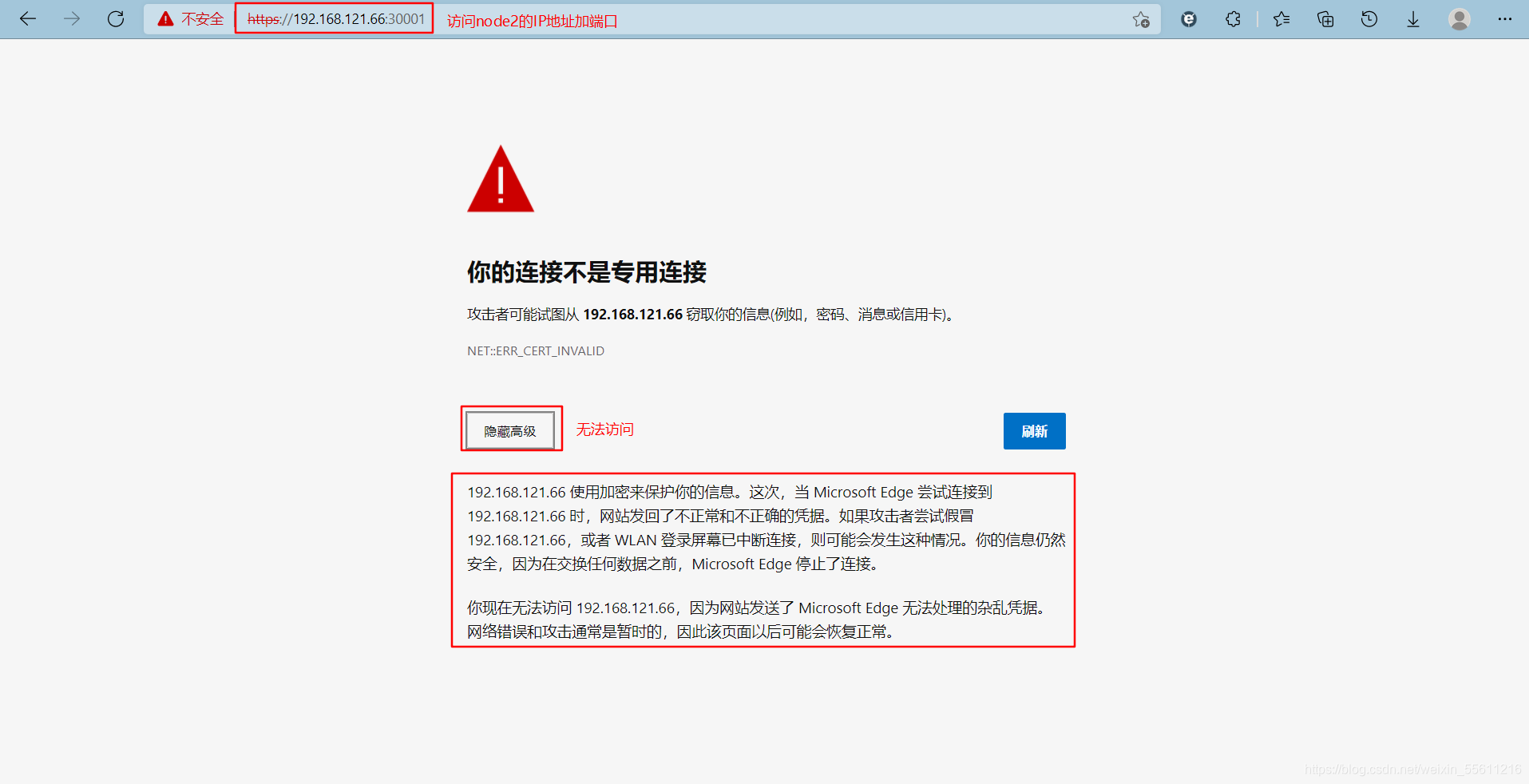

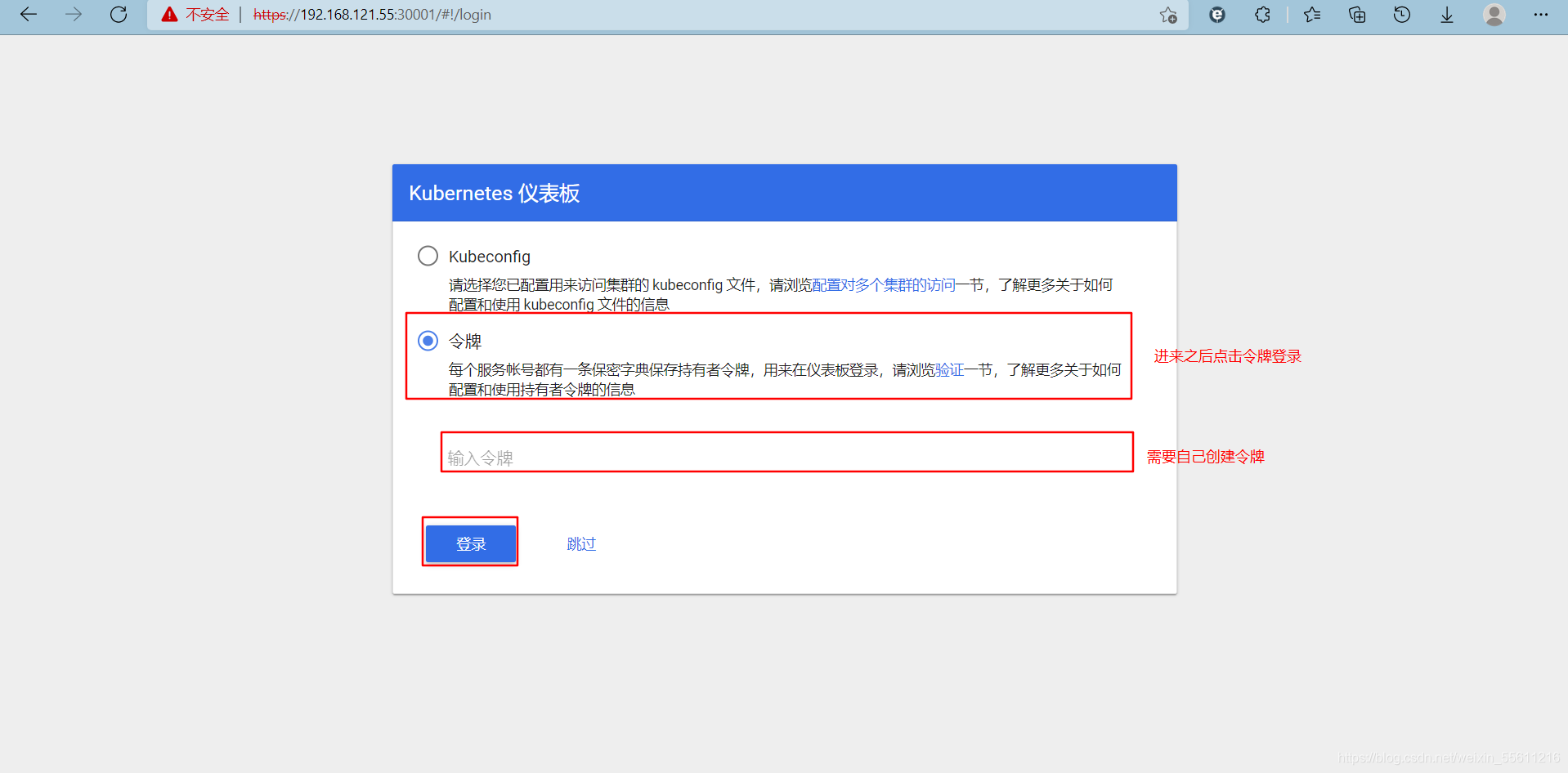

dashboard分配给了node01服务器,访问的入口是30001端口,打开浏览器访问 https://nodeIP:30001 来进行测试

火狐浏览器可直接访问:https://192.168.121.55:30001

谷歌浏览器则因为缺少加密通信的认证证书,导致无法直接访问。可通过 菜单->更多工具->开发者工具->Security 查看访问失败的原因。

//解决谷歌浏览器加密通信问题,使用的脚本 dashboard-cert.sh 来快速生成证书文件

cd /opt/k8s/dashboard/

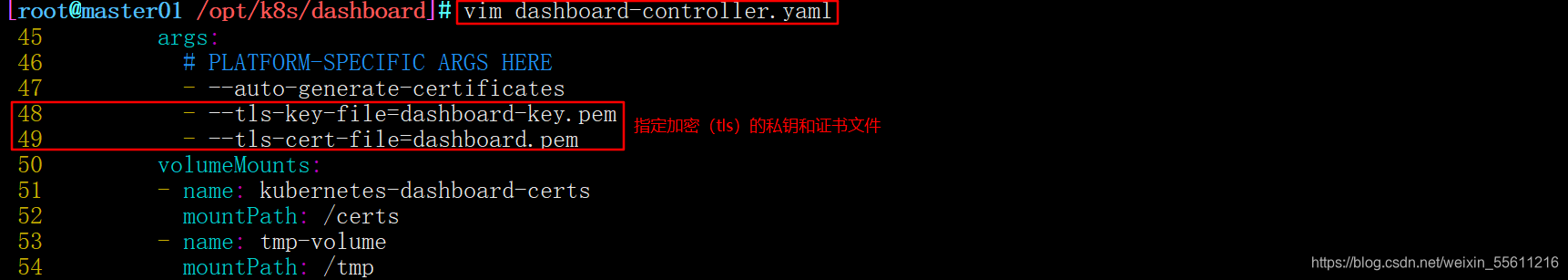

vim dashboard-controller.yaml

......

args:

# PLATFORM-SPECIFIC ARGS HERE

- --auto-generate-certificates

#在文件的第47行下面添加以下两行,指定加密(tls)的私钥和证书文件

- --tls-key-file=dashboard-key.pem

- --tls-cert-file=dashboard.pem

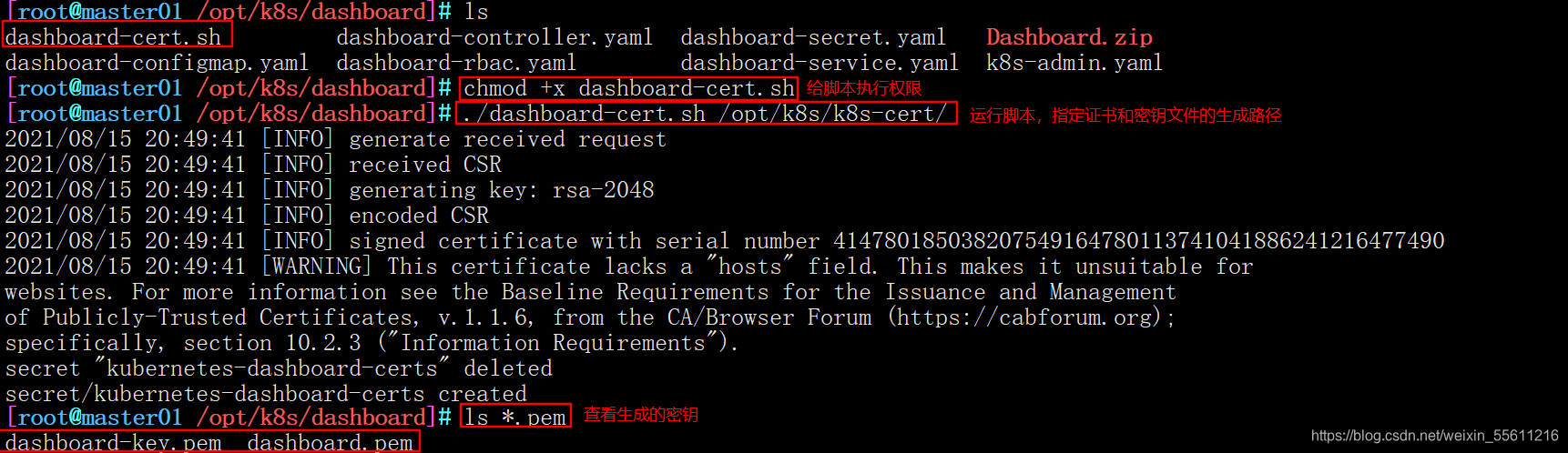

5.执行脚本,生成证书

在master01节点上操作

//执行脚本

cd /opt/k8s/dashboard/

chmod +x dashboard-cert.sh

./dashboard-cert.sh /opt/k8s/k8s-cert/

//在 dashboard 工作目录下将生成两个证书

ls *.pem

dashboard.pem dashboard-key.pem

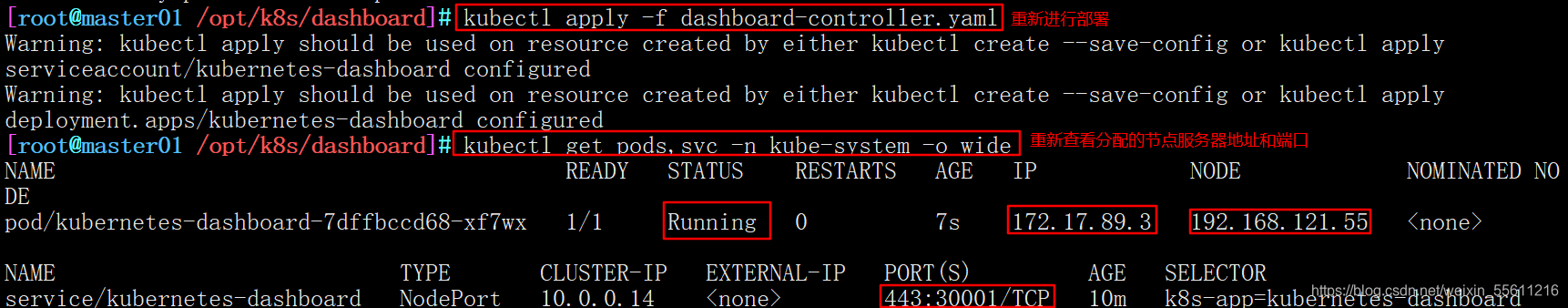

6.重新进行部署

在master01节点上操作

//重新进行部署(注意:当apply不生效时,先使用delete清除资源,再apply创建资源)

kubectl apply -f dashboard-controller.yaml

//由于可能会更换所分配的节点,所以要再次查看一下分配的节点服务器地址和端口号

kubectl get pods,svc -n kube-system -o wide

7.重新进行访问

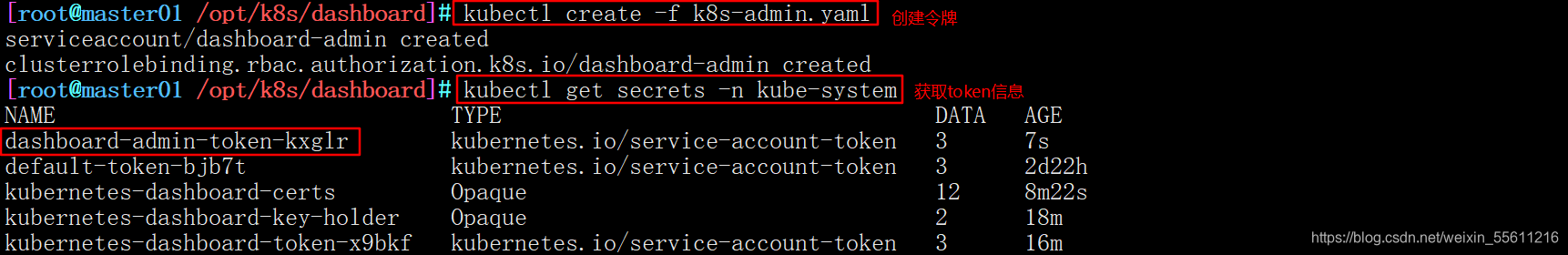

//再次进行访问测试,选择使用令牌方式登录,使用 k8s-admin.yaml 文件进行创建令牌

cd /opt/k8s/dashboard/

kubectl create -f k8s-admin.yaml

#获取token简要信息,名称为dashboard-admin-token-xxxxx

kubectl get secrets -n kube-system

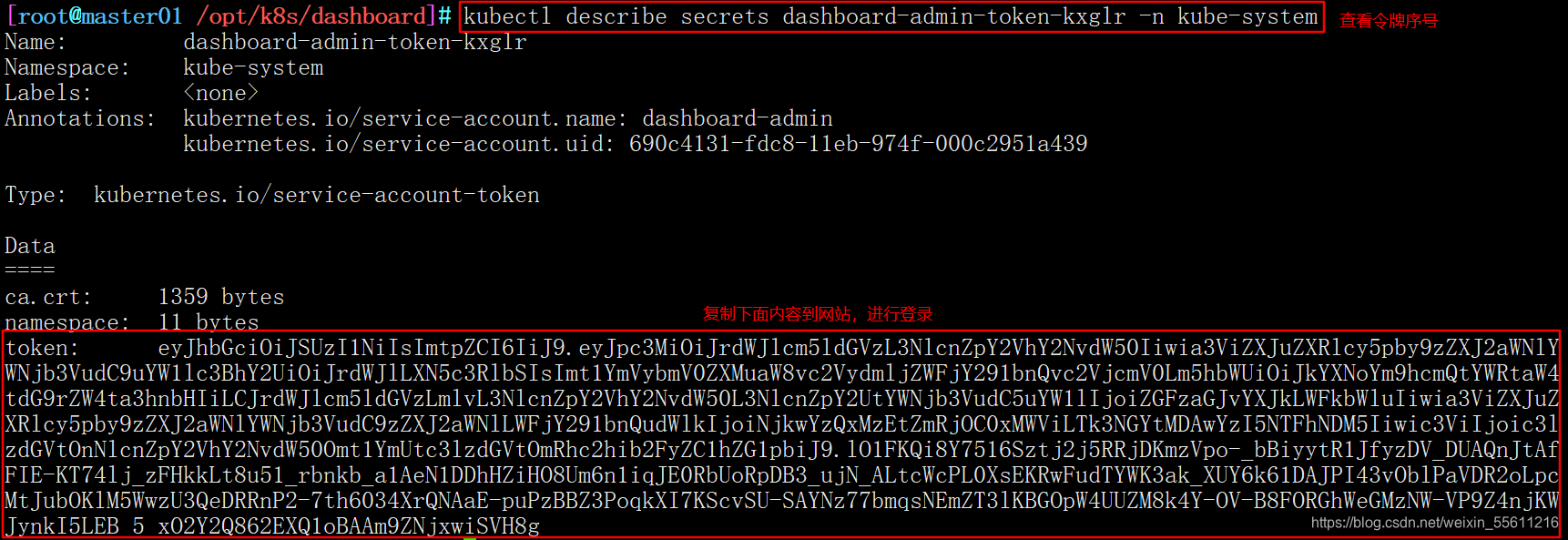

//查看令牌序列号,取 token: 后面的内容

kubectl describe secrets dashboard-admin-token-kxglr -n kube-system

//将令牌序列号复制填入到浏览器页面中,点击登录

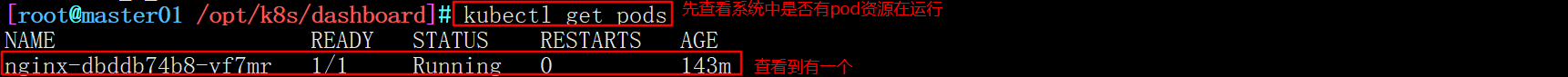

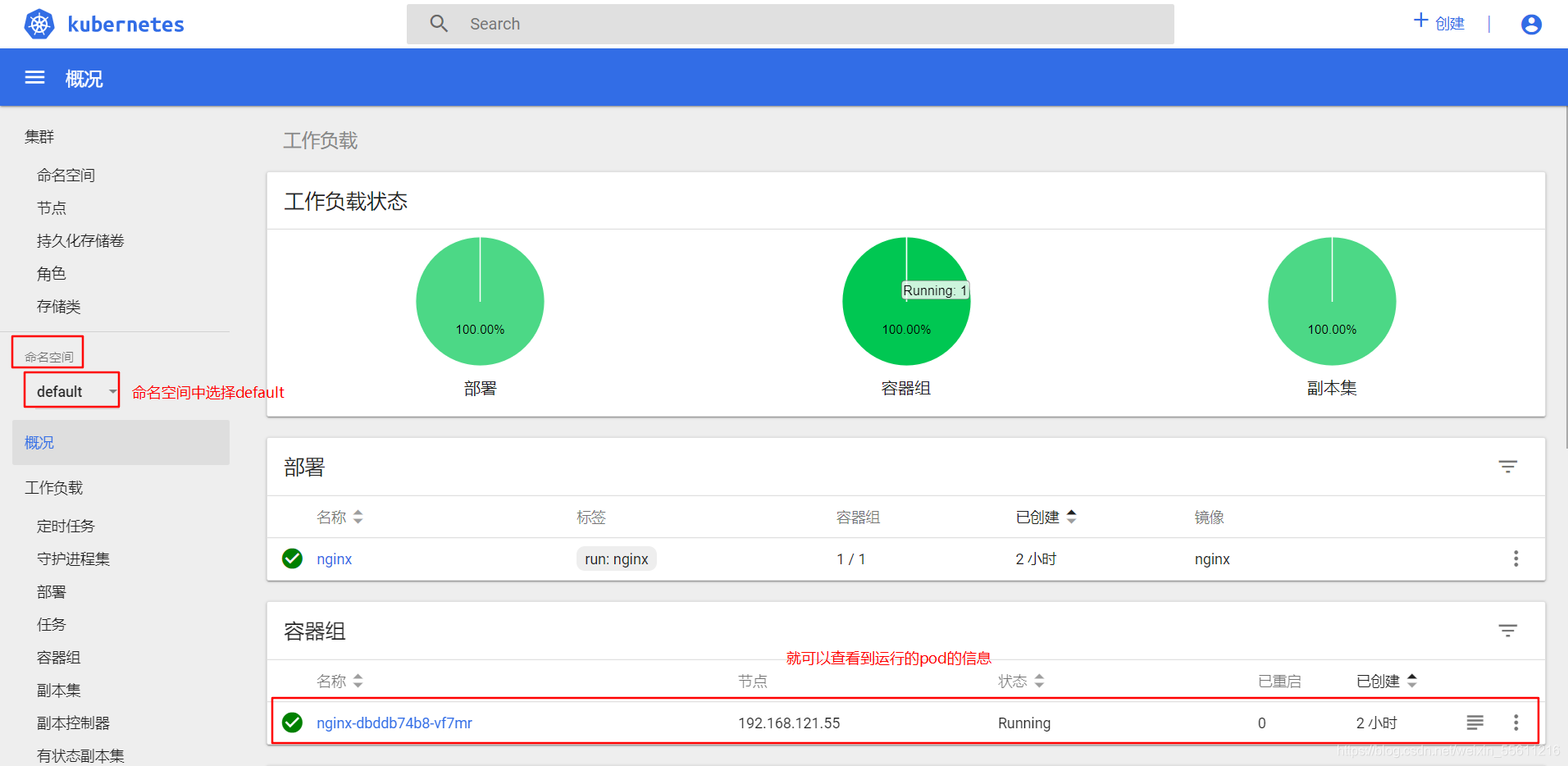

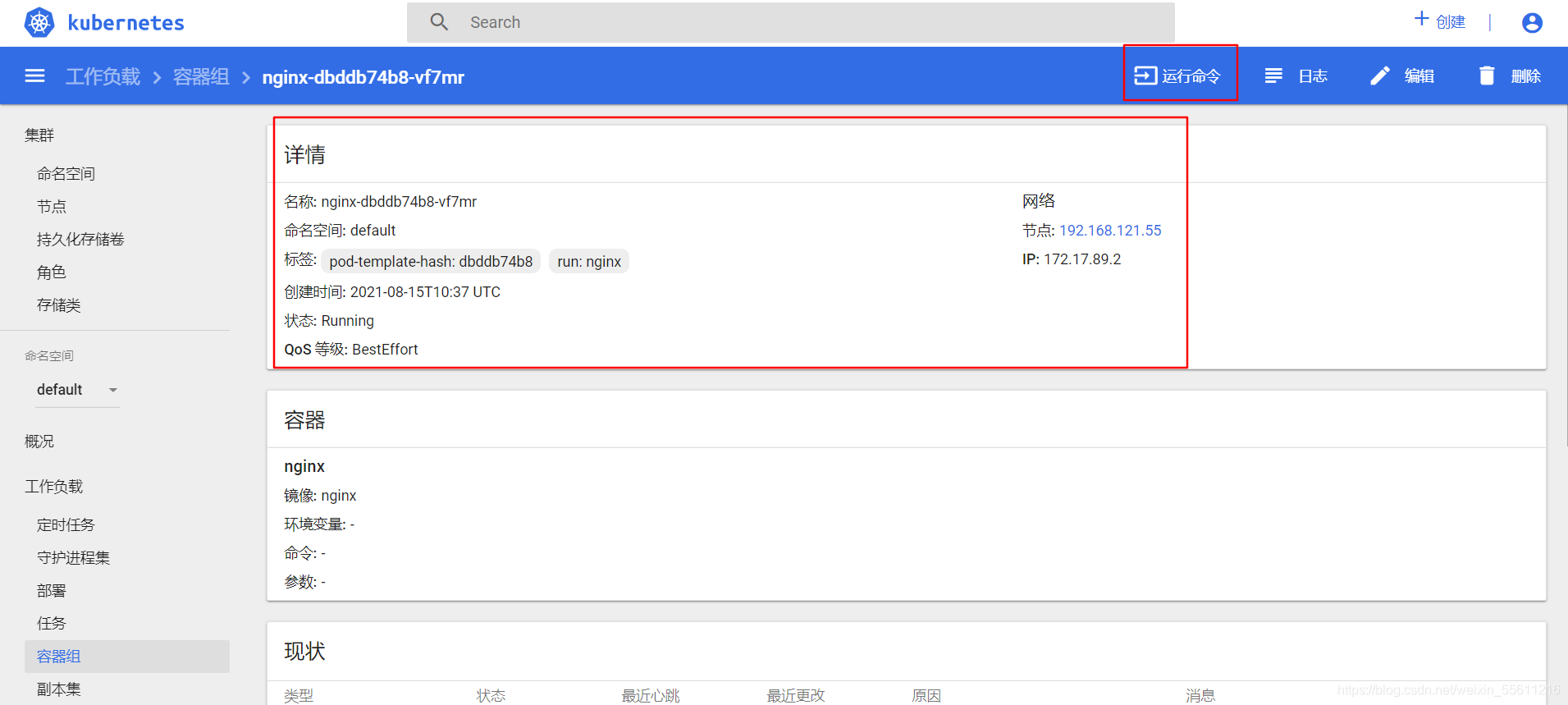

先通过 kubectl get pods 命令查看一下集群中是否有资源在运行,再在 Dashboard UI 界面中命令空间选 default,

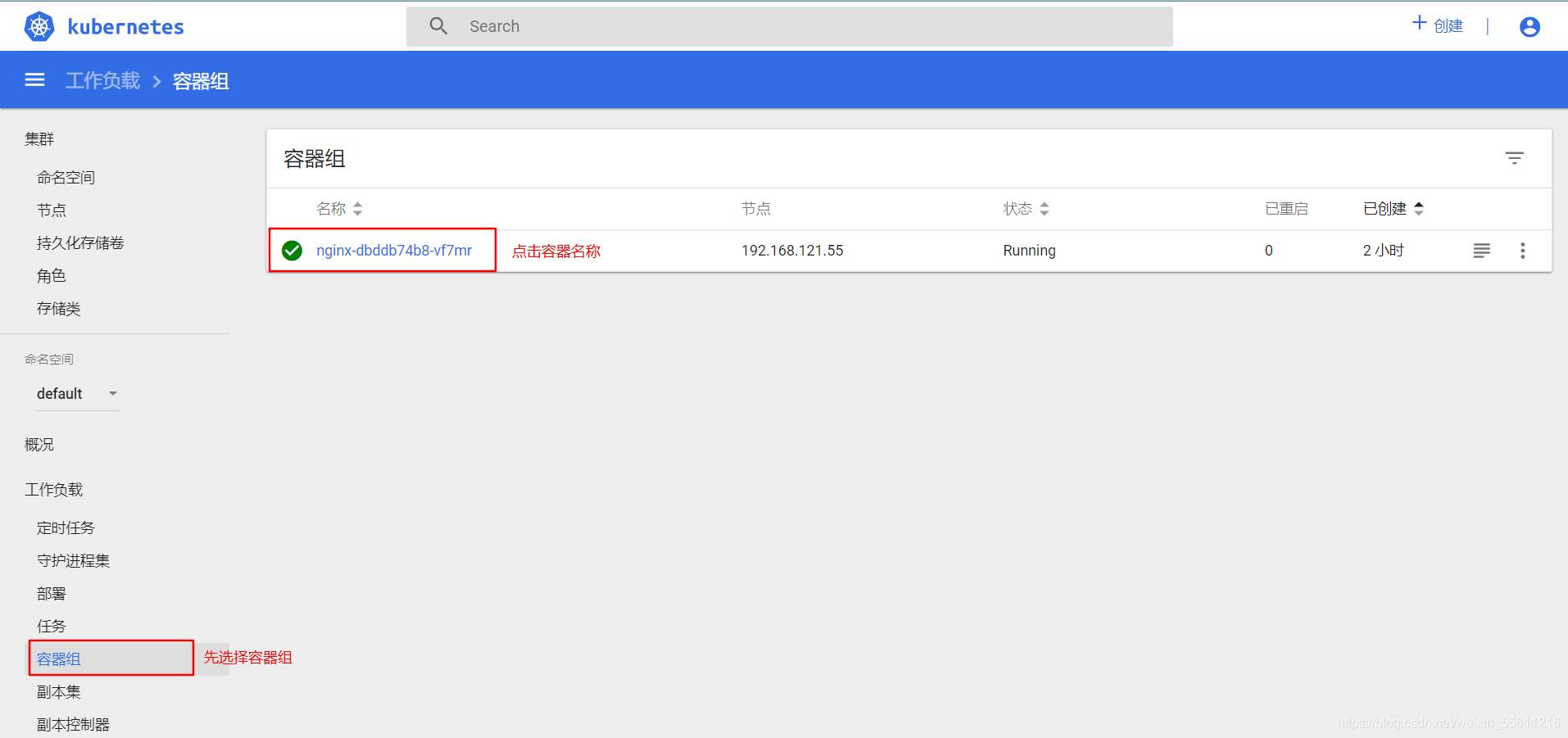

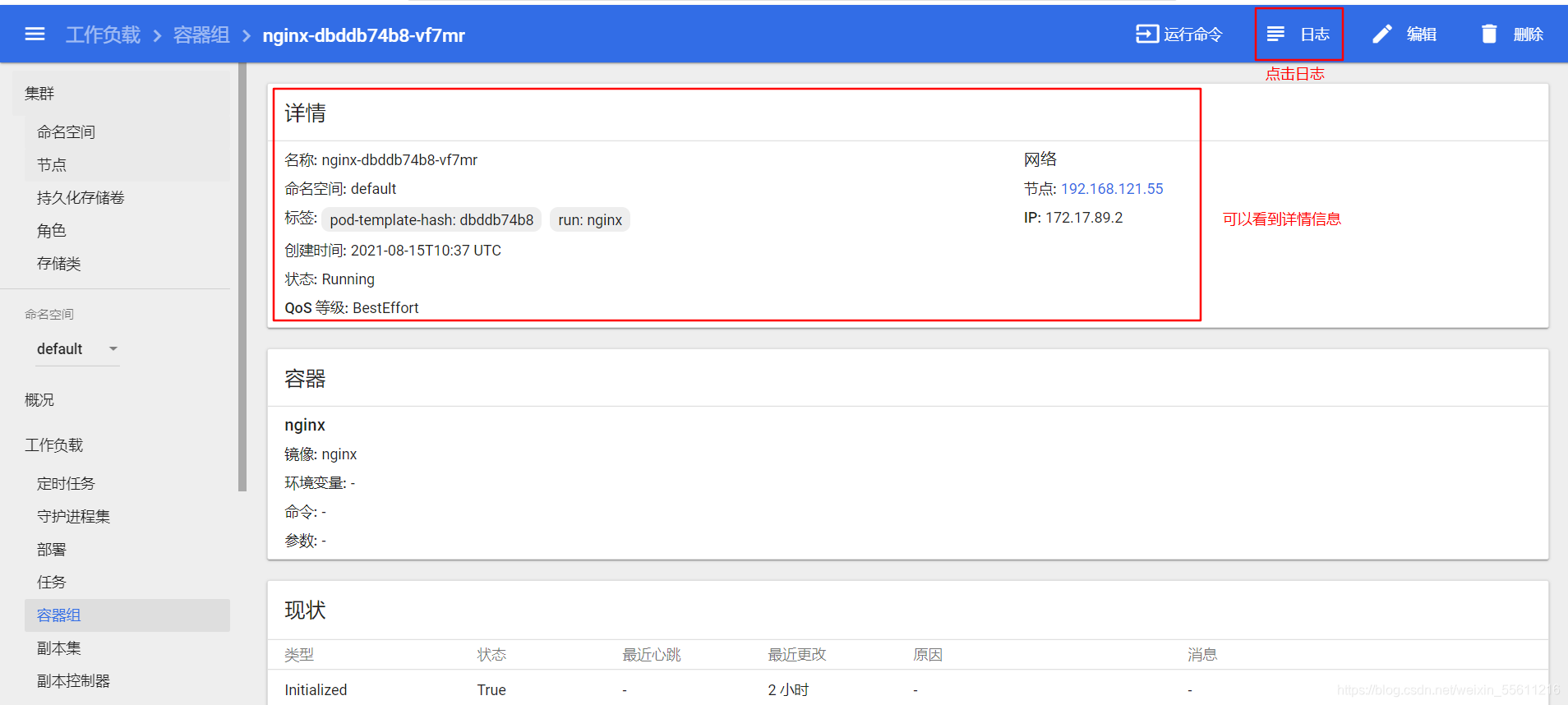

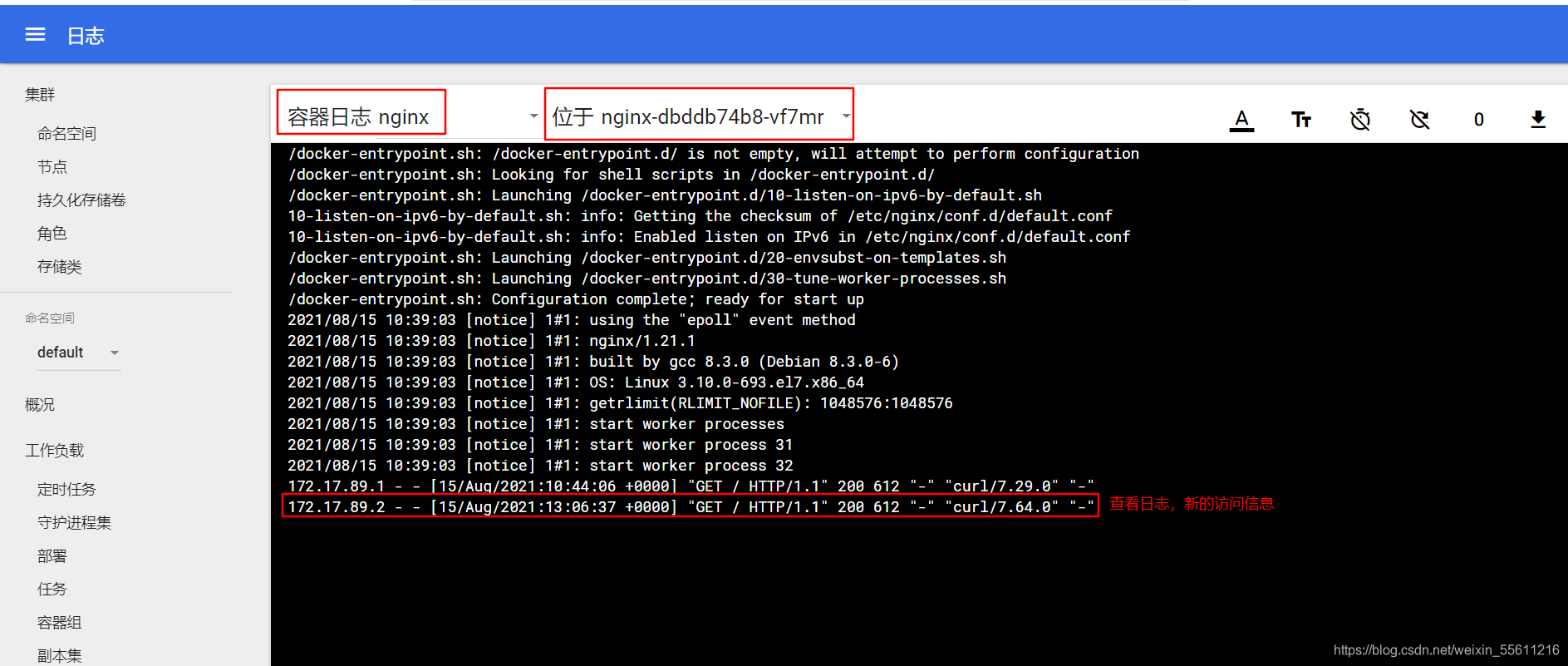

点击侧边栏中的“容器组”,点击容器名称,进入一个页面,点击右上方的“运行命令”或”日志“控件会弹出另一个额外页面,可在“运行命令”输入 curl <podip> 命令访问容器,再通过dashboard页面查看日志更新结果。