Ŀ¼

ǰ��

��Ϊһ�ֿ���Դ����IJ���ϵͳ,Linux���������䰲ȫ����Ч���ȶ����������ƶ����Թ㷺Ӧ�á�

������Ҫ���˺Ű�ȫ���ơ�ϵͳ�����͵�¼���ƵĽǶ�,����Linuxϵͳ��ȫ�Ż��ĵ��ε�;����ѧϰ���� Linux�������������⡢����ɨ��Ȱ�ȫ���ߵĹ�����ʹ��,��������Ա���Ұ�ȫ����,��ʱ��ȡ������Եķ�����ʩ��

һ,�˺Ű�ȫ����

1.ϵͳ�˺�����

�ǵ�¼�û���Shell��Ϊ/sbin/nologin

���������ڲ�ʹ�õ��˺�

��ɾ�����õ��˺�

�������˺��ļ�passwd��shadow

2.���밲ȫ����

��������������

��Ҫ���û��´ε�¼ʱ������

3.������ʷ����

����ټ�¼����������

��ע��ʱ�Զ����������ʷ

4.�ն��Զ�ע��

������600����Զ�ע��

��,����su�����û�

1.su������;���÷�

����;:Substitute User,�л��û�

���ʽ:su - Ŀ���û�

2.������֤

��root�������û�,����֤����

����ͨ�û��������û�,��֤Ŀ���û�������

3.����ʹ��su�����û�

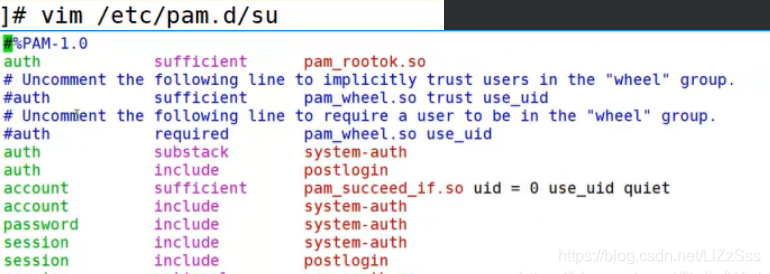

Ĭ�������,�κ��û�������ʹ�� su ����,�Ӷ��л��ᷴ�����������û�(�� root) �ĵ�¼����,���������˰�ȫ���ա�Ϊ�˼�ǿ su �����ʹ�ÿ���,���Խ����� pam_wheel ��֤ģ��,ֻ�����������û�ʹ�� su ��������л���ʵ�ֹ�������:����Ȩʹ�� su ���� ���û����ӵ� wheel ��,��/etc/pam.d/su ��֤���������� pam_wheel ��֤��

1).����������Ĭ��״̬(��������һ��,ע�͵ڶ���),����״̬�������������û���ʹ��su��������л��ġ�

2).���ж�ע��Ҳ�����������û�����ʹ��su����,��root����ʹ��su�л���������ͨ�û���Ҫ��������;�����һ�в�ע��,��rootʹ��su�л���ͨ�û��Ͳ���Ҫ��������(pam rootok. soģ�����Ҫ������ʹuidΪ0���û�,��root�û��ܹ�ֱ��ͨ����֤�������������롣)

3).��������ڶ���,��ʾֻ��root�û���wheel���ڵ��û��ſ���ʹ��su����

4).���ע�͵�һ��,�����ڶ���,��ʾֻ��whee1���ڵ��û�����ʹ��su����,root�û�Ҳ������su���

���� pam_wheel ��֤�Ժ�,δ���뵽 wheel ���ڵ������û�����ʹ�� su ����,�� �Խ����л�ʱ����ʾ���ܾ�Ȩ�ޡ�,�Ӷ����л��û���Ȩ��������С��Χ�ڡ�

��ͨ�û��л���¼������֤

ʹ�� su �����л��û��IJ��������¼����ȫ��־/var/log/secure �ļ���,���Ը�����Ҫ ���в鿴��

��,Linux�е�PAM��ȫ��֤

1.su����İ�ȫ����

��Ĭ�������,�κ��û�������ʹ��su����,�л��ᷴ�����������û�(��root)�ĵ�¼����,������ȫ���ա�

��Ϊ�˼�ǿsu�����ʹ�ÿ���,�ɽ�����PAM��֤ģ��,ֻ�����������û�ʹ��su��������л���

2.PAM(Pluggable Authentication Modules)�ɲ��ʽ��֤ģ��

����һ�ָ�Ч�������������û��������֤��ʽ

��Ҳ�ǵ�ǰLinux�������ձ�ʹ�õ���֤��ʽ

��PAMʹ��/etc/pam.d/�µ������ļ�,�������Գ������֤��ʽ��Ӧ�ó��������Ӧ��PAM�����ļ�,�Ӷ����ñ��ص���֤ģ��,ģ�������/1ib64/security��,�Լ��ض�̬�����ʽ������֤������ʹ��su����ʱ,ϵͳ����ʾ����root�û�������,�����su����ͨ������PAMģ��ʵ�ֵġ�

3.PAM��ȫ��֤����

4.PAM��֤ԭ��

1.PAM��֤һ����ѭ��˳��: Service (����) --> PAM (�����ļ�) --> pam_ *.so;

- PAM��֤����Ҫȷ����һ��Ӧ�÷���,Ȼ�������Ӧ��PAM�������ļ�(λ��/etc/pam.d��),��������֤ģ��(λ��/lib64/security/��)���а�ȫ��֤��

3.�û����ʷ�������ʱ��,��������ijһ�����������û��������͵�PAMģ�������֤��

4.��ͬ��Ӧ�ó�������Ӧ��PAMģ��Ҳ�Dz�ͬ�ġ�

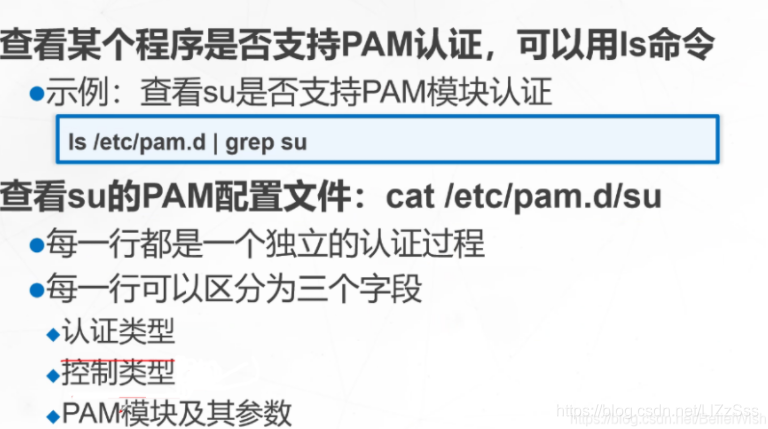

ע:�����鿴ij�������Ƿ�֧��PAM ��֤,������ls������в鿴/etc/pam.d/

5.PAM��֤�Ĺ���

��PAM�������ļ��е�ÿһ�ж���һ����������֤����,���ǰ��������µ�˳��������PAMģ�����

��һ�д���PAM��֤ģ������

auth: ���û����ݽ���ʶ��,����ʾ��������,�ж��Ƿ�Ϊroot��

account: ���˺Ÿ������Խ��м��,���Ƿ�������¼ϵͳ,�ʺ��Ƿ��Ѿ�����,�Ƿ�ﵽ����û����ȡ�

password: ʹ���û���Ϣ,�û����ݵĴر�,�����ļ�ϵͳ��

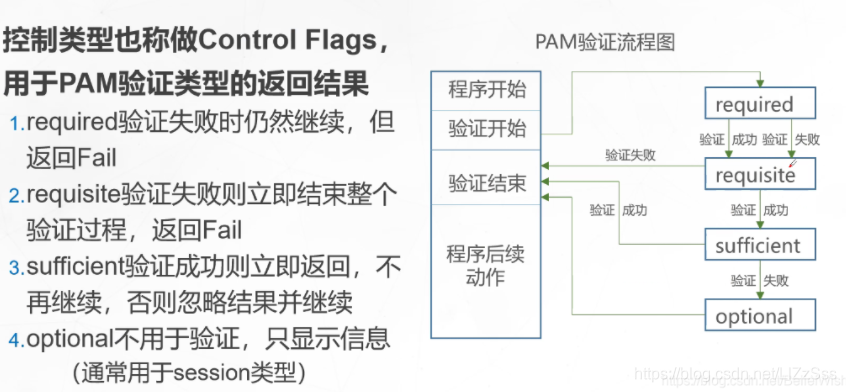

�ڶ��д���PAM���Ʊ��

required:��ʾ��Ҫ����һ���ɹ�ֵ,�������ʧ��,�������̽�ʧ�ܽ������,���Ǽ�������ͬ���͵���һ��֤,���д����͵�ģ�鶼ִ����ɺ�,�ٷ���ʧ�ܡ�

requisite:��required����,�������ģ�鷵��ʧ��,�����̷���ʧ�ܲ���ʾ������ʧ�ܡ�

sufficient:�����ģ�鷵�سɹ�,��ֱ������سɹ�,��ʾ����ɹ�,���ʧ��,Ҳ��Ӱ�������͵ķ���ֵ��

optional: �����гɹ����ķ���,һ�㲻������֤,ֻ����ʾ��Ϣ(ͨ������session����),

include:��ʾ����֤�����е���������PAM�����ļ�������ܶ�Ӧ��ͨ����������/etc/pam.d/system-auth(��Ҫ�����û���¼ϵͳ����֤����)��ʵ����֤������Ҫ������һȥд�����

�����д���PAMģ��,Ĭ������/lib64/security/Ŀ¼��,������ڴ�Ĭ��·����,Ҫ��д����·����

ͬһ��ģ��,���Գ����ڲ�ͬ��ģ��������,���ڲ�ͬ����������ִ�еIJ���������ͬ,��������ÿ��ģ����Բ�ͬ��ģ�����ͱ����˲�ͬ��ִ�к�����

�����д���PAMģ��IJ���,�����Ҫ������ʹ�õ�ģ�������ӡ�

���ݸ�ģ��IJ��������������ж��,֮���ÿո�ָ���

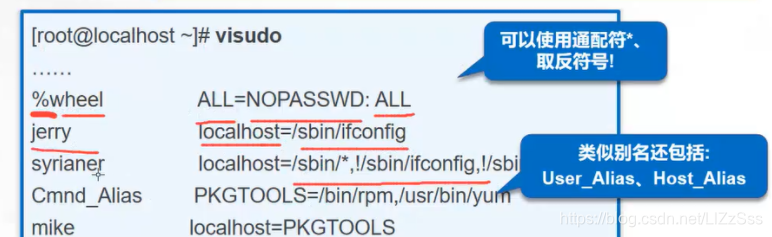

��,ʹ��sudo��������Ȩ��

su������ȱ��:�û��п��ܻ������,�з���,��һ��ֵ������

sudo�������;���÷�:

��;:�������û�����(��root)ִ����Ȩ������

�÷�:sudo ��Ȩ����,����

visudo

��

vi /etc/sudoers (���ļ���Ĭ��Ȩ��Ϊ440, �����˳�ʱ����ִ��":wq!"������ǿ�Ʋ���)

���ʽ:

�û� ������=��������б�

�û� ������=(�û�)��������б�

sudo [����ѡ��] ����

-l �г��û��������Ͽ��õĺͱ���ֹ������;һ�����ú�/etc/sudoers��,Ҫ������������鿴�Ͳ����Dz���������ȷ��;

-v ��֤�û���ʱ���;����û�����sudo ��,�����û��������,�ڶ�ʱ���ڿ��Բ������������ֱ�ӽ���sudo ����;��-v ���Ը������µ�ʱ���;

-u ָ������ij���û�ִ���ض�����;

-k ɾ��ʱ���,��һ��sudo ����Ҫ�������ṩ����;

��,���ػ���ȫ����

1.����BIOS��������

��һ�����豸��Ϊ��ǰϵͳ����Ӳ��

���ֹ�������豸(���̡�U�̡�����)����ϵͳ

��ȫ������Ϊsetup,�����ù���Ա����

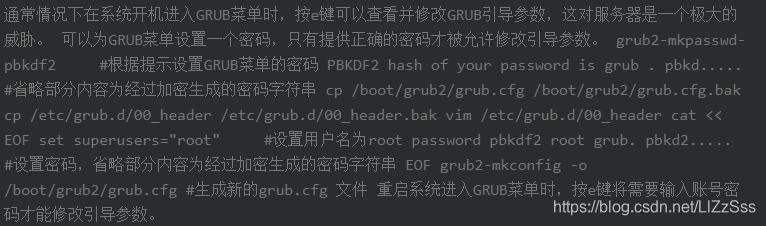

2.GRUB����

��ʹ��grub2-mkpasswd-pbkdf2������Կ

����/etclgrub.d/00_header�ļ���,���������¼

�������µ�grub.cfg�����ļ�

��,�ն˵�¼��ȫ����

1.����rootֻ�ڰ�ȫ�ն˵�¼

��ȫ�ն�����:/etc/securetty

2.��ֹ��ͨ�û���¼

����/etc/nologin�ļ�

��ɾ��nologin�ļ��������ָ�����

��,ϵͳ��������

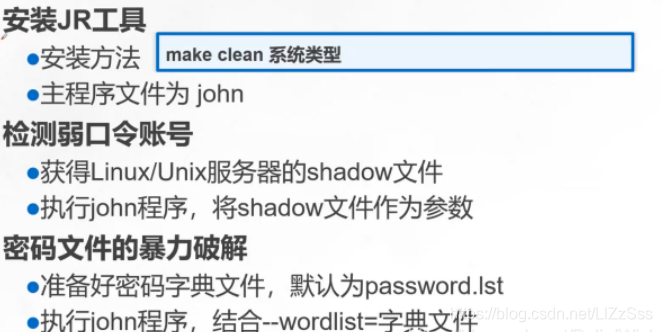

John the Ripper,���ΪJR:

�������������,֧���ֵ�ʽ�ı����ƽ�

��ͨ����shadow�ļ��Ŀ������,���Լ������ǿ��

�ƽ���������:

��,����˿�ɨ��

NMAP:

��ǿ�������ɨ�衢��ȫ����

��ٷ���վ: http://nmap.orgl

��CentOS 7.7�����а�װ��nmap-6.40-7.el7.x86_64.rpm

rpm -qa|grep nmap �鿴nmap

yum install -y nmap

nmap����õ�ѡ���������

-p:ָ��ɨ��Ķ˿ڡ�

-n:���÷���DNS����(�Լӿ�ɨ���ٶ�)

-sS: SYN���ݰ�,����յ�SYN/TCP����ɨ��,����������TCPɨ�跽ʽ(Ĭ��ɨ������),��������һ��TCP����,����ɹ�����ΪĿ��˿����ڼ�

������,������ΪĿ��˿ڲ�δ���š�

-sF:TCP��FINɨ��,���ŵĶ˿ڻ�����������ݰ�,�رյĶ˿ڻ��ӦRST���ݰ����������ǽֻ��sYN���ݰ����м�

����,��������������ʽ��TCP���������������͵�ɨ��ɼ�Ӽ�����ǽ�Ľ�׳�ԡ�

-sU: UDP����,UDPɨ����ٶȻ�Ƚ�����

-sP: ICMP ɨ��,������ping���,�����ж�Ŀ�������Ƿ���,��������ɨ�衣

-P0:����ping���, ���ַ�ʽ��Ϊ���е�Ŀ�������Ǵ���,���Է�����ӦICMP����ʱ,ʹ�����ַ�ʽ���Ա�������

pingͨ������ɨ�衣

ע:����λ

SYN ��������

ACK ȷ��

FIN �����Ͽ�

PSH ���� 0 ���ݻ��� �ϲ�Ӧ��Э��

RST ����

URG ����

#�ֱ�鿴�������ŵ�TCP�˿ڡ�UDP�˿� nmap -sT 127.0.0.1 nmap -sU 127.0.0.1 #���192.168.80.0/24��������Щ�����ṩHTTP���� nmap -p 80 192.168.80.0/24 #���192.168.80.0/24��������Щ������� nmap -n -sP 192.168.80.0/24

ͨ��pam ģ������ֹ�����ƽ�ssh [root@benet ~]# vim /etc/pam.d/sshd �ڵ�һ����������һ��: auth required pam_tally2.so deny=3 unlock_time=600 even_deny_root root_unlock_time=1200 ˵��:���Ե�½ʧ�ܳ���3��,��ͨ�û�600�����,root�û�1200����� �ֶ��������: �鿴ijһ�û������½����: pam_tally2 �C-user ����,�鿴work�û��Ĵ����½����: pam_tally2 �C-user work ���ijһ�û������½����: pam_tally2 �C-user �C-reset ����,��� work �û��Ĵ����½����, pam_tally2 �C-user work �C-reset