Docker��������

Docker����(image)

Docker Hub��ַ

Docker Hub ������mavenԶ�ֿ̲��ַ

https://hub.docker.com/

��Ϊһ���з���Ա,����Խ���������Ϊ��(Class)����һ��Ӧ�ó���

������Ҫ�ȴӾ���ֿ��������ȡ�������ľ���ֿ������ Docker Hub,����Ҳ������������ֿ����

��ȡ�����Ὣ�������ص����� Docker ����,����ʹ�øþ�������һ�����߶��������

�����ɶ�������,ÿ�����֮��,���ⲿ��������һ�������Ķ������ڲ���һ������IJ���ϵͳ(OS),ͬʱ������Ӧ��������������ļ�����������

��Ϊ��������Ƴ��Ծ��ǿ��ٺ�С��,���Ծ���ͨ�����Ƚ�С��

ǰ�����ᵽ�������ֹͣ���е�����(��)��ʵ����,����ֹͣij������������,�����д����µľ���

Docker����������

pull����

-

���ؾ������������Զ�̾���ֿ����IJֿ������ء�Ĭ�������,������ Docker Hub �IJֿ�����ȡ��

-

ͨ�����ع���,���Կ���,һ������һ�����ɶ�������,���� f7e2b70d04ae �����Ĵ���ʾ���Ψһ ID��

����

-a, --all-tags=true|false : �Ƿ��ȡ�ֿ������о���,Ĭ��Ϊ��; --disable-content-trust : �����������ݵ�У��,Ĭ��Ϊ true;

ʹ��pull�������ؾ���

#tomcat��������

#https://hub.docker.com/_/tomcat

docker pull tomcat:9.0.20-jre8

docker pull tomcat:9.0.20-jre8-slim

docker pull tomcat:9.0.20-jre8-alpine

#centos��������

#https://hub.docker.com/_/centos

docker pull centos:7.8.2003

#ubuntu��������

#https://hub.docker.com/_/ubuntu

docker pull ubuntu:20.04

#debian��������

#https://hub.docker.com/_/debian

docker pull debian:10.6

docker pull debian:10.6-slim

����һ:

��������ͬ�ľ�����,ͬʱ������ͬһ����,�����ظ�����,�Dz��ǻᵼ�´洢�ռ���˷�?

��:ʵ����,Docker ��������ôɵ��ȥ�����ظ��IJ�,Docker ������֮ǰ,��ȥ��Ȿ���Ƿ����ͬ�� ID�IJ�,��������Ѿ�������,��ֱ��ʹ�ñ��صľͺ��ˡ�

�����:

��ͬ�ֿ���,����Ҳ����ھ����������������, �������զ��?

��:���ϸ������Ͻ�,������ʹ�� pull����ʱ,����Ҫ�ھ���ǰ��ָ���ֿ��ַ(Registry), �����ָ��,��Docker ��ʹ����Ĭ�����õIJֿ��ַ��

����:����ִ�� docker pull tomcat:9.0.20-jre8����ʱ,ʵ�����൱��docker pull docker.hub/tomcat:9.0.20-jre8,�����δ�Զ������òֿ�,��Ĭ�������ص�ʱ��,���ھ���ǰ�����DockerHub �ĵ�ַ��Docker ͨ��ǰ��ַ�IJ�ͬ,����֤��ͬ�ֿ���,���������Ψһ�ԡ�

images����

#ͨ��������������,�г��������еľ���

docker images

docker image ls

[root@localhost ~]# docker images

REPOSITORY TAG IMAGE ID CREATED SIZE

nginx 1.19.3-alpine 4efb29ff172a 11 months ago 21.8MB

����ѡ��˵��:

- REPOSITORY:��ʾ����IJֿ�Դ

- TAG:����ı�ǩ

- IMAGE ID:����ID

- CREATED: ����ʱ��

- SIZE:�����С

save����

����һ������

docker save [REPOSITORY]:[TAG] -o [FileName]

��

docker save [REPOSITORY]:[TAG] > [FileName]

#����һ���ļ���

mkdir -p /data

cd /data

#�����浽���ļ���

docker save nginx:1.19.3-alpine -o nginx-1.19.3-alpine.tar

��

docker save nginx:1.19.3-alpine > nginx-1.19.3-alpine.tar

����

- o :��������ļ�

�������

mkdir -p /data

cd /data

docker save \

ubuntu:20.04 \

alpine:3.12.1 \

debian:10.6-slim \

centos:7.8.2003 \

-o linux.tar

docker save \

tomcat:9.0.20-jre8-alpine \

tomcat:9.0.20-jre8-slim \

tomcat:9.0.20-jre8 \

-o tomcat9.0.20.tar

load����

�ӱ��ص��뾵��

docker load -i linux.tar

#��

docker load < linux.tar

����

- �Cinput , -i : ָ��������ļ���

- �Cquiet , -q : ���������Ϣ��

search����(�˽�)

���Ҿ���ֿ��ָ������(�������Ƽ�ʹ��,��Ϊ����ֱ��,����ֱ��ȥ�ֿ����Ѱ��)

docker search tomcat

����

- -f, --filter filter : �������������;

- �Climit int :ָ����������չʾ����;

- �Cno-index : ���ض��������;

- �Cno-trunc :���ض��������;

inspect����

- ͨ�� docker inspect ����,���ǿ��Ի�ȡ�������ϸ��Ϣ,����,����������,���������ժҪ

�ȡ�

docker inspect tomcat:9.0.20-jre8-alpine

- docker inspect ���ص��� JSON��ʽ����Ϣ,��������ȡ����ָ����һ������,����ͨ�� -f ��ָ��,���ȡ�����С

docker inspect -f {{".Size"}} tomcat:9.0.20-jre8-alpine

history����

��ǰ���������,�����˽,һ���������ɶ������ɵ�,��ô,����Ҫ���֪��������ľ���������?

ͨ�� docker history����,�����г�������Ĵ�����Ϣ,����:�鿴 tomcat:9.0.20-jre8-alpine�ĸ���

��Ϣ

docker history tomcat:9.0.20-jre8-alpine

tag����

��DZ��ؾ���,�������ijһ�ֿ⡣�ȼ���Ϥһ�¡�

docker tag tomcat:9.0.20-jre-alpine myself/tomcat:9

rmi ����

ɾ����������

docker rmi tomcat:9.0.20-jre8-alpine

#��

docker image rm tomcat:9.0.20-jre8-alpine

����

- -f, -force : ǿ��ɾ������,�������������øþ���;

- -no-prune : ��Ҫɾ��δ����ǩ�ĸ�����;

ʹ��IDɾ������

����ͨ����ǩ������ɾ������,���ǻ�����ͨ���ƶ����� ID, ��ɾ������һ���ƶ���ͨ�� ID ��ɾ������,�����ȳ���ɾ������ָ��þ���ı�ǩ,Ȼ����ɾ����������

docker rmi ee7cbd482336

����ɾ��������

ɾ������ܼ�,��Ҳ�������Ǻ�ʱ�εض���ɾ����,������һЩ������������ͨ���þ���������δ������ʱ,����������ɾ���ġ��������ǿ���ͨ������ -f ������,Ҳ����ǿ��ɾ��,�Ƴ����þ�����,����һ�㲻�Ƽ���������������,��ȷ������Ӧ����:

- ��ɾ������������������;

- ��ɾ���������

��������

������ʹ�� Docker һ��ʱ���,ϵͳһ�㶼��д�һЩ��ʱ�ġ�û�б�ʹ�õľ����ļ�,����ͨ�������������������ִ���������,���Ǹ��������ͷ��˶��ٴ洢�ռ�!

docker image prune

����

- �Ca, --all : ɾ������û���õľ���,������������ʱ�ļ�;

- -f, --force :ǿ��ɾ�������ļ�,���赯����ʾȷ��;

Docker����(container)

�����Ǿ��������ʱʵ��������������ģ�������� VM һ��,�û�Ҳͬ�����Դӵ�������������һ����������������������������������������첢�Ҹ�����������������������������IJ���ϵͳ֮�����,�����Ṳ�������������IJ���ϵͳ/�ںˡ���ͼΪʹ�õ��� Docker�����������������ʾ��ͼ��

- Docker����������һ����������ɳ��,Docker�������������к���Ӧ�á�

- �����Ǿ����һ������ʵ����

- ���Խ�����������ʼ��ֹͣ��ɾ��,����Щ�������DZ˴������ġ������ɼ��ġ�

- ��������������һ�����װ��Linuxϵͳ����(����root�û�Ȩ�ޡ����̿ռ䡢�û��ռ������ռ��)�Լ����������е�Ӧ�ó��������ɵĺ��ӡ�

- �����ǻ��ھ�������������,�����п�������һ���������̡�

- ������Docker���������еĹ���������,����������������ִ�нΡ�

- ����������ֻ���ġ������Ӿ���������ʱ��,���ھ�������ϲ㴴��һ����д�㡣

docker������������

�½�����������

�

docker run [OPTIONS] IMAGE [COMMAND] [ARG...]

��������

docker run -it --rm -p 8080:8080 tomcat:9.0.20-jre8-alpine

����

docker run����ò����Ƚ϶�,��������г������ڳ��ò�����

- -d, --detach=false: ��̨��������,����������ID

- -i, --interactive=false: �Խ���ģʽ��������,ͨ���� -t ͬʱʹ��

- -P, --publish-all=false: ����˿�ӳ��,�����ڲ��˿����ӳ�䵽�����Ķ˿ڡ����Ƽ���λС���ʹ�øò���

- -p, --publish=[]: ָ���˿�ӳ��,��ʽΪ:����(����)�˿�:�����˿�,�Ƽ���λС�����ʹ��

- -t, --tty=false: Ϊ�������·���һ��α�����ն�,ͨ���� -i ͬʱʹ��

- �Cname=��nginx-lb��: Ϊ����ָ��һ������

- -h , --hostname=��laosiji��: ָ��������hostname

- -e , --env=[]: ���û�������,�����п���ʹ�øû�������

- �Cnet=��bridge��: ָ��������������������,֧��bridge/host/none/container: ��������

- �Clink=[]: �������ӵ���һ������;���Ƽ���λС���ʹ�øò���

- -v, --volume : ��һ����

- �Cprivileged=false: ָ�������Ƿ�Ϊ��Ȩ����,��Ȩ����ӵ�����е�capabilities

- �Crestart=no:ָ������ֹͣ�����������

no:�����˳�ʱ������

on-failure:���������˳�(����ֵ����)ʱ����

always:�����˳�ʱ��������,�Ƽ���λС�����ʹ�� - �Crm=false: ָ������ֹͣ���Զ�ɾ������,������docker run -d����������

������־

�

docker logs [OPTIONS] CONTAINER

ִ������

docker run -itd --name tomcat9 -p 8080:8080 tomcat:9.0.20-jre8-alpine

docker logs -f tomcat9

����

- -f : ������־���

- �Ctail :���г�����N��������־

ɾ������

docker rm :ɾ��һ������������docker rm ����ֻ��ɾ��������ֹ���˳�״̬������,������ɾ����������״̬��������

�

docker rm [OPTIONS] CONTAINER [CONTAINER...]

ִ������

docker run -itd --name tomcat9 -p 8080:8080 tomcat:9.0.20-jre8-alpine

#��Ҫ��ֹͣ���е�������ɾ��,������ɾ������

docker stop tomcat9

#������������ɾ��

docker rm tomcat9

#��������IDɾ��

docker rm 8dd95a95e687

����

- -f:ͨ��SIGKILL�ź�ǿ��ɾ��һ�������е�����

- -l: �Ƴ����������������,������������

- -v:ɾ�������������ľ�

�����

�

docker ps [OPTIONS]

ִ������

#��������

docker run -itd --name tomcat99 -p 8080:8080 tomcat:9.0.20-jre8-alpine

#�鿴�����е�����

docker ps

#�鿴��������

docker ps -a

����������:

CONTAINER ID: ���� ID��

IMAGE: ʹ�õľ���

COMMAND: ��������ʱ���е����

CREATED: �����Ĵ���ʱ�䡣

STATUS: ����״̬��

״̬��7��:

created(�Ѵ���)

restarting(������)

running(������)

removing(Ǩ����)

paused(��ͣ)

exited(ֹͣ)

dead(����)

PORTS: �����Ķ˿���Ϣ��ʹ�õ���������(tcp\udp)��

NAMES: �Զ�������������ơ�

����

- -a:��ʾ���е�����,����δ����

- -q:ֻ��ʾ�������

ʵ�ü���

#ֹͣ������������

docker stop $(docker ps -qa)

#ɾ�����е�����

docker rm $(docker ps -aq)

docker rm $(docker stop $(docker ps -q))

#ɾ�����еľ���

docker rmi $(docker images -q)

��������

docker create :����һ����������������

�

docker create [OPTIONS] IMAGE [COMMAND] [ARG...]

ִ������

docker create -it -name tomcat9 -p 8080:8080 tomcat: 9.0.20-jre8-alpine

����

�ֲ����÷���docker run������ͬ

��������������ֹ����

docker start:����һ��������ֹͣ������

docker stop:ֹͣһ�������е�����

docker restart:��������

�

docker start [OPTIONS] CONTAINER [CONTAINER...]

docker stop [OPTIONS] CONTAINER [CONTAINER...]

docker restart [OPTIONS] CONTAINER [CONTAINER...]

ִ������

docker start tomcat9

docker stop tomcat9

docker restart tomcat9

��������

docker exec:�����е�������ִ�����������attach����,�������������ȥ

�ȴ�,���Բ�����,

��docker 1.3.0���ṩ��exec ������������ֱ��ִ����������

�

docker exec [OPTIONS] CONTAINER COMMAND [ARG...]

ִ������

#��bash�����linuxϵͳ,����centos

#����tomcat����

docker run -itd -name tomcat9 -p 8080:8080 tomcat:9.0.20-jre8-slim

#����tomcat����

docker exec -it tomcat9 /bin/bash

#û��bash�����linuxϵͳ,����:alpineϵͳ

#����tomcat����

docker run -itd -name tomcat9.1 -p 8080:8080 tomcat:9.0.20-jre8-slim

#����tomcat����

docker exec -it tomcat9.1 sh

����

- -i:��ʹû�и���Ҳ����STDIN��

- -t:����һ��α�ն�

�鿴����

docker inspect:��ȡ����/�����Ԫ����

�

docker inspect [OPTIONS] NAME|ID [NAME|ID...]

ִ������

docker run -it --name tomcat9 -p 8080:8080 tomcat:9.0.20-jre8-alpine

docker inspect tomcat9

����

- -f:����ָ��ֵ��ģ���ļ�

- -s:��ʾ�ܵ��ļ���С

- �Ctype:Ϊָ�����ͷ���JSON��

��������

docker update:���Զ�̬�ĸ����������á����Ը���һ�������������á�����������ƻ�ID֮��ʹ�ÿո�ָ��update������Ǻܳ���,�кܶ�������ܶ�̬���¡��Ƽ���һ���rm�����Ժ�,������runһ���µ�������

�

docker update [OPTIONS] CONTAINER [CONTAINER...]

ִ������

docker run -ti --name tomcat9 -p 8080:88080 tomcat:9.0.20-jre8-alpine

#��������restart����

docker update --restart always tomcat9

ɱ������

docker kill:ɱ��һ�������е�����

�

docker kill [OPTIONS] CONTAINER [CONTAINER...]

ִ������

docker run -itd --name tomcat9 -p 8080:8080 tomcat:9.0.20-jre8-alpine

#ɱ������

docker kill tomcat9

#�鿴����������

docker ps

#�鿴��������

docker ps -a

#��������

docker start tomcat9

��������

- -s:����������һ���ź�

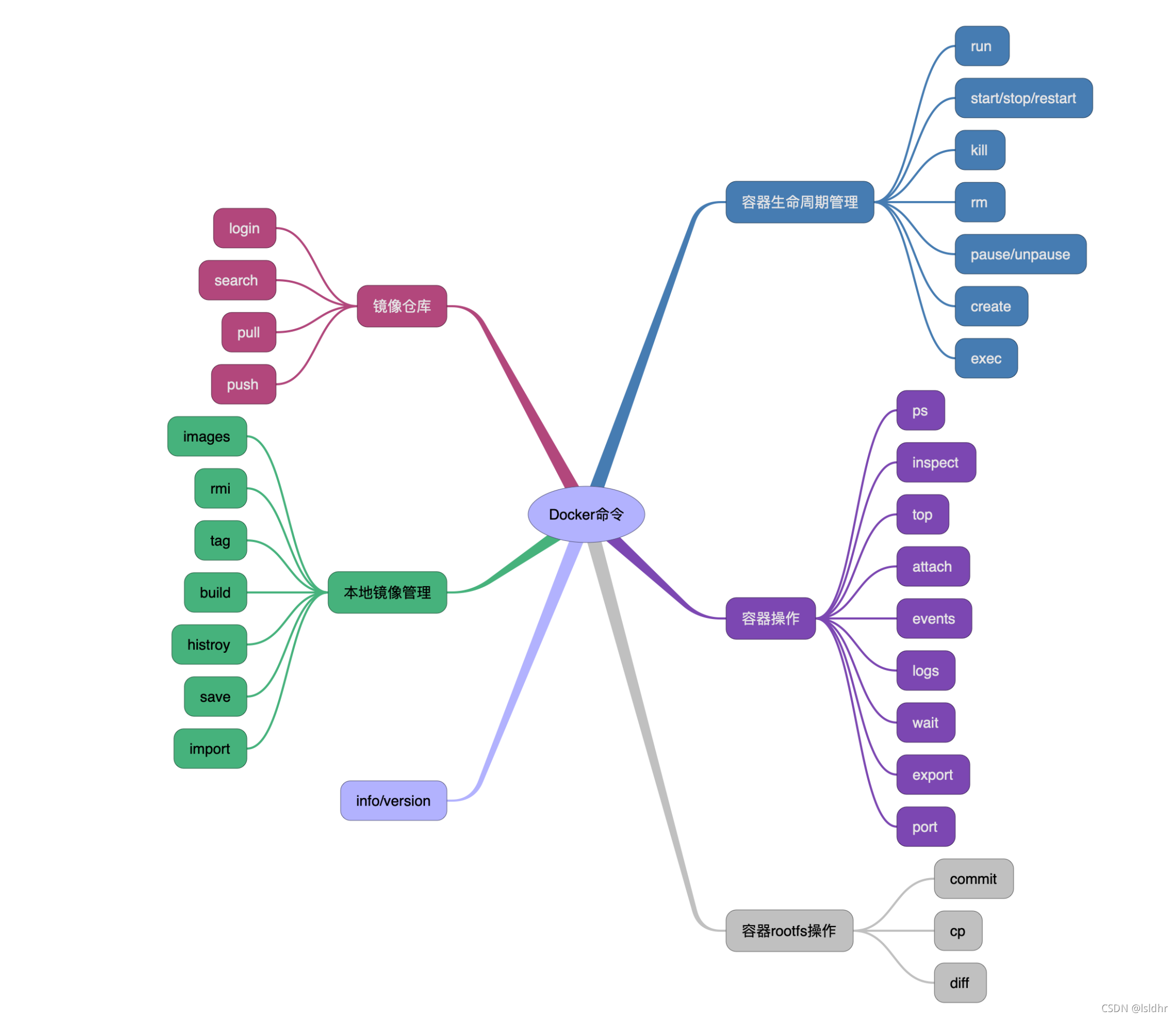

docker�����������(ͼ)

Docker����

���㿪ʼ���ģʹ��dockerʱ,��ᷢ����Ҫ�˽�ܶ���������֪ʶ��docker��ΪĿǰ������������������,�кܶ����˳Ƶ��Ĺ���,��docker�ľ��������Ȼ��,dockerͬ�����źܶ���Ƶĵط�,���緽�����Docker�Ƚϱ����IJ��֡����,��Ϊһ����ά����ʦ�б�Ҫ�����˽�docker������֪ʶ,��������ߵ�����������Ϊһ������������ʦ,���˽�docker���绷�ڼ��ɡ�

docker��װ����Զ�������������:

- bridge

- host

- none

docker network ls

docker�������۲���

dockerʹ��Linux�Ž�����,������������һ��docker��������(docker0),docker����һ������ʱ�����docker���ŵ����η��������һ��IP��ַ,��ΪContainer-IP,ͬʱdocker������ÿ��������Ĭ�����ء���Ϊ��ͬһ�������ڵ�����������ͬһ������,��������֮����ܹ�ͨ��������Container-IPֱ��ͨ�š�

docker���������������������,��������ʵ���ڵ������豸,�ⲿ��������Ѱַ����,��Ҳ��ζ���ⲿ������ͨ��ֱ��Container-IP���ʵ��������������ϣ���ⲿ�����ܹ����ʵ�,����ͨ��ӳ�������˿ڵ���������(�˿�ӳ��),��docker run��������ʱ��ͨ�� -p �� -P ����������,����������ʱ���ͨ��**[������IP]:[�����˿�]**����������

#ʹ������鿴docker���粿��

docker info

docker����ģʽ

hostģʽ

�൱��Vmware�е�NATģʽ,����������ͬһ��������,��û�ж���IP��ַ��

�������������ʱ��ʹ��hostģʽ,��ô���������������һ��������Network Namespace,���Ǻ�����������һ��Network Namespace������������������Լ�������,�����Լ���IP��,����ʹ����������IP�Ͷ˿ڡ�����,��������������,���ļ�ϵͳ�������б��Ȼ��Ǻ�����������ġ�

ʹ��hostģʽ����������ֱ��ʹ����������IP��ַ�����ͨ��,�����ڲ��ķ���˿�Ҳ����ʹ���������Ķ˿�,����Ҫ����NAT,host�������ƾ����������ܱȽϺ�,����docker host���Ѿ�ʹ�õĶ˿ھͲ���������,����ĸ����Բ��á�

host����ģʽ��Ҫ����������ʱָ���Cnetwork=host

host ģʽ�� bridge �Ž�ģʽ�ܺõIJ��䡣���� host ģʽ�� Docker Container,����ֱ��ʹ���������� IP��ַ��������ͨ��,���������� eth0 ��һ������ IP,��ô����Ҳӵ���������IP��ͬʱ�����ڷ���Ķ˿�Ҳ����ʹ���������Ķ˿�,���������� NAT ת����

hostģʽ������������������������ջ,�����ĺô����ⲿ����������ֱ��ͨ��,��������������ȱ�ٸ����ԡ�

Host ����ģʽ��ȱ��:

�����Ե��� Docker Container ���绷�������Ե�����������������ӵ�и��롢���������绷����

����,ʹ�� host ģʽ�� Docker Container ��Ȼ�����������ڲ��ķ���ʹ�ͳ�����������ʹ��,����������������Ե�����,����������������������������ջ��ʹ��;

����,�����ڲ�������ӵ�����еĶ˿���Դ,ԭ���Dz��ֶ˿���Դ�Ѿ��������������ķ���ռ��,���в��ֶ˿��Ѿ����� bridge ����ģʽ�����Ķ˿�ӳ�䡣

Container����ģʽ

һ������host ����ģʽ

Container ����ģʽ�� Docker ��һ�ֽ�Ϊ�ر�������ģʽ������������ʱʹ�èCnetwork=container:vm1ָ����(vm1ָ���������е�������)

�������ģʽ�µ� Docker �����Ṳ��һ�����绷��,������������֮�����ʹ��localhost��Ч����ͨ�š�

Container����ģʽ��ȱ��

����û�и�����������������������ͨ�ŵ����(���Ž�ģʽһ��,������������������������豸)��

���ģʽָ���´������������Ѿ����ڵ�һ����������һ�� Network Namespace,�����Ǻ��������������´������������ᴴ���Լ�������,�����Լ��� IP,���Ǻ�һ��ָ������������ IP���˿ڷ�Χ�ȡ�ͬ��,���������������緽��,���������ļ�ϵͳ�������б��Ȼ��Ǹ���ġ����������Ľ��̿���ͨ��lo �����豸ͨ�š�

noneģʽ

ʹ��noneģʽ,Docker����ӵ���Լ���Network Namespace,����,����ΪDocker���������κ��������á�Ҳ����˵,���Docker����û��������IP��·�ɵ���Ϣ����Ҫ�����Լ�ΪDocker������������������IP�ȡ�

��������ģʽ������ֻ��lo�ػ�����,û������������noneģʽ��������������ʱͨ���Cnetwork=none��ָ�����������͵�����û�а취����,��յ������ܺܺõı�֤�����İ�ȫ�ԡ�

bridgeģʽ

Ĭ�ϵ�����ģʽ��bridgeģʽ������û��һ������ip,ֻ������������ֱ�ӷ���,�ⲿ�����Dz��ɼ���,������ͨ����������NAT�������Է���������

Bridge �Ž�ģʽ��ʵ�ֲ�����Ҫ����:

- Docker Daemon ���� veth pair ����,���������ϴ���������������ӿ��豸,����Ϊveth0 ��veth1����veth pair ���������Կ��Ա�֤������һ�� veth ���յ����籨��,���Ὣ���Ĵ������һ����

- Docker Daemon �� veth0 ���ӵ� Docker Daemon ������ docker0�����ϡ���֤�����������籨�Ŀ��Է��� veth0;

- Docker Daemon �� veth1 ���ӵ� Docker Container ������ namespace ��,��������Ϊeth0�����һ��,��֤�����������籨�������� veth0,�������ᱻ eth0 ����,ʵ����������Docker Container�������ͨ��;ͬʱ,Ҳ��֤ Docker Container ����ʹ�� eth0,ʵ���������绷���ĸ����ԡ�

bridge�Ž�ģʽ��ȱ��:

1.�����Ե���,��ģʽ�� Docker Container ������һ������ IP,������������ eth0 ������ͬһ�����Ρ����µĽ������������������粻��ֱ�Ӻ���������ͨ�š�

2.��Ȼ NAT ģʽ�����м䴦��ʵ������һ��,���� NAT ģʽ��Ȼ���������벻��,��:��������Ҫ���������Ͼ����˿�,�����ڲ�����ķ�������Ҫʹ�÷����ֻ�֪������ⲿ�˿ڵȡ�

3.���� NAT ģʽ�����������������ϵ�ʵ���ֶ�,�ʿ϶���Ӱ������Ĵ���Ч�ʡ�

ע��:

veth�豸�dz�˫�ɶԳ��ֵ�,һ���������ڲ�����Ϊeth0,һ���Ǽ��뵽���Ų�������veth(ͨ������Ϊveth),���������һ�����ݴ���ͨ��,һ�˽�һ�˳�,veth�豸���������������豸��ʵ��������ͨ��

macvlan ����ģʽ

macvlan����ģʽ,����Ҫ�������������ǵ�ͨ�Ż�ֱ�ӻ���mac��ַ����ת����

��ʱ��������ʵ�䵱һ�����㽻������Docker��ά����һ��MAC��ַ��,�������������յ�һ�����ݰ���,ֱ�Ӹ���mac��ַ�ҵ���Ӧ������,�ٰ����ݽ�����Ӧ��������

����֮�����ֱ��ͨ��IP��ͨ,ͨ�����������ڽ������������豸(����macvlan����ʱ�Զ�����),

����������ֱ������IP��ͨ��

Ӧ�ó���:����ÿ�����������ݰ���Ŀ��mac��ַ����������mac��ַ,��ʱÿ��������������������

˵���൱��һ����ʵ�����������豸����˵���Ҫ�������������翴������һ����ʵ��������ʱ,ʹ��

macvlanģʽ

Macvlan��һ���µij���,���������������⻯������ת�۵㡣Linuxʵ�ַdz�������,��Ϊ�봫ͳ��

Linux Bridge�������,����ֻ�Ǽ���һ��Linux��̫���ӿڻ��ӽӿ������,��ʵ������֮��ķ�

�����������������ӡ�

Macvlan�ṩ��������صĹ���,���г���Ŀռ��һ�����������ģʽ����Щ�������������ŵ���

�ƹ�Linux���ŵ����������Լ��ƶ������ٵļ��ԡ�ɾ����ͳ��פ����Docker����NIC�������ӿ�֮��

������������һ���dz�������,���������ӿ�,ֱ�����ӵ�Docker�����ӿڡ���������Щ�����û�ж˿�ӳ��,��˿������ɷ����ⲿ����

overlay ����ģʽ

Overlay ����,Ҳ��Ϊ�������硣��Ҫ����docker��Ⱥ����

Overlay �����ʵ�ַ�ʽ�ͷ����ж��֡�docker����������һ��,����VXLAN��������ʵ�֡�

Overlay ������Ҫʵ�ֿ���������֮���ͨ�š�

Ӧ�ó���:��Ҫ�����ɰ���ǧ����������������Ⱥ������ʱ��

bridge����

bridge����ı�����ʽ����docker0�������ӿڡ�����Ĭ�϶���ͨ��docker0����ӿڽ���ͨ�š�Ҳ����ͨ��docker0�ͱ�������̫���ӿ�����,���������ڲ����ܷ��ʻ�������

#�鿴docker0��·:

#��Ĭ�ϵĻ�����,һ����Ϊdocker0��Linux bridge �Զ�����������,������һ��docker0 �ڲ��ӿڡ�

ip a

#�鿴docker����

docker network ls

#�鿴bridge��������,��Ҫ��עcontainers�ڵ���Ϣ

docker network inspect bridge

docker0���

����һ������

docker run -itd --name nginx nginx:1.19.3-alpine

�鿴bridge�������顣��Ҫ��עContainers�ڵ���Ϣ,

����nginx����Ĭ��ʹ��bridge���硣

docker network inspect bridge

��������ʱIP��ַ�ķ���

�鿴���������������,���ֶ��һ������

ip a

docker����һ������ʱ,��ִ�����²���:

-

����һ������ӿ�/����,Ҳ���� veth pair,�ֱ�ŵ�������������������;

-

��������һ���Žӵ�Ĭ�ϵ�docker0��ָ����������,������һ��Ψһ������,��vetha596da4;

-

����һ�˷ŵ���������,����������Ϊeth0,�������/�ӿ�ֻ�����������ֿռ�ɼ���

-

�����ſ��õ�ַ������(Ҳ�������bridge��Ӧ��network)��ȡһ�����еĵ�ַ�����������eth0,������Ĭ��·�ɵ��Ž�����vetha596da4;

-

�����Щ��,�����Ϳ���ʹ��eth0 ��������������������������������;

-

�����������ʱ��ָ�� --network,��������������Ĭ�Ϲҵ�docker0 ��

,ʹ�ñ��������ϵ�docker0�ӿڵ�IP��Ϊ����������Ĭ�����ء���һ�ַ�ʽ: docker exec -it nginx1 sh ip a �ڶ��ַ�ʽ: docker exec -it nginx1 ip a

��װbrctl

yum install -y bridge-utils

��������

brctl show

������֮��ͨѶ

#������������

docker run -itd --name nginx1 nginx:1.19.3-alpine

docker run -itd --name nginx2 nginx:1.19.3-alpine

#�鿴bridge��������(�½�������Ĭ��ʹ��bridge����ģʽ)

docker network inspect bridge

#����nginx1����

docker exec -it nginx1 sh

ping 172.17.0.2

#����nginx2����

docker exec -it nginx2 sh

ping 172.17.0.2

ping www.baidu.com

ping nginx1

����IP��ַ�ᷢ���仯

docker stop nginx1 nginx2

#������nginx2������nginx1

docker start nginx2

docker start nginx1

docker network inspect bridge

link����

ѧϰdocker run�����link����

- �Clink=[] :�������ӵ���һ������;���Ƽ�ʹ��

ʹ��link�ij���:����ҵ����������,������һ��mysql�ķ��������mysql_1,����һ��webӦ�ó���web_1,�϶�web_1��̨�����϶�Ҫ����mysql_1������ݿ⡣ǰ�����������ռ��֪ʶ��������,����������Ҫ��ͨ��,��Ҫ֪���Է��ľ����IP��ַ�������������ȽϺ�,IP��ַ���ٱ仯,�����������ڲ����Ի���,���������IP��ַ�ǿ��ܲ��ϱ仯��,����,������Ա�����ڴ�����д�����ݿ��IP��ַ�����ʱ��,���ǾͿ�����������֮��link�����������⡣����,�������������ͨ������������

����ping,������ͨ��IP��ַ��

docker rm -f nginx2

docker run -itd --name nginx2 --link nginx1 nginx:1.19.3-alpine

docker exec -it nginx2 sh

ping 172.17.0.2

ping www.baidu.com

ping nginx1

- ����link����,����nginx2��������ʱlink��nginx1����,���,��nginx2�����������pingͨnginx1������,link�������൱��������DNS����������������,��nginx1������ȥping nginx2

- �����Dz�ͨ��,��Ϊlink��ϵ�ǵ����,�����档

- ʵ�ʹ�����,docker�����Ѿ����Ƽ�����ʹ��link������

- docker��������ʽ�滻��link����

�½�bridge����

docker network create -d bridge myBridge

�����������-d ��ָDRIVER������,�����lagou-bridge��network���Զ�������,�����docker0�����Ƶġ����濪ʼ����,��ΰ��������ӵ�lagou-bridge������硣

����һ��nginx������nginx3,��ͨ������network connect������lagou-bridge���硣����������nginx3֮ǰ,���Dz鿴Ŀǰ��û���������ӵ���lagou-bridge���������

brctl show

docker network ls

docker network inspect myBridge

docker run -itd --name nginx3 --network myBridge

nginx:1.19.3-alpine

brctl show

docker network inspect lmyBridge

��һ�������е��������ӵ�myBridge

docker network connect lagou-bridge nginx2

docker network inspect lagou-bridge

docker exec -it nginx2 sh

ping nginx3

docker exec -it nginx3 sh

ping nginx2

none��host����ģʽ

none����

����һ��ngnix������nginx1,�������ӵ�none���硣Ȼ��ִ��docker network inspect none,����������Ϣ

docker run -itd --name nginx1 --network none nginx:1.19.3-alpine

docker network inspect none

ע��,����ʹ��noneģʽ,��û��������ַ��IP��ַ�����ǿ��Խ��뵽nginx1������,ִ��ip a�������ֻ��һ��lo�ӿ�,û����������ӿ�,û��IP��Ҳ����˵,ʹ��noneģʽ,��������Dz��ܱ������������ʡ�����ʹ�ó�������,ֻ����Ŀ��ȫ�ԺܸߵĹ��ܲ���ʹ�õ�������:��������㷨������

docker exec -it nginx1 sh

ip a

host����

ǰ��ѧϰnone����ģʽ�ص����,����û��IP��ַ,���ܺ���������ͨ�š�����������host������ʲô�ص㡣����ʹ��ǰ������,����һ��nginx��nginx2����,���ӵ�host���硣Ȼ��docker network inspect host, ����������Ϣ��

docker run -itd --name nginx2 --network host nginx:1.19.3-alpine

docker network inspect host

��������,Ҳ����ʾIP��ַ����ô�Dz��Ǻ�noneһ��,�϶�����,��ȻҲ�������none��host����������֡��������ǽ���nginx2����,ִ��ip a����Ч����������������ִ��ip a,���ִ�ӡ���ݺ���linux������ִ��ip a��һ���ġ�

docker exec -it nginx2 sh

ip a

����ʹ����hostģʽ,˵�����������linux��������һ������ӿڡ�VMware��˾���������������,������������,Ҳ��host���ģʽ,����Ҳ��һ��,���������ʹ����������Լ���������һģһ���ġ����������ͱ���ʹ�ù���һ������ӿ�,ȱ�㻹�Ǻ����Ե�,��������֪��web��

����һ��˿���80,������һ������ӿ�,��ô����̨������ֻ������һ��nginx�˿�Ϊ80�ķ������ˡ�����,���ֶ˿ڱ�ռ�õ������

�����������

docker network --help

- connect Connect a container to a network

- create Create a network

- disconnect Disconnect a container from a network

- inspect Display detailed information on one or more networks

- ls List networks

- prune Remove all unused networks

- rm Remove one or more networks

�鿴����

#�鿴����

docker network ls

����:

�鿴�Ѿ��������������

�����ʽ:

docker network ls [OPTIONS]

�������(OPTIONS):

-f, --filter filter ��������(�� 'driver=bridge��)

�Cformat string ��ʽ����ӡ���

�Cno-trunc ��������ʾ

-q, --quiet ֻ��ʾ��������ID

ע��:

Ĭ�������,docker��װ��ɺ�,���Զ�����bridge��host��none������������

������ʾ

docker network ls

docker network ls --no-trunc

docker network ls -f ��driver=host��

��������

�������� �C docker network create

����:

�����µ��������

�����ʽ:

docker network create [OPTIONS] NETWORK

�������(OPTIONS):

-d, --driver string ָ�����������(Ĭ�� ��bridge��)

�Csubnet strings ָ����������(��192.168.0.0/16��172.88.0.0/24)

�Cip-range strings ִ��������IP��Χ,��ʽͬsubnet����

�Cgateway strings ������IPv4 or IPv6����,��(192.168.0.1)

ע��:

host��noneģʽ����ֻ�ܴ���һ��

docker�Դ���overlay ���紴��������docker swarm(��Ⱥ���ؾ���)����

192.168.0.0/16 ���� 192.168.0.0~192.168.255.255192.168.8.0/24

172.88.0.0/24 ���� 172.88.0.0~172.88.0.255

������ʾ

docker network ls

docker network create -d bridge my-bridge

docker network ls

����ɾ��

�������� �C docker network create

����

�����µ��������

�����ʽ:

docker network rm NETWORK [NETWORK��]

�������(OPTIONS):

��

�鿴������ϸ��Ϣ

�鿴������ϸ��Ϣ docker network inspect

����

�鿴һ�������������ϸ��Ϣ

�����ʽ:

�����ʽ:

docker network inspect [OPTIONS] NETWORK [NETWORK��]

���� docker inspect [OPTIONS] NETWORK [NETWORK��]

�������(OPTIONS):

-f, --format string ����format������

ʹ������

�鿴������ϸ��Ϣ docker network inspect

����

Ϊ����������ָ������ģʽ

�����ʽ:

docker run/create --network NETWORK

�������(OPTIONS):

��

ע��:

Ĭ�������,docker��������������ʱ,��Ĭ��ʹ����Ϊbridge������

����������Ͽ�

����������Ͽ� �C docker network connect/disconnect

����

��ָ��������ָ������������ӻ��߶Ͽ�����

�����ʽ:

docker network connect [OPTIONS] NETWORK CONTAINER

docker network disconnect [OPTIONS] NETWORK CONTAINER

�������(OPTIONS):

-f, --force ǿ�ƶϿ�����(����disconnect)