前言

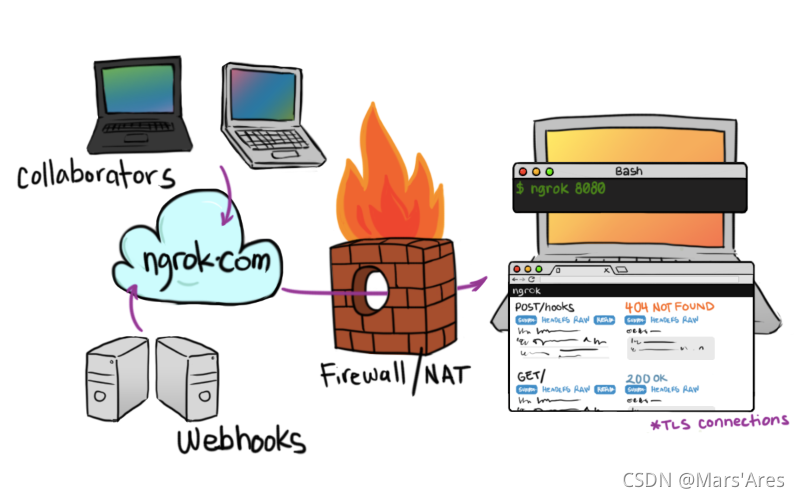

- ngrok是golang编写的开源内网穿透工具,1.x是开源 2.x是闭源,目前免费的服务器也没有几个。

- ngork的主要配置在于公网服务器的域名。但是由于遍以后的客户端和服务端将ca文件生成在了代码中一起打包编译,所有修改域名和ca文件都需要重新编译。

- 恰逢双十一买了服务器和域名,有使用需求遍把编译环境制作成docker环境,使用docker交叉编译快速获得可执行的客户端和服务端。

docker镜像介绍

| 组件 | 版本 | 备注 |

|---|---|---|

| golang | 1.16.10 | 编译ngrok需要1.16及以上版本 |

| alpine | 3.13 | 3.14有问题,目前可用最新的版本,提供git version 2.30.2 |

| openssl | OpenSSL 1.1.1 | 用于生成ca证书 |

| ngrok | 1.7 | fork ngrok代码挂载docker镜像减少 |

ngrok fork代码 实在推送不上去了,dockerfile如下:

FROM golang:1.16.10-alpine3.13

RUN apk add --no-cache git make openssl

ADD . /ngrok

WORKDIR /ngrok

ENV GOPATH=/ngrok

ENV PATH=$PATH:$GOPATH/bin

ENV PATH=$PATH:$GOPATH/bin

RUN go env -w GOPROXY=https://goproxy.cn,direct

RUN go env -w GOSUMDB=off

RUN go env -w GO111MODULE=auto

CMD ["sh","-c","go version && openssl version"]

使用

# 使用进行运行命令

docker run --rm marsbug/go-ngrok-alpine:latest sh -c 'go version && openssl version && git version'

# 输出版本如下

go version go1.16.10 linux/amd64

OpenSSL 1.1.1l 24 Aug 2021

git version 2.30.2

编译配置介绍

| 配置 | 事例 | 作用 |

|---|---|---|

| NGROK_DOMAIN | “xxxx.com” | 公网ip的域名,此域名如果错误会导致ca证书无法通过,这里最好同部修改dns添加对应域名解析记录 |

| USE_CUSTMER_CA | 0表示不使用 1表示使用 | 公网ip的域名,此域名如果错误会导致ca证书无法通过 |

ngrok镜像使用例子

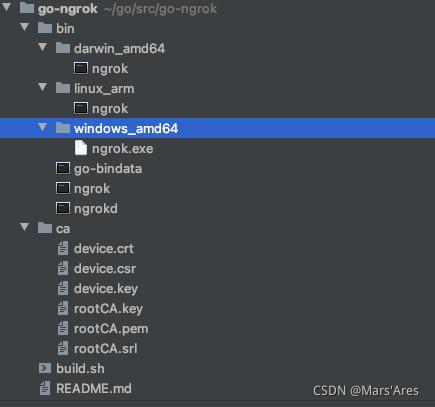

目录结构

bin/ 编译的客户端和服务端目录

ca/ 证书挂载目录

build.sh 交叉编译脚本

script.sh 交叉编译例子

没有证书

# USE_CUSTMER_CA = 0

# NGROK_DOMAIN = 签发证书的域名

./script.sh NGROK_DOMAIN USE_CUSTMER_CA

有自己域名证书

# USE_CUSTMER_CA = 1 替换ca目录下的三个文件

cp yourrootCA.key ca/rootCA.key

cp yourrootCA.pem ca/rootCA.pem

cp yourdevice.crt ca/device.crt

# NGROK_DOMAIN = 签发证书的域名

./script.sh NGROK_DOMAIN USE_CUSTMER_CA

注意

主域名dns要解析道服务端,否则客户端将出现 nuknow host

*主域名dns要和ca证书域名一致,否则客户端将出现 *

每次主域名修改需要修改证书

每次证书修改需要重新编译

关键编译脚本

脚本主要使用挂载目录进行交叉编译,如果存在自己的ca证书,则不会创建ca证书。如果想要生成ca证书,需要删除ca目录文件夹重新执行。

script.sh

# $1 自定义域名 $2 是否使用自己的ca(0是 1不是)

docker run --rm \

-v "$PWD"/ca:/ngrok/ca \

-v "$PWD"/bin:/ngrok/bin \

--env NGROK_DOMAIN=$1 \

--env USE_CUSTMER_CA=$2 \

marsbug/go-ngrok-alpine:latest sh -c \

'echo "--------------------- 公网 NGROK_DOMAIN : $NGROK_DOMAIN ---------------------" \

&& if [ $USE_CUSTMER_CA == 1 ];then \

echo "--------------------- 使用自己证书 ... 生成中 ---------------------" \

&& if [ ! -e ca/rootCA.key ]; then

echo "--------------------- rootCA.key不存在,生成中 ---------------------" \

&& openssl genrsa -out ca/rootCA.key 2048; fi \

&& if [ ! -e ca/rootCA.pem ]; then \

echo "--------------------- rootCA.pem不存在,生成中 ---------------------" \

&& openssl req -x509 -new -nodes -key ca/rootCA.key -subj "/CN=$NGROK_DOMAIN" -days 5000 -out ca/rootCA.pem; fi \

&& if [ ! -e ca/device.key ]; then \

echo "--------------------- device.key不存在,生成中 ---------------------" \

&& openssl genrsa -out ca/device.key 2048; fi \

&& if [ ! -e ca/device.crt ]; then \

echo "--------------------- device.crt不存在,生成中 ---------------------" \

&& openssl req -new -key ca/device.key -subj "/CN=$NGROK_DOMAIN" -out ca/device.csr; fi \

&& if [ ! -e ca/device.crt ]; then openssl x509 -req -in ca/device.csr -CA ca/rootCA.pem -CAkey ca/rootCA.key -CAcreateserial -out ca/device.crt -days 5000; fi \

&& echo "--------------------- 证书生成完毕 ... 替换旧证书 ---------------------" \

&& cp ca/rootCA.pem assets/client/tls/ngrokroot.crt \

&& cp ca/device.crt assets/server/tls/snakeoil.crt \

&& cp ca/device.key assets/server/tls/snakeoil.key; fi \

&& echo "--------------------- $NGROK_DOMAIN证书就绪 ...编译中 ---------------------" \

&& make release-server \

&& make release-client \

&& CGO_ENABLED=0 GOOS=linux GOARCH=arm make release-client \

&& CGO_ENABLED=0 GOOS=linux GOARCH=amd64 make release-client \

&& CGO_ENABLED=0 GOOS=windows GOARCH=amd64 make release-client \

&& CGO_ENABLED=0 GOOS=darwin GOARCH=amd64 make release-client \

&& echo "--------------------- 编译完成 ---------------------" '

编译结果

bin/ngrokd 为服务端

bin/*/ngrok 各个平台下的客户端

比较有参考性的文章

https://www.xiaomiqiu.com/article/7