ʵ��Ŀ��:��������ɨ�衢������������;ͨ�������������ƽ̨,�˽Ⲣ��Ϥ�����������桢ɨ�蹤�ߵ�Ӧ��,ͨ����Ϣ�ռ�Ϊ��һ�����������»�����

ϵͳ����:Kali Linux 2��Windows ??���绷��:��������ṹ

ʵ�鹤��: Metasploitable2(�������������������);Nmap(Kali);WinHex�����ݻָ�������

ʵ�鲽��:

1������������Google��ٶ�������ʡ����ѧԺ��վ���ļ���������network security����pdf�ĵ�,��ͼ�����õ���ҳ�档

?

2���ֻ�λ�ö�λ��ͨ��LAC(Location Area Code,λ��������)��CID(Cell Identity,��վ���,�Ǹ�16λ������(��Χ��0��65535)���Բ�ѯ�ֻ�����Ļ�վ��λ��,�Ӷ�����ȷ���ֻ��û���λ�á�

��ȡ�Լ��ֻ���LAC��CID:

Android ��ȡ����:Android: ����*#*#4636#*#*�����ֻ���Ϣ����ģʽ��鿴

iphone��ȡ����:iPhone:����*3001#12345#*����FieldTest

Serving Cell info�C>LAC=Tracking Area Code -->cellid = Cell identity

�����ܻ�ȡ,����ͼ��Ϣ��

��ͼ���ѯ����λ����Ϣ��

?

?

3���������

��Z29vZCBnb29kIHN0dWR5IQ==���롣��ͼ��

4����ַ��Ϣ

4.1�����в���һ����̫֡,ԴMAC��ַΪ:98-CA-33-02-27-B5;Ŀ��IP��ַΪ:202.193.64.34,�ش�����:���û�ʹ�õ�ʲôƷ�Ƶ��豸,���ʵ���ʲô��վ?������ͼ��

?

ͨ��MAC��ַ��ѯ��֪���û��õ���ƻ��Ʒ�ơ�?

?ͨ��IP��ַ��ѯ��֪���û����ʵ��ǹ��ֵ��ӿƼ���ѧ����վ��

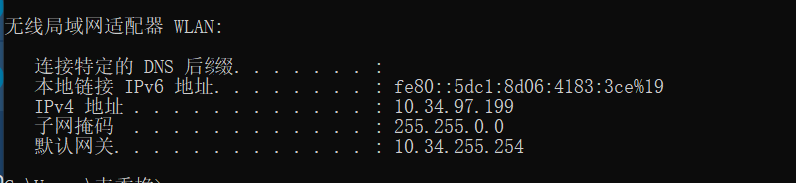

4.2 ����https://whatismyipaddress.com�õ�MyIP��Ϣ,����ipconfig(Windows)��ifconfig(Linux)�鿴����IP��ַ,����ֵ��ͬ��?�������ͬ�Ļ�,˵��ԭ��

?

?

��ͬ,��վ��ѯ���ǹ���,��ipconfig��ѯ������������IP��

5��NMAPʹ��(��λͬѧ������)

5.1����NMAP(������)ɨ�跢��Metasploitable2(�л�,���������������)IP��ַ,ͬʱWireshark������,����NMAPɨ�跢�ָ������Ĺ���ԭ��,�����Ľ������;

ɨ��л��˿ڿ��������������ͼ��˵�������ĸ��˿�(֪���˿�)�ṩ�ķ���,��������,��Ҫ˵���÷���Ĺ��ܡ�

21�˿���Ҫ����FTP(File Transfer Protocol,�ļ�����Э��)����,FTP������Ҫ��Ϊ������̨�����֮��ʵ���ļ����ϴ�������,һ̨�������ΪFTP�ͻ���,��һ̨�������ΪFTP������,���Բ�������(anonymous)��¼����Ȩ�û����������¼���ַ�ʽ��¼FTP��������

22�˿ھ���ssh�˿�,PcAnywhere����TCP����һ�˿ڵ����ӿ�����Ϊ��Ѱ��ssh����һ�������������㡣������ó��ض���ģʽ,����ʹ��RSAREF��İ汾�в���©����

23�˿���telnet�Ķ˿ڡ�TelnetЭ����TCP/IPЭ�����е�һԱ,��InternetԶ�̵�¼����ı�Э�����Ҫ��ʽ����Ϊ�û��ṩ���ڱ��ؼ���������Զ���������������������ն�ʹ���ߵĵ�����ʹ��telnet����,�������ӵ����������ն�ʹ���߿�����telnet��������������,��Щ������ڷ�����������,����ֱ���ڷ������Ŀ���̨������һ���������ڱ��ؾ��ܿ��Ʒ�������Ҫ��ʼһ��telnet�Ự,���������û�������������¼��������Telnet�dz��õ�Զ�̿���Web�������ķ�����

80�˿���ΪHTTP(HyperText Transport Protocol)�����ı�����Э�����ŵ�,��Ϊ��������ʹ�ô�������Э��,��Ҫ����WWW(World Wide Web)����ά��������Ϣ��Э�顣

5.2����NMAPɨ��Metasploitable2�IJ���ϵͳ����,������ͼ��

?

5.3 ����NMAP��� Metasploitable2��dvwa�ĵ�¼�˺ź����롣

��ͨ�����롰nmap -p 80 --script http-form-brute --script-args http-form-brute.path=/dvwa/login.php+IP��ַ�����ɱ����ƽ⡣

5.4 ��������,����֮��-WannaCry�������©���������Ϣ��

WannaCry����Windows����ϵͳ445�˿ڴ��ڵ�©�����д���,���������Ҹ��ơ��������������ԡ����������������ֺ�,�û�����ϵͳ�ڵ���Ƭ��ͼƬ���ĵ�����Ƶ����Ƶ�ȼ����������͵��ļ�����������,�����ļ��ĺ�����ͳһ��Ϊ.WNCRY,���������浯�������Ի���,Ҫ���ܺ���֧����ֵ������Ԫ�ı��رҵ������ߵı��ر�Ǯ��,������������ʱ������ƶ�����

6��6.1 ����ZoomEye����һ�������ӹ�˾�����豸,����������ܴ��ڵİ�ȫ���⡣

ͨ��ZoomEye�����õ���ͼ���

������©��,nginx©�������������,һЩ�ڿͺͲ������ӿ����������©����Web������й�����

?

?? 6.2 ����FOFA����MySQL��������

�����ͼ

?

7��Winhex�����ݻָ���ȡ֤

7.1 elephant.jpg���ܴ���,����WinHex��,˵�������̡�(����jpg�ļ���ʽ)

��WinHex��elephant.jpg,����ͷ�ļ���

��ͷ�ļ���ΪFFD8FF��,����ͼƬ�ܹ�������

?

?

?

7.2 Ц�����������:ͼƬsmile��ʲô������Ϣ��

��Winhex��Ц���ļ�,������ײ�,����tom is the killer��

?

?

7.3 ����ʹ�����ݻָ������ָ����U��������ɾ�����ļ���

��������һЩ���ڻָ����ݵ��������лָ���

8��ʵ��С��

1�����ϴ�ͼƬʱҪ����Ҫ����Ϣ�����ص���

2������һ���������Խ��б�����롣ע��:������ݵ��ֽ�������3�ı���,����λ���Ͳ���6�ı���,��ô�Ͳ��ܾ�ȷ�ػ��ֳ�6λ�Ŀ顣����ԭ���ݺ�������1����2����ֵ�ֽ�,ʹ���ֽ�����3�ı�����

3�����ļ���ʱ,��������winhex������

?

?

?

?

?

?