小帽学堂

十八、首页登录和注册

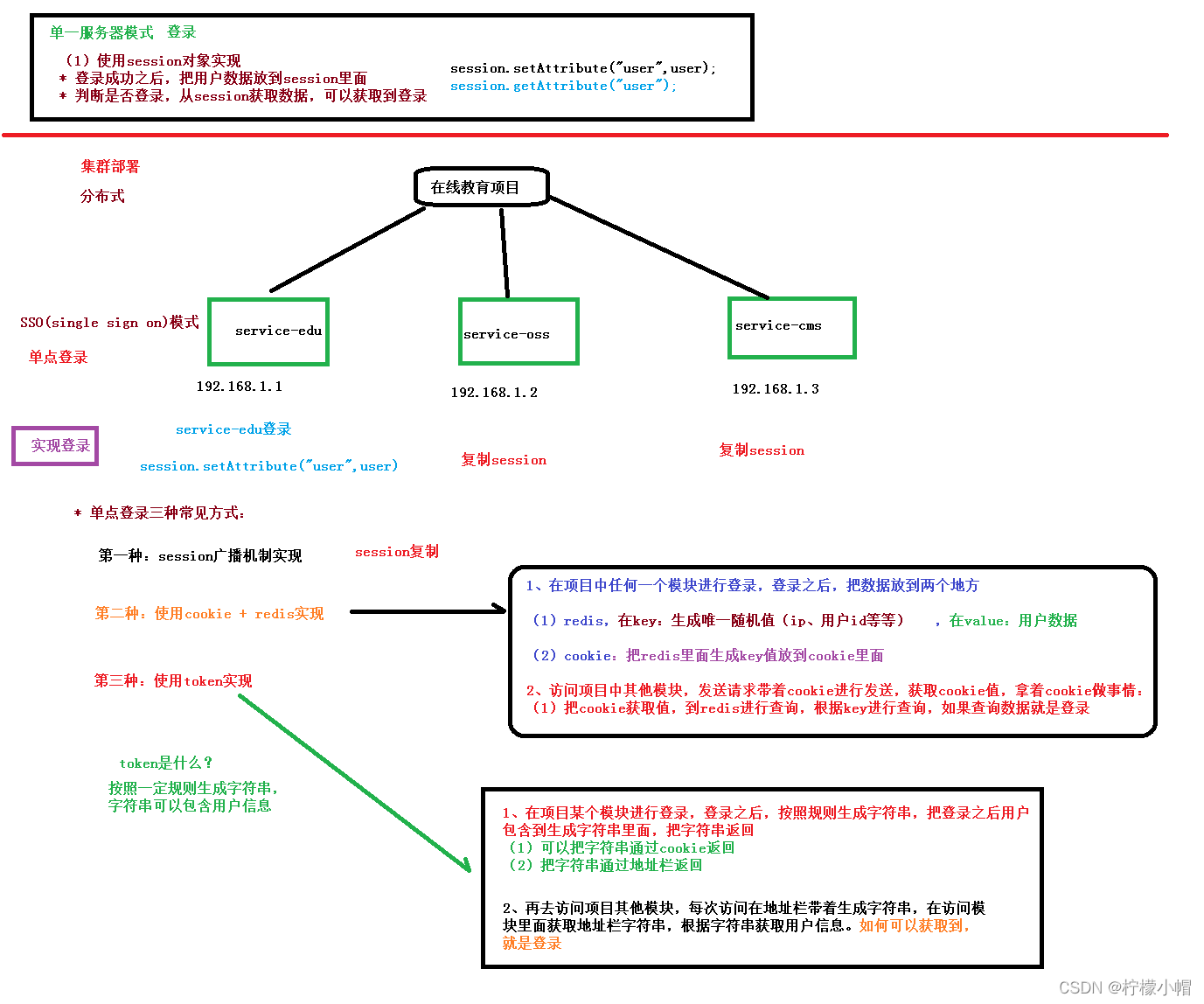

1. 登录业务介绍(单点登录)

- 单一服务器模式

- 早期单一服务器,用户认证。

- 缺点:单点性能压力,无法扩展

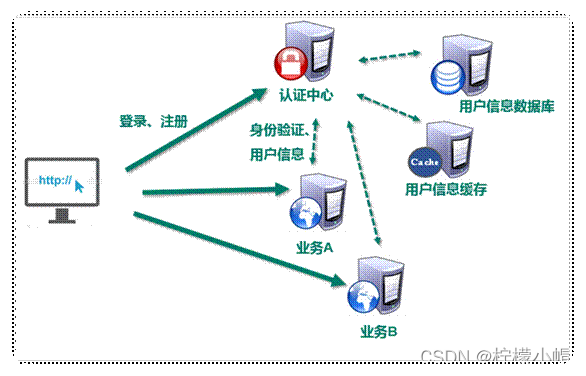

- SSO(single sign on)模式(单点登录)

- 分布式,SSO(single sign on)模式

- 优点 :

- 用户身份信息独立管理,更好的分布式管理。

- 可以自己扩展安全策略。

- 缺点:

- 认证服务器访问压力较大。

- 认证服务器访问压力较大。

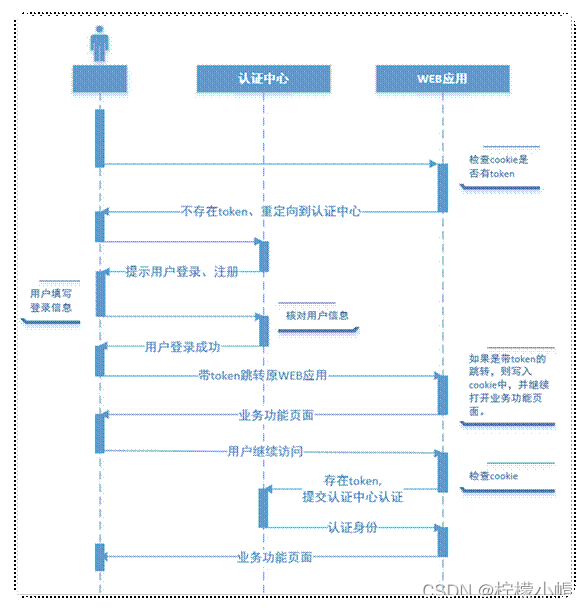

- Token模式

- 业务流程图{用户访问业务时,必须登录的流程}

- 优点:

- 无状态: token无状态,session有状态的

- 基于标准化: 你的API可以采用标准化的 JSON Web Token (JWT)

- 缺点:

- 占用带宽

- 无法在服务器端销毁

- 基于微服务开发,选择token的形式相对较多,因此使用token作为用户认证的标准

2. 使用 JWT 进行跨域身份验证

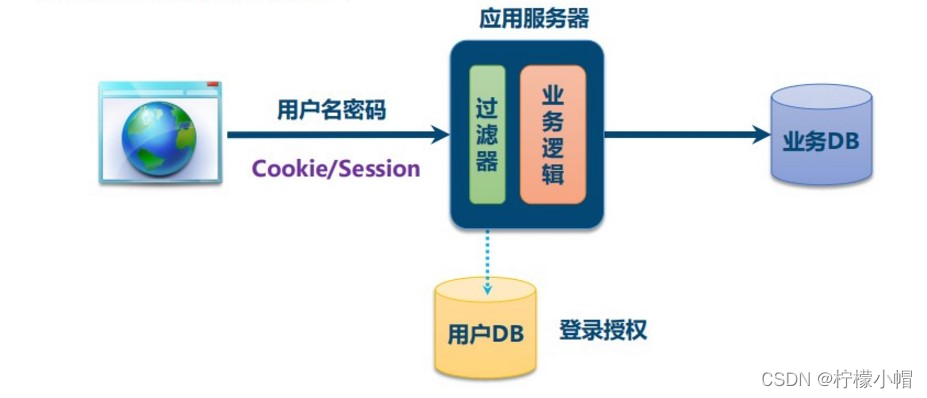

- 传统用户身份验证

- Internet服务无法与用户身份验证分开。一般过程如下:

- 用户向服务器发送用户名和密码。

- 验证服务器后,相关数据(如用户角色,登录时间等)将保存在当前会话中。

- 服务器向用户返回session_id,session信息都会写入到用户的Cookie。

- 用户的每个后续请求都将通过在Cookie中取出session_id传给服务器。

- 服务器收到session_id并对比之前保存的数据,确认用户的身份。

- 这种模式最大的问题是,没有分布式架构,无法支持横向扩展。

- 解决方案

- session广播

- 将透明令牌存入cookie,将用户身份信息存入redis

- 另外一种灵活的解决方案:

- 使用自包含令牌,通过客户端保存数据,而服务器不保存会话数据。 JWT是这种解决方案的代表。

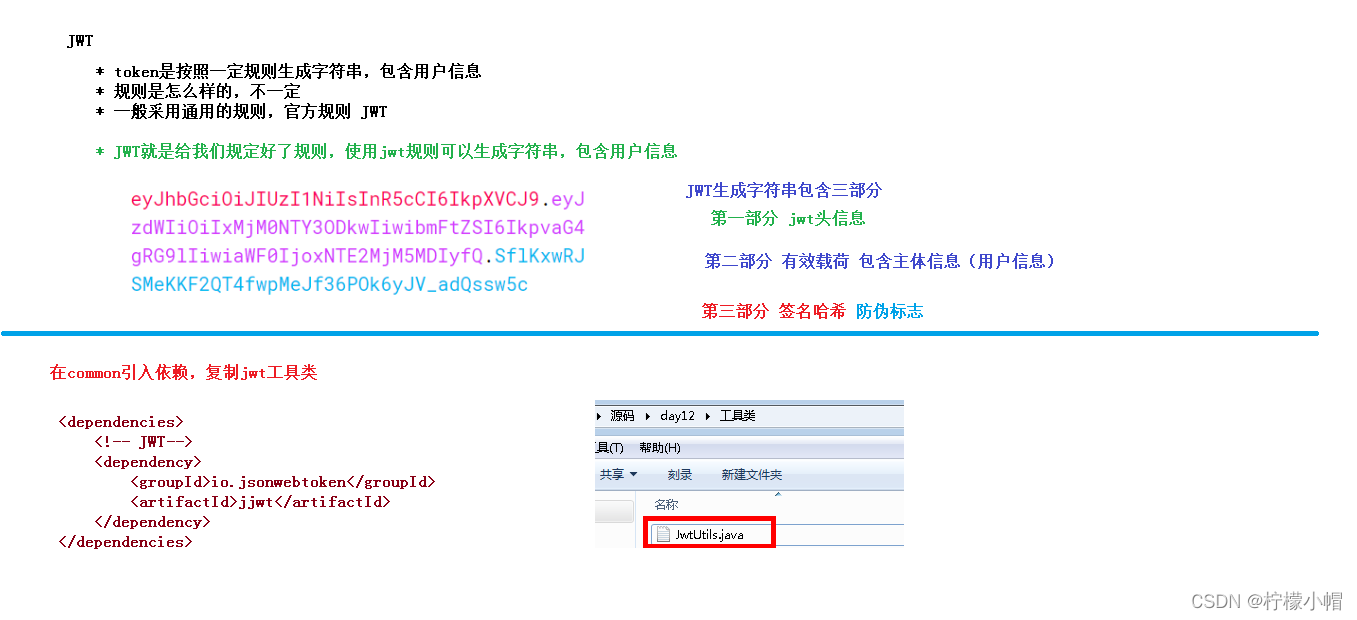

3. JWT令牌

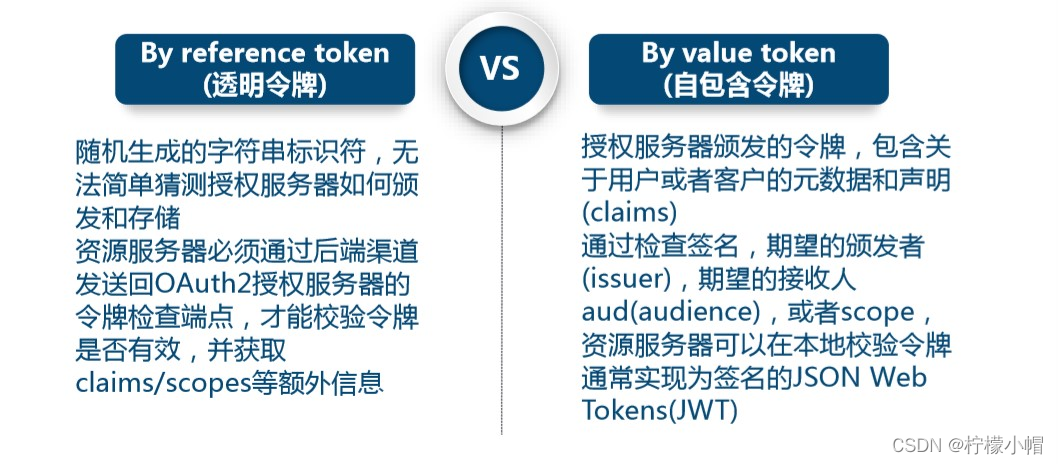

3.1 访问令牌的类型

3.2 JWT的组成

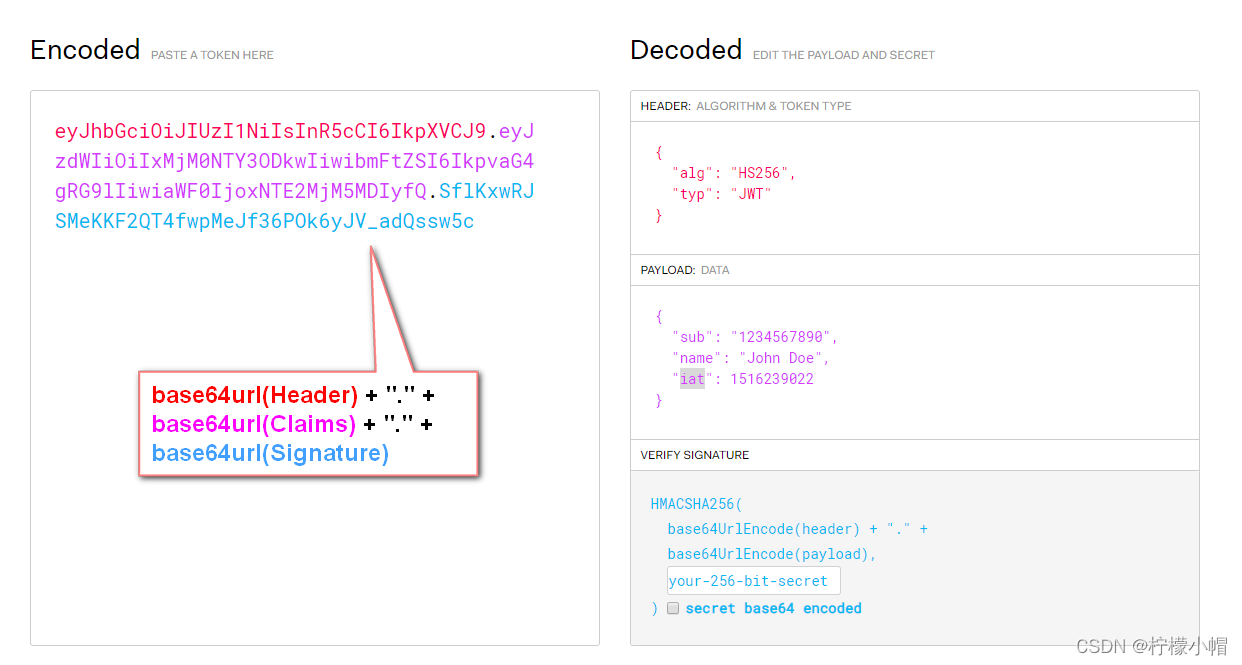

- 典型的,一个JWT看起来如下图:

- 该对象为一个很长的字符串,字符之间通过"."分隔符分为三个子串。

- 每一个子串表示了一个功能块,总共有以下三个部分:JWT头、有效载荷和签名

3.2.1 JWT头

- JWT头部分是一个描述JWT元数据的JSON对象,通常如下所示。

{

"alg": "HS256",

"typ": "JWT"

}

/*

在上面的代码中,

alg属性表示签名使用的算法,

默认为HMAC SHA256(写为HS256);

typ属性表示令牌的类型,JWT令牌统一写为JWT。

最后,使用Base64 URL算法将上述JSON对象转换为字符串保存。

*/

3.2.2 有效载荷

- 有效载荷部分,是JWT的主体内容部分,也是一个JSON对象,包含需要传递的数据。 JWT指定七个默认字段供选择。

iss:发行人

exp:到期时间

sub:主题

aud:用户

nbf:在此之前不可用

iat:发布时间

jti:JWT ID用于标识该JWT

- 除以上默认字段外,我们还可以自定义私有字段,如下例:

{

"sub": "1234567890",

"name": "Helen",

"admin": true

}

- 请注意,默认情况下JWT是未加密的,任何人都可以解读其内容,因此不要构建隐私信息字段,存放保密信息,以防止信息泄露。

- JSON对象也使用Base64 URL算法转换为字符串保存。

3.2.3 签名哈希

- 签名哈希部分是对上面两部分数据签名,通过指定的算法生成哈希,以确保数据不会被篡改。

- 首先,需要指定一个密码(secret)。该密码仅仅为保存在服务器中,并且不能向用户公开。然后,使用标头中指定的签名算法(默认情况下为HMAC SHA256)根据以下公式生成签名。

HMACSHA256(base64UrlEncode(header)

+ "."

+ base64UrlEncode(claims), secret)

- 在计算出签名哈希后,JWT头,有效载荷和签名哈希的三个部分组合成一个字符串,每个部分用"."分隔,就构成整个JWT对象。

3.2.4 Base64URL算法

- 如前所述,JWT头和有效载荷序列化的算法都用到了Base64URL。该算法和常见Base64算法类似,稍有差别。

- 作为令牌的JWT可以放在URL中(例如api.example/?token=xxx)。 Base64中用的三个字符是"+","/“和”=",由于在URL中有特殊含义,因此Base64URL中对他们做了替换:"=“去掉,”+“用”-“替换,”/“用”_"替换,这就是Base64URL算法。

3.3 JWT的原则

- JWT的原则是在服务器身份验证之后,将生成一个JSON对象并将其发送回用户,如下所示。

{

"sub": "1234567890",

"name": "Helen",

"admin": true

}

- 之后,当用户与服务器通信时,客户在请求中发回JSON对象。服务器仅依赖于这个JSON对象来标识用户。为了防止用户篡改数据,服务器将在生成对象时添加签名。

- 服务器不保存任何会话数据,即服务器变为无状态,使其更容易扩展。

3.4 JWT的用法

- 客户端接收服务器返回的JWT,将其存储在Cookie或localStorage中。

- 此后,客户端将在与服务器交互中都会带JWT。如果将它存储在Cookie中,就可以自动发送,但是不会跨域,因此一般是将它放入HTTP请求的Header Authorization字段中。当跨域时,也可以将JWT被放置于POST请求的数据主体中。

3.5 JWT问题和趋势

- JWT不仅可用于认证,还可用于信息交换。善用JWT有助于减少服务器请求数据库的次数。

- 生产的token可以包含基本信息,比如id、用户昵称、头像等信息,避免再次查库。

- 存储在客户端,不占用服务端的内存资源。

- JWT默认不加密,但可以加密。生成原始令牌后,可以再次对其进行加密。

- 当JWT未加密时,一些私密数据无法通过JWT传输。

- JWT的最大缺点是服务器不保存会话状态,所以在使用期间不可能取消令牌或更改令牌的权限。也就是说,一旦JWT签发,在有效期内将会一直有效。

- JWT本身包含认证信息,token是经过base64编码,所以可以解码,因此token加密前的对象不应该包含敏感信息,一旦信息泄露,任何人都可以获得令牌的所有权限。为了减少盗用,JWT的有效期不宜设置太长。对于某些重要操作,用户在使用时应该每次都进行进行身份验证。

- 为了减少盗用和窃取,JWT不建议使用HTTP协议来传输代码,而是使用加密的HTTPS协议进行传输。

4. 整合JWT令牌

4.1 在common_utils模块中添加jwt工具依赖

- 在pom中添加

<dependencies>

<!-- JWT-->

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt</artifactId>

</dependency>

</dependencies>

4.2 创建JWT工具类

package com.alex.commonutils;

import io.jsonwebtoken.Claims;

import io.jsonwebtoken.Jws;

import io.jsonwebtoken.Jwts;

import io.jsonwebtoken.SignatureAlgorithm;

import org.springframework.http.server.reactive.ServerHttpRequest;

import org.springframework.util.StringUtils;

import javax.servlet.http.HttpServletRequest;

import java.util.Date;

public class JwtUtils {

// 常量

public static final long EXPIRE = 1000 * 60 * 60 * 24; // token过期时间

public static final String APP_SECRET = "ukc8BDbRigUDaY6pZFfWus2jZWLPHO"; // 秘钥

// 生成token字符串的方法

public static String getJwtToken(String id, String nickname){

String JwtToken = Jwts.builder()

.setHeaderParam("typ", "JWT")

.setHeaderParam("alg", "HS256")

.setSubject("lemon-user")

.setIssuedAt(new Date())

.setExpiration(new Date(System.currentTimeMillis() + EXPIRE))

.claim("id", id) // 设置token主体部分,存储用户信息

.claim("nickname", nickname)

.signWith(SignatureAlgorithm.HS256, APP_SECRET)

.compact();

return JwtToken;

}

/**

* 判断token是否存在与有效

* @param jwtToken

* @return

*/

public static boolean checkToken(String jwtToken) {

if(StringUtils.isEmpty(jwtToken)) return false;

try {

Jwts.parser().setSigningKey(APP_SECRET).parseClaimsJws(jwtToken);

} catch (Exception e) {

e.printStackTrace();

return false;

}

return true;

}

/**

* 判断token是否存在与有效

* @param request

* @return

*/

public static boolean checkToken(HttpServletRequest request) {

try {

String jwtToken = request.getHeader("token");

if(StringUtils.isEmpty(jwtToken)) return false;

Jwts.parser().setSigningKey(APP_SECRET).parseClaimsJws(jwtToken);

} catch (Exception e) {

e.printStackTrace();

return false;

}

return true;

}

/**

* 根据token获取会员id

* @param request

* @return

*/

public static String getMemberIdByJwtToken(HttpServletRequest request) {

String jwtToken = request.getHeader("token");

if(StringUtils.isEmpty(jwtToken)) return "";

Jws<Claims> claimsJws = Jwts.parser().setSigningKey(APP_SECRET).parseClaimsJws(jwtToken);

Claims claims = claimsJws.getBody();

return (String)claims.get("id");

}

}